Zelfstudie: Een firewall implementeren met Azure DDoS Protection

Dit artikel helpt u bij het maken van een Azure Firewall met een met DDoS beveiligd virtueel netwerk. Azure DDoS Protection maakt verbeterde DDoS-risicobeperkingsmogelijkheden mogelijk, zoals adaptieve afstemming, waarschuwingsmeldingen voor aanvallen en bewaking om uw firewall te beschermen tegen grootschalige DDoS-aanvallen.

Belangrijk

Voor Azure DDoS Protection worden kosten in rekening gebracht wanneer u de netwerkbeveiligings-SKU gebruikt. Overschrijdingskosten zijn alleen van toepassing als meer dan 100 openbare IP-adressen in de tenant worden beveiligd. Zorg ervoor dat u de resources in deze zelfstudie verwijdert als u de resources in de toekomst niet gebruikt. Zie Prijzen voor Azure DDoS Protection voor meer informatie over prijzen. Zie Wat is Azure DDoS Protection? voor meer informatie over Azure DDoS-beveiliging.

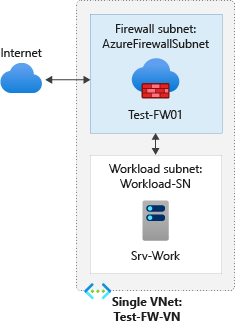

Voor deze zelfstudie maakt u een vereenvoudigd VNet met twee subnetten voor eenvoudige implementatie. Azure DDoS Network Protection is ingeschakeld voor het virtuele netwerk.

- AzureFirewallSubnet – De firewall bevindt zich in dit subnet.

- Workload-SN – De workloadserver bevindt zich in dit subnet. Het netwerkverkeer van dit subnet gaat via de firewall.

Voor productie-implementaties wordt een hub en spoke-model aanbevolen, waarbij de firewall zich in een eigen VNet bevindt. De werkbelastingservers bevinden zich in gepeerde VNets in dezelfde regio met een of meer subnetten.

In deze zelfstudie leert u het volgende:

- Een testnetwerkomgeving instellen

- Een firewall en firewallbeleid implementeren

- Een standaardroute maken

- Een toepassingsregel configureren om toegang tot www.google.com toe te staan

- Een netwerkregel configureren om toegang tot externe DNS-servers toe te staan

- Een NAT-regel configureren om een extern bureaublad op de testserver toe te staan

- De firewall testen

U kunt deze procedure desgewenst voltooien met behulp van Azure PowerShell.

Vereisten

Als u geen Azure-abonnement hebt, maakt u een gratis account voordat u begint.

Het netwerk instellen

Maak eerst een resourcegroep met de resources die nodig zijn om de firewall te implementeren. Maak vervolgens een VNet, subnetten en een testserver.

Een brongroep maken

De resourcegroep bevat alle resources voor de zelfstudie.

Meld u aan bij het Azure-portaal.

Selecteer resourcegroepen in het menu van Azure Portal of zoek naar resourcegroepen en selecteer resourcegroepen op een willekeurige pagina en selecteer vervolgens Toevoegen. Voer de volgende waarden in of selecteer deze:

Instelling Weergegeven als Abonnement Selecteer uw Azure-abonnement. Resourcegroep Voer Test-FW-RG in. Regio Selecteer een regio. Alle andere resources die u maakt, moeten zich in dezelfde regio bevinden. Selecteer Controleren + maken.

Selecteer Maken.

Een DDoS-beveiligingsplan maken

Voer in het zoekvak boven aan de portal DDoS-beveiliging in. Selecteer DDoS-beveiligingsplannen in de zoekresultaten en selecteer vervolgens + Maken.

Voer op het tabblad Basis van de pagina Een DDoS-beveiligingsplan maken de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Projectdetails Abonnement Selecteer uw Azure-abonnement. Resourcegroep Selecteer Test-FW-RG. Exemplaardetails Naam Voer myDDoSProtectionPlan in. Regio Selecteer de regio. Selecteer Beoordelen en maken en selecteer Vervolgens Maken om het DDoS-beveiligingsplan te implementeren.

Een VNet maken

Dit VNet heeft twee subnetten.

Notitie

De grootte van het subnet AzureFirewallSubnet is /26. Zie Veelgestelde vragen over Azure Firewall voor meer informatie over de grootte van het subnet.

Selecteer in het menu van Azure Portal of op de startpagina de optie Een resource maken.

Selecteer Netwerken.

Zoek naar virtueel netwerk en selecteer het.

Selecteer Maken en voer de volgende waarden in of selecteer deze:

Instelling Weergegeven als Abonnement Selecteer uw Azure-abonnement. Resourcegroep Selecteer Test-FW-RG. Naam Voer Test-FW-VN in. Regio Selecteer dezelfde locatie die u eerder hebt gebruikt. Selecteer Volgende: IP-adressen.

Accepteer voor IPv4-adresruimte de standaardwaarde 10.1.0.0/16.

Onder Subnet selecteert u standaard.

Wijzig voor subnetnaam de naam in AzureFirewallSubnet. De firewall zal zich in dit subnet bevinden, en de subnetnaam moet AzureFirewallSubnet zijn.

Voor adresbereik typt u 10.1.1.0/26.

Selecteer Opslaan.

Maak hierna een subnet voor de werkbelastingserver.

Selecteer Subnet toevoegen.

Bij Subnetnaam typt u Workload-SN.

Voor subnetadresbereik typt u 10.1.2.0/24.

Selecteer Toevoegen.

Selecteer Volgende: Beveiliging.

Selecteer In DDoS Network Protection de optie Inschakelen.

Selecteer myDDoSProtectionPlan in DDoS-beveiligingsplan.

Selecteer Controleren + maken.

Selecteer Maken.

Maak een virtuele machine

Maak nu de virtuele machine voor de werkbelasting en plaats deze in het subnet Workload-SN.

Selecteer in het menu van Azure Portal of op de startpagina de optie Een resource maken.

Selecteer Windows Server 2019 Datacenter.

Voer deze waarden in of selecteer deze voor de virtuele machine:

Instelling Weergegeven als Abonnement Selecteer uw Azure-abonnement. Resourcegroep Selecteer Test-FW-RG. Virtual machine name Voer Srv-Work in. Regio Selecteer dezelfde locatie die u eerder hebt gebruikt. Username Voer een gebruikersnaam in. Wachtwoord Voer een wachtwoord in. Selecteer onder Regels voor binnenkomende poort, Openbare binnenkomende poorten de optie Geen.

Accepteer de overige standaardwaarden en selecteer Volgende: Schijven.

Accepteer de standaardwaarden van de schijf en selecteer Volgende: Netwerken.

Zorg ervoor dat Test-FW-VN is geselecteerd voor het virtuele netwerk en dat het subnet Workload-SN is.

Selecteer Geen voor Openbaar IP.

Accepteer de overige standaardwaarden en selecteer Volgende: Beheer.

Selecteer Uitschakelen om diagnostische gegevens over opstarten uit te schakelen. Accepteer de overige standaardwaarden en selecteer Beoordelen en maken.

Controleer de instellingen op de overzichtspagina en selecteer Maken.

Nadat de implementatie is voltooid, selecteert u de Srv-Work-resource en noteert u het privé-IP-adres voor later gebruik.

De firewall en het beleid implementeren

Implementeer de firewall in het VNet.

Selecteer in het menu van Azure Portal of op de startpagina de optie Een resource maken.

Typ firewall in het zoekvak en druk op Enter.

Selecteer Firewall en vervolgens Maken.

Gebruik op de pagina Firewall maken de volgende tabel om de firewall te configureren:

Instelling Weergegeven als Abonnement Selecteer uw Azure-abonnement. Resourcegroep Selecteer Test-FW-RG. Naam Voer Test-FW01 in. Regio Selecteer dezelfde locatie die u eerder hebt gebruikt. Firewallbeheer Selecteer Een firewallbeleid gebruiken om deze firewall te beheren. Firewallbeleid Selecteer Nieuwe toevoegen en voer fw-test-pol in.

Selecteer dezelfde regio die u eerder hebt gebruikt.Een virtueel netwerk kiezen Selecteer Bestaande gebruiken en selecteer vervolgens Test-FW-VN. Openbaar IP-adres Selecteer Nieuwe toevoegen en voer fw-pip in voor de naam. Accepteer de andere standaardwaarden en selecteer Beoordelen en maken.

Controleer de samenvatting en selecteer vervolgens Maken om de firewall te maken.

Het duurt enkele minuten voordat deze is geïmplementeerd.

Zodra de implementatie is voltooid, gaat u naar de resourcegroep Test-FW-RG en selecteert u de firewall Test-FW01.

Noteer het privé- en openbare IP-adres van de firewall. U hebt deze later nodig.

Een standaardroute maken

Voor het subnet Workload-SN configureert u de standaardroute voor uitgaand verkeer om via de firewall te gaan.

Selecteer in het menu van Azure-portal de optie Alle services of zoek naar en selecteer Alle services vanaf elke willekeurige pagina.

Selecteer onder Netwerken de optie Routetabellen.

Selecteer Maken en voer de volgende waarden in of selecteer deze:

Instelling Weergegeven als Abonnement Selecteer uw Azure-abonnement. Resourcegroep Selecteer Test-FW-RG. Regio Selecteer dezelfde locatie die u eerder hebt gebruikt. Naam Voer firewallroute in. Selecteer Controleren + maken.

Selecteer Maken.

Nadat de implementatie is voltooid, selecteert u Ga naar de resource.

- Selecteer op de pagina Firewallroute subnetten en selecteer vervolgens Koppelen.

- Selecteer Virtueel netwerk>Test-FW-VN.

- Bij Subnet selecteert u Workload-SN. Zorg ervoor dat u alleen het subnet Workload-SN selecteert voor deze route, anders werkt de firewall niet correct.

- Selecteer OK.

- Selecteer Routes en vervolgens Toevoegen.

- Voer voor routenaam fw-dg in.

- Voer voor het adresvoorvoegsel 0.0.0.0/0 in.

- Bij Volgend hoptype selecteert u Virtueel apparaat. Azure Firewall is eigenlijk een beheerde service, maar Virtueel apparaat werkt in deze situatie.

- Voer bij Volgend hopadres het privé-IP-adres in voor de firewall die u eerder hebt genoteerd.

- Selecteer OK.

Een toepassingsregel configureren

Dit is de toepassingsregel waarmee uitgaande toegang tot www.google.com wordt toegestaan.

- Open de resourcegroep Test-FW-RG en selecteer het firewallbeleid fw-test-pol .

- Selecteer Toepassingsregels.

- Selecteer Een regelverzameling toevoegen.

- Voer bij Naam App-Coll01 in.

- Voer voor Prioriteit 200 in.

- Selecteer Toestaan voor de actie Regelverzameling.

- Voer onder Regels voor Naam toestaan-Google in.

- Selecteer IP-adres bij Brontype.

- Voer voor Bron 10.0.2.0/24 in.

- Voer http, https in voor Protocol:port.

- Selecteer FQDN voor doeltype.

- Voer voor Bestemming de tekst in

www.google.com - Selecteer Toevoegen.

Azure Firewall bevat een ingebouwde regelverzameling voor infrastructuur-FQDN’s die standaard zijn toegestaan. Deze FQDN’s zijn specifiek voor het platform en kunnen niet voor andere doeleinden worden gebruikt. Zie FQDN's voor infrastructuur voor meer informatie.

Een netwerkregel configureren

Dit is de netwerkregel waarmee uitgaande toegang tot twee IP-adressen op poort 53 (DNS) wordt toegestaan.

- Selecteer Netwerkregels.

- Selecteer Een regelverzameling toevoegen.

- Voer voor Naam Net-Coll01 in.

- Voer voor Prioriteit 200 in.

- Selecteer Toestaan voor de actie Regelverzameling.

- Selecteer DefaultNetworkRuleCollectionGroup voor de groep Regelverzameling.

- Voer onder Regels voor Naam allow-DNS in.

- Selecteer IP-adres voor brontype.

- Voer voor Bron 10.0.2.0/24 in.

- Bij Protocol selecteert u UDP.

- Voer voor doelpoorten 53 in.

- Bij Doeltype selecteert u IP-adres.

- Voer voor Bestemming 209.244.0.3.209.244.0.4 in.

Dit zijn openbare DNS-servers die worden beheerd door CenturyLink. - Selecteer Toevoegen.

Een DNAT-regel configureren

Met deze regel kunt u een extern bureaublad verbinden met de virtuele Srv-Work-machine via de firewall.

- Selecteer de DNAT-regels.

- Selecteer Een regelverzameling toevoegen.

- Voer voor Naam rdp in.

- Voer voor Prioriteit 200 in.

- Selecteer DefaultDnatRuleCollectionGroup voor regelverzameling.

- Voer onder Regels voor Naam rdp-nat in.

- Selecteer IP-adres bij Brontype.

- Voer voor Bron de tekst in *.

- Bij Protocol selecteert u TCP.

- Voer voor doelpoorten 3389 in.

- Bij Doeltype selecteert u IP-adres.

- Voer voor Bestemming het openbare IP-adres van de firewall in.

- Voer voor vertaald adres het privé-IP-adres van Srv-work in.

- Voer voor vertaalde poort 3389 in.

- Selecteer Toevoegen.

Het primaire en secundaire DNS-adres voor de netwerkinterface Srv-Work wijzigen

Voor testdoeleinden in deze zelfstudie configureert u het primaire en secundaire DNS-adres van de server. Dit is geen algemene Azure Firewall-vereiste.

- Selecteer in het menu van Azure-portal de optie Resourcegroepen of zoek ernaar en selecteer Resourcegroepen vanaf een willekeurige pagina. Selecteer de resourcegroep Test-FW-RG.

- Selecteer de netwerkinterface voor de virtuele machine Srv-Work.

- Selecteer onder Instellingen de optie DNS-servers.

- Selecteer onder DNS-servers de optie Aangepast.

- Voer 209.244.0.3 in het tekstvak DNS-server toevoegen en 209.244.0.4 in het volgende tekstvak in.

- Selecteer Opslaan.

- Start de virtuele machine Srv-Work opnieuw.

De firewall testen

Test nu de firewall om te controleren of deze werkt zoals verwacht.

Verbind een extern bureaublad met het openbare IP-adres van de firewall en meld u aan bij de virtuele machine Srv-Work.

Open Internet Explorer en blader naar

https://www.google.com.Selecteer OK>Sluiten in de beveiligingswaarschuwingen van Internet Explorer.

U zou nu de startpagina van Google moeten zien.

Blader naar

https://www.microsoft.com.U zou nu door de firewall moeten worden geblokkeerd.

Nu u hebt geverifieerd dat de firewallregels werken:

- Kunt u bladeren naar de enige toegestane FQDN, maar niet naar andere.

- Kunt u DNS-namen omzetten met behulp van de geconfigureerde externe DNS-server.

Resources opschonen

U kunt de firewall-resources voor de volgende zelfstudie bewaren. Als u ze niet meer nodig hebt, verwijdert u de resourcegroep Test-FW-RG om alle firewall-gerelateerde resources te verwijderen.