Verificatiemodi voor het vastleggen van gebeurtenissen naar bestemmingen in Azure Event Hubs

Met Azure Event Hubs kunt u verschillende verificatiemodi selecteren bij het vastleggen van gebeurtenissen naar een bestemming, zoals Azure Blob Storage of Azure Data Lake Storage Gen 1 of Gen 2-account van uw keuze. De verificatiemodus bepaalt hoe de capture-agent die wordt uitgevoerd in Event Hubs wordt geverifieerd met de capture-bestemming.

Vereisten

- Schakel door het systeem toegewezen of door de gebruiker toegewezen beheerde identiteit in door de instructies in het artikel te volgen: Een beheerde identiteit inschakelen voor een Event Hubs-naamruimte. Nadat u een identiteit voor een naamruimte hebt ingeschakeld, kunt u de identiteit gebruiken bij het configureren van de functie Capture voor een Event Hub in de naamruimte.

- Gebruik in het Azure Storage- of Data Lake Store-doelaccount de pagina Toegangsbeheer en voeg deze beheerde identiteit toe aan de rol Inzender voor opslagblobgegevens.

Beheerde identiteit gebruiken om gebeurtenissen vast te leggen

Beheerde identiteit is de voorkeursmethode om naadloos toegang te krijgen tot de opnamebestemming vanuit uw Event Hub, met behulp van verificatie en autorisatie op basis van Microsoft Entra ID.

U kunt door het systeem toegewezen of door de gebruiker toegewezen beheerde identiteiten gebruiken met Event Hubs Capture-bestemmingen.

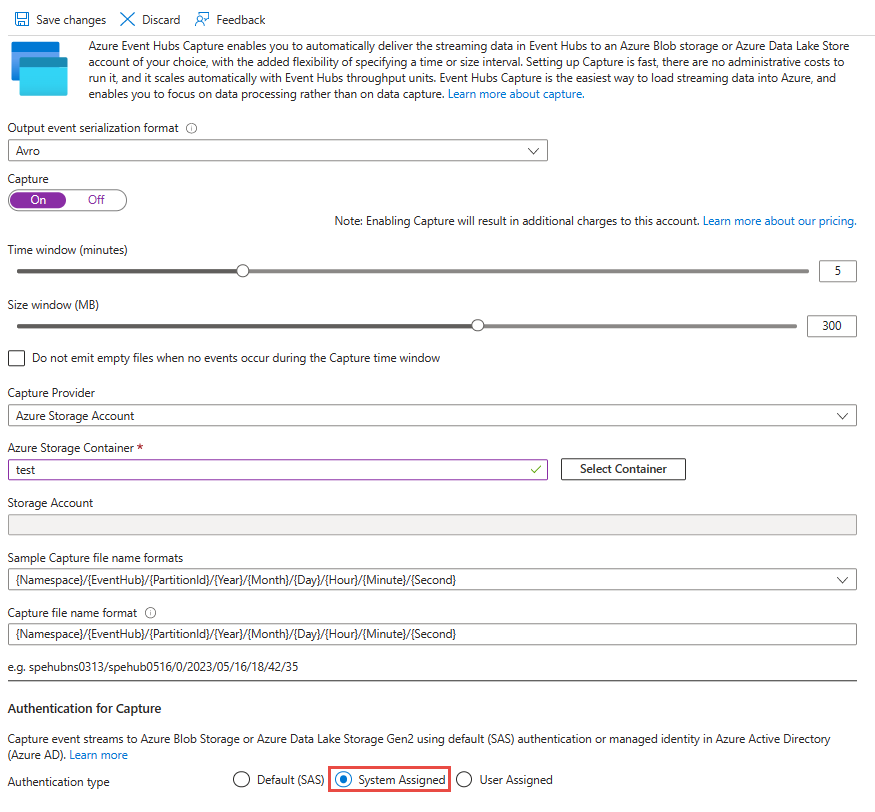

Een door het systeem toegewezen beheerde identiteit gebruiken

Door het systeem toegewezen beheerde identiteit wordt automatisch gemaakt en gekoppeld aan een Azure-resource. Dit is een Event Hubs-naamruimte in dit geval.

Als u een door het systeem toegewezen identiteit wilt gebruiken, moet voor de opnamebestemming de vereiste roltoewijzing zijn ingeschakeld voor de bijbehorende door het systeem toegewezen identiteit.

Vervolgens kunt u de optie beheerde identiteit selecteren System Assigned bij het inschakelen van de opnamefunctie in een Event Hub.

Vervolgens gebruikt de capture-agent de identiteit van de naamruimte voor verificatie en autorisatie met de capture-bestemming.

Een door de gebruiker toegewezen beheerde identiteit gebruiken

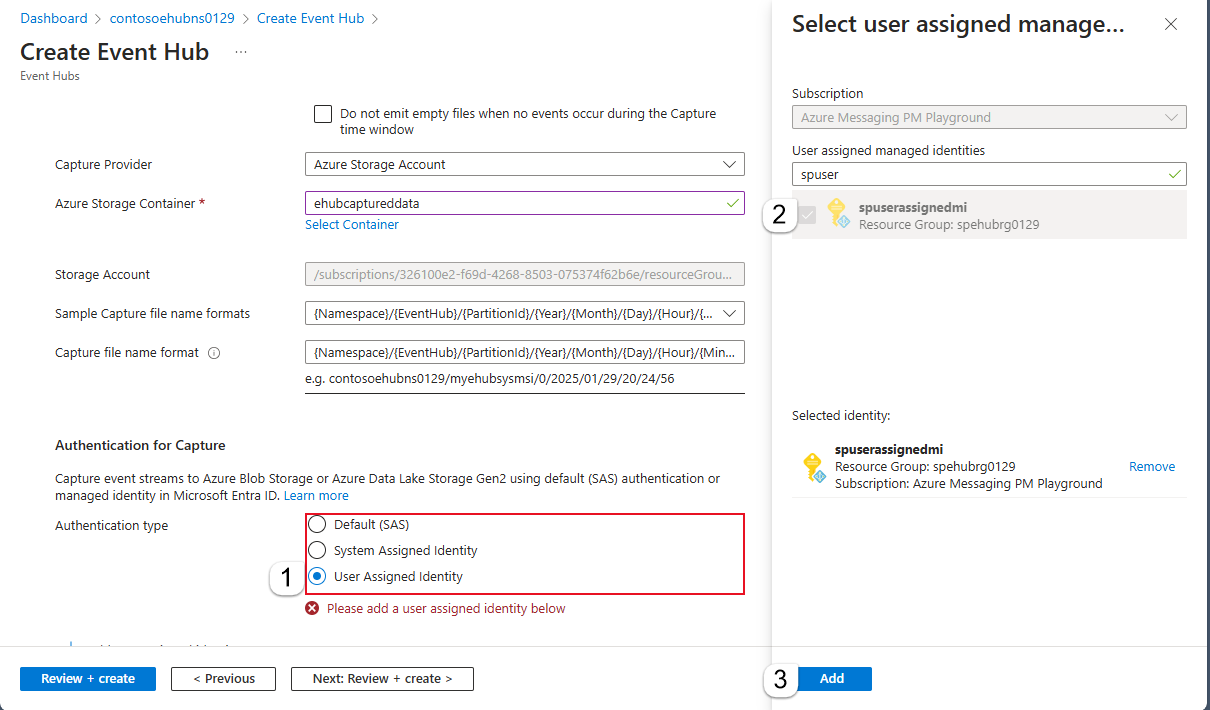

U kunt een door de gebruiker toegewezen beheerde identiteit maken en deze gebruiken voor verificatie en autorisatie met de capture-bestemming van Event Hubs. Zodra de beheerde identiteit is gemaakt, kunt u deze toewijzen aan de Event Hubs-naamruimte en ervoor zorgen dat de opnamebestemming de vereiste roltoewijzing heeft ingeschakeld voor de bijbehorende door de gebruiker toegewezen identiteit.

Vervolgens kunt u de optie beheerde identiteit selecteren User Assigned bij het inschakelen van de opnamefunctie in een Event Hub en de vereiste door de gebruiker toegewezen identiteit toewijzen bij het inschakelen van de opnamefunctie.

Vervolgens maakt capture-agent gebruik van de geconfigureerde door de gebruiker toegewezen identiteit voor verificatie en autorisatie met de opnamebestemming.

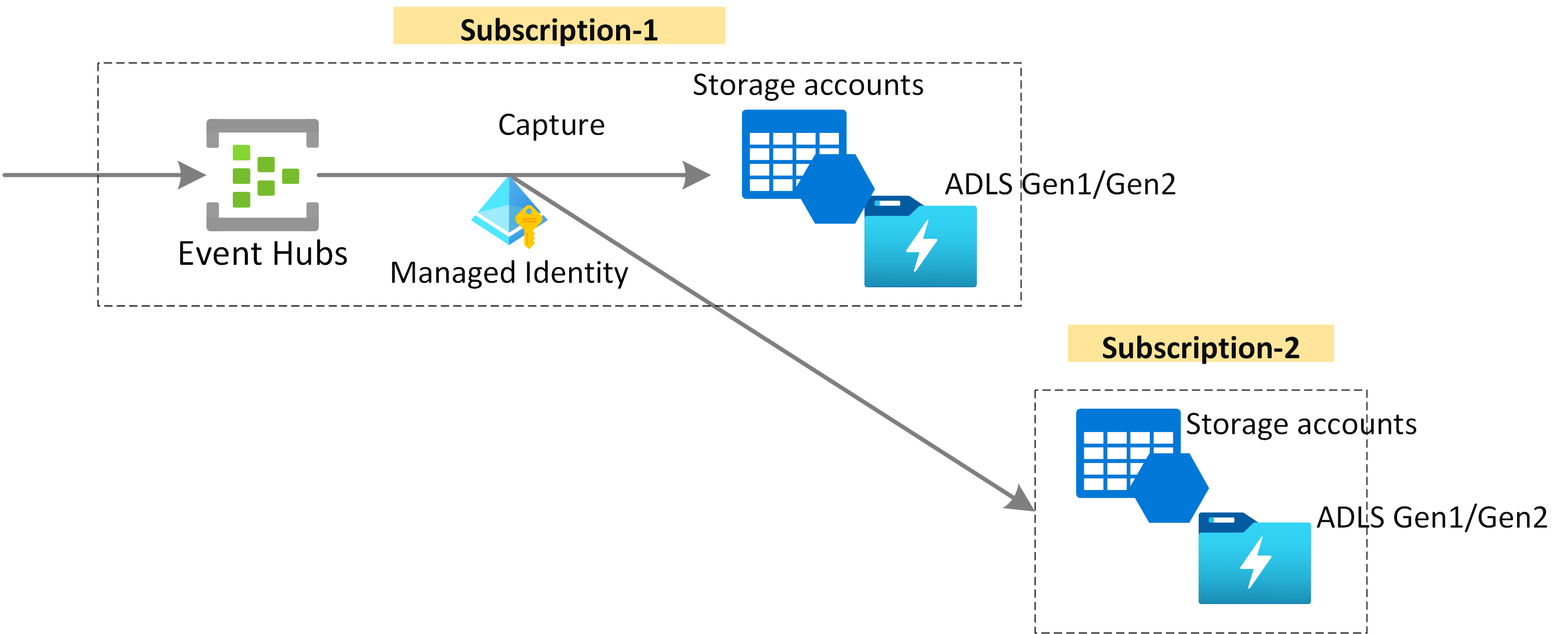

Gebeurtenissen vastleggen op een capture-bestemming in een ander abonnement

De functie Event Hubs Capture biedt ook ondersteuning voor het vastleggen van gegevens naar een capture-bestemming in een ander abonnement met het gebruik van beheerde identiteiten.

Belangrijk

Als u vastleggen met een opslagaccount in een ander abonnement wilt inschakelen, moet de Microsoft.EventHub-resourceprovider worden geregistreerd voor het abonnement dat eigenaar is van het opslagaccount.

Raadpleeg de documentatie voor meer informatie over het registreren van een resourceprovider bij een specifiek Azure-abonnement.

U kunt de portal gebruiken of de ARM-sjablonen gebruiken in de handleiding met de bijbehorende beheerde identiteit.

Gerelateerde inhoud

Meer informatie over de functie en hoe u deze kunt inschakelen met behulp van de Azure-portal en de Azure Resource Manager-sjabloon: