Levenscyclusbeheer van tokens bevindt zich nu in de privé-preview

We hebben eerder gebruik gemaakt van de Azure DevOps-gebruikersinterface om persoonlijke toegangstokens te maken, te vernieuwen en te laten verlopen. In deze release kondigen we azure DevOps REST API-ondersteuning aan voor persoonlijke toegangstokens en is deze nu beschikbaar in de privé-preview.

Bekijk de onderstaande lijst met functies voor meer informatie.

Algemeen

- PAT lifecycle management API (private preview)

- Tokenbeheergebeurtenissen nu in auditlogboeken

- Zichtbaarheid en samenwerking van gebruikers beperken tot specifieke projecten

- Organisatie-instellingen verbergen

Azure-pipelines

- Details van fiatteur beschikbaar in auditlogboeken

- Wijziging in proces voor het verkrijgen van gratis pijplijnentoekenningen in openbare projecten

Azure Artifacts

Algemeen

PAT lifecycle management API (private preview)

We kondigen graag de release van nieuwe API's aan voor het beheren van de levenscyclus van PERSOONLIJKE toegangstokens (PAT's) in Azure DevOps. Dankzij deze uitgebreide set API's kan uw team het beheer van de PAW's die ze bezitten vereenvoudigen, nieuwe functionaliteit bieden, zoals het maken van nieuwe persoonlijke toegangstokens met een gewenst bereik en duur, en het vernieuwen of verlopen van bestaande.

Tegenwoordig is de primaire manier om PAT's (persoonlijke toegangstokens) te beheren via de gebruikersinterface of door een beperkte set API's te gebruiken die alleen zijn bedoeld voor Beheerders van projectverzamelingen. Met deze nieuwe API kunnen organisaties automatisering instellen met betrekking tot PAT's, waaronder het instellen van build-pijplijnen of het werken met werkitems.

De PAT-API voor levenscyclusbeheer is nu beschikbaar voor organisaties die kunnen worden gebruikt in de privé-preview.

Neem contact met ons op met uw use-case en uw Azure DevOps-organisatie om toegang te krijgen tot de API en documentatie. We waarderen alle feedback die u kunt bieden over hoe deze API uw organisatie heeft geholpen of verder kan worden verbeterd om aan uw behoeften te voldoen.

Tokenbeheergebeurtenissen nu in auditlogboeken

Met persoonlijke toegangstokens (PAT's) en SSH-sleutels kunnen u en uw teamleden zich op een niet-interactieve manier verifiëren met Azure DevOps. Velen van u hebben de noodzaak uitgesproken om te begrijpen door wie en hoe deze tokens worden gebruikt om schadelijke activiteiten door onbevoegde gebruikers te voorkomen. Met deze release worden nieuwe gebeurtenissen toegevoegd aan de auditlogboeken wanneer deze tokens zijn gemaakt, bijgewerkt, ingetrokken en/of verwijderd.

Als u deze nieuwe gebeurtenissen wilt zien, gaat u naar de pagina Controle via de instellingenpagina van uw organisatie. Raadpleeg onze documentatie voor meer informatie over deze nieuwe gebeurtenissen en alle beschikbare gebeurtenissen in uw auditlogboeken.

Zichtbaarheid en samenwerking van gebruikers beperken tot specifieke projecten

In deze sprint brengen we een openbare preview-functie uit om organisatiebeheerders in Azure DevOps in staat te stellen gebruikers te beperken tot het zien en samenwerken met gebruikers in verschillende projecten. Met deze functie wordt een ander isolatie- en toegangsbeheerniveau aan projecten toegevoegd. Uw vroege feedback helpt ons om de ervaring te verbeteren.

Standaard kunnen gebruikers die aan een organisatie worden toegevoegd, alle metagegevens en instellingen van de organisatie bekijken. Dit omvat het weergeven van de lijst met gebruikers in de organisatie, een lijst met projecten, factureringsgegevens, gebruiksgegevens en alles wat toegankelijk is via de organisatie-instellingen. Daarnaast kunnen gebruikers de verschillende personenkiezers gebruiken om alle andere leden van de organisatie te zoeken, weer te geven, te selecteren en te taggen, zelfs als deze gebruikers zich niet in hetzelfde project bevinden.

Als u gebruikers van deze informatie wilt beperken, kunt u de functie Zichtbaarheid en samenwerking van gebruikers beperken tot specifieke preview-functies voor projecten voor uw organisatie inschakelen. Zodra deze optie is ingeschakeld, wordt de groep Gebruikers met projectbereik , een beveiligingsgroep op organisatieniveau, toegevoegd aan uw Azure DevOps-organisatie. Gebruikers en groepen die zijn toegevoegd aan deze nieuwe groep (die u kunt vinden door naar de organisatie-instellingen -> Machtigingen) te navigeren, hebben twee beperkingen: verborgen organisatie-instellingen en beperkte personenkiezer zoeken en taggen.

Verborgen organisatie-instellingen

Gebruikers die zijn toegevoegd aan de groep Gebruikers met projectbereik, hebben geen toegang tot de pagina's Organisatie-instellingen , met uitzondering van Overzicht en Projecten, en zijn beperkt tot het weergeven van gegevens uit projecten waartoe ze behoren.

Beperkte personenkiezer zoeken en taggen

Als u de verschillende personenkiezers in het product gebruikt, kunnen gebruikers en groepen die zijn toegevoegd aan de groep Gebruikers met projectbereik, alleen leden zoeken, weergeven, selecteren en taggen die ook lid zijn van het project waarin ze zich momenteel bevinden.

Azure-pipelines

Details van fiatteur beschikbaar in auditlogboeken

U kunt nu de details bekijken over wie uw pijplijnen heeft goedgekeurd in de auditlogboeken. We hebben de gebeurtenis Check Suite Completed bijgewerkt om deze informatie op te nemen. U kunt de auditlogboeken openen via Organisatie-instellingen ->Auditing.

Wijziging in proces voor het verkrijgen van gratis pijplijnentoekenningen in openbare projecten

Azure Pipelines biedt sinds september 2018 gratis CI/CD aan opensource-projecten. Omdat dit neerkomt op het weggeven van gratis rekenkracht, is het altijd een doelwit geweest voor misbruik , met name crypto mining. Het minimaliseren van dit misbruik heeft altijd energie uit het team gehaald. De afgelopen maanden is de situatie aanzienlijk erger geworden, waarbij een hoog percentage nieuwe openbare projecten in Azure DevOps wordt gebruikt voor cryptoanalyse en andere activiteiten die we classificeren als misbruik. Naast het nemen van een toenemende hoeveelheid energie van het team, plaatst dit onze gehoste agentpools onder stress en verslechtert de ervaring van al onze gebruikers – zowel opensource als betaald.

Om deze situatie aan te pakken, krijgen nieuwe openbare projecten die zijn gemaakt in Azure DevOps, niet langer de gratis toekenning van parallelle taken. Als gevolg hiervan kunt u geen pijplijnen uitvoeren wanneer u een nieuw openbaar project maakt. U kunt de gratis toekenning echter aanvragen door een e-mail naar te sturen en de volgende gegevens op te azpipelines-ossgrant@microsoft.com geven:

- Uw naam

- Azure DevOps-organisatie waarvoor u de gratis toekenning aanvraagt

- Koppelingen naar de opslagplaatsen die u wilt bouwen

- Korte beschrijving van uw project

Zie onze documentatie voor meer informatie over parallelle taken en gratis subsidies.

Azure Artifacts

Wijzigingen in upstreamgedrag van Azure Artifacts

Voorheen hebben Azure Artifacts-feeds pakketversies van alle upstream-bronnen gepresenteerd. Deze upstream bevat pakketversies die oorspronkelijk zijn gepusht naar een Azure Artifacts-feed (intern afkomstig) en pakketversies van algemene openbare opslagplaatsen zoals npmjs.com, NuGet.org, Maven Central en PyPI (extern afkomstig).

Deze sprint introduceert een nieuw gedrag dat extra beveiliging biedt voor uw privéfeeds door de toegang tot externe bronpakketten te beperken wanneer intern bronnenpakketten al aanwezig zijn. Deze functie biedt een nieuwe beveiligingslaag, waardoor schadelijke pakketten niet per ongeluk worden gebruikt in een openbaar register. Deze wijzigingen zijn niet van invloed op pakketversies die al in gebruik zijn of in de cache zijn opgeslagen in uw feed.

Zie de documentatie Upstream-gedrag configureren - Azure Artifacts | Microsoft Docs

Volgende stappen

Notitie

Deze functies worden de komende twee tot drie weken uitgerold.

Ga naar Azure DevOps en kijk eens.

Feedback geven

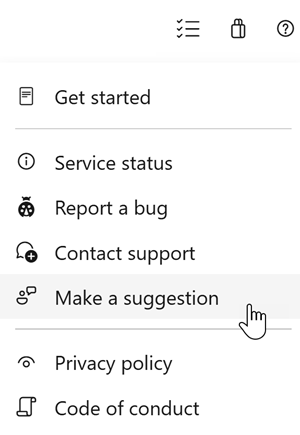

We horen graag wat u van deze functies vindt. Gebruik het Help-menu om een probleem te melden of een suggestie op te geven.

U kunt ook advies krijgen en uw vragen beantwoorden door de community op Stack Overflow.

Met vriendelijke groet,

Aaron Halberg