Beveiligingsproblemen in uw Azure SQL-databases zoeken en oplossen

Microsoft Defender voor Cloud biedt evaluatie van beveiligingsproblemen voor uw Azure SQL-databases. Evaluatie van beveiligingsproblemen scant uw databases op beveiligingsproblemen in software en bevat een lijst met bevindingen. U kunt de bevindingen gebruiken om beveiligingsproblemen met software op te heffen en bevindingen uit te schakelen.

Vereisten

Zorg ervoor dat u weet of u de snelle of klassieke configuraties gebruikt voordat u doorgaat.

Ga als volgt te werk om te zien welke configuratie u gebruikt:

- Open in Azure Portal de specifieke resource in Azure SQL Database, SQL Managed Instance Database of Azure Synapse.

- Selecteer Defender voor Cloud onder de kop Beveiliging.

- Selecteer In de status van inschakelen het deelvenster Configureren om het deelvenster Microsoft Defender voor SQL-instellingen te openen voor de hele server of het beheerde exemplaar.

Als de instellingen voor beveiligingsproblemen de optie voor het configureren van een opslagaccount weergeven, gebruikt u de klassieke configuratie. Als dat niet het probleem is, gebruikt u de snelle configuratie.

Beveiligingsproblemen in uw Azure SQL-databases zoeken

Machtigingen

Een van de volgende machtigingen is vereist om de resultaten van de evaluatie van beveiligingsproblemen te bekijken in de SQL-databases voor aanbevelingen van Microsoft Defender for Cloud, zodat de beveiligingsproblemen zijn opgelost:

- Beveiligingsbeheerder

- Beveiligingslezer

De volgende machtigingen zijn vereist om de instellingen voor evaluatie van beveiligingsproblemen te wijzigen:

- SQL-beveiligingsbeheerder

Als u geautomatiseerde e-mailberichten met koppelingen naar scanresultaten ontvangt, zijn de volgende machtigingen vereist voor toegang tot de koppelingen over scanresultaten of om scanresultaten weer te geven op resourceniveau:

- SQL-beveiligingsbeheerder

Gegevensresidentie

Sql Vulnerability Assessment voert query's uit op de SQL-server met behulp van openbaar beschikbare query's onder Defender voor Cloud aanbevelingen voor de evaluatie van SQL-beveiligingsproblemen en slaat de queryresultaten op. Evaluatiegegevens voor SQL-beveiligingsproblemen worden opgeslagen op de locatie van de logische server waarop deze is geconfigureerd. Als de gebruiker bijvoorbeeld evaluatie van beveiligingsproblemen heeft ingeschakeld op een logische server in Europa - west, worden de resultaten opgeslagen in Europa - west. Deze gegevens worden alleen verzameld als de sql-oplossing voor evaluatie van beveiligingsproblemen is geconfigureerd op de logische server.

Scans van beveiligingsproblemen op aanvraag

U kunt sql-evaluatie van beveiligingsproblemen uitvoeren op aanvraag:

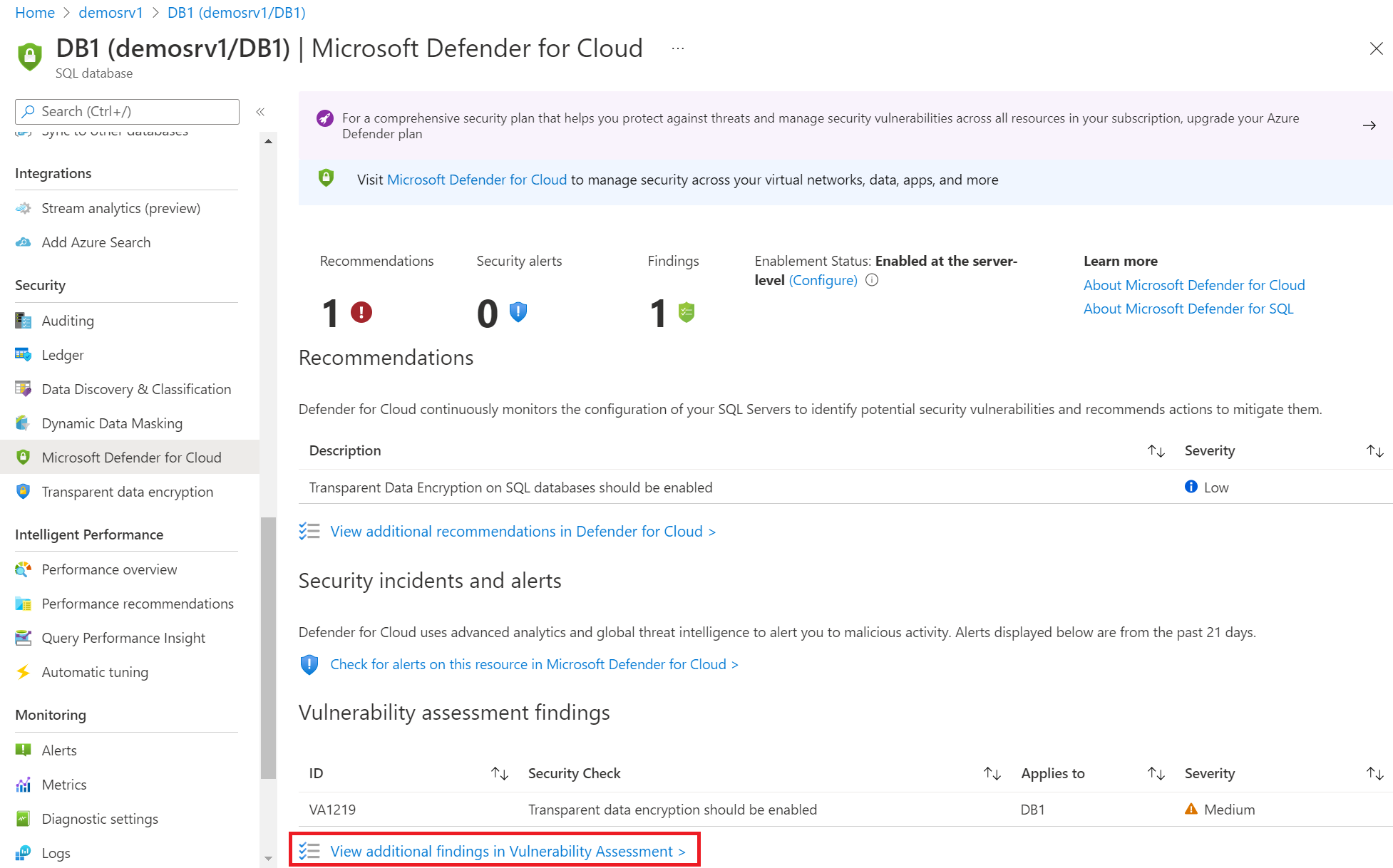

Selecteer op de Defender voor Cloud pagina van de resource aanvullende bevindingen weergeven in Evaluatie van beveiligingsproblemen om toegang te krijgen tot de scanresultaten van eerdere scans.

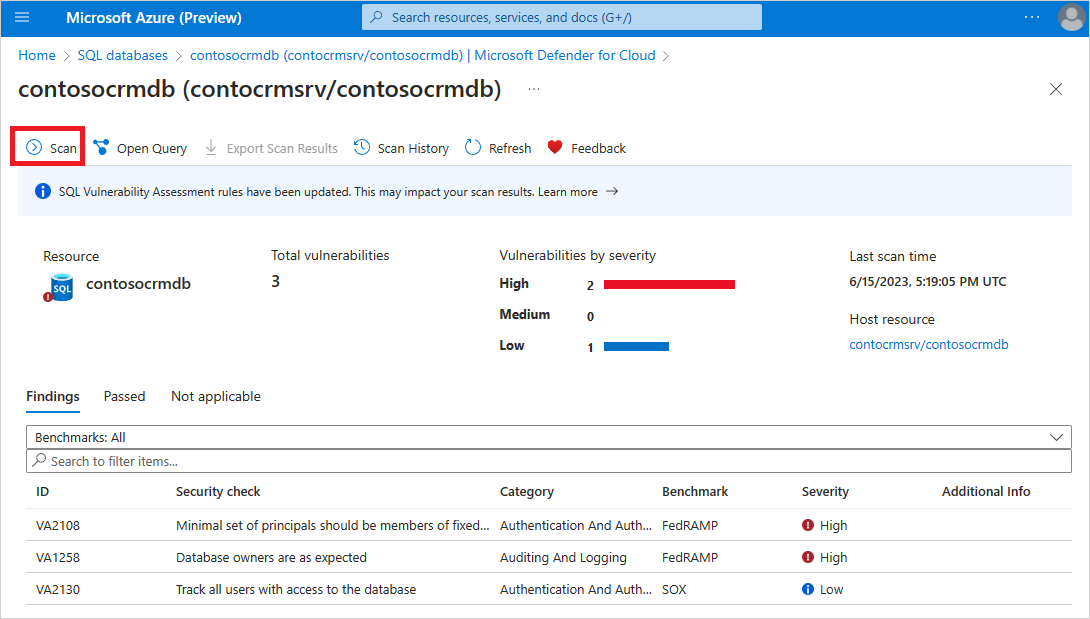

Als u een scan op aanvraag wilt uitvoeren om uw database te scannen op beveiligingsproblemen, selecteert u Scannen op de werkbalk:

Notitie

De scan is licht en veilig. Het duurt enkele seconden om uit te voeren en is volledig alleen-lezen. Er worden geen wijzigingen aangebracht in uw database.

Beveiligingsproblemen herstellen

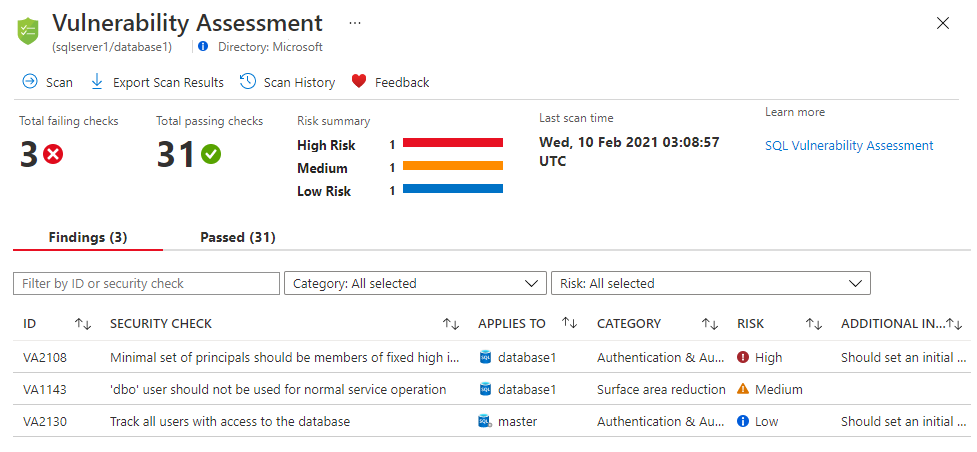

Wanneer een scan voor beveiligingsproblemen is voltooid, wordt het rapport weergegeven in Azure Portal. Het rapport geeft het volgende weer:

- Een overzicht van uw beveiligingsstatus

- Het aantal gevonden problemen

- Een samenvatting op ernst van de risico's

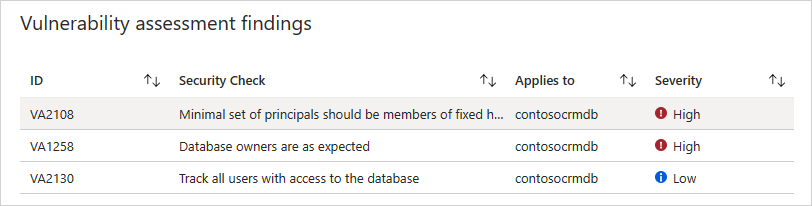

- Een lijst met de bevindingen voor nader onderzoek

De gedetecteerde beveiligingsproblemen oplossen:

Controleer uw resultaten en bepaal welke van de bevindingen van het rapport echte beveiligingsproblemen zijn voor uw omgeving.

Selecteer elk mislukt resultaat om de impact ervan te begrijpen en waarom de beveiligingscontrole is mislukt.

Tip

De pagina met details van de bevindingen bevat informatie over herstelbare acties waarin wordt uitgelegd hoe u het probleem kunt oplossen.

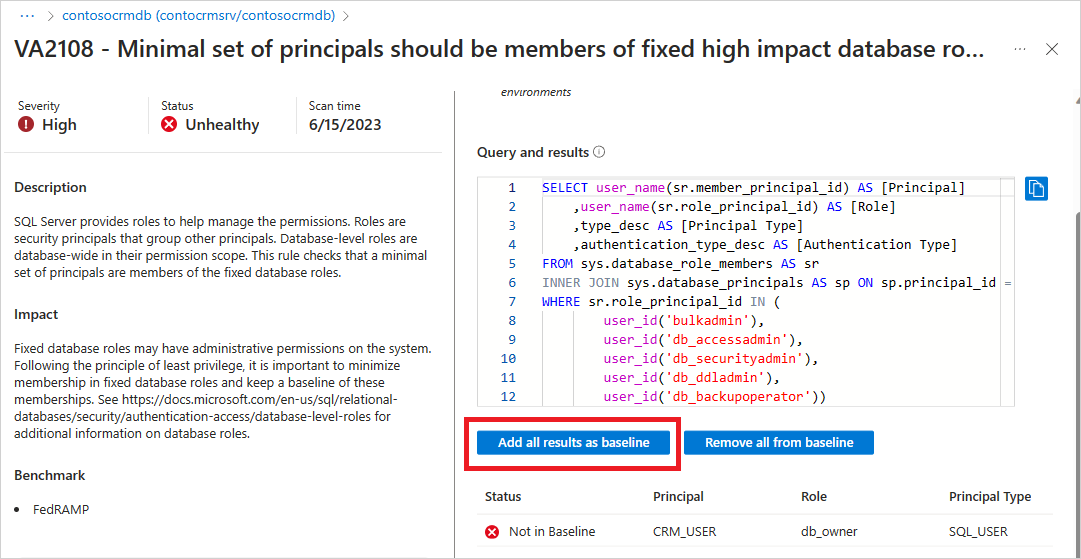

Wanneer u de evaluatieresultaten bekijkt, kunt u specifieke resultaten markeren als een acceptabele basislijn in uw omgeving. Een basislijn is in wezen een aanpassing van de manier waarop de resultaten worden gerapporteerd. In volgende scans worden resultaten die overeenkomen met de basislijn beschouwd als geslaagd. Nadat u de beveiligingsstatus van de basislijn hebt ingesteld, rapporteert evaluatie van beveiligingsproblemen alleen over afwijkingen van de basislijn. Op deze manier kunt u uw aandacht richten op de relevante problemen.

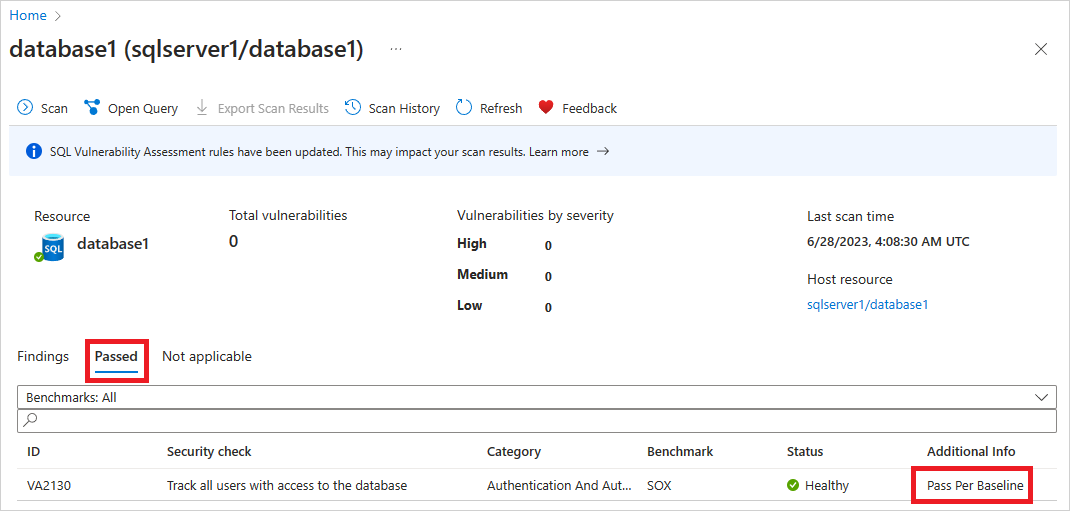

Alle bevindingen die u aan de basislijn hebt toegevoegd, worden nu weergegeven als Doorgegeven met een indicatie dat ze zijn doorgegeven vanwege de wijzigingen in de basislijn. U hoeft geen andere scan uit te voeren om de basislijn van kracht te laten worden.

Uw scans voor evaluatie van beveiligingsproblemen kunnen nu worden gebruikt om ervoor te zorgen dat uw database een hoog beveiligingsniveau onderhoudt en dat aan uw organisatiebeleid wordt voldaan.

Volgende stappen

- Meer informatie over Microsoft Defender voor Azure SQL.

- Meer informatie over gegevensdetectie en -classificatie.

- Meer informatie over het opslaan van scanresultaten voor evaluatie van beveiligingsproblemen in een opslagaccount dat toegankelijk is achter firewalls en VNets.