Zelfstudie: Netwerk configureren voor Azure Stack Edge Pro met GPU

In deze zelfstudie wordt beschreven hoe u het netwerk voor uw Azure Stack Edge Pro-apparaat met een onboard GPU kunt configureren door de lokale webinterface te gebruiken.

Het verbindingsproces kan ongeveer twintig minuten duren.

In deze zelfstudie wordt beschreven hoe u een netwerk configureert voor uw Azure Stack Edge Pro GPU-apparaat met twee knooppunten met behulp van de lokale webinterface.

Het kan ongeveer 45 minuten duren voordat de procedure is voltooid.

In deze zelfstudie komen deze onderwerpen aan bod:

- Vereisten

- Netwerk configureren

- Geavanceerde netwerken configureren

- Webproxy configureren

- Netwerkinstellingen valideren

- Vereisten

- Type apparaatinstallatie selecteren

- Netwerk- en netwerktopologie op beide knooppunten configureren

- Verificatietoken ophalen voor voorbereid knooppunt

- Clusterwitness configureren en voorbereid knooppunt toevoegen

- Virtuele IP-instellingen configureren voor Azure Consistent Services en NFS

- Geavanceerde netwerken configureren

- Webproxy configureren

- Netwerkinstellingen valideren

Vereisten

Voordat u uw Azure Stack Edge Pro-apparaat configureert en instelt met GPU, moet u het volgende doen:

- Installeer het fysieke apparaat zoals beschreven in Azure Stack Edge Pro installeren.

- Verbinding maken naar de lokale webgebruikersinterface van het apparaat, zoals beschreven in Verbinding maken naar Azure Stack Edge Pro met GPU.

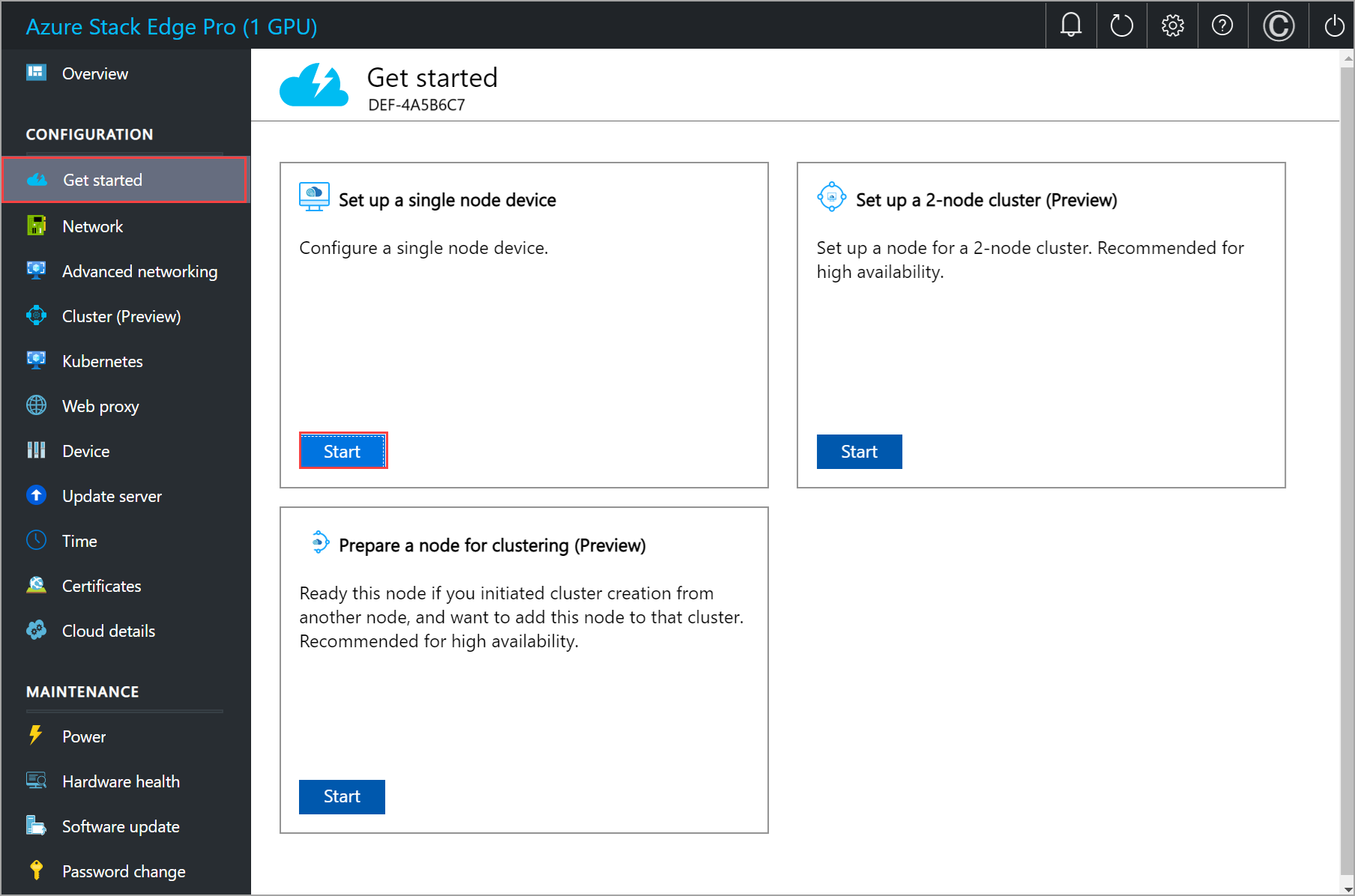

Installatietype configureren

Netwerk configureren

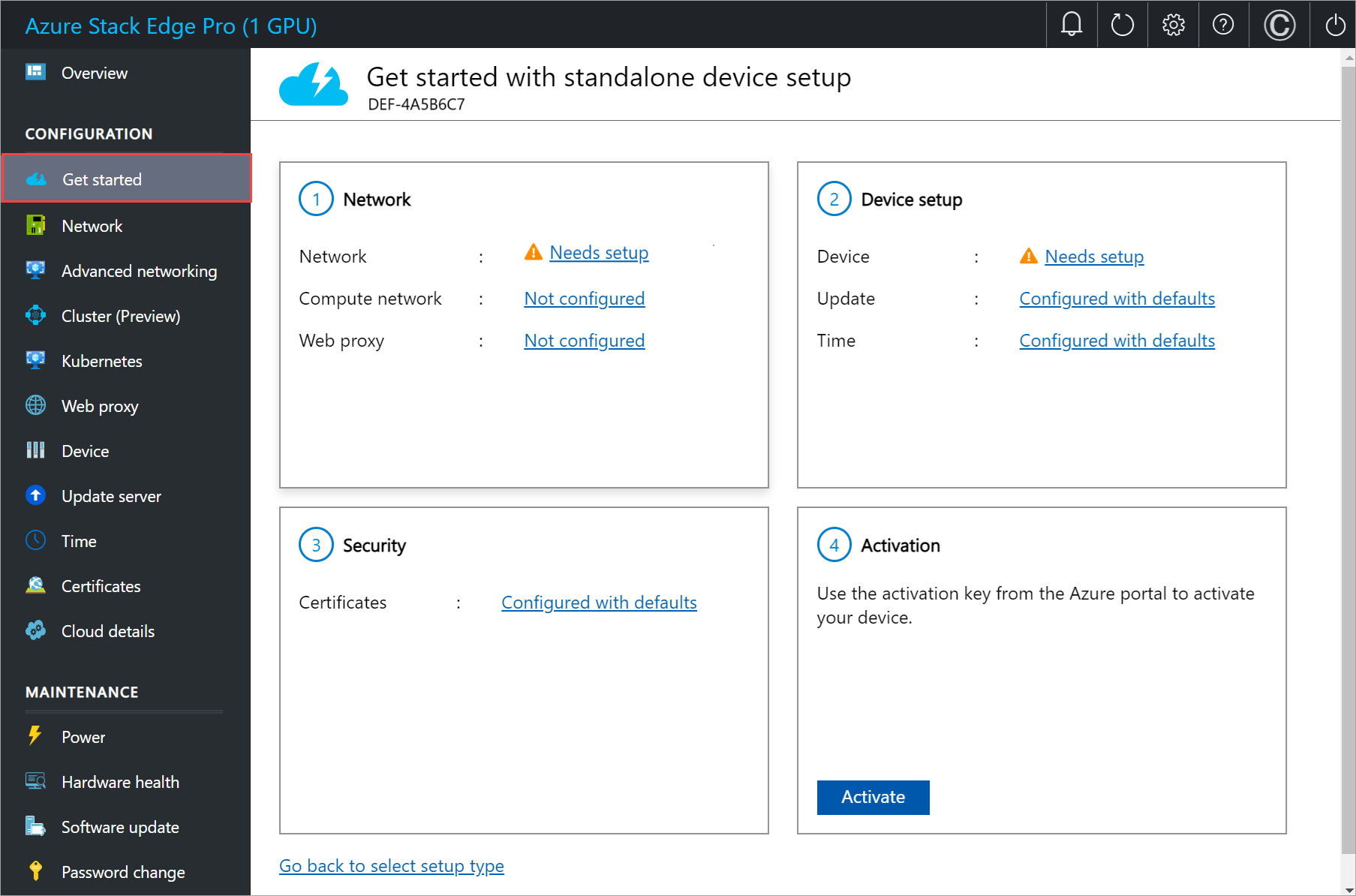

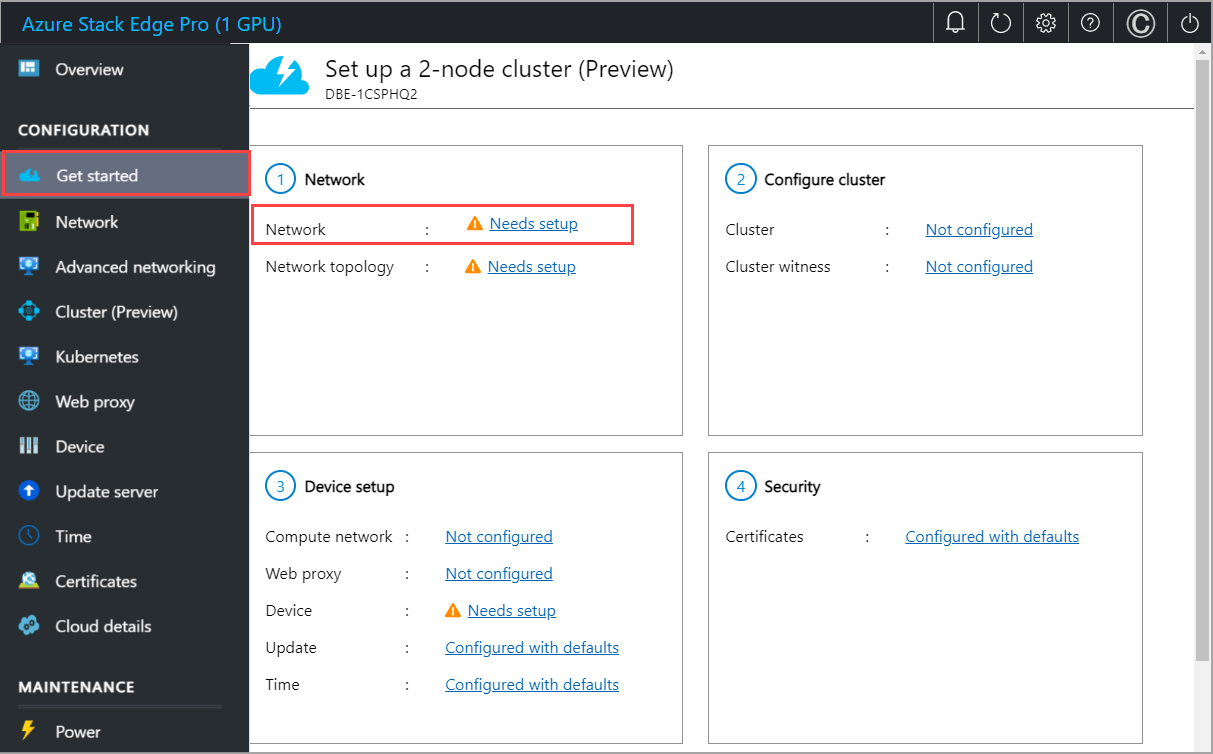

Op de pagina Aan de slag worden de verschillende instellingen weergegeven die vereist zijn voor het configureren en activeren van het fysieke apparaat met de Azure Stack Edge-service.

Volg deze stappen voor het configureren van het netwerk voor uw apparaat.

Ga in de lokale webinterface van uw apparaat naar de pagina Aan de slag.

Selecteer Op de tegel Netwerk de optie Instellingen nodig.

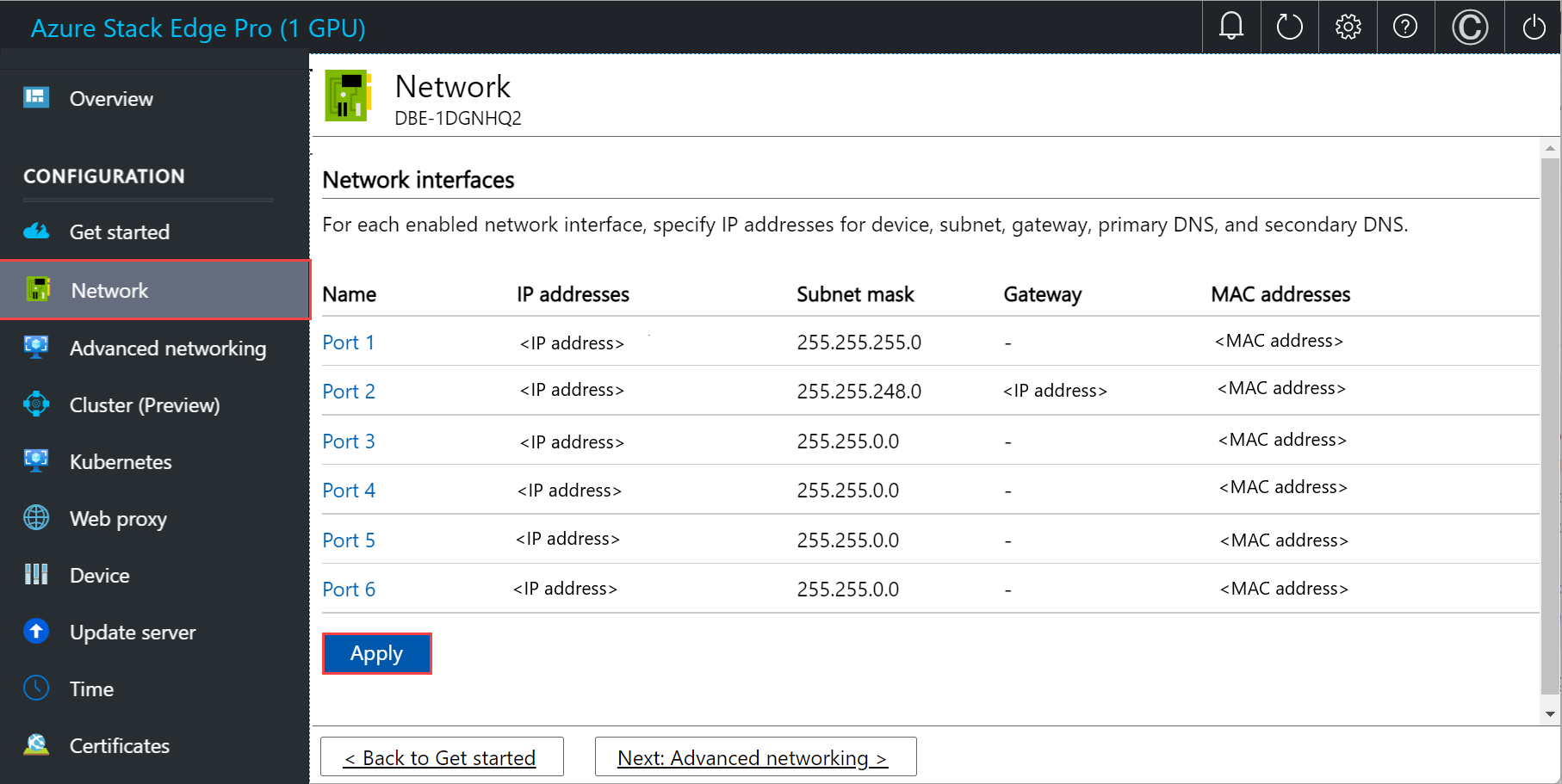

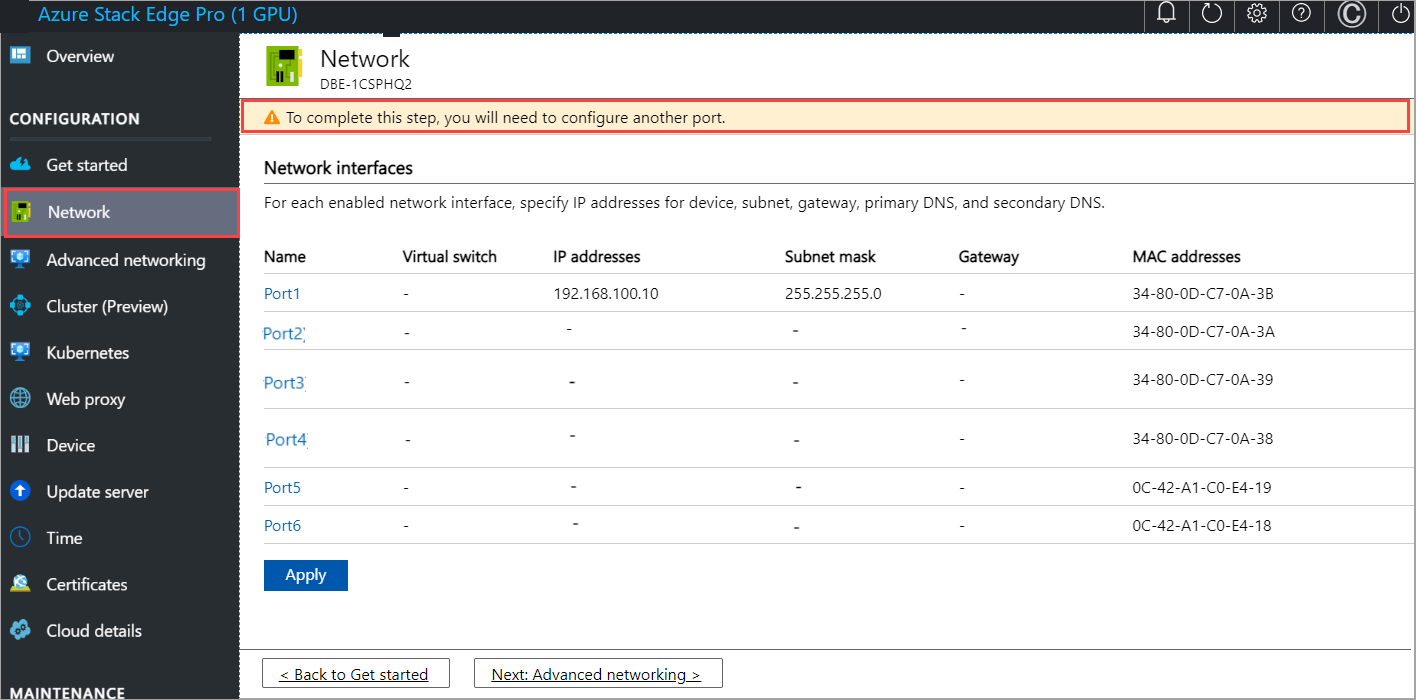

Er zijn zes netwerkinterfaces op het fysieke apparaat. Poort 1 en poort 2 zijn 1 Gbps-netwerkinterfaces. Poort 3, Poort 4, Poort 5 en Poort 6 zijn alle 25 Gbps-netwerkinterfaces die ook kunnen fungeren als netwerkinterfaces van 10 Gbps. Poort 1 wordt automatisch geconfigureerd als een alleen-beheerpoort en poort 2 naar poort 6 zijn alle gegevenspoorten. Voor een nieuw apparaat ziet u de pagina Netwerk zoals hieronder wordt weergegeven.

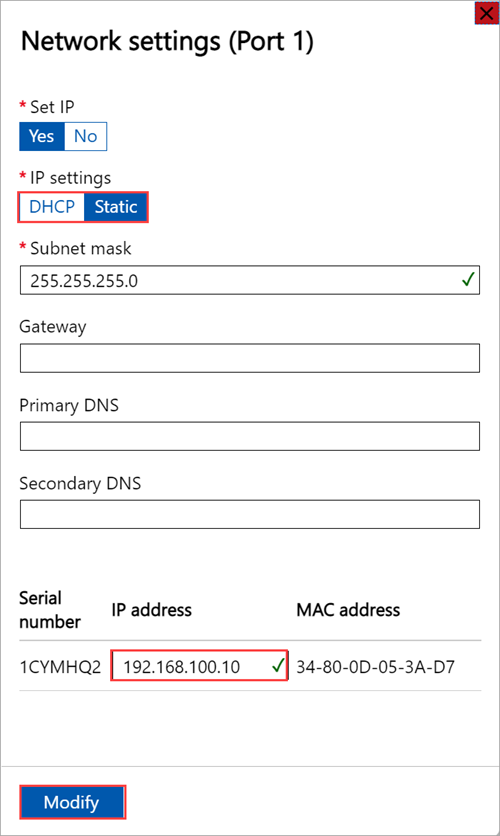

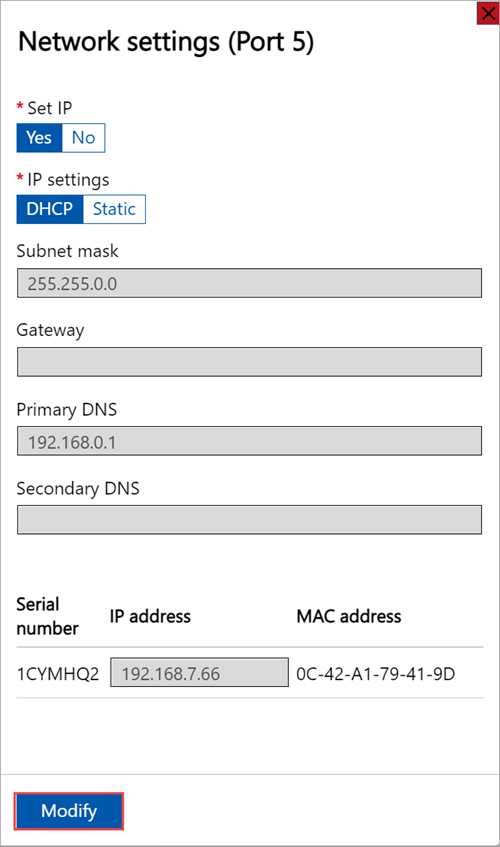

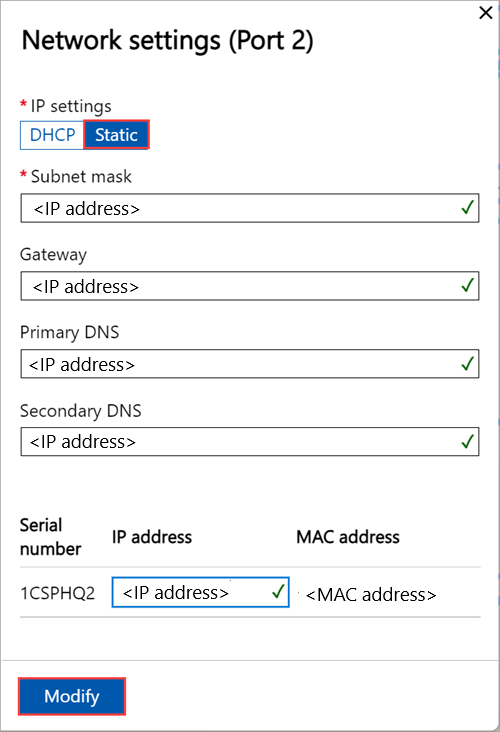

Als u de netwerkinstellingen wilt wijzigen, selecteert u een poort en wijzigt u in het rechterdeelvenster dat verschijnt, het IP-adres, het subnet, de gateway, de primaire DNS en de secundaire DNS.

Als u poort 1 selecteert, ziet u dat deze vooraf is geconfigureerd als statisch.

Als u poort 2, poort 3, poort 4 of poort 5 selecteert, worden al deze poorten standaard geconfigureerd als DHCP.

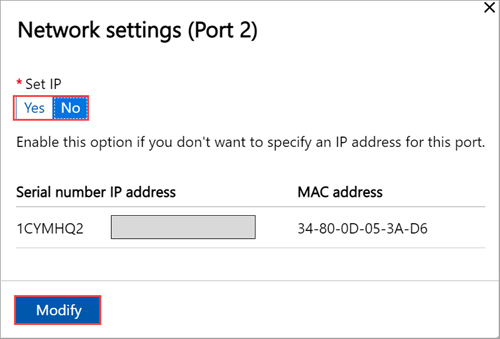

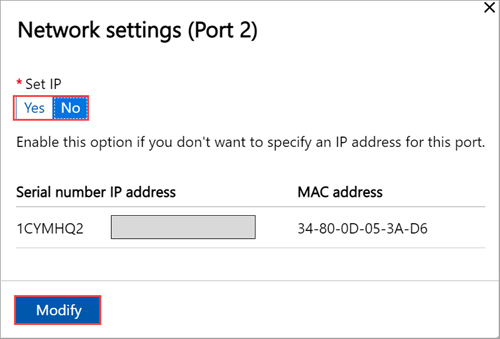

Standaard wordt verwacht dat u een IP-adres instelt voor alle poorten. Als u besluit geen IP in te stellen voor een netwerkinterface op uw apparaat, kunt u het IP-adres instellen op Nee en vervolgens de instellingen wijzigen .

Houd bij het configureren van de netwerkinstellingen rekening met het volgende:

- Zorg ervoor dat poort 5 en poort 6 zijn verbonden voor Network Function Manager-implementaties. Zie Zelfstudie: Netwerkfuncties implementeren in Azure Stack Edge (preview)voor meer informatie.

- Als DHCP is ingeschakeld in uw omgeving, worden netwerkinterfaces automatisch geconfigureerd. Er wordt automatisch een IP-adres, subnet, gateway en DNS toegewezen.

- Als DHCP niet is ingeschakeld, kunt u indien nodig statische IP-adressen toewijzen.

- U kunt uw netwerkinterface configureren als IPv4.

- Het serienummer van een poort komt overeen met het serienummer van het knooppunt.

Notitie

Als u verbinding wilt maken met uw apparaat vanaf een extern netwerk, raadpleegt u Apparaattoegang van buiten het netwerk inschakelen voor aanvullende netwerkinstellingen.

Zodra het apparaatnetwerk is geconfigureerd, wordt de pagina als volgt bijgewerkt:

Notitie

Het is raadzaam om het lokale IP-adres van de netwerkinterface niet te wijzigen van statisch naar DHCP, tenzij u een ander IP-adres hebt om verbinding te maken met het apparaat. Als u één netwerkinterface gebruikt en u overschakelt naar DHCP, is er geen manier om het DHCP-adres te bepalen. Als u wilt overstappen op een DHCP-adres, wacht u totdat het apparaat bij de service is geactiveerd en brengt u vervolgens de wijziging aan. U kunt vervolgens de IP-adressen van alle adapters in de Apparaateigenschappen weergeven in de Azure Portal voor uw service.

Nadat u de netwerkinstellingen hebt geconfigureerd en toegepast, selecteert u Volgende: Geavanceerde netwerken om het rekennetwerk te configureren.

Virtuele switches configureren

Volg deze stappen om virtuele switches toe te voegen of te verwijderen.

Notitie

Er is geen beperking voor het aantal virtuele switches dat u op uw apparaat kunt maken. U kunt rekenkracht echter slechts op één virtuele switch tegelijk inschakelen.

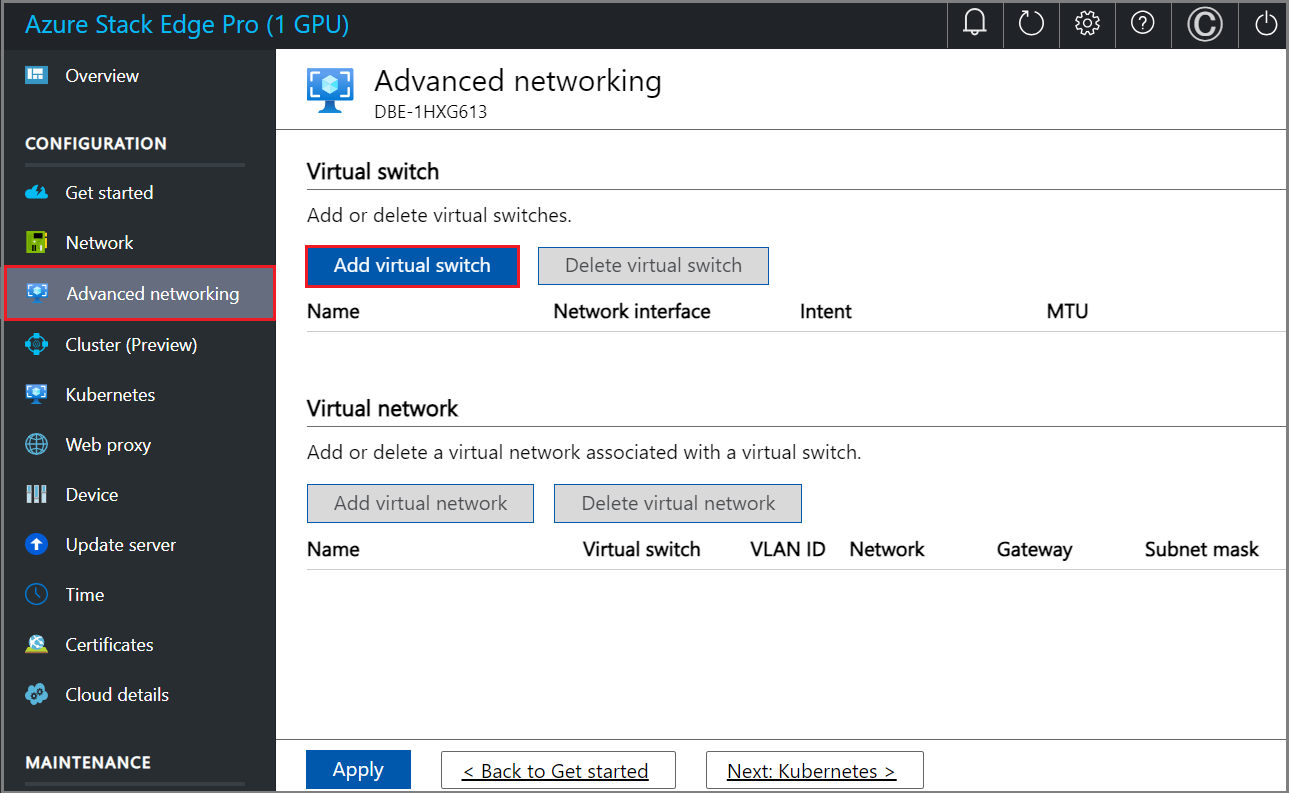

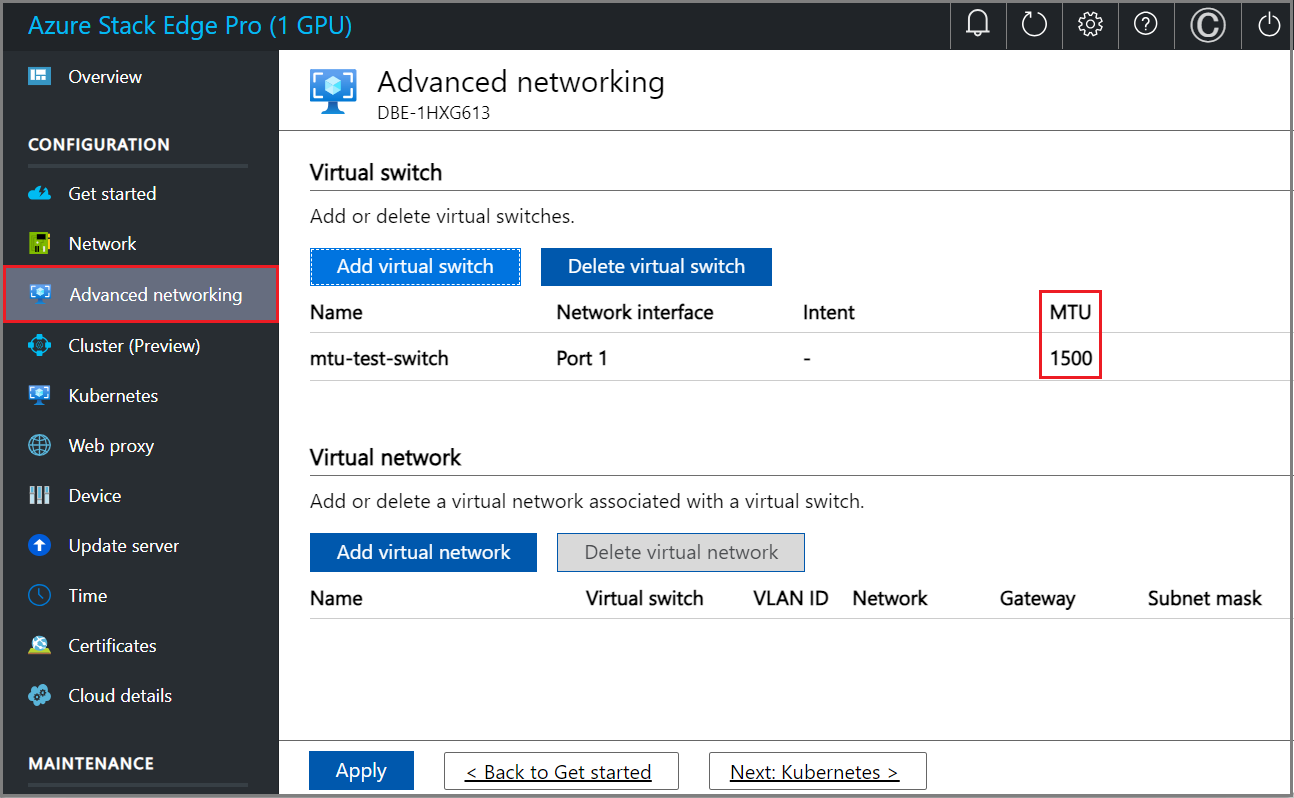

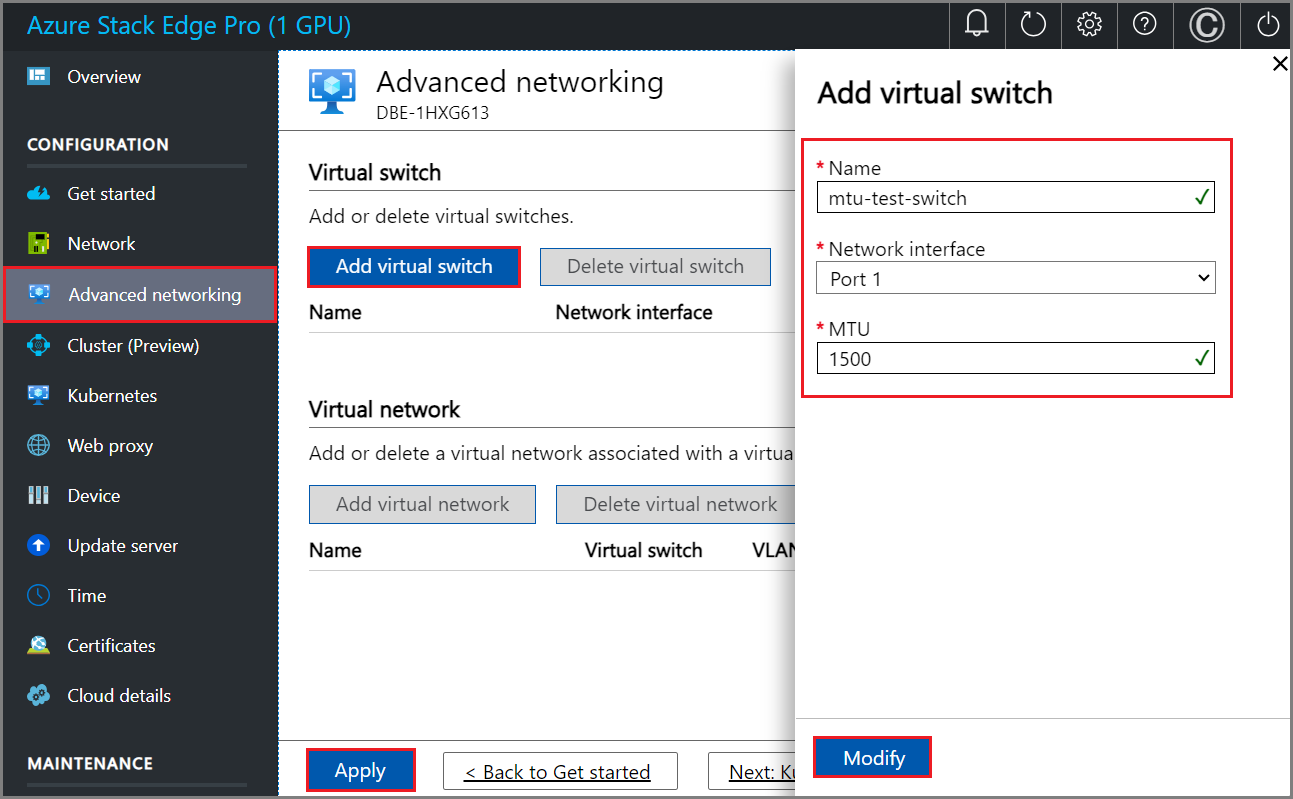

Ga in de lokale gebruikersinterface van uw apparaat naar de pagina Geavanceerd netwerken .

Voeg in de sectie Virtuele switch virtuele switches toe of verwijder deze. Selecteer Virtuele switch toevoegen om een nieuwe switch te maken.

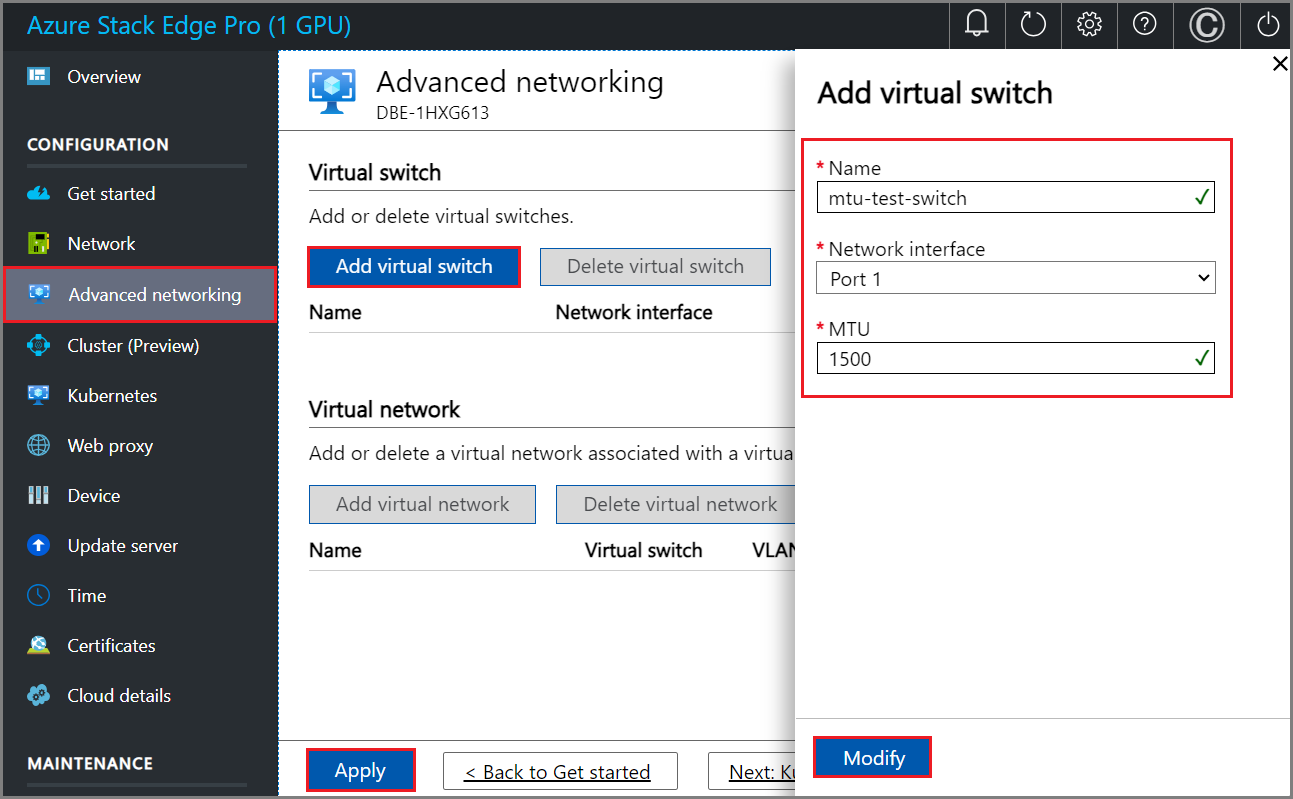

Geef op de blade Netwerkinstellingen , als u een nieuwe virtuele switch gebruikt, het volgende op:

- Geef een naam op voor de virtuele switch.

- Kies de netwerkinterface waarop de virtuele switch moet worden gemaakt.

- Stel de MTU-parameter (Maximum Transmission Unit) in voor de virtuele switch (optioneel).

- Selecteer Wijzigen en Toepassen om uw wijzigingen op te slaan.

De MTU-waarde bepaalt de maximale pakketgrootte die via een netwerk kan worden verzonden. Azure Stack Edge ondersteunt MTU-waarden in de volgende tabel. Als een apparaat op het netwerkpad een MTU-instelling heeft die lager is dan 1500, worden IP-pakketten met de vlag 'niet fragmenteren' (DF) met pakketgrootte 1500 verwijderd.

Azure Stack Edge-SKU Netwerkinterface Ondersteunde MTU-waarden Pro-GPU Poorten 1, 2, 3 en 4 1400 - 1500 Pro-GPU Poorten 5 en 6 Niet configureerbaar, ingesteld op standaard. Pro 2 Poorten 1 en 2 1400 - 1500 Pro 2 Poorten 3 en 4 Niet configureerbaar, ingesteld op standaard. De virtuele hostswitch maakt gebruik van de opgegeven MTU-instelling.

Als er een virtuele netwerkinterface wordt gemaakt op de virtuele switch, gebruikt de interface de opgegeven MTU-instelling. Als deze virtuele switch is ingeschakeld voor rekenkracht, gebruikt de Azure Kubernetes Service-VM's en containernetwerkinterfaces (CNIS's) ook de opgegeven MTU.

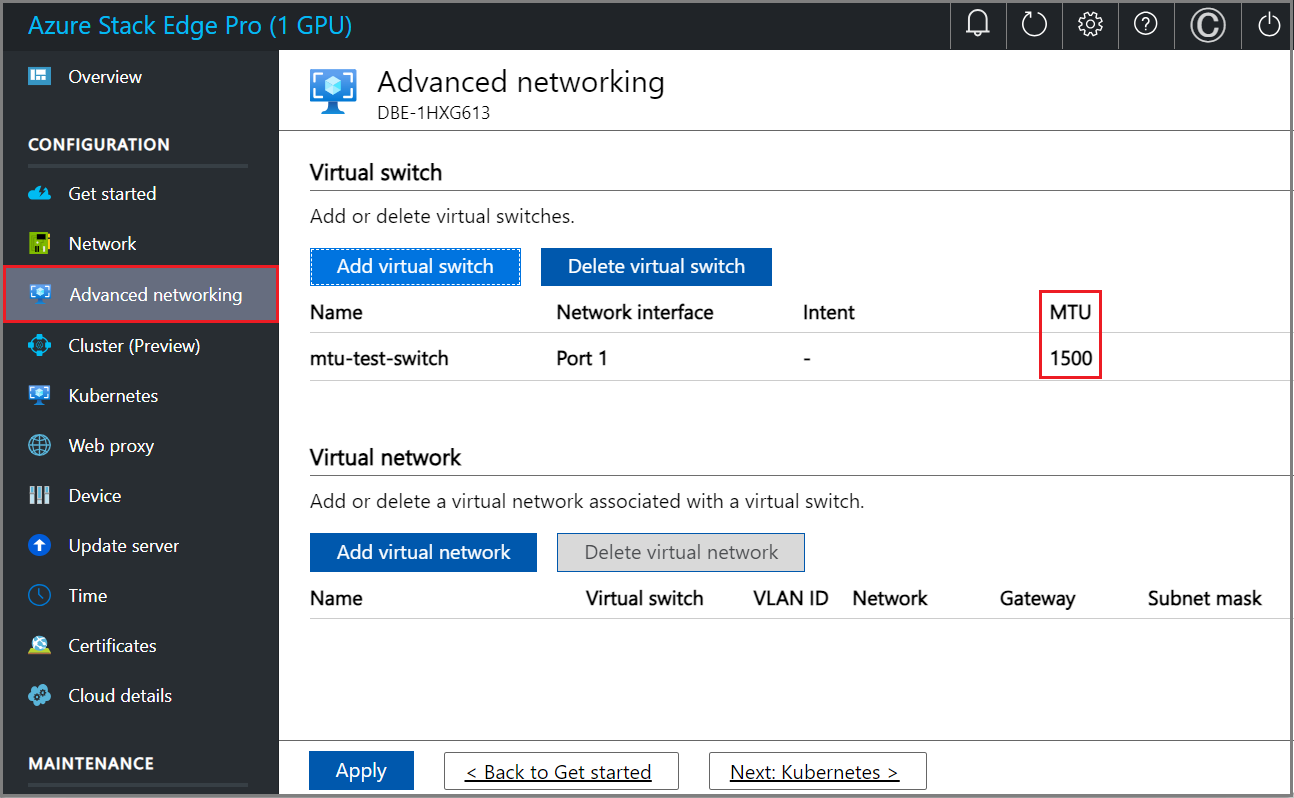

Wanneer u een virtuele switch maakt, wordt de MTU-kolom gevuld met de MTU-waarde.

Het duurt enkele minuten voordat de configuratie is toegepast en zodra de virtuele switch is gemaakt, wordt de lijst met virtuele switches bijgewerkt om de zojuist gemaakte switch weer te geven. U kunt zien dat de opgegeven virtuele switch is gemaakt en ingeschakeld voor rekenkracht.

U kunt meer dan één switch maken door de stappen te volgen die eerder zijn beschreven.

Als u een virtuele switch wilt verwijderen, selecteert u onder de sectie Virtuele switch verwijderen de optie Virtuele switch verwijderen. Wanneer een virtuele switch wordt verwijderd, worden de gekoppelde virtuele netwerken ook verwijderd.

Vervolgens kunt u virtuele netwerken maken en koppelen aan uw virtuele switches.

Virtuele netwerken configureren

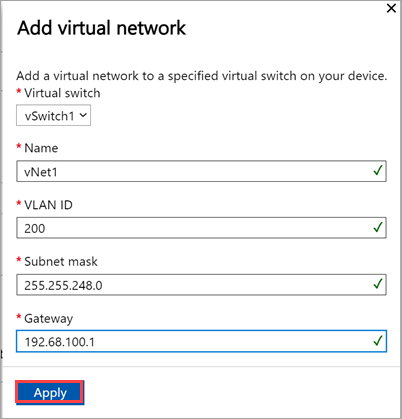

U kunt virtuele netwerken toevoegen of verwijderen die zijn gekoppeld aan uw virtuele switches. Voer de volgende stappen uit om een virtuele switch toe te voegen:

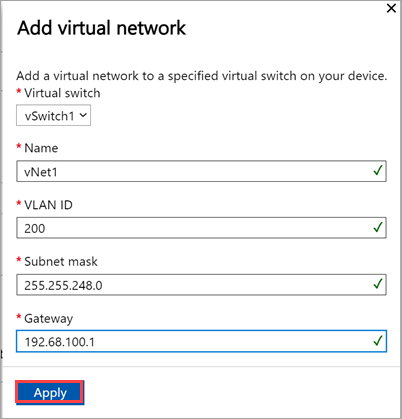

Selecteer in de lokale gebruikersinterface op de pagina Geavanceerd netwerken onder de sectie Virtueel netwerk de optie Virtueel netwerk toevoegen.

Voer op de blade Virtueel netwerk toevoegen de volgende informatie in:

- Selecteer een virtuele switch waarvoor u een virtueel netwerk wilt maken.

- Geef een naam op voor uw virtuele netwerk. De naam die u opgeeft, moet voldoen aan naamgevingsregels en -beperkingen voor Azure-resources.

- Voer een VLAN-id in als een uniek getal in het bereik van 1-4094. De VLAN-id die u opgeeft, moet zich in uw trunk-configuratie bevinden. Raadpleeg de instructies van de fabrikant van uw fysieke switch voor meer informatie over de trunk-configuratie voor uw switch.

- Geef het subnetmasker en de gateway voor uw virtuele LAN-netwerk op volgens de configuratie van het fysieke netwerk.

- Selecteer Toepassen. Er wordt een virtueel netwerk gemaakt op de opgegeven virtuele switch.

Als u een virtueel netwerk wilt verwijderen, selecteert u onder de sectie Virtueel netwerk verwijderen het virtuele netwerk en selecteert u het virtuele netwerk dat u wilt verwijderen.

Selecteer Volgende: Kubernetes > om vervolgens uw reken-IP-adressen voor Kubernetes te configureren.

Reken-IP-adressen configureren

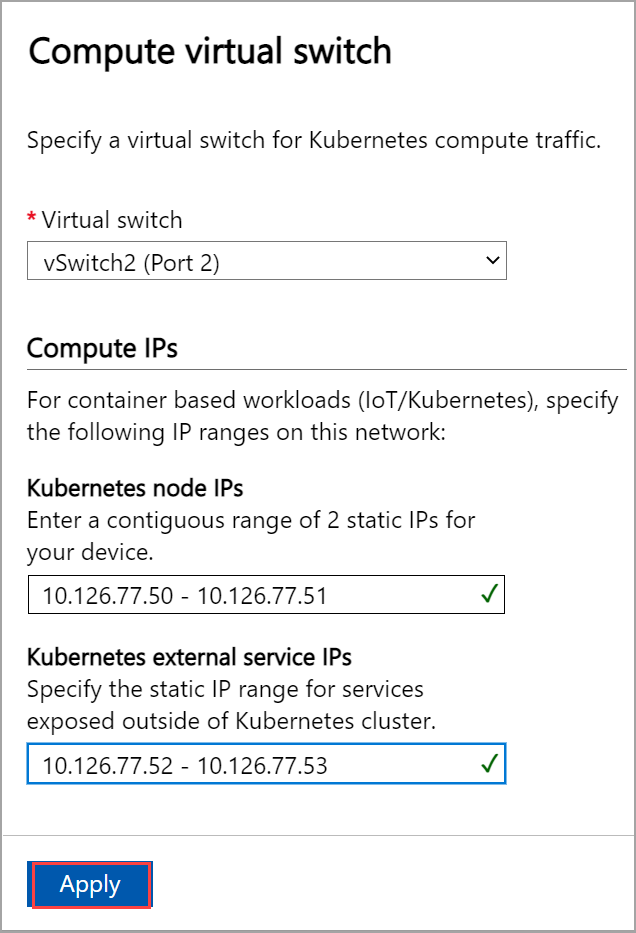

Nadat de virtuele switches zijn gemaakt, kunt u de switches voor Kubernetes-rekenverkeer inschakelen.

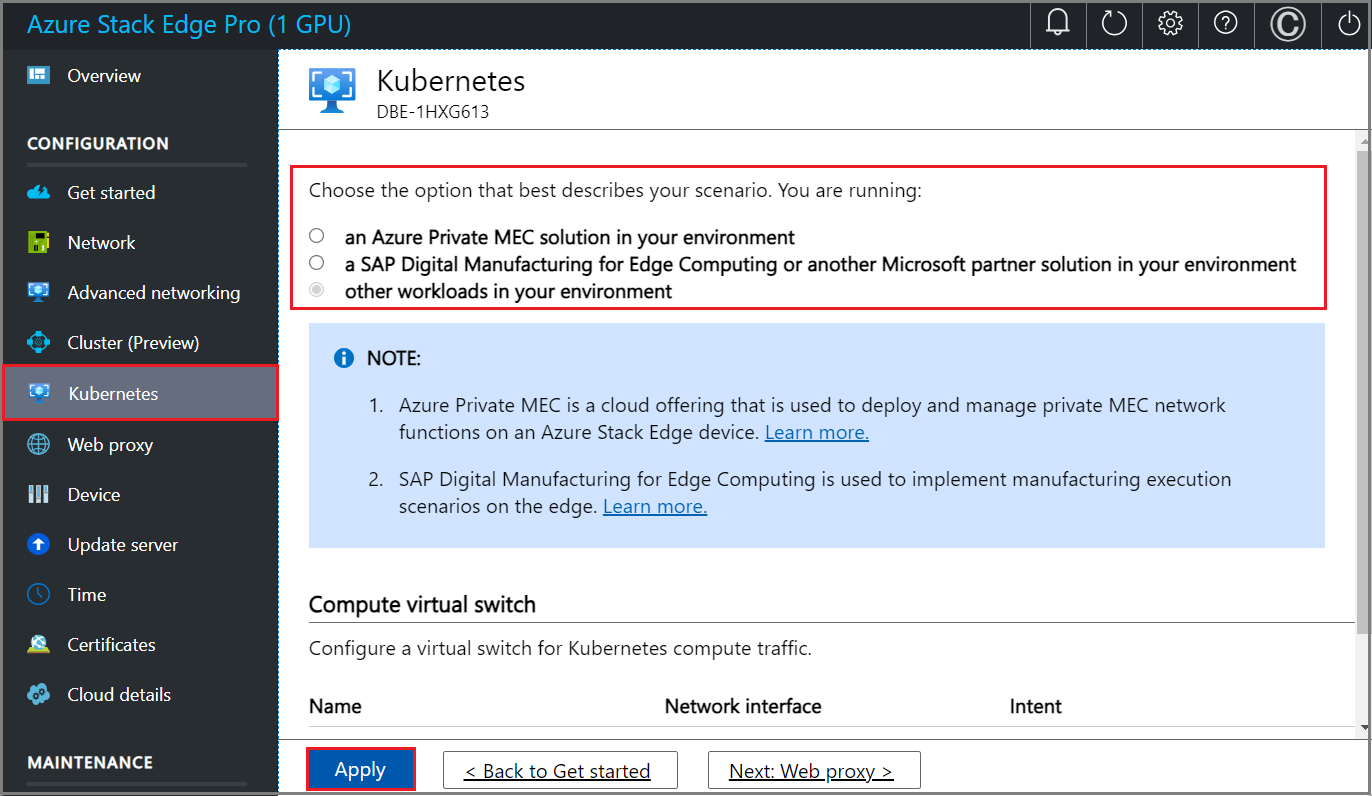

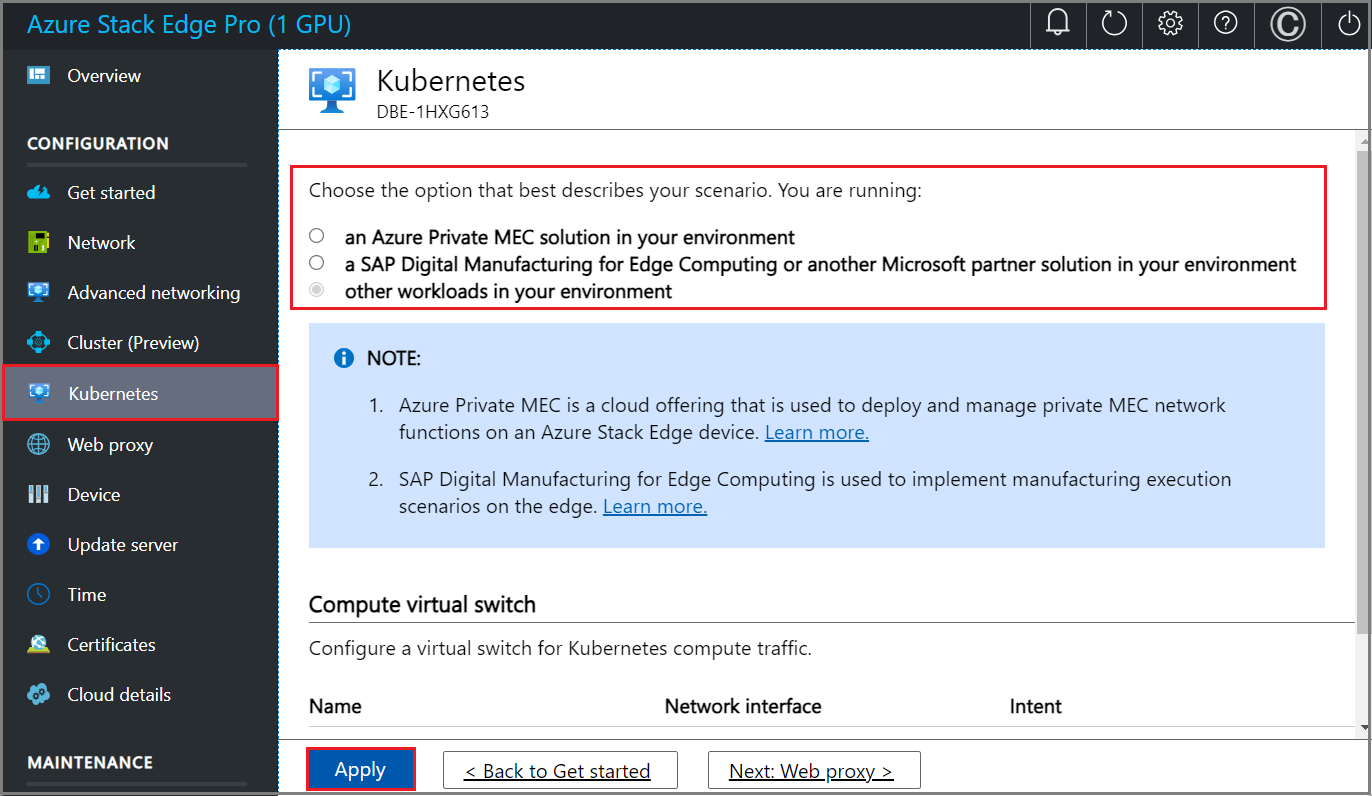

Ga in de lokale gebruikersinterface naar de Kubernetes-pagina .

Geef een workload op uit de beschikbare opties.

- Als u met een Azure Private MEC-oplossing werkt, selecteert u de optie voor een Azure Private MEC-oplossing in uw omgeving.

- Als u met een SAP Digital Manufacturing-oplossing of een andere Microsoft-partneroplossing werkt, selecteert u de optie voor een SAP Digital Manufacturing for Edge Computing of een andere Microsoft-partneroplossing in uw omgeving.

- Voor andere workloads selecteert u de optie voor andere workloads in uw omgeving.

Als u hierom wordt gevraagd, bevestigt u de optie die u hebt opgegeven en selecteert u Vervolgens Toepassen.

Als u PowerShell wilt gebruiken om de workload op te geven, raadpleegt u gedetailleerde stappen in Kubernetes-workloadprofielen wijzigen.

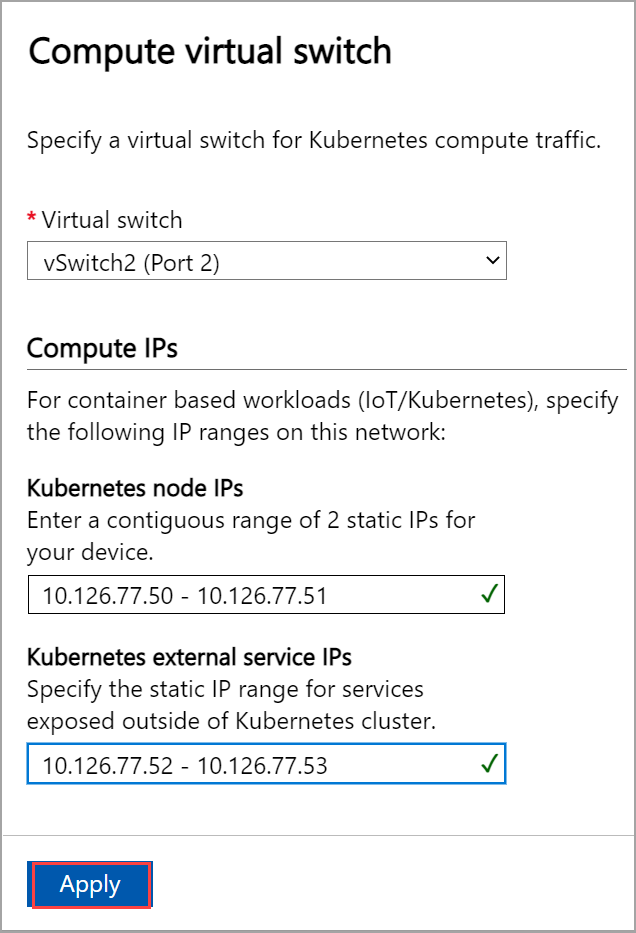

Selecteer in de vervolgkeuzelijst de virtuele switch die u wilt inschakelen voor Kubernetes-rekenverkeer.

Wijs IP-adressen aan Kubernetes-knooppunten toe. Deze statische IP-adressen zijn voor de Kubernetes-VM's.

Als u de Azure Private MEC-oplossing of SAP Digital Manufacturing for Edge Computing of een andere Microsoft-partnerworkloadoptie voor uw omgeving selecteert, moet u een aaneengesloten bereik van minimaal 6 IPv4-adressen (of meer) opgeven voor een configuratie van 1 knooppunt en 7 IPv4-adressen (of meer) voor een configuratie met twee knooppunten.

Als u de andere werkbelastingsoptie voor een apparaat met n-knooppunten selecteert, wordt een aaneengesloten bereik van minimaal n+1 IPv4-adressen (of meer) opgegeven voor de reken-VM met behulp van de begin- en eind-IP-adressen. Voor een apparaat met 1 knooppunten moet u minimaal 2 gratis, aaneengesloten IPv4-adressen opgeven. Geef voor een cluster met twee knooppunten minimaal drie gratis, aaneengesloten IPv4-adressen op.

Belangrijk

- Als u andere workloads in uw omgeving uitvoert, gebruikt Kubernetes in Azure Stack Edge 172.27.0.0/16-subnet voor pods en 172.28.0.0/16-subnet voor de service. Controleer of deze nog niet worden gebruikt in uw netwerk. Zie Subnetten voor Kubernetes-pods en -services wijzigen voor meer informatie.

- DHCP-modus wordt niet ondersteund voor IP-adressen van Kubernetes-knooppunten.

Wijs externe IP-adressen voor Kubernetes-services toe. Dit zijn ook de IP-adressen voor taakverdeling. Deze aansluitende IP-adressen zijn voor services die u buiten het Kubernetes-cluster zichtbaar wilt maken. U geeft het statische IP-bereik op, afhankelijk van het aantal weergegeven services.

Belangrijk

U wordt ten sterkste aangeraden minimaal één IP-adres voor de Azure Stack Edge Hub-service op te geven om toegang te krijgen tot de rekenmodules. De IP-adressen van de service kunnen later worden bijgewerkt.

Selecteer Toepassen.

Het duurt enkele minuten voordat de configuratie is toegepast, en u moet de browser mogelijk vernieuwen.

Selecteer Volgende: Webproxy om de webproxy te configureren.

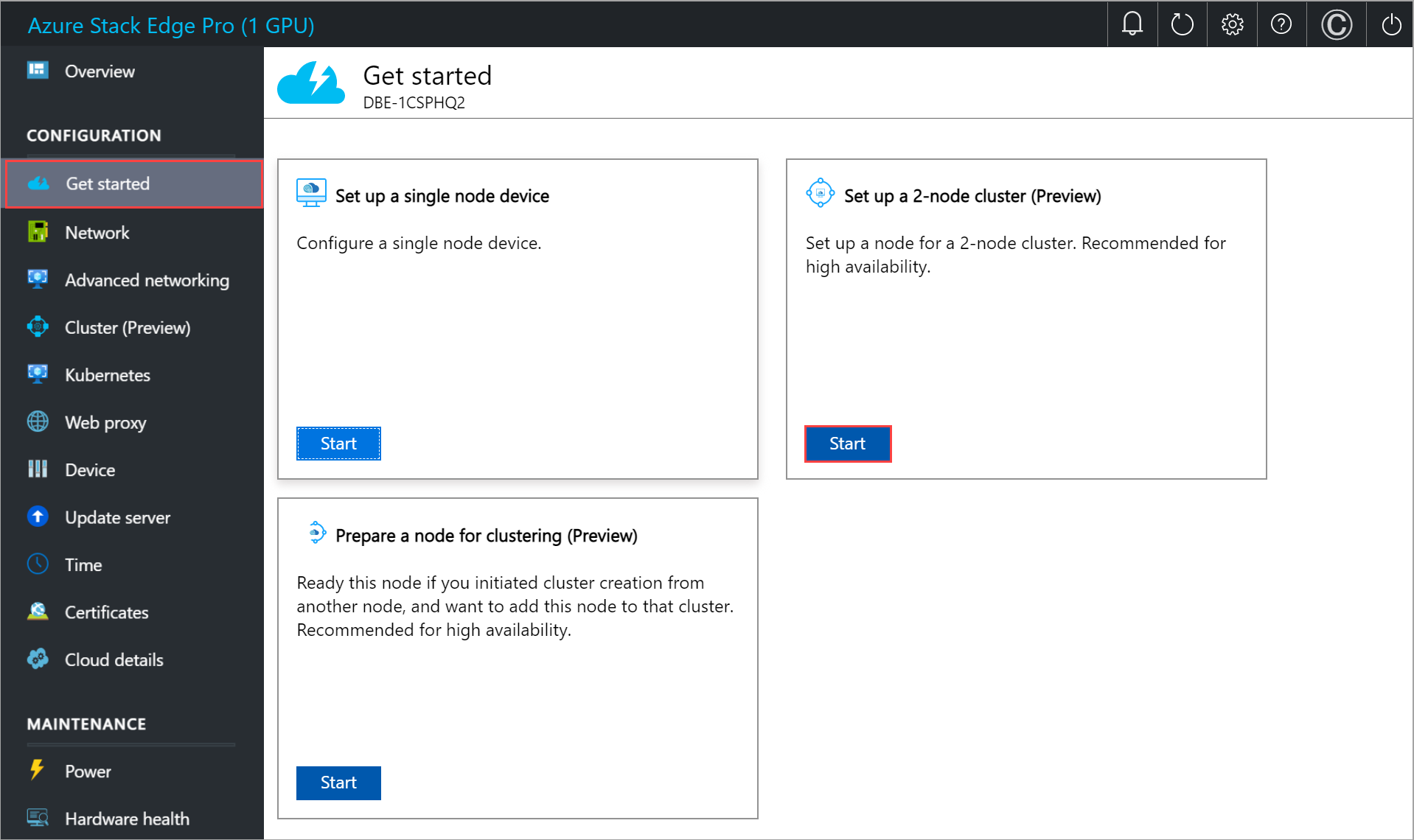

Installatietype configureren

Ga in de lokale gebruikersinterface voor een van de apparaten naar de pagina Aan de slag .

Selecteer Start in de tegel Een cluster met twee knooppunten instellen.

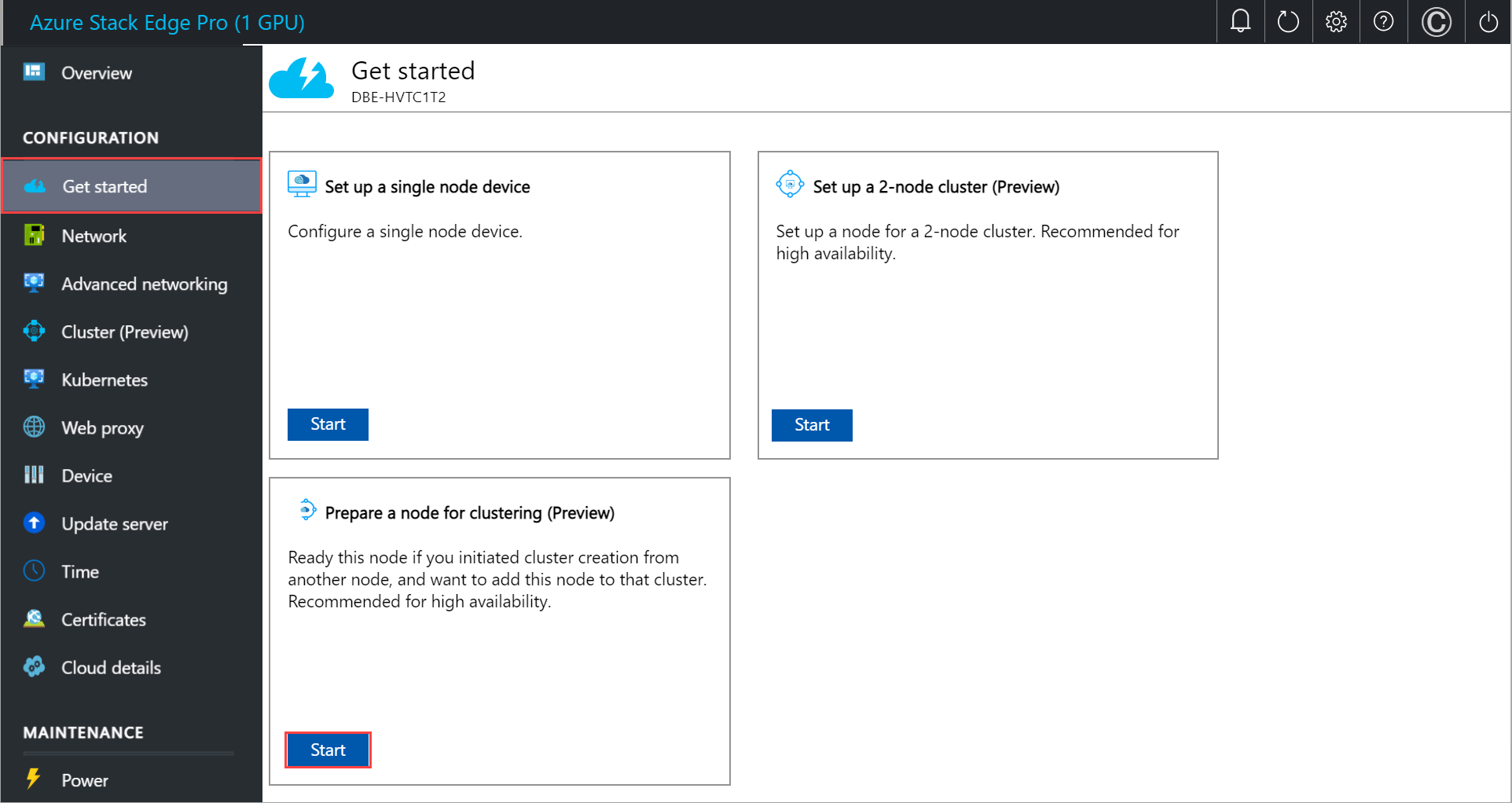

Ga in de lokale gebruikersinterface voor het tweede apparaat naar de pagina Aan de slag .

Selecteer Start in de tegel Een knooppunt voorbereiden.

Netwerk, topologie configureren

Configureer het netwerk en de netwerktopologie op beide knooppunten. Deze stappen kunnen parallel worden uitgevoerd. De bekabeling op beide knooppunten moet identiek zijn en moet voldoen aan de netwerktopologie die u kiest.

Zie Ondersteunde netwerktopologieën voor meer informatie over het selecteren van een netwerktopologie.

Netwerk configureren op het eerste knooppunt

Volg deze stappen op het eerste knooppunt van het apparaat om het netwerk voor een apparaat met twee knooppunten te configureren:

Selecteer In de lokale gebruikersinterface van het eerste knooppunt in de tegel Netwerk de optie Instellingen nodig.

Configureer op de pagina Netwerk de IP-adressen voor uw netwerkinterfaces. Er zijn zes netwerkinterfaces op het fysieke apparaat. Poort 1 en poort 2 zijn 1 Gbps-netwerkinterfaces. Poort 3, Poort 4, Poort 5 en Poort 6 zijn alle 25 Gbps-netwerkinterfaces die ook kunnen fungeren als netwerkinterfaces van 10 Gbps. Poort 1 wordt automatisch geconfigureerd als een alleen-beheerpoort en poort 2 naar poort 6 zijn alle gegevenspoorten.

Voor een nieuw apparaat is de pagina Netwerkinstellingen als volgt:

Als u de netwerkinstellingen wilt wijzigen, selecteert u een poort en wijzigt u in het rechterdeelvenster dat verschijnt, het IP-adres, het subnet, de gateway, de primaire DNS en de secundaire DNS. U kunt uw netwerkinterface configureren als IPv4.

Standaard wordt verwacht dat u een IP-adres instelt voor alle poorten. Als u besluit geen IP in te stellen voor een netwerkinterface op uw apparaat, kunt u het IP-adres instellen op Nee en vervolgens de instellingen wijzigen .

Houd bij het configureren van de netwerkinstellingen rekening met het volgende:

Zorg ervoor dat poort 5 en poort 6 zijn verbonden voor Network Function Manager-implementaties. Zie Zelfstudie: Netwerkfuncties implementeren in Azure Stack Edge (preview)voor meer informatie.

Als DHCP is ingeschakeld in uw omgeving, worden netwerkinterfaces automatisch geconfigureerd. Er wordt automatisch een IP-adres, subnet, gateway en DNS toegewezen. Als DHCP niet is ingeschakeld, kunt u indien nodig statische IP-adressen toewijzen.

Op interfaces van 25 Gbps kunt u de RDMA-modus (Remote Direct Access Memory) instellen op iWarp of RoCE (RDMA via Converged Ethernet). Als lage latenties de primaire vereiste zijn en schaalbaarheid geen probleem is, gebruikt u RoCE. Wanneer latentie een belangrijke vereiste is, maar gebruiksgemak en schaalbaarheid ook een hoge prioriteit kennen, is iWARP de beste kandidaat.

Het serienummer van een poort komt overeen met het serienummer van het knooppunt.

Belangrijk

Voor een cluster met twee knooppunten worden alleen de netwerkinterfaces met een ingesteld IP-adres ondersteund door de netwerktopologie.

Nadat u de netwerkinstellingen hebt toegepast, selecteert u Volgende: Geavanceerde netwerken > om uw netwerktopologie te configureren.

Netwerktopologie configureren op het eerste knooppunt

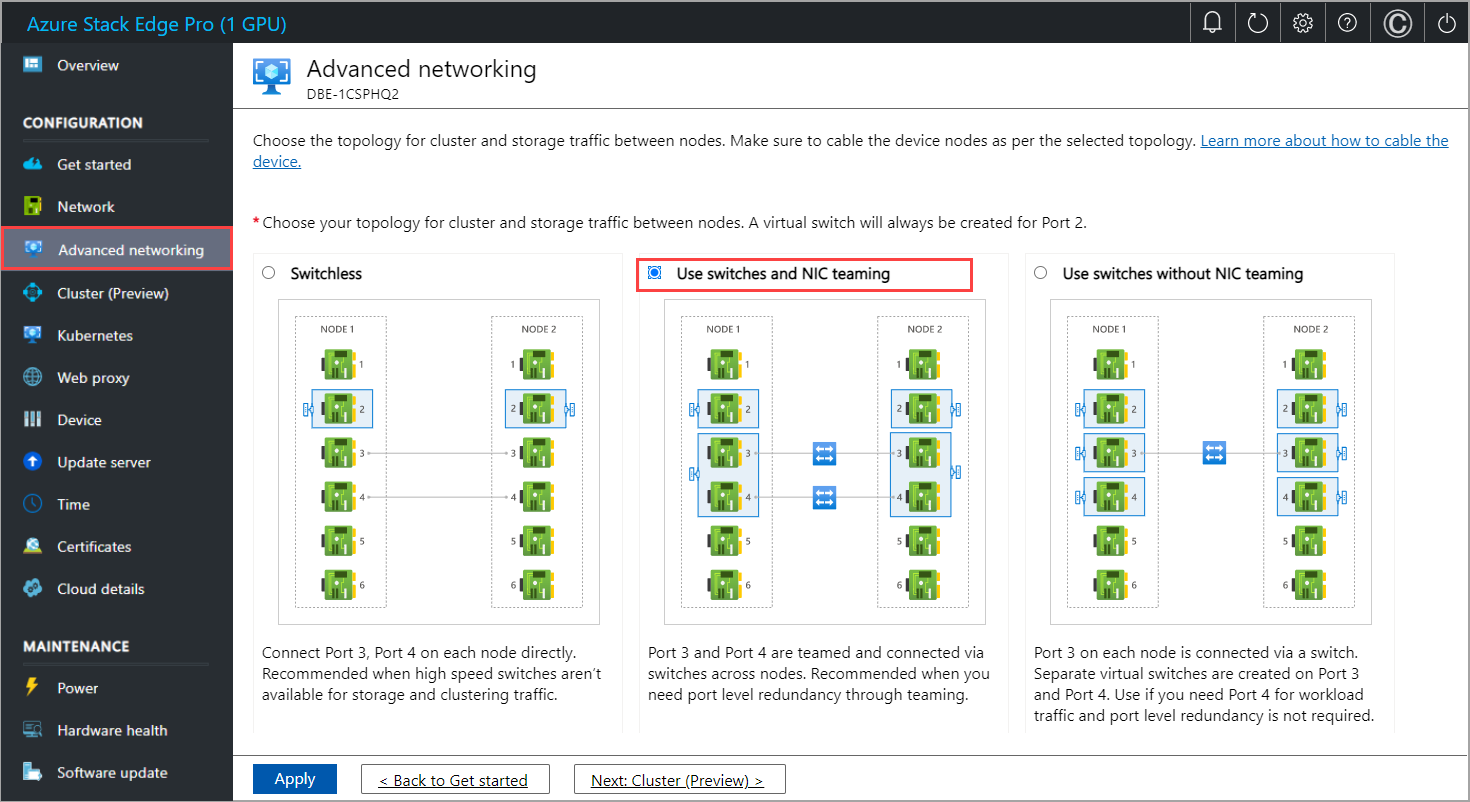

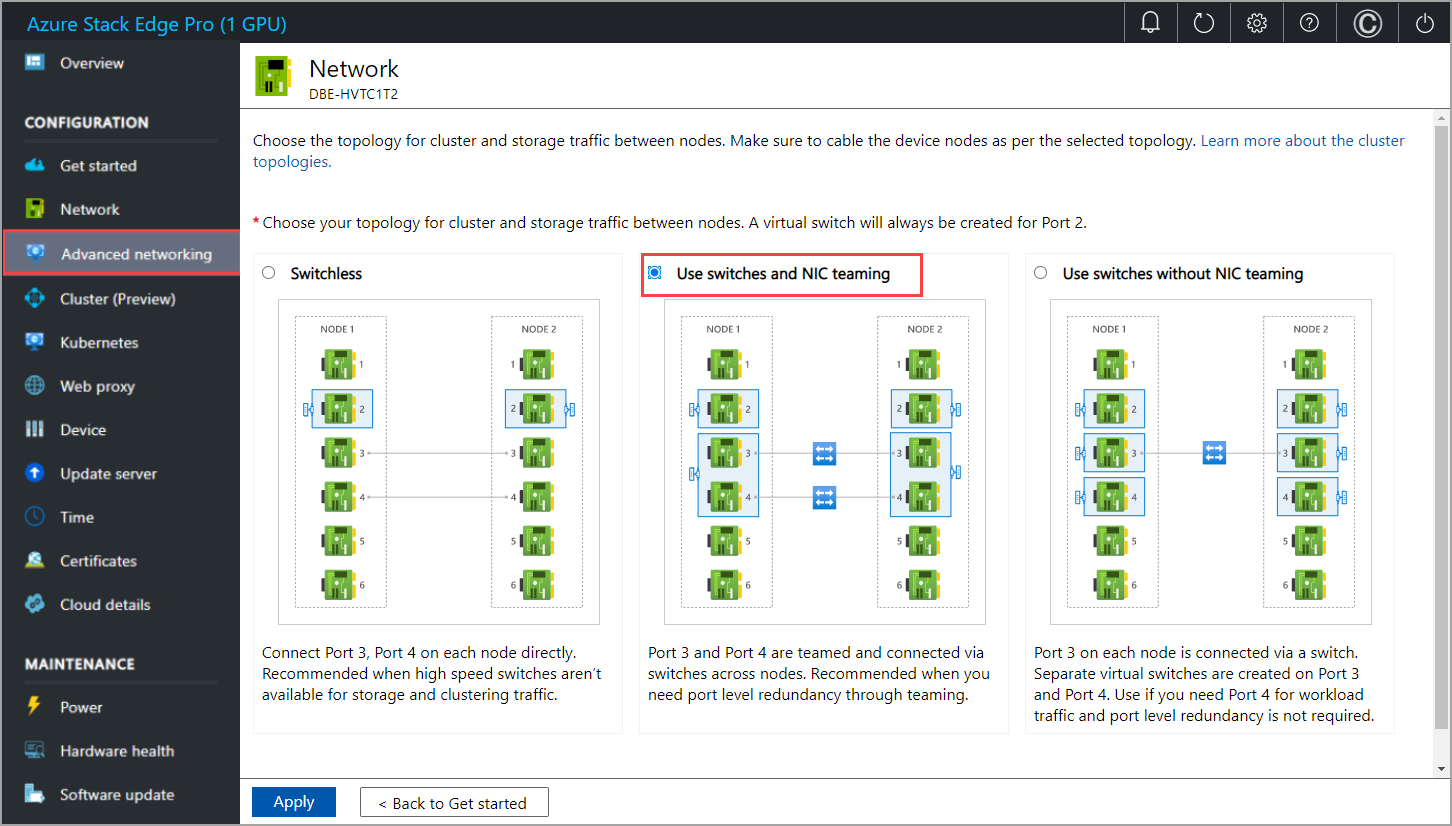

Kies op de pagina Geavanceerd netwerken de topologie voor cluster en het opslagverkeer tussen knooppunten uit de volgende opties:

Schakelloos. Gebruik deze optie wanneer snelle switches niet beschikbaar zijn voor opslag- en clusteringverkeer.

Schakelopties en NIC-koppeling gebruiken. Gebruik deze optie wanneer u redundantie op poortniveau nodig hebt via teaming. Met NIC-koppeling kunt u in dit geval twee fysieke poorten groeperen op het apparaatknooppunt, poort 3 en poort 4, in twee op software gebaseerde virtuele netwerkinterfaces. Deze gekoppelde netwerkinterfaces bieden snelle prestaties en fouttolerantie in het geval van een netwerkinterfacefout. Zie NIC-koppeling op Windows Server voor meer informatie.

Schakelopties gebruiken zonder NIC-koppeling. Gebruik deze optie als u een extra poort nodig hebt voor workloadverkeer en redundantie op poortniveau is niet vereist.

Zorg ervoor dat uw knooppunt is bekabeld volgens de geselecteerde topologie.

Selecteer Toepassen.

In het dialoogvenster Netwerkinstelling bevestigen wordt u eraan herinnerd dat het knooppunt is bekabeld volgens de netwerktopologie die u hebt geselecteerd. Zodra u de topologie van het netwerkcluster hebt gekozen, kunt u deze topologie niet wijzigen zonder het apparaat opnieuw in te stellen. Selecteer Ja om de netwerktopologie te bevestigen.

Het duurt enkele minuten om de netwerktopologie-instelling toe te passen en u ziet een melding wanneer de instellingen zijn toegepast.

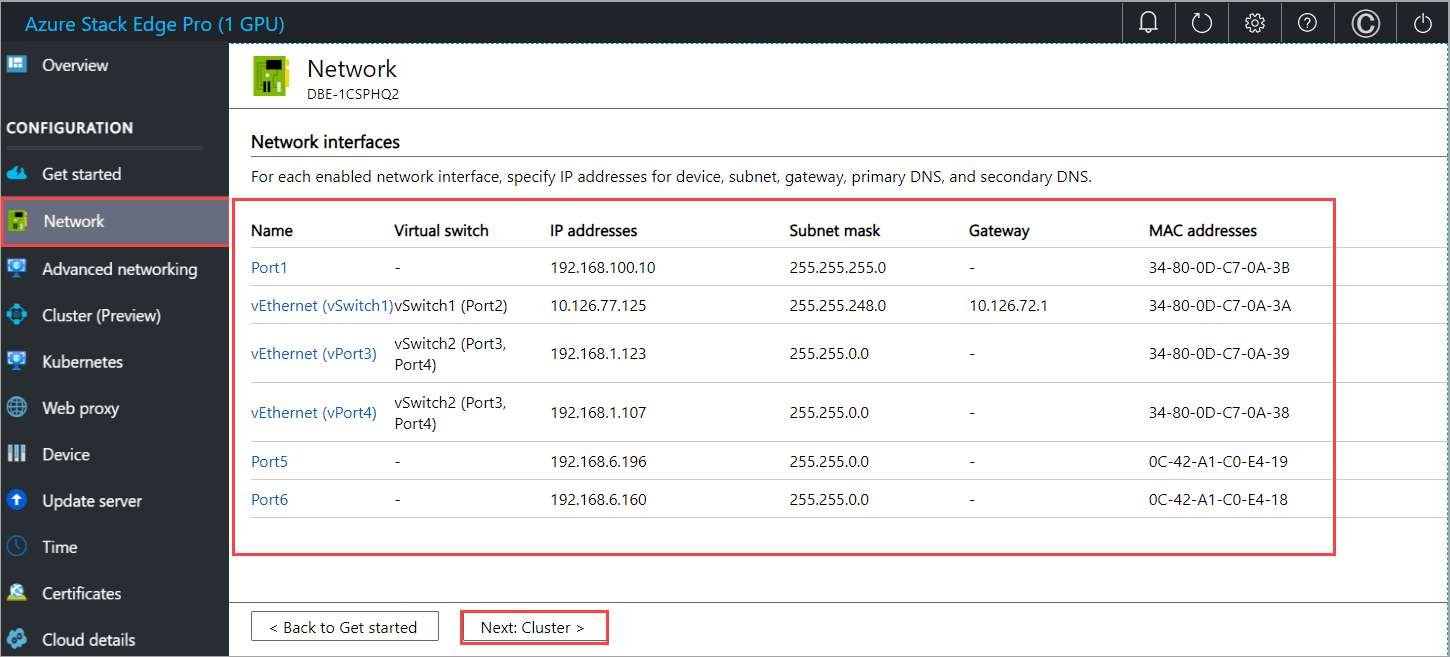

Zodra de netwerktopologie is toegepast, wordt de pagina Netwerk bijgewerkt. Als u bijvoorbeeld een netwerktopologie hebt geselecteerd die gebruikmaakt van switches en NIC-koppeling, ziet u dat op een apparaatknooppunt een virtuele switch vSwitch1 wordt gemaakt op poort 2 en een andere virtuele switch, vSwitch2 wordt gemaakt op poort 3 en poort 4. Poort 3 en Poort 4 zijn gekoppeld en vervolgens op de gekoppelde netwerkinterface worden twee virtuele netwerkinterfaces gemaakt, vPort3 en vPort4. Hetzelfde geldt voor het tweede apparaatknooppunt. De gekoppelde netwerkinterfaces worden vervolgens verbonden via switches.

Configureer vervolgens het netwerk en de netwerktopologie van het tweede knooppunt.

Netwerk op tweede knooppunt configureren

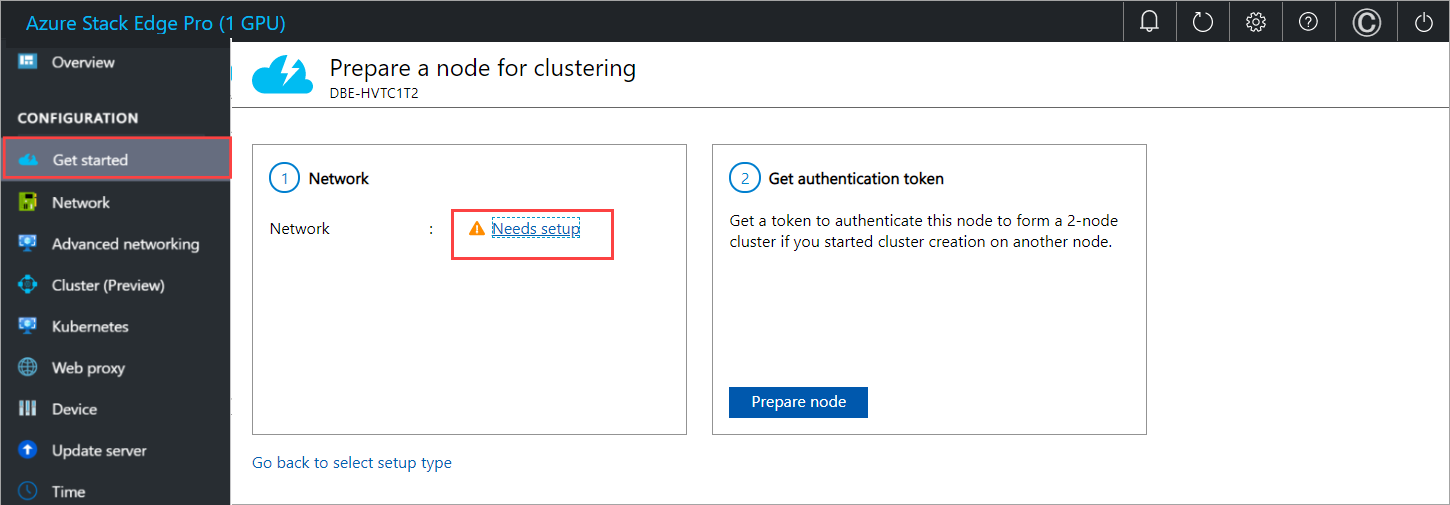

Bereid het tweede knooppunt voor op clustering. Configureer eerst het netwerk. Volg deze stappen in de lokale gebruikersinterface van het tweede knooppunt:

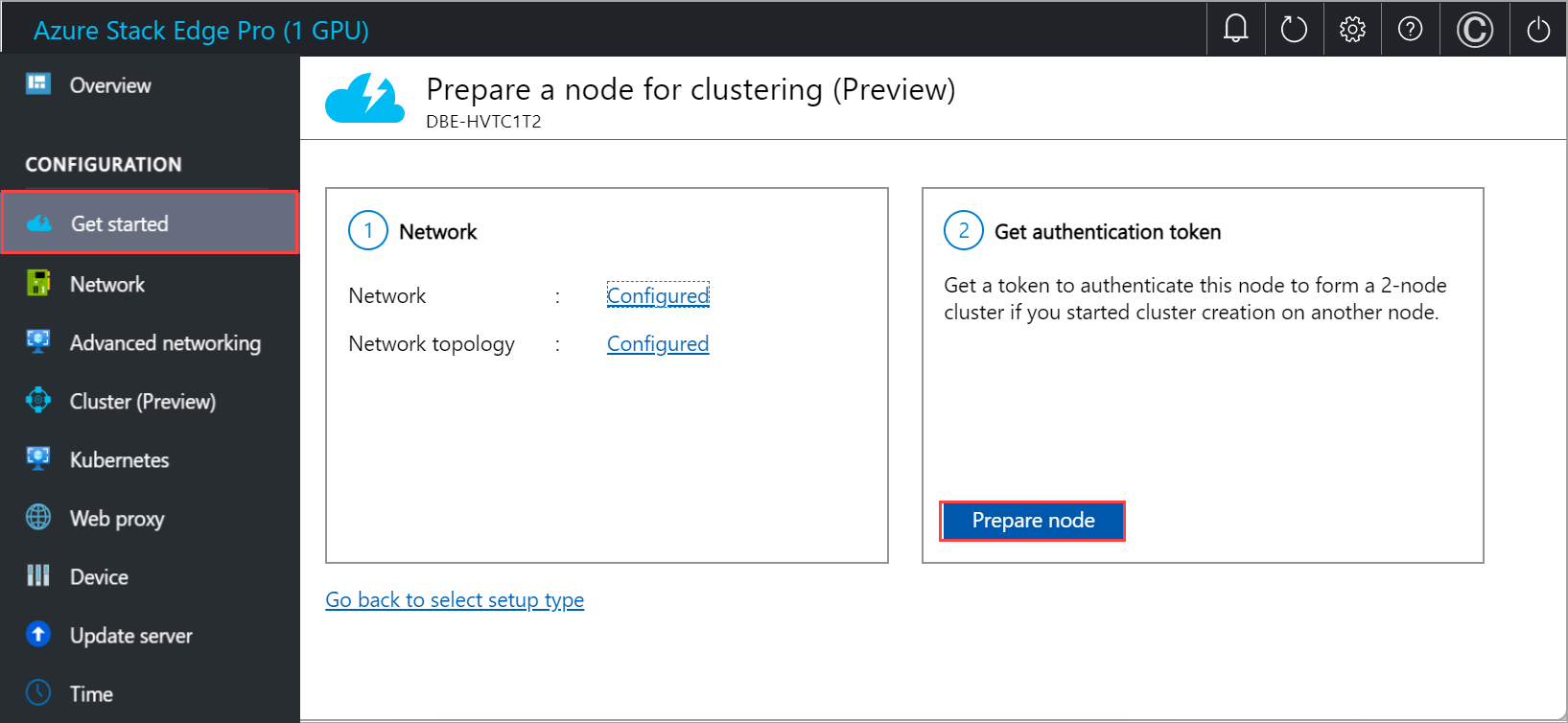

Selecteer Op de pagina Een knooppunt voorbereiden voor clustering in de tegel Netwerk de optie Instellingen nodig.

Configureer het netwerk op het tweede knooppunt op een vergelijkbare manier als u het eerste knooppunt hebt geconfigureerd.

Netwerktopologie op tweede knooppunt configureren

Zorg ervoor dat het tweede knooppunt is bekabeld volgens de topologie die u voor het eerste knooppunt hebt geselecteerd. Kies en pas op de pagina Netwerk dezelfde topologie toe die u hebt geselecteerd voor het eerste knooppunt.

Selecteer Terug om aan de slag te gaan.

Verificatietoken ophalen

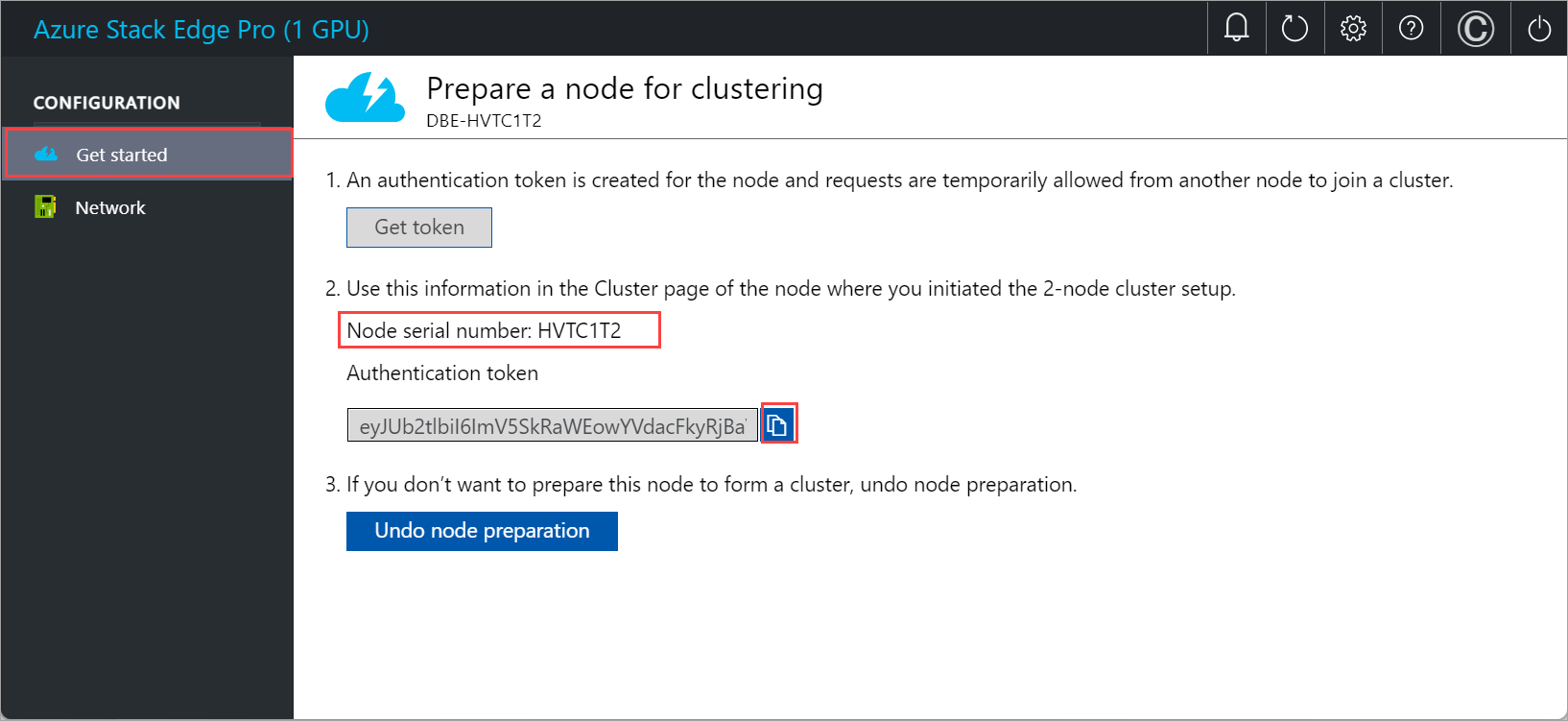

Als u het verificatietoken wilt ophalen om dit knooppunt toe te voegen om een cluster te vormen, voert u de volgende stappen uit in de lokale gebruikersinterface van het tweede knooppunt:

Selecteer op de pagina Een knooppunt voorbereiden voor clustering op de tegel Verificatietoken ophalen de optie Knooppunt Voorbereiden.

Selecteer Token ophalen.

Kopieer het serienummer van het knooppunt en het verificatietoken. U gebruikt deze informatie wanneer u dit knooppunt toevoegt aan het cluster op het eerste knooppunt.

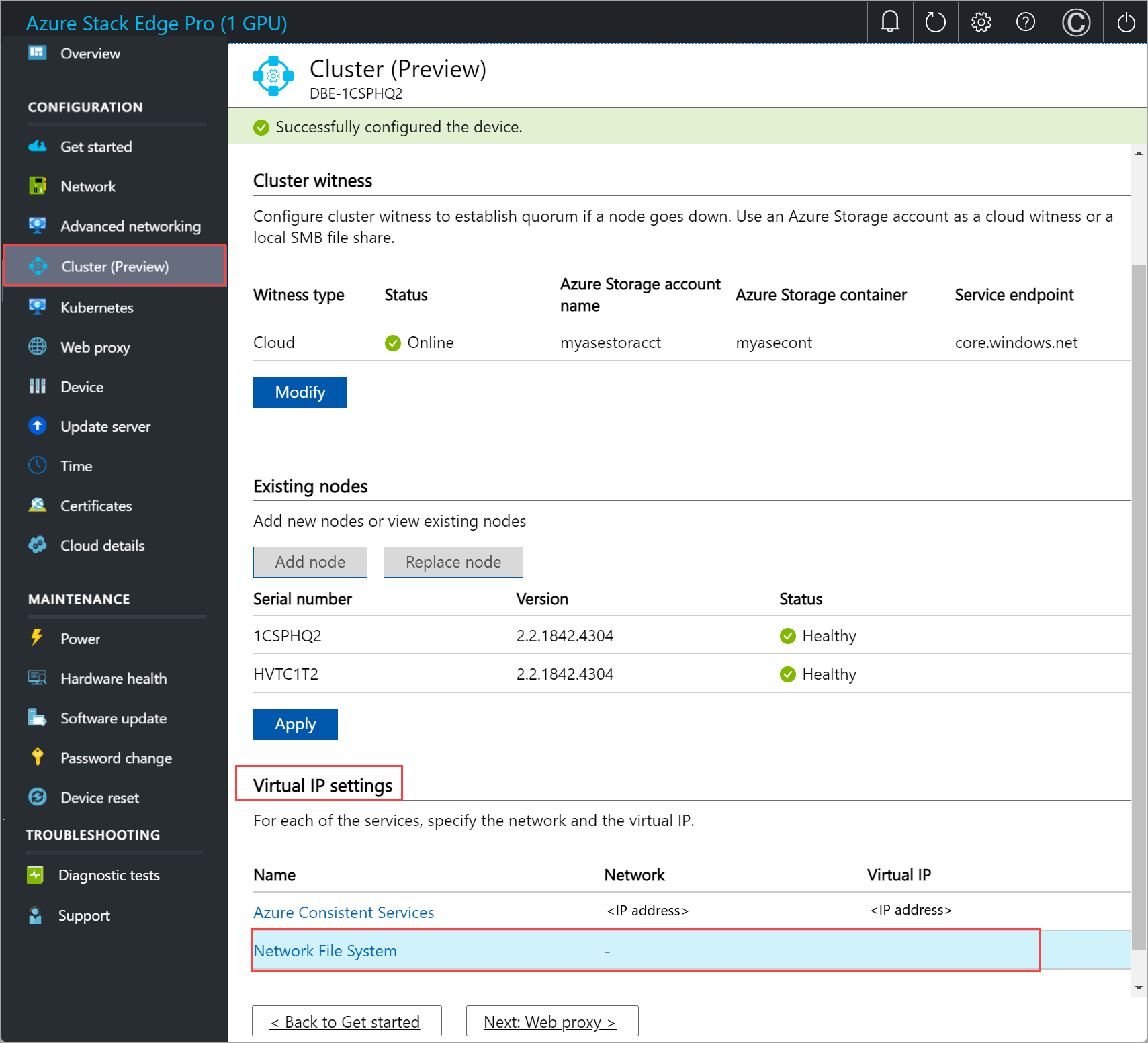

Cluster configureren

Als u het cluster wilt configureren, moet u een clusterwitness tot stand brengen en vervolgens een voorbereid knooppunt toevoegen. U moet virtuele IP-instellingen configureren, zodat u verbinding kunt maken met een cluster in plaats van met een specifiek knooppunt.

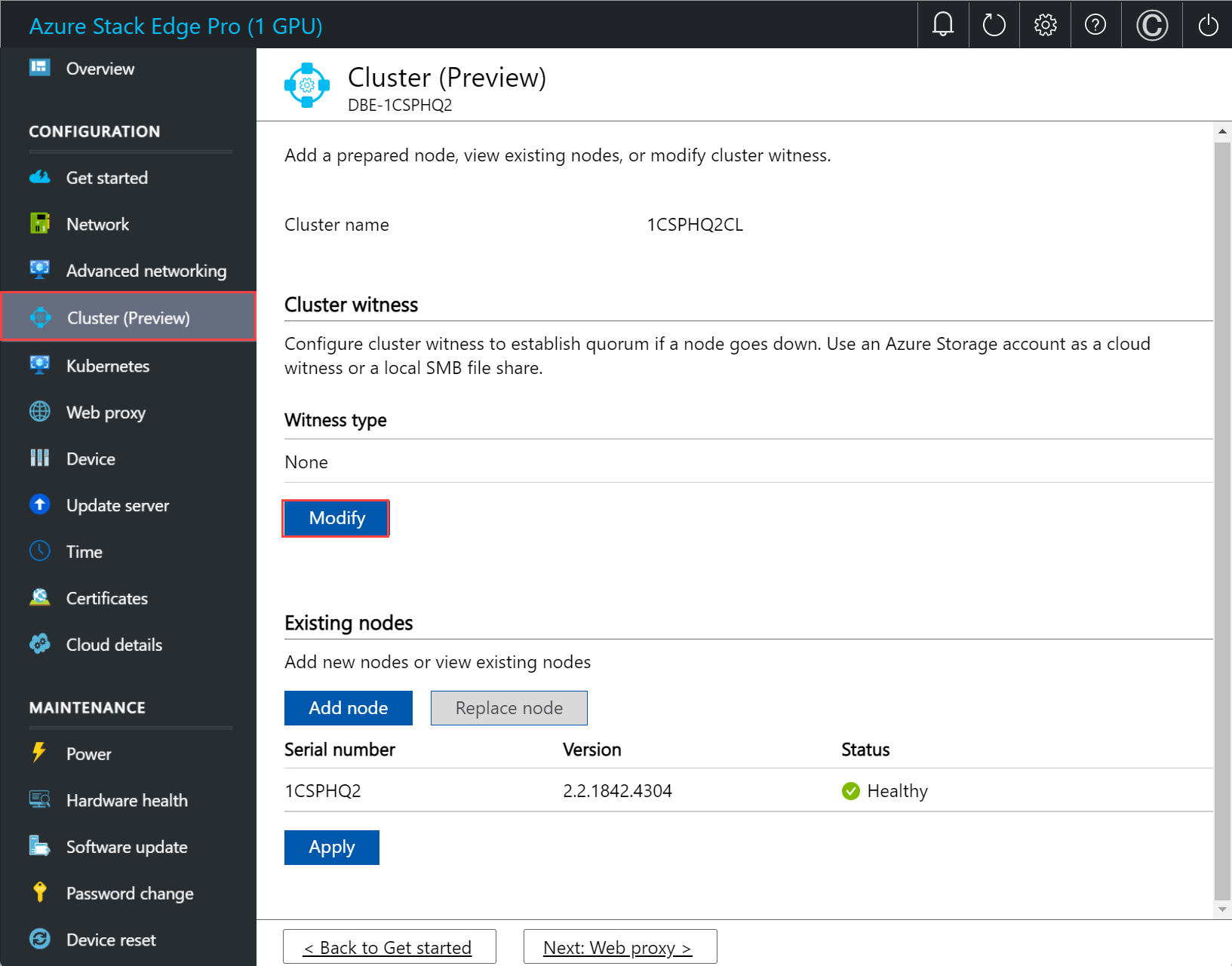

Clusterwitness configureren

U maakt nu een clusterwitness. Een clusterwitness helpt het quorum voor een apparaat met twee knooppunten tot stand te brengen als een knooppunt uitvalt. Zie Quorum begrijpen voor meer informatie over quorum.

Een clusterwitness kan het volgende zijn:

Cloudwitness als u een Azure Storage-account gebruikt om een stem te geven over het clusterquorum. Een cloudwitness maakt gebruik van Azure Blob Storage om een blobbestand te lezen of te schrijven en gebruikt het vervolgens om te arbitreren in split-brain resolution.

Gebruik cloudwitness wanneer u internettoegang hebt. Zie Een cloudwitness implementeren voor failovercluster voor meer informatie over cloudwitness.

Bestandssharewitness als u een lokale SMB-bestandsshare gebruikt om een stem in het clusterquorum te geven. Gebruik een bestandssharewitness als alle servers in een cluster een vlekkeke internetverbinding hebben of geen schijfwitness kunnen gebruiken omdat er geen gedeelde stations zijn.

Gebruik bestandssharewitness als u zich in een IT-omgeving bevindt met andere computers en bestandsshares. Zie Een bestandssharewitness implementeren voor failovercluster voor meer informatie over bestandssharewitness.

Voordat u een clusterwitness maakt, moet u ervoor zorgen dat u de vereisten voor clusterwitness hebt gecontroleerd.

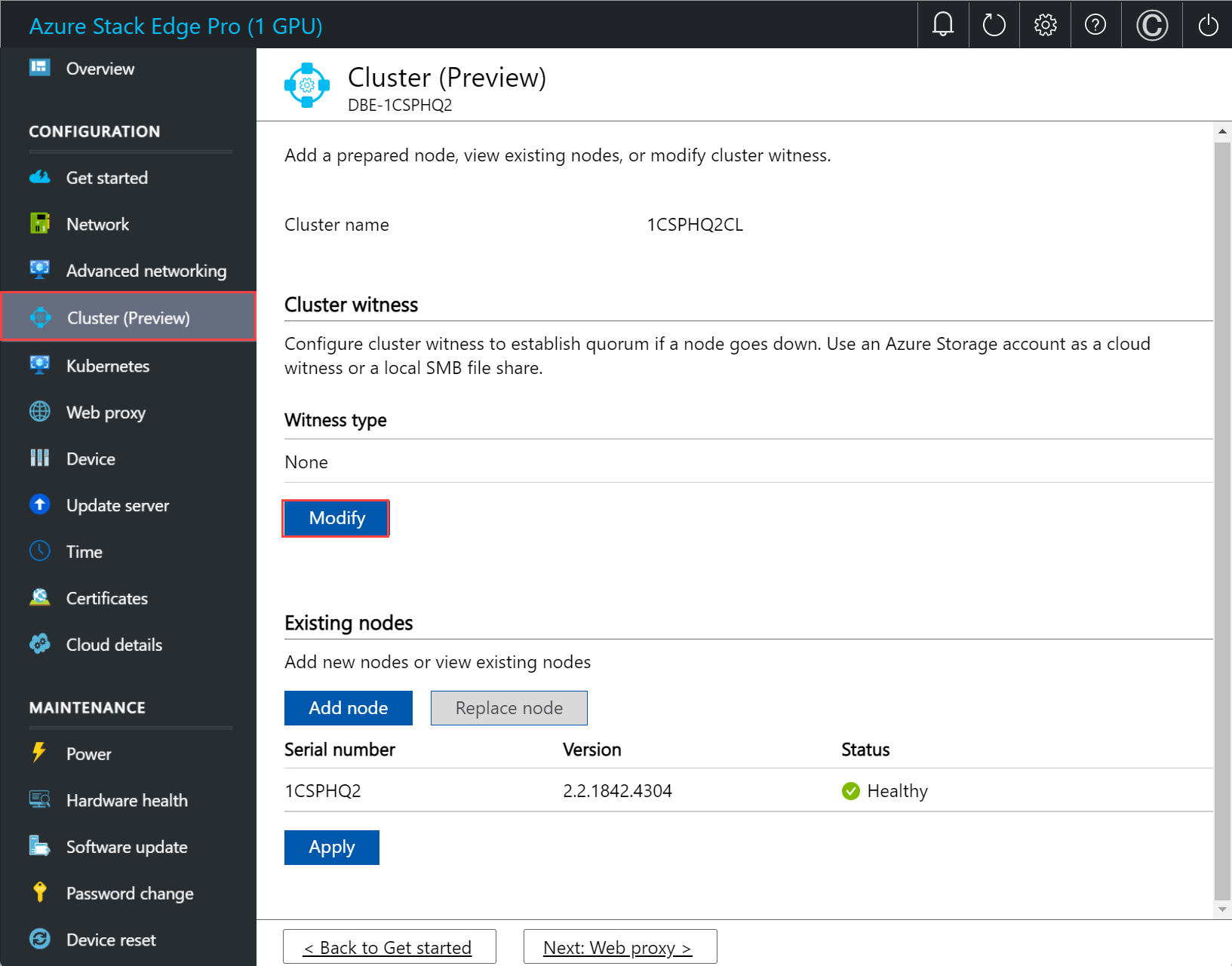

Volg deze stappen om de clusterwitness te configureren.

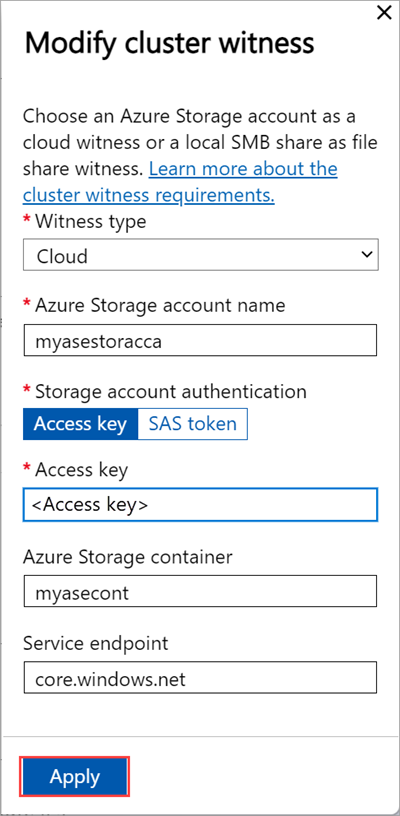

Cloudwitness configureren

Ga in de lokale gebruikersinterface van het eerste knooppunt naar de pagina Cluster (preview). Selecteer Wijzigen onder Clusterwitnesstype.

Voer op de blade Clusterwitness wijzigen de volgende invoer in.

- Kies het witness-type als cloud.

- Voer de naam van het Azure Storage-account in.

- Geef verificatie van opslagaccount op vanuit toegangssleutel of SAS-token.

- Als u de Toegangssleutel hebt gekozen als verificatiemechanisme, voert u de Toegangssleutel van het opslagaccount, de Azure Storage-container waarin de witness zich bevindt en het service-eindpunt in.

- Selecteer Toepassen.

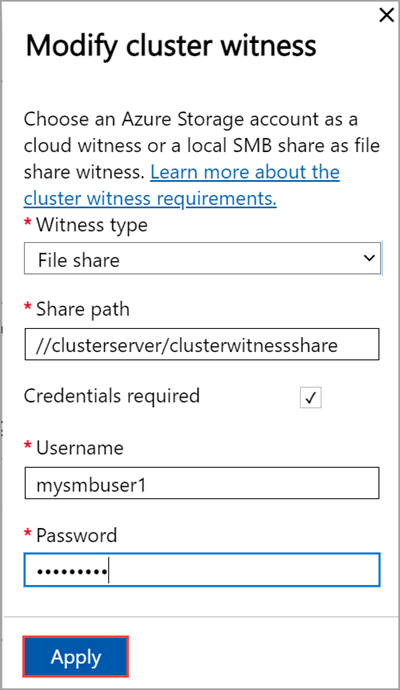

Lokale witness configureren

Ga in de lokale gebruikersinterface van het eerste knooppunt naar de pagina Cluster . Selecteer Wijzigen onder Clusterwitnesstype.

Voer op de blade Clusterwitness wijzigen de volgende invoer in.

- Kies het witness-type als Lokaal.

- Voer het bestandssharepad in als //server-/bestandsshare-indeling .

- Selecteer Toepassen.

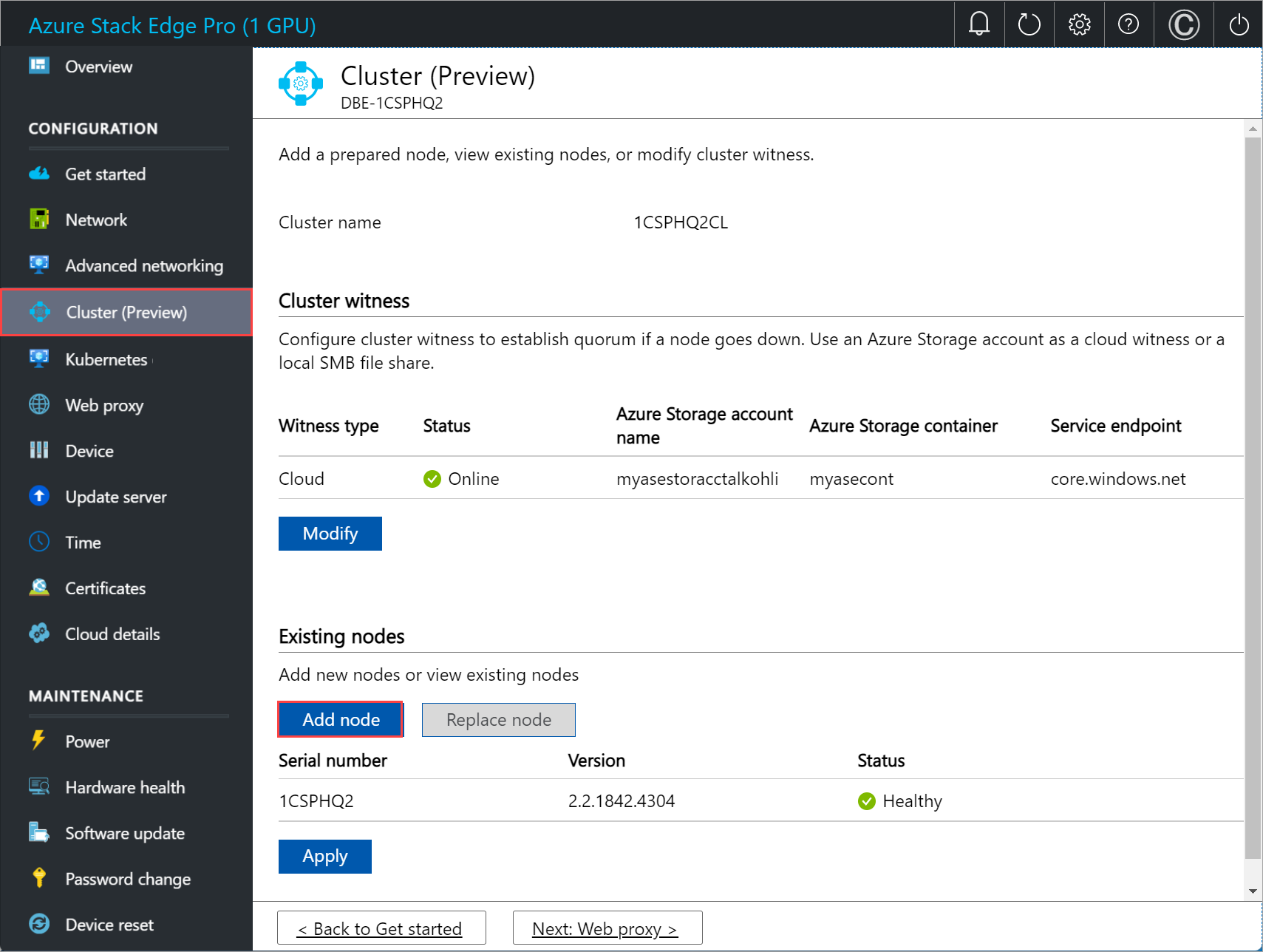

Voorbereid knooppunt toevoegen aan cluster

Voeg het voorbereide knooppunt toe aan het eerste knooppunt en vorm het cluster. Voordat u het voorbereide knooppunt toevoegt, moet u ervoor zorgen dat het netwerk op het binnenkomende knooppunt op dezelfde manier is geconfigureerd als dat van dit knooppunt waarop u het maken van het cluster hebt gestart.

Ga in de lokale gebruikersinterface van het eerste knooppunt naar de pagina Cluster . Selecteer Onder Bestaande knooppunten de optie Knooppunt toevoegen.

Voer op de blade Knooppunt toevoegen de volgende informatie in voor het binnenkomende knooppunt:

- Geef het serienummer op voor het binnenkomende knooppunt.

- Voer het verificatietoken in voor het binnenkomende knooppunt.

Selecteer Valideren en toevoegen. Deze stap duurt enkele minuten.

U ziet een melding wanneer het knooppunt is gevalideerd.

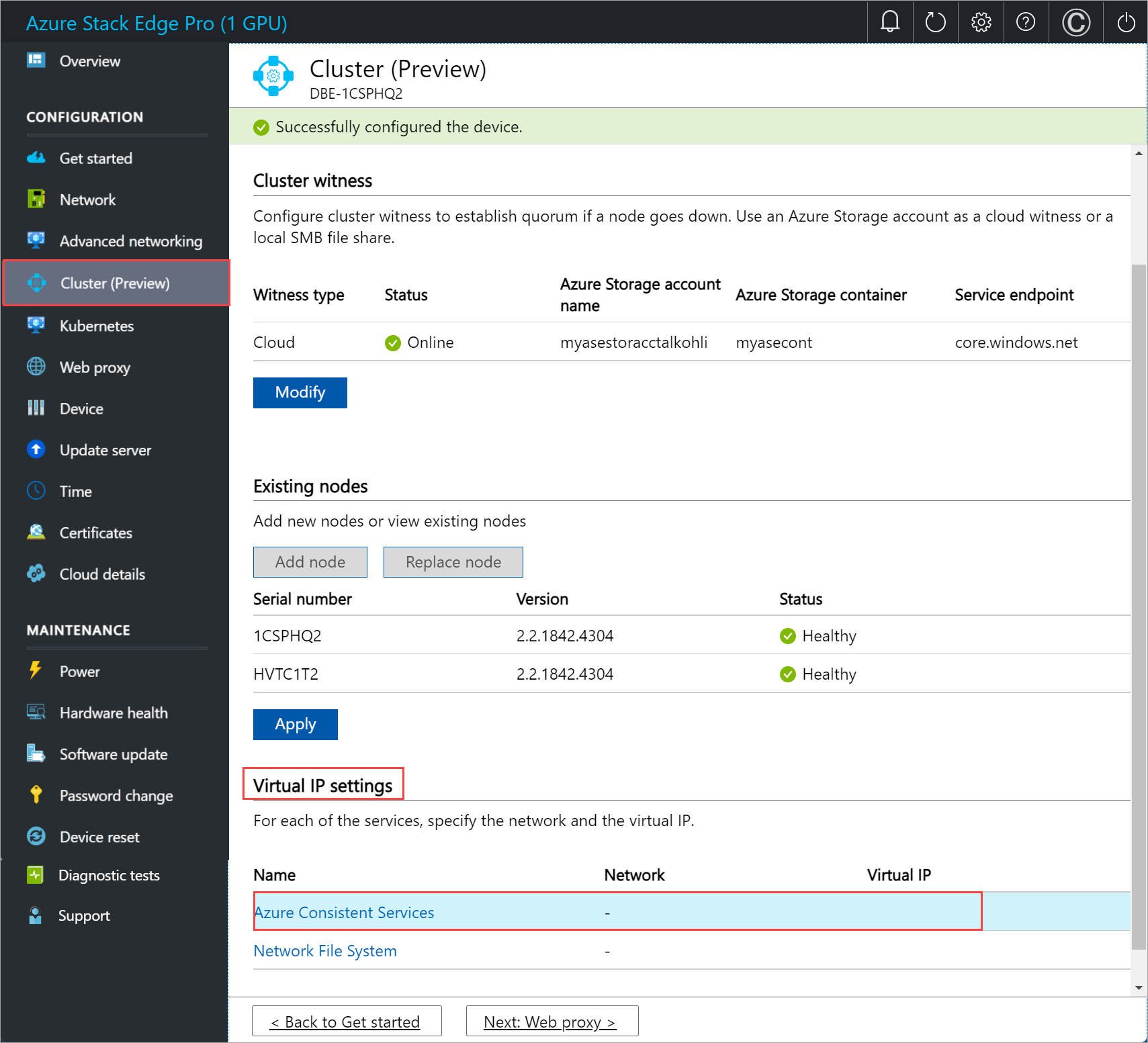

Het knooppunt is nu klaar om lid te worden van het cluster. Selecteer Toepassen. Het maken van het cluster duurt enkele minuten. Zodra het cluster is gemaakt, wordt de pagina bijgewerkt zodat beide knooppunten worden toegevoegd.

Virtuele IP-adressen configureren

Voor consistente Azure-services en NFS moet u ook een virtueel IP-adres definiëren waarmee u verbinding kunt maken met een geclusterd apparaat in plaats van met een specifiek knooppunt. Een virtueel IP-adres is een beschikbaar IP-adres in het clusternetwerk en elke client die verbinding maakt met het clusternetwerk op het apparaat met twee knooppunten, moet toegang hebben tot dit IP-adres. Azure-consistente services en NFS moeten zich in hetzelfde netwerk bevinden.

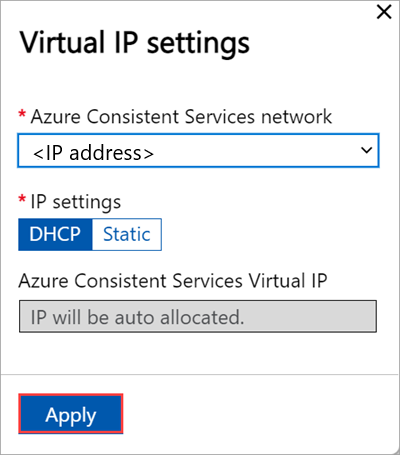

Voor Azure Consistent Services

Volg deze stappen voor het configureren van virtueel IP-adres voor Azure Consistent Services.

Selecteer Azure Consistent Services in de lokale gebruikersinterface op de clusterpagina onder de sectie Virtuele IP-instellingen.

Voer op de blade Virtuele IP-instellingen het volgende in.

- Selecteer in de vervolgkeuzelijst het Azure Consistent Services-netwerk.

- Kies IP-instellingen in DHCP of statisch.

- Als u IP-instellingen als statisch hebt gekozen, voert u een virtueel IP-adres in. Dit moet een gratis IP-adres zijn vanuit het Azure Consistent Services-netwerk dat u hebt opgegeven. Als u DHCP hebt geselecteerd, wordt automatisch een virtueel IP-adres gekozen uit het Azure Consistent Services-netwerk dat u hebt geselecteerd.

Selecteer Toepassen.

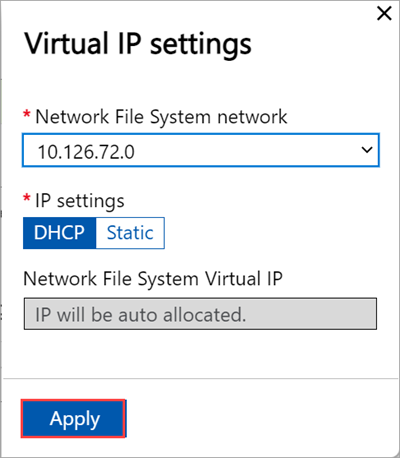

Voor Network File System

Voor clients die verbinding maken via het NFS-protocol met het apparaat met twee knooppunten, volgt u deze stappen om het virtuele IP-adres te configureren.

Selecteer netwerkbestandssysteem in de lokale gebruikersinterface op de clusterpagina onder de sectie Virtuele IP-instellingen.

Voer op de blade Virtuele IP-instellingen het volgende in.

- Selecteer in de vervolgkeuzelijst het NFS-netwerk.

- Kies IP-instellingen in DHCP of Statisch.

- Als u IP-instellingen als statisch hebt gekozen, voert u een virtueel IP-adres in. Dit moet een gratis IP-adres zijn vanuit het NFS-netwerk dat u hebt opgegeven. Als u DHCP hebt geselecteerd, wordt automatisch een virtueel IP-adres gekozen uit het NFS-netwerk dat u hebt geselecteerd.

Selecteer Toepassen.

Notitie

Virtuele IP-instellingen zijn vereist. Als u dit IP-adres niet configureert, wordt u geblokkeerd bij het configureren van de apparaatinstellingen in de volgende stap.

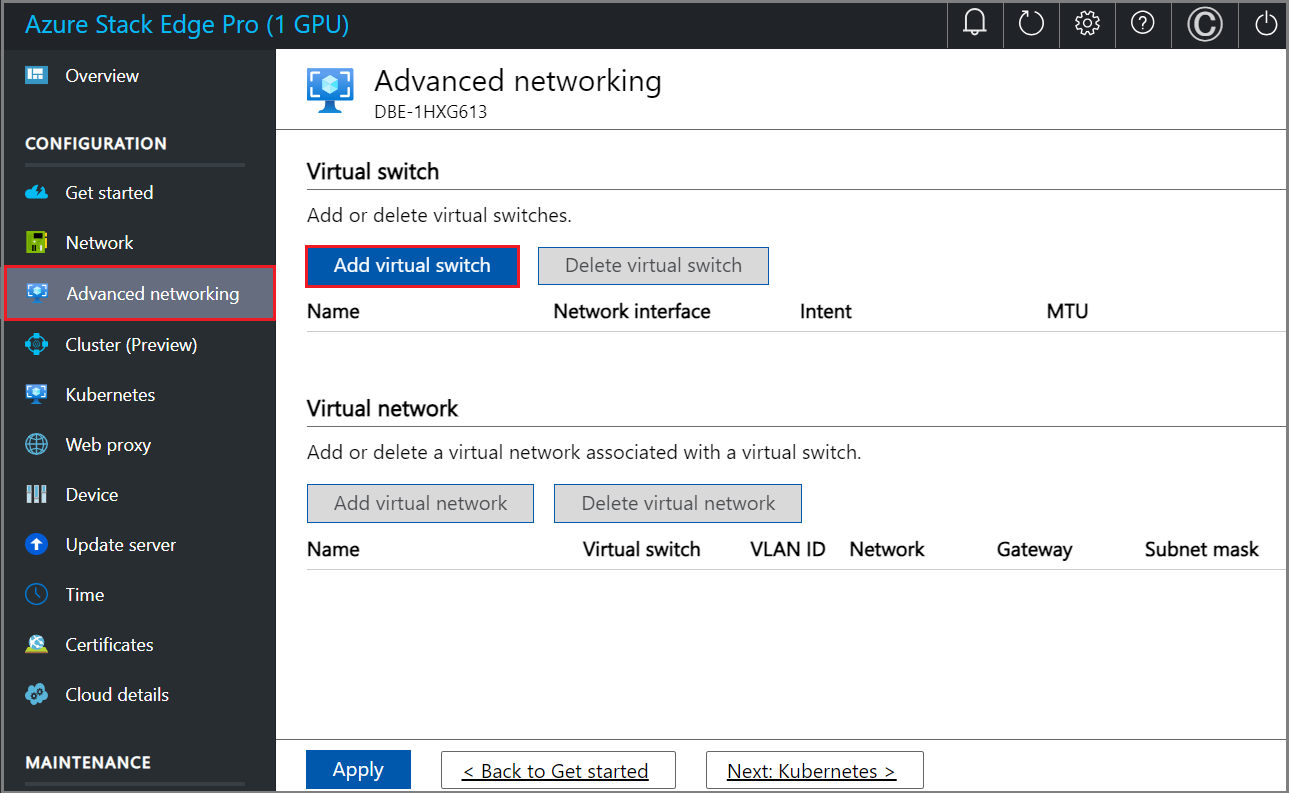

Virtuele switches configureren

Nadat het cluster is gevormd en geconfigureerd, kunt u nu nieuwe virtuele switches maken.

Belangrijk

Op een cluster met twee knooppunten mag rekenkracht alleen worden geconfigureerd op een virtuele switch.

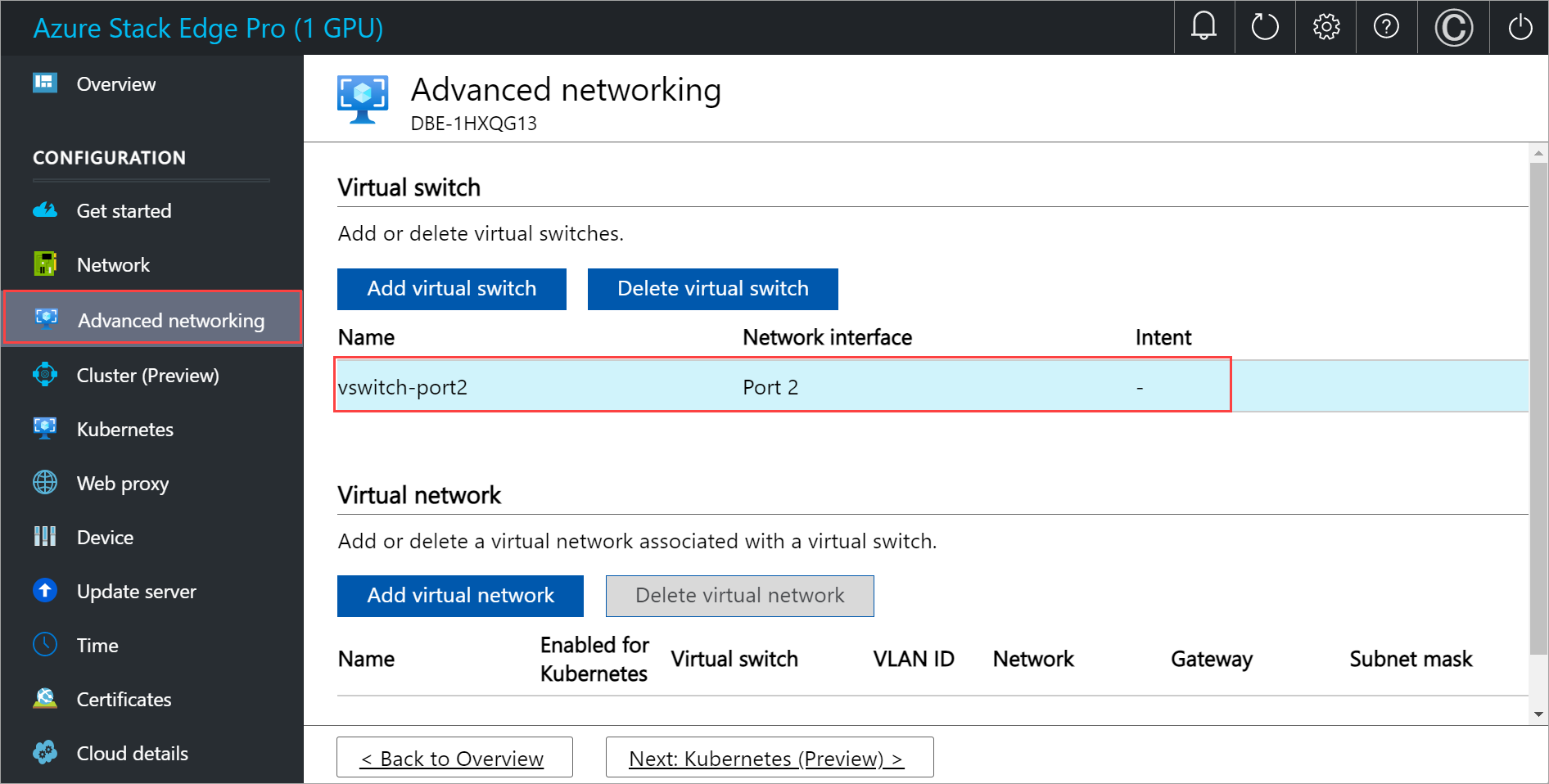

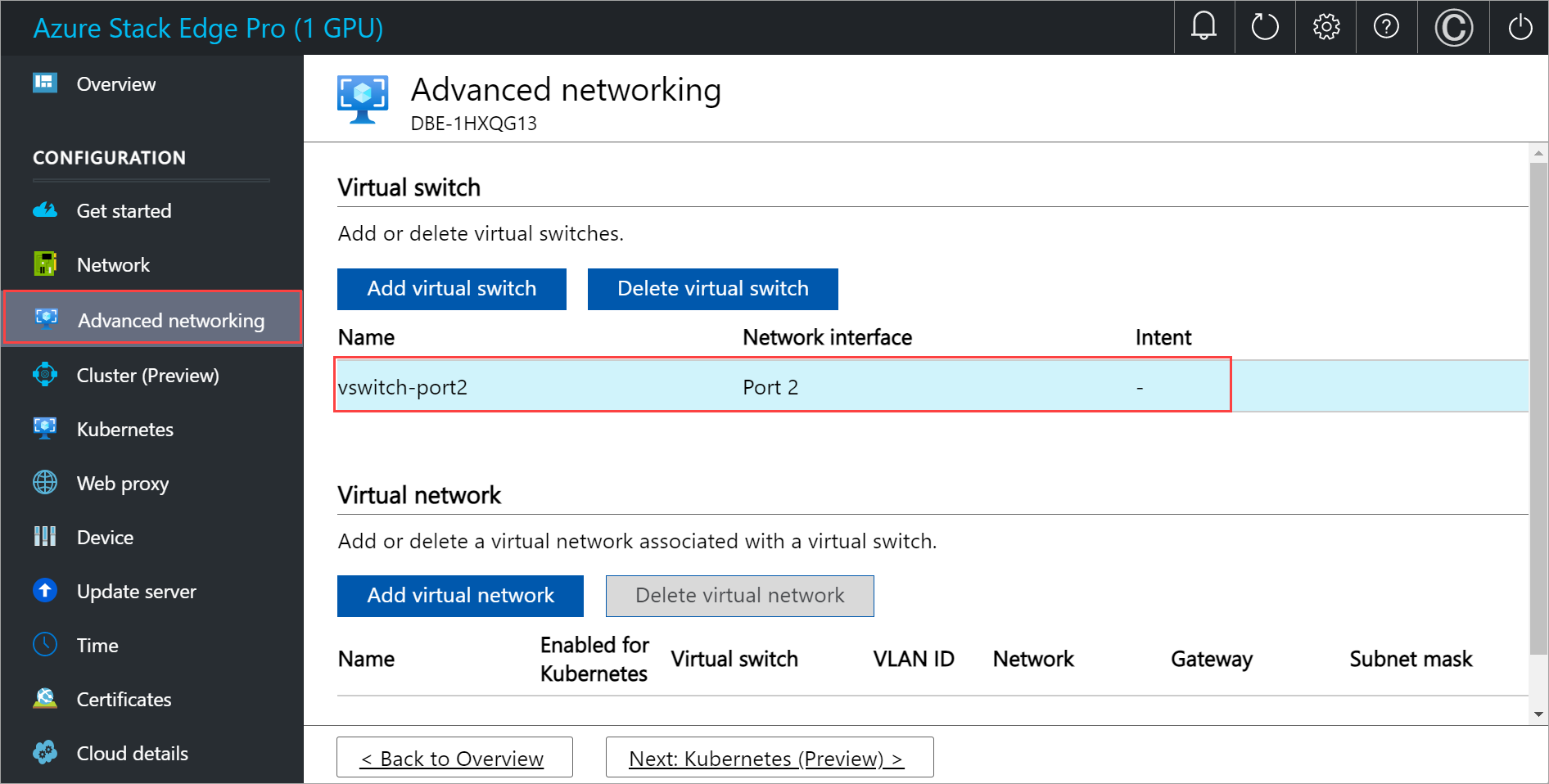

Ga in de lokale gebruikersinterface naar de pagina Geavanceerd netwerken .

Voeg in de sectie Virtuele switch virtuele switches toe of verwijder deze. Selecteer Virtuele switch toevoegen om een nieuwe switch te maken.

Geef op de blade Netwerkinstellingen , als u een nieuwe virtuele switch gebruikt, het volgende op:

- Geef een naam op voor de virtuele switch.

- Kies de netwerkinterface waarop de virtuele switch moet worden gemaakt.

- Stel de MTU-parameter (Maximum Transmission Unit) in voor de virtuele switch (optioneel).

- Selecteer Wijzigen en Toepassen om uw wijzigingen op te slaan.

De MTU-waarde bepaalt de maximale pakketgrootte die via een netwerk kan worden verzonden. Azure Stack Edge ondersteunt MTU-waarden in de volgende tabel. Als een apparaat op het netwerkpad een MTU-instelling heeft die lager is dan 1500, worden IP-pakketten met de vlag 'niet fragmenteren' (DF) met pakketgrootte 1500 verwijderd.

Azure Stack Edge-SKU Netwerkinterface Ondersteunde MTU-waarden Pro-GPU Poorten 1, 2, 3 en 4 1400 - 1500 Pro-GPU Poorten 5 en 6 Niet configureerbaar, ingesteld op standaard. Pro 2 Poorten 1 en 2 1400 - 1500 Pro 2 Poorten 3 en 4 Niet configureerbaar, ingesteld op standaard. De virtuele hostswitch maakt gebruik van de opgegeven MTU-instelling.

Als er een virtuele netwerkinterface wordt gemaakt op de virtuele switch, gebruikt de interface de opgegeven MTU-instelling. Als deze virtuele switch is ingeschakeld voor rekenkracht, gebruiken de AZURE Kubernetes Service-VM's en containernetwerkinterfaces (CNIS's) ook de opgegeven MTU.

Wanneer u een virtuele switch maakt, wordt de MTU-kolom gevuld met de MTU-waarde.

Het duurt enkele minuten voordat de configuratie is toegepast en zodra de virtuele switch is gemaakt, wordt de lijst met virtuele switches bijgewerkt om de zojuist gemaakte switch weer te geven. U kunt zien dat de opgegeven virtuele switch is gemaakt en ingeschakeld voor rekenkracht.

U kunt meer dan één switch maken door de stappen te volgen die eerder zijn beschreven.

Als u een virtuele switch wilt verwijderen, selecteert u onder de sectie Virtuele switch verwijderen de optie Virtuele switch verwijderen. Wanneer een virtuele switch wordt verwijderd, worden de gekoppelde virtuele netwerken ook verwijderd.

Vervolgens kunt u virtuele netwerken maken en koppelen aan uw virtuele switches.

Virtueel netwerk configureren

U kunt virtuele netwerken toevoegen of verwijderen die zijn gekoppeld aan uw virtuele switches. Voer de volgende stappen uit om een virtueel netwerk toe te voegen:

Selecteer in de lokale gebruikersinterface op de pagina Geavanceerd netwerken onder de sectie Virtueel netwerk de optie Virtueel netwerk toevoegen.

Voer op de blade Virtueel netwerk toevoegen de volgende informatie in:

- Selecteer een virtuele switch waarvoor u een virtueel netwerk wilt maken.

- Geef een naam op voor uw virtuele netwerk. De naam die u opgeeft, moet voldoen aan naamgevingsregels en -beperkingen voor Azure-resources.

- Voer een VLAN-id in als een uniek getal in het bereik van 1-4094. De VLAN-id die u opgeeft, moet zich in uw trunk-configuratie bevinden. Raadpleeg de instructies van de fabrikant van uw fysieke switch voor meer informatie over de trunk-configuratie voor uw switch.

- Geef het subnetmasker en de gateway voor uw virtuele LAN-netwerk op volgens de configuratie van het fysieke netwerk.

- Selecteer Toepassen.

Als u een virtueel netwerk wilt verwijderen, selecteert u onder de sectie Virtueel netwerk verwijderen het virtuele netwerk en selecteert u het virtuele netwerk dat u wilt verwijderen.

Selecteer Volgende: Kubernetes > om vervolgens uw reken-IP-adressen voor Kubernetes te configureren.

Reken-IP-adressen configureren

Nadat de virtuele switches zijn gemaakt, kunt u de switches voor Kubernetes-rekenverkeer inschakelen.

Ga in de lokale gebruikersinterface naar de Kubernetes-pagina .

Geef een workload op uit de beschikbare opties.

- Als u met een Azure Private MEC-oplossing werkt, selecteert u de optie voor een Azure Private MEC-oplossing in uw omgeving.

- Als u met een SAP Digital Manufacturing-oplossing of een andere Microsoft-partneroplossing werkt, selecteert u de optie voor een SAP Digital Manufacturing for Edge Computing of een andere Microsoft-partneroplossing in uw omgeving.

- Voor andere workloads selecteert u de optie voor andere workloads in uw omgeving.

Als u hierom wordt gevraagd, bevestigt u de optie die u hebt opgegeven en selecteert u Vervolgens Toepassen.

Als u PowerShell wilt gebruiken om de workload op te geven, raadpleegt u gedetailleerde stappen in Kubernetes-workloadprofielen wijzigen.

Selecteer in de vervolgkeuzelijst de virtuele switch die u wilt inschakelen voor Kubernetes-rekenverkeer.

Wijs IP-adressen aan Kubernetes-knooppunten toe. Deze statische IP-adressen zijn voor de Kubernetes-VM's.

Als u de Azure Private MEC-oplossing of SAP Digital Manufacturing for Edge Computing of een andere Microsoft-partnerworkloadoptie voor uw omgeving selecteert, moet u een aaneengesloten bereik van minimaal 6 IPv4-adressen (of meer) opgeven voor een configuratie van 1 knooppunt en 7 IPv4-adressen (of meer) voor een configuratie met twee knooppunten.

Als u de andere werkbelastingsoptie voor een apparaat met n-knooppunten selecteert, wordt een aaneengesloten bereik van minimaal n+1 IPv4-adressen (of meer) opgegeven voor de reken-VM met behulp van de begin- en eind-IP-adressen. Voor een apparaat met 1 knooppunten moet u minimaal 2 gratis, aaneengesloten IPv4-adressen opgeven. Geef voor een cluster met twee knooppunten minimaal drie gratis, aaneengesloten IPv4-adressen op.

Belangrijk

- Als u andere workloads in uw omgeving uitvoert, gebruikt Kubernetes in Azure Stack Edge 172.27.0.0/16-subnet voor pods en 172.28.0.0/16-subnet voor de service. Controleer of deze nog niet worden gebruikt in uw netwerk. Zie Subnetten voor Kubernetes-pods en -services wijzigen voor meer informatie.

- DHCP-modus wordt niet ondersteund voor IP-adressen van Kubernetes-knooppunten.

Wijs externe IP-adressen voor Kubernetes-services toe. Dit zijn ook de IP-adressen voor taakverdeling. Deze aansluitende IP-adressen zijn voor services die u buiten het Kubernetes-cluster zichtbaar wilt maken. U geeft het statische IP-bereik op, afhankelijk van het aantal weergegeven services.

Belangrijk

U wordt ten sterkste aangeraden minimaal één IP-adres voor de Azure Stack Edge Hub-service op te geven om toegang te krijgen tot de rekenmodules. De IP-adressen van de service kunnen later worden bijgewerkt.

Selecteer Toepassen.

Het duurt enkele minuten voordat de configuratie is toegepast, en u moet de browser mogelijk vernieuwen.

Selecteer Volgende: Webproxy om de webproxy te configureren.

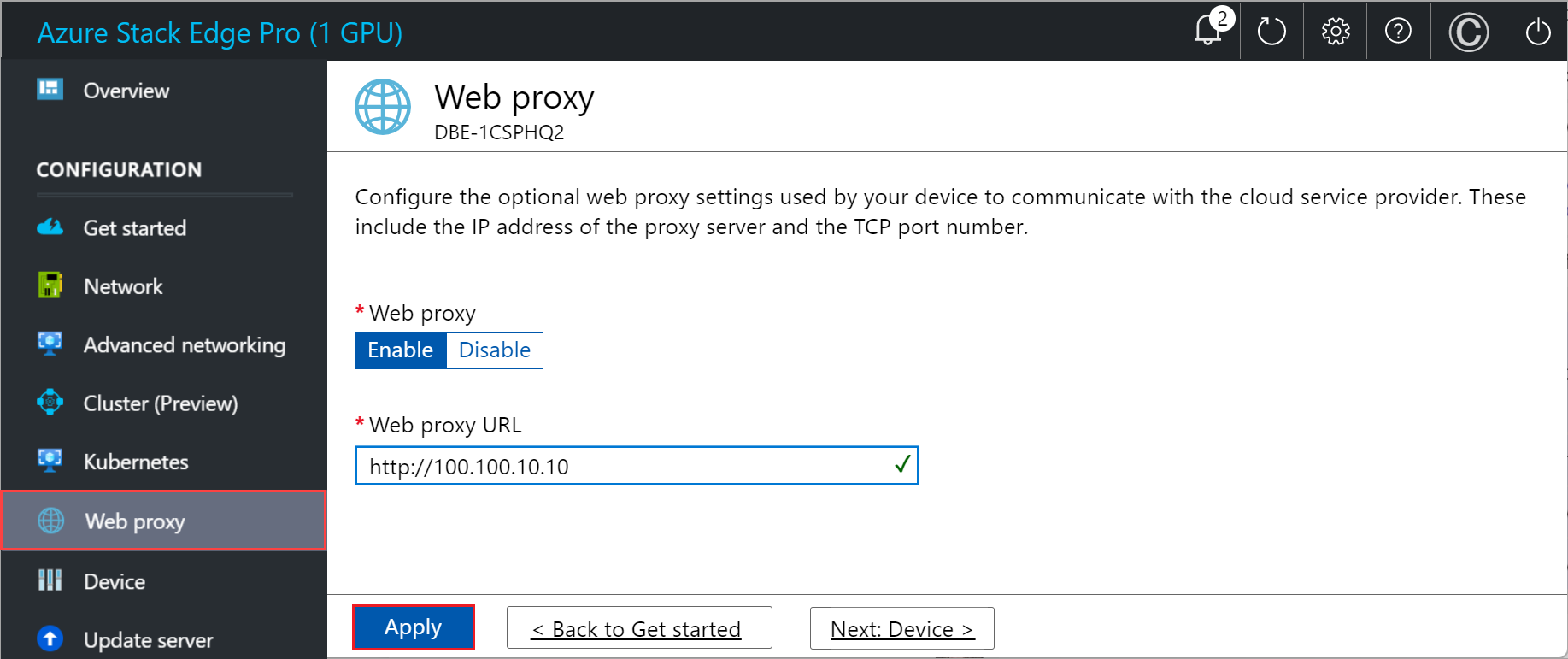

Webproxy configureren

Dit is een optionele configuratie. De configuratie van uw webproxy is weliswaar optioneel, maar als u een webproxy gebruikt, kan deze alleen op deze pagina worden geconfigureerd.

Belangrijk

- De bestanden voor het automatisch configureren van de proxy (PAC-bestanden) worden niet ondersteund. Een PAC-bestand definieert hoe webbrowsers en andere gebruikersagenten automatisch de juiste proxyserver (toegangsmethode) kunnen kiezen voor het ophalen van een bepaalde URL.

- Transparante proxy's werken goed met Azure Stack Edge Pro. Voor niet-transparante proxy's die al het verkeer onderscheppen en lezen (via hun eigen certificaten die op de proxyserver zijn geïnstalleerd), uploadt u de openbare sleutel van het certificaat van de proxy als de ondertekeningsketen op uw Azure Stack Edge Pro-apparaat. U kunt vervolgens de instellingen voor de proxyserver configureren op uw Azure Stack edge-apparaat. Zie Bring Your Own Certificates en uploaden via de lokale gebruikersinterface voor meer informatie.

Op de pagina Webproxyinstellingen voert u de volgende stappen uit:

Voer in het vak Webproxy-URL de URL in deze indeling in:

http://host-IP address or FQDN:Port number. HTTPS-URL's worden niet ondersteund.Selecteer Toepassen om de geconfigureerde webproxy-instellingen te valideren en toe te passen.

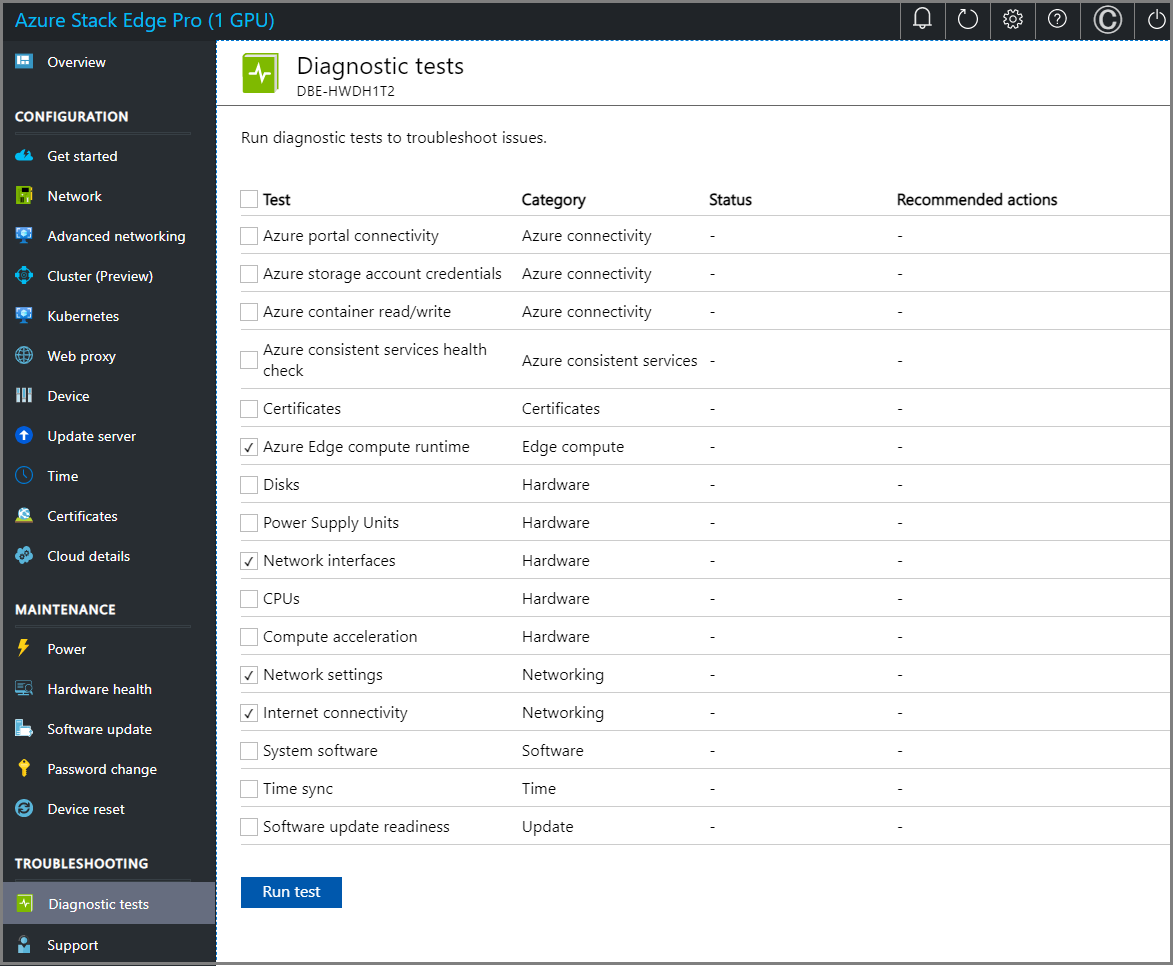

Netwerkinstellingen valideren

Volg deze stappen om uw netwerkinstellingen te valideren.

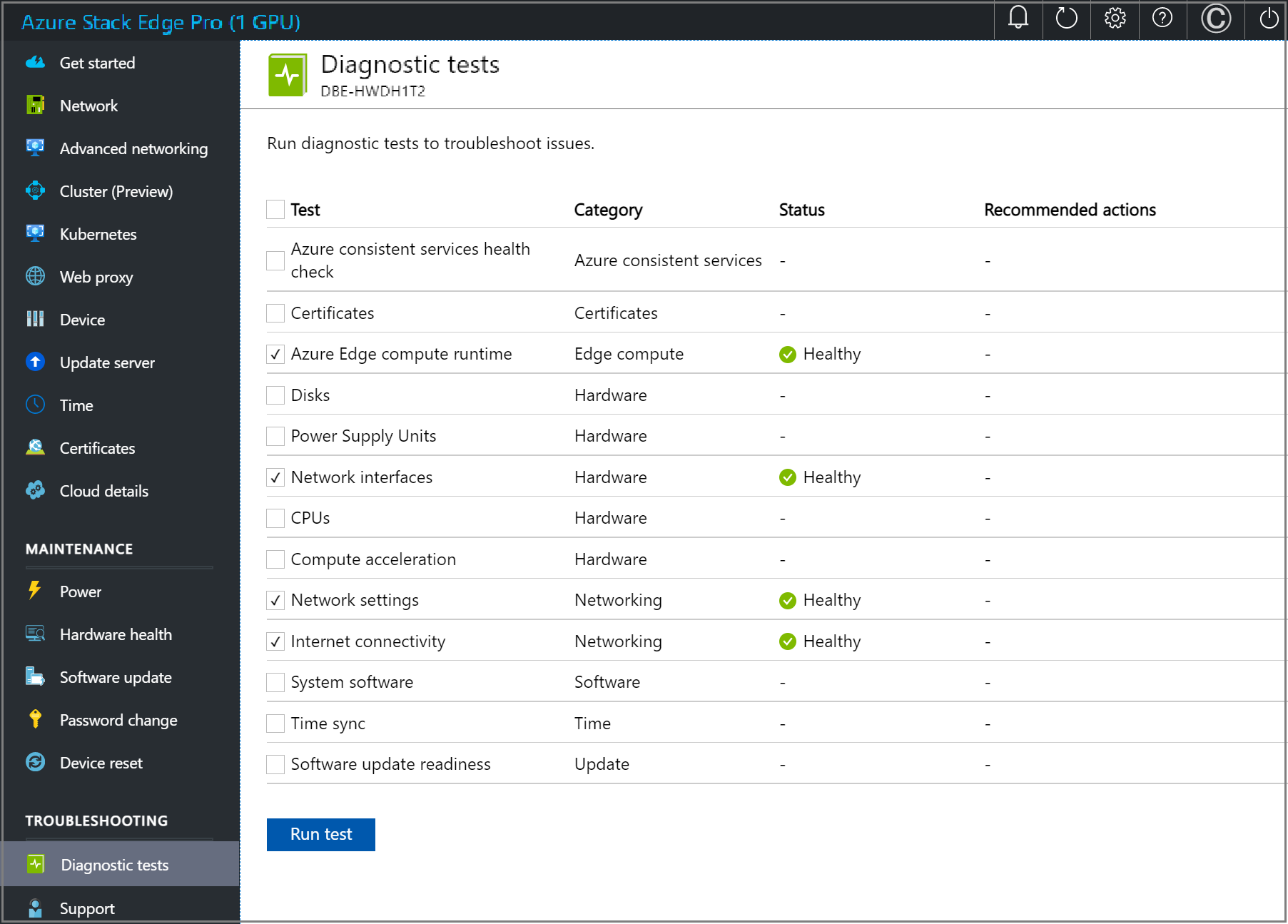

Ga naar de pagina Diagnostische tests en selecteer de tests zoals hieronder wordt weergegeven.

Selecteer Test uitvoeren.

Bekijk de testresultaten om ervoor te zorgen dat de status In orde wordt weergegeven voor elke test die is uitgevoerd.

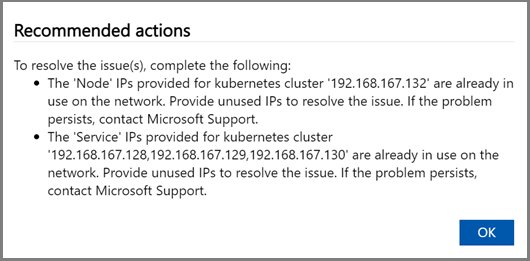

Als een test mislukt, selecteert u Aanbevolen acties op de pagina met testresultaten, implementeert u de aanbevolen wijziging en voert u de test opnieuw uit. In het onderstaande dialoogvenster ziet u bijvoorbeeld aanbevolen acties als de Azure Edge-rekenruntimetest mislukt.

Nadat de netwerkinstellingen zijn gevalideerd en alle tests de status In orde retourneren, gaat u verder met de pagina met apparaatinstellingen.

Herhaal de bovenstaande stappen voor het tweede knooppunt van het apparaat met twee knooppunten. Zorg ervoor dat u dezelfde webproxy-instellingen gebruikt op beide apparaatknooppunten.

Volgende stappen

In deze zelfstudie hebt u het volgende geleerd:

- Vereisten

- Netwerk configureren

- Rekennetwerk inschakelen

- Webproxy configureren

- Netwerkinstellingen valideren

- Vereisten

- Type apparaatinstallatie selecteren

- Netwerk op beide knooppunten configureren

- Verificatietoken ophalen voor voorbereid knooppunt

- Clusterwitness configureren en voorbereid knooppunt toevoegen

- Virtuele IP-instellingen configureren voor Azure Consistent Services en NFS

- Geavanceerde netwerken configureren

- Webproxy configureren

- Netwerkinstellingen valideren

Zie voor meer informatie over het instellen van uw Azure Stack Edge Pro GPU-apparaat:

Apparaatinstellingen configureren.