Overwegingen voor tolerantie voor uw cloudstrategie

Tolerantie is de mogelijkheid van uw infrastructuur om functionaliteit en beschikbaarheid te behouden ondanks onderbrekingen of storingen. Het is een hoeksteen van elke succesvolle strategie voor cloudimplementatie. Ontwerp uw cloudinfrastructuur met tolerantie in gedachten om de impact van onderbrekingen te minimaliseren. Dit helpt u bij het handhaven van continuïteit en betrouwbaarheid in uw bedrijfsactiviteiten.

Houd er rekening mee dat hoe nauwer geïntegreerd uw bedrijf is met uw technologie, hoe belangrijker de tolerantie van die technologie is.

Als een systeem een sleutelproces ondersteunt of essentieel is voor uw bedrijfsactiviteiten, kan uitvaltijd leiden tot aanzienlijke financiële verliezen, resourceafvoer of zelfs een volledige onderbreking van uw bedrijfsactiviteiten.

Plannen voor de onverwachte

In een modern landschap waar downtime kan leiden tot aanzienlijke financiële verliezen en schade aan reputatie, is tolerantie voor veel organisaties noodzakelijk. Of het nu wordt veroorzaakt door natuurrampen, cyberaanvallen of systeemfouten, storingen kunnen onverwacht optreden op elk gewenst moment.

Tolerantie gaat over het garanderen dat uw cloudinfrastructuur en -toepassingen robuust genoeg zijn om deze uitdagingen aan te pakken, downtime te minimaliseren en de integriteit van uw services en gegevens te behouden.

Normaal gesproken vereisen niet alle systemen in uw bedrijf hetzelfde tolerantieniveau. U kunt overwegen flexibiliteit toe te staan in de flexibiliteitsniveaus binnen uw bedrijf, zodat u zich kunt richten op tolerantie-investeringen waar het belangrijkst is.

Tolerantie stelt uw organisatie ook in staat om bedrijfscontinuïteit te behouden, te voldoen aan wettelijke vereisten en het vertrouwen van klanten te verbeteren door ervoor te zorgen dat kritieke toepassingen en services beschikbaar blijven wanneer het onverwachte gebeurt.

Inzicht in het model voor gedeelde verantwoordelijkheid

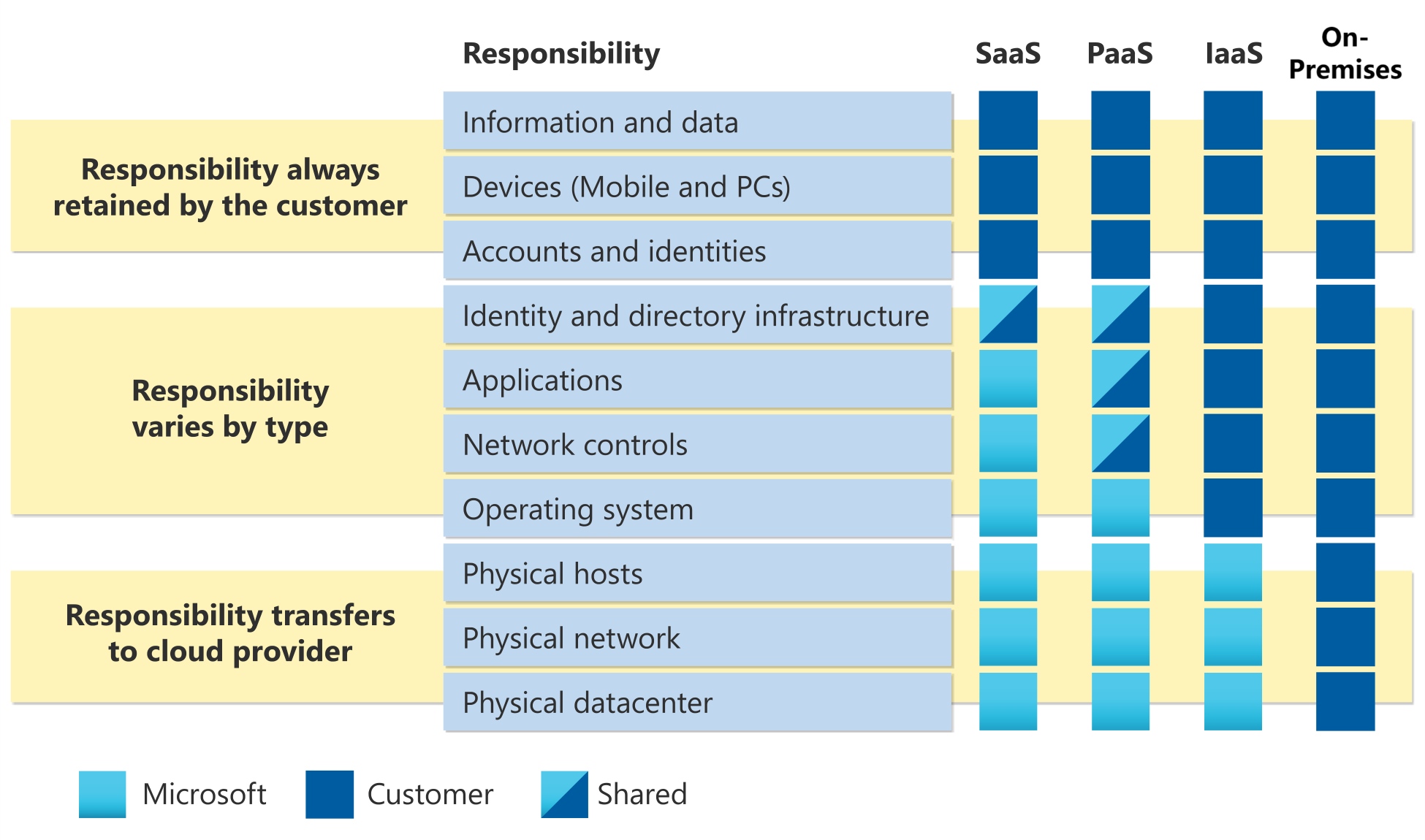

Veerkracht is een gezamenlijke verantwoordelijkheid tussen een cloudprovider en zijn klanten.

Het model voor gedeelde verantwoordelijkheid definieert de verdeling van verantwoordelijkheden en legt grenzen vast voor wat de provider beheert, zoals de kerncloudinfrastructuur en waarvoor de klant verantwoordelijk is, zoals de beveiliging en configuratie van hun toepassingen en gegevens.

Het documenteren en begrijpen van gedeelde verantwoordelijkheid is van cruciaal belang in uw strategie voor cloudimplementatie, omdat u er zeker van bent dat u uw rol begrijpt bij het onderhouden van beveiliging, naleving en betrouwbaarheid. Door het model voor gedeelde verantwoordelijkheid in uw strategie op te nemen, kunt u proactief potentiële risico's aanpakken, de juiste governance garanderen en een robuustere cloudomgeving bouwen die overeenkomt met de doelstellingen van de organisatie en wettelijke vereisten.

Zorgen voor systeembetrouwbaarheid in Azure is een gedeelde verantwoordelijkheid tussen de klant en de cloudprovider. Microsoft beheert de betrouwbaarheid van het cloudplatform, terwijl klanten en partners verantwoordelijk zijn voor de betrouwbaarheid van hun cloudtoepassingen en infrastructuurimplementaties.

Versterk uw adoptiestrategie voor de cloud

De integratie van tolerantie in uw strategie voor cloudimplementatie biedt kwaliteitscontrole als concurrentievoordeel. Door uw architectuur met tolerantie te ontwerpen, kunt u ervoor zorgen dat uw toepassingen en uw bedrijf operationeel zijn in verschillende situaties, waaronder hardware- of netwerkproblemen, of zelfs het verlies van een datacenter of hele cloudregio. Deze strategische focus biedt een effectievere toewijzing van resources, verbeterde operationele efficiëntie en beter risicobeheer.

Het kan ook de flexibele implementatie van services vergemakkelijken door uw organisatie in staat te stellen snel aan de marktvereisten aan te passen en tegelijkertijd robuuste beveiligings- en nalevingspostuur te behouden.

Uiteindelijk is tolerantie een essentieel onderdeel van uw strategie voor cloudimplementatie, omdat het kwaliteit en innovatie stimuleert en bedrijfsdoelstellingen op de lange termijn ondersteunt.

Voorbeelden van tolerantiescenario's

Hier volgen enkele voorbeelden van het belang van tolerantie in een strategie voor cloudimplementatie, die is toegewezen aan specifieke soorten risicoscenario's.

| Risicoscenario | Impact op risico's | Voorbeeld van veerkrachtvermindering |

|---|---|---|

| Cyberaanvallen | Ransomware, gedistribueerde denial-of-service-aanval (DDoS) of onbevoegde toegang. | Als u de impact wilt verminderen, moet u robuuste beveiligingsmaatregelen opnemen, waaronder een geschikt back-up- en herstelproces, in uw acceptatiestrategie en -plan. |

| systeemfouten | Hardware- of softwarestoringen. | Ontwerp voor snel herstel en herstel van gegevensintegriteit. Tijdelijke fouten in uw toepassingen afhandelen en redundantie bieden in uw infrastructuur, zoals meerdere replica's met automatische failover. |

| configuratieproblemen | Implementatiefouten of onjuiste configuraties. | Configuratiewijzigingen behandelen als codewijzigingen met behulp van infrastructuur als code (IaC). Gebruik pijplijnen voor continue integratie/continue implementatie (CI/CD), canary-implementaties en terugdraaimechanismen om de impact van defecte updates of implementaties te minimaliseren. |

| vraagpieken of overbelasting | Prestatievermindering tijdens piekgebruik of pieken in verkeer. | Gebruik elastische schaalbaarheid om ervoor te zorgen dat systemen automatisch worden geschaald om een toegenomen vraag af te handelen zonder onderbreking van de service. |

| nalevingsfouten | Schendingen van regelgevingsnormen. | Gebruik nalevingshulpprogramma's zoals Microsoft Purview en gebruik Azure Policy om nalevingsvereisten af te dwingen. |

| natuurrampen | Storingen in datacenters veroorzaakt door aardbevingen, overstromingen of stormen. | Plan failover, hoge beschikbaarheid en herstel na noodgevallen met behulp van beschikbaarheidszones, meerdere regio's of zelfs benaderingen met meerdere clouds. |

Aanbevelingen

Volg deze aanbevelingen om uw strategie voor cloudimplementatie te informeren over tolerantieoverwegingen.

Een BIA -(Business Impact Analysis) uitvoeren: definieer de kritiek van verschillende systemen en toepassingen om prioriteit te geven aan resource- en herstelinspanningen. Voer deze analyse iteratief uit tijdens uw cloudimplementatie.

Een risicoanalyse uitvoeren: identificeer mogelijke bedreigingen en beveiligingsproblemen die van invloed kunnen zijn op uw cloudinfrastructuur en gebruik ze om risicobeperkingsstrategieën te bouwen en uw plannen voor tolerantie en betrouwbaarheid te informeren.

Voltooi een kosten-batenanalyse: wijs uit hoe investeringen in uw cloudimplementatie zijn afgestemd op vereisten voor bedrijfscontinuïteit en SLA's.

Inzicht in gedeelde verantwoordelijkheid: zorg ervoor dat uw strategieteam details bevat over het model voor gedeelde verantwoordelijkheid in de cloud, inclusief hoe dit van invloed is op de betrouwbaarheid. Zie betrouwbaarheidsvereistenvoor meer informatie.

Inzicht in azure-betrouwbaarheid: gebruik de documentatie voor Azure-betrouwbaarheid om een beter inzicht te krijgen in hoe betrouwbaarheid en tolerantie in Azure werken.

Inzicht in de betrouwbaarheidsmogelijkheden van Azure-services: bekijk de azure-servicebetrouwbaarheidsgidsen om uw acceptatiestrategie te informeren over betrouwbaarheidsmogelijkheden voor specifieke Azure-services.

Meer informatie over hersteldoelen: meer informatie over beoogde hersteltijd (RTO) en RPO-doelstellingen (Recovery Point Objectives) als onderdeel van uw strategie voor cloudimplementatie om inzicht te krijgen in downtime en limieten voor gegevensverlies voor uw systemen.

Realistische betrouwbaarheidsdoelen definiëren: stel realistische verwachtingen in met uw interne belanghebbenden over betrouwbaarheid en gebruik contractuele overeenkomsten om deze verwachtingen aan klanten te communiceren. Zie het Azure Well-Architected Framework -aanbevelingen voor het definiëren van betrouwbaarheidsdoelen.