Microsoft Entra-only-verificatie met Azure SQL

Van toepassing op: Azure SQL Database

Azure SQL Managed Instance

Azure Synapse Analytics (alleen toegewezen SQL-pools)

Microsoft Entra-verificatie is een functie in Azure SQL waarmee de service alleen Ondersteuning biedt voor Microsoft Entra-verificatie en wordt ondersteund voor Azure SQL Database en Azure SQL Managed Instance.

Notitie

Microsoft Entra-id is de nieuwe naam voor Azure Active Directory (Azure AD). Op dit moment wordt de documentatie bijgewerkt.

Microsoft Entra-only-verificatie is ook beschikbaar voor toegewezen SQL-pools (voorheen SQL DW) op zelfstandige servers. Microsoft Entra-verificatie kan worden ingeschakeld voor de Azure Synapse-werkruimte. Zie Microsoft Entra-only-verificatie met Azure Synapse-werkruimten voor meer informatie.

SQL-verificatie is uitgeschakeld bij het inschakelen van Microsoft Entra-verificatie in de Azure SQL-omgeving, inclusief verbindingen van SQL Server-beheerders, aanmeldingen en gebruikers. Alleen gebruikers die Microsoft Entra-verificatie gebruiken, zijn gemachtigd om verbinding te maken met de server of database.

Microsoft Entra-only-verificatie kan worden ingeschakeld of uitgeschakeld met behulp van Azure Portal, Azure CLI, PowerShell of REST API. Microsoft Entra-only-verificatie kan ook worden geconfigureerd tijdens het maken van de server met een ARM-sjabloon (Azure Resource Manager).

Zie Verificatie en autorisatie voor meer informatie over Azure SQL-verificatie.

Functiebeschrijving

Wanneer u microsoft Entra-only-verificatie inschakelt, wordt SQL-verificatie uitgeschakeld op server- of beheerd exemplaarniveau en voorkomt u verificatie op basis van SQL-verificatiereferenties. SQL-verificatiegebruikers kunnen geen verbinding maken met de logische server voor Azure SQL Database of het beheerde exemplaar, inclusief alle bijbehorende databases. Hoewel SQL-verificatie is uitgeschakeld, kunnen nieuwe AANMELDINGen voor SQL-verificatie en gebruikers nog steeds worden gemaakt door Microsoft Entra-accounts met de juiste machtigingen. Nieuw gemaakte SQL-verificatieaccounts mogen geen verbinding maken met de server. Als u Microsoft Entra-verificatie inschakelt, worden bestaande AANMELDINGs- en gebruikersaccounts voor SQL-verificatie niet verwijderd. De functie voorkomt alleen dat deze accounts verbinding maken met de server en elke database die voor deze server is gemaakt.

U kunt ook afdwingen dat servers worden gemaakt met microsoft Entra-verificatie ingeschakeld met behulp van Azure Policy. Zie Azure Policy voor microsoft Entra-verificatie voor meer informatie.

Bevoegdheden

Microsoft Entra-verificatie kan worden ingeschakeld of uitgeschakeld door Microsoft Entra-gebruikers die lid zijn van ingebouwde Microsoft Entra-rollen, zoals Eigenaren van Azure-abonnementen, Inzenders en Globale Beheer isten. Daarnaast kan de rol SQL Security Manager ook de verificatiefunctie voor Microsoft Entra in- of uitschakelen.

De rollen Inzender voor SQL Server en INzender voor SQL Managed Instance hebben geen machtigingen om de verificatiefunctie alleen voor Microsoft Entra in of uit te schakelen. Dit is consistent met de benadering Scheiding van taken , waarbij gebruikers die een Azure SQL-server kunnen maken of een Microsoft Entra-beheerder kunnen maken, geen beveiligingsfuncties kunnen in- of uitschakelen.

Vereiste acties

De volgende acties worden toegevoegd aan de rol SQL Security Manager om het beheer van de verificatiefunctie alleen voor Microsoft Entra toe te staan.

- Microsoft.Sql/servers/azureADOnlyAuthentications/*

- Microsoft.Sql/servers/administrators/read - alleen vereist voor gebruikers die toegang hebben tot het menu Microsoft Entra-id van Azure Portal

- Microsoft.Sql/managedInstances/azureADOnlyAuthentications/*

- Microsoft.Sql/managedInstances/read

De bovenstaande acties kunnen ook worden toegevoegd aan een aangepaste rol voor het beheren van alleen-Microsoft Entra-verificatie. Zie Een aangepaste rol maken en toewijzen in Microsoft Entra ID voor meer informatie.

Microsoft Entra-only-verificatie beheren met behulp van API's

Belangrijk

De Microsoft Entra-beheerder moet worden ingesteld voordat u Microsoft Entra-verificatie inschakelt.

U moet Beschikken over Azure CLI versie 2.14.2 of hoger.

name komt overeen met het voorvoegsel van de server- of exemplaarnaam (bijvoorbeeld myserver) en resource-group komt overeen met de bron waartoe de server behoort (bijvoorbeeld myresource).

Azure SQL-database

Zie az sql server ad-only-auth voor meer informatie.

In- of uitschakelen in SQL Database

Inschakelen

az sql server ad-only-auth enable --resource-group myresource --name myserver

Uitschakelen

az sql server ad-only-auth disable --resource-group myresource --name myserver

Controleer de status in SQL Database

az sql server ad-only-auth get --resource-group myresource --name myserver

Azure SQL Managed Instance

Zie az sql mi ad-only-auth voor meer informatie.

Inschakelen

az sql mi ad-only-auth enable --resource-group myresource --name myserver

Uitschakelen

az sql mi ad-only-auth disable --resource-group myresource --name myserver

De status controleren in SQL Managed Instance

az sql mi ad-only-auth get --resource-group myresource --name myserver

Microsoft Entra-verificatie controleren met behulp van T-SQL

De SERVERPROPERTYIsExternalAuthenticationOnly is toegevoegd om te controleren of alleen Microsoft Entra-verificatie is ingeschakeld voor uw server of beheerde exemplaar. 1 geeft aan dat de functie is ingeschakeld en 0 dat de functie is uitgeschakeld.

SELECT SERVERPROPERTY('IsExternalAuthenticationOnly')

Opmerkingen

- Een INzender voor SQL Server kan een Microsoft Entra-beheerder instellen of verwijderen, maar kan de microsoft Entra-verificatie niet alleen instellen. Sql Security Manager kan geen Microsoft Entra-beheerder instellen of verwijderen, maar kan de microsoft Entra-verificatie alleen instellen. Alleen accounts met hogere Azure RBAC-rollen of aangepaste rollen die beide machtigingen bevatten, kunnen een Microsoft Entra-beheerder instellen of verwijderen en de microsoft Entra-verificatie alleen instellen. Een dergelijke rol is de rol Inzender .

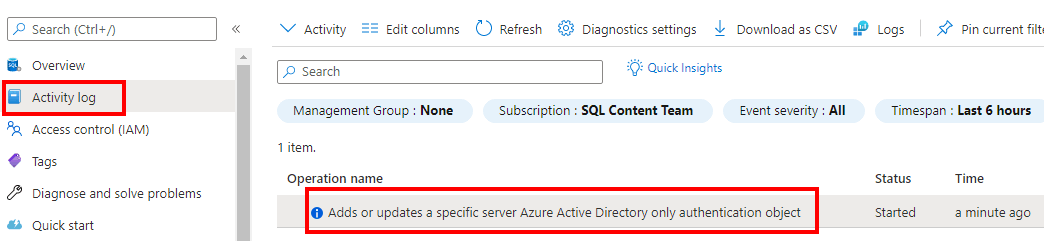

- Nadat u Microsoft Entra-verificatie alleen hebt ingeschakeld of uitgeschakeld in Azure Portal, kunt u een vermelding in het activiteitenlogboek zien in het menu van de SQL-server.

- De microsoft Entra-verificatie-instelling kan alleen worden ingeschakeld of uitgeschakeld door gebruikers met de juiste machtigingen als de Microsoft Entra-beheerder is opgegeven. Als de Microsoft Entra-beheerder niet is ingesteld, blijft de instelling microsoft Entra-verificatie alleen inactief en kan deze niet worden ingeschakeld of uitgeschakeld. Het gebruik van API's om alleen-microsoft-verificatie in te schakelen, mislukt ook als de Microsoft Entra-beheerder niet is ingesteld.

- Het wijzigen van een Microsoft Entra-beheerder wanneer Microsoft Entra-verificatie is ingeschakeld, wordt ondersteund voor gebruikers met de juiste machtigingen.

- Het wijzigen van een Microsoft Entra-beheerder en het in- of uitschakelen van microsoft Entra-verificatie is toegestaan in Azure Portal voor gebruikers met de juiste machtigingen. Beide bewerkingen kunnen worden voltooid met één Opslaan in Azure Portal. De Microsoft Entra-beheerder moet worden ingesteld om alleen Microsoft Entra-verificatie in te schakelen.

- Het verwijderen van een Microsoft Entra-beheerder wanneer de microsoft-entra-verificatiefunctie is ingeschakeld, wordt niet ondersteund. Het gebruik van een API om een Microsoft Entra-beheerder te verwijderen mislukt als alleen-microsoft-verificatie is ingeschakeld.

- Als de instelling Microsoft Entra-verificatie alleen is ingeschakeld, is de knop Beheerder verwijderen inactief in Azure Portal.

- Het verwijderen van een Microsoft Entra-beheerder en het uitschakelen van de microsoft Entra-verificatie is alleen toegestaan, maar vereist de juiste gebruikersmachtiging om de bewerkingen te voltooien. Beide bewerkingen kunnen worden voltooid met één Opslaan in Azure Portal.

- Microsoft Entra-gebruikers met de juiste machtigingen kunnen bestaande SQL-gebruikers imiteren.

- Imitatie blijft werken tussen SQL-verificatiegebruikers, zelfs als de functie alleen-entra-verificatie is ingeschakeld.

Beperkingen voor alleen Microsoft Entra-verificatie in SQL Database

Wanneer Microsoft Entra-verificatie is ingeschakeld voor SQL Database, worden de volgende functies niet ondersteund:

- Azure SQL Database-serverfuncties worden ondersteund voor Microsoft Entra-server-principals, maar niet als de Microsoft Entra-aanmelding een groep is.

- Elastische taken

- SQL Data Sync

- Change data capture (CDC): als u een database in Azure SQL Database maakt als Microsoft Entra-gebruiker en wijzigingsgegevens vastleggen inschakelt, kan een SQL-gebruiker cdc-artefacten niet uitschakelen of wijzigen. Een andere Microsoft Entra-gebruiker kan CDC echter in- of uitschakelen in dezelfde database. Als u als SQL-gebruiker een Azure SQL Database maakt, werkt het in- of uitschakelen van CDC als Microsoft Entra-gebruiker niet

- Transactionele replicatie: aangezien SQL-verificatie is vereist voor connectiviteit tussen replicatiedeelnemers, wordt transactionele replicatie niet ondersteund voor SQL Database voor scenario's waarbij transactionele replicatie wordt gebruikt om wijzigingen in een azure SQL Managed Instance, on-premises SQL Server of een Azure VM SQL Server-exemplaar naar een database in Azure SQL Database te pushen

- SQL Insights (preview)

- EXEC AS-instructie voor microsoft Entra-groepslidaccounts

Beperkingen voor alleen Microsoft Entra-verificatie in Managed Instance

Wanneer Microsoft Entra-verificatie is ingeschakeld voor Managed Instance, worden de volgende functies niet ondersteund:

- Transactionele replicatie

- SQL Agent-taken in Managed Instance bieden ondersteuning voor alleen Microsoft Entra-verificatie. De Microsoft Entra-gebruiker die lid is van een Microsoft Entra-groep die toegang heeft tot het beheerde exemplaar, kan echter geen eigenaar zijn van SQL Agent-taken

- SQL Insights (preview)

- EXEC AS-instructie voor microsoft Entra-groepslidaccounts

Zie T-SQL-verschillen tussen SQL Server en Azure SQL Managed Instance voor meer beperkingen.