Network ATC installeren en inschakelen op Azure Local, versie 22H2

Van toepassing op: Azure Local 2311.2 en hoger

Dit artikel bevat informatie over het installeren en inschakelen van Network ATC op een bestaand Lokaal Azure-exemplaar met versie 22H2. Nadat Network ATC is ingeschakeld, kunt u profiteren van verschillende voordelen en deze configuratie gebruiken voor alle nieuwe implementaties.

Belangrijk

- Voordat u de upgrade van de oplossing toepast, moet u Network ATC installeren en inschakelen op uw bestaande lokale Azure-exemplaar. Als Network ATC al is ingeschakeld op uw bestaande systeem, kunt u deze stap overslaan.

- U wordt aangeraden Network ATC in te stellen nadat u het besturingssysteem hebt bijgewerkt van versie 22H2 naar versie 23H2. Zie Azure Local upgraden naar de nieuwste versie 23H2 via PowerShell voor meer informatie.

Over Network ATC

Netwerk-ATC slaat informatie op in de systeemdatabase, die vervolgens wordt gerepliceerd naar andere computers in het systeem. Vanaf de eerste computer zien andere machines in het systeem de wijziging in de systeemdatabase en maken ze een nieuwe intentie. Hier hebben we het systeem ingesteld om een nieuwe intentie te ontvangen. Daarnaast beheren we de implementatie van de nieuwe intentie door de Network ATC-service te stoppen of uit te schakelen op machines met virtuele machines (VM' s).

Vergoedingen

Voor Azure Local biedt Network ATC de volgende voordelen:

- Vermindert de implementatietijd, complexiteit en fouten van hostnetwerken.

- Implementeert de meest recente door Microsoft gevalideerde en ondersteunde aanbevolen procedures.

- Zorgt voor configuratieconsistentie in het hele systeem.

- Elimineert configuratiedrift.

Voordat u begint

Voordat u Network ATC installeert en inschakelt op uw bestaande Azure Local, moet u het volgende controleren:

- U bent op een host waarop geen actieve VM is geïnstalleerd.

- U bent op een systeem met actieve workloads.

Stappen voor het installeren en inschakelen van Network ATC

Belangrijk

Als u geen actieve workloads op uw lokale Azure-machines hebt, voert u stap 4 uit: Verwijder de bestaande configuratie op de onderbroken machine zonder vm's uit te voeren om eerdere configuraties te verwijderen die conflicteren met Network ATC en voeg vervolgens uw intentie(s) toe volgens de standaardprocedures in Hostnetwerken implementeren met Network ATC

Stap 1: Netwerk-ATC installeren

In deze stap installeert u Network ATC op elke computer in het systeem met behulp van de volgende opdracht. Opnieuw opstarten is niet vereist.

Install-WindowsFeature -Name NetworkATC

Stap 2: De netwerk-ATC-service stoppen

Om te voorkomen dat Network ATC de intentie toepast terwijl VM's worden uitgevoerd, stopt of schakelt u de Network ATC-service uit op alle computers die niet zijn onderbroken. Gebruik deze opdrachten:

Set-Service -Name NetworkATC -StartupType Disabled

Stop-Service -Name NetworkATC

Stap 3: Één computer in het systeem onderbreken

Wanneer u één machine in het systeem onderbreekt, worden alle werkbelastingen verplaatst naar andere computers, waardoor uw computer beschikbaar is voor wijzigingen. De onderbroken machine wordt vervolgens gemigreerd naar Network ATC. Gebruik de volgende opdracht om uw computer te onderbreken:

Suspend-ClusterNode

Stap 4: Verwijder de bestaande configuratie op de onderbroken machine zonder vm's uit te voeren

In deze stap elimineren we eventuele eerdere configuraties, zoals VMSwitchHet NetQging-beleid (Data Center Bridging) voor RDMA-verkeer en LBFO (Load Balancing Failover), wat de mogelijkheid van Network ATC kan verstoren om de nieuwe intentie te implementeren. Hoewel Network ATC probeert bestaande configuraties met overeenkomende namen te gebruiken; met inbegrip NetQos van en andere instellingen is het eenvoudiger om de huidige configuratie te verwijderen en netwerk-ATC de benodigde configuratie-items opnieuw te implementeren en meer.

Als u meer dan één VMSwitch op uw systeem hebt, moet u de switch opgeven die is gekoppeld aan de adapters die in de intentie worden gebruikt.

Voer de volgende opdracht uit om de bestaande VMSwitch configuratie te verwijderen:

Get-VMSwitch -Name <VMSwitchName> | Remove-VMSwitch -force

Gebruik de volgende opdrachten om uw bestaande NetQos-configuraties te verwijderen:

Get-NetQosTrafficClass | Remove-NetQosTrafficClass

Get-NetQosPolicy | Remove-NetQosPolicy -Confirm:$false

Get-NetQosFlowControl | Disable-NetQosFlowControl

LBFO wordt niet ondersteund in Azure Local. Als u echter per ongeluk een LBFO-team hebt geïmplementeerd, moet dit worden verwijderd met behulp van de volgende opdracht:

Get-NetLBFOTeam | Remove-NetLBFOTeam -Confirm:$true

Als uw machines zijn geconfigureerd via Virtual Machine Manager (VMM), moeten deze configuratieobjecten mogelijk ook worden verwijderd.

Stap 5: De netwerk-ATC-service starten

Om de snelheid van de implementatie te controleren, hebben we de machine onderbroken en vervolgens de Network ATC-service in de vorige stappen gestopt en uitgeschakeld. Omdat netwerk-ATC-intenties systeembreed zijn geïmplementeerd, voert u deze stap slechts één keer uit.

Als u de netwerk-ATC-service wilt starten, voert u alleen op de onderbroken computer de volgende opdracht uit:

Start-Service -Name NetworkATC

Set-service -Name NetworkATC -StartupType Automatic

Stap 6: De intentie Network ATC toevoegen

Er zijn verschillende intenties die u kunt toevoegen. Identificeer de intentie of intenties die u wilt gebruiken met behulp van de voorbeelden in de volgende sectie.

Als u de intentie Network ATC wilt toevoegen, voert u de Add-NetIntent opdracht uit met de juiste opties voor de intentie die u wilt implementeren.

Voorbeeldintenties

Netwerk-ATC wijzigt hoe u hostnetwerken implementeert, niet wat u implementeert. U kunt meerdere scenario's implementeren als elk scenario wordt ondersteund door Microsoft. Hier volgen enkele voorbeelden van veelvoorkomende hostnetwerkpatronen en de bijbehorende PowerShell-opdrachten voor Azure Local.

Deze voorbeelden zijn niet de enige combinaties die beschikbaar zijn, maar ze moeten u een idee geven van de mogelijkheden.

Ter vereenvoudiging laten we slechts twee fysieke adapters per SET-team zien, maar het is mogelijk om meer toe te voegen. Zie het overzicht van netwerkreferentiepatronen voor Azure Local voor meer informatie.

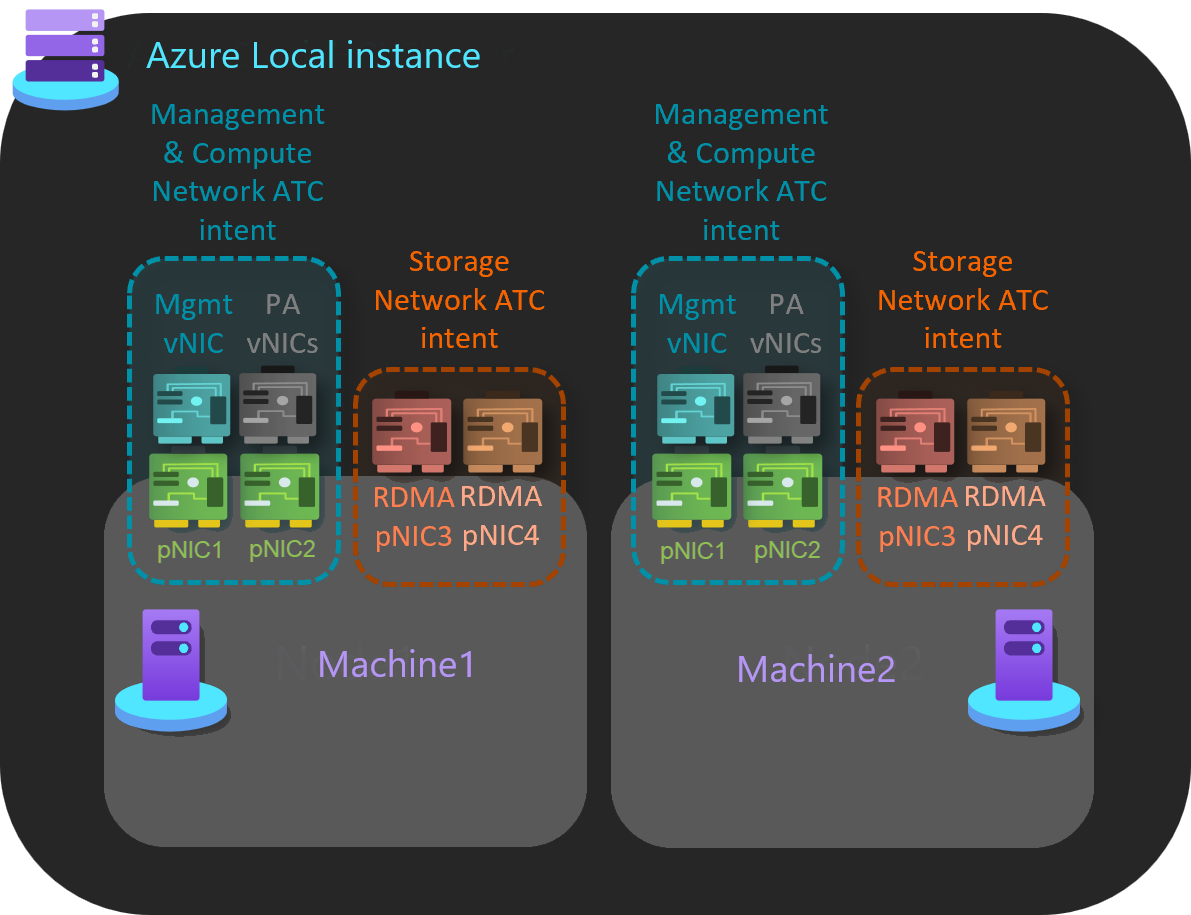

Groepsbeheer en compute in één intentie met een afzonderlijke intentie voor opslag

In dit voorbeeld zijn er twee intenties die worden beheerd op verschillende computers.

Beheer en rekenkracht: deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Opslag: Deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Hier volgt een voorbeeld voor het implementeren van dit hostnetwerkpatroon:

Add-NetIntent -Name Management_Compute -Management -Compute -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Storage -Storage -AdapterName pNIC3, pNIC4

Alle verkeer groeperen op één intentie

In dit voorbeeld is er één intentie die wordt beheerd op computers.

Beheer, compute en opslag: deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Hier volgt een voorbeeld voor het implementeren van dit hostnetwerkpatroon:

Add-NetIntent -Name MgmtComputeStorage -Management -Compute -Storage -AdapterName pNIC1, pNIC2

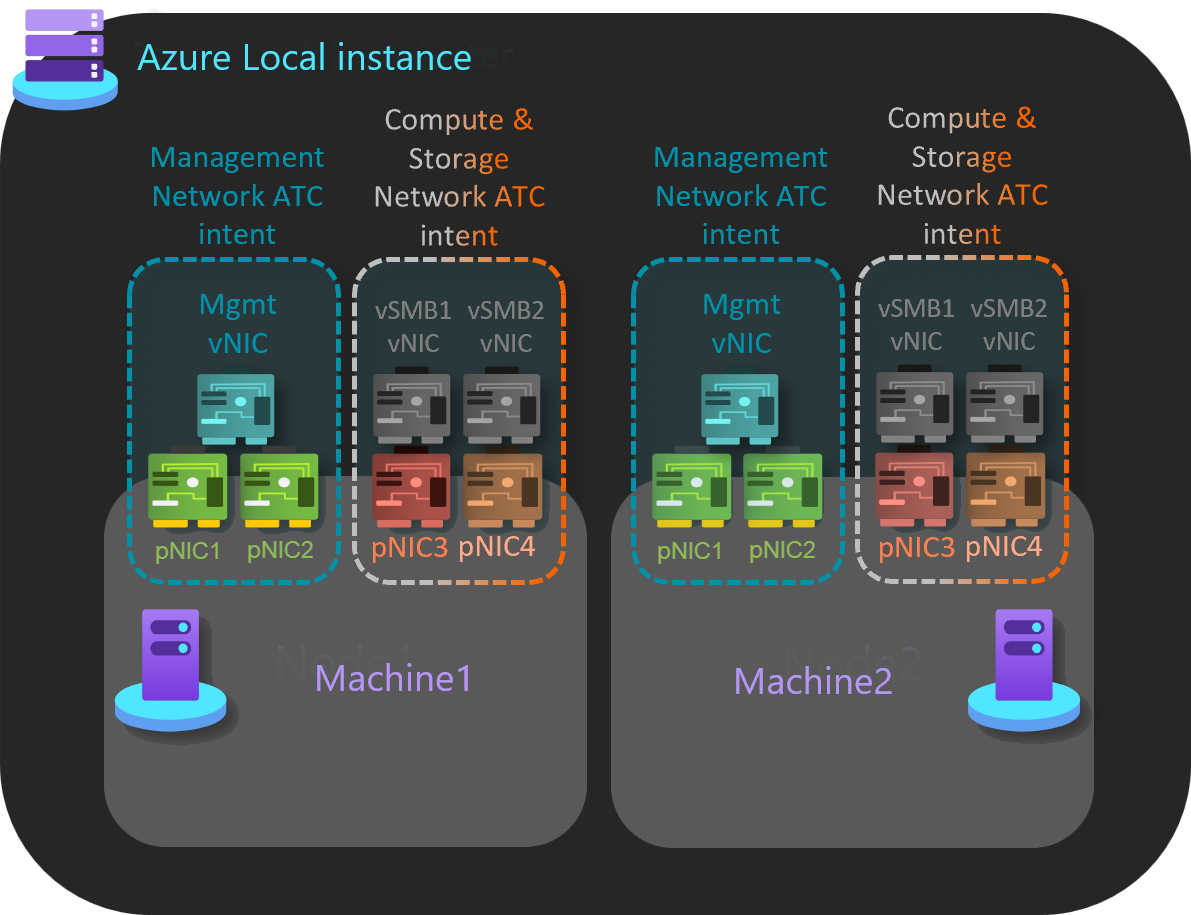

Reken- en opslagverkeer groeperen op één intentie met een afzonderlijke beheerintentie

In dit voorbeeld zijn er twee intenties die worden beheerd op verschillende computers.

Beheer: Deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Compute en opslag: deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Hier volgt een voorbeeld voor het implementeren van dit hostnetwerkpatroon:

Add-NetIntent -Name Mgmt -Management -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Compute_Storage -Compute -Storage -AdapterName pNIC3, pNIC4

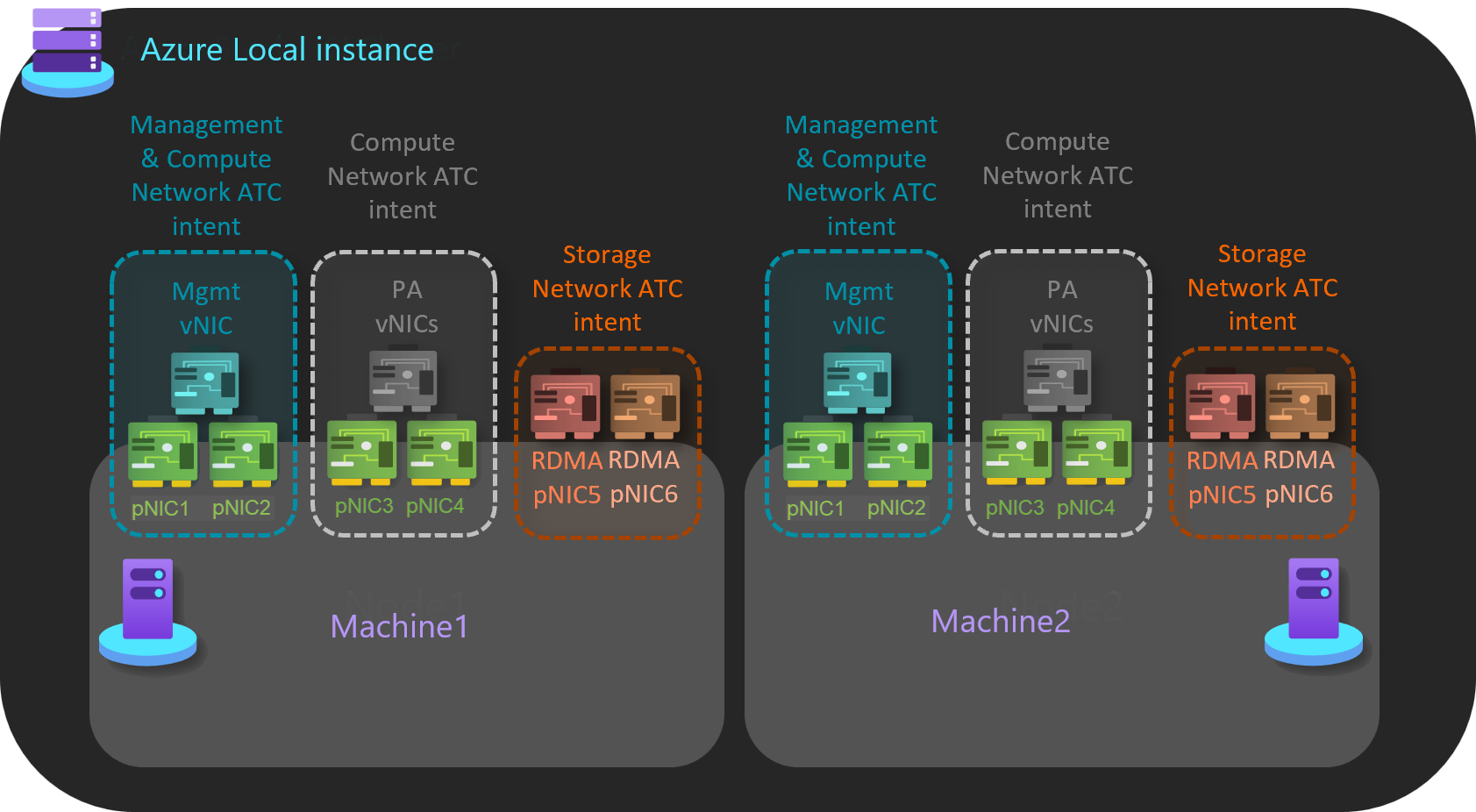

Volledig niet-geaggregeerde hostnetwerken

In dit voorbeeld zijn er drie intenties die worden beheerd op verschillende computers.

Beheer: Deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Compute: Deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Opslag: Deze intentie maakt gebruik van een toegewezen paar netwerkadapterpoorten.

Hier volgt een voorbeeld voor het implementeren van dit hostnetwerkpatroon:

Add-NetIntent -Name Mgmt -Management -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Compute -Compute -AdapterName pNIC3, pNIC4 Add-NetIntent -Name Storage -Storage -AdapterName pNIC5, pNIC6

Stap 7: De implementatie op één computer controleren

Met Get-NetIntentStatus de opdracht wordt de implementatiestatus van de aangevraagde intenties weergegeven. Het resultaat retourneert één object per intentie voor elke machine in het systeem. Als u bijvoorbeeld een systeem met drie knooppunten met twee intenties hebt, ziet u zes objecten, elk met hun eigen status, geretourneerd door de opdracht.

Voer de volgende opdracht uit om te controleren of de implementatie van de intenties die in stap 5 zijn ingediend, is geslaagd:

Get-NetIntentStatus -Name <IntentName>

Hier is een voorbeeld van de uitvoer:

PS C:\Users\administrator.CONTOSO> Get-NetlntentStatus

IntentName : convergedintent

Host : node1

IsComputelntentSet : True

IsManagementlntentSet : True

IsStoragelntentSet : True

IsStretchlntentSet : False

LastUpdated : 07/23/2024 11:11:15

LastSuccess : 07/23/2024 11:11:15

RetryCount : 0

LastConfigApplied : 1

Error :

Progress : 1 of 1

ConfigurationStatus : Success

ProvisioningStatus : Completed

Zorg ervoor dat elke toegevoegde intentie een vermelding heeft voor de host waaraan u werkt. Zorg er ook voor dat de ConfigurationStatus Geslaagd wordt weergegeven.

Als de ConfigurationStatus Mislukt weergeeft, controleert u of het foutbericht de reden voor de fout aangeeft. U kunt ook de gebeurtenislogboeken Microsoft-Windows-Networking-NetworkATC/Admin bekijken voor meer informatie over de reden voor de fout. Zie Veelvoorkomende foutberichten voor enkele voorbeelden van foutresoluties.

Stap 8: de naam van de VMSwitch op andere machines wijzigen

In deze stap gaat u van de machine die is geïmplementeerd met Network ATC naar de volgende machine en migreert u de VM's van deze tweede machine. U moet controleren of de tweede computer dezelfde VMSwitch naam heeft als de computer die is geïmplementeerd met Network ATC.

Belangrijk

Nadat de naam van de virtuele switch is gewijzigd, moet u de verbinding met elke virtuele machine verbreken en opnieuw verbinden, zodat deze de nieuwe naam van de virtuele switch op de juiste wijze in de cache kan opslaan. Dit is een verstorende actie waarvoor de planning moet worden voltooid. Als u deze actie niet uitvoert, mislukken livemigraties met een fout die aangeeft dat de virtuele switch niet bestaat op de bestemming.

Het wijzigen van de naam van de virtuele switch is een niet-verstorende wijziging en kan tegelijkertijd op alle machines worden uitgevoerd. Voer de volgende opdracht uit:

#Run on the machine where you configured Network ATC

Get-VMSwitch | ft Name

#Run on the next machine to rename the virtual switch

Rename-VMSwitch -Name 'ExistingName' -NewName 'NewATCName'

Nadat de naam van de switch is gewijzigd, verbreekt u de verbinding en maakt u opnieuw verbinding met uw vNIC's om de VMSwitch naam te wijzigen. De onderstaande opdracht kan worden gebruikt om deze actie uit te voeren voor alle VM's:

$VMSW = Get-VMSwitch

$VMs = Get-VM

$VMs | %{Get-VMNetworkAdapter -VMName $_.name | Disconnect-VMNetworkAdapter ; Get-VMNetworkAdapter -VMName $_.name | Connect-VMNetworkAdapter -SwitchName $VMSW.name}

U wijzigt het netwerk-ATC VMSwitch niet om twee redenen:

- Netwerk-ATC zorgt ervoor dat alle machines in het systeem dezelfde naam hebben ter ondersteuning van livemigratie en symmetrie.

- Netwerk-ATC implementeert en beheert de namen van configuratieobjecten. Anders moet u ervoor zorgen dat dit configuratie-artefact perfect is geïmplementeerd.

Stap 9: De machine hervatten

Voer de volgende opdracht uit om uw systeem opnieuw in te voeren of terug te zetten in de service:

Resume-ClusterNode

Notitie

Als u de netwerk-ATC-instellingen wilt toepassen in uw Lokale Azure,herhaalt u stap 1 tot en met 5 (sla het verwijderen van de virtuele switch over terwijl deze is hernoemd), stap 7 en stap 9 voor elke computer van het systeem.

Volgende stap

Meer informatie over het evalueren van de upgradegereedheid van de oplossing voor Azure Local.