AWS- en Azure-accounts vergelijken

In dit artikel worden de account- en organisatiestructuur van Azure vergeleken met die van Amazon Web Services (AWS).

Zie Azure voor AWS-professionalsvoor koppelingen naar artikelen waarin andere AWS- en Azure-services en een volledige servicetoewijzing tussen AWS en Azure worden vergeleken.

Accounthiërarchie beheren

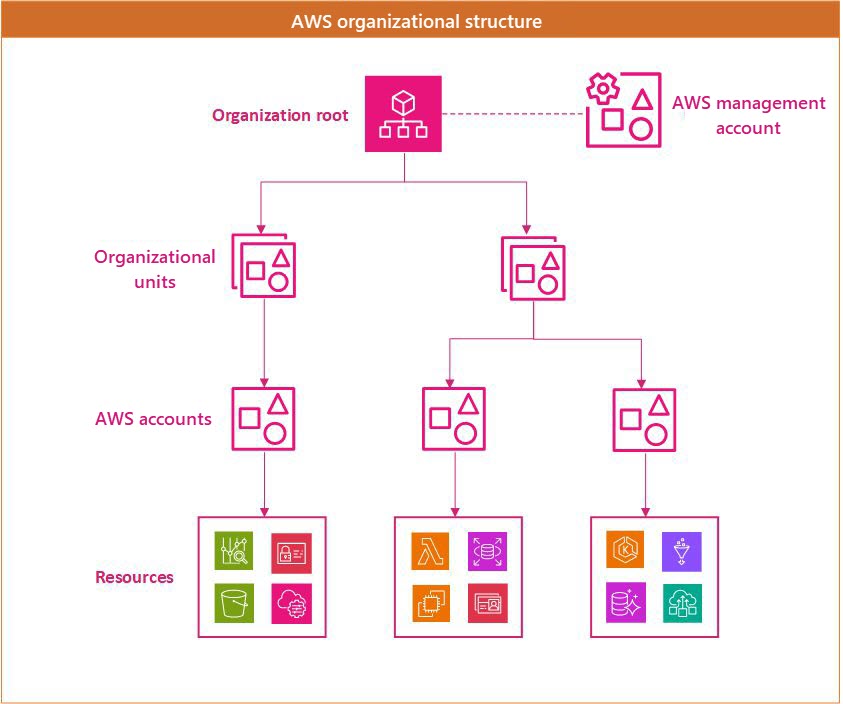

Een typische AWS-omgeving maakt gebruik van een organisatiestructuur zoals die in het volgende diagram. Er is een organisatieroot en eventueel een specifiek AWS-beheeraccount. Onder de root bevinden zich organisatorische eenheden die gebruikt kunnen worden om verschillende beleidsregels op verschillende accounts toe te passen. AWS-resources gebruiken vaak een AWS-account als logische en factureringsgrens.

Een Azure-structuur ziet er ongeveer als volgt uit, maar biedt in plaats van een toegewezen beheeraccount beheerdersmachtigingen voor de tenant. Dit ontwerp elimineert de noodzaak van een volledig account alleen voor beheer. In tegenstelling tot AWS gebruikt Azure resourcegroepen als een fundamentele eenheid. Resources moeten worden toegewezen aan resourcegroepen en machtigingen kunnen worden toegepast op het niveau van de resourcegroep.

AWS-beheeraccount versus Azure-tenant

Wanneer u in Azure een Azure-account maakt, wordt er een Microsoft Entra-tenant gemaakt. U kunt uw gebruikers, groepen en toepassingen in deze tenant beheren. Azure-abonnementen worden gemaakt onder de tenant. Een Microsoft Entra-tenant biedt identiteits- en toegangsbeheer. Het helpt ervoor te zorgen dat geverifieerde en geautoriseerde gebruikers alleen toegang hebben tot de resources waarvoor ze machtigingen hebben.

AWS-accounts versus Azure-abonnementen

In Azure is het equivalent van een AWS-account het Azure-abonnement. Azure-abonnementen zijn logische eenheden van Azure-services die zijn gekoppeld aan een Azure-account in een Microsoft Entra-tenant. Elk abonnement is gekoppeld aan een factureringsaccount en biedt de grens waarbinnen resources worden gemaakt, beheerd en gefactureerd. Abonnementen zijn belangrijk om inzicht te krijgen in kostentoewijzing en rekening te houden met budgetlimieten. Ze helpen u ervoor te zorgen dat elke gebruikte service correct wordt bijgehouden en gefactureerd. Azure-abonnementen, zoals AWS-accounts, fungeren ook als grenzen voor resourcequota en -limieten. Sommige resourcequota zijn aanpasbaar, maar andere niet.

Met resourcetoegang tussen accounts in AWS kunnen resources van het ene AWS-account worden geopend of beheerd door een ander AWS-account. AWS heeft ook IAM-rollen (Identity and Access Management) en op resources gebaseerd beleid voor toegang tot resources tussen accounts. In Azure kunt u toegang verlenen aan gebruikers en services in verschillende abonnementen met behulp van op rollen gebaseerd toegangsbeheer (RBAC), dat wordt toegepast op verschillende bereiken (beheergroep, abonnement, resourcegroep of afzonderlijke resources).

AWS OE's versus Azure-beheergroepen

In Azure is het equivalent van AWS-organisatie-eenheden (OE's) beheergroepen. Beide worden gebruikt voor het organiseren en beheren van cloudresources op hoog niveau voor meerdere accounts of abonnementen. U kunt Azure-beheergroepen gebruiken om de toegang, beleidsregels en naleving voor Azure-abonnementen efficiënt te beheren. De governancevoorwaarden die op beheergroepsniveau worden toegepast, worden trapsgewijs toegepast op alle gekoppelde abonnementen via overname.

Belangrijke feiten over beheergroepen en abonnementen:

Eén map kan wel 10.000 beheergroepen ondersteunen.

Een structuur van een beheergroep ondersteunt zo veel als zes diepteniveaus.

Elke beheergroep en elk abonnement kunnen slechts één ouder hebben.

Elke beheergroep kan meerdere onderliggende groepen hebben.

Alle abonnementen en beheergroepen bevinden zich binnen één hiërarchie in elke map.

Het aantal abonnementen per beheergroep is onbeperkt.

De hoofdbeheergroep is de beheergroep op het hoogste niveau die aan elke map is gekoppeld. Alle beheergroepen en abonnementen worden samengevouwen tot de hoofdbeheergroep. Met dit ontwerp kunt u globale beleidsregels en Azure-roltoewijzingen implementeren op directoryniveau.

Beleid voor servicebeheer versus Azure Policy

Het primaire doel van servicebeheerbeleid (SCP) in AWS is het beperken van de maximale effectieve machtigingen binnen een AWS-account. In Azure worden de maximummachtigingen gedefinieerd in Microsoft Entra en kunnen worden toegepast op tenant-, abonnements- of resourcegroepniveau. Azure Policy heeft een breed scala aan gebruiksvoorbeelden, waarvan een aantal overeenkomt met typische SCP-gebruikspatronen. U kunt zowel SCPs- als Azure-beleid gebruiken om naleving van bedrijfsstandaarden af te dwingen, zoals taggen of het gebruik van specifieke SKU's. Zowel SCPS's als Azure-beleidsregels kunnen de implementatie van resources blokkeren die niet voldoen aan de nalevingsvereisten. Azure-beleid kan proactiever zijn dan SSP's en kan herstelbewerkingen activeren om resources in overeenstemming te brengen. Azure-beleid kan ook bestaande resources en toekomstige implementaties beoordelen.

Vergelijking van de structuur en het eigendom van AWS-accounts met Azure-abonnementen

Een Azure-account vertegenwoordigt een factureringsrelatie en Azure-abonnementen helpen u bij het organiseren van toegang tot Azure-resources. Accountbeheerder, servicebeheerder en medebeheerder zijn de drie klassieke abonnementsbeheerdersrollen in Azure:

Accountbeheerder. De eigenaar van het abonnement en de factureringseigenaar voor de resources die in het abonnement worden gebruikt. De accountbeheerder kan alleen worden gewijzigd door het eigendom van het abonnement over te dragen. Er wordt slechts één accountbeheerder toegewezen per Azure-account.

Servicebeheerder. Deze gebruiker heeft rechten voor het maken en beheren van resources in het abonnement, maar is niet verantwoordelijk voor facturering. Voor een nieuw abonnement is het standaard zo dat de accountbeheerder ook de servicebeheerder is. De accountbeheerder kan een afzonderlijke gebruiker toewijzen aan de servicebeheerder voor het beheren van de technische en operationele aspecten van een abonnement. Er wordt slechts één servicebeheerder toegewezen per abonnement.

Medebeheerder. Er kunnen meerdere medebeheerders zijn toegewezen aan een abonnement. Medebeheerders hebben dezelfde toegangsbevoegdheden als de servicebeheerder, maar ze kunnen de servicebeheerder niet wijzigen.

Onder het abonnementsniveau kunnen gebruikersrollen en afzonderlijke machtigingen ook worden toegewezen aan specifieke resources, vergelijkbaar met hoe machtigingen worden verleend aan IAM-gebruikers en -groepen in AWS. In Azure zijn alle gebruikersaccounts gekoppeld aan een Microsoft-account of een organisatieaccount (een account dat wordt beheerd via Microsoft Entra-id).

Abonnementen hebben standaard servicequota en limieten, net als AWS-accounts. Raadpleeg Azure subscription and service limits, quotas, and constraints (Limieten van Azure-abonnementen en -services, quota en beperkingen) voor een volledige lijst van deze limieten. Genoemde limieten kunnen tot het maximum worden verhoogd door in de beheerportal een ondersteuningsverzoek in te dienen.

Bijdragers

Dit artikel wordt onderhouden door Microsoft. Het is oorspronkelijk geschreven door de volgende inzenders.

Hoofdauteur:

- Srinivasaro Thumala | Senior klanttechnicus

Andere bijdrager:

- Adam Cerini | Directeur, Partner Technology Strategist

Meld u aan bij LinkedIn als u niet-openbare LinkedIn-profielen wilt zien.

Volgende stappen

- Azure-rollen, Microsoft Entra-rollen en klassieke abonnementsbeheerdersrollen

- Azure-abonnementsbeheerders toevoegen of wijzigen

- uw Azure-factuur downloaden of weergeven