Log Analytics gebruiken om Application Gateway-logboeken te onderzoeken

Zodra uw Application Gateway operationeel is, kunt u logboeken inschakelen om de gebeurtenissen te inspecteren die voor uw resource optreden. De Application Gateway Firewall-logboeken geven bijvoorbeeld inzicht in wat de Web Application Firewall (WAF) evalueert, overeenkomt en blokkeert. Met logboekanalyse kunt u de gegevens in de firewalllogboeken onderzoeken voor nog meer inzicht. Zie Overzicht van logboekquery's in Azure Monitor voor meer informatie over logboekquery's.

In dit artikel bekijken we de WAF-logboeken (Web Application Firewall). U kunt andere Application Gateway-logboeken op een vergelijkbare manier instellen.

Vereisten

- Er is een Azure-account met een actief abonnement vereist. Als u nog geen account hebt, kunt u gratis een account maken.

- Een Azure-toepassing Gateway WAK-SKU. Zie Azure Web Application Firewall op Azure-toepassing Gateway voor meer informatie.

- Een Log Analytics-werkruimte. Zie Een Log Analytics-werkruimte maken in Azure Portal voor meer informatie over het maken van een Log Analytics-werkruimte.

Logboeken verzenden

Als u uw firewalllogboeken wilt exporteren naar Log Analytics, raadpleegt u diagnostische logboeken voor Application Gateway. Wanneer u de firewalllogboeken in uw Log Analytics-werkruimte hebt, kunt u gegevens bekijken, query's schrijven, visualisaties maken en deze toevoegen aan uw portaldashboard.

Gegevens verkennen met voorbeelden

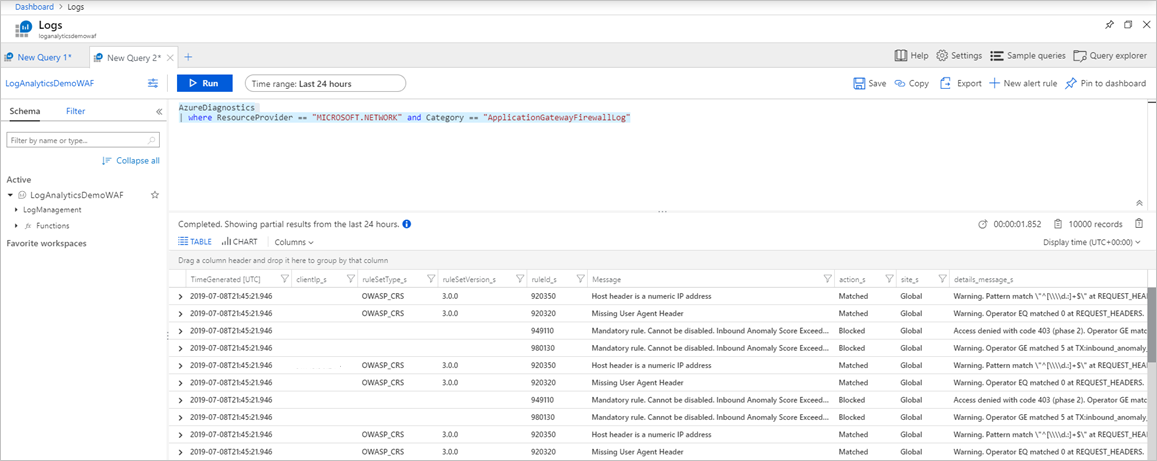

Wanneer u de tabel AzureDiagnostics gebruikt, kunt u de onbewerkte gegevens in het firewalllogboek weergeven door de volgende query uit te voeren:

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| limit 10

Dit ziet er ongeveer als volgt uit:

Wanneer u resourcespecifieke tabel gebruikt, kunt u de onbewerkte gegevens in het firewalllogboek bekijken door de volgende query uit te voeren. Als u meer wilt weten over de resourcespecifieke tabellen, gaat u naar Referentie voor bewakingsgegevens.

AGWFirewallLogs

| limit 10

U kunt inzoomen op de gegevens en grafieken tekenen of hier visualisaties maken. Hier volgen nog enkele voorbeelden van AzureDiagnostics-query's die u kunt gebruiken.

Overeenkomende/geblokkeerde aanvragen per IP

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by clientIp_s, bin(TimeGenerated, 1m)

| render timechart

Overeenkomende/geblokkeerde aanvragen per URI

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by requestUri_s, bin(TimeGenerated, 1m)

| render timechart

Meest overeenkomende regels

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by ruleId_s, bin(TimeGenerated, 1m)

| where count_ > 10

| render timechart

Top vijf overeenkomende regelgroepen

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize Count=count() by details_file_s, action_s

| top 5 by Count desc

| render piechart

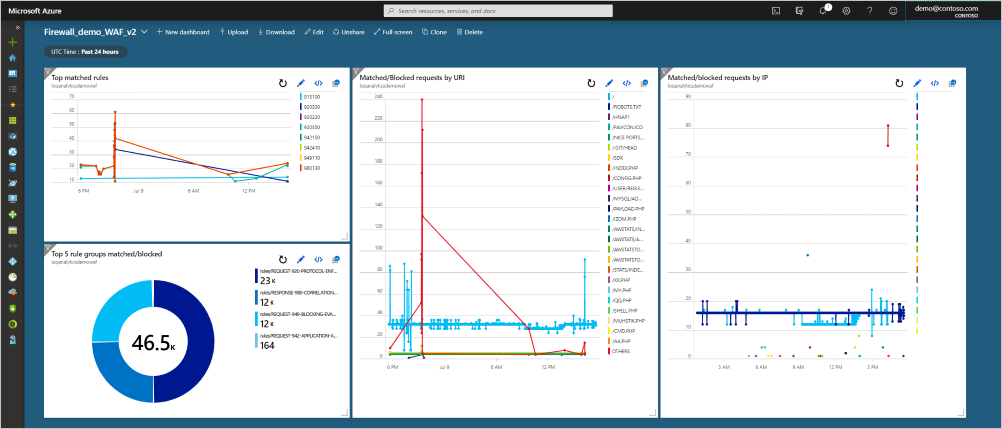

Toevoegen aan uw dashboard

Zodra u een query hebt gemaakt, kunt u deze toevoegen aan uw dashboard. Selecteer in de rechterbovenhoek van de Log Analytics-werkruimte de optie Vastmaken aan dashboard . Met de vorige vier query's die zijn vastgemaakt aan een voorbeelddashboard, zijn dit de gegevens die u in één oogopslag kunt zien:

Volgende stappen

Back-endstatus, diagnostische logboeken en metrische gegevens voor Application Gateway