Wat is de controller voor inkomend verkeer van Application Gateway?

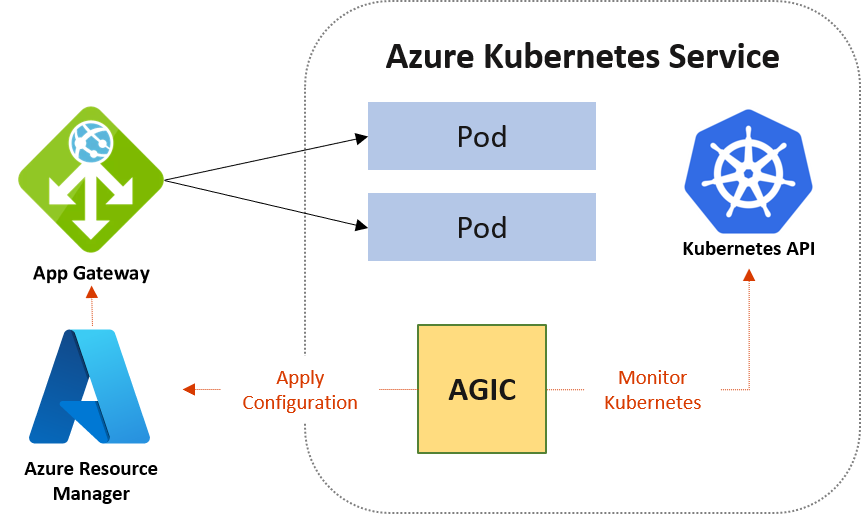

De Application Gateway Ingress Controller (AGIC) is een Kubernetes-toepassing, waardoor AKS-klanten (Azure Kubernetes Service) gebruik kunnen maken van de systeemeigen Load Balancer van Azure Application Gateway L7 om cloudsoftware beschikbaar te maken op internet. AGIC bewaakt het Kubernetes-cluster waarop het wordt gehost en werkt continu een Application Gateway bij, zodat geselecteerde services beschikbaar zijn voor internet.

De ingangscontroller wordt uitgevoerd in een eigen pod op de AKS van de klant. AGIC bewaakt een subset van Kubernetes-resources voor wijzigingen. De status van het AKS-cluster wordt omgezet in de toepassingsgateway-specifieke configuratie en toegepast op Azure Resource Manager (ARM).

Voordelen van de controller voor inkomend verkeer van Application Gateway

AGIC helpt de noodzaak om een andere load balancer/openbaar IP-adres voor het AKS-cluster te hebben en vermijdt meerdere hops in uw gegevenspad voordat aanvragen het AKS-cluster bereiken. Application Gateway praat rechtstreeks met pods met behulp van hun privé-IP-adres en vereist geen NodePort- of KubeProxy-services. Deze mogelijkheid biedt ook betere prestaties voor uw implementaties.

Toegangsbeheerobjectcontroller wordt uitsluitend ondersteund door Standard_v2- en WAF_v2-SKU's, waardoor ook automatisch schalen mogelijk is. Application Gateway kan reageren op een toename of afname van de verkeersbelasting en schaal dienovereenkomstig, zonder dat er resources uit uw AKS-cluster worden verbruikt.

Als u Application Gateway gebruikt naast AGIC, kunt u uw AKS-cluster ook beveiligen door TLS-beleid en WAF-functionaliteit (Web Application Firewall) te bieden.

AGIC wordt geconfigureerd via de Kubernetes-toegangsbeheerobjectresource, samen met service en implementaties/pods. Het biedt veel functies, met behulp van de systeemeigen Application Gateway L7-load balancer van Azure. Ga als volgende te werk om een paar namen te geven:

- URL-routering

- Affiniteit op basis van cookies

- TLS-beëindiging

- End-to-end TLS

- Ondersteuning voor openbare, privé- en hybride websites

- Geïntegreerde Web Application Firewall

Verschil tussen Helm-implementatie en AKS-invoegtoepassing

Er zijn twee manieren om AGIC te implementeren voor uw AKS-cluster. De eerste manier is door Helm; de tweede is via AKS als een invoegtoepassing. Het belangrijkste voordeel van het implementeren van AGIC als AKS-invoegtoepassing is dat het eenvoudiger is dan implementeren via Helm. Voor een nieuwe installatie kunt u een nieuwe Application Gateway en een nieuw AKS-cluster implementeren met AGIC ingeschakeld als een invoegtoepassing in één regel in Azure CLI. De invoegtoepassing is ook een volledig beheerde service, die extra voordelen biedt, zoals automatische updates en verbeterde ondersteuning. Beide manieren om AGIC (Helm- en AKS-invoegtoepassing) te implementeren, worden volledig ondersteund door Microsoft. Bovendien biedt de invoegtoepassing een betere integratie met AKS als eersteklas invoegtoepassing.

De AGIC-invoegtoepassing wordt nog steeds geïmplementeerd als een pod in het AKS-cluster van de klant. Er zijn echter enkele verschillen tussen de Helm-implementatieversie en de invoegtoepassingsversie van AGIC. Hier volgt een lijst met verschillen tussen de twee versies:

- Helm-implementatiewaarden kunnen niet worden gewijzigd in de AKS-invoegtoepassing:

verbosityLevelis standaard ingesteld op 5usePrivateIpis standaard ingesteld op onwaar; deze instelling kan worden overschreven door de aantekening use-private-ipsharedwordt niet ondersteund voor invoegtoepassingenreconcilePeriodSecondswordt niet ondersteund voor invoegtoepassingenarmAuth.typewordt niet ondersteund voor invoegtoepassingen

- AGIC geïmplementeerd via Helm ondersteunt ProhibitedTargets, wat betekent dat AGIC de Application Gateway specifiek kan configureren voor AKS-clusters zonder dat dit van invloed is op andere bestaande back-ends. De AGIC-invoegtoepassing biedt momenteel geen ondersteuning voor deze mogelijkheid.

- Omdat de AGIC-invoegtoepassing een beheerde service is, worden klanten automatisch bijgewerkt naar de nieuwste versie van de AGIC-invoegtoepassing, in tegenstelling tot AGIC geïmplementeerd via Helm, waarbij de klant AGIC handmatig moet bijwerken.

Notitie

Klanten kunnen slechts één AGIC-invoegtoepassing per AKS-cluster implementeren en elke AGIC-invoegtoepassing kan momenteel slechts één Application Gateway targeten. Voor implementaties waarvoor meer dan één AGIC per cluster of meerdere AGIC's is vereist die gericht zijn op één Application Gateway, kunt u AGIC blijven gebruiken dat is geïmplementeerd via Helm.

Volgende stappen

- AKS-invoegtoepassing Greenfield-implementatie: instructies voor het installeren van AGIC-invoegtoepassing, AKS en Application Gateway op een lege leiinfrastructuur.

- AKS-invoegtoepassing Brownfield-implementatie: AGIC-invoegtoepassing installeren op een AKS-cluster met een bestaande Application Gateway.

- Helm Greenfield-implementatie: Installeer AGIC via Helm, nieuw AKS-cluster en nieuwe Application Gateway op een lege-leiinfrastructuur.

- Helm Brownfield-implementatie: AGIC implementeren via Helm op een bestaand AKS-cluster en Application Gateway.