VPN-gateway instellen voor Azure Stack Hub met behulp van FortiGate NVA

In dit artikel wordt beschreven hoe u een VPN-verbinding maakt met uw Azure Stack Hub. Een VPN-gateway is een type virtuele netwerkgateway waarmee versleuteld verkeer tussen uw virtuele netwerk in Azure Stack Hub en een externe VPN-gateway wordt verzonden. Met de onderstaande procedure wordt één VNET geïmplementeerd met een FortiGate NVA, een virtueel netwerkapparaat, binnen een resourcegroep. Het biedt ook stappen voor het instellen van een IPSec VPN op de FortiGate NVA.

Vereisten

Toegang tot geïntegreerde Azure Stack Hub-systemen met beschikbare capaciteit om de vereiste reken-, netwerk- en resourcevereisten te implementeren die nodig zijn voor deze oplossing.

Notitie

Deze instructies werken niet met een Azure Stack Development Kit (ASDK) vanwege de netwerklimieten in de ASDK. Zie ASDK-vereisten en -overwegingen voor meer informatie.

Toegang tot een VPN-apparaat in het on-premises netwerk dat als host fungeert voor het geïntegreerde Azure Stack Hub-systeem. Het apparaat moet een IPSec-tunnel maken die voldoet aan de parameters die worden beschreven in de implementatieparameters.

Een NVA-oplossing (virtueel netwerkapparaat) die beschikbaar is in uw Azure Stack Hub Marketplace. Een NVA bepaalt de stroom van netwerkverkeer van een perimeternetwerk naar andere netwerken of subnetten. Deze procedure maakt gebruik van de Fortinet FortiGate Next-Generation Firewall Single VM-oplossing.

Notitie

Als u de Fortinet FortiGate-VM voor Azure BYOL en FortiGate NGFW - Single VM Deployment (BYOL) niet hebt, neemt u contact op met uw cloudoperator.

Als u de FortiGate NVA wilt activeren, hebt u ten minste één beschikbaar FortiGate-licentiebestand nodig. Zie het fortinet-documentbibliotheekartikel over het registreren en downloaden van uw licentie voor informatie over het verkrijgen van deze licenties.

Deze procedure maakt gebruik van de implementatie van één FortiGate-VM. U vindt stappen voor het verbinden van de FortiGate NVA met het VNET van Azure Stack Hub in uw on-premises netwerk.

Zie het artikel Fortinet-documentbibliotheek voor FortiGate-VM in Azure voor meer informatie over het implementeren van de FortiGate-oplossing in een actief-passief (HA).

Implementatieparameters

De volgende tabel bevat een overzicht van de parameters die worden gebruikt in deze implementaties ter referentie.

| Parameter | Weergegeven als |

|---|---|

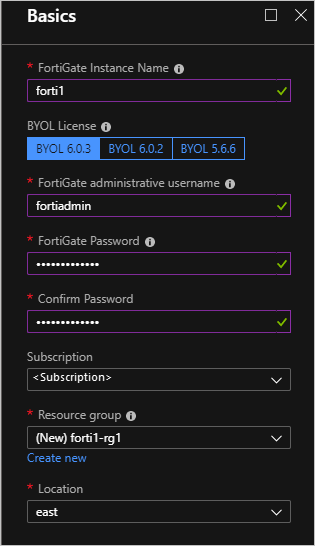

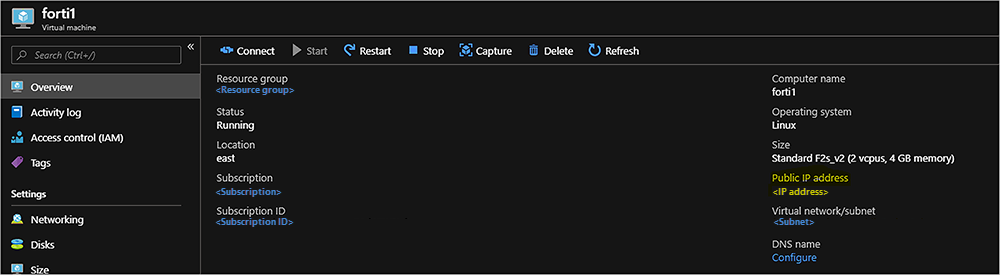

| Naam van fortiGate-exemplaar | forti1 |

| BYOL-licentie/versie | 6.0.3 |

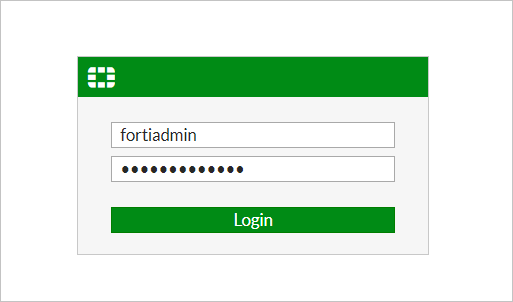

| Gebruikersnaam voor FortiGate-beheerders | fortiadmin |

| Naam resourcegroep | forti1-rg1 |

| Naam van virtueel netwerk | forti1vnet1 |

| VNET-adresruimte | 172.16.0.0/16* |

| Naam van openbaar VNET-subnet | forti1-PublicFacingSubnet |

| Voorvoegsel van openbaar VNET-adres | 172.16.0.0/24* |

| Binnen de naam van het VNET-subnet | forti1-InsideSubnet |

| Binnen het VNET-subnetvoorvoegsel | 172.16.1.0/24* |

| VM-grootte van FortiGate NVA | Standard-F2s_v2 |

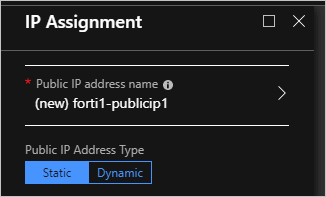

| Naam openbaar IP-adres | forti1-publicip1 |

| Type openbaar IP-adres | Statisch |

Notitie

* Kies een andere adresruimte en subnetvoorvoegsels als 172.16.0.0/16 ze overlappen met het on-premises netwerk of de VIP-pool van Azure Stack Hub.

De FortiGate NGFW Marketplace-items implementeren

Open de Azure Stack Hub-gebruikersportal.

Selecteer Een resource maken en zoek naar

FortiGate.

Selecteer de FortiGate NGFW en selecteer Maken.

Voltooi basisbeginselen met behulp van de parameters uit de tabel Implementatieparameters .

Selecteer OK.

Geef de details van het virtuele netwerk, subnetten en vm-grootte op met behulp van de tabel Implementatieparameters .

Waarschuwing

Als het on-premises netwerk overlapt met het IP-bereik

172.16.0.0/16, moet u een ander netwerkbereik en subnetten selecteren en instellen. Als u verschillende namen en bereiken wilt gebruiken dan de namen en bereiken in de tabel Implementatieparameters , gebruikt u parameters die niet conflicteren met het on-premises netwerk. Zorg ervoor dat u het IP-adresbereik en subnetbereik van het VNET instelt binnen het VNET. U wilt niet dat het bereik overlapt met de IP-bereiken die aanwezig zijn in uw on-premises netwerk.Selecteer OK.

Configureer het openbare IP-adres voor de FortiGate NVA:

Selecteer OK. En selecteer vervolgens OK.

Selecteer Maken.

De implementatie duurt ongeveer 10 minuten.

Routes (UDR) configureren voor het VNET

Open de Azure Stack Hub-gebruikersportal.

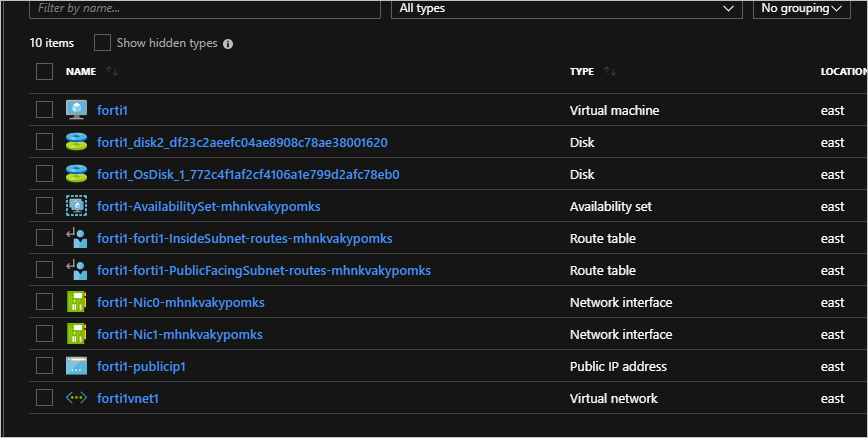

Selecteer Resourcegroepen. Typ

forti1-rg1het filter en dubbelklik op de resourcegroep forti1-rg1.

Selecteer de resource forti1-forti1-InsideSubnet-routes-xxxx.

Selecteer Routes onder Instellingen.

Verwijder de route naar internet .

Selecteer Ja.

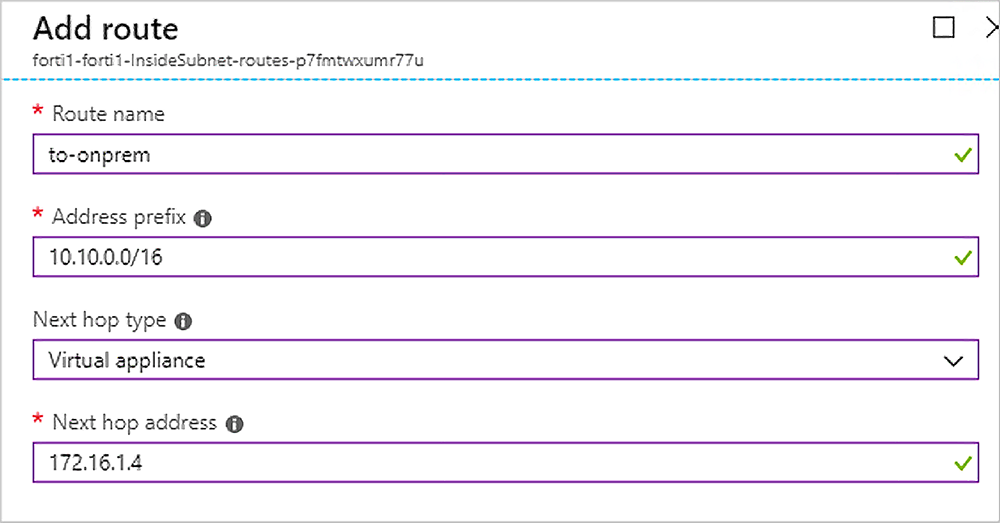

Selecteer Toevoegen om een nieuwe route toe te voegen.

Geef de route

to-onpremeen naam.Voer het IP-netwerkbereik in dat het netwerkbereik definieert van het on-premises netwerk waarmee de VPN verbinding maakt.

Selecteer het virtuele apparaat voor het type Volgende hop en

172.16.1.4. Gebruik uw IP-bereik als u een ander IP-bereik gebruikt.

Selecteer Opslaan.

De FortiGate NVA activeren

Activeer de FortiGate NVA en stel een IPSec VPN-verbinding in op elke NVA.

Voor het activeren van elke FortiGate NVA is een geldig licentiebestand van Fortinet vereist. De NVA's werken pas als u elke NVA hebt geactiveerd. Zie het artikel Fortinet-documentbibliotheek registreren en downloaden van uw licentie voor meer informatie over het verkrijgen van een licentiebestand en de stappen voor het activeren van de NVA.

Nadat u de NVA's hebt geactiveerd, maakt u een IPSec VPN-tunnel op de NVA.

Open de Azure Stack Hub-gebruikersportal.

Selecteer Resourcegroepen. Voer

forti1het filter in en dubbelklik op de forti1-resourcegroep.Dubbelklik op de virtuele forti1-machine in de lijst met resourcetypen op de blade van de resourcegroep.

Kopieer het toegewezen IP-adres, open een browser en plak het IP-adres in de adresbalk. De site kan een waarschuwing activeren dat het beveiligingscertificaat niet wordt vertrouwd. Ga toch door.

Voer de gebruikersnaam en het wachtwoord van de FortiGate-beheerder in die u tijdens de implementatie hebt opgegeven.

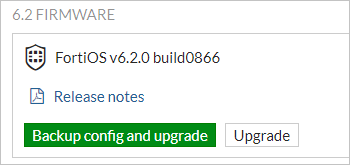

Selecteer Systeemfirmware>.

Selecteer het vak met de meest recente firmware,

FortiOS v6.2.0 build0866bijvoorbeeld.

Selecteer Back-upconfiguratie en upgrade>Continue.

De NVA werkt de firmware bij naar de nieuwste build en start opnieuw op. Het proces duurt ongeveer vijf minuten. Meld u weer aan bij de FortiGate-webconsole.

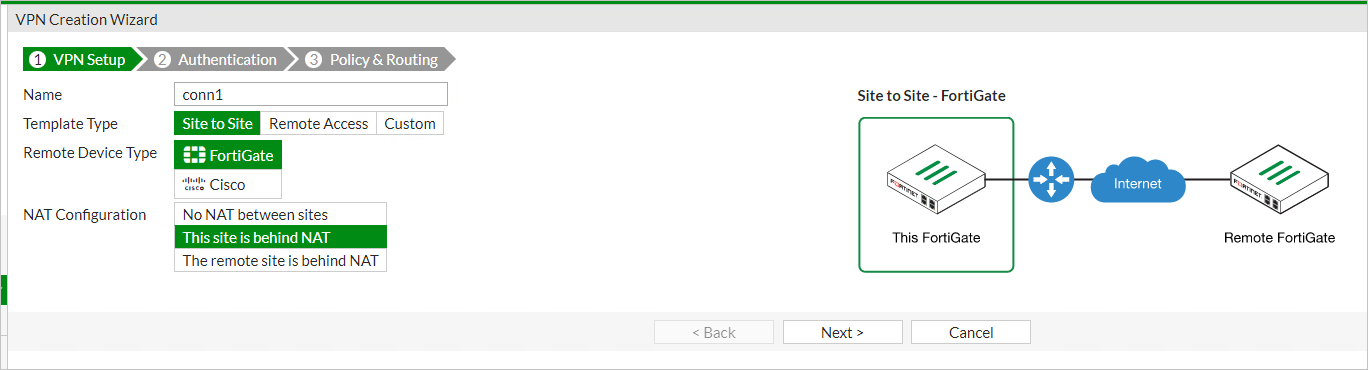

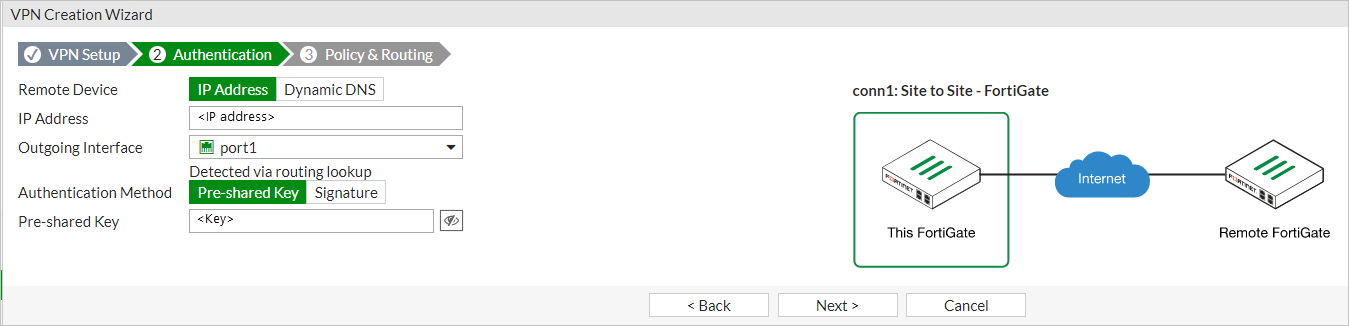

Klik op de wizard VPN>IPSec.

Voer een naam in voor het VPN, bijvoorbeeld

conn1in de wizard VPN maken.Selecteer Deze site bevindt zich achter NAT.

Selecteer Volgende.

Voer het externe IP-adres in van het on-premises VPN-apparaat waarmee u verbinding wilt maken.

Selecteer poort1 als de uitgaande interface.

Selecteer Vooraf gedeelde sleutel en voer een vooraf gedeelde sleutel in (en record).

Notitie

U hebt deze sleutel nodig om de verbinding op het on-premises VPN-apparaat in te stellen, dat wil zeggen dat deze exact overeenkomen.

Selecteer Volgende.

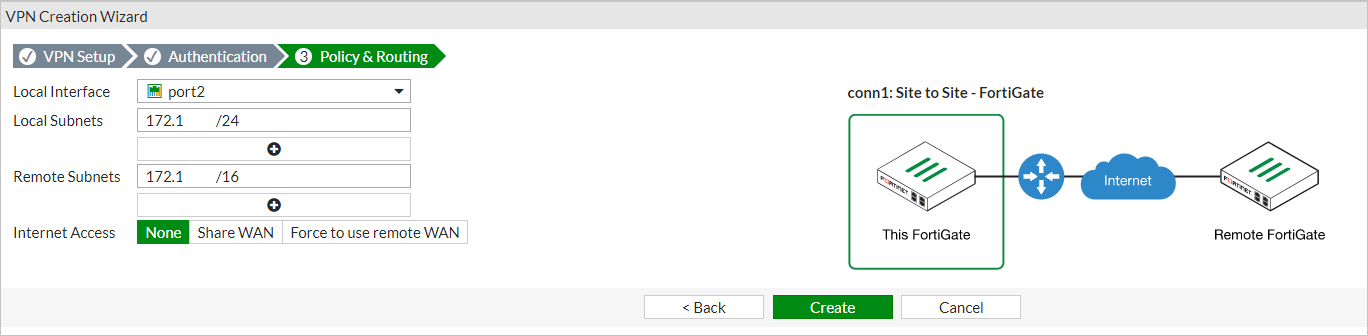

Selecteer poort2 voor de lokale interface.

Voer het lokale subnetbereik in:

- forti1: 172.16.0.0/16

- forti2: 172.17.0.0/16

Gebruik uw IP-bereik als u een ander IP-bereik gebruikt.

Voer de juiste externe subnetten in die het on-premises netwerk vertegenwoordigen, waarmee u verbinding maakt via het on-premises VPN-apparaat.

Selecteer Maken.

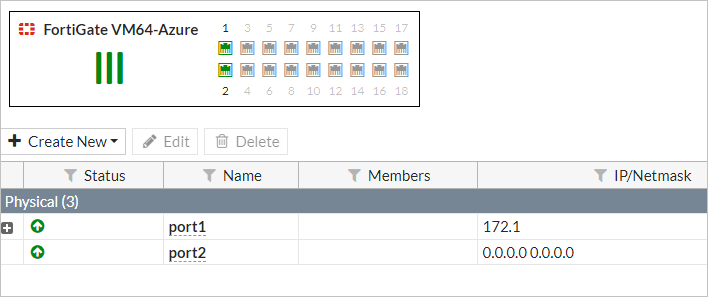

Selecteer Netwerkinterfaces>.

Dubbelklik op poort2.

Kies LAN in de lijst met rollen en DHCP voor de adresseringsmodus.

Selecteer OK.

De on-premises VPN configureren

Het on-premises VPN-apparaat moet zijn geconfigureerd om de IPSec VPN-tunnel te maken. De volgende tabel bevat de parameters die u nodig hebt om het on-premises VPN-apparaat in te stellen. Raadpleeg de documentatie voor uw apparaat voor meer informatie over het configureren van het on-premises VPN-apparaat.

| Parameter | Weergegeven als |

|---|---|

| IP van externe gateway | Openbaar IP-adres dat is toegewezen aan forti1- zie De FortiGate NVA activeren. |

| Extern IP-netwerk | 172.16.0.0/16 (als u het IP-bereik in deze instructies voor het VNET gebruikt). |

| Auth. Method = Vooraf gedeelde sleutel (PSK) | Uit stap 16. |

| IKE-versie | 1 |

| IKE-modus | Hoofd (id-beveiliging) |

| Algoritmen voor voorstellen fase 1 | AES128-SHA256, AES256-SHA256, AES128-SHA1, AES256-SHA1 |

| Diffie-Hellman Groups | 14, 5 |

De VPN-tunnel maken

Zodra het on-premises VPN-apparaat op de juiste wijze is geconfigureerd, kan de VPN-tunnel nu tot stand worden gebracht.

Vanuit de FortiGate NVA:

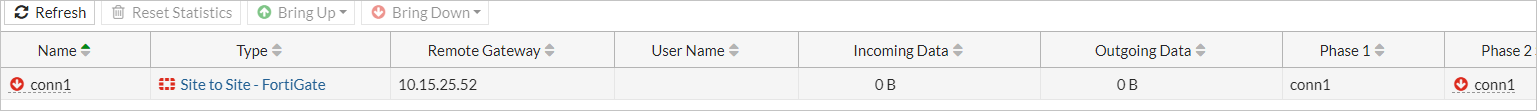

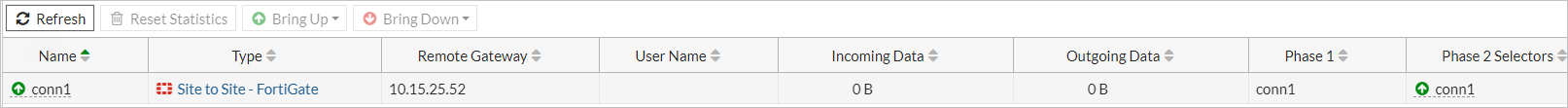

Ga in de forti1 FortiGate-webconsole naar Monitor>IPsec Monitor.

Markeer conn1 en selecteer de >kiezers voor Alle fase 2 weergeven.

Connectiviteit testen en valideren

U kunt routeren tussen het VNET-netwerk en het on-premises netwerk via het on-premises VPN-apparaat.

De verbinding valideren:

Maak een VIRTUELE machine in de VNET's van Azure Stack Hub en een systeem in het on-premises netwerk. U kunt de instructies volgen voor het maken van een virtuele machine in quickstart: Een Virtuele Windows-server maken met de Azure Stack Hub-portal.

Wanneer u de Azure Stack Hub-VM maakt en het on-premises systeem voorbereidt, controleert u het volgende:

De Azure Stack Hub-VM wordt op het InsideSubnet van het VNET geplaatst.

Het on-premises systeem wordt in het on-premises netwerk geplaatst binnen het gedefinieerde IP-bereik, zoals gedefinieerd in de IPSec-configuratie. Zorg er ook voor dat het IP-adres van de lokale interface van het on-premises VPN-apparaat wordt verstrekt aan het on-premises systeem als een route die bijvoorbeeld het VNET-netwerk

172.16.0.0/16van Azure Stack Hub kan bereiken.Pas geen NSG's toe op de Azure Stack Hub-VM bij het maken. Mogelijk moet u de NSG verwijderen die standaard wordt toegevoegd als u de virtuele machine maakt vanuit de portal.

Zorg ervoor dat het on-premises systeembesturingssysteem en het VM-besturingssysteem van Azure Stack Hub geen firewallregels voor het besturingssysteem hebben die communicatie verbieden die u gaat gebruiken om de connectiviteit te testen. Voor testdoeleinden wordt aanbevolen om de firewall volledig uit te schakelen binnen het besturingssysteem van beide systemen.

Volgende stappen

Verschillen en overwegingen voor Azure Stack Hub-netwerken

Een netwerkoplossing aanbieden in Azure Stack Hub met Fortinet FortiGate