Werken met verdachte activiteiten

Van toepassing op: Advanced Threat Analytics versie 1.9

In dit artikel wordt uitgelegd hoe u met Advanced Threat Analytics werkt.

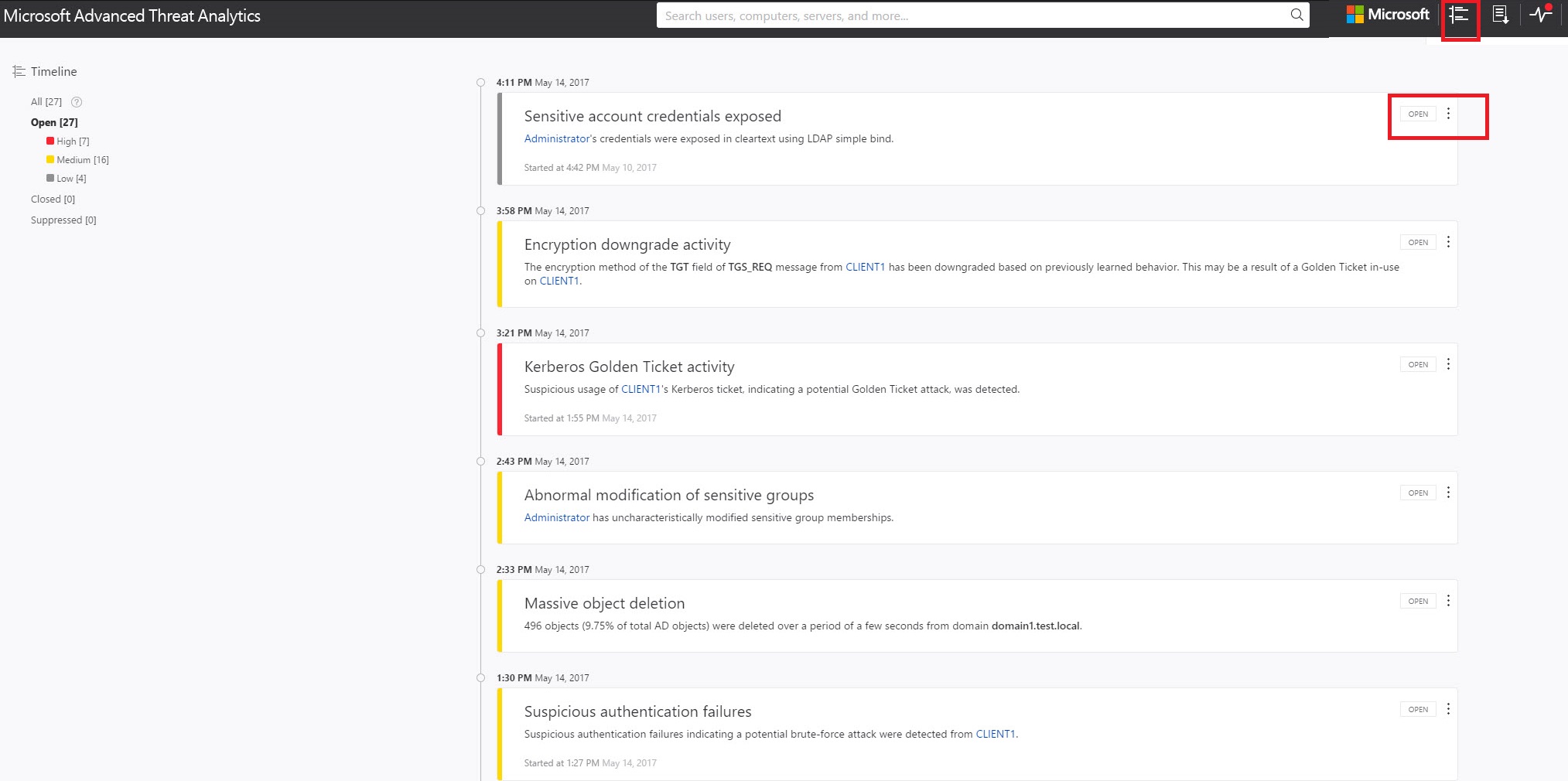

Verdachte activiteiten op de aanvalstijdlijn controleren

Nadat u zich hebt aangemeld bij de ATA-console, wordt u automatisch naar de geopende tijdlijn voor verdachte activiteiten gebracht. Verdachte activiteiten worden weergegeven in chronologische volgorde met de nieuwste verdachte activiteiten bovenaan de tijdlijn. Elke verdachte activiteit bevat de volgende informatie:

Betrokken entiteiten, waaronder gebruikers, computers, servers, domeincontrollers en resources.

Tijden en tijdsbestek van de verdachte activiteiten.

Ernst van de verdachte activiteit, Hoog, Gemiddeld of Laag.

Status: Geopend, gesloten of onderdrukt.

Mogelijkheid om

Deel de verdachte activiteit met andere personen in uw organisatie via e-mail.

Exporteer de verdachte activiteit naar Excel.

Opmerking

- Wanneer u de muisaanwijzer boven een gebruiker of computer beweegt, wordt er een miniprofiel van de entiteit weergegeven dat aanvullende informatie over de entiteit biedt en het aantal verdachte activiteiten bevat waaraan de entiteit is gekoppeld.

- Als u op een entiteit klikt, gaat u naar het entiteitsprofiel van de gebruiker of computer.

Lijst met verdachte activiteiten filteren

De lijst met verdachte activiteiten filteren:

Selecteer in het deelvenster Filteren op aan de linkerkant van het scherm een van de volgende opties: Alle, Openen, Gesloten of Onderdrukt.

Als u de lijst verder wilt filteren, selecteert u Hoog, Gemiddeld of Laag.

Ernst van verdachte activiteiten

Laag

Geeft verdachte activiteiten aan die kunnen leiden tot aanvallen die zijn ontworpen voor kwaadwillende gebruikers of software om toegang te krijgen tot organisatiegegevens.

Gemiddeld

Geeft verdachte activiteiten aan die specifieke identiteiten in gevaar kunnen brengen voor ernstigere aanvallen die kunnen leiden tot identiteitsdiefstal of escalatie met bevoegdheden

Hoog

Geeft verdachte activiteiten aan die kunnen leiden tot identiteitsdiefstal, escalatie van bevoegdheden of andere aanvallen met hoge impact

Verdachte activiteiten herstellen

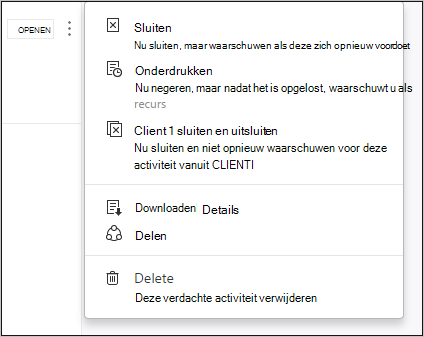

U kunt de status van een verdachte activiteit wijzigen door op de huidige status van de verdachte activiteit te klikken en een van de volgende opties Openen, Onderdrukt, Gesloten of Verwijderd te selecteren. Klik hiervoor op de drie puntjes in de rechterbovenhoek van een specifieke verdachte activiteit om de lijst met beschikbare acties weer te geven.

Status van verdachte activiteit

Openen: alle nieuwe verdachte activiteiten worden weergegeven in deze lijst.

Sluiten: wordt gebruikt om verdachte activiteiten bij te houden die u hebt geïdentificeerd, onderzocht en opgelost.

Opmerking

Als dezelfde activiteit binnen een korte periode opnieuw wordt gedetecteerd, kan ATA een gesloten activiteit opnieuw openen.

Onderdrukken: een activiteit onderdrukken betekent dat u deze voorlopig wilt negeren en alleen opnieuw wilt worden gewaarschuwd als er een nieuw exemplaar is. Dit betekent dat als er een vergelijkbare waarschuwing is, ATA deze niet opnieuw opent. Maar als de waarschuwing zeven dagen stopt en vervolgens weer wordt weergegeven, wordt u opnieuw gewaarschuwd.

Verwijderen: als u een waarschuwing verwijdert, wordt deze verwijderd uit het systeem, uit de database en kunt u deze NIET herstellen. Nadat u op Verwijderen hebt geklikt, kunt u alle verdachte activiteiten van hetzelfde type verwijderen.

Uitsluiten: de mogelijkheid om een entiteit uit te sluiten van het genereren van meer van een bepaald type waarschuwingen. U kunt bijvoorbeeld ATA instellen om een specifieke entiteit (gebruiker of computer) uit te sluiten van een waarschuwing voor een bepaald type verdachte activiteit, zoals een specifieke beheerder die externe code uitvoert of een beveiligingsscanner die DNS-reconnaissance uitvoert. Naast de mogelijkheid om uitsluitingen rechtstreeks toe te voegen aan de verdachte activiteit omdat deze wordt gedetecteerd in de tijdlijn, kunt u ook naar de pagina Configuratie naar Uitsluitingen gaan. Voor elke verdachte activiteit kunt u uitgesloten entiteiten of subnetten handmatig toevoegen en verwijderen (bijvoorbeeld voor Pass-the-Ticket).

Opmerking

De configuratiepagina's kunnen alleen worden gewijzigd door ATA-beheerders.