Navigeren, classificeren en beheren van Microsoft Sentinel-incidenten in Azure Portal

In dit artikel wordt beschreven hoe u in Azure Portal kunt navigeren en basissorteerding kunt uitvoeren voor uw incidenten.

Vereisten

De roltoewijzing Microsoft Sentinel Responder is vereist om incidenten te onderzoeken.

Meer informatie over rollen in Microsoft Sentinel.

Als u een gastgebruiker hebt die incidenten moet toewijzen, moet de gebruiker de rol Maplezer in uw Microsoft Entra-tenant krijgen toegewezen. Reguliere (niet-guest) gebruikers hebben deze rol standaard toegewezen.

Navigeren en incidenten classificeren

Selecteer Incidenten in het navigatiemenu van Microsoft Sentinel onder Bedreigingsbeheer.

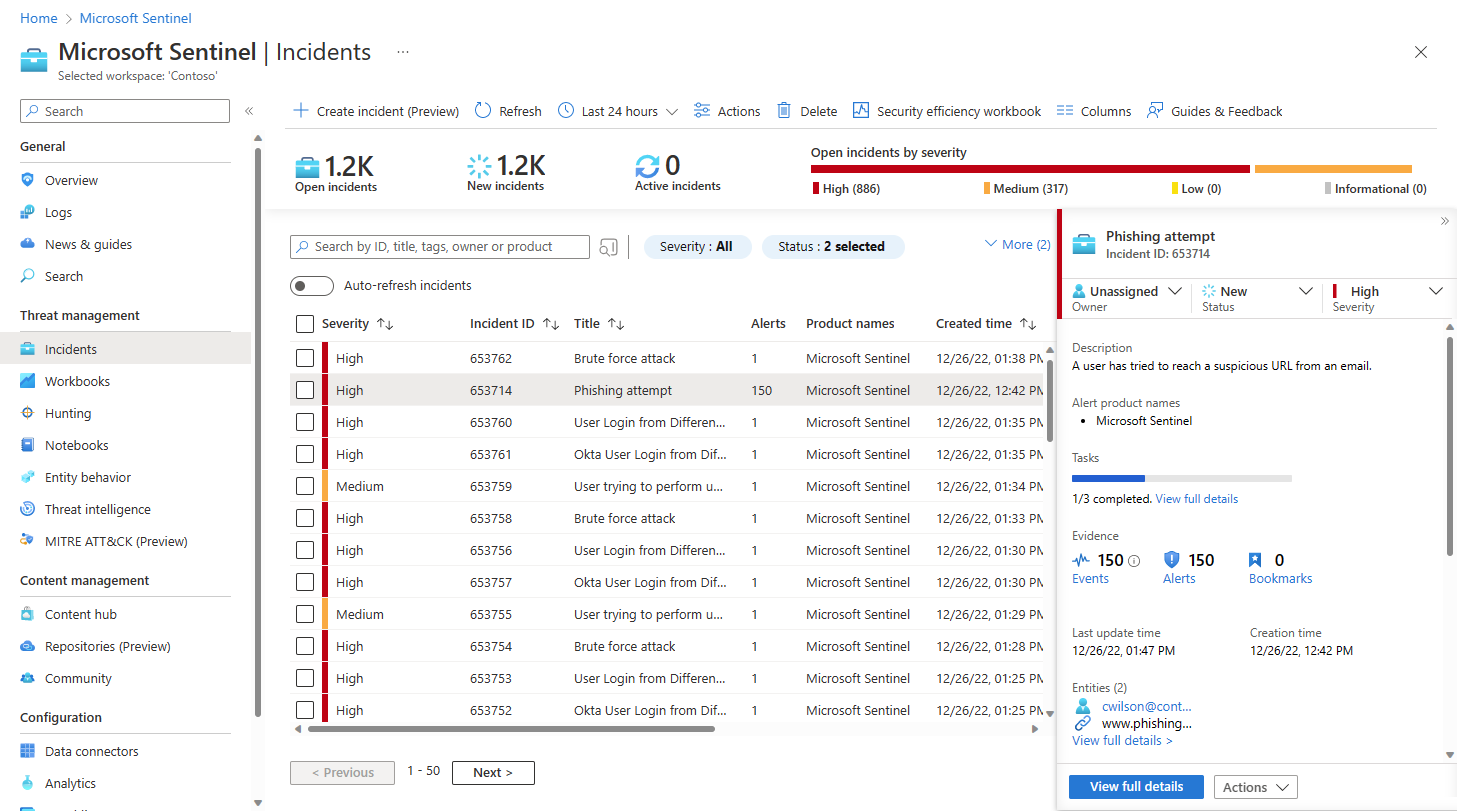

Op de pagina Incidenten vindt u basisinformatie over al uw geopende incidenten. Voorbeeld:

Boven aan het scherm hebt u een werkbalk met acties die u buiten een specifiek incident kunt uitvoeren, hetzij in het raster als geheel of op meerdere geselecteerde incidenten. U hebt ook het aantal openstaande incidenten, of dit nu nieuw of actief is, en het aantal openstaande incidenten op ernst.

In het centrale deelvenster hebt u een incidentraster, een lijst met incidenten, zoals gefilterd door de filterbesturingselementen boven aan de lijst en een zoekbalk om specifieke incidenten te vinden.

Aan de zijkant hebt u een detailvenster met belangrijke informatie over het incident dat in de centrale lijst is gemarkeerd, samen met knoppen voor het uitvoeren van bepaalde specifieke acties met betrekking tot dat incident.

Uw beveiligingsteam heeft mogelijk automatiseringsregels om eenvoudige triage uit te voeren op nieuwe incidenten en deze toe te wijzen aan het juiste personeel.

Filter in dat geval de lijst met incidenten op eigenaar om de lijst te beperken tot de incidenten die aan u of aan uw team zijn toegewezen. Deze gefilterde set vertegenwoordigt uw persoonlijke workload.

Anders kunt u zelf eenvoudige sortering uitvoeren. Begin met het filteren van de lijst met incidenten op beschikbare filtercriteria, ongeacht of de status, ernst of productnaam. Zie Zoeken naar incidenten voor meer informatie.

Sorteer een specifiek incident en onderneem onmiddellijk actie, rechtstreeks vanuit het detailvenster op de pagina Incidenten , zonder dat u de volledige detailpagina van het incident hoeft in te voeren. Voorbeeld:

Microsoft Defender XDR-incidenten onderzoeken in Microsoft Defender XDR: volg de koppeling Onderzoeken in Microsoft Defender XDR om te draaien naar het parallelle incident in de Defender-portal. Wijzigingen die u aanbrengt in het incident in Microsoft Defender XDR, worden gesynchroniseerd met hetzelfde incident in Microsoft Sentinel.

Open de lijst met toegewezen taken: Incidenten waaraan taken zijn toegewezen, geven een telling van voltooide en totale taken weer en een koppeling volledige details weergeven. Volg de koppeling om de pagina Incidenttaken te openen om de lijst met taken voor dit incident weer te geven.

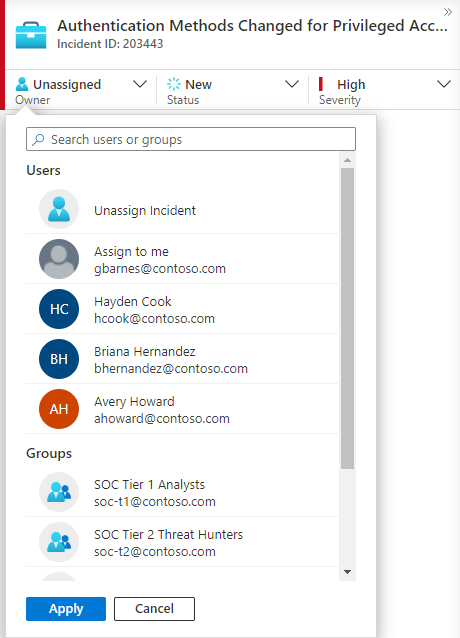

Wijs het eigendom van het incident toe aan een gebruiker of groep door een keuze te maken in de vervolgkeuzelijst Eigenaar .

Onlangs geselecteerde gebruikers en groepen worden boven aan de vervolgkeuzelijst met afbeeldingen weergegeven.

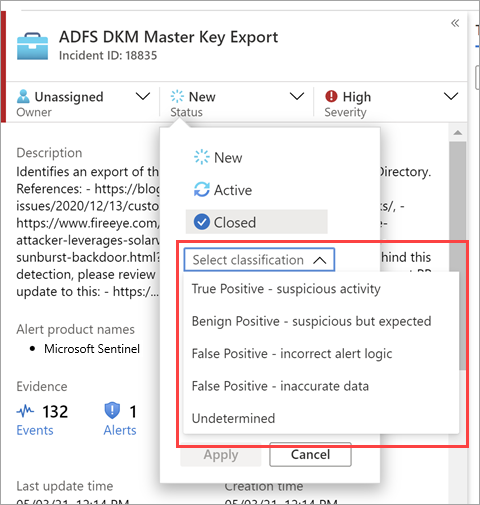

Werk de status van het incident (bijvoorbeeld van Nieuw naar Actief of Gesloten) bij door te selecteren in de vervolgkeuzelijst Status . Wanneer u een incident sluit, moet u een reden opgeven. Zie Een incident sluiten voor meer informatie.

Wijzig de ernst van het incident door te selecteren in de vervolgkeuzelijst Ernst .

Voeg tags toe om uw incidenten te categoriseren. Mogelijk moet u omlaag schuiven naar de onderkant van het detailvenster om te zien waar tags moeten worden toegevoegd.

Voeg opmerkingen toe om uw acties, ideeën, vragen en meer te registreren. Mogelijk moet u omlaag schuiven naar de onderkant van het detailvenster om te zien waar u opmerkingen kunt toevoegen.

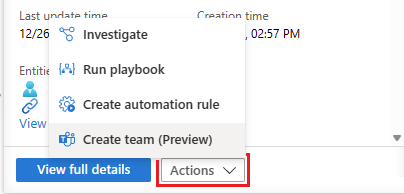

Als de informatie in het detailvenster voldoende is om verdere herstel- of risicobeperkingsacties te vragen, selecteert u de knop Acties onderaan om een van de volgende handelingen uit te voeren:

Actie Beschrijving Onderzoeken Gebruik het grafische onderzoekshulpprogramma om relaties tussen waarschuwingen, entiteiten en activiteiten te detecteren, zowel binnen dit incident als in andere incidenten. Playbook uitvoeren Voer een playbook uit op dit incident om bepaalde verrijkings-, samenwerkings- of responsacties zoals uw SOC-technici beschikbaar te stellen. Automatiseringsregel maken Maak in de toekomst een automatiseringsregel die alleen wordt uitgevoerd op incidenten zoals deze (gegenereerd door dezelfde analyseregel) om uw toekomstige workload te verminderen of rekening te houden met een tijdelijke wijziging in vereisten (zoals voor een penetratietest). Team maken (preview) Maak een team in Microsoft Teams om samen te werken met andere personen of teams op verschillende afdelingen voor het afhandelen van het incident. Voorbeeld:

Als er meer informatie over het incident nodig is, selecteert u Volledige details weergeven in het detailvenster om de details van het incident volledig te openen en te bekijken, inclusief de waarschuwingen en entiteiten in het incident, een lijst met vergelijkbare incidenten en geselecteerde topinzichten.

Incidenten zoeken

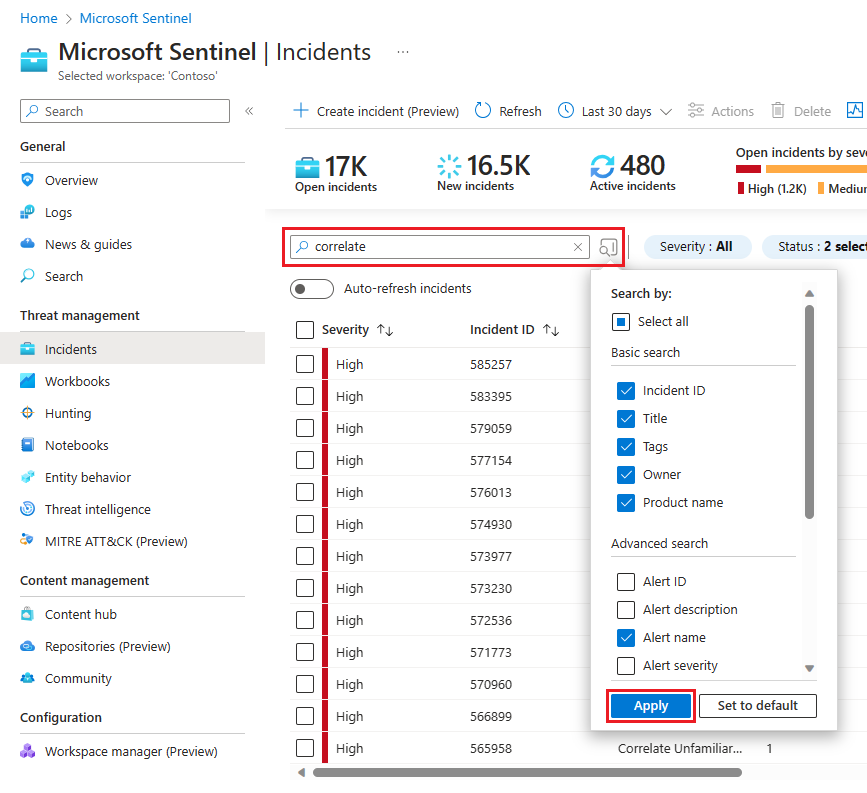

Als u snel een specifiek incident wilt vinden, voert u een zoekreeks in het zoekvak boven het incidentenraster in en drukt u op Enter om de lijst met incidenten dienovereenkomstig te wijzigen. Als uw incident niet is opgenomen in de resultaten, kunt u uw zoekopdracht verfijnen met behulp van geavanceerde zoekopties .

Als u de zoekparameters wilt wijzigen, selecteert u de knop Zoeken en selecteert u vervolgens de parameters waarop u de zoekopdracht wilt uitvoeren.

Voorbeeld:

Standaard worden zoekopdrachten voor incidenten alleen uitgevoerd op de waarden incident-id, titel, tags, eigenaar en productnaam . Schuif in het zoekvenster omlaag in de lijst om een of meer andere parameters te selecteren om te zoeken en selecteer Toepassen om de zoekparameters bij te werken. Selecteer Instellen om de geselecteerde parameters standaard opnieuw in te stellen op de standaardoptie.

Notitie

Zoekopdrachten in het veld Eigenaar ondersteunen zowel namen als e-mailadressen.

Als u geavanceerde zoekopties gebruikt, wordt het zoekgedrag als volgt gewijzigd:

| Zoekgedrag | Beschrijving |

|---|---|

| Knopkleur zoeken | De kleur van de zoekknop verandert, afhankelijk van de typen parameters die momenteel in de zoekopdracht worden gebruikt.

|

| Automatisch vernieuwen | Als u geavanceerde zoekparameters gebruikt, voorkomt u dat u ervoor kiest om uw resultaten automatisch te vernieuwen. |

| Entiteitsparameters | Alle entiteitsparameters worden ondersteund voor geavanceerde zoekopdrachten. Bij het zoeken in een entiteitsparameter wordt de zoekopdracht uitgevoerd in alle entiteitsparameters. |

| Zoekreeksen | Zoeken naar een reeks woorden bevat alle woorden in de zoekquery. Zoekreeksen zijn hoofdlettergevoelig. |

| Ondersteuning voor meerdere werkruimten | Geavanceerde zoekopdrachten worden niet ondersteund voor weergaven tussen werkruimten. |

| Aantal weergegeven zoekresultaten | Wanneer u geavanceerde zoekparameters gebruikt, worden slechts 50 resultaten tegelijk weergegeven. |

Tip

Als u het incident dat u zoekt niet kunt vinden, verwijdert u zoekparameters om uw zoekopdracht uit te vouwen. Als uw zoekresultaten te veel items bevatten, voegt u meer filters toe om uw resultaten te verfijnen.

Een incident sluiten

Zodra u een bepaald incident hebt opgelost (bijvoorbeeld wanneer uw onderzoek de conclusie bereikt), stelt u de status van het incident in op Gesloten. Wanneer u dit doet, wordt u gevraagd het incident te classificeren door de reden op te geven waarom u het sluit. Deze stap is verplicht.

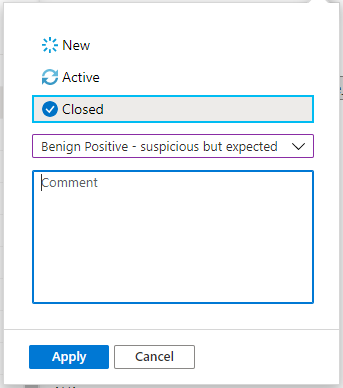

Selecteer Classificatie selecteren en kies een van de volgende opties in de vervolgkeuzelijst:

- Terecht positief – verdachte activiteit

- Goedaardig positief – verdacht maar verwacht

- Fout-positief : onjuiste waarschuwingslogica

- Fout-positief – onjuiste gegevens

- Onbepaald

Zie Fout-positieven afhandelen in Microsoft Sentinel voor meer informatie over fout-positieven en goedaardige positieven.

Nadat u de juiste classificatie hebt gekozen, voegt u een aantal beschrijvende tekst toe in het veld Opmerking . Dit is handig in het geval dat u terug moet verwijzen naar dit incident. Selecteer Toepassen wanneer u klaar bent en het incident wordt gesloten.

Volgende stap

Zie Microsoft Sentinel-incidenten uitgebreid onderzoeken in Azure Portal voor meer informatie