Uw bedreigingsinformatieplatform verbinden met Microsoft Sentinel met de upload-API (preview)

Veel organisaties gebruiken TIP-oplossingen (Threat Intelligence Platform) om feeds voor bedreigingsinformatie uit verschillende bronnen samen te voegen. Vanuit de geaggregeerde feed worden de gegevens gecureerd om toe te passen op beveiligingsoplossingen zoals netwerkapparaten, EDR-/XDR-oplossingen of SIEM-oplossingen (Security Information and Event Management), zoals Microsoft Sentinel. De industriestandaard voor het beschrijven van cyberbedreigingsinformatie wordt 'Structured Threat Information Expression' of STIX genoemd. Met behulp van de upload-API die STIX-objecten ondersteunt, gebruikt u een expressievere manier om bedreigingsinformatie te importeren in Microsoft Sentinel.

De upload-API neemt bedreigingsinformatie op in Microsoft Sentinel zonder dat er een gegevensconnector nodig is. In dit artikel wordt beschreven wat u nodig hebt om verbinding te maken. Zie het referentiedocument microsoft Sentinel upload-API voor meer informatie over de API-details.

Zie Bedreigingsinformatie voor meer informatie over bedreigingsinformatie.

Belangrijk

De upload-API voor bedreigingsinformatie van Microsoft Sentinel is in preview. Zie de aanvullende gebruiksvoorwaarden voor Microsoft Azure Previews voor meer juridische voorwaarden die van toepassing zijn op Azure-functies die bèta, preview of anderszins nog niet beschikbaar zijn in algemene beschikbaarheid.

Microsoft Sentinel is algemeen beschikbaar binnen het geïntegreerde beveiligingsbewerkingsplatform van Microsoft in de Microsoft Defender-portal. Voor preview is Microsoft Sentinel beschikbaar in de Defender-portal zonder Microsoft Defender XDR of een E5-licentie. Zie Microsoft Sentinel in de Microsoft Defender-portal voor meer informatie.

Notitie

Zie de tabellen Microsoft Sentinel in de beschikbaarheid van functies voor amerikaanse overheidsklanten voor informatie over de beschikbaarheid van functies in cloudclouds.

Vereisten

- U moet lees- en schrijfmachtigingen hebben voor de Microsoft Sentinel-werkruimte om uw STIX-objecten voor bedreigingsinformatie op te slaan.

- U moet een Microsoft Entra-toepassing kunnen registreren.

- Uw Microsoft Entra-toepassing moet de rol Microsoft Sentinel-inzender krijgen op werkruimteniveau.

Instructies

Volg deze stappen om STIX-objecten voor bedreigingsinformatie te importeren in Microsoft Sentinel vanuit uw geïntegreerde TIP- of aangepaste oplossing voor bedreigingsinformatie:

- Registreer een Microsoft Entra-toepassing en noteer vervolgens de toepassings-id.

- Genereer en noteer een clientgeheim voor uw Microsoft Entra-toepassing.

- Wijs uw Microsoft Entra-toepassing de rol Microsoft Sentinel-inzender of het equivalent toe.

- Configureer uw TIP-oplossing of aangepaste toepassing.

Een Microsoft Entra-toepassing registreren

Met de standaardmachtigingen voor gebruikersrollen kunnen gebruikers toepassingsregistraties maken. Als deze instelling is overgeschakeld naar Nee, hebt u toestemming nodig om toepassingen in Microsoft Entra te beheren. Een van de volgende Microsoft Entra-rollen omvat de vereiste machtigingen:

- Toepassingsbeheerder

- Toepassingsontwikkelaar

- Cloudtoepassingsbeheerder

Zie Een toepassing registreren voor meer informatie over het registreren van uw Microsoft Entra-toepassing.

Nadat u de toepassing hebt geregistreerd, registreert u de toepassings-id (client) van het tabblad Overzicht van de toepassing.

Een rol toewijzen aan de toepassing

De upload-API neemt bedreigingsinformatieobjecten op werkruimteniveau op en vereist de rol van Microsoft Sentinel-inzender.

Ga vanuit Azure Portal naar Log Analytics-werkruimten.

Klik op Toegangsbeheer (IAM) .

Selecteer Toevoegen>Roltoewijzing toevoegen.

Selecteer op het tabblad Rol de rol Microsoft Sentinel-inzender en selecteer vervolgens Volgende.

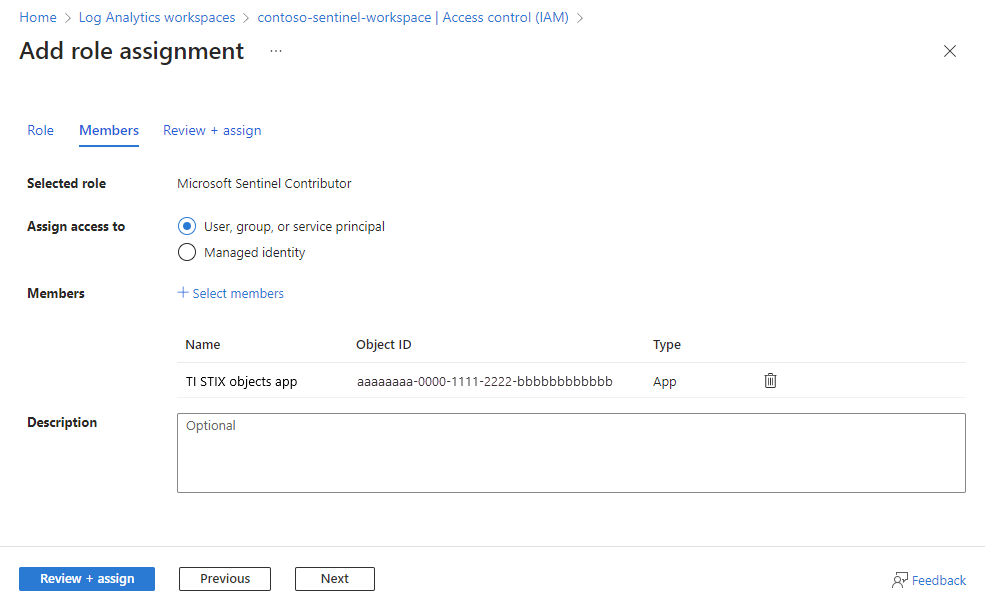

Selecteer op het tabblad Leden de optie Toegang toewijzen aan>gebruiker, groep of service-principal.

Selecteer leden. Microsoft Entra-toepassingen worden standaard niet weergegeven in de beschikbare opties. Als u uw toepassing wilt zoeken, zoekt u deze op naam.

Selecteer Controleren + toewijzen.

Zie Een rol toewijzen aan de toepassing voor meer informatie over het toewijzen van rollen aan toepassingen.

Uw bedreigingsinformatieplatformoplossing of aangepaste toepassing configureren

De volgende configuratiegegevens zijn vereist voor de upload-API:

- Client-id van toepassing

- Microsoft Entra-toegangstoken met OAuth 2.0-verificatie

- Microsoft Sentinel-werkruimte-id

Voer indien nodig deze waarden in in de configuratie van uw geïntegreerde TIP of aangepaste oplossing.

- Verzend de bedreigingsinformatie naar de upload-API. Zie de Upload-API van Microsoft Sentinel voor meer informatie.

- Binnen een paar minuten moeten bedreigingsinformatieobjecten naar uw Microsoft Sentinel-werkruimte stromen. Zoek de nieuwe STIX-objecten op de pagina Bedreigingsinformatie , die toegankelijk is via het microsoft Sentinel-menu.

Gerelateerde inhoud

In dit artikel hebt u geleerd hoe u uw TIP kunt verbinden met Microsoft Sentinel. Zie de volgende artikelen voor meer informatie over het gebruik van bedreigingsinformatie in Microsoft Sentinel:

- Informatie over bedreigingsinformatie.

- Werk met bedreigingsindicatoren in de Microsoft Sentinel-ervaring.

- Ga aan de slag met het detecteren van bedreigingen met ingebouwde of aangepaste analyseregels in Microsoft Sentinel.