Een hoofd- of apexdomein onboarden naar Azure Front Door

Belangrijk

Azure Front Door (klassiek) wordt op 31 maart 2027 buiten gebruik gesteld. Om serviceonderbrekingen te voorkomen, is het belangrijk dat u uw Azure Front Door-profielen (klassiek) tegen maart 2027 migreert naar de Azure Front Door Standard- of Premium-laag. Zie De buitengebruikstelling van Azure Front Door (klassiek) voor meer informatie.

Azure Front Door maakt gebruik van CNAME-records om het eigendom van het domein te valideren voor de onboarding van aangepaste domeinen. Azure Front Door maakt het front-end-IP-adres dat is gekoppeld aan uw Azure Front Door-profiel niet beschikbaar. U kunt uw apex-domein dus niet toewijzen aan een IP-adres als u het wilt onboarden naar Azure Front Door.

Het DNS-protocol (Domain Name System) voorkomt de toewijzing van CNAME-records in de zone-apex. Als uw domein bijvoorbeeld is contoso.com, kunt u CNAME-records maken voor somelabel.contoso.com, maar u kunt geen CNAME-record voor contoso.com zichzelf maken. Deze beperking vormt een probleem voor toepassingseigenaren die taken verdelen over toepassingen achter Azure Front Door. Omdat het gebruik van een Azure Front Door-profiel het maken van een CNAME-record vereist, is het niet mogelijk om te verwijzen naar het Azure Front Door-profiel vanuit de zone-apex.

U kunt dit probleem oplossen met behulp van aliasrecords in Azure DNS. In tegenstelling tot CNAME-records worden aliasrecords gemaakt in de zone-apex. Eigenaren van toepassingen kunnen deze gebruiken om hun zone-apexrecord te laten verwijzen naar een Azure Front Door-profiel met openbare eindpunten. Toepassingseigenaren kunnen verwijzen naar hetzelfde Azure Front Door-profiel dat wordt gebruikt voor elk ander domein binnen hun DNS-zone. En www.contoso.com kan bijvoorbeeld contoso.com verwijzen naar hetzelfde Azure Front Door-profiel.

Voor het toewijzen van uw apex- of hoofddomein aan uw Azure Front Door-profiel is CNAME-afvlakken of DNS-achtervolging vereist. Dit is wanneer de DNS-provider CNAME-vermeldingen recursief oplost totdat een IP-adres wordt omgezet. Azure DNS ondersteunt deze functionaliteit voor Azure Front Door-eindpunten.

Notitie

Andere DNS-providers ondersteunen CNAME-afvlakking of DNS-achtervolging. Azure Front Door raadt echter aan Om Azure DNS te gebruiken voor klanten voor het hosten van hun domeinen.

U kunt Azure Portal gebruiken om een apex-domein op uw Azure Front Door te onboarden en HTTPS erop in te schakelen door het te koppelen aan een TLS-certificaat (Transport Layer Security). Apex-domeinen worden ook wel hoofd - of naakte domeinen genoemd.

Apex-domeinen bevinden zich in de hoofdmap van een DNS-zone en bevatten geen subdomeinen. Is bijvoorbeeld contoso.com een apex-domein. Azure Front Door biedt ondersteuning voor het toevoegen van apex-domeinen wanneer u Azure DNS gebruikt. Zie Domeinen in Azure Front Door voor meer informatie over apex-domeinen.

U kunt Azure Portal gebruiken om een apex-domein in uw Azure Front Door-profiel te onboarden en u kunt HTTPS erop inschakelen door het te koppelen aan een TLS-certificaat.

Het aangepaste domein onboarden naar uw Azure Front Door-profiel

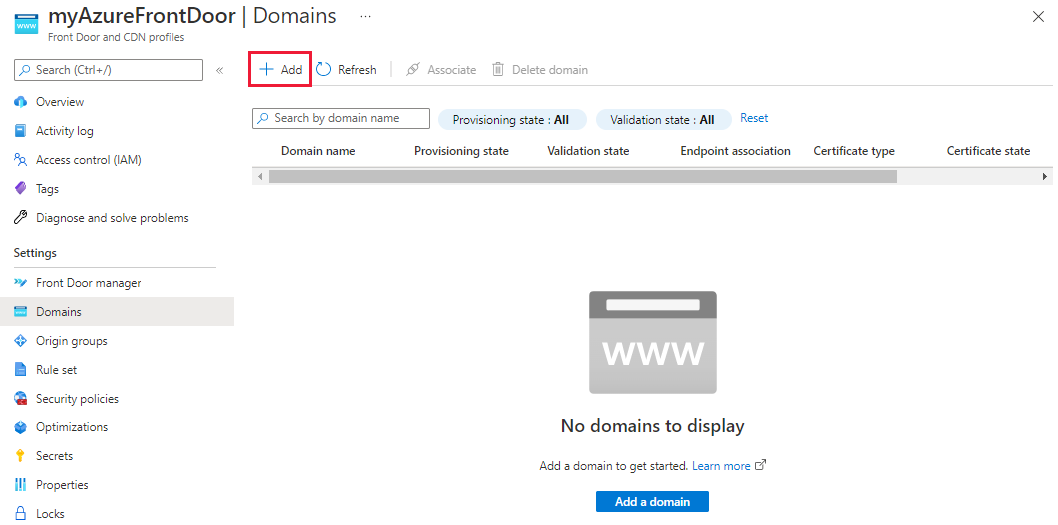

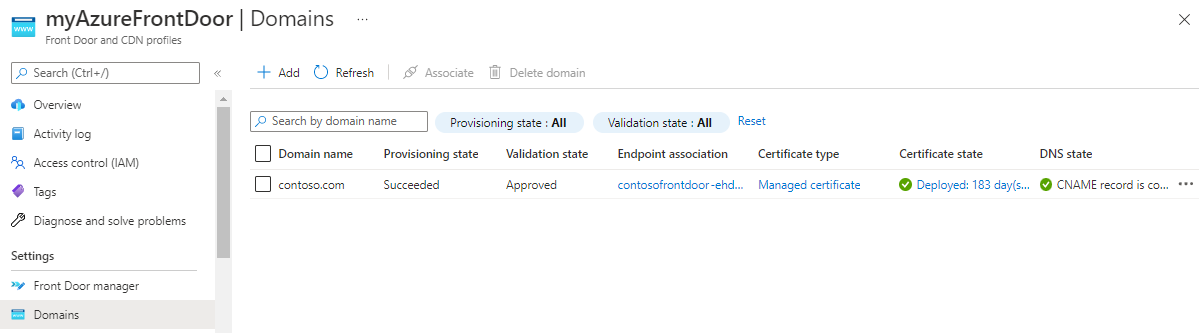

Selecteer onder Instellingen de optie Domeinen voor uw Azure Front Door-profiel. Selecteer vervolgens + Toevoegen om een nieuw aangepast domein toe te voegen.

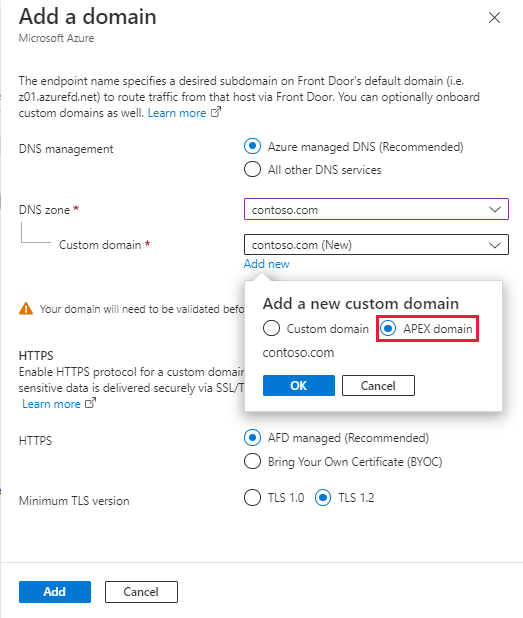

In het deelvenster Een domein toevoegen voert u informatie over het aangepaste domein in. U kunt door Azure beheerde DNS (aanbevolen) kiezen of u kunt ervoor kiezen om uw DNS-provider te gebruiken.

Door Azure beheerde DNS: selecteer een bestaande DNS-zone. Voor aangepast domein selecteert u Nieuwe toevoegen. Selecteer APEX-domein in het pop-upvenster . Selecteer vervolgens OK om op te slaan.

Een andere DNS-provider: zorg ervoor dat de DNS-provider ondersteuning biedt voor het platmaken van CNAME en volg de stappen voor het toevoegen van een aangepast domein.

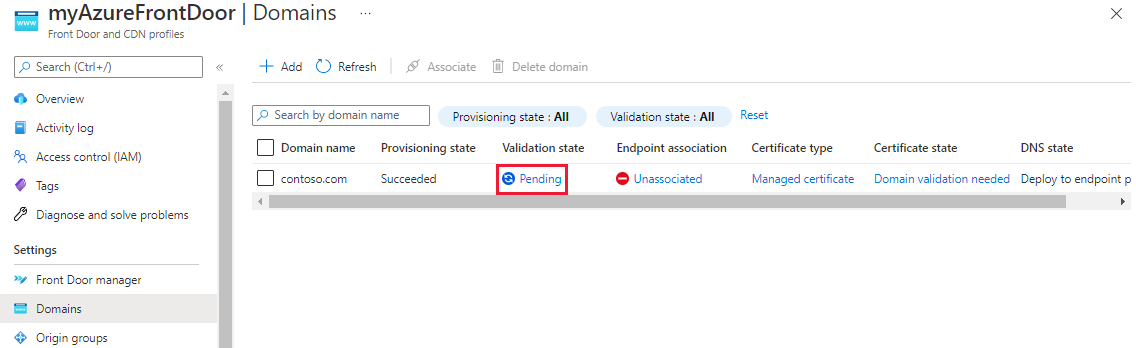

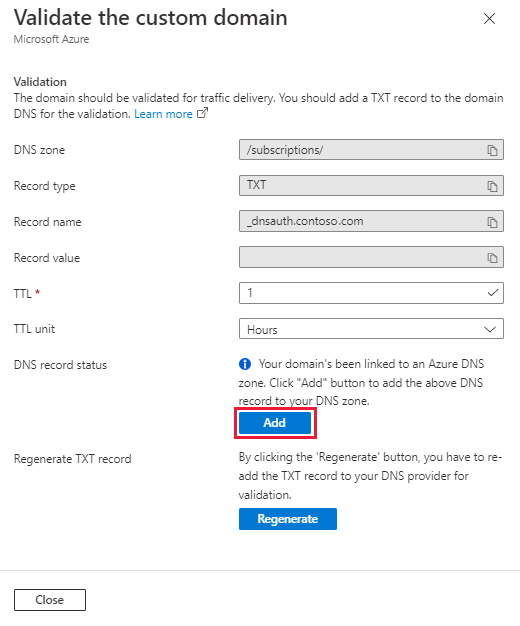

Selecteer de validatiestatus In behandeling . Er wordt een nieuw deelvenster weergegeven met de DNS TXT-recordgegevens die nodig zijn om het aangepaste domein te valideren. De TXT-record heeft de vorm van

_dnsauth.<your_subdomain>.

Azure DNS-zone: selecteer Toevoegen om een nieuwe TXT-record te maken met de waarde die wordt weergegeven in de Azure DNS-zone.

Als u een andere DNS-provider gebruikt, maakt u handmatig een nieuwe TXT-record met de naam

_dnsauth.<your_subdomain>met de recordwaarde, zoals wordt weergegeven in het deelvenster.

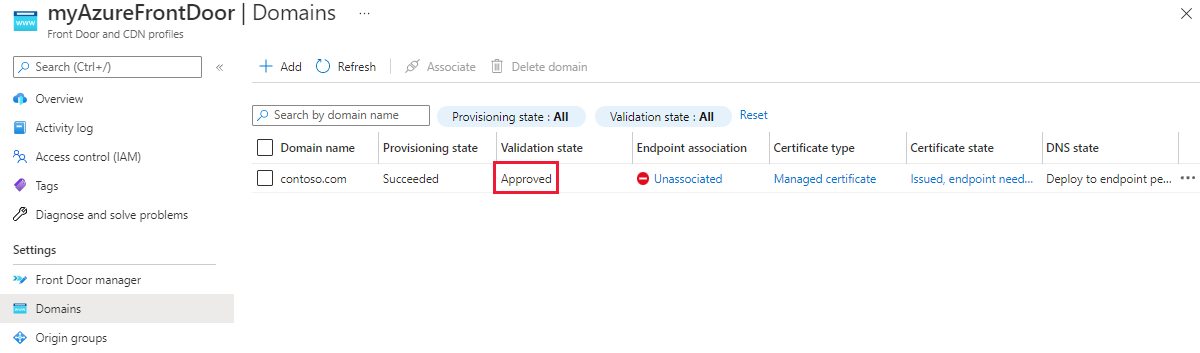

Sluit het deelvenster Aangepast domein valideren en ga terug naar het deelvenster Domeinen voor het Azure Front Door-profiel. Als het goed is, wordt de validatiestatus gewijzigd van In behandeling in Goedgekeurd. Zo niet, wacht u maximaal 10 minuten totdat wijzigingen worden weergegeven. Als uw validatie niet wordt goedgekeurd, controleert u of uw TXT-record juist is en of die naamservers correct zijn geconfigureerd als u Azure DNS gebruikt.

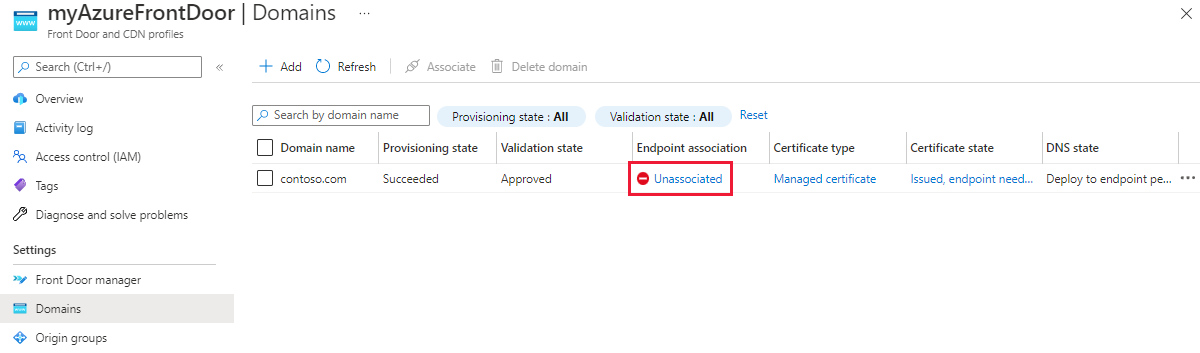

Selecteer Niet-gekoppeld in de kolom Eindpuntkoppeling om het nieuwe aangepaste domein toe te voegen aan een eindpunt.

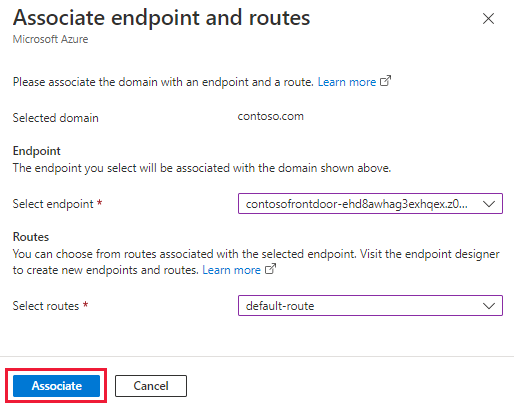

Selecteer in het deelvenster Eindpunt koppelen en route het eindpunt en de route waarnaar u het domein wilt koppelen. Selecteer Vervolgens Koppelen.

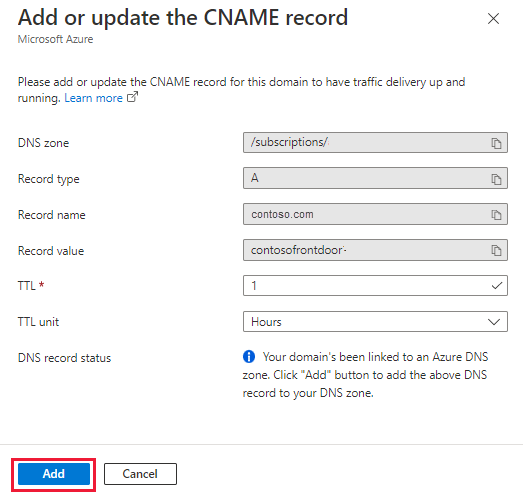

Selecteer in de kolom DNS-status CNAME-record is momenteel niet gedetecteerd om de aliasrecord toe te voegen aan de DNS-provider.

Azure DNS: Selecteer Toevoegen.

Een DNS-provider die CNAME platmaken ondersteunt: u moet de aliasrecordnaam handmatig invoeren.

Nadat de aliasrecord is gemaakt en het aangepaste domein is gekoppeld aan het Azure Front Door-eindpunt, begint het verkeer te stromen.

Notitie

- De kolom DNS-status wordt gebruikt voor CNAME-toewijzingscontrole. Een apex-domein biedt geen ondersteuning voor een CNAME-record, dus de DNS-status geeft aan dat de CNAME-record momenteel niet wordt gedetecteerd , zelfs nadat u de aliasrecord aan de DNS-provider hebt toegevoegd.

- Wanneer u een service plaatst zoals een Azure-web-app achter Azure Front Door, moet u de web-app configureren met dezelfde domeinnaam als het hoofddomein in Azure Front Door. U moet ook de back-endhostheader met die domeinnaam configureren om een omleidingslus te voorkomen.

- Apex-domeinen hebben geen CNAME-records die verwijzen naar het Azure Front Door-profiel. Automatische rotatie van beheerde certificaten mislukt altijd, tenzij de domeinvalidatie tussen rotaties is voltooid.

- De Microsoft.Network-resourceprovider is vereist voor het maken van aliasrecords.

HTTPS inschakelen voor uw aangepaste domein

Volg de richtlijnen voor het configureren van HTTPS voor uw aangepaste domein om HTTPS in te schakelen voor uw apex-domein.

Een aliasrecord maken voor zone-apex

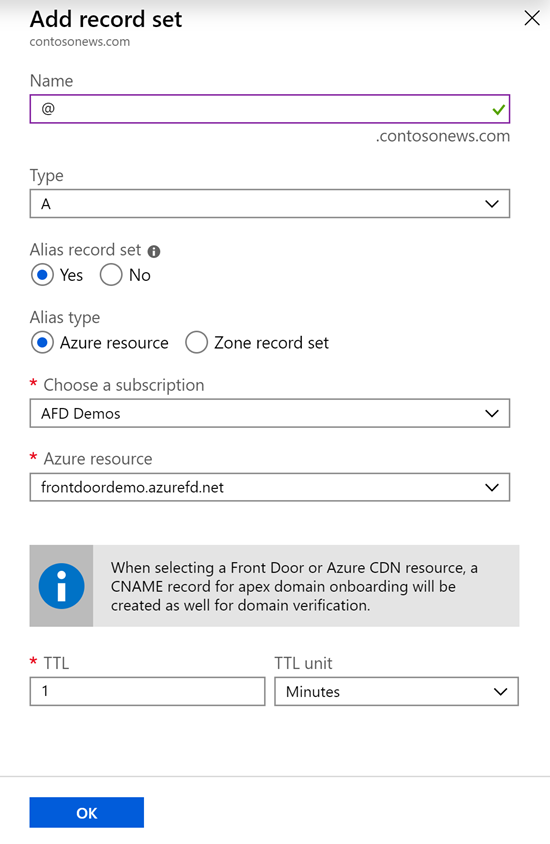

Open de Azure DNS-configuratie voor het domein dat moet worden toegevoegd.

Maak of bewerk de record voor zone-apex.

Selecteer het recordtype als A. Selecteer Ja voor aliasrecordset. Stel aliastype in op Azure-resource.

Selecteer het Azure-abonnement dat uw Azure Front Door-profiel bevat. Selecteer vervolgens de Azure Front Door-resource in de vervolgkeuzelijst voor Azure-resources .

Selecteer OK om uw wijzigingen in te dienen.

In de vorige stap wordt een zone-apexrecord gemaakt die verwijst naar uw Azure Front Door-resource. Er wordt ook een CNAME-recordtoewijzing afdverify gemaakt (bijvoorbeeld

afdverify.contosonews.com) die wordt gebruikt voor het onboarden van het domein in uw Azure Front Door-profiel.

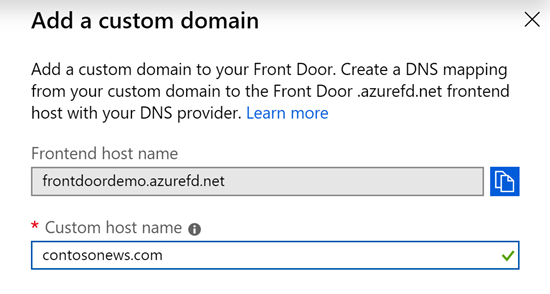

Onboarding van het aangepaste domein op uw Azure Front Door

Selecteer op het tabblad Azure Front Door Designer het + pictogram in de sectie Frontend-hosts om een nieuw aangepast domein toe te voegen.

Voer de hoofd- of apexdomeinnaam in het veld Aangepaste hostnaam in. Een voorbeeld is

contosonews.com.Nadat de CNAME-toewijzing van het domein aan uw Azure Front Door is gevalideerd, selecteert u Toevoegen om het aangepaste domein toe te voegen.

Selecteer Opslaan om de wijzigingen in te dienen.

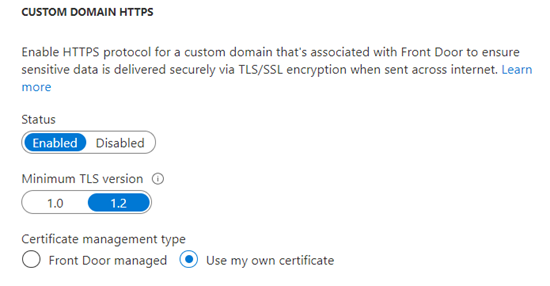

HTTPS inschakelen voor uw aangepaste domein

Selecteer het aangepaste domein dat is toegevoegd. Wijzig in de sectie Aangepast domein HTTPS de status in Ingeschakeld.

Selecteer Mijn eigen certificaat gebruiken als certificaatbeheertype.

Waarschuwing

Een door Azure Front Door beheerd certificaatbeheertype wordt momenteel niet ondersteund voor apex- of hoofddomeinen. De enige optie voor het inschakelen van HTTPS op een apex- of hoofddomein voor Azure Front Door is het gebruik van uw eigen aangepaste TLS/SSL-certificaat dat wordt gehost in Azure Key Vault.

Zorg ervoor dat u de juiste machtigingen voor Azure Front Door instelt voor toegang tot uw sleutelkluis, zoals vermeld in de gebruikersinterface, voordat u verdergaat met de volgende stap.

Kies een Key Vault-account in uw huidige abonnement. Selecteer vervolgens de juiste geheime en geheime versie om aan het juiste certificaat toe te wijzen.

Selecteer Bijwerken om de selectie op te slaan. Selecteer vervolgens Opslaan.

Selecteer Vernieuwen na een paar minuten. Selecteer vervolgens het aangepaste domein opnieuw om de voortgang van het inrichten van certificaten weer te geven.

Waarschuwing

Zorg ervoor dat u de juiste routeringsregels voor uw apex-domein hebt gemaakt of het domein hebt toegevoegd aan bestaande routeringsregels.

Volgende stappen

- Meer informatie over het maken van een Azure Front Door-profiel.

- Meer informatie over hoe Azure Front Door werkt.