Trusselregistrering i Microsofts enhetlige SecOps-plattform

Cybersikkerhetstrusler florerer i det nåværende teknologilandskapet. Mye støy er skapt av den konstante spektrum av brudd og en overflod av signaler tilgjengelig for sikkerhetsoperasjonssentre. Microsofts enhetlige SecOps-plattform skiller handlingsbare trusler fra støyen. Hver tjeneste i Microsofts enhetlige SecOps-plattform legger til sine egne finjusterte gjenkjenninger for å samsvare med kompleksiteten til løsningen den leverer, og setter alt sammen i ett enkelt instrumentbord.

Microsofts enhetlige SecOps-plattform i Microsoft Defender-portalen henter gjenkjenninger sammen i form av varsler og hendelser fra Microsoft Defender XDR, Microsoft Sentinel og Microsoft Defender for Cloud.

Trusselregistrering i Microsoft Defender-portalen

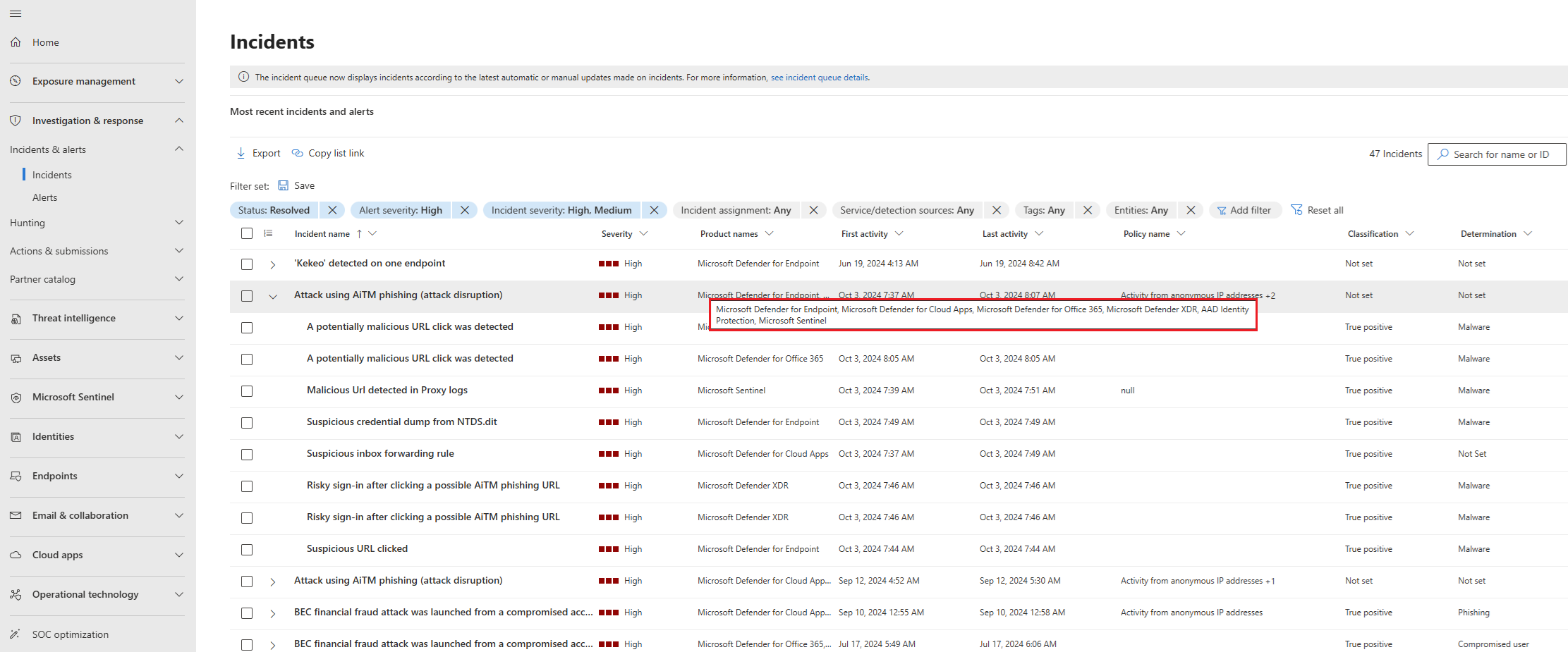

Sikkerhetsteamene trenger fokus og klarhet for å eliminere falske positiver. Den Microsoft Defender-portalen korrelerer og slår sammen varsler og hendelser fra alle støttede microsofts sikkerhets- og samsvarsløsninger, og forener trusselregistrering fra eksterne løsninger gjennom Microsoft Sentinel og Microsoft Defender for Cloud. Korrelasjonen og sammenslåingen av disse signalene gir omfattende kontekst og prioritering. Et phishing-angrep i midten (AiTM) kan for eksempel ha deler av trusselpuslespillet spredt over flere kilder. Defender-portalen setter disse delene sammen i en angrepshistorie samtidig som den gir angrepsforstyrring og veiledet respons for å utbedre trusselen.

Bildet nedenfor viser instrumentbordet for hendelser som korrelerer signaler fra flere tjenester, inkludert de individuelle gjenkjenningskildene for en fullstendig aiTM-angrepshistorie.

Hvert støttede Microsoft-sikkerhetsprodukt som er aktivert, låser opp flere signaler for å strømme inn i Defender-portalen. Hvis du vil ha mer informasjon om hvordan disse signalene er sydd sammen og prioritert, kan du se Hendelser og varsler i Microsoft Defender-portalen.

Microsoft Defender XDR trusselregistrering

Defender XDR har en unik korrelasjonsfunksjonalitet som gir et ekstra lag med dataanalyse og trusselregistrering. Tabellen nedenfor gir eksempler på hvordan støttede sikkerhetstjenester er innstilt for å oppdage trusler som samsvarer med tegnet i løsningen.

| Defender XDR-tjenesten | Trusselregistreringsspesialitet |

|---|---|

| Microsoft Defender for endepunkt | Microsoft Defender antivirus oppdager polymorf skadelig programvare med atferdsbasert og heuristikk analyse på endepunkter som mobile enheter, stasjonære datamaskiner og mer. |

| Microsoft Defender for Office 365 | Oppdager phishing, skadelig programvare, våpenkoblinger og mer i e-post, Teams og OneDrive. |

| Microsoft Defender for identitet | Oppdager privilegieskalering, sidebevegelse, oppdagelse, forsvarsunndragelse, utholdenhet og mer på tvers av både lokale identiteter og skyidentiteter. |

| Microsoft Defender for skyapper | Oppdager mistenkelige aktiviteter gjennom bruker- og enhetsatferdsanalyse (UEBA) på tvers av skyprogrammer. |

| Håndtering av trusler og sikkerhetsproblemer i Microsoft Defender | Oppdager sårbarheter i enheter som gir meningsfull kontekst for undersøkelser. |

| Microsoft Entra ID-beskyttelse | Oppdager risikoer forbundet med pålogginger som umulig reise, bekreftede trusselskuespiller-IPer, lekket legitimasjon, passordspray og mer. |

| Hindring av datatap i Microsoft | Oppdager risikoer og virkemåter knyttet til overdeling og eksfiltrering av sensitiv informasjon på tvers av Microsoft 365-tjenester, Office-programmer, endepunkter og mer. |

Hvis du vil ha mer informasjon, kan du se Hva er Microsoft Defender XDR?

Microsoft Sentinel trusselregistrering

Microsoft Sentinel koblet til Defender-portalen aktiverer datainnsamling fra et stort antall Microsoft- og ikke-Microsoft-kilder, men stopper ikke der. Med Microsoft Sentinel sine funksjoner for trusselbehandling får du verktøyene du trenger for å oppdage og organisere trusler mot miljøet ditt.

| Funksjon for trusselbehandling | Gjenkjenningsfunksjonalitet | Hvis du vil ha mer informasjon |

|---|---|---|

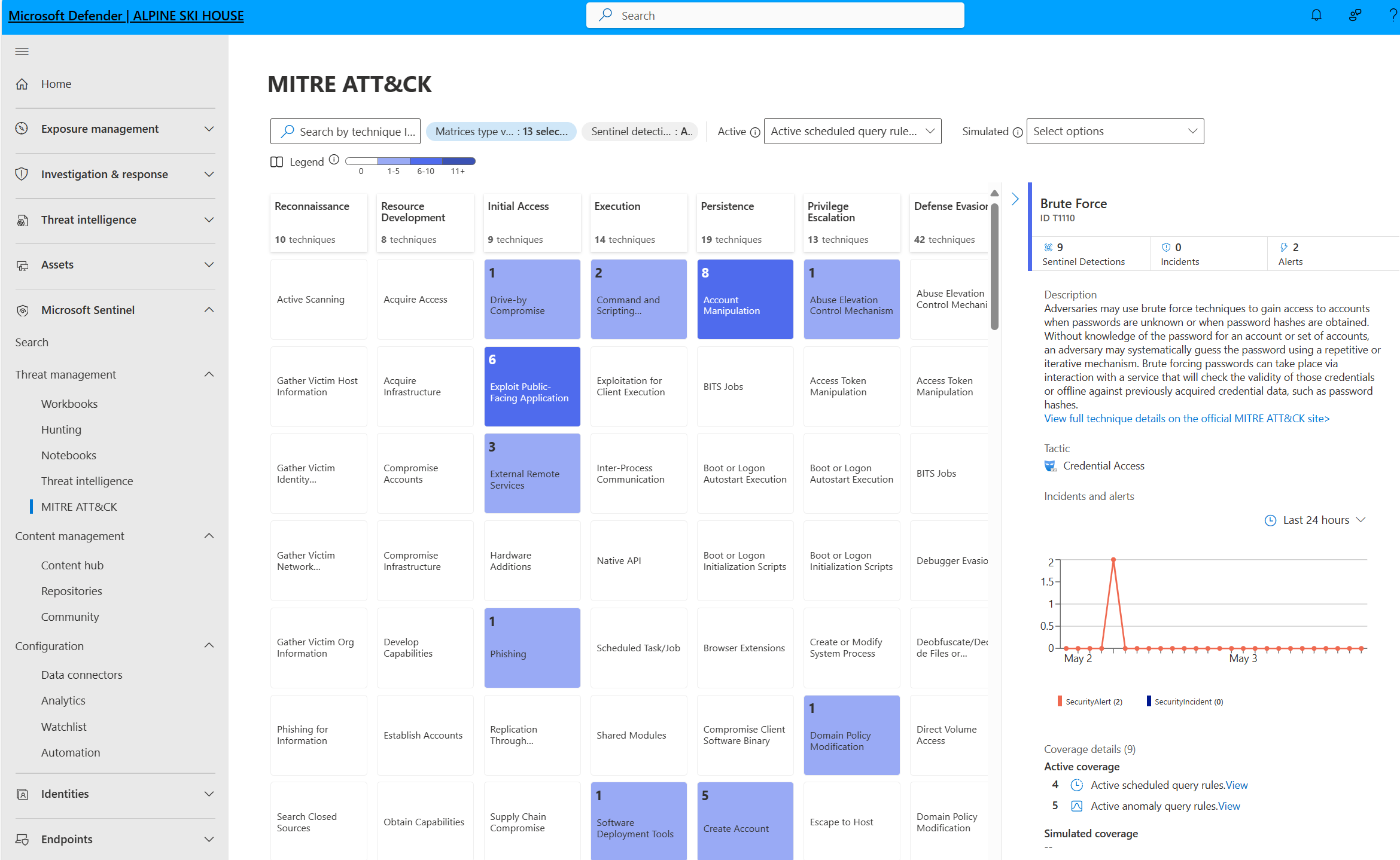

| MITRE ATT&CK-dekning | Organiser dekning for trusselregistrering og forstå hull. | Forstå sikkerhetsdekning av MITRE ATT&CK-rammeverket® |

| Analyse | Regler gjennomgår stadig dataene for å generere varsler og hendelser, og integrerer disse signalene i Defender-portalen. | Oppdag trusler utenfor boksen |

| Visningslister | Kurater meningsfulle relasjoner i miljøet for å forbedre kvaliteten og prioriteringen av gjenkjenninger. | Visningslister i Microsoft Sentinel |

| Arbeidsbøker | Oppdag trusler med visuell innsikt, spesielt for å overvåke tilstanden til datainnsamlingen og forstå hull som forhindrer riktig trusselregistrering. | Visualiser dataene med arbeidsbøker |

| Sammendragsregler | Optimaliserer støyende logger med høyt volum for å oppdage trusler i data med lav sikkerhetsverdi. | Generer varsler om trusselintelligenskamper mot nettverksdata |

Hvis du vil ha mer informasjon, kan du se Koble Microsoft Sentinel til Microsoft Defender-portalen.

Microsoft Defender for gjenkjenning av skytrusler

Defender for Cloud gir trusselregistrering for å generere varsler og hendelser ved å kontinuerlig overvåke skyenes ressurser med avansert sikkerhetsanalyse. Disse signalene er integrert direkte i Defender-portalen for korrelasjons- og alvorlighetsgradklassifisering. Hver plan som er aktivert i Defender for Cloud, legger til gjenkjenningssignalene som strømmes til Defender-portalen. Hvis du vil ha mer informasjon, kan du se Varsler og hendelser i Microsoft Defender XDR.

Defender for Cloud oppdager trusler på tvers av en rekke arbeidsbelastninger. Tabellen nedenfor gir eksempler på noen av truslene den oppdager. Hvis du vil ha mer informasjon om bestemte varsler, kan du se Referanseliste for sikkerhetsvarsler.

| Defender for Cloud-abonnement | Trusselregistreringsspesialitet |

|---|---|

| Defender for servere | Oppdager trusler for Linux og Windows basert på feil i beskyttelse mot skadelig programvare, filløse angrep, angrep på kryptogruvedrift og løsepengevirus, angrep med rå kraft og mange flere. |

| Defender for lagring | Oppdager distribusjon av phishing-innhold og skadelig programvare, mistenkelig tilgang og oppdagelse, uvanlig datauthenting og mer. |

| Defender for beholdere | Oppdager trusler på kontrollflyet og arbeidsbelastningens kjøretid for risikabel eksponering, skadelig eller krypto-gruvedriftaktivitet, nettskallaktivitet, egendefinerte simuleringer og mer. |

| Defender for databaser | Oppdager SQL-injeksjon, fuzzing, uvanlig tilgang, brute force-forsøk og mer. |

| Defender for API-er | Oppdager mistenkelige pigger i trafikken, tilgang fra ondsinnede IP-er, oppdagelses- og opplistingsteknikker for API-endepunkter og mer. |

| Beskyttelse mot kunstig intelligens-trusler | Oppdager trusler på tvers av generative AI-programmer for jailbreak-forsøk, sensitiv dataeksponering, skadet kunstig intelligens og mer. |

Hvis du vil ha mer informasjon, kan du se Sikkerhetsvarsler og hendelser.