Trinn 6. Overvåk enhetsrisiko og samsvar for sikkerhetsgrunnlinjer

Når organisasjonen distribuerer Microsoft Defender for endepunkt, kan du få større innsikt og beskyttelse av enhetene dine ved å integrere Microsoft Intune med Defender for Endpoint. For mobile enheter inkluderer dette muligheten til å overvåke enhetsrisiko som en betingelse for tilgang. For Windows-enheter kan du overvåke samsvar mellom disse enhetene og sikkerhetsgrunnlinjer.

Distribusjon av Microsoft Defender for endepunkt omfatter pålastingsendepunkter. Hvis du brukte Intune til tavle-endepunkter (anbefales), har du koblet Microsoft Intune til Defender for endepunkt. Hvis du brukte en annen metode for å koble endepunkter til Defender for Endpoint, kan du se Konfigurere Microsoft Defender for endepunkt i Intune for å sikre at du konfigurerer tjeneste-til-tjeneste-tilkoblingen mellom Intune og Microsoft Defender for endepunkt.

I denne illustrasjonen:

- Microsoft Defender for endepunkt øker i stor grad raffinementet av trusselbeskyttelse for enheter.

- Microsoft Intune lar deg angi appbeskyttelsespolicyer og administrere enheter (inkludert konfigurasjonsendringer). Defender for Endpoint overvåker kontinuerlig enhetene dine for trusler, og kan iverksette automatiserte tiltak for å utbedre angrep.

- Du kan bruke Intune på innebygde enheter til Defender for Endpoint, noe som gjør at disse enhetene kan arbeide med Hindring av datatap i Microsoft Purview-endepunktet (DLP).

Denne artikkelen inneholder disse trinnene:

- Overvåk enhetsrisiko

- Overvåk samsvar for sikkerhetsgrunnlinjer

Hvis Defender for Endpoint ikke allerede er konfigurert, kan du samarbeide med administratoren for trusselbeskyttelse for å konfigurere evaluerings- og pilotmiljøet. Du kan arbeide med pilotgruppen for å prøve ut funksjonene i denne artikkelen.

Overvåk enhetsrisiko som en betingelse for tilgang

Med Microsoft Defender for endepunkt distribuert, kan du dra nytte av trusselrisikosignaler. Dette gjør at du kan blokkere tilgangen til enheter basert på risikoresultatet. Microsoft anbefaler at du gir tilgang til enheter med en risikopoengsum på middels eller lavere.

Trusselsignaler kan brukes i App Protection Policies (APP) for Android og iOS/iPadOS. Hvis du vil ha mer informasjon, kan du se Opprette og tilordne policy for appbeskyttelse for å angi enhetsrisikonivå.

For alle plattformer kan du angi risikonivået i de eksisterende policyene for enhetssamsvar. Hvis du vil ha mer informasjon, kan du se Opprette en policy for betinget tilgang.

Distribuer sikkerhetsgrunnlinjer og overvåk samsvar for disse innstillingene

Gjelder for: Windows 10, Windows 11

Trinn 5. Artikkelen Distribuer konfigurasjonsprofiler anbefaler at du kommer i gang med konfigurasjonsprofiler ved hjelp av de opprinnelige sikkerhetsreferansene, som er tilgjengelige for Windows 10 og Windows 11. Microsoft Defender for endepunkt inkluderer også sikkerhetsgrunnlinjer som gir innstillinger som optimaliserer alle sikkerhetskontrollene i Defender for Endpoint-stakken, inkludert innstillinger for endepunktregistrering og svar (EDR). Disse distribueres også ved hjelp av Microsoft Intune.

Ideelt sett distribueres enheter som er koblet til Defender for endepunkt, begge grunnlinjene: Windows Intune sikkerhetsgrunnlinje for å sikre Windows og deretter sikkerhetsgrunnlinjen defender for endepunkt lagdelt øverst for å optimalt konfigurere sikkerhetskontrollene i Defender for endepunkt.

Hvis du vil dra nytte av de nyeste dataene om risikoer og trusler og for å minimere konflikter etter hvert som grunnlinjene utvikler seg, må du alltid bruke de nyeste versjonene av grunnlinjene på tvers av alle produkter så snart de utgis.

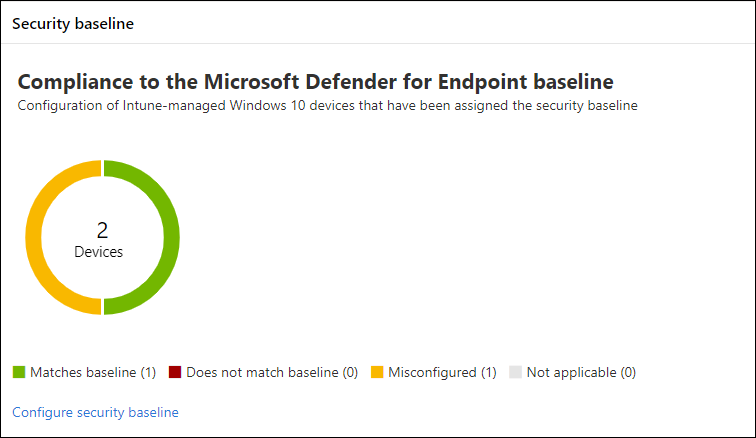

Ved hjelp av Defender for endepunkt kan du overvåke samsvar for disse grunnlinjene.

Hvis du vil distribuere sikkerhetsgrunnlinjer og overvåke samsvar for disse innstillingene, bruker du fremgangsmåten i denne tabellen.

| Trinn | Beskrivelse |

|---|---|

| 1 | Se gjennom viktige konsepter og sammenlign Microsoft Defender for endepunkt og Windows Intune sikkerhetsgrunnlinjer. Se Øk samsvar med Microsoft Defender for endepunkt grunnlinje for sikkerhet for å lære anbefalinger. Se Bruke sikkerhetsgrunnlinjer til å konfigurere Windows-enheter i Intune for å se gjennom listen over tilgjengelige sikkerhetsgrunnlinjer og hvordan du unngår konflikter. |

| 2 | Distribuer grunnlinjeinnstillinger for Windows-sikkerhet for Intune. Hvis du ikke har gjort det, kan du se veiledningen i trinn 5. Distribuer konfigurasjonsprofiler. |

| 3 | Distribuer Defender for grunnlinjeinnstillinger for endepunkt for Intune. Se Behandle profilene for sikkerhetsgrunnlinjer i Microsoft Intune for å opprette profilen og velge den opprinnelige versjonen. Du kan også følge instruksjonene her: Se gjennom og tilordne Microsoft Defender for endepunkt grunnlinje for sikkerhet. |

| 4 | Se gjennom security baseline-kortet på enhetskonfigurasjonsadministrasjon i Defender for Endpoint. |

Neste trinn:

Gå til trinn 7. Implementer DLP med informasjonsbeskyttelsesfunksjoner på endepunkter.