Konfigurere RBAC-tillatelser for å få tilgang til områdesikkerhet

Den Microsoft Defender portalen gir detaljert tilgang til funksjoner og data basert på brukerroller og tillatelsene som gis til hver bruker med Role-Based Access Control (RBAC).

Hvis du vil ha tilgang til Microsoft Defender for IoT-funksjoner i Defender-portalen, for eksempel nettstedssikkerhet og Defender for IoT-spesifikke varsler og sikkerhetsoppdateringer, må du tilordne tillatelser og roller til de riktige brukerne.

Denne artikkelen viser deg hvordan du konfigurerer de nye rollene og tillatelsene for å få tilgang til nettstedssikkerheten og Defender for IoT-spesifikke funksjoner.

Hvis du vil gjøre generelle endringer i RBAC-roller og -tillatelser som er relatert til alle andre områder av Defender for IoT, kan du se konfigurere generelle RBAC-tillatelser.

Viktig

Denne artikkelen beskriver Microsoft Defender for IoT i Defender-portalen (forhåndsvisning).

Hvis du er en eksisterende kunde som arbeider på den klassiske Defender for IoT-portalen (Azure Portal), kan du se Defender for IoT på Azure-dokumentasjonen.

Mer informasjon om administrasjonsportalene for Defender for IoT.

Noe informasjon i denne artikkelen er knyttet til et forhåndsutgitt produkt, som kan endres vesentlig før det utgis kommersielt. Microsoft gir ingen garantier, uttrykt eller underforstått, med hensyn til informasjonen som er oppgitt her.

Forutsetninger

- Se gjennom de generelle forutsetningene for Microsoft Defender for IoT.

- Detaljer om alle brukere som skal tilordnes områdesikkerhetstillatelser.

Alternativer for tilgangsbehandling

Det finnes tre måter å administrere brukertilgang til Defender-portalen på, avhengig av hvilken type tendens du bruker. Hvert system har ulike navngitte tillatelser som tillater tilgang for områdesikkerhet. Systemene er:

- Globale Microsoft Entra roller.

- Microsoft Defender XDR Unified RBAC: Bruk Defender XDR Enhetlig rollebasert tilgangskontroll (RBAC) til å administrere tilgang til bestemte data, oppgaver og funksjoner i Defender-portalen.

- Microsoft Defender for endepunkt XDR RBAC: Bruk Defender for endepunkts XDR-rollebasert tilgangskontroll (RBAC) til å administrere tilgang til bestemte data, oppgaver og funksjoner i Defender-portalen.

Instruksjonene og tillatelsesinnstillingene som er oppført i denne artikkelen gjelder for både Defender XDR Unified og Microsoft Defender for endepunkt XDR RBAC.

Konfigurer Defender XDR Unified RBAC-roller for områdesikkerhet

Tilordne RBAC-tillatelser og -roller, basert på sammendragstabellen, for å gi brukere tilgang til nettstedssikkerhetsfunksjoner:

Velg Innstillinger> Microsoft Defender XDR Tillatelser og rolleri Defender-portalen>.

Aktiver endepunkter & behandling av sikkerhetsproblemer.

Velg Gå til tillatelser og roller.

Velg Opprett egendefinert rolle.

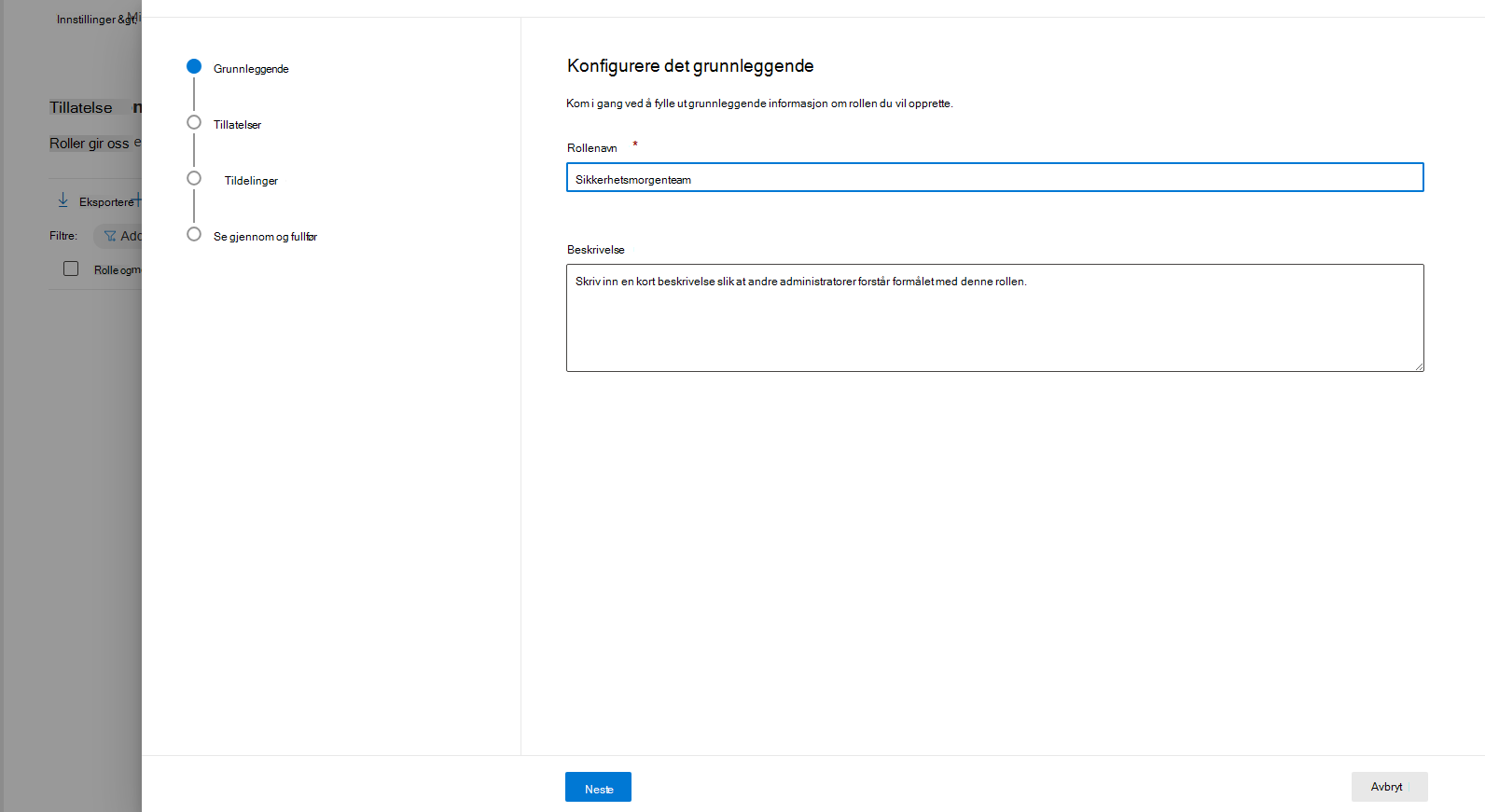

Skriv inn et rollenavn, og velg deretter Neste for tillatelser.

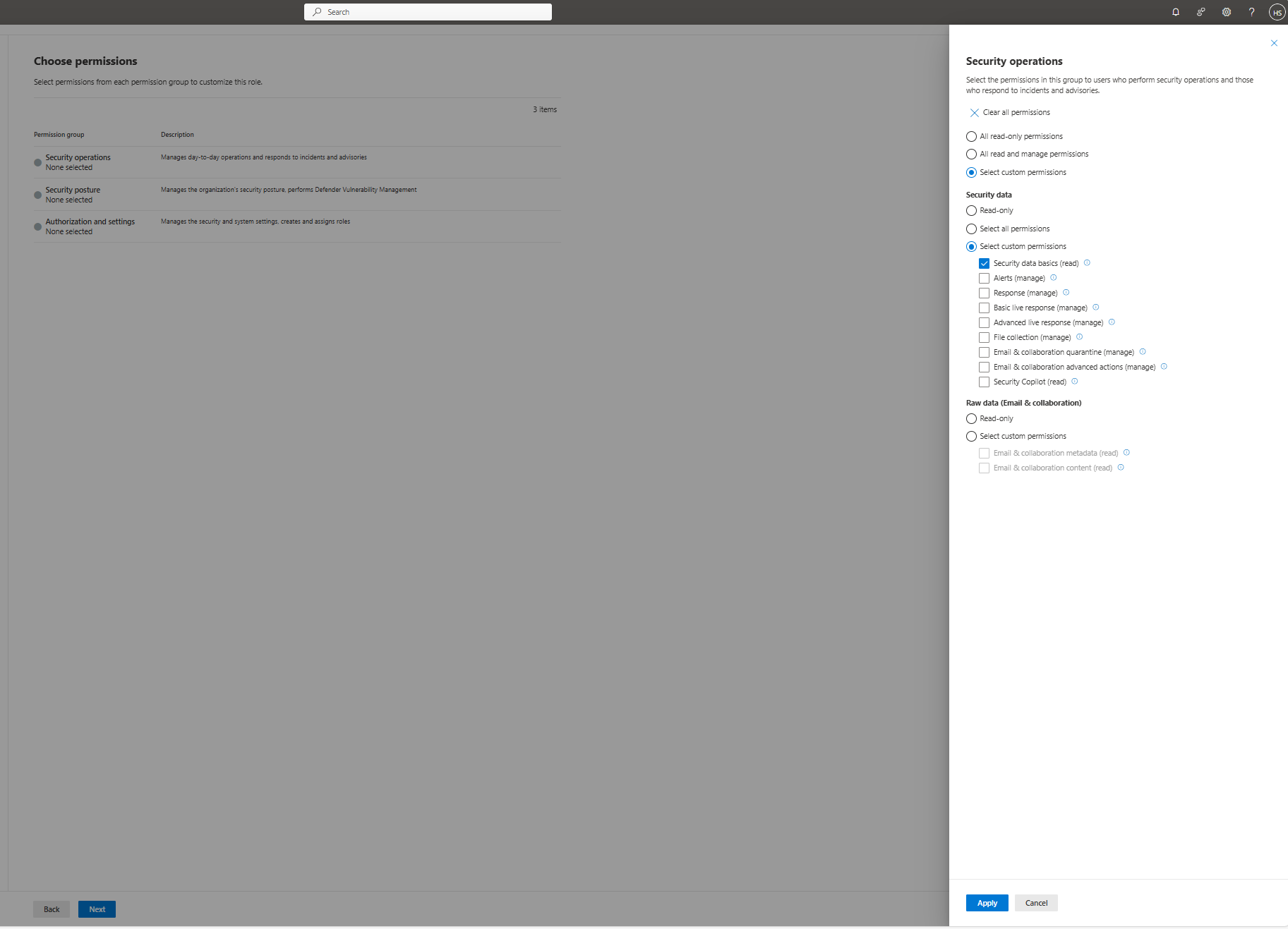

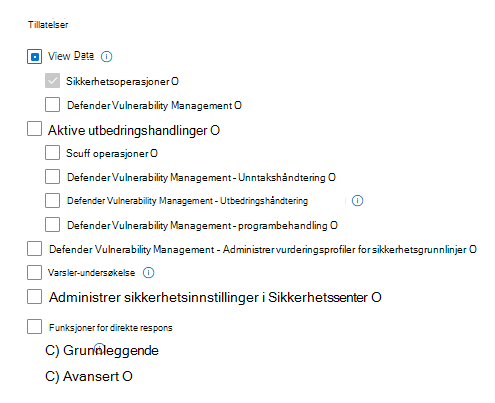

Hvis du vil ha lesetillatelser, velger du Sikkerhetsoperasjoner og velger Velg egendefinerte tillatelser.

Velg grunnleggende sikkerhetsdata (les) i sikkerhetsdata, og velg Bruk.

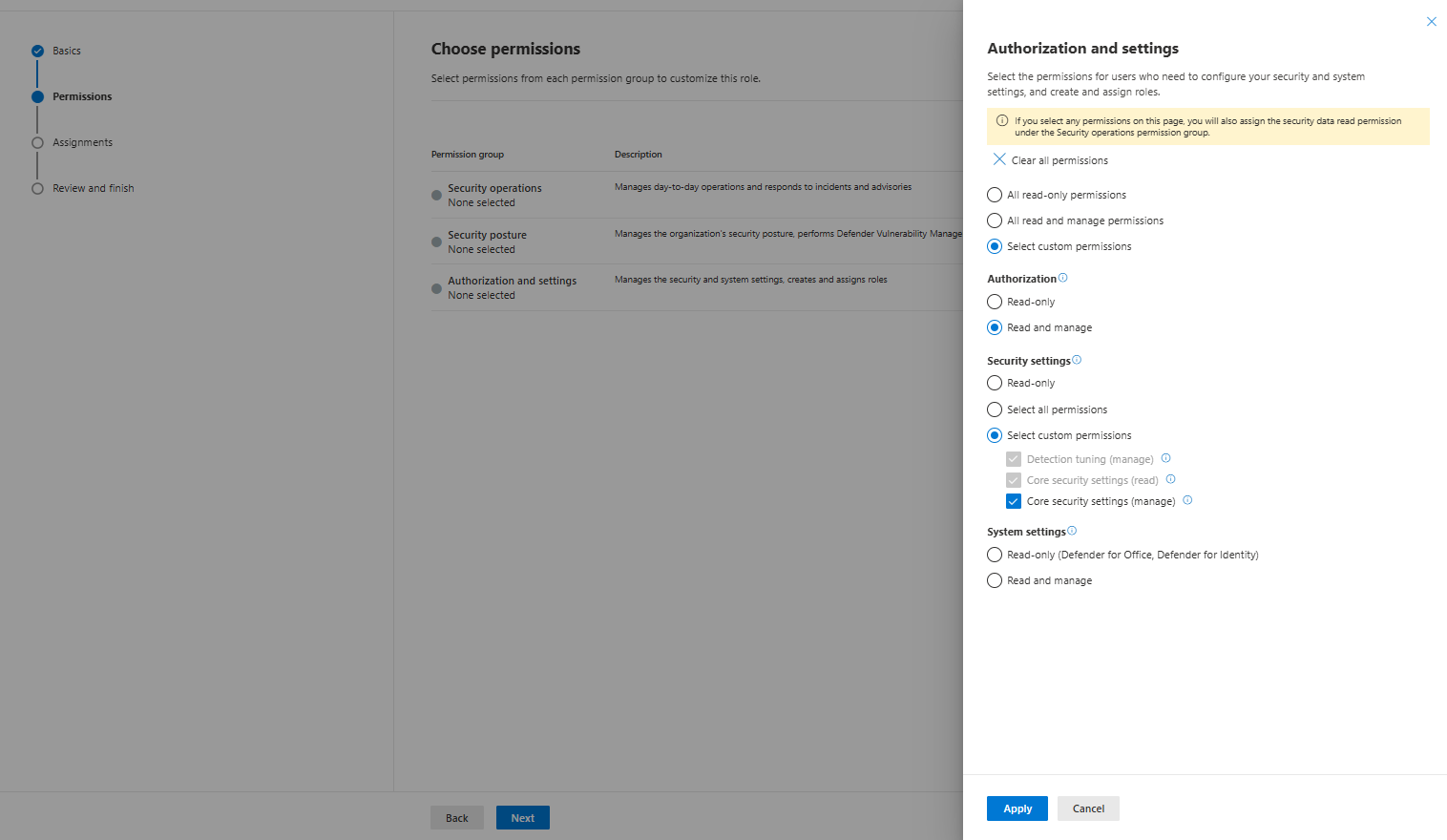

Hvis du vil skrive tillatelser, velger du Velg egendefinerte tillatelser i Autorisasjon og innstillinger.

Velg Kjernesikkerhetsinnstillinger (administrer) i sikkerhetsdata, og velg Bruk.

Velg Neste for oppgaver.

Velg Legg til oppgave, skriv inn et navn, velg brukere og grupper, og velg datakildene.

Velg Legg til.

Velg Neste for å se gjennom og fullføre.

Velg Send.

Konfigurer Microsoft Defender for endepunkt XDR RBAC-roller (versjon 2) for områdesikkerhet

Tilordne RBAC-tillatelser og -roller, basert på sammendragstabellen, for å gi brukere tilgang til nettstedssikkerhetsfunksjoner:

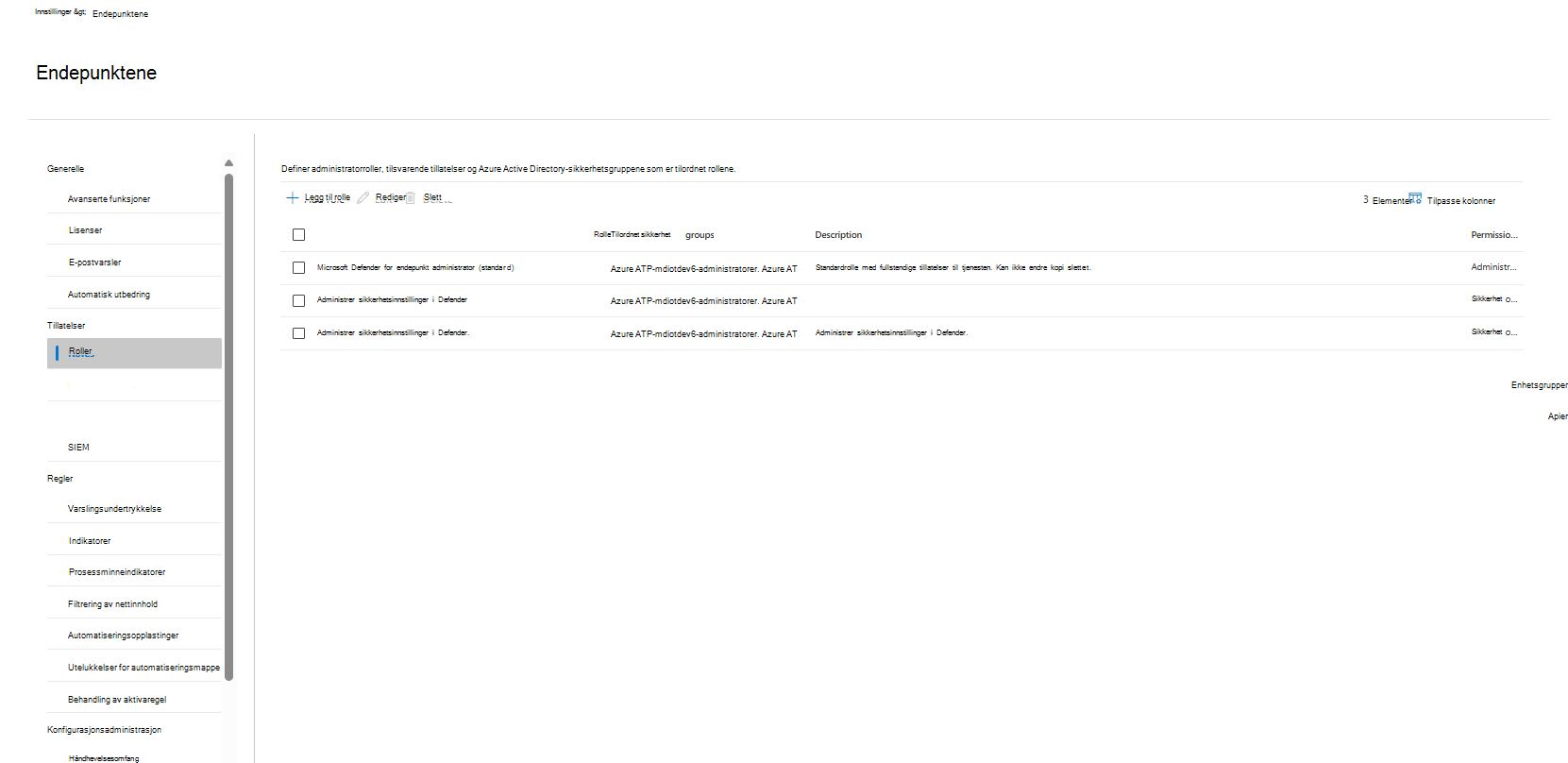

VelgInnstillinger-endepunktroller>> i Defender-portalen.

Velg Legg til rolle.

Skriv inn et rollenavn og en beskrivelse.

Velg Neste for tillatelser.

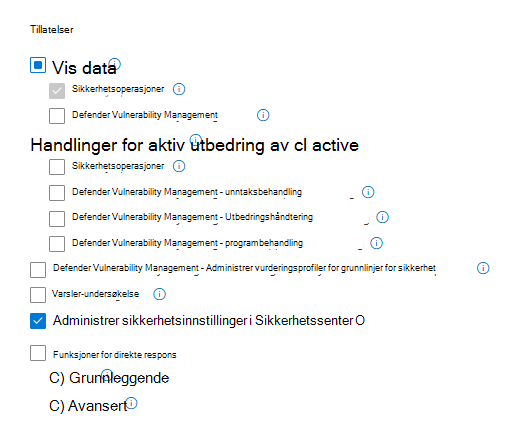

Hvis du vil ha lesetillatelser, velger du Sikkerhetsoperasjoner i Vis data.

Hvis du vil ha skrivetillatelser, velger du Administrer sikkerhetsinnstillinger i Sikkerhetssenter.

Velg Neste.

Velg brukergruppene fra listen som skal tilordnes denne rollen, i tilordnede brukergrupper.

Velg Send.

Sammendrag av RBAC-roller og -tillatelser for områdesikkerhet

For Unified RBAC:

| Skrivetillatelser | Lesetillatelser |

|---|---|

|

Defender-tillatelser: Kjernesikkerhetsinnstillinger (administrere) under Autorisasjon og innstillinger og omfang til alle enhetsgrupper. Entra-ID-roller: Global administrator, sikkerhetsadministrator, sikkerhetsoperatør og omfang til alle enhetsgrupper. |

Skriv roller (inkludert roller som ikke er begrenset til alle enhetsgrupper). Defender-tillatelser: Grunnleggende sikkerhetsdata (under Sikkerhetsoperasjoner). Entra-ID-roller: Global Leser, Sikkerhetsleser. |

For Microsoft Defender for endepunkt XDR RBAC (versjon 2):

| Skrivetillatelser | Lesetillatelser |

|---|---|

|

Defender for endepunktroller: Behandle sikkerhetsinnstillinger i Sikkerhetssenter og begrenset til alle enhetsgrupper. Entra-ID-roller: Global administrator, sikkerhetsadministrator. |

Skriv roller (inkludert roller som ikke er begrenset til alle enhetsgrupper). Defender for endepunktroller: Vis data – sikkerhetsoperasjoner (lest). Entra-ID-roller: Global Leser, Sikkerhetsleser. |

Neste trinn

Når du har konfigurert RBAC-roller og -tillatelser, konfigurerer du et nettsted slik at Microsoft Defender for IoT kan begynne å sende data til Defender-portalen.