Sikkerhetsvurdering: Hindre brukere i å be om et sertifikat som er gyldig for tilfeldige brukere basert på sertifikatmalen (ESC1) (forhåndsvisning)

Denne artikkelen beskriver Microsoft Defender for identitet hindrer brukere i å be om et sertifikat som er gyldig for tilfeldige brukere basert på rapporten om vurdering av identitetsstilling for sertifikatmal (ESC1).

Hva er sertifikatforespørsler for tilfeldige brukere?

Hvert sertifikat er knyttet til en enhet gjennom emnefeltet. Sertifikater inkluderer imidlertid også et emnefelt for alternativt navn (SAN), som gjør at sertifikatet kan være gyldig for flere enheter.

SAN-feltet brukes vanligvis for nettjenester som driftes på samme server, og støtter bruk av ett enkelt HTTPS-sertifikat i stedet for separate sertifikater for hver tjeneste. Når det bestemte sertifikatet også er gyldig for godkjenning, kan det brukes til å godkjenne flere forskjellige kontoer ved å inneholde en passende EKU, for eksempel klientgodkjenning.

Hvis en sertifikatmal har alternativet Forsyning i forespørselen aktivert, er malen sårbar, og angripere kan kanskje registrere et sertifikat som er gyldig for tilfeldige brukere.

Viktig

Hvis sertifikatet også er tillatt for godkjenning og det ikke håndheves noen tiltak for reduksjon, for eksempel godkjenning fra overordnet eller nødvendige autoriserte signaturer, er sertifikatmalen farlig, da den tillater at alle ikke-privilegerte brukere overtar en vilkårlig bruker, inkludert en domeneadministratorbruker.

Denne bestemte innstillingen er en av de vanligste feilkonfigurasjonene.

Hvordan bruke denne sikkerhetsvurderingen til å forbedre min organisatoriske sikkerhetsstilling?

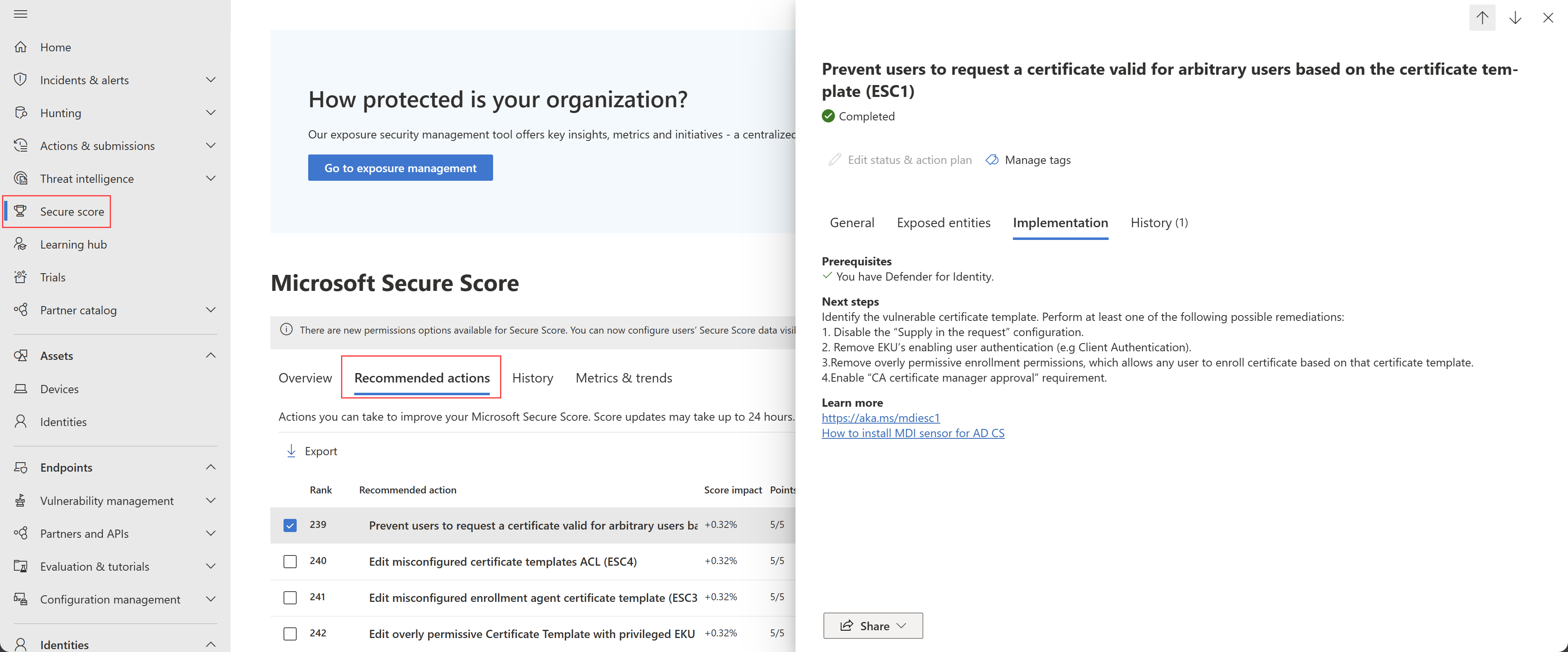

Se gjennom den anbefalte handlingen https://security.microsoft.com/securescore?viewid=actions for sertifikatforespørsler for tilfeldige brukere. Eksempel:

Hvis du vil utbedre sertifikatforespørsler for tilfeldige brukere, utfører du minst ett av følgende trinn:

Deaktiver Forsyning i forespørselskonfigurasjonen.

Fjern eventuelle EKU-er som aktiverer brukergodkjenning, for eksempel klientgodkjenning, smartkortpålogging, PKINIT-klientgodkjenning eller andre formål.

Fjern altfor tillatte registreringstillatelser, som gjør det mulig for alle brukere å registrere sertifikat basert på denne sertifikatmalen.

Sertifikatmaler som er merket som sårbare av Defender for Identity, har minst én tilgangslisteoppføring som støtter registrering for en innebygd, ikke-privilegert gruppe, noe som gjør dette utnyttelig for alle brukere. Eksempler på innebygde, ikke-privilegerte grupper inkluderer godkjente brukere eller alle.

Aktiver godkjenningskravet for sertifiseringsinstanssertifikatbehandling.

Fjern sertifikatmalen fra å bli publisert av en sertifiseringsinstans. Maler som ikke er publisert, kan ikke bes om, og kan derfor ikke utnyttes.

Sørg for å teste innstillingene i et kontrollert miljø før du slår dem på i produksjon.

Obs!

Mens vurderingene oppdateres i nær sanntid, oppdateres resultater og statuser hver 24. time. Selv om listen over berørte enheter oppdateres innen få minutter etter at du implementerer anbefalingene, kan statusen fortsatt ta tid før den er merket som Fullført.