Nettverksnavnløsing i Microsoft Defender for identitet

Network Name Resolution (NNR) er en hovedkomponent i Microsoft Defender for identitet funksjonalitet. Defender for Identity registrerer aktiviteter basert på nettverkstrafikk, Windows-hendelser og ETW – disse aktivitetene inneholder vanligvis IP-data.

Ved hjelp av NNR kan Defender for Identity koordinere mellom råaktiviteter (som inneholder IP-adresser) og de relevante datamaskinene som er involvert i hver aktivitet. Basert på råaktivitetene genererer Defender for Identity-profilenheter, inkludert datamaskiner, sikkerhetsvarsler for mistenkelige aktiviteter.

Hvis du vil løse IP-adresser til datamaskinnavn, slår Defender for Identity-sensorer opp IP-adressene ved hjelp av følgende metoder:

Primære metoder:

- NTLM over RPC (TCP-port 135)

- NetBIOS (UDP-port 137)

- RDP (TCP-port 3389) – bare den første pakken med client hello

Sekundær metode:

- Spør DNS-serveren ved hjelp av omvendt DNS-oppslag av IP-adressen (UDP 53)

For best resultat anbefaler vi at du bruker minst én av de primære metodene. Omvendt DNS-oppslag for IP-adressen utføres bare når:

- Det finnes ingen svar fra noen av de primære metodene.

- Det er en konflikt i svaret mottatt fra to eller flere primære metoder.

Obs!

Ingen godkjenning utføres på noen av portene.

Defender for Identity evaluerer og bestemmer enhetens operativsystem basert på nettverkstrafikk. Når du har hentet datamaskinnavnet, kontrollerer Defender for Identity-sensoren Active Directory og bruker TCP-fingeravtrykk for å se om det finnes et korrelert datamaskinobjekt med samme datamaskinnavn. Bruk av TCP-fingeravtrykk bidrar til å identifisere uregistrerte og ikke-Windows-enheter, som hjelper deg med undersøkelsesprosessen. Når Defender for Identity-sensoren finner korrelasjonen, knytter sensoren IP-en til datamaskinobjektet.

I tilfeller der ingen navn hentes, opprettes en uløst datamaskinprofil av IP med IP-adressen og den relevante registrerte aktiviteten.

NNR-data er avgjørende for å oppdage følgende trusler:

- Mistenkt identitetstyveri (pass-the-ticket)

- Mistenkt DCSync-angrep (replikering av katalogtjenester)

- Rekognosering av nettverkstilordning (DNS)

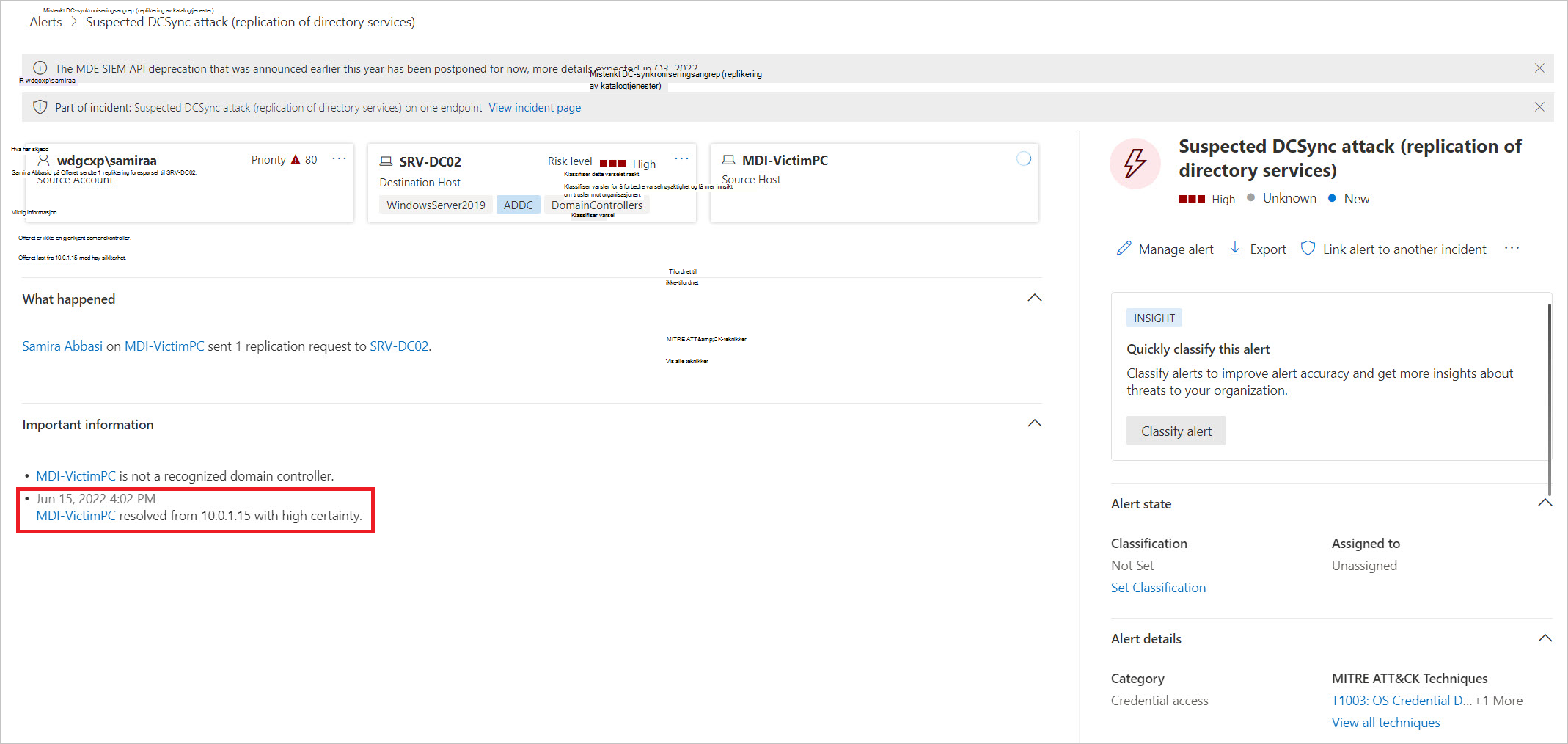

For å forbedre muligheten til å avgjøre om et varsel er en sann positiv (TP) eller usann positiv (FP), inkluderer Defender for Identity graden av sikkerhet for å løse datamaskinnavn i bevisene for hvert sikkerhetsvarsel.

Når for eksempel datamaskinnavn løses med høy sikkerhet , øker det tilliten til det resulterende sikkerhetsvarselet som en sann positiv eller TP.

Bevisene omfatter klokkeslettet, IP-adressen og datamaskinnavnet IP-en ble løst til. Når oppløsningssikkerheten er lav, kan du bruke denne informasjonen til å undersøke og bekrefte hvilken enhet som var den sanne kilden til IP-adressen på dette tidspunktet. Når du har bekreftet enheten, kan du deretter finne ut om varselet er en falsk positiv eller FP, på samme måte som følgende eksempler:

Mistenkt identitetstyveri (pass-the-ticket) – varselet ble utløst for samme datamaskin.

Mistenkt DCSync-angrep (replikering av katalogtjenester) – varselet ble utløst fra en domenekontroller.

Dns (Network-mapping rekognosering) – varselet ble utløst fra en DNS-server.

Konfigurasjonsanbefalinger

NTLM over RPC:

- Kontroller at TCP Port 135 er åpen for innkommende kommunikasjon fra Defender for Identitetssensorer, på alle datamaskiner i miljøet.

- Kontroller all nettverkskonfigurasjon (brannmurer), da dette kan forhindre kommunikasjon med de relevante portene.

Netbios:

- Kontroller at UDP Port 137 er åpen for innkommende kommunikasjon fra Defender for identitetssensorer, på alle datamaskiner i miljøet.

- Kontroller all nettverkskonfigurasjon (brannmurer), da dette kan forhindre kommunikasjon med de relevante portene.

RDP:

- Kontroller at TCP Port 3389 er åpen for innkommende kommunikasjon fra Defender for identitetssensorer, på alle datamaskiner i miljøet.

- Kontroller all nettverkskonfigurasjon (brannmurer), da dette kan forhindre kommunikasjon med de relevante portene.

Obs!

- Bare én av disse protokollene er nødvendig, men vi anbefaler at du bruker alle.

- Tilpassede RDP-porter støttes ikke.

Reverser DNS:

- Kontroller at sensoren kan nå DNS-serveren og at omvendte oppslagssoner er aktivert.

Helseproblemer

For å sikre at Defender for Identitet fungerer ideelt og miljøet er riktig konfigurert, kontrollerer Defender for Identity løsningsstatusen for hver sensor og utsteder et tilstandsvarsel per metode, og gir en liste over Defender for Identity-sensorer med lav suksessrate for aktiv navneoppløsning ved hjelp av hver metode.

Obs!

Hvis du vil deaktivere en valgfri NNR-metode i Defender for identity for å tilpasse behovene til miljøet ditt, åpner du en støttesak.

Hvert tilstandsvarsel gir spesifikke detaljer om metoden, sensorer, den problematiske policyen samt konfigurasjonsanbefalinger. Hvis du vil ha mer informasjon om helseproblemer, kan du se Microsoft Defender for identitet sensorhelseproblemer.