Konfigurer overvåkingspolicyer for Hendelseslogger i Windows

Hvis du vil forbedre gjenkjenninger og samle inn mer informasjon om brukerhandlinger som NTLM-pålogginger og endringer i sikkerhetsgrupper, er Microsoft Defender for identitet avhengig av bestemte oppføringer i Hendelseslogger i Windows. Riktig konfigurasjon av avanserte overvåkingspolicyinnstillinger på domenekontrollerne er avgjørende for å unngå hull i hendelsesloggene og ufullstendig Defender for identitetsdekning.

Denne artikkelen beskriver hvordan du konfigurerer innstillingene for avansert overvåkingspolicy etter behov for en Defender for identitetssensor. Den beskriver også andre konfigurasjoner for bestemte hendelsestyper.

Defender for Identity genererer helseproblemer for hvert av disse scenariene hvis de oppdages. Hvis du vil ha mer informasjon, kan du se Microsoft Defender for identitet helseproblemer.

Forutsetninger

- Før du kjører PowerShell-kommandoer for Defender for Identity, må du kontrollere at du har lastet ned PowerShell-modulen Defender for Identity.

Generer en rapport over gjeldende konfigurasjoner via PowerShell

Før du begynner å opprette nye hendelses- og overvåkingspolicyer, anbefaler vi at du kjører følgende PowerShell-kommando for å generere en rapport over gjeldende domenekonfigurasjoner:

New-MDIConfigurationReport [-Path] <String> [-Mode] <String> [-OpenHtmlReport]

I den forrige kommandoen:

-

Pathangir banen som rapportene skal lagres i. -

Modeangir om du vil brukeDomainellerLocalMachinemodus. IDomainmodus samles innstillingene inn fra gruppepolicy objekter (GPOer). ILocalMachinemodus samles innstillingene inn fra den lokale maskinen. -

OpenHtmlReportåpner HTML-rapporten etter at rapporten er generert.

Hvis du for eksempel vil generere en rapport og åpne den i standardnettleseren, kjører du følgende kommando:

New-MDIConfigurationReport -Path "C:\Reports" -Mode Domain -OpenHtmlReport

Hvis du vil ha mer informasjon, kan du se Referanse for DefenderforIdentity PowerShell.

Tips

Modusrapporten Domain inneholder bare konfigurasjoner som er angitt som gruppepolicyer på domenet. Hvis du har definert innstillinger lokalt på domenekontrollerne, anbefaler vi at du også kjører Test-MdiReadiness.ps1-skriptet .

Konfigurer overvåking for domenekontrollere

Oppdater innstillingene for avansert overvåkingspolicy og ekstra konfigurasjoner for bestemte hendelser og hendelsestyper, for eksempel brukere, grupper, datamaskiner og mer. Overvåkingskonfigurasjoner for domenekontrollere inkluderer:

- Avanserte innstillinger for overvåkingspolicy

- NTLM-overvåking

- Overvåking av domeneobjekt

Hvis du vil ha mer informasjon, kan du se Vanlige spørsmål om avansert sikkerhetsovervåking.

Bruk følgende fremgangsmåter for å konfigurere overvåking på domenekontrollere som du bruker med Defender for identitet.

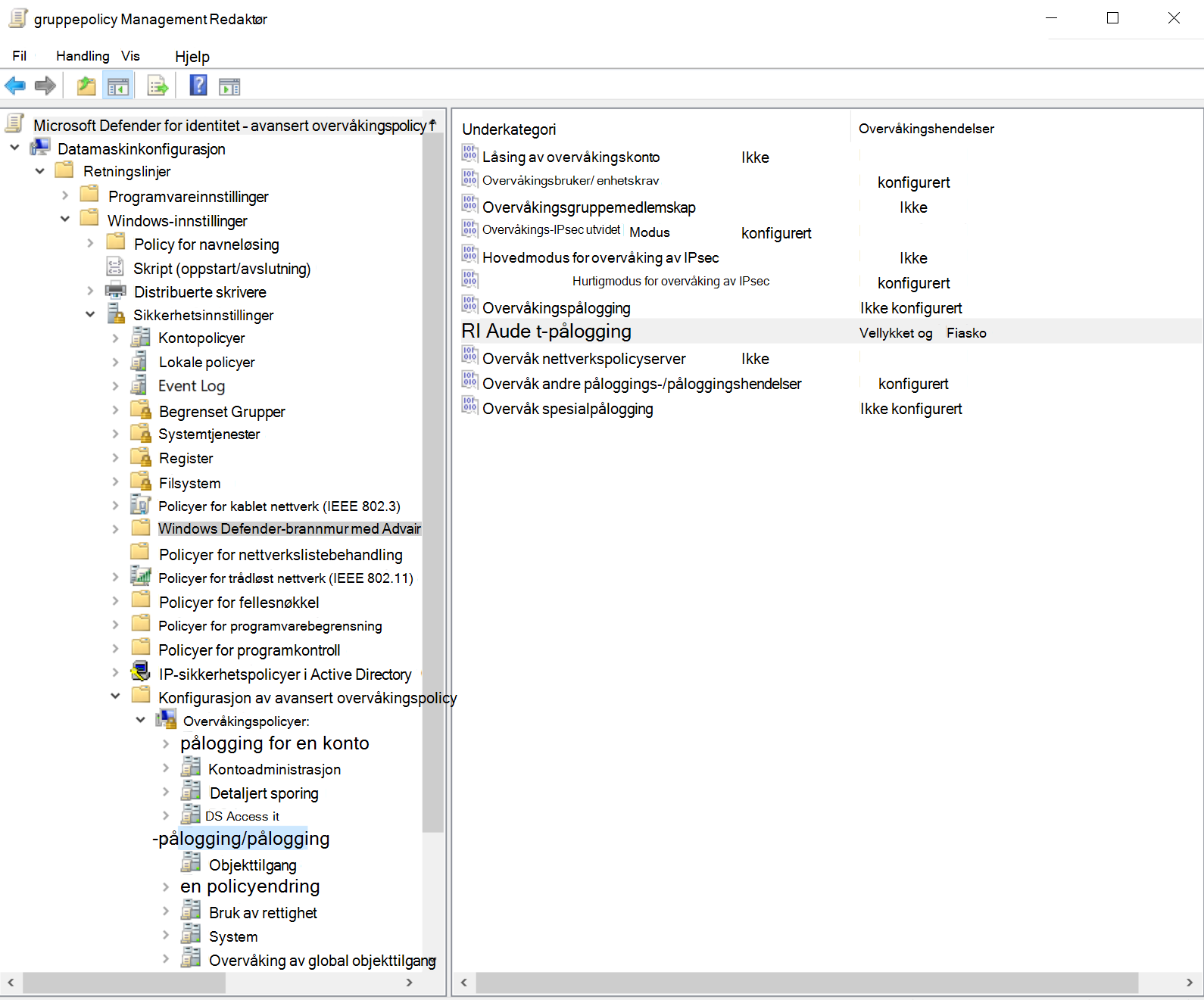

Konfigurer avanserte innstillinger for overvåkingspolicy fra brukergrensesnittet

Denne fremgangsmåten beskriver hvordan du endrer innstillingene for avansert overvåkingspolicy for domenekontrolleren etter behov for Defender for Identitet via brukergrensesnittet.

Relatert tilstandsproblem:Avansert overvåking av katalogtjenester er ikke aktivert etter behov

Slik konfigurerer du innstillingene for avansert overvåkingspolicy:

Logg på serveren som domeneadministrator.

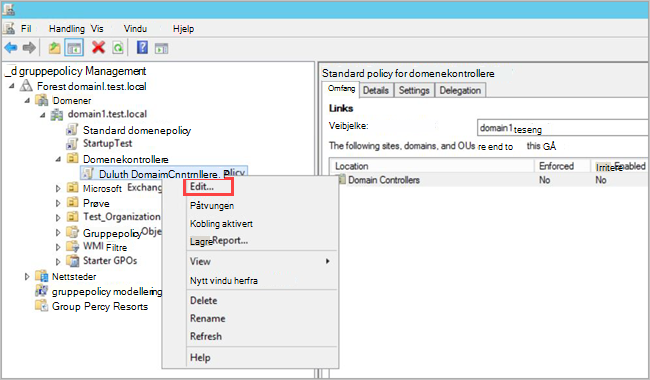

Åpne gruppepolicy Management Redaktør fra Server Manager>Tools>gruppepolicy Management.

Utvid organisasjonsenheter for domenekontrollere, høyreklikk standard policy for domenekontrollere, og velg deretter Rediger.

Obs!

Bruk standardpolicyen for domenekontrollere eller et dedikert gruppepolicyobjekt til å angi disse policyene.

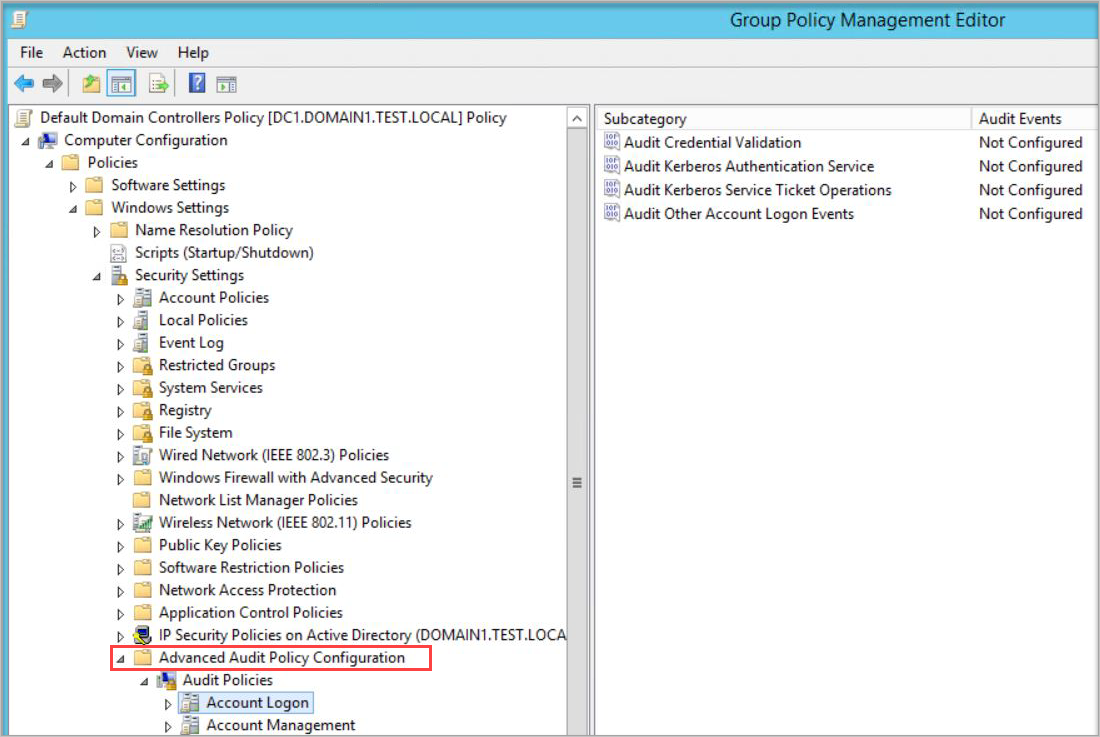

Gå tilSikkerhetsinnstillinger forWindows-innstillinger> for Windows-innstillinger>> i vinduet som åpnes. Avhengig av policyen du vil aktivere, gjør du følgende:

Gå til overvåkingspolicyer for konfigurasjon av> avansert overvåkingspolicy.

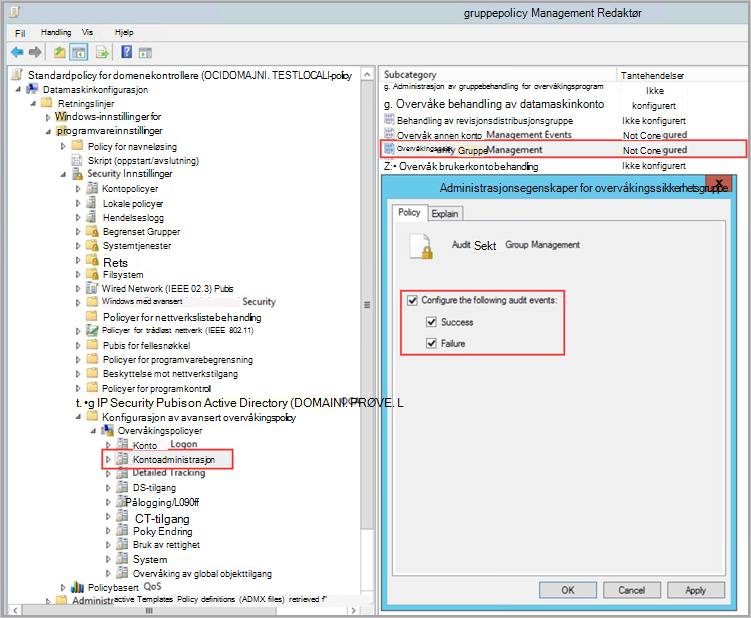

Rediger hver av følgende policyer under Overvåkingspolicyer, og velg Konfigurer følgende overvåkingshendelser for både vellykkede og mislykkede hendelser.

Overvåkingspolicy Underkategori Utløser hendelses-ID-er Kontopålogging Validering av overvåkingslegitimasjon 4776 Kontoadministrasjon Overvåk behandling av datamaskinkonto* 4741, 4743 Kontoadministrasjon Behandling av revisjonsdistribusjonsgruppe* 4753, 4763 Kontoadministrasjon Behandling av overvåkingssikkerhetsgruppe* 4728, 4729, 4730, 4732, 4733, 4756, 4757, 4758 Kontoadministrasjon Overvåk brukerkontobehandling 4726 DS-tilgang Endringer i overvåkingskatalogtjenesten* 5136 System Systemutvidelse for overvåkingssikkerhet* 7045 DS-tilgang Tilgang til overvåkingskatalogtjeneste 4662 – For denne hendelsen må du også konfigurere overvåking av domeneobjekt. Obs!

* Angitte underkategorier støtter ikke feilhendelser. Vi anbefaler imidlertid å legge dem til for revisjonsformål i tilfelle de implementeres i fremtiden. Hvis du vil ha mer informasjon, kan du se Audit Computer Account Management, Audit Security Group Management og Audit Security System Extension.

Hvis du for eksempel vil konfigurere administrasjon av overvåkingssikkerhetsgruppe, dobbeltklikker du Behandling av overvåkingssikkerhetsgruppe under Kontoadministrasjon, og deretter velger du Konfigurer følgende overvåkingshendelser for både vellykket- og feilhendelser.

Skriv inn

gpupdatefra en hevet ledetekst.Når du har brukt policyen via gruppepolicyobjektet, må du samsvare med at de nye hendelsene vises i Hendelsesliste, under Windows Logs>Security.

Hvis du vil teste overvåkingspolicyene fra kommandolinjen, kjører du følgende kommando:

auditpol.exe /get /category:*

Hvis du vil ha mer informasjon, kan du se dokumentasjonen for overvåkingspolreferansen.

Konfigurer avanserte innstillinger for overvåkingspolicy ved hjelp av PowerShell

Følgende handlinger beskriver hvordan du endrer innstillingene for avansert overvåkingspolicy for domenekontrolleren etter behov for Defender for Identitet ved hjelp av PowerShell.

Relatert tilstandsproblem:Avansert overvåking av katalogtjenester er ikke aktivert etter behov

Hvis du vil konfigurere innstillingene, kjører du:

Set-MDIConfiguration [-Mode] <String> [-Configuration] <String[]> [-CreateGpoDisabled] [-SkipGpoLink] [-Force]

I den forrige kommandoen:

-

Modeangir om du vil brukeDomainellerLocalMachinemodus. IDomainmodus samles innstillingene inn fra de gruppepolicy objektene. ILocalMachinemodus samles innstillingene inn fra den lokale maskinen. -

Configurationangir hvilken konfigurasjon som skal angis. BrukesAlltil å angi alle konfigurasjoner. -

CreateGpoDisabledangir om gpoene opprettes og beholdes som deaktivert. -

SkipGpoLinkangir at GPO-koblinger ikke opprettes. -

Forceangir at konfigurasjonen er angitt, eller at gpoer opprettes uten å validere gjeldende tilstand.

Hvis du vil vise overvåkingspolicyene Get-MDIConfiguration , bruker du kommandoen til å vise gjeldende verdier:

Get-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

I den forrige kommandoen:

-

Modeangir om du vil brukeDomainellerLocalMachinemodus. IDomainmodus samles innstillingene inn fra de gruppepolicy objektene. ILocalMachinemodus samles innstillingene inn fra den lokale maskinen. -

Configurationangir hvilken konfigurasjon som skal hentes. BrukesAlltil å hente alle konfigurasjoner.

Hvis du vil teste overvåkingspolicyene Test-MDIConfiguration , kan du bruke kommandoen til å få et true eller false svar på om verdiene er riktig konfigurert:

Test-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

I den forrige kommandoen:

-

Modeangir om du vil brukeDomainellerLocalMachinemodus. IDomainmodus samles innstillingene inn fra de gruppepolicy objektene. ILocalMachinemodus samles innstillingene inn fra den lokale maskinen. -

Configurationangir hvilken konfigurasjon som skal testes. BrukesAlltil å teste alle konfigurasjoner.

Hvis du vil ha mer informasjon, kan du se følgende DefenderForIdentity PowerShell-referanser:

Konfigurer NTLM-overvåking

Denne delen beskriver de ekstra konfigurasjonstrinnene du trenger for å overvåke Windows-hendelse 8004.

Obs!

- Domenegruppepolicyer for innsamling av Windows-hendelse 8004 skal bare brukes på domenekontrollere.

- Når en Defender for Identity-sensor analyserer Windows-hendelse 8004, blir Defender for Identity NTLM-godkjenningsaktiviteter beriket med servertilgangsdataene.

Relatert tilstandsproblem:NTLM-overvåking er ikke aktivert

Slik konfigurerer du NTLM-overvåking:

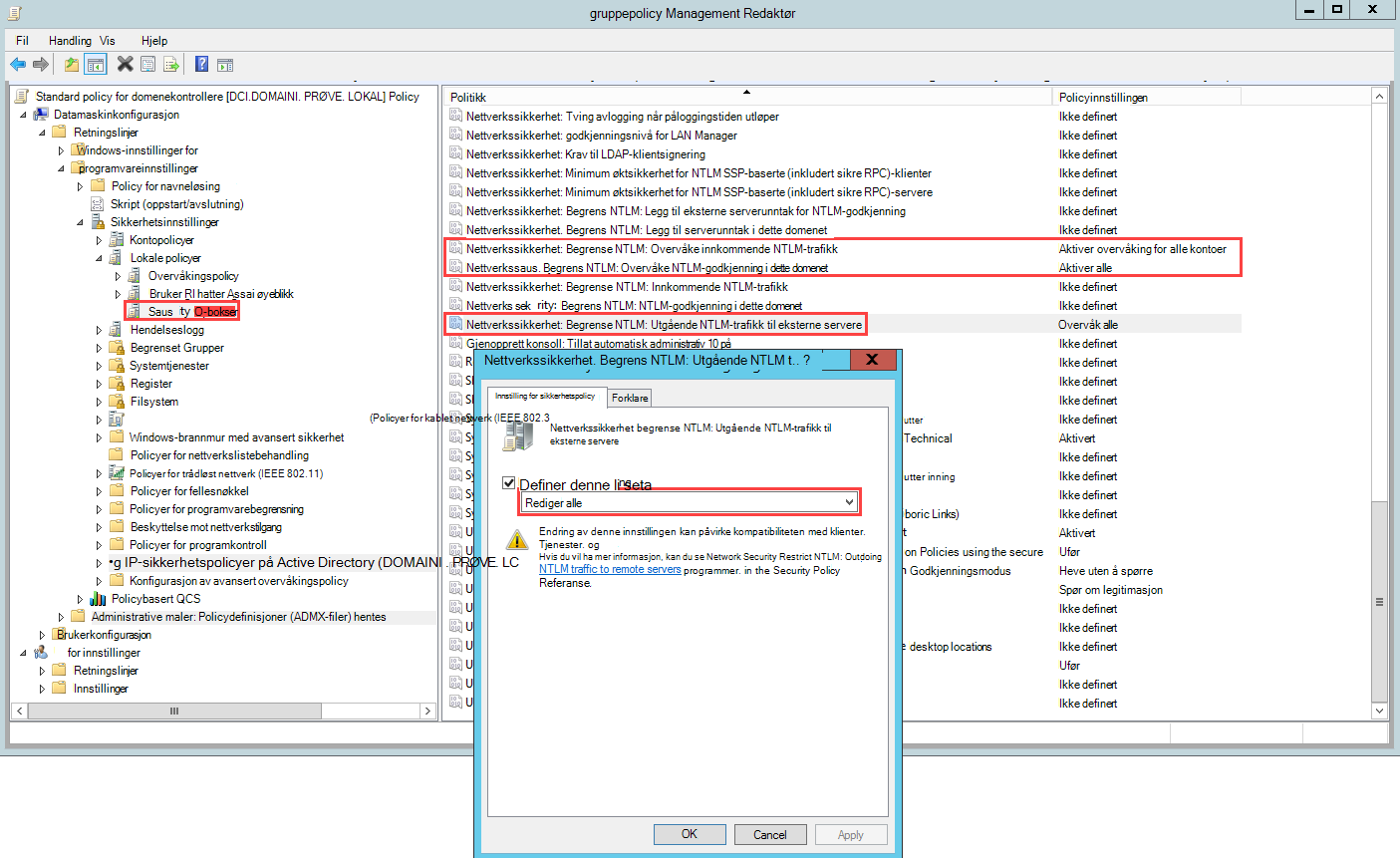

Når du har konfigurert de opprinnelige innstillingene for avansert overvåkingspolicy (via brukergrensesnittet eller PowerShell), åpner du gruppepolicy Management. Gå deretter til standardsikkerhetsalternativer forlokale>policyer for domenekontrollerpolicy>.

Konfigurer de angitte sikkerhetspolicyene på følgende måte:

Innstilling for sikkerhetspolicy Verdi Nettverkssikkerhet: Begrense NTLM: Utgående NTLM-trafikk til eksterne servere Overvåk alle Nettverkssikkerhet: Begrense NTLM: Overvåke NTLM-godkjenning i dette domenet Aktiver alle Nettverkssikkerhet: Begrense NTLM: Overvåke innkommende NTLM-trafikk Aktiver overvåking for alle kontoer

Hvis du for eksempel vil konfigurere utgående NTLM-trafikk til eksterne servere, dobbeltklikker du Nettverkssikkerhet under Sikkerhetsalternativer: Begrens NTLM: Utgående NTLM-trafikk til eksterne servere, og velg deretter Overvåk alle.

Konfigurer overvåking av domeneobjekt

Hvis du vil samle inn hendelser for objektendringer, for eksempel for hendelse 4662, må du også konfigurere objektovervåking på brukeren, gruppen, datamaskinen og andre objekter. Følgende fremgangsmåte beskriver hvordan du aktiverer overvåking i Active Directory-domenet.

Viktig

Se gjennom og overvåk policyene dine (via brukergrensesnittet eller PowerShell) før du aktiverer hendelsessamlingen, for å sikre at domenekontrollerne er riktig konfigurert til å registrere de nødvendige hendelsene. Hvis denne overvåkingen er riktig konfigurert, bør den ha minimal effekt på serverytelsen.

Relatert tilstandsproblem:Objektovervåking av directory Services er ikke aktivert etter behov

Slik konfigurerer du overvåking av domeneobjekt:

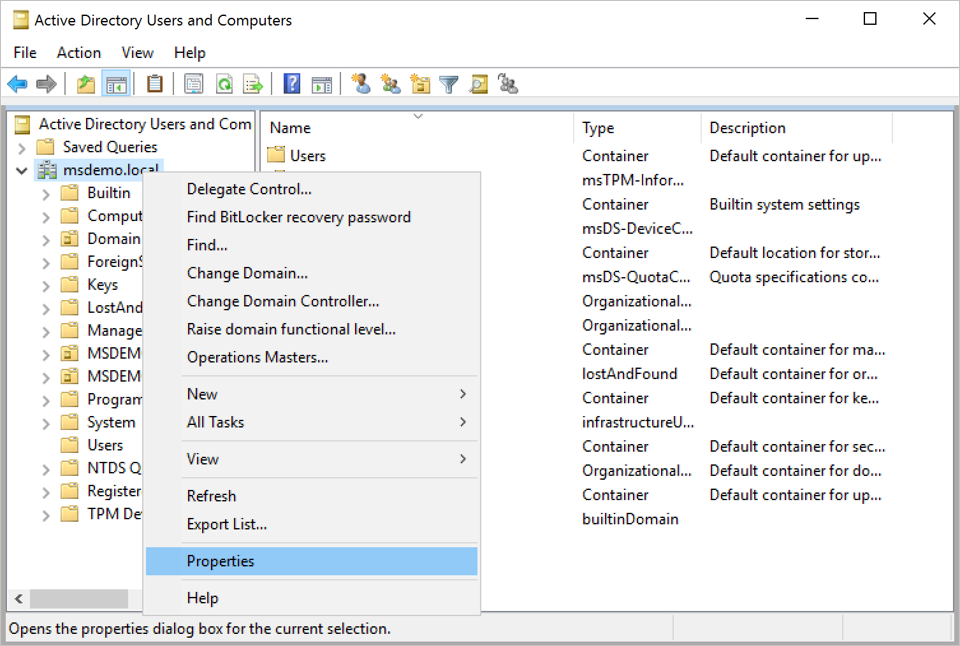

Gå til Active Directory-brukere og -datamaskiner-konsollen.

Velg domenet du vil overvåke.

Velg Vis-menyen , og velg deretter Avanserte funksjoner.

Høyreklikk på domenet, og velg Egenskaper.

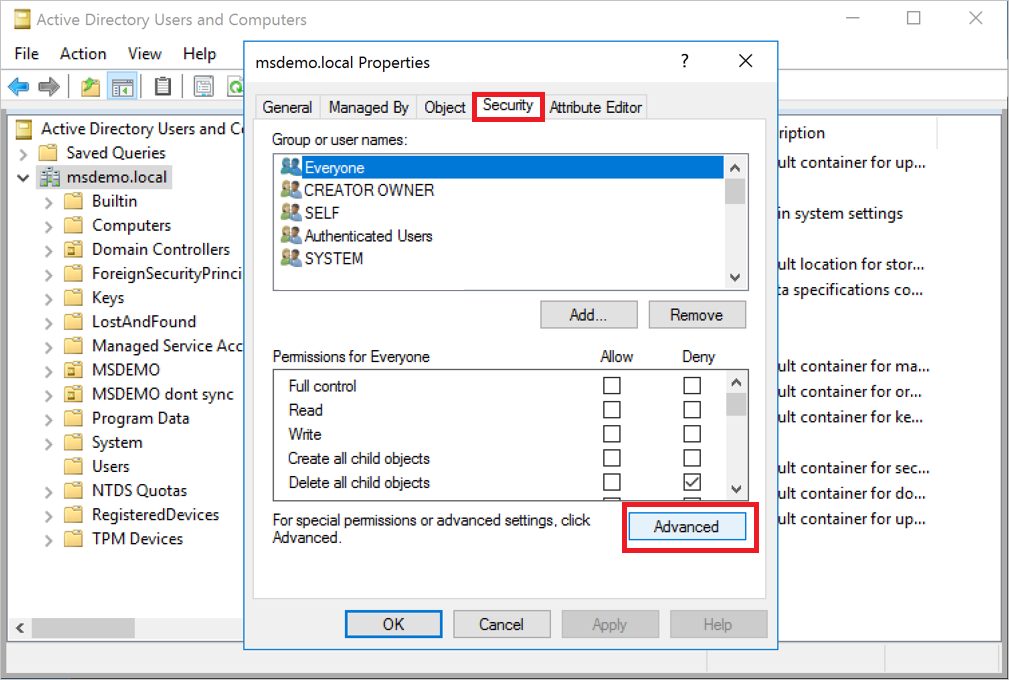

Gå til Sikkerhet-fanen , og velg deretter Avansert.

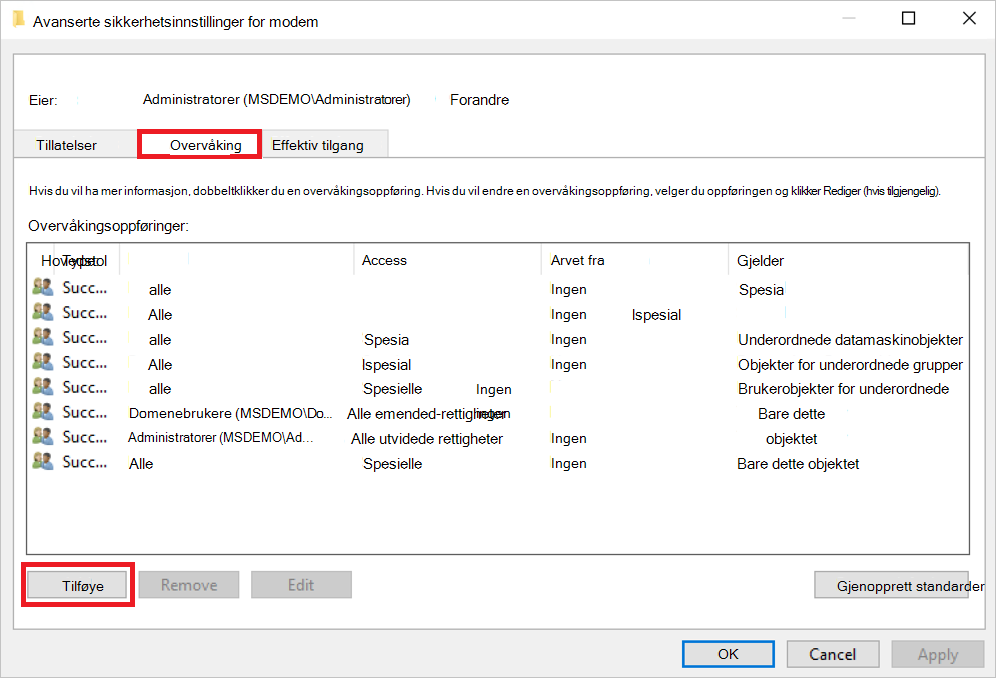

Velg Overvåking-fanen i Avanserte sikkerhetsinnstillinger, og velg deretter Legg til.

Velg Velg en hovedstol.

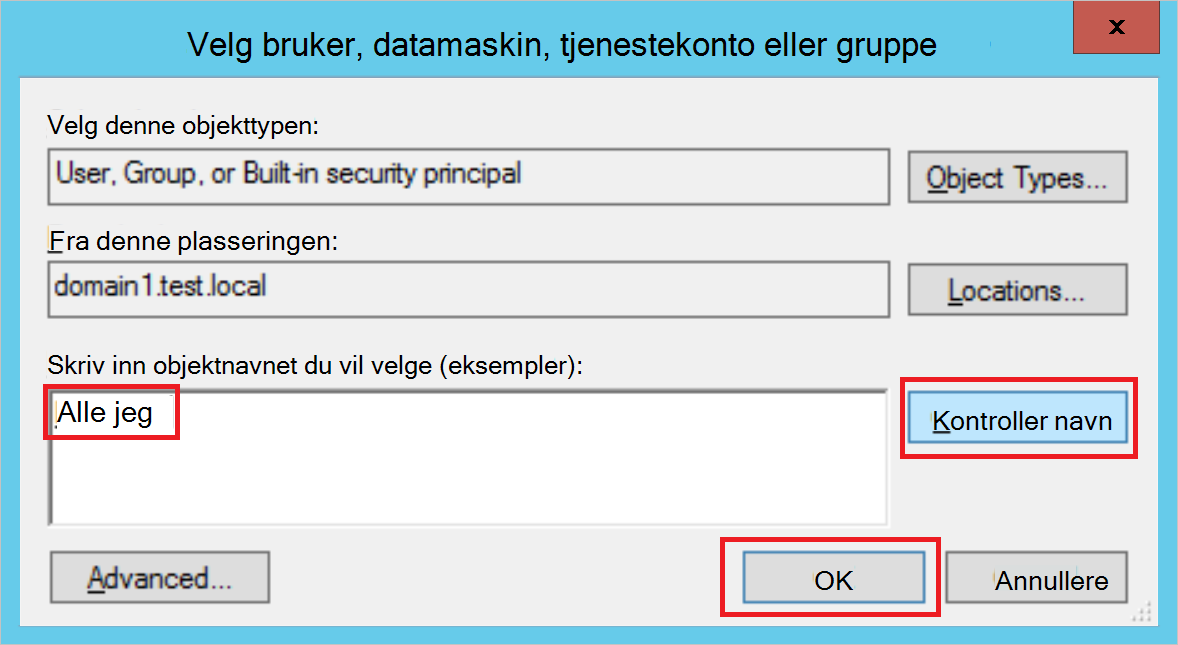

Skriv inn Alle under Skriv inn objektnavnet du vil velge. Velg deretter Kontroller navn>OK.

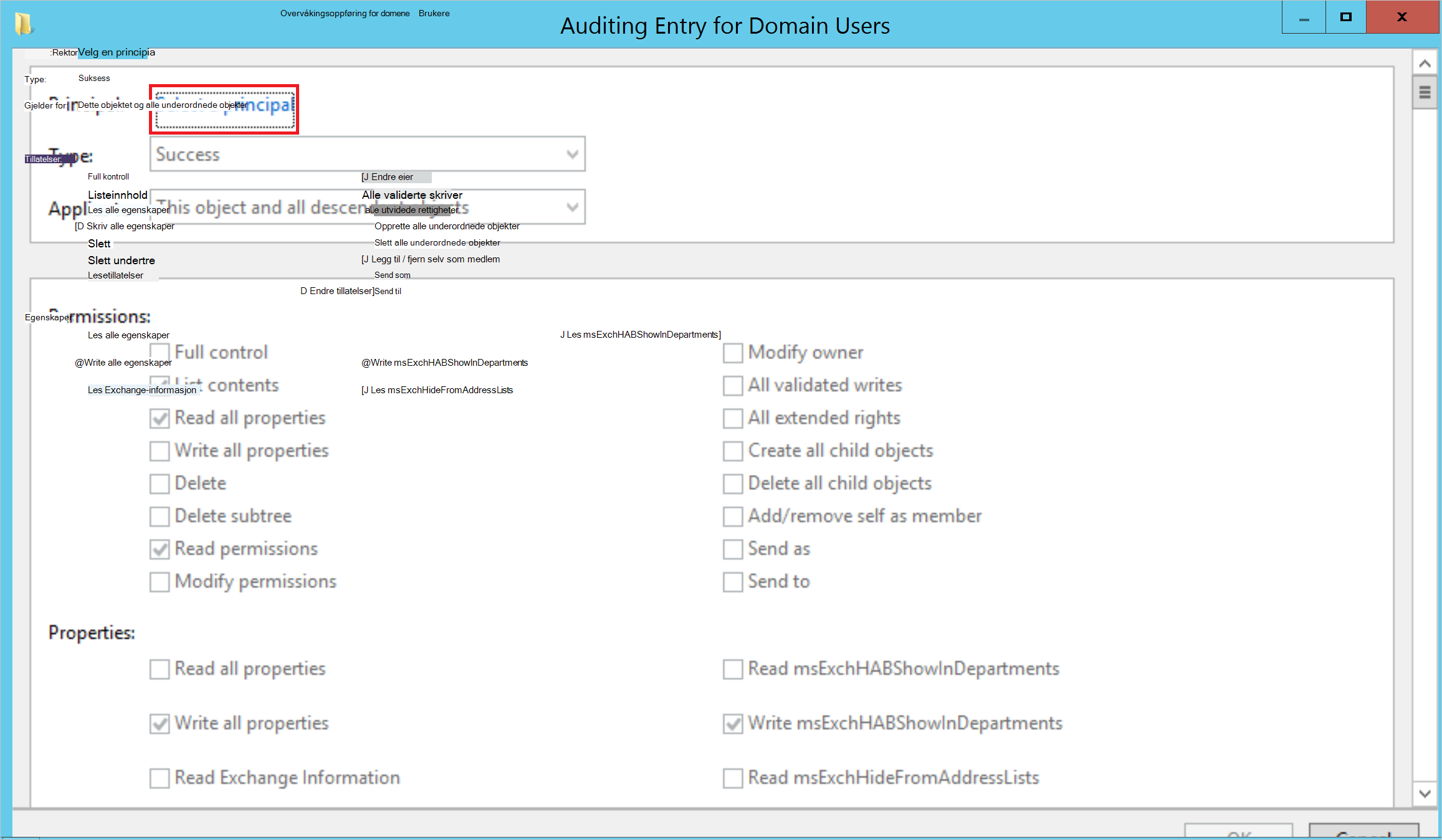

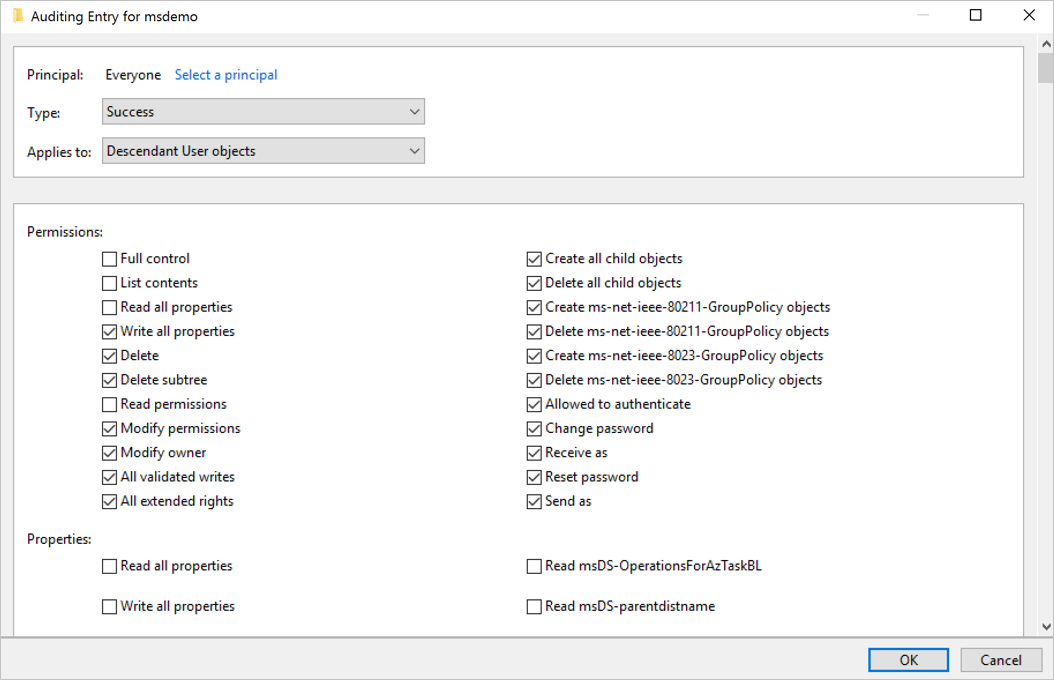

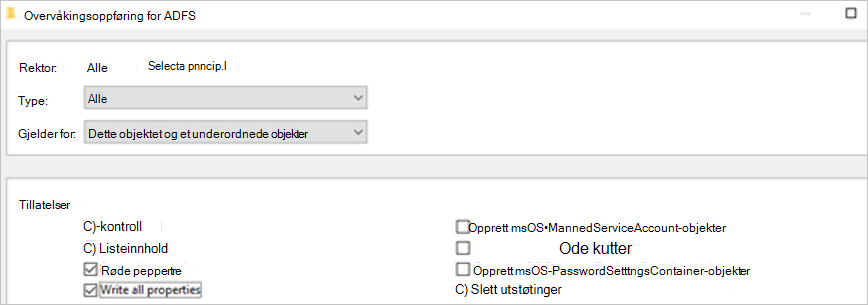

Deretter går du tilbake til overvåkingsoppføringen. Gjør følgende valg:

Velg Vellykket for Type.

Velg Objekter forUnderordnede bruker for Gjelder.

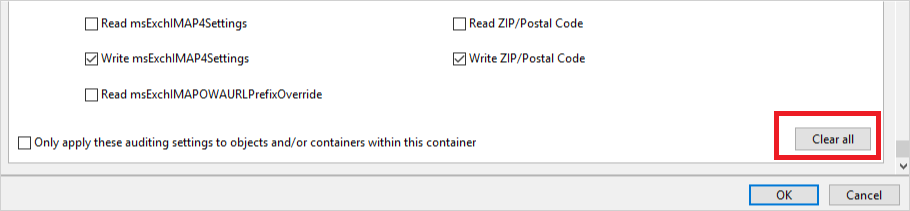

Rull ned under Tillatelser, og velg Fjern alt-knappen .

Rull opp igjen, og velg Full kontroll. Alle tillatelsene er valgt.

Fjern merket for Listeinnhold, Les alle egenskaper og Lesetillatelser , og velg deretter OK. Dette trinnet angir alle egenskaperinnstillingene til Skrive.

Nå vises alle relevante endringer i katalogtjenester som 4662 hendelser når de utløses.

Gjenta trinnene i denne prosedyren, men velg følgende objekttyper for Bruk på:

- Underordnede gruppeobjekter

- Underordnede datamaskinobjekter

- Descendant msDS-GroupManagedServiceAccount Objects

- Descendant msDS-ManagedServiceAccount Objects

Obs!

Tilordning av overvåkingstillatelser for alle underordnede objekter vil også fungere, men du trenger bare objekttypene som er beskrevet i det siste trinnet.

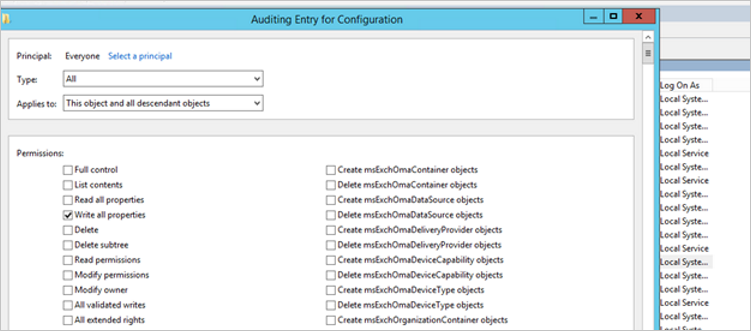

Konfigurere overvåking på AD FS

Relatert tilstandsproblem:Overvåking på AD FS-beholderen er ikke aktivert etter behov

Slik konfigurerer du overvåking på Active Directory Federation Services (AD FS):

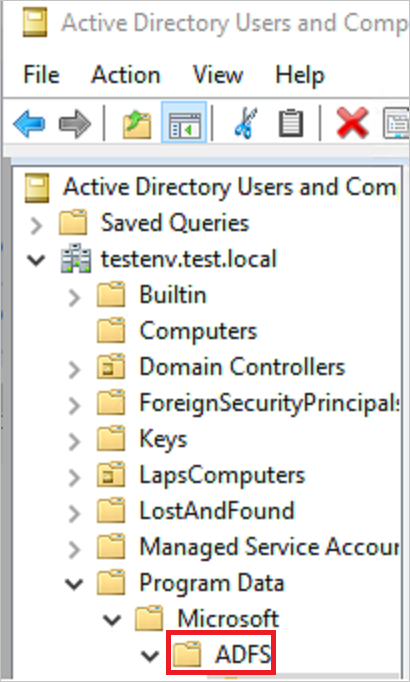

Gå til Active Directory-brukere og -datamaskiner-konsollen, og velg domenet der du vil aktivere loggene.

Gå til Programdata>Microsoft>ADFS.

Høyreklikk ADFS , og velg Egenskaper.

Gå til Sikkerhet-fanen , og velg Avanserte>avanserte sikkerhetsinnstillinger. Gå deretter til Overvåking-fanen , og velg Legg til>velg en hovedstol.

Skriv inn Alle under Skriv inn objektnavnet du vil velge. Velg deretter Kontroller navn>OK.

Deretter går du tilbake til overvåkingsoppføringen. Gjør følgende valg:

- Velg Alle for Type.

- Velg dette objektet og alle underordnede objekter for Gjelder.

- Rull ned under Tillatelser, og velg Fjern alle. Rull opp, og velg Les alle egenskaper og Skriv alle egenskaper.

Velg OK.

Konfigurer detaljert logging for AD FS-hendelser

Sensorer som kjører på AD FS-servere, må ha revisjonsnivået satt til Detaljert for relevante hendelser. Bruk for eksempel følgende kommando til å konfigurere overvåkingsnivået til detaljert:

Set-AdfsProperties -AuditLevel Verbose

Konfigurere overvåking på AD CS

Hvis du arbeider med en dedikert server som har Active Directory Certificate Services (AD CS) konfigurert, konfigurerer du overvåking som følger for å vise dedikerte varsler og rapporter for sikker poengsum:

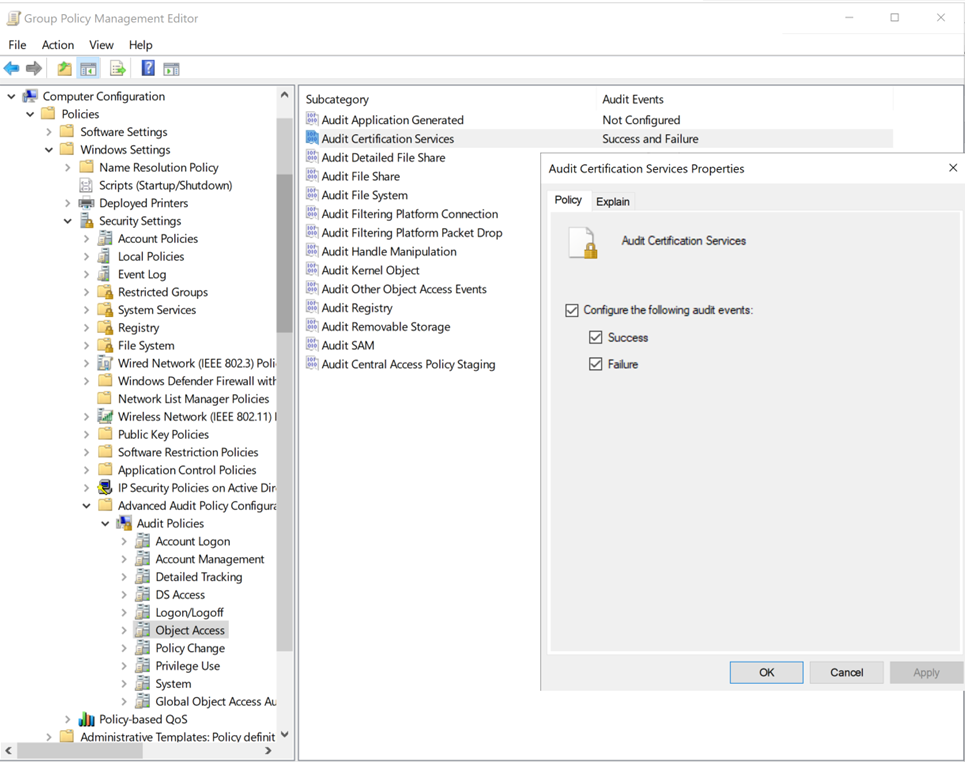

Opprett en gruppepolicy som skal brukes på AD CS-serveren. Rediger den og konfigurer følgende overvåkingsinnstillinger:

Gå til Datamaskinkonfigurasjon\Policyer\Windows Settings\Security Settings\Advanced Audit Policy Configuration\Audit Policies\Object Access\Audit Certification Services.

Merk av i avmerkingsboksene for å konfigurere overvåkingshendelser for vellykket og mislykket.

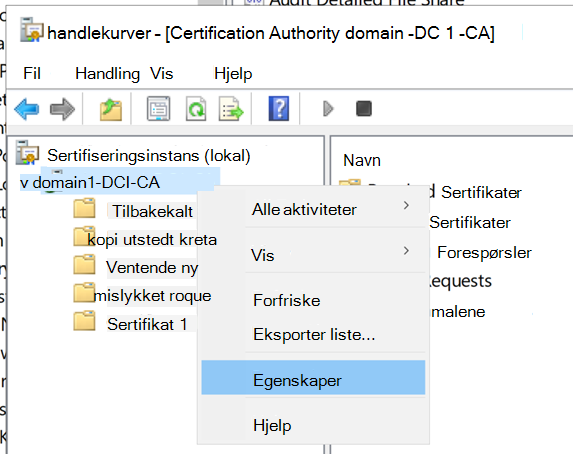

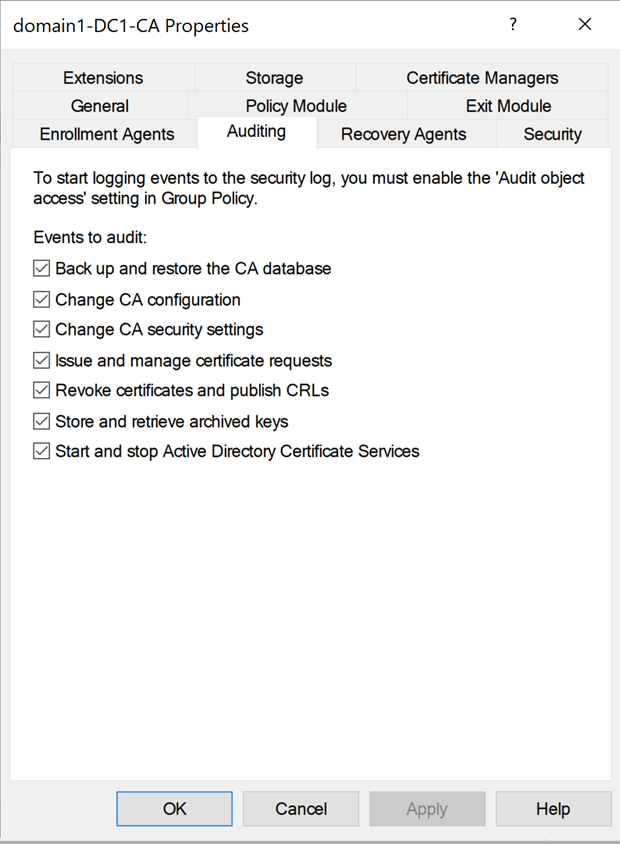

Konfigurer overvåking på sertifiseringsinstansen ved hjelp av én av følgende metoder:

Hvis du vil konfigurere sertifiseringsinstansovervåking ved hjelp av kommandolinjen, kjører du:

certutil –setreg CA\AuditFilter 127 net stop certsvc && net start certsvcSlik konfigurerer du ca-overvåking ved hjelp av GUI:

Velg Start>sertifiseringsinstans (MMC Desktop-program). Høyreklikk navnet på sertifiseringsinstansen, og velg Egenskaper.

Velg Overvåking-fanen , velg alle hendelsene du vil overvåke, og velg deretter Bruk.

Obs!

Konfigurering av hendelsesovervåking for Start og stopp Active Directory Certificate Services kan føre til omstartsforsinkelser når du arbeider med en stor AD CS-database. Vurder å fjerne irrelevante oppføringer fra databasen. Alternativt kan du avstå fra å aktivere denne bestemte typen hendelse.

Konfigurer overvåking på Microsoft Entra Connect

Slik konfigurerer du overvåking på Microsoft Entra Koble til servere:

Opprett en gruppepolicy som skal brukes på Microsoft Entra Connect-servere. Rediger den og konfigurer følgende overvåkingsinnstillinger:

Gå til Datamaskinkonfigurasjon\Policyer\Windows-innstillinger\Sikkerhetsinnstillinger\Konfigurasjon av avansert overvåkingspolicy\Overvåkingspolicyer\Pålogging/pålogging\Overvåkingspålogging.

Merk av i avmerkingsboksene for å konfigurere overvåkingshendelser for vellykket og mislykket.

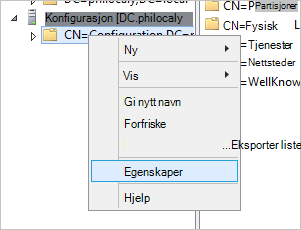

Konfigurere overvåking på konfigurasjonsbeholderen

Obs!

Konfigurasjonsbeholderrevisjonen blir bare godkjent for miljøer som for øyeblikket har eller tidligere hadde Microsoft Exchange, da disse miljøene har en Exchange-beholder plassert i konfigurasjonsdelen for domenet.

Relatert tilstandsproblem:Overvåking på konfigurasjonsbeholderen er ikke aktivert etter behov

Åpne redigeringsverktøyet ADSI. Velg Start>kjøring, skriv inn

ADSIEdit.msc, og velg deretter OK.Velg Koble til på Handling-menyen.

VelgKonfigurasjons-OK under Velg en velkjent navnekontekst i dialogboksen Tilkoblingsinnstillinger>.

Utvid konfigurasjonsbeholderen for å vise konfigurasjonsnoden , som begynner med «CN=Configuration,DC=...».

Høyreklikk konfigurasjonsnoden , og velg Egenskaper.

Velg Sikkerhet-fanen , og velg deretter Avansert.

Velg Overvåking-fanen i Avanserte sikkerhetsinnstillinger, og velg deretter Legg til.

Velg Velg en hovedstol.

Skriv inn Alle under Skriv inn objektnavnet du vil velge. Velg deretter Kontroller navn>OK.

Deretter går du tilbake til overvåkingsoppføringen. Gjør følgende valg:

- Velg Alle for Type.

- Velg dette objektet og alle underordnede objekter for Gjelder.

- Rull ned under Tillatelser, og velg Fjern alle. Rull opp, og velg Skriv alle egenskaper.

Velg OK.

Oppdater eldre konfigurasjoner

Defender for identitet krever ikke lenger logging av 1644 hendelser. Hvis du har aktivert en av følgende innstillinger, kan du fjerne dem fra registeret.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Diagnostics]

"15 Field Engineering"=dword:00000005

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters]

"Expensive Search Results Threshold"=dword:00000001

"Inefficient Search Results Threshold"=dword:00000001

"Search Time Threshold (msecs)"=dword:00000001

Beslektet innhold

Hvis du vil ha mer informasjon, kan du se:

- Hendelsessamling med Microsoft Defender for identitet

- Windows-sikkerhetsovervåking

- Avanserte sikkerhetsrevisjonspolicyer