Azure의 Windows Admin Center를 사용하여 Windows VM 관리

이제 Azure Portal에서 Windows Admin Center를 사용하여 Azure VM 내에서 Windows 운영 체제를 관리할 수 있습니다. Azure Portal에서 운영 체제 함수를 관리하고 원격 데스크톱 또는 PowerShell을 사용하지 않고 VM의 파일로 작업합니다.

이 문서에서는 제공된 기능, 요구 사항 및 Windows Admin Center를 설치하고 이를 사용하여 단일 VM을 관리하는 방법에 대한 개요를 제공합니다. 또한 자주 묻는 질문에 답변하고, 문제가 해결되지 않는 경우의 알려진 문제 및 문제 해결을 위한 팁 목록을 제공합니다.

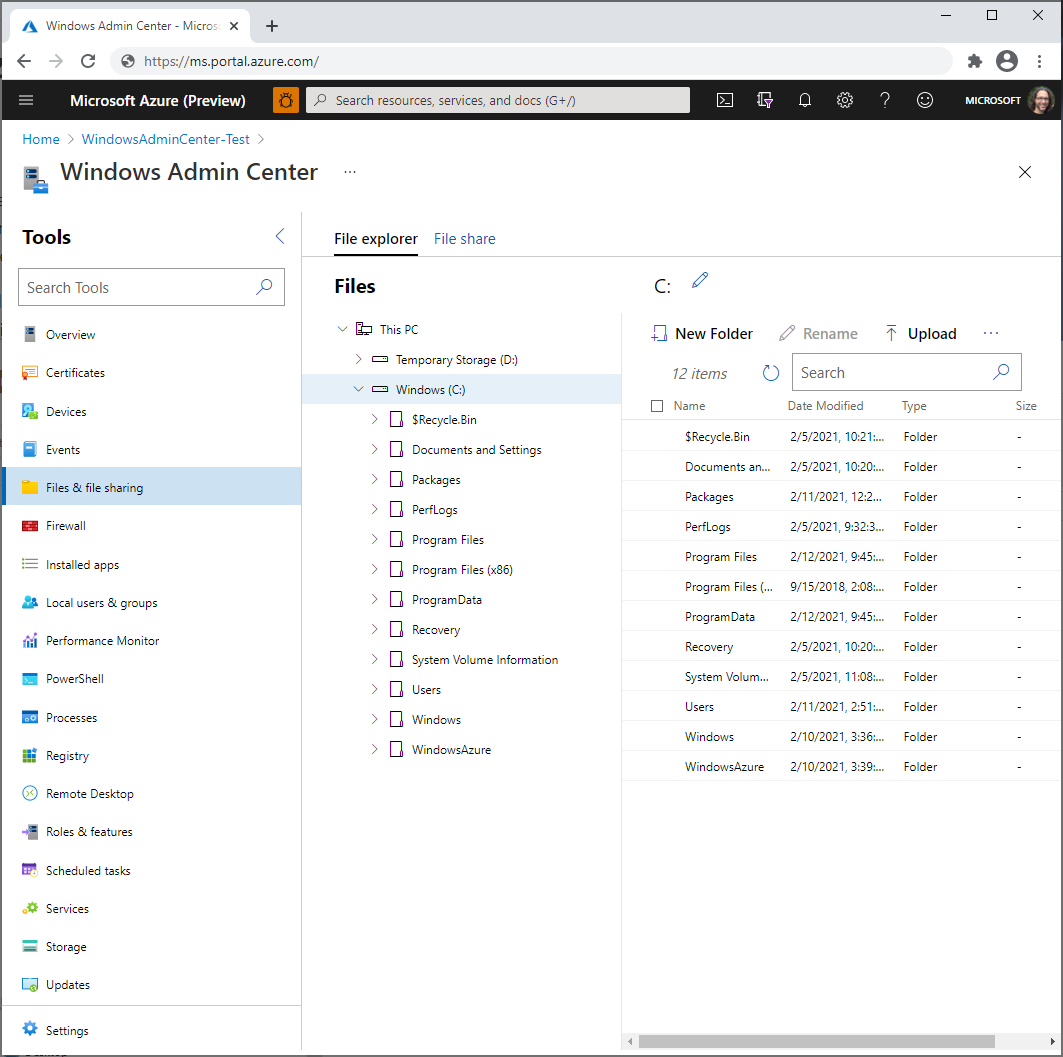

기능 개요

Azure Portal의 Windows Admin Center는 Windows Server 및 Azure VM 관리를 위한 필수 관리 도구 집합을 제공합니다.

- 인증서

- 디바이스

- 이벤트

- 파일 및 파일 공유

- 방화벽

- 설치된 앱

- 로컬 사용자 및 그룹

- 성능 모니터링

- PowerShell

- 프로세스

- 레지스트리

- 원격 데스크톱

- 역할 및 기능

- 작업 스케줄링

- 서비스

- 스토리지

- 업데이트

현재 Azure Portal에서 Windows Admin Center에 대한 확장은 지원되지 않습니다.

여러 시스템을 관리하기 위해 VM에 Windows Admin Center를 수동으로 설치한 경우 이 VM 확장을 설치하면 확장이 설치된 VM만 관리하는 기능이 줄어듭니다. 확장을 제거하여 전체 기능을 다시 가져옵니다.

요구 사항

이 섹션에서는 Azure Portal에서 Windows Admin Center를 사용하여 Azure IaaS VM을 관리하기 위한 요구 사항을 제공합니다.

활성 구독이 있는 Azure 계정

Windows Admin Center를 배포하려면 활성 구독이 있는 Azure 계정이 필요합니다. 아직 계정이 없다면 무료로 계정을 만듭니다.

Azure 권한

IaaS VM에 Windows Admin Center 확장을 설치하려면 계정에 Azure에서 소유자 또는 기여자 역할이 부여되어야 합니다.

Windows Admin Center에 연결하려면 가상 머신 리소스 수준에서 읽기 권한자 및 Windows Admin Center 관리자 로그인 권한이 있어야 합니다.

VM에 대한 역할 할당 구성에 대해 자세히 알아봅니다.

가상 머신 요구 사항

Azure Portal에서 Windows Admin Center를 사용하기 위해 관리하려는 각 Azure VM에 Windows Admin Center를 설치합니다. Azure VM에는 다음과 같은 요구 사항이 있습니다.

- Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows 10 또는 Windows Server 11

- 3GiB 이상의 메모리

- Azure 퍼블릭 클라우드의 모든 지역에 있어야 합니다(Azure 중국, Azure Government 또는 기타 비공용 클라우드에서는 지원되지 않음)

네트워킹 요구 사항

VM에는 설치 절차 중에 단계별로 수행하는 다음과 같은 네트워킹 요구 사항도 있습니다.

아웃바운드 인터넷 액세스 또는

WindowsAdminCenter및AzureActiveDirectory서비스 태그에 대한 HTTPS 트래픽 을 허용하는 아웃바운드 포트 규칙공용 IP 주소를 사용하여 VM에 연결하는 경우 인바운드 포트 규칙(권장되지 않음)

원격 데스크톱과 마찬가지로 보안을 강화를 위해 VM의 가상 네트워크에서 개인 IP 주소를 사용하여 VM에 연결하는 것이 좋습니다. 개인 IP 주소를 사용하려면 인바운드 포트 규칙이 필요하지 않지만 가상 네트워크에 대한 액세스 권한이 필요합니다(다음에 설명).

참고

다른 서비스(예: Azure Firewall)에서 리디렉션되는 인바운드 연결은 지원되지 않습니다. Windows Admin Center가 설치된 포트에 Azure Portal에서 Azure VM의 '네트워킹' 탭에 표시된 것처럼 Azure Portal에서 VM의 직접 IP 주소 중 하나로 인바운드 연결이 있어야 합니다.

관리 PC 요구 사항

Azure Portal에 연결하는 데 사용하는 관리 PC 또는 기타 시스템에는 다음과 같은 요구 사항이 있습니다.

- Microsoft Edge 또는 Google Chrome 웹 브라우저

- VM에 연결된 가상 네트워크에 대한 액세스(연결하는 데 공용 IP 주소를 사용하는 것보다 더 안전). VPN 게이트웨이를 사용하는 등 가상 네트워크에 연결하는 방법에는 여러 가지가 있습니다.

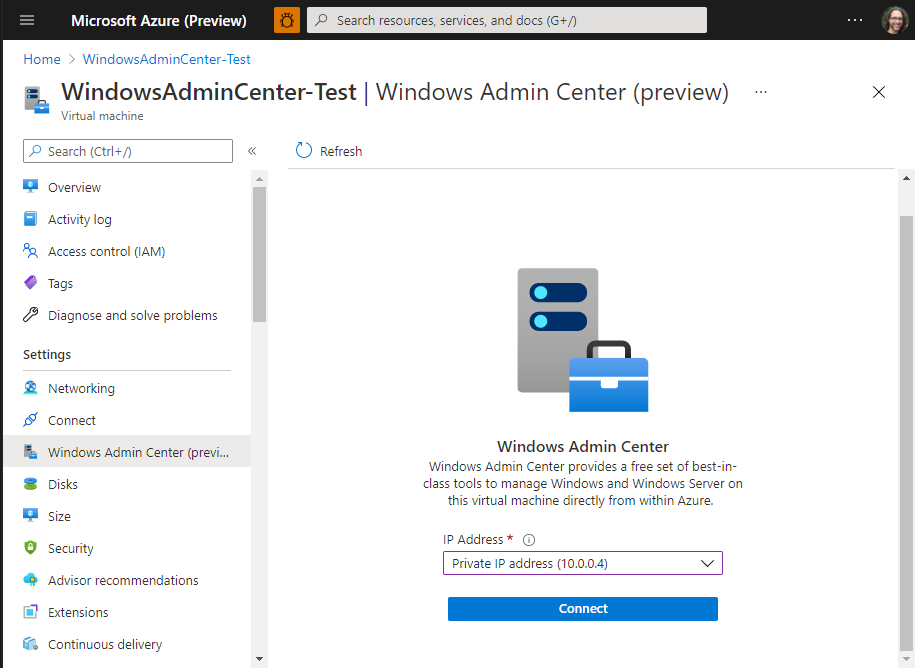

VM에 설치

Azure Portal에서 Windows Admin Center를 사용하려면 먼저 관리하려는 VM에 설치해야 합니다. 방법은 다음과 같습니다.

Azure Portal을 열고 VM의 설정으로 이동합니다.

VM에 모든 아웃바운드 인터넷 트래픽이 차단된 경우 아웃바운드 포트 규칙을 만들어 Windows Admin Center 서비스에 연결합니다.

이렇게 하려면 설정 그룹에 있는 Windows Admin Center로 이동하고 Windows Admin Center의 설치 화면에서 '설치할 Windows Admin Center에 대한 아웃바운드 포트 열기'라는 확인란을 선택합니다. 또는 다음 PowerShell 명령을 실행할 수 있습니다.

$allowWindowsAdminCenter = New-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 100 -DestinationAddressPrefix WindowsAdminCenter -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443 $allowAAD = New-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 101 -DestinationAddressPrefix AzureActiveDirectory -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443가상 머신 설정에서 Windows Admin Center(설정 그룹에 있는)로 이동합니다.

필요에 따라 모든 IP 주소에서 공용 인터넷을 통해 VM에 대한 액세스를 제공하려면(테스트에 편리하지만 인터넷의 호스트에서 공격할 VM을 노출함) 나를 위해 이 포트 열기를 선택할 수 있습니다.

그러나 개인 IP 주소를 사용하여 연결하거나 최소한 사용자가 지정한 IP 주소의 트래픽만 허용하도록 잠긴 인바운드 포트 규칙을 수동으로 생성하는 것이 좋습니다.

설치를 선택합니다.

설치하는 데 몇 분 정도 걸립니다. 나를 위해 이 포트 열기를 선택했거나 지난 몇 분 동안 인바운드 포트 규칙을 수동으로 만든 경우 Windows Admin Center에 연결하려면 몇 분 정도 더 걸릴 수 있습니다.

VM과 함께 사용

Azure VM에 Windows Admin Center를 설치한 후 여기에 연결하여 Windows를 관리하는 방법은 다음과 같습니다.

- Azure Portal을 열고 VM으로 이동한 다음 Windows Admin Center로 이동합니다.

- VM에 연결할 때 사용할 IP 주소를 선택한 다음 연결을 선택합니다.

Windows Admin Center가 포털에서 열리면 온-프레미스 배포에서 Windows Admin Center를 사용하여 익숙한 동일한 도구에 액세스할 수 있습니다.

참고 항목

2022년 8월부터 Windows Admin Center를 통해 Azure IaaS VM에 Microsoft Entra ID 기반 인증을 사용할 수 있습니다. 로컬 관리자 계정의 자격 증명에 대한 메시지가 더 이상 표시되지 않습니다.

'연결 실패' 메시지가 표시되면 계정이 VM 리소스에 대한 Windows Admin Center 관리자 로그인 역할의 구성원인지 확인합니다.

특정 공용 IP 주소에서 연결하기 위한 인바운드 포트 규칙 만들기

원격 데스크톱과 마찬가지로 VM의 공용 IP 주소에서 인바운드 포트 규칙을 열면 인터넷의 모든 호스트에서 잠재적인 공격에 VM이 노출되므로 개인 IP 주소를 사용하여 VM에 액세스하는 것이 좋습니다.

그러나 공용 IP 주소를 사용해야 하는 경우 VM에 연결할 수 있는 IP 주소를 Azure Portal에 연결하는 데 사용하는 시스템에서 사용하는 IP 주소로만 제한하여 보안을 향상시킬 수 있습니다. 방법은 다음과 같습니다.

Azure Portal을 열고 VM >네트워킹>인바운드 포트 규칙으로 이동합니다.

Windows Admin Center를 이미 설치하고 공용 IP 주소에 대한 인바운드 포트를 열도록 구성한 경우 PortForWAC를 선택합니다. 그렇지 않은 경우 인바운드 포트 규칙 추가를 선택합니다.

관리 시스템의 공용 IP 주소(쉼표로 구분)를 지정하고 포트 6516에서 대상 포트를 선택적으로 변경하는 다음 값을 제공합니다. 그런 다음, 추가를 선택합니다.

필드 값 원본 IP 주소 원본 IP 주소 관리 시스템 IP 원본 포트 범위 * 대상 모두 대상 포트 범위 6516프로토콜 모든 동작 허용

비 Microsoft 웹 사이트 또는 앱을 사용하여 Azure Portal에 연결하는 데 사용하는 시스템의 공용 IP 주소를 찾아야 할 수 있습니다.

VM에 대한 역할 할당 구성

Windows Admin Center에 대한 액세스는 Windows Admin Center 관리자 로그인 Azure 역할에 의해 제어됩니다.

참고

Windows Admin Center 관리자 로그인 역할은 dataActions를 사용하므로 관리 그룹 범위에서 할당할 수 없습니다. 현재 이러한 역할은 구독, 리소스 그룹 또는 리소스 범위에서만 할당할 수 있습니다.

Microsoft Entra 관리 센터 환경을 사용하여 VM에 대한 역할 할당을 구성하기 위해 다음을 수행하세요.

VM 및 연결된 가상 네트워크, 네트워크 인터페이스, 공용 IP 주소 또는 Load Balancer 리소스가 포함된 리소스 그룹을 선택합니다.

액세스 제어(IAM) 를 선택합니다.

추가>를 선택하여 역할 할당 추가 페이지를 엽니다.

다음 역할을 할당합니다. 세부 단계에 대해서는 Azure Portal을 사용하여 Azure 역할 할당을 참조하세요.

설정 값 역할 Windows Admin Center 관리자 로그인 다음에 대한 액세스 할당 사용자, 그룹, 서비스 주체 또는 관리 ID

Azure RBAC를 사용하여 Azure 구독 리소스에 대한 액세스를 관리하는 방법에 대한 자세한 내용은 다음 문서를 참조하세요.

- Azure CLI를 사용하여 Azure 역할 할당

- Azure CLI 예제를 사용하여 Azure 역할을 할당하세요. Azure CLI는 Azure Cloud Shell 환경에서도 사용할 수 있습니다.

- Azure Portal을 사용하여 Azure 역할 할당하기

- Azure PowerShell을 사용하여 Azure 역할을 할당합니다.

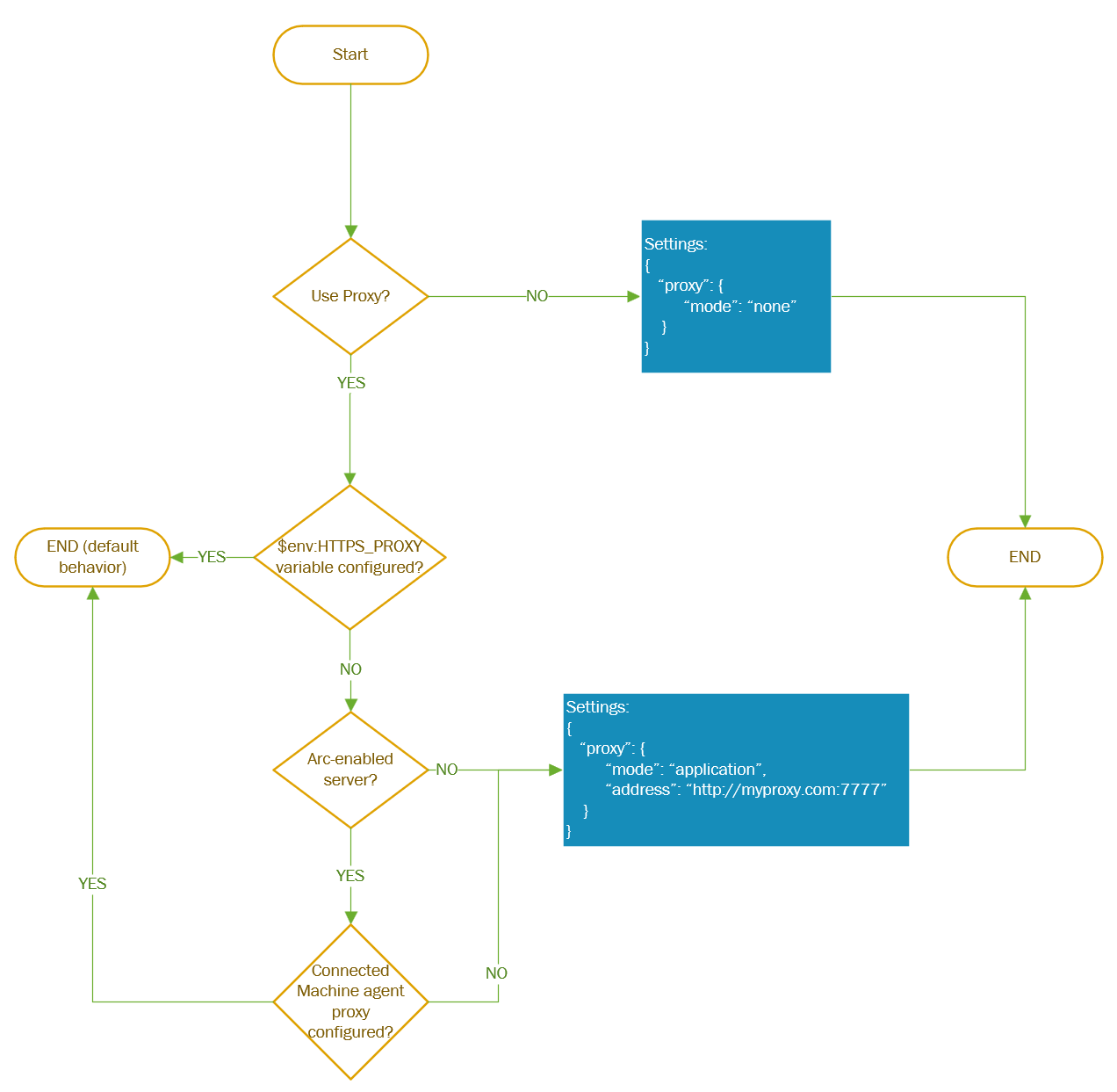

프록시 구성

컴퓨터가 인터넷을 통해 통신하기 위해 프록시 서버에 연결하는 경우, 다음의 요구 사항을 검토하여 필요한 네트워크 구성을 이해합니다.

Windows Admin Center 확장은 HTTPS 프로토콜을 사용하여 프록시 서버를 통해 통신할 수 있습니다. 다음 단계에 설명된 대로 구성에 대한 확장 설정을 사용합니다. 인증된 프록시는 지원되지 않습니다.

참고

프록시 구성은 0.0.0.321보다 큰 확장 버전에 대해서만 지원됩니다.

Settings매개 변수 값을 확인한 후 AdminCenter 에이전트를 배포할 때 이러한 다른 매개 변수를 제공합니다. 다음 예제와 같이 PowerShell 명령을 사용합니다.

$wacPort = "6516"

$settings = @{"port" = $wacPort; "proxy" = @{"mode" = "application"; "address" = "http://[address]:[port]";}}

Set-AzVMExtension -ExtensionName AdminCenter -ExtensionType AdminCenter -Publisher Microsoft.AdminCenter -ResourceGroupName <resource-group-name> -VMName <virtual-machine-name> -Location <location> -TypeHandlerVersion "0.0" -settings $settings

Windows Admin Center 업데이트

새 버전의 Windows Admin Center를 지속적으로 릴리스하고 있습니다. Windows Admin Center가 최신 버전으로 자동으로 업데이트하려면 Azure 가상 머신에서 컨트롤 플레인 작업을 수행해야 합니다. 더 빨리 업데이트하려는 경우 다음 명령을 실행할 수 있습니다.

Set-AzContext <subscription_id>

Set-AzVMExtension -ExtensionName "AdminCenter" -Publisher "Microsoft.AdminCenter" -ExtensionType "AdminCenter" -ResourceGroupName <RG_name> -VMName <VM_name>

구현 세부 정보

Windows Admin Center는 현재 Windows Admin Center를 사용하려는 각 Azure VM에 설치하는 확장 형식으로 Azure Portal에서 구현됩니다.

이 확장은 인증서를 관리하는 외부 서비스 및 DNS 레코드와 연결하므로 VM에 쉽게 연결할 수 있습니다.

Windows Admin Center 확장을 사용하는 각 Azure VM은 Microsoft가 Azure DNS에서 유지 관리하는 공용 DNS 레코드를 가져옵니다. DNS에 저장할 때 VM의 IP 주소를 익명화하기 위해 레코드 이름을 해시합니다. IP 주소는 DNS에 일반 텍스트로 저장되지 않습니다. 이 DNS 레코드는 VM에서 Windows Admin Center에 대한 인증서를 발급하여 VM과 암호화된 통신을 사용하도록 설정하는 데 사용됩니다.

Azure VM을 Windows Admin Center에 연결하면 관리자 그룹에 가상 계정이 배포되어 VM에 대한 모든 관리자 액세스 권한이 부여됩니다. VM에 대한 액세스는 Azure의 Windows Admin Center 관리자 로그인 역할에 의해 제어됩니다. VM에 대해 할당된 소유자 또는 기여자 역할이 있는 Azure 사용자에게는 VM에 로그인할 수 있는 권한이 자동으로 부여되지 않습니다.

문제 해결

다음은 뭔가 작동하지 않는 경우에 대비하여 시도해 보기 위한 몇 가지 팁입니다. 특히 Azure가 아닌 Windows Admin Center 문제 해결에 대한 일반적인 도움말은 Windows Admin Center 문제 해결을 참조하세요.

연결 실패 오류

새 탭에서

https://<ip_address>:<port>을(를) 엽니다. 인증서 오류와 함께 이 페이지가 성공적으로 로드되면 지원 요청을 만듭니다.이 페이지가 성공적으로 로드되지 않으면 Windows Admin Center 자체로의 연결에 문제가 있는 것입니다. 추가 문제 해결을 시도하기 전에 올바른 Vnet에 연결되어 있고 올바른 IP 주소를 사용하고 있는지 확인합니다.

공용 IP 주소를 사용하는 경우 설치 시 선택한 포트가 인터넷에 열려 있는지 확인합니다. 기본적으로 포트는 6516으로 설정됩니다. 가상 머신에서 '네트워킹' > '인바운드 포트 규칙 추가'로 이동합니다.

포트에 연결할 수 있는지 확인합니다.

- Azure Portal에서 “네트워킹”으로 이동하여 Windows Admin Center 포트를 차단할 수 있는 우선 순위가 높은 충돌하는 규칙이 없는지 확인하세요.

- Azure Portal에서 '연결 문제 해결'로 이동하여 연결이 작동하고 포트에 연결할 수 있는지 테스트합니다.

가상 머신에서 Windows Admin Center에 대한 아웃바운드 트래픽이 허용되는지 확인합니다.

Azure Portal에서 '네트워킹' 및 '아웃바운드 포트 규칙'으로 이동합니다.

Windows Admin Center및Azure Active Directory서비스 태그에 대한 새 포트 규칙을 만듭니다.가상 머신 내에서 PowerShell을 사용하여 다음 명령을 실행하여 이 테스트를 수행할 수 있습니다.

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure Portal모든 아웃바운드 트래픽을 허용했는데 위 명령에서 오류가 계속 표시되는 경우 연결을 차단하는 방화벽 규칙이 없는지 확인합니다. 문제가 없는 것 같으면 서비스에 문제가 발생했을 수 있으므로 지원 요청을 작성합니다.

Windows Admin Center 서비스가 VM에서 실행 중인지 확인합니다.

- Azure Portal에서 '연결' > 'RDP' > 'RDP 파일 다운로드'로 이동합니다.

- RDP 파일을 열고 관리자 자격 증명으로 로그인합니다.

- 작업 관리자(Ctrl+Shift+Esc)를 열고 '서비스'로 이동합니다.

- WindowsAdminCenter가 실행 중인지 확인하세요. 그렇지 않은 경우 서비스를 시작합니다.

설치가 양호한 상태인지 확인합니다.

- Azure Portal에서 '연결' > 'RDP' > 'RDP 파일 다운로드'로 이동합니다.

- RDP 파일을 열고 관리자 자격 증명으로 로그인합니다.

- 브라우저를 열고 Windows Admin Center를 설치한 포트로

https://localhost:<port>바꾸기<port>를 입력합니다. 어떤 포트에 설치했는지 확실하지 않나요? 이 문서의 뒷부분에 나오는 질문과 대답을 확인하세요. - 로드되지 않으면 설치에 문제가 있을 수 있습니다. Azure Portal로 돌아가서 '확장'으로 이동하고 관리 센터 확장을 제거합니다. 'Windows Admin Center'로 다시 이동하여 확장을 다시 설치합니다.

SmeInboundOpenException에 대해 방화벽 규칙이 열려 있는지 확인합니다.

- Azure Portal에서 '연결' > 'RDP' > 'RDP 파일 다운로드'로 이동합니다.

- RDP 파일을 열고 관리자 자격 증명으로 로그인합니다.

- 제어판을 열고 제어판\시스템 및 보안\Windows Defender 방화벽\허용된 앱으로 이동합니다.

- 프라이빗 및 퍼블릭 모두에 대해 SmeInboundOpenException 규칙이 사용하도록 설정되었는지 확인한 다음, 연결을 다시 시도하세요.

로고가 있는 'Windows Admin Center' 로딩 페이지에 문제가 있습니다.

브라우저에서 타사 쿠키를 차단하는 경우 이 문제가 발생할 수 있습니다. 현재 Windows Admin Center에서는 타사 쿠키를 차단하지 않아도 되며 이 요구 사항을 제거하기 위해 적극적으로 노력하고 있습니다. 그동안 브라우저에서 타사 쿠키를 허용하세요.

Edge에서:

- 오른쪽 위 모서리의 줄임표로 이동하고 설정으로 이동합니다.

- 쿠키 및 사이트 권한으로 이동

- 쿠키 및 사이트 데이터 관리 및 삭제로 이동

- 타사 쿠키 차단 확인란이 꺼져 있는지 확인합니다.

Chrome에서

- 오른쪽 위 모서리의 줄임표로 이동하고 설정으로 이동합니다.

- 개인 정보 및 보안으로 이동

- 쿠키 및 기타 사이트 데이터로 이동

- Incognito에서 타사 쿠키 차단 또는 모든 쿠키 허용에 대한 라디오 버튼을 선택합니다.

Windows Admin Center 도구 중 하나가 로드되지 않거나 오류가 발생함

Windows Admin Center의 다른 도구로 이동하여 로드되지 않는 도구로 다시 이동합니다.

다른 도구가 로드되지 않으면 네트워크 연결에 문제가 있을 수 있습니다. 블레이드를 닫은 다음 다시 연결해 보세요. 이 방법이 작동하지 않으면 지원 티켓을 엽니다.

Windows Admin Center 확장을 설치하지 못했음

VM이 요구 사항을 충족 하는지 다시 확인합니다.

가상 머신에서 Windows Admin Center로의 아웃바운드 트래픽이 허용되는지 확인합니다.

Azure Portal에서 '네트워킹' 및 '아웃바운드 포트 규칙'으로 이동합니다.

Windows Admin Center 대한 새 아웃바운드 포트 규칙을 만듭니다.

가상 머신 내에서 PowerShell을 사용하여 다음 명령을 실행하여 연결을 테스트합니다.

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure Portal

모든 아웃바운드 트래픽을 허용하고 위의 명령에서 오류가 발생하는 경우 연결을 차단하는 방화벽 규칙이 없는지 확인합니다.

아무 문제가 없는 것 같지만 Windows Admin Center 여전히 설치되지 않는 경우 다음 정보를 사용하여 지원 요청을 엽니다.

- Azure Portal의 로그 설정 > 확장 > AdminCenter > 보기 자세한 상태 아래에서 찾을 수 있습니다.

- VM에 로그인합니다. 다음 위치에서 로그를 공유합니다.

- C:\WindowsAzure\Logs\Plugins\AdminCenter

- C:\Packages\Plugins\AdminCenter

- 해당하는 경우 네트워크 추적. 네트워크 추적에는 고객 데이터 및 암호와 같은 중요한 보안 세부 정보가 포함될 수 있으므로 추적을 검토하고 공유하기 전에 중요한 세부 정보를 제거하는 것이 좋습니다.

ARM 템플릿을 사용하여 Windows Admin Center 배포 자동화

이 Azure Resource Manager 템플릿을 사용하여 Azure Portal에서 Windows Admin Center 배포를 자동화할 수 있습니다.

const deploymentTemplate = {

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"vmName": {

"type": "string"

},

"location": {

"type": "string"

},

"extensionName": {

"type": "string"

},

"extensionPublisher": {

"type": "string"

},

"extensionType": {

"type": "string"

},

"extensionVersion": {

"type": "string"

},

"port": {

"type": "string"

},

"salt": {

"type": "string"

}

},

"resources": [

{

"type": "Microsoft.Compute/virtualMachines/extensions",

"name": "[concat( parameters('vmName'), '/' , parameters('extensionName') )]",

"apiVersion": "2018-10-01",

"location": "[parameters('location')]",

"properties": {

"publisher": "[parameters('extensionPublisher')]",

"type": "[parameters('extensionType')]",

"typeHandlerVersion": "[parameters('extensionVersion')]",

"autoUpgradeMinorVersion": true,

"settings": {

"port": "[parameters('port')]",

"salt": "[parameters('salt')]",

}

}

}

];

const parameters = {

vmName: <VM name>,

location: <VM location>,

extensionName: "AdminCenter",

extensionPublisher: "Microsoft.AdminCenter",

extensionType: "AdminCenter",

extensionVersion: "0.0",

port: "6516",

salt: ""

}

PowerShell을 사용하여 Windows Admin Center 배포 자동화

이 PowerShell 스크립트를 사용하여 Azure Portal에서 Windows Admin Center 배포를 자동화할 수도 있습니다.

$resourceGroupName = <get VM's resource group name>

$vmLocation = <get VM location>

$vmName = <get VM name>

$vmNsg = <get VM's primary nsg>

$salt = ""

$wacPort = "6516"

$Settings = @{"port" = $wacPort; "salt" = $salt}

# Open outbound port rule for WAC service

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "WindowsAdminCenter" -DestinationPortRange "443" -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Open outbound port rule for AAD

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "AzureActiveDirectory" -DestinationPortRange "443" -Priority 101 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Install VM extension

Set-AzVMExtension -ResourceGroupName $resourceGroupName -Location $vmLocation -VMName $vmName -Name "AdminCenter" -Publisher "Microsoft.AdminCenter" -Type "AdminCenter" -TypeHandlerVersion "0.0" -settings $Settings

# Open inbound port rule on VM to be able to connect to WAC

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWAC" -Access "Allow" -Direction "Inbound" -SourceAddressPrefix "*" -SourcePortRange "*" -DestinationAddressPrefix "*" -DestinationPortRange $wacPort -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

알려진 문제

- 네트워킹 규칙을 변경하는 경우 Windows Admin Center에서 네트워킹을 업데이트하는 데 1분 정도 걸립니다. 몇 분 동안 연결이 실패할 수 있습니다.

- 가상 머신을 방금 시작한 경우 IP 주소가 Windows Admin Center에 등록되는 데 약 1분 정도 걸리므로 로드되지 않을 수 있습니다.

- Windows Admin Center의 첫 번째 로드 시간이 조금 더 오래 걸릴 수 있습니다. 모든 후속 로드는 불과 몇 초입니다.

- Chrome Incognito 모드는 지원되지 않습니다.

- Azure Portal 데스크톱 앱은 지원되지 않습니다.

자주 묻는 질문

Windows Admin Center를 사용하는 비용은 얼마입니까?

Azure Portal에서 Windows Admin Center를 사용하는 데는 비용이 들지 않습니다.

Windows Admin Center를 사용하여 Azure VM에서 실행되는 가상 머신을 관리할 수 있나요?

역할 및 기능 확장을 사용하여 Hyper-V 역할을 설치할 수 있습니다. 설치되면 브라우저를 새로 고치면 Windows Admin Center에 가상 머신 및 스위치 확장이 표시됩니다.

이 확장으로 관리할 수 있는 운영 체제는 무엇인가요?

확장을 사용하여 Windows Server 2016 이상 또는 Windows 10/11을 실행하는 VM을 관리할 수 있습니다.

Windows Admin Center가 보안을 어떻게 처리합니까?

VM에서 실행되는 Azure Portal에서 Windows Admin Center로의 트래픽은 HTTPS를 사용합니다. Azure VM은 WinRM을 통해 PowerShell 및 WMI를 사용하여 관리됩니다.

인바운드 포트의 경우 포트를 열어야 하는 이유와 원본을 'Any'로 설정해야 하는 이유는 무엇인가요?

Windows Admin Center가 Azure 가상 머신에 설치됩니다. 설치는 웹 서버와 게이트웨이로 구성됩니다. DNS에 웹 서버를 게시하고 방화벽(VM의 인바운드 포트)을 열면 Azure Portal에서 Windows Admin Center에 액세스할 수 있습니다. 이 포트에 대한 규칙은 'RDP' 포트와 매우 유사하게 수행됩니다. 이 포트를 'Any'까지 열지 않으려면 Azure Portal을 여는 데 사용되는 컴퓨터의 IP 주소에 규칙을 지정하는 것이 좋습니다.

아웃바운드 포트 규칙을 만들어야 하는 이유는 무엇인가요?

인증서 및 DNS 레코드를 관리하는 외부 Windows Admin Center 서비스가 있습니다. VM이 서비스와 상호 작용할 수 있도록 하려면 아웃바운드 포트 규칙을 만들어야 합니다.

PowerShell 또는 Azure CLI를 사용하여 내 VM에 확장을 설치할 수 있나요?

예:

- PowerShell: Set-AzVMExtension

- Azure CLI: az vm extension set

VM에 Windows Admin Center가 이미 설치되어 있습니다. 포털에서 액세스할 수 있나요?

예, 그러나 확장을 설치해야 합니다.

Windows Admin Center 및 해당 도구의 일반적인 기능에 대한 설명서가 있나요?

예, Windows Admin Center 개요 및 서버 관리를 참조하세요.

각 Azure VM에 Windows Admin Center를 설치해야 하나요?

예, 초기 구현의 경우 Windows Admin Center를 사용하려는 모든 Azure VM에 설치해야 합니다.

Windows Admin Center를 사용하여 모든 서버 및 가상 머신을 관리할 수 있나요?

예, Windows Admin Center 온-프레미스를 사용하여 온-프레미스 및 Azure에서 서버 및 가상 머신을 관리할 수 있습니다. 자세한 내용은 Windows Admin Center를 사용하여 Azure VM 관리를 참조하세요.

Azure Portal의 Windows Admin Center가 Azure Bastion에서 작동하나요?

아니요, 안타깝게도 그렇지 않습니다.

Windows Admin Center가 부하 분산 장치 뒤에 있는 VM에 대해 지원하나요?

예.