Microsoft의 통합 보안 운영 플랫폼에서 기본적으로 사례 관리

사례 관리는 Microsoft의 SecOps(통합 보안 작업) 플랫폼에 온보딩할 때 보안 작업을 관리하기 위한 새로운 기능의 첫 번째 설치입니다.

통합된 보안 중심 사례 관리 환경을 제공하기 위한 이 초기 단계는 SecOps 워크로드에서 풍부한 협업, 사용자 지정, 증거 수집 및 보고를 중앙 집중화합니다. SecOps 팀은 보안 컨텍스트를 유지하고, 더 효율적으로 작업하며, Defender 포털을 벗어나지 않고 사례 작업을 관리할 때 공격에 더 빠르게 대응합니다.

중요

이 게시물의 일부 정보는 상용으로 출시되기 전에 실질적으로 수정될 수 있는 사전 릴리스된 제품과 관련이 있습니다. Microsoft는 여기에서 제공되는 정보와 관련하여 명시적이거나 묵시적인 어떠한 보증도 하지 않습니다.

사례 관리(미리 보기)란?

사례 관리를 사용하면 Defender 포털에서 기본적으로 SecOps 사례를 관리할 수 있습니다. 지원되는 시나리오 및 기능의 초기 집합은 다음과 같습니다.

- 사용자 지정 상태 값을 사용하여 사용자 고유의 사례 워크플로 정의

- 공동 작업자에게 작업 할당 및 기한 구성

- 여러 인시던트 를 사례에 연결하여 에스컬레이션 및 복잡한 사례 처리

- RBAC를 사용하여 사례에 대한 액세스 관리

사례 관리의 기초를 구축하면서 이 솔루션을 발전할 때 이러한 추가적인 강력한 기능의 우선 순위를 지정하고 있습니다.

- 자동화

- 다중 테넌트 지원

- 추가해야 할 추가 증거

- 워크플로 사용자 지정

- 추가 Defender 포털 통합

요구 사항

사례 관리는 Defender 포털에서 사용할 수 있으며 이를 사용하려면 Microsoft Sentinel 작업 영역이 연결되어 있어야 합니다. Azure Portal 사례에 액세스할 수 없습니다.

자세한 내용은 Defender 포털에 Microsoft Sentinel 연결을 참조하세요.

이 표를 사용하여 사례 관리의 RBAC를 계획합니다.

| 사례 기능 | Microsoft Defender XDR 통합 RBAC에 필요한 최소 권한 |

|---|---|

| 보기 전용 - 사례 큐 - 사례 세부 정보 - 작업 - 주석 - 사례 감사 |

보안 작업 > 보안 데이터 기본 사항(읽기) |

| 사례 및 사례 작업 만들기 및 관리 - 할당 - 업데이트 상태 - 링크 및 연결 해제 인시던트 |

보안 작업 > 경고(관리) |

| 사례 상태 옵션 사용자 지정 | 핵심 보안 설정 권한 부여 및 설정 > (관리) |

자세한 내용은 Microsoft Defender XDR RBAC(통합 역할 기반 액세스 제어)를 참조하세요.

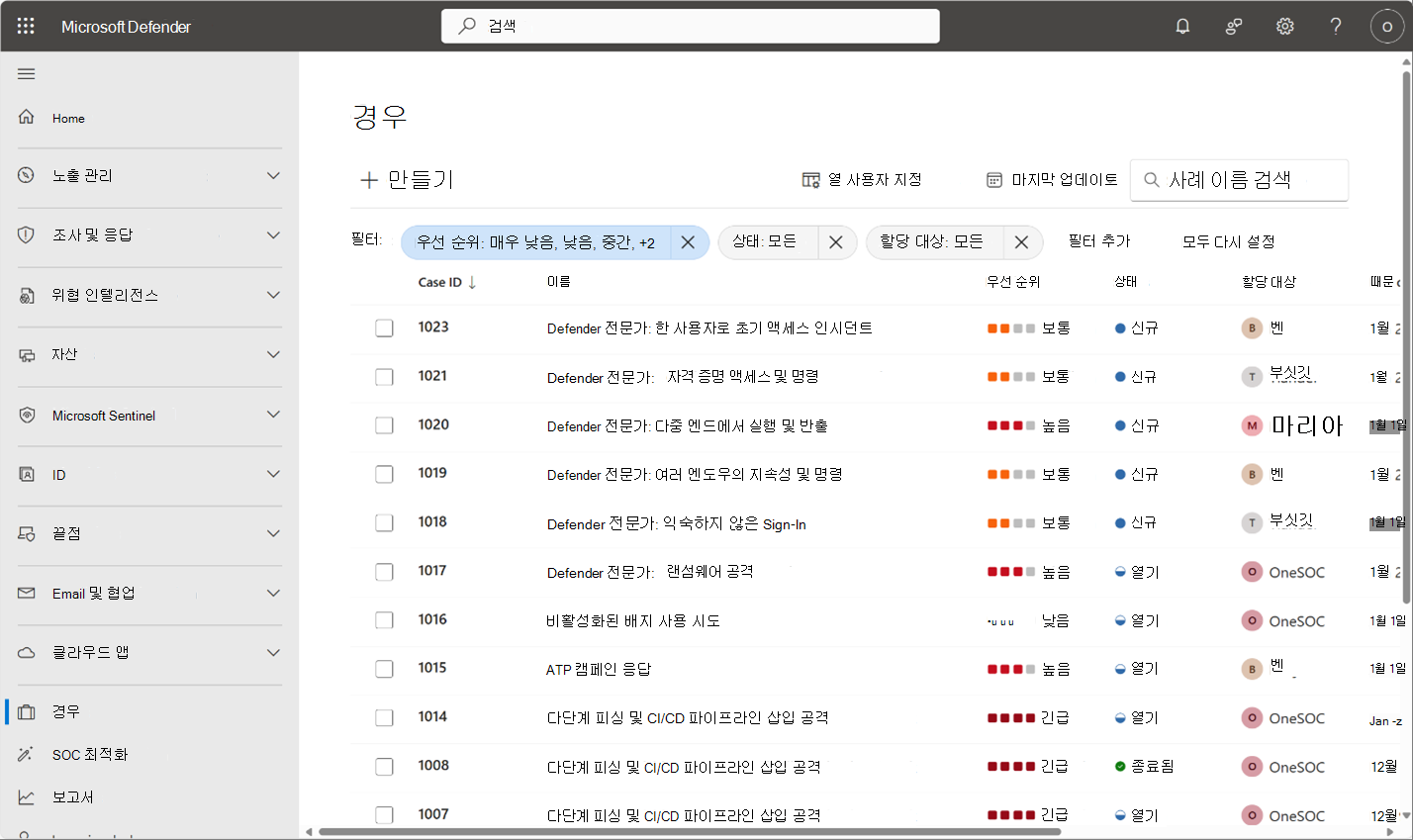

사례 큐

사례 관리 사용을 시작하려면 Defender 포털에서 사례를 선택하여 사례 큐에 액세스합니다. 사례를 필터링, 정렬 또는 검색하여 집중해야 하는 항목을 찾습니다.

사례 세부 정보

각 사례에는 분석가가 사례를 관리하고 중요한 세부 정보를 표시할 수 있는 페이지가 있습니다.

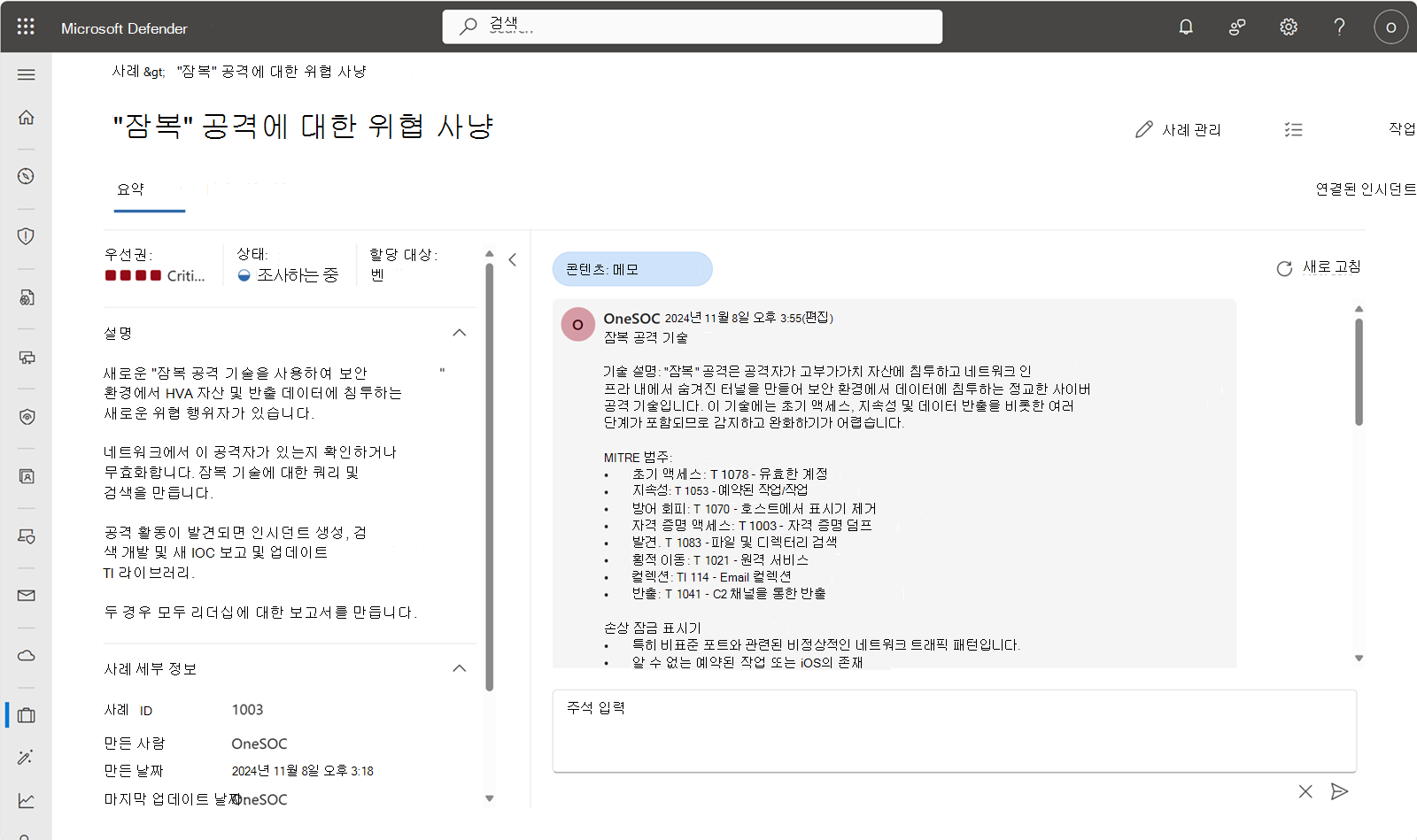

다음 예제에서 위협 사냥꾼은 여러 MITRE ATT&CK 기술 및 IOC로 구성된 가상의 "잠복" 공격을 조사하고 있습니다.

다음 사례 세부 정보를 관리하여 작업을 설명, 우선 순위 지정, 할당 및 추적합니다.

| 표시된 대/소문자 기능 | 사례 옵션 관리 | 기본값 |

|---|---|---|

| 우선 순위 |

Very low, Low, Medium, High, Critical |

없음 |

| 상태 | 분석가에 의해 설정되며 관리자가 사용자 지정할 수 있습니다. | 기본 상태는 New, Open, 기본 Closed값은 입니다. New |

| 할당 대상 | 테넌트에서 단일 사용자 | 없음 |

| 설명 | 일반 텍스트 | 없음 |

| 사례 세부 정보 | 대/소문자 ID | 사례 ID는 1000에서 시작하여 제거되지 않습니다. 사용자 지정 상태 및 필터를 사용하여 사례를 보관합니다. 사례 번호가 자동으로 설정됩니다. |

| 마지막으로 업데이트한 에 의해 마지막으로 업데이트된 날짜에 만든 이 생성됨 |

자동으로 설정 | |

| 연결된 인 시던트에 대한 기한 |

없음 |

사용자 지정된 상태 설정, 작업 할당, 인시던트 연결 및 주석 추가를 통해 사례를 추가로 관리합니다.

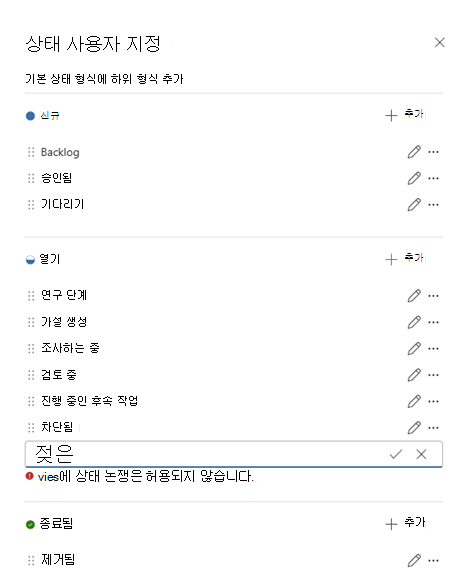

상태 사용자 지정

SOC(보안 운영 센터)의 요구에 맞게 사례 관리를 설계합니다. SecOps 팀에서 사용할 수 있는 상태 옵션을 사용자 지정하여 현재 위치에 있는 프로세스에 맞도록 합니다.

잠복 공격 사례 만들기 예제에 따라 SOC 관리자는 상태를 구성하여 위협 사냥꾼이 매주 심사를 위해 위협 백로그를 유지할 수 있도록 했습니다. 연구 단계 및 가설 생성과 같은 사용자 지정 상태는 이 위협 헌팅 팀의 설정된 프로세스와 일치합니다.

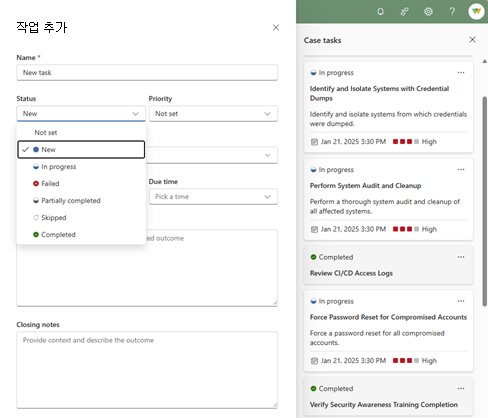

작업

사례의 세분화된 구성 요소를 관리하는 작업을 추가합니다. 각 작업에는 고유한 이름, 상태, 우선 순위, 소유자 및 기한이 함께 제공됩니다. 이 정보를 사용하면 언제 어떤 작업을 완료할 책임이 있는지 항상 알 수 있습니다. 작업 설명에는 수행할 작업과 진행 상황을 설명하기 위한 공간이 요약되어 있습니다. 닫는 노트는 완료된 작업의 결과에 대한 더 많은 컨텍스트를 제공합니다.

새 작업 상태, 진행 중, 실패, 부분적으로 완료됨, 건너뛰기, 완료됨

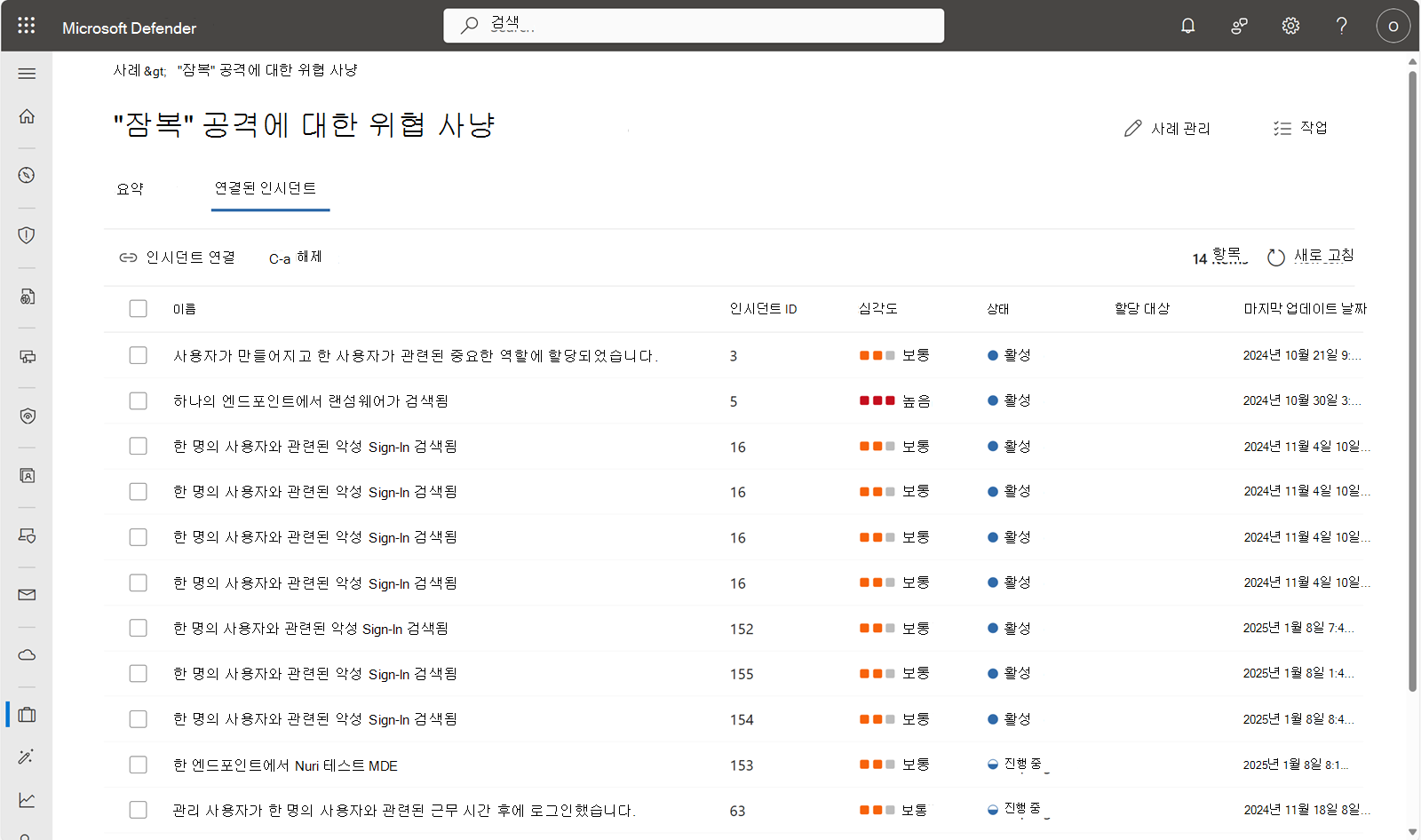

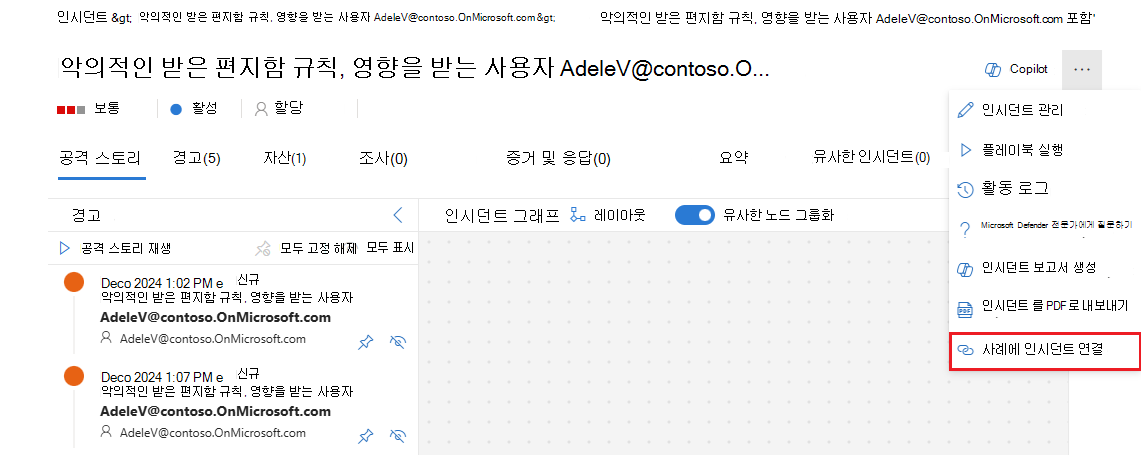

인시던트 연결

사례와 인시던트를 연결하면 SecOps 팀이 가장 적합한 방법으로 공동 작업하는 데 도움이 됩니다. 예를 들어 악의적인 활동을 발견한 위협 사냥꾼은 IR(인시던트 대응) 팀에 인시던트를 만듭니다. 그 위협 사냥꾼은 사건을 사건에 연결하므로 관련이 있음을 분명히 알 수 있습니다. 이제 IR 팀은 활동을 발견한 사냥의 맥락을 이해합니다.

또는 IR 팀이 하나 이상의 인시던트 를 헌팅 팀에 에스컬레이션해야 하는 경우 사례를 만들고 조사 & 대응 인시던트 세부 정보 페이지에서 인시던트 연결이 가능합니다.

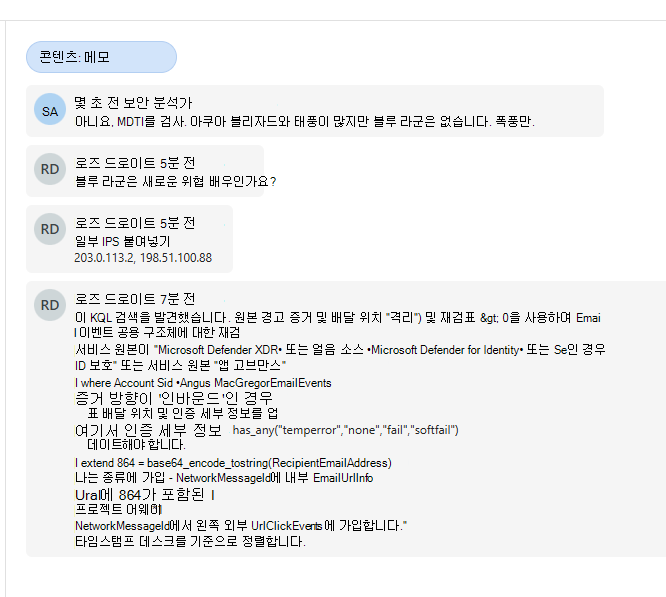

활동 로그

노트를 적어 두거나 해당 키 검색 논리를 따라 전달해야 합니까? 일반 텍스트 주석을 만들고 활동 로그에서 감사 이벤트를 검토합니다. 댓글은 사례에 정보를 빠르게 추가할 수 있는 좋은 장소입니다.

감사 이벤트는 사례의 활동 로그에 자동으로 추가되고 최신 이벤트가 맨 위에 표시됩니다. 메모 또는 감사 기록에 집중해야 하는 경우 필터를 변경합니다.