주요 유효성 검사 지점 살펴보기

애플리케이션이 항상 안전한지 확인하기 위해 개발에서 프로덕션까지의 각 단계에서 지속적인 보안 유효성 검사를 추가해야 합니다.

이 방법은 보안 팀과의 대화를 각 릴리스 승인에서 CI/CD 프로세스에 동의로 전환하고 언제든지 프로세스를 모니터링하고 감사하는 것을 목표로 합니다.

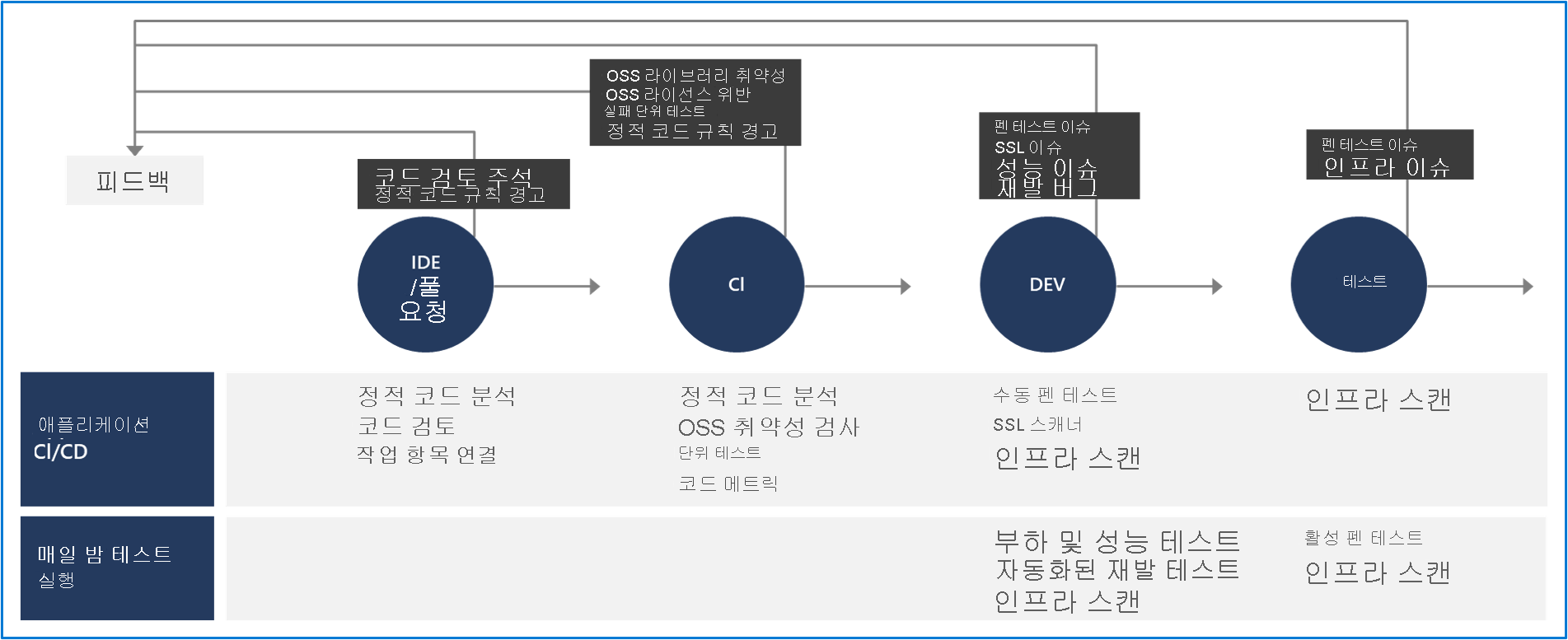

아래 다이어그램은 녹색 필드 애플리케이션을 빌드할 때 CI/CD 파이프라인의 중요한 유효성 검사 지점을 강조 표시합니다.

플랫폼 및 애플리케이션의 수명 주기에 따라 도구를 점진적으로 구현할 수 있습니다.

특히 제품이 완성도가 낮고 이전에 사이트 또는 애플리케이션에 대해 보안 유효성 검사를 실행하지 않은 경우

IDE/끌어오기 요청

개발자가 코드를 커밋하기 전에 CI/CD의 유효성 검사가 시작됩니다.

IDE의 정적 코드 분석 도구는 보안 취약성이 CI/CD 프로세스에 도입되지 않도록 하는 데 도움이 되는 첫 번째 방어선을 제공합니다.

중앙 리포지토리에 코드를 커밋하는 프로세스에는 보안 취약성이 도입되지 않도록 방지하는 컨트롤이 있어야 합니다.

분기 정책과 함께 Azure DevOps에서 Git 소스 제어를 사용하면 이 유효성 검사를 제공할 수 있는 제어된 커밋 환경을 제공합니다.

공유 분기에서 분기 정책을 사용하도록 설정하려면 병합 프로세스를 시작하고 정의된 모든 컨트롤의 실행을 보장하기 위해 끌어오기 요청이 필요합니다.

끌어오기 요청에는 코드 검토가 필요하며, 코드에 도입된 새로운 문제를 식별하기 위한 하나의 수동이지만 중요한 검사가 필요합니다.

이 수동 검사와 함께 코드 변경 이유를 감사하기 위해 커밋을 작업 항목에 연결해야 하며 푸시를 완료하기 전에 CI(연속 통합) 빌드 프로세스가 성공해야 합니다.