관리자 계정 추가

연습 - 관리자 계정 추가

Microsoft Entra 외부 ID에서 외부 테넌트는 소비자 및 게스트 계정의 디렉터리를 나타냅니다. 관리자 역할을 사용하면 회사 및 게스트 계정이 테넌트를 관리할 수 있습니다.

참고 항목

관리자 계정을 만들려면 최소한 사용자 관리자 디렉터리 역할이 필요합니다.

이 역할은 권한 있는 역할입니다. 권한 있는 역할을 사용하기 위한 모범 사례에 관해 읽어 보세요.

의견이 있으신가요? 여러분의 개념 증명 프로젝트가 어떻게 진행되고 있는지 알려 주세요. 귀하의 의견을 듣고 싶습니다.

Warning

관리자 계정을 만들 때 사용자에게 최소 권한 있는 역할을 할당하여 작업을 완료하는 데 필요한 권한만 갖도록 하는 것이 좋습니다.

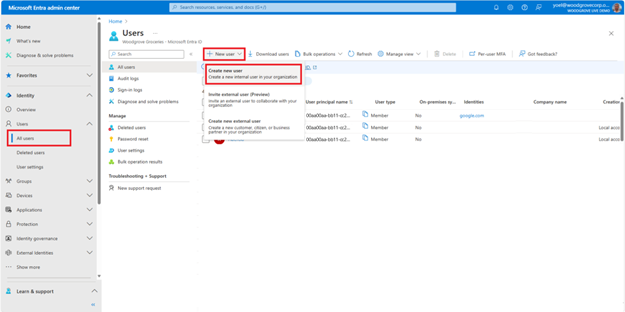

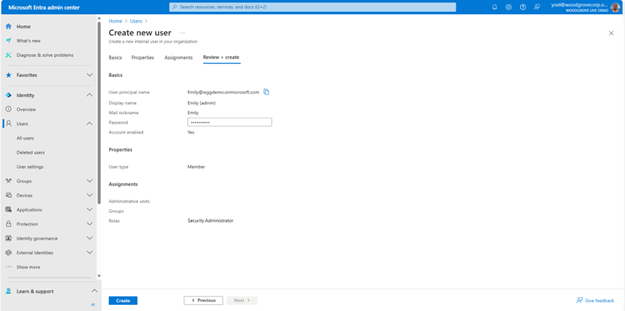

관리자 계정을 추가하려면 최소 권한 있는 역할 관리자 권한으로 Microsoft Entra 관리 센터에 로그인하고 ID>사용자>모든 사용자로 이동합니다. 그런 다음 새 사용자>새 사용자 만들기를 선택합니다.

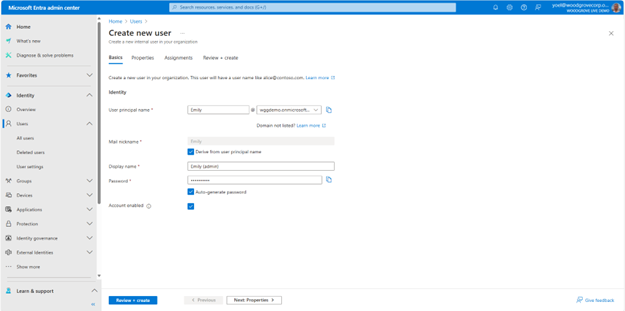

새 사용자 만들기 페이지에서 다음 정보를 입력합니다.

- 기본 사항에서 이 관리자에 대한 정보를 입력합니다.

- 사용자 계정 이름(필수) - 새 사용자의 사용자 이름입니다. 예들 들어 emily@woodgrovelive.com입니다.

- 표시 이름 - 새 사용자의 이름입니다. 예를 들어, Emily Doe입니다.

- 암호에서 암호 상자에 제공된 자동 생성된 암호를 복사합니다. 처음으로 로그인하려면 관리자에게 이 암호를 제공해야 합니다.

- 기본 사항에서 이 관리자에 대한 정보를 입력합니다.

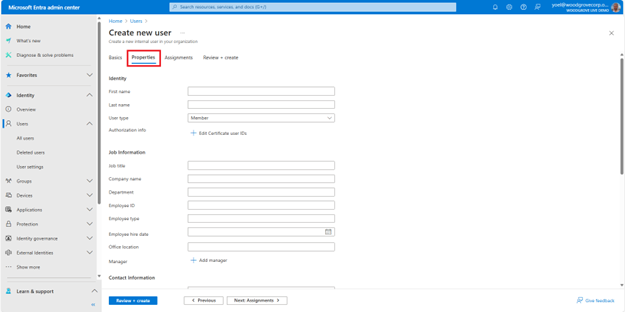

속성 아래에서 다른 속성과 함께 이름과 성을 입력할 수도 있습니다.

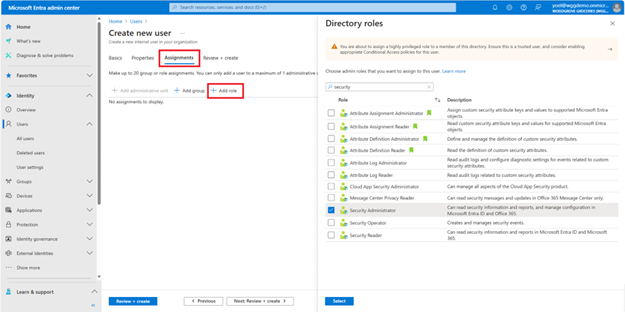

사용자에 대한 관리 권한을 추가하려면 Microsoft Entra ID에서 하나 이상의 관리자 역할에 추가합니다. 할당에서 역할 추가를 선택합니다. 그런 다음, 이 사용자에게 할당할 역할을 찾고 선택을 선택합니다.

Warning

관리자 계정을 만들 때 사용자에게 최소 권한 있는 역할을 할당하여 작업을 완료하는 데 필요한 권한만 갖도록 하는 것이 좋습니다.

계정을 만들려면 만들기를 선택합니다.

잘하셨습니다! 관리자 계정이 만들어지고 외부 테넌트에 추가됩니다.

1. 사용자 만들기

사용자를 만들려면 Microsoft Graph 요청에서 다음 값을 바꿉니다.

- displayName을 사용자 표시 이름으로 바꿉니다.

- mailNickname을 사용자의 메일 별칭으로 바꿉니다. 이 속성은 사용자를 만들 때 지정해야 합니다.

- userPrincipalName을 사용자의 UPN(보안 주체 이름)으로 바꿉니다. 일반적인 형식은 alias@domain이며, 여기서 도메인은 테넌트의 확인된 도메인 컬렉션에 있어야 합니다.

- password를 사용자와 공유할 임시 암호로 바꿉니다. 첫 번째 로그인 중에 사용자에게 암호를 변경하라는 메시지가 표시됩니다.

예시

다음 예제에서는 Adele Vance에 대한 새 사용자 계정을 만드는 방법을 보여줍니다.

POST https://graph.microsoft.com/v1.0/applications

{

"accountEnabled": true,

"displayName": "Adele Vance",

"mailNickname": "AdeleV",

"userPrincipalName": "AdeleV@wggdemo.onmicrosoft.com",

"passwordProfile": {

"forceChangePasswordNextSignIn": true,

"password": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u"

}

}

1.1 사용자 ID 복사

응답에서 id의 값을 복사합니다. 예를 들면 다음과 같습니다.

{

"@odata.context": "https://graph.microsoft.com/v1.0/$metadata#users/$entity",

"id": "00aa00aa-bb11-cc22-dd33-44ee44ee44ee",

...

}

2. 관리자 역할 할당

새 사용자를 만든 후 (통합) 역할 할당을 만듭니다. 다음 Microsoft Graph 요청에서 다음을 대체합니다.

- {user-id}를 이전 단계의 사용자 ID로 바꿉니다.

- {role-id}를 Microsoft Entra 기본 제공 역할 중 하나로 바꿉니다.

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments

{

"principalId": "{user-id}",

"roleDefinitionId": "{role-id}",

"directoryScopeId": "/"

}

예시

다음 예제에서는 Adele Vance에 보안 관리자 역할을 할당합니다.

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments

{

"principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222",

"roleDefinitionId": "194ae4cb-b126-40b2-bd5b-6091b380977d",

"directoryScopeId": "/"

}