자습서: 헤더 기반 Single Sign-On을 위한 F5 BIG-IP 액세스 정책 관리자 구성

F5 BIG-IP 고급 구성을 사용하여 헤더 기반 애플리케이션에 대한 SSO(Single Sign-On)를 통해 SHA(보안 하이브리드 액세스)를 구현하는 방법을 알아봅니다. BIG-IP 게시 애플리케이션 및 Microsoft Entra 구성 이점:

- Microsoft Entra 사전 인증 및 조건부 액세스를 통해 제로 트러스트 거버넌스가 개선되었습니다.

- 조건부 액세스란?을 참조하세요.

- 제로 트러스트 보안을 참조하세요.

- Microsoft Entra ID와 BIG-IP 게시 서비스 간의 전체 SSO

- 하나의 컨트롤 플레인에서 관리 ID 및 액세스

- Microsoft Entra 관리 센터를 참조하세요.

자세히 보기:

시나리오 설명

이 시나리오에는 사용권 계약에 따라 보호하는 콘텐츠에 대한 액세스를 제어하기 위해 HTTP 인증 헤더를 사용하는 레거시 애플리케이션이 있습니다. 이상적으로 Microsoft Entra ID는 애플리케이션 액세스를 관리합니다. 그러나 레거시에는 최신 인증 프로토콜이 없습니다. 현대화에는 활동과 시간이 필요하며 가동 중지 시간 비용과 위험이 발생합니다. 대신, 공용 인터넷과 내부 애플리케이션 사이에 BIG-IP를 배포하여 애플리케이션에 대한 인바운드 액세스를 제어합니다.

애플리케이션 앞의 BIG-IP를 사용하면 Microsoft Entra 사전 인증 및 헤더 기반 SSO를 통해 서비스를 오버레이할 수 있습니다. 이 구성은 애플리케이션 보안 태세를 개선시킵니다.

시나리오 아키텍처

이 시나리오에 대한 보안 하이브리드 액세스 솔루션은 다음으로 구성됩니다.

- 애플리케이션 - Microsoft Entra SHA로 보호되는 BIG-IP 게시 서비스

-

Microsoft Entra ID - 사용자 자격 증명, 조건부 액세스 및 BIG-IP에 대한 SSO를 확인하는 SAML(Security Assertion Markup Language) IdP(ID 공급자)

- SSO를 통해 Microsoft Entra ID는 사용자 ID를 포함하여 BIG-IP 필수 세션 특성을 제공합니다.

- BIG-IP - 백 엔드 애플리케이션에 대한 헤더 기반 SSO 전에 SAML IdP에 인증을 위임하는 역방향 프록시 및 SAML SP(서비스 공급자)

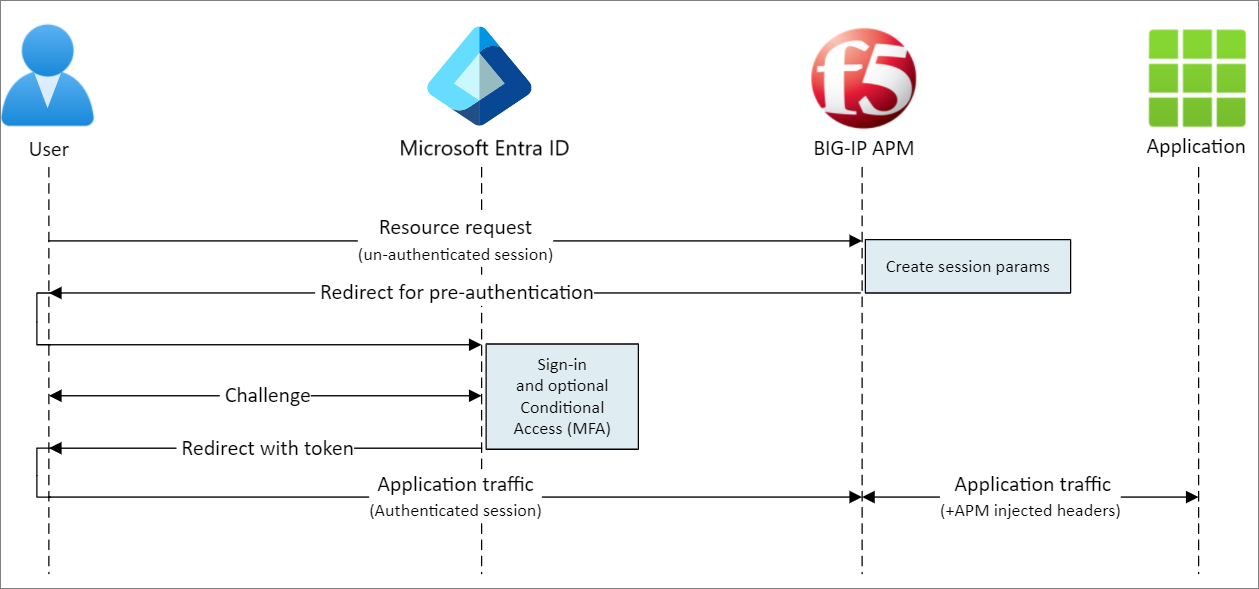

다음 다이어그램에서는 Microsoft Entra ID, BIG-IP, APM 및 애플리케이션을 사용하는 사용자 흐름을 보여 줍니다.

- 사용자가 애플리케이션의 SAML SP 엔드포인트(BIG-IP)에 연결합니다.

- BIG-IP APM 액세스 정책은 사용자를 Microsoft Entra ID(SAML IdP)로 리디렉션합니다.

- Microsoft Entra는 사용자를 사전 인증하고 ConditionalAccess 정책을 적용합니다.

- 사용자가 BIG-IP(SAML SP)로 리디렉션되고, 발급된 SAML 토큰을 사용하여 SSO가 수행됩니다.

- BIG-IP는 애플리케이션에 대한 요청 시 Microsoft Entra 특성을 헤더로 삽입합니다.

- 애플리케이션이 요청에 권한을 부여하고 페이로드를 반환합니다.

필수 조건

필요한 시나리오의 경우:

- Azure 구독

- 계정이 없으면 Azure 무료 계정을 만듭니다.

- 클라우드 애플리케이션 관리자 또는 애플리케이션 관리자 역할 중 하나

- BIG-IP 또는 Azure에 BIG-IP VE(Virtual Edition) 배포

- 다음 F5 BIG-IP 라이선스 중 하나:

- F5 BIG-IP® Best 번들

- F5 BIG-IP APM(Access Policy Manager)™ 독립 실행형 라이선스

- BIG-IP F5 BIG-IP® LTM(Local Traffic Manager)™에 대한 F5 BIG-IP Access Policy Manager™(APM) 추가 기능 라이선스

- BIG-IP 전체 기능 90일 평가판 평가판을 참조하세요.

- 온-프레미스 디렉터리에서 Microsoft Entra ID로 동기화된 사용자 ID

- HTTPS를 통한 서비스 게시 또는 테스트 중 기본 인증서 사용을 위한 SSL 인증서

- SSL 프로필을 참조하세요.

- 테스트용 헤더 기반 애플리케이션 또는 IIS 헤더 앱

BIG-IP 구성 방법

다음 지침은 SHA를 구현하는 유연한 방법인 고급 구성 방법입니다. BIG-IP 구성 개체를 수동으로 만듭니다. 구성 단계별 템플릿에 포함되지 않은 시나리오에 이 방법을 사용합니다.

참고 항목

문자열 또는 값 예를 사용자 환경의 문자열이나 값으로 바꿉니다.

Microsoft Entra 갤러리에서 F5 BIG-IP 추가

SHA를 구현하기 위한 첫 번째 단계는 BIG-IP APM과 Microsoft Entra ID 간에 SAML 페더레이션 신뢰를 설정하는 것입니다. 신뢰는 게시된 서비스에 대한 액세스 권한을 부여하기 전에 사전 인증 및 Microsoft Entra ID에 대한 조건부 액세스를 전달하기 위해 BIG-IP에 대한 통합을 설정합니다.

자세한 정보: 조건부 액세스란?

최소한 클라우드 애플리케이션 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

ID>애플리케이션>엔터프라이즈 애플리케이션>모든 애플리케이션으로 이동합니다.

상단 리본에서 + 새 애플리케이션을 선택합니다.

갤러리에서 F5를 검색합니다.

F5 BIG-IP APM Microsoft Entra ID 통합을 선택합니다.

애플리케이션 이름을 입력합니다.

추가/만들기를 선택합니다.

이름은 서비스를 반영합니다.

Microsoft Entra SSO 구성

새로운 F5 애플리케이션 속성이 나타납니다.

관리>SSO(Single Sign-On)를 선택합니다.

Single Sign-On 방법 선택 페이지에서 SAML을 선택합니다.

Single Sign-On 설정을 저장하려면 프롬프트를 건너뜁니다.

아니요, 나중에 저장을 선택합니다.

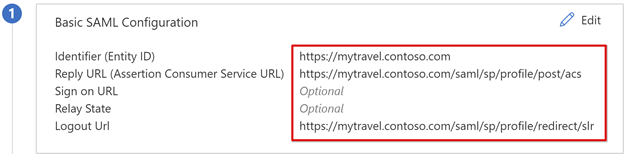

SAML을 사용하여 SSO(Single Sign-On) 설정의 기본 SAML 구성에서 펜 아이콘을 선택합니다.

식별자 URL을 BIG-IP 게시 서비스 URL로 바꿉니다. 예를 들어

https://mytravel.contoso.com회신 URL에 대해 반복하고 APM SAML 엔드포인트 경로를 포함합니다. 예를 들어

https://mytravel.contoso.com/saml/sp/profile/post/acs참고 항목

이 구성에서 SAML 흐름은 IdP 모드에서 작동합니다. Microsoft Entra ID는 애플리케이션의 BIG-IP 서비스 엔드포인트로 리디렉션되기 전에 사용자에게 SAML 어설션을 발급합니다. BIG-IP APM은 IdP 및 SP 모드를 지원합니다.

로그아웃 URI에는 서비스 호스트 헤더 앞에 BIG-IP APM SLO(단일 로그아웃) 엔드포인트를 입력합니다. SLO URI는 Microsoft Entra 로그아웃 후 사용자 BIG-IP APM 세션이 종료되도록 합니다. 예를 들어,

https://mytravel.contoso.com/saml/sp/profile/redirect/slr

참고 항목

TMOS(트래픽 관리 운영 체제) v16부터 SAML SLO 엔드포인트가

/saml/sp/profile/redirect/slo로 변경되었습니다.저장을 선택합니다.

SAML 구성을 종료합니다.

SSO 테스트 프롬프트를 건너뜁니다.

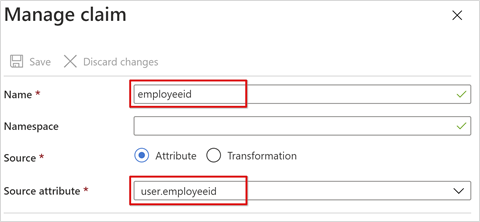

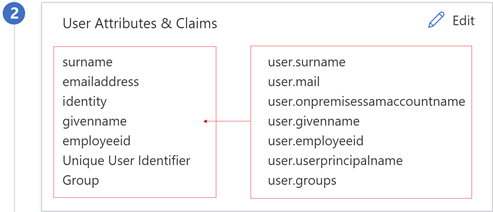

사용자 특성 및 클레임 > + 새 클레임 추가를 편집하려면 펜 아이콘을 선택합니다.

이름으로 직원 ID를 선택합니다.

원본 특성에 대해 user.employeeid를 선택합니다.

저장을 선택합니다.

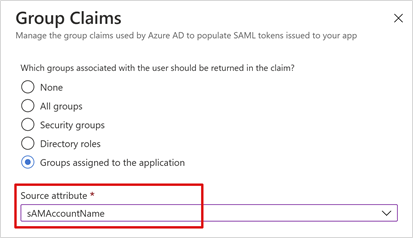

- + 그룹 클레임 추가를 선택합니다.

- 애플리케이션에 할당된 그룹>원본 특성>sAMAccountName을 선택합니다.

- 구성을 저장을 선택합니다.

- 뷰를 닫습니다.

- 사용자 특성 및 클레임 섹션 속성을 관찰합니다. Microsoft Entra ID는 BIG-IP APM 인증을 위한 사용자 속성과 백 엔드 애플리케이션에 대한 SSO를 발급합니다.

참고 항목

BIG-IP 게시 애플리케이션이 헤더로 예상하는 다른 클레임을 추가합니다. Microsoft Entra ID에 있는 경우 더 정의된 클레임이 발급됩니다. 클레임을 발급하기 전에 Microsoft Entra ID에서 디렉터리 멤버 자격과 사용자 개체를 정의합니다. Microsoft Entra ID를 사용하여 애플리케이션에 대한 그룹 클레임 구성을 참조하세요.

- SAML 서명 인증서 섹션에서 다운로드를 선택합니다.

- 페더레이션 메타데이터 XML 파일이 컴퓨터에 저장됩니다.

Microsoft Entra ID에서 만들어진 SAML 서명 인증서의 수명은 3년입니다.

Microsoft Entra 권한 부여

기본적으로 Microsoft Entra ID는 애플리케이션에 대한 액세스 권한이 부여된 사용자에게 토큰을 발급합니다.

- 애플리케이션의 구성 보기에서 사용자 및 그룹을 선택합니다.

- + 사용자 추가를 선택하고 할당 추가에서 사용자 및 그룹을 선택합니다.

- 사용자 및 그룹 대화 상자에서 헤더 기반 애플리케이션에 액세스하도록 권한 부여된 사용자 그룹을 추가합니다.

- 선택을 선택합니다.

- 할당을 선택합니다.

Microsoft Entra SAML 페더레이션 신뢰가 완료되었습니다. 다음으로, SAML 사전 인증 신뢰를 완료하기 위한 속성으로 구성된 웹 애플리케이션을 게시하도록 BIG-IP APM을 설정합니다.

고급 구성

다음 섹션을 사용하여 SAML, 헤더 SSO, 액세스 프로필 등을 구성합니다.

SAML 구성

게시된 애플리케이션을 Microsoft Entra ID와 페더레이션하려면 BIG-IP SAML 서비스 공급자 및 해당 SAML IDP 개체를 만듭니다.

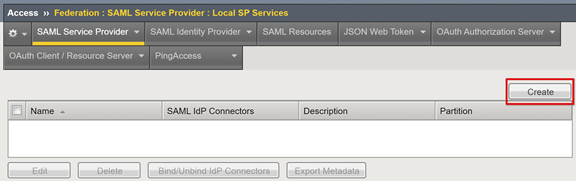

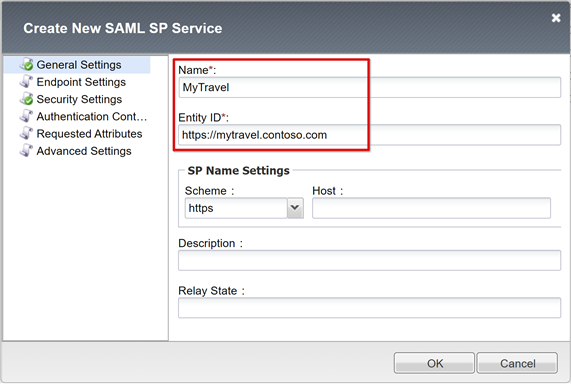

액세스>페더레이션>SAML 서비스 공급자>로컬 SP 서비스>만들기를 선택합니다.

이름을 입력합니다.

Microsoft Entra ID에 정의된 엔터티 ID를 입력합니다.

SP 이름 설정에서 엔터티 ID가 게시된 URL의 호스트 이름과 일치하지 않는 경우 선택하고, 일반 호스트 이름 기반 URL 형식이 아닌 경우 선택합니다. 엔터티 ID가

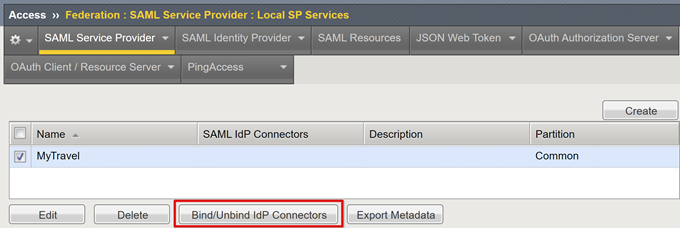

urn:mytravel:contosoonline인 경우 외부 구성표 및 애플리케이션 호스트 이름을 제공합니다.아래로 스크롤하여 새 SAML SP 개체를 선택합니다.

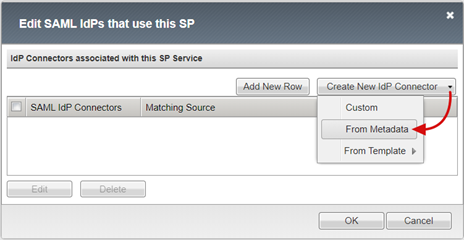

바인딩/바인딩 해제 IdP 커넥터를 선택합니다.

새 IdP 커넥터 만들기를 선택합니다.

드롭다운에서 메타데이터에서를 선택합니다.

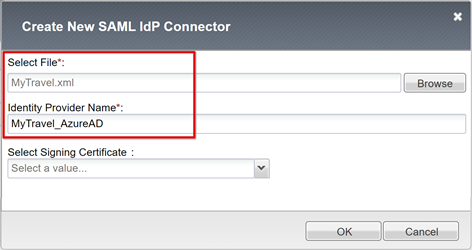

다운로드한 페더레이션 메타데이터 XML 파일로 이동합니다.

외부 SAML IdP에 대한 APM 개체의 ID 공급자 이름을 입력합니다. 예를 들어

MyTravel_EntraID

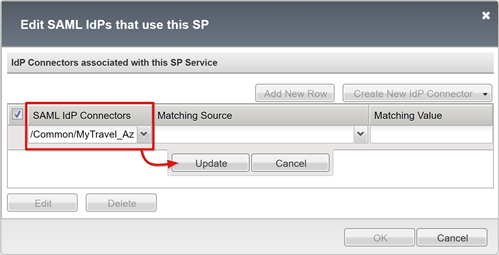

- 새 행 추가를 선택합니다.

- 새로운 SAML IdP 커넥터를 선택합니다.

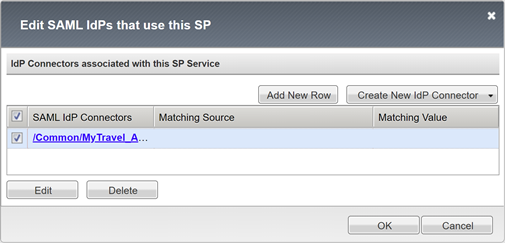

- 업데이트를 선택합니다.

- 확인을 선택합니다.

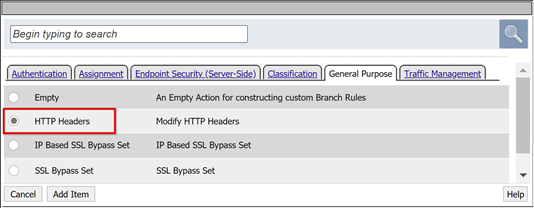

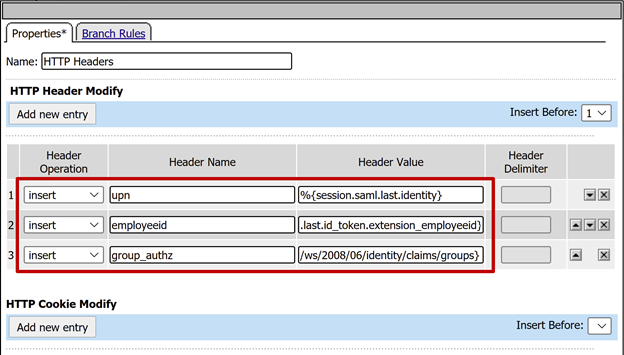

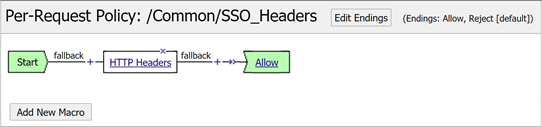

헤더 SSO 구성

APM SSO 개체를 만듭니다.

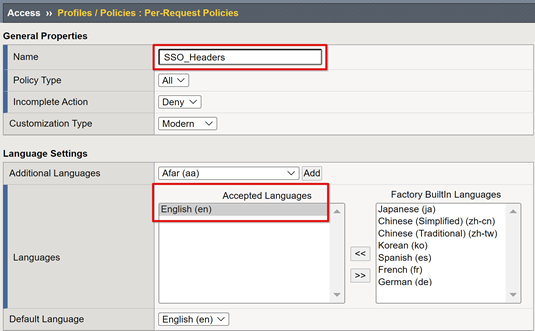

액세스>프로필/정책>요청별 정책>만들기를 차례로 선택합니다.

이름을 입력합니다.

하나 이상의 허용 언어를 추가합니다.

마침을 선택합니다.

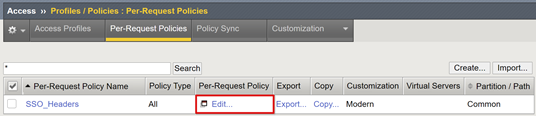

새로운 요청별 정책의 경우 편집을 선택합니다.

시각적 정책 편집기가 시작됩니다.

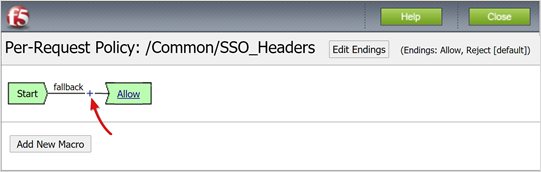

대체에서 + 기호를 선택합니다.

범용 탭에서 HTTP 헤더>항목 추가를 선택합니다.

새 항목 추가를 선택합니다.

3개의 HTTP 및 헤더 수정 항목을 만듭니다.

헤더 이름에 upn을 입력합니다.

헤더 값에 %{session.saml.last.identity}를 입력합니다.

헤더 이름으로 employeeid를 입력합니다.

헤더 값에 %{session.saml.last.attr.name.employeeid}를 입력합니다.

헤더 이름에 group_authz를 입력합니다.

헤더 값에 %{session.saml.last.attr.name.

http://schemas.microsoft.com/ws/2008/06/identity/claims/groups}을 입력합니다.

참고 항목

중괄호 안의 APM 세션 변수는 대/소문자를 구분합니다. 특성을 소문자로 정의하는 것이 좋습니다.

- 저장을 선택합니다.

- 시각적 정책 편집기를 닫습니다.

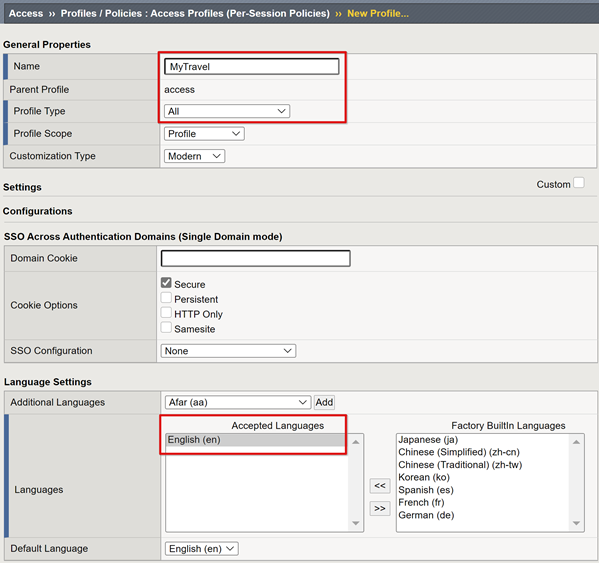

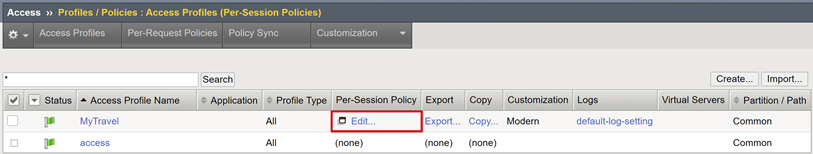

액세스 프로필 구성

액세스 프로필은 액세스 정책, SSO 구성 및 UI 설정을 포함하여 BIG-IP 가상 서버에 대한 액세스를 관리하는 많은 APM 요소를 바인딩합니다.

액세스>프로필/정책>액세스 프로필(세션별 정책)>만들기를 선택합니다.

이름에 MyTravel을 입력합니다.

프로필 유형의 경우 모두를 선택합니다.

허용 언어의 경우 하나 이상의 언어를 선택합니다.

마침을 선택합니다.

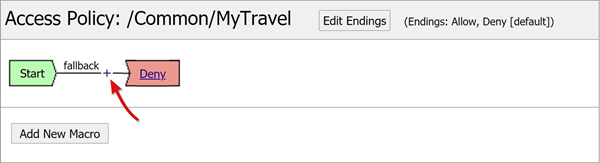

만든 세션별 프로필에 대해 편집을 선택합니다.

시각적 정책 편집기가 시작됩니다.

대체에서 + 기호를 선택합니다.

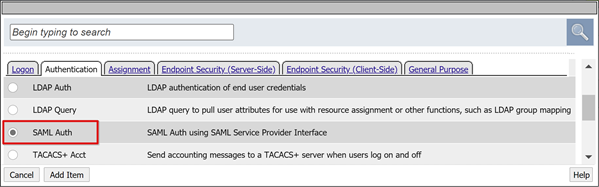

인증>SAML 인증>항목 추가를 선택합니다.

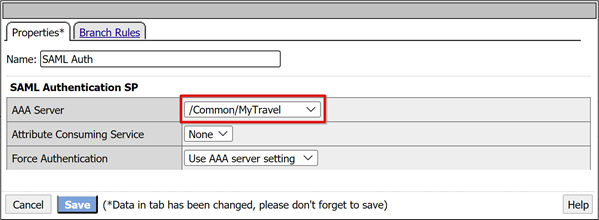

SAML 인증 SP 구성의 경우 AAA 서버 드롭다운에서 만든 SAML SP 개체를 선택합니다.

저장을 선택합니다.

특성 매핑

다음 지침은 선택 사항입니다. LogonID_Mapping 구성을 사용하면 BIG-IP 활성 세션 목록에는 세션 번호가 아닌 로그인한 UPN(사용자 계정 이름)이 있습니다. 로그를 분석하거나 문제를 해결할 때 이 데이터를 사용합니다.

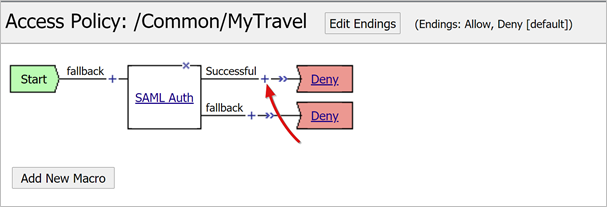

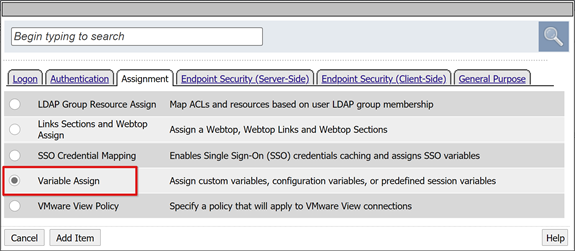

SAML 인증 성공 분기의 경우 + 기호를 선택합니다.

팝업에서 할당>변수 할당>항목 추가를 차례로 선택합니다.

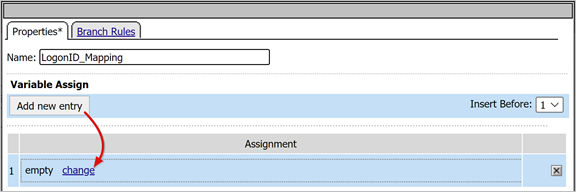

이름을 입력합니다.

변수 할당 섹션에서 새 항목 추가>변경을 선택합니다. 예를 들어, LogonID_Mapping입니다.

사용자 지정 변수의 경우 session.saml.last.identity를 설정합니다.

세션 변수의 경우 session.logon.last.username을 설정합니다.

마침을 선택합니다.

저장을 선택합니다.

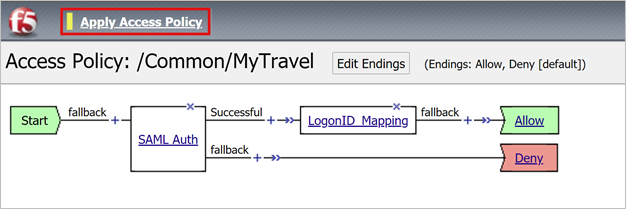

액세스 정책 성공 분기에서 거부 터미널을 선택합니다.

수락을 선택합니다.

저장을 선택합니다.

액세스 정책 적용을 선택합니다.

시각적 정책 편집기를 닫습니다.

백 엔드 풀 구성

BIG-IP가 클라이언트 트래픽을 올바르게 전달할 수 있도록 하려면 애플리케이션을 호스팅하는 백 엔드 서버를 나타내는 APM 노드 개체를 만듭니다. APM 풀에 노드를 배치합니다.

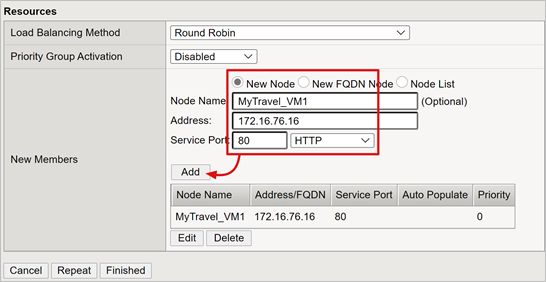

로컬 트래픽 > 풀 > 풀 목록 > 만들기를 선택합니다.

서버 풀 개체에 이름을 입력합니다. 예: MyApps_VMs.

풀 멤버 개체를 추가합니다.

노드 이름에 백 엔드 웹 애플리케이션을 호스팅하는 서버의 이름을 입력합니다.

주소에 애플리케이션을 호스팅하는 서버의 IP 주소를 입력합니다.

서비스 포트에 애플리케이션이 수신 대기 중인 HTTP/S 포트를 입력합니다.

추가를 선택합니다.

참고 항목

자세히 알아보려면 my.f5.com에서 K13397: BIG-IP DNS 시스템에 대한 HTTP 상태 모니터 요청 형식 개요를 확인합니다.

가상 서버 구성

가상 서버는 애플리케이션에 대한 클라이언트 요청을 수신 대기하는 가상 IP 주소로 표시되는 BIG-IP 데이터 평면 개체입니다. 수신된 트래픽은 가상 서버와 연결된 APM 액세스 프로필을 사용하여 처리되고 평가됩니다. 트래픽은 정책에 따라 전달됩니다.

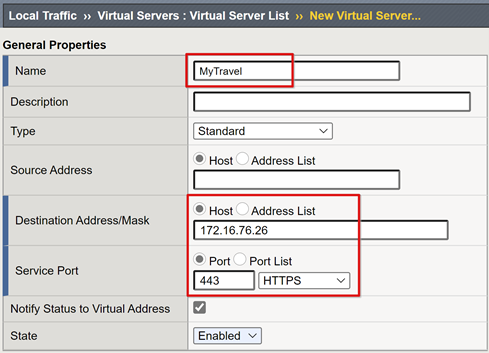

로컬 트래픽>가상 서버>가상 서버 목록>만들기를 선택합니다.

가상 서버 이름을 입력합니다.

대상 주소/마스크의 경우 호스트를 선택합니다.

클라이언트 트래픽을 수신하기 위해 BIG-IP에 할당할 미사용 IP IPv4 또는 IPv6을 입력합니다.

서비스 포트의 경우 포트, 443 및 HTTPS를 선택합니다.

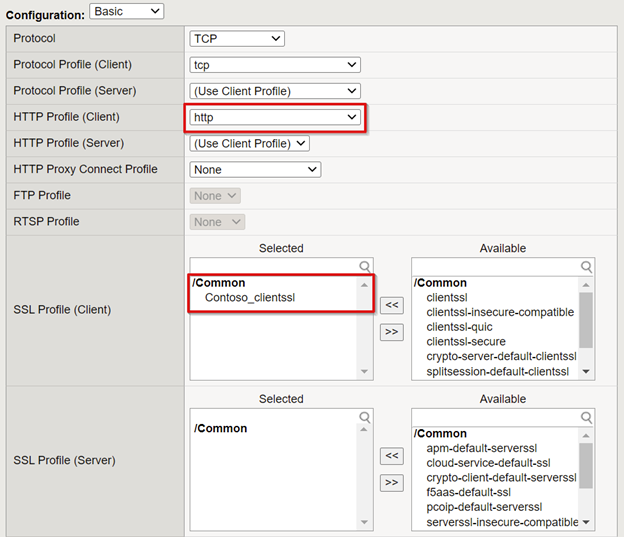

HTTP 프로필(클라이언트)의 경우 http를 선택합니다.

SSL 프로필(클라이언트)의 경우 만든 클라이언트 SSL 프로필을 선택하거나 테스트를 위해 기본값을 그대로 둡니다.

원본 주소 변환의 경우 자동 맵를 선택합니다.

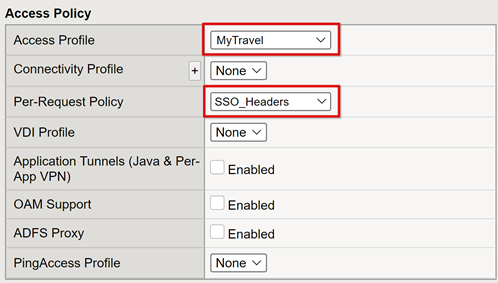

액세스 정책의 경우 앞서 만든 액세스 프로필을 선택합니다. 이 작업은 Microsoft Entra SAML 사전 인증 프로필과 헤더 SSO 정책을 가상 서버에 바인딩합니다.

요청별 정책의 경우 SSO_Headers를 선택합니다.

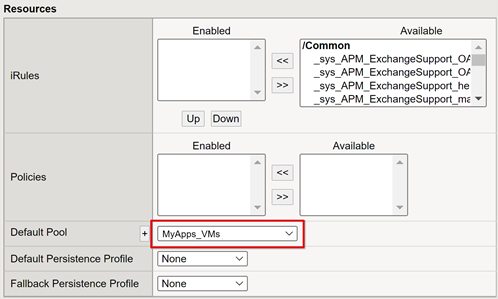

- 기본 풀의 경우 만든 백 엔드 풀 개체를 선택합니다.

- 마침을 선택합니다.

세션 관리

BIG-IPs 세션 관리 설정을 사용하여 사용자 세션 종료 또는 지속 조건을 정의합니다. 액세스 정책>액세스 프로필을 사용하여 정책을 만듭니다. 목록에서 애플리케이션을 선택합니다.

SLO 기능과 관련하여 Microsoft Entra ID의 SLO URI는 MyApps 포털에서 IdP가 시작한 로그아웃이 클라이언트와 BIG-IP APM 간의 세션을 종료하도록 보장합니다. 가져온 애플리케이션 페더레이션 메타데이터.xml은 SP 시작 로그아웃을 위해 APM에 Microsoft Entra SAML 로그아웃 엔드포인트를 제공합니다. 따라서 APM이 사용자가 로그아웃할 때 이를 알 수 있도록 설정합니다.

BIG-IP 웹 포털이 없으면 사용자는 APM에 로그아웃을 지시할 수 없습니다. 사용자가 애플리케이션에서 로그아웃하면 BIG-IP는 해당 작업을 인식하지 못합니다. SSO를 통해 애플리케이션 세션을 복원할 수 있습니다. 따라서 SP에서 시작된 로그아웃은 신중하게 고려해야 합니다.

세션이 안전하게 종료되도록 하려면 애플리케이션의 로그아웃 단추에 SLO 함수를 추가합니다. 클라이언트를 Microsoft Entra SAML 로그아웃 엔드포인트로 리디렉션하려면 이를 사용하도록 설정합니다. 테넌트의 SAML 로그아웃 엔드포인트를 보려면 앱 등록>엔드포인트로 이동합니다.

앱을 변경할 수 없는 경우 BIG-IP를 사용하도록 설정하여 앱 로그아웃 호출을 수신하고 SLO를 트리거합니다. 자세히 알아보려면 다음을 수행합니다.

- K42052145: URI 참조 파일 이름을 기반으로 자동 세션 종료(로그아웃) 구성을 보려면 support.f5.com으로 이동합니다.

- K12056: 로그아웃 URI 포함 옵션 개요를 보려면 my.f5.com으로 이동합니다.

배포

- 설정을 커밋하려면 배포를 선택합니다.

- 애플리케이션이 테넌트에 표시되는지 확인합니다.

- 애플리케이션은 SHA, URL 또는 Microsoft 포털을 통해 게시되고 액세스할 수 있습니다.

테스트

사용자로 다음 테스트를 수행합니다.

- 애플리케이션 외부 URL을 선택하거나 MyApps 포털에서 애플리케이션 아이콘을 선택합니다.

- Microsoft Entra ID로 인증합니다.

- 앱에 대한 BIG-IP 가상 서버로 리디렉션이 발생하고 SSO로 로그인됩니다.

- 삽입된 헤더 출력은 헤더 기반 애플리케이션에 의해 나타납니다.

보안 강화를 위해 애플리케이션에 대한 직접 액세스를 차단하고 BIG-IP를 통한 경로를 적용합니다.

문제 해결

문제 해결을 위해 다음 지침을 따릅니다.

로그 세부 정보 표시

BIG-IP 로그에는 인증 및 SSO 문제를 격리하는 데 도움이 되는 정보가 있습니다. 로그 상세 수준을 향상시킵니다.

- 액세스 정책>개요>이벤트 로그로 이동합니다.

- 설정을 선택합니다.

- 게시된 애플리케이션의 행을 선택합니다.

- 편집>시스템 로그 액세스를 선택합니다.

- SSO 목록에서 디버그를 선택합니다.

- 확인을 선택합니다.

- 이슈를 재현합니다.

- 로그를 검토합니다.

- 완료되면 설정을 되돌립니다.

BIG-IP 오류 메시지

리디렉션 후 BIG-IP 오류가 나타나면 문제는 Microsoft Entra ID에서 BIG-IP로의 SSO와 관련이 있을 가능성이 높습니다.

- 액세스 정책>개요로 이동합니다.

- 보고서 액세스를 선택합니다.

- 지난 1시간 동안 보고서를 실행합니다.

- 로그에 단서가 있는지 검토합니다.

- 해당 세션에 대해 세션 변수 보기 링크를 선택합니다.

- APM이 Microsoft Entra ID로부터 예상되는 클레임을 수신하는지 확인합니다.

BIG-IP 오류 메시지 없음

BIG-IP 오류 메시지가 나타나지 않으면 문제는 아마도 BIG-IP에서 백 엔드 애플리케이션까지의 SSO와 더 관련이 있을 것입니다.

- 액세스 정책>개요로 이동합니다.

- 활성 세션을 선택합니다.

- 활성 세션에 대한 링크를 선택합니다.

- SSO 문제를 확인하려면 변수 보기 링크를 선택합니다.

- BIG-IP APM이 올바른 사용자 및 도메인 식별자를 가져오기 위해 실패하거나 성공했는지 확인합니다.

자세히 보기:

- devcentral.f5.com으로 이동하여 APM 변수 할당 예 참조

- BIG-IP 액세스 정책 관리자: 시각적 정책 편집기를 보려면 techdocs.f5.com으로 이동합니다.