전체 역할 및 권한 구성

Microsoft Defender 포털은 사용자 역할 및 RBAC(액세스 제어)를 사용하여 각 사용자에게 부여된 권한에 따라 기능 및 데이터에 Role-Based 대한 세부적인 액세스를 허용합니다.

Microsoft Defender for IoT는 Defender 포털의 일부이며 경고, 인시던트, 디바이스 인벤토리, 디바이스 그룹 및 취약성에 대한 사용자 액세스 권한을 이미 구성해야 합니다. 그럼에도 불구하고 Defender for IoT의 추가 기능을 사용하여 Defender 포털에서 팀의 기존 역할 및 권한을 확인, 조정 또는 추가할 수 있습니다.

이 문서에서는 Defender 포털에서 Defender for IoT의 모든 영역과 관련된 RBAC 역할 및 권한을 일반적으로 변경하는 방법을 보여 줍니다. 사이트 보안을 위해 특별히 역할 및 권한을 설정하려면 사이트 보안에 대한 RBAC 권한 설정을 참조하세요.

중요

이 문서에서는 Defender 포털(미리 보기)의 Microsoft Defender for IoT에 대해 설명합니다.

클래식 Defender for IoT 포털(Azure Portal)에서 작업하는 기존 고객인 경우 Azure의 Defender for IoT 설명서를 참조하세요.

Defender for IoT 관리 포털에 대해 자세히 알아봅니다.

이 게시물의 일부 정보는 상용으로 출시되기 전에 실질적으로 수정될 수 있는 사전 릴리스된 제품과 관련이 있습니다. Microsoft는 여기에서 제공되는 정보와 관련하여 명시적이거나 묵시적인 어떠한 보증도 하지 않습니다.

필수 구성 요소

- Microsoft Defender for IoT의 일반적인 필수 구성 요소를 검토합니다.

- Defender 포털에 대한 업데이트된 역할 및 권한을 할당할 모든 사용자의 세부 정보입니다.

액세스 관리 옵션

사용 중인 테넌트 유형에 따라 Defender 포털에 대한 사용자 액세스를 관리하는 두 가지 방법이 있습니다. 각 시스템에는 Defender for IoT에 대한 액세스를 허용하는 서로 다른 명명된 권한이 있습니다. 두 시스템은 다음과 같습니다.

- 전역 Microsoft Entra 역할.

- Microsoft Defender XDR 통합 RBAC: Microsoft Defender XDR RBAC(통합 역할 기반 액세스 제어)를 사용하여 Defender 포털에서 특정 데이터, 작업 및 기능에 대한 액세스를 관리합니다.

이 문서에 나열된 지침 및 권한 설정은 Defender XDR 통합 RBAC에 적용됩니다.

버전 1 또는 2에 대해서만 RBAC

테넌트에서 Defender XDR 통합 RBAC 대신 RBAC 버전 1 또는 2에 액세스할 수 있습니다. 요약 테이블에 따라 RBAC 권한 및 역할을 할당하여 사용자에게 일반 Defender for IoT 기능에 대한 액세스 권한을 부여합니다. 그러나 RBAC 버전 1 또는 RBAC 버전 2에 대해 여기에 나열된 지침을 따릅니다.

Defender 포털을 처음 사용하는 경우 모든 역할 및 권한을 설정해야 합니다. 자세한 내용은 역할 기반 액세스 제어를 사용하여 포털 액세스 관리를 참조하세요.

Defender for IoT의 기능에 대한 Defender XDR 통합 RBAC 역할

요약 테이블에 따라 RBAC 권한 및 역할을 할당하여 사용자에게 일반 Defender for IoT 기능에 대한 액세스 권한을 부여합니다.

Defender 포털에서 다음 중 하나를 수행합니다.

설정>Microsoft XDR>권한 및 역할을 선택합니다.

- 엔드포인트 & 취약성 관리를 사용하도록 설정합니다.

- 사용 권한 및 역할로 이동을 선택합니다.

권한>Microsft Defender XDR(1)>역할을 선택합니다.

사용자 지정 역할 만들기를 선택합니다.

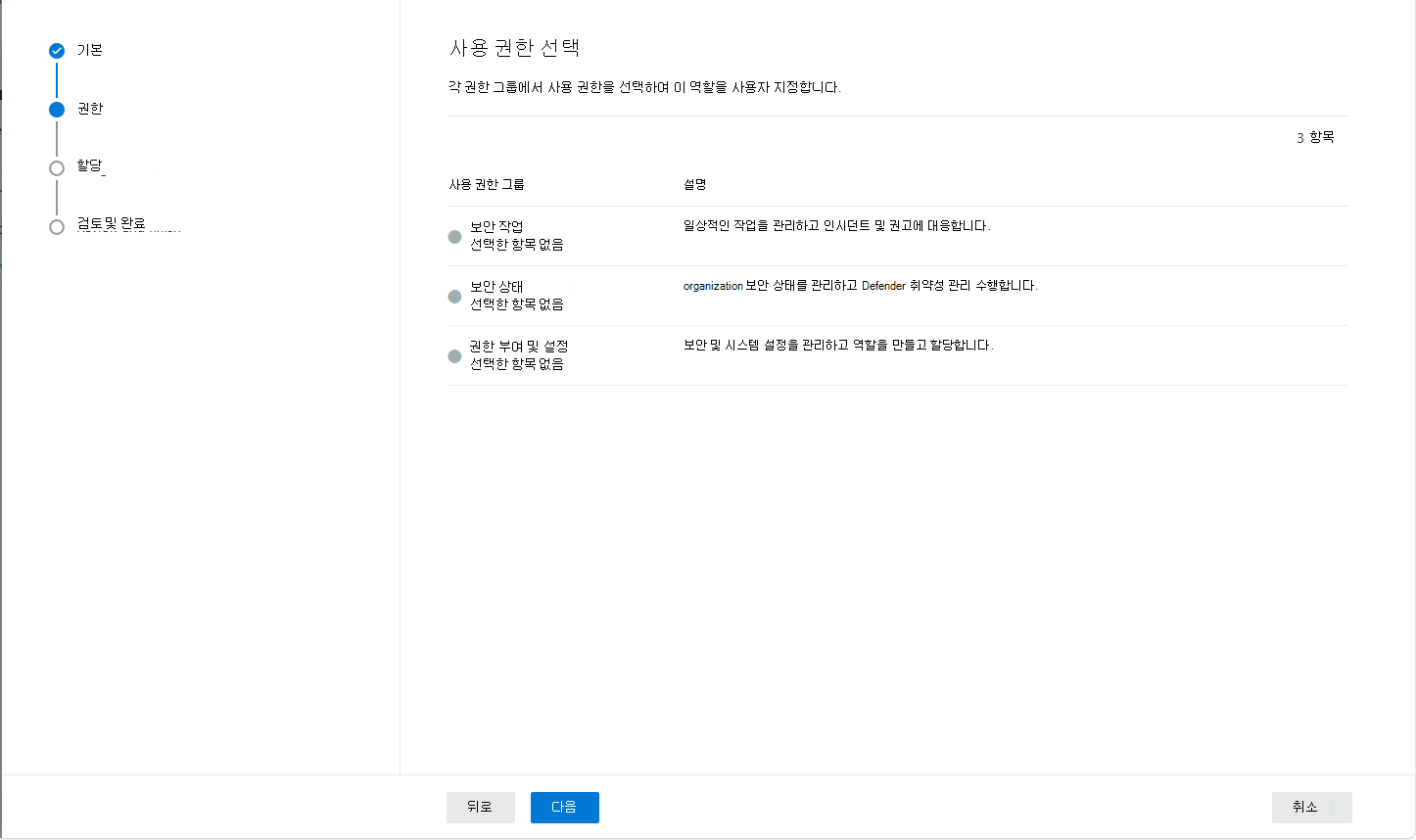

역할 이름을 입력하고 권한에 대해 다음을 선택합니다.

보안 작업을 선택하고 필요에 따라 권한을 선택한 다음 적용을 선택합니다.

보안 태세를 선택하고 필요에 따라 사용 권한을 선택한 다음 적용을 선택합니다.

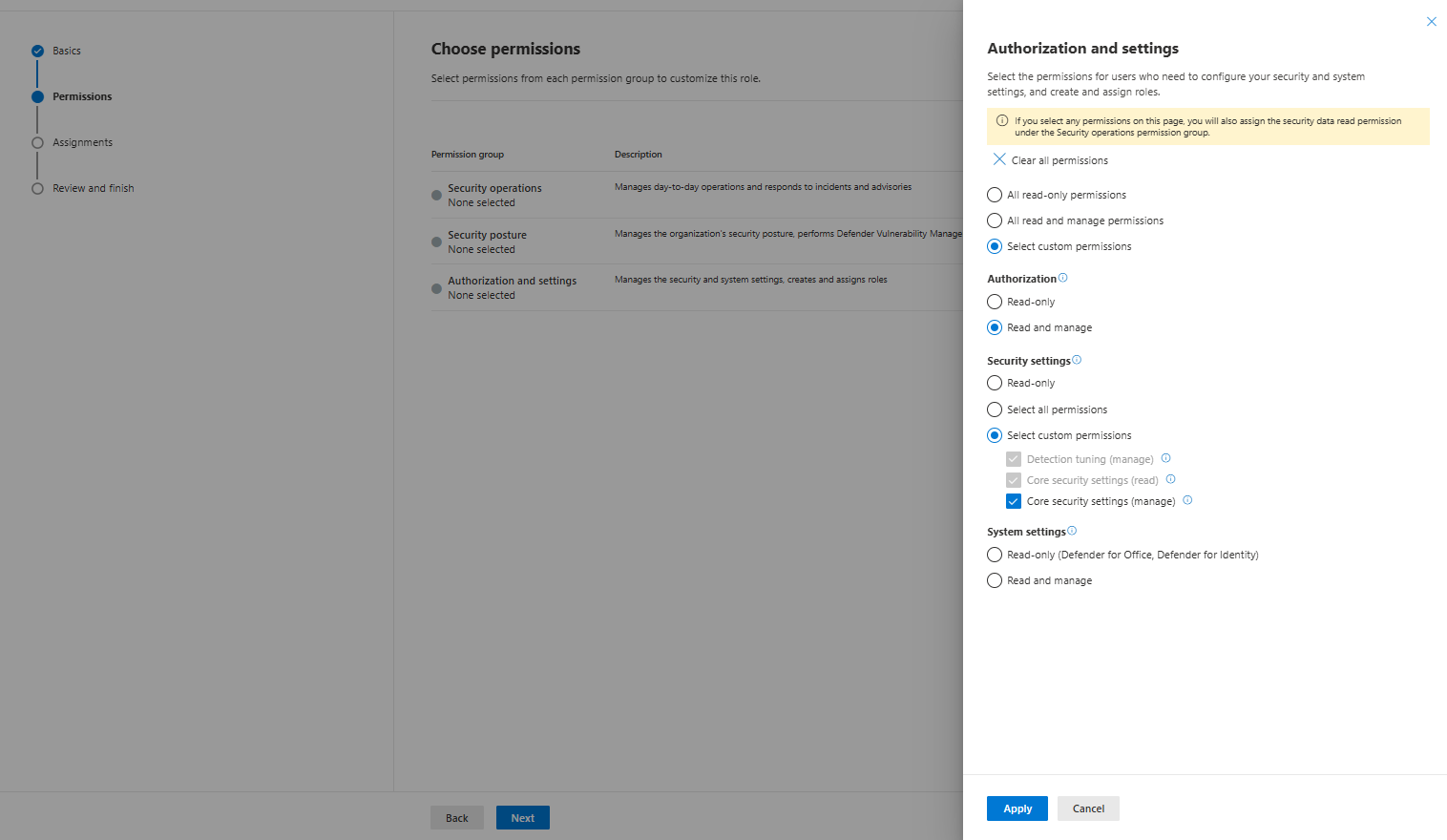

권한 부여 및 설정을 선택하고 필요에 따라 권한을 선택한 다음 적용을 선택합니다.

과제에 대해 다음을 선택합니다.

할당 추가를 선택합니다.

- 이름을 입력합니다.

- 사용자 및 그룹을 선택합니다.

- 데이터 원본을 선택합니다.

- 추가를 선택합니다.

검토 및 완료를 위해 다음을 선택합니다.

전송을 선택합니다.

모든 Defender for IoT 기능에 대한 역할 및 권한 요약

| 기능 | 사용 권한 쓰기 | 사용 권한 읽기 |

|---|---|---|

| 경고 및 인시던트 |

Defender 권한: 경고(관리) Entra ID 역할: 전역 관리자, 보안 관리자, 보안 운영자 |

역할 작성 Defender 권한: 보안 데이터 기본 사항 Entra ID 역할: 전역 읽기 권한자, 보안 읽기 권한자 |

| 취약점 |

Defender 권한: 응답(관리)/ 보안 작업/보안 데이터 Entra ID 역할: 전역 관리자, 보안 관리자, 보안 운영자 |

역할 작성 Defender 권한: 취약성 관리(읽기) Entra ID 역할: 전역 읽기 권한자, 보안 읽기 권한자 |

| 인벤토리 |

Defender 권한: 온보딩 오프보딩 디바이스: 검색 튜닝(관리) 디바이스 태그 관리: 경고(관리) Entra ID 역할: 전역 관리자, 보안 관리자, 보안 운영자 |

역할 작성 Defender 권한: 보안 데이터 기본 사항/보안 작업/ 보안 데이터 Entra ID 역할: 전역 읽기 권한자, 보안 읽기 권한자 |

| 디바이스 그룹 |

Defender 권한: 권한 부여(읽기 및 관리) Entra ID 역할: 전역 관리자, 보안 관리자 |

Defender 권한: 권한 부여(쓰기 역할, 읽기 전용) |

경고, 인시던트 및 인벤토리와 같은 엔드포인트용 다른 Microsoft Defender 기능에 대한 역할 및 권한을 할당하려면 엔드포인트용 Defender에 대한 역할 및 권한 할당을 참조하세요.

자세한 내용은 Defender XDR 통합 RBAC 권한 매핑을 참조하세요.