Defender for Cloud Apps를 Zscaler과 통합

Microsoft Defender for Cloud Apps 및 Zscaler를 모두 사용하는 경우 두 가지를 통합하여 클라우드 검색 환경을 향상시킵니다. 독립 실행형 클라우드 프록시인 Zscaler는 organization 트래픽을 모니터링하고 트랜잭션 차단 정책을 설정할 수 있습니다. Defender for Cloud Apps 및 Zscaler는 다음과 같은 기능을 제공합니다.

- 원활한 클라우드 검색: Zscaler를 사용하여 트래픽을 프록시하고 Defender for Cloud Apps 보냅니다. 두 서비스를 통합하면 클라우드 검색을 사용하도록 설정하기 위해 네트워크 엔드포인트에 로그 수집기를 설치할 필요가 없습니다.

- 자동 차단: 통합을 구성한 후 Zscaler의 블록 기능은 Defender for Cloud Apps 사용 안 됨으로 설정한 모든 앱에 자동으로 적용됩니다.

- 향상된 Zscalar 데이터: Zscaler 포털에서 직접 볼 수 있는 선도적인 클라우드 앱에 대한 Defender for Cloud Apps 위험 평가를 사용하여 Zscaler 포털을 개선합니다.

필수 구성 요소

- Microsoft Defender for Cloud Apps 유효한 라이선스 또는 Microsoft Entra ID P1에 대한 유효한 라이선스

- Zscaler Cloud 5.6에 대한 유효한 라이선스

- 활성 Zscaler NSS 구독

Zscaler 통합 배포

Zscalar 포털에서 Defender for Cloud Apps 대한 Zscaler 통합을 구성합니다. 자세한 내용은 Zscaler 설명서를 참조하세요.

Microsoft Defender XDR 다음 단계를 사용하여 통합을 완료합니다.

설정>클라우드 앱>클라우드 검색>자동 로그 업로드>+데이터 원본 추가를 선택합니다.

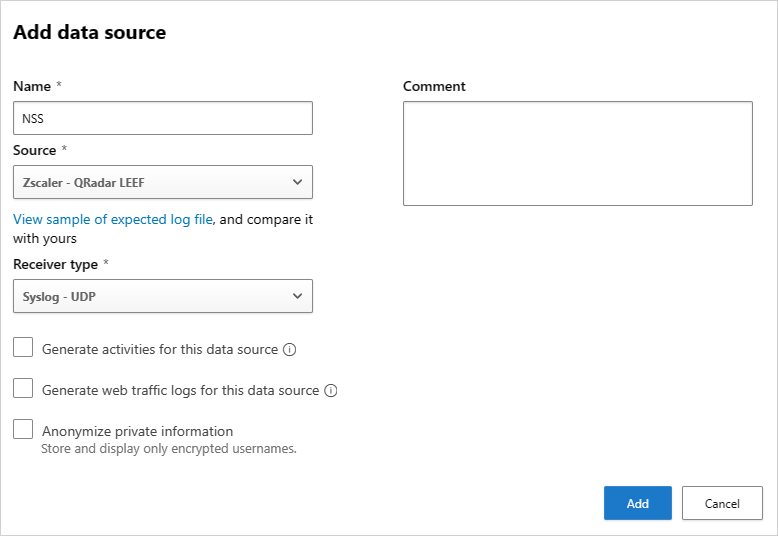

데이터 원본 추가 페이지에서 다음 설정을 입력합니다.

- 이름 = NSS

- 원본 = Zscaler QRadar LEEF

- 수신기 유형 = Syslog - UDP

예시:

참고

데이터 원본의 이름이 NSS인지 확인합니다. NSS 피드 설정에 대한 자세한 내용은 Defender for Cloud Apps NSS 피드 추가를 참조하세요.

샘플 검색 로그를 보려면 예상 로그 파일> 샘플 보기 샘플로그 다운로드를 선택합니다. 다운로드한 샘플 로그가 로그 파일과 일치하는지 확인합니다.

통합 단계를 완료한 후 Defender for Cloud Apps 사용 안 됨으로 설정한 모든 앱은 2시간마다 Zscaler에서 ping을 수행한 다음 Zscalar 구성에 따라 Zscaler에 의해 차단됩니다. 자세한 내용은 앱 제재/사용 취소를 참조하세요.

네트워크에서 검색된 클라우드 앱을 계속 조사합니다. 자세한 내용 및 조사 단계는 클라우드 검색 작업을 참조하세요.

다음 단계

문제가 발생하면 도움을 드리겠습니다. 제품 문제에 대한 지원 또는 지원을 받으려면 지원 티켓을 여세요.