Azure VPN Gateway에 대해 NAT를 구성하는 방법

이 문서는 Azure Portal을 사용하여 Azure VPN Gateway에 대한 NAT(Network Address Translation)를 구성하는 데 도움이 됩니다.

NAT 정보

NAT는 IP 패킷의 한 IP 주소를 다른 IP 주소로 번역하는 메커니즘을 정의합니다. 일반적으로 IP 주소 범위가 겹치는 네트워크를 연결하는 데 사용됩니다. 네트워크를 연결하는 게이트웨이 디바이스의 NAT 규칙 또는 정책은 네트워크의 주소 변환에 대한 주소 매핑을 지정합니다.

Azure VPN Gateway의 NAT 지원에 대한 자세한 내용은 NAT 및 Azure VPN Gateway 정보를 참조하세요.

Important

- NAT는 VpnGw2~5, VpnGw2AZ~5AZ와 같은 SKU에서 지원됩니다.

시작하기

이 문서의 각 부는 네트워크 연결에서 NAT를 구성하는 데 사용되는 기본 구성 요소를 형성하는 데 도움이 됩니다. 세 부를 모두 완료하면 다이어그램 1에 표시된 대로 토폴로지를 빌드합니다.

다이어그램 1

필수 조건

Azure 구독이 있는지 확인합니다. Azure 구독이 아직 없는 경우 MSDN 구독자 혜택을 활성화하거나 무료 계정에 등록할 수 있습니다.

1부: VNet 및 게이트웨이 만들기

이 섹션에서는 다이어그램 1에 표시된 리소스에 해당하는 가상 네트워크, VPN 게이트웨이 및 로컬 네트워크 게이트웨이 리소스를 만듭니다. 이러한 리소스를 만들려면 사이트 간 자습서 문서의 단계를 사용하면 됩니다. 이 문서의 다음 섹션을 완료하지만 연결을 만들지는 않습니다.

Important

연결을 만들지 마세요. 연결 리소스를 만들려고 하면 작업이 실패합니다. VNet, Branch1, Branch2 간의 IP 주소 공간이 동일하기 때문입니다. 연결 리소스는 이 문서의 뒷부분에서 만듭니다.

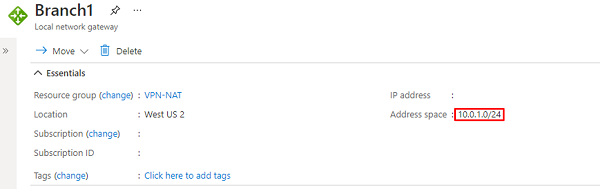

다음 스크린샷에서는 만들 리소스의 예를 보여줍니다.

2부: NAT 규칙 만들기

연결을 만들기 전에 VPN 게이트웨이에서 NAT 규칙을 만들고 저장해야 합니다. 다음 표에서는 필수 NAT 규칙을 보여줍니다. 토폴로지는 다이어그램 1을 참조하세요.

NAT 규칙 테이블

| 이름 | Type | 모드 | 내부 | 외부 | Connection |

|---|---|---|---|---|---|

| VNet | 정적 | EgressSNAT | 10.0.1.0/24 | 192.168.1.0/24 | 두 연결 모두 |

| Branch1 | 정적 | IngressSNAT | 10.0.1.0/24 | 192.168.2.0/24 | Branch1 연결 |

| Branch2 | 정적 | IngressSNAT | 10.0.1.0/24 | 192.168.3.0/24 | Branch2 연결 |

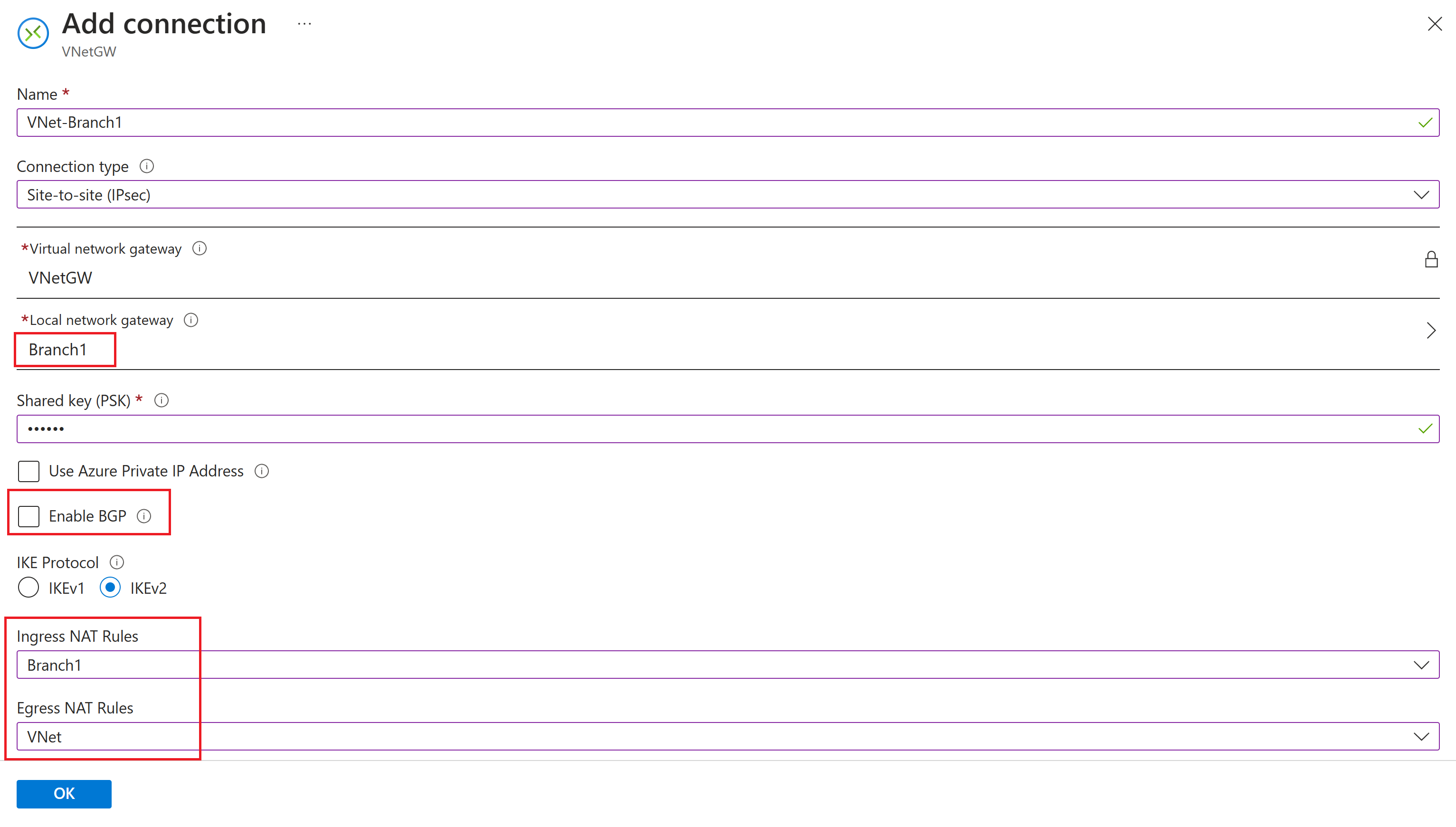

다음 단계를 수행하여 VPN 게이트웨이에서 모든 NAT 규칙을 만듭니다. BGP를 사용하는 경우 BGP 경로 변환 사용 설정에 대해 사용을 선택합니다.

Azure Portal에서 Virtual Network 게이트웨이 리소스 페이지로 이동하고 왼쪽 창에서 NAT 규칙을 선택합니다.

NAT 규칙 테이블을 사용하여 값을 채웁니다. BGP를 사용하는 경우 BGP 경로 변환 사용 설정에 대해 사용을 선택합니다.

저장을 클릭하여 NAT 규칙을 VPN 게이트웨이 리소스에 저장합니다. 이 작업을 완료하는 데 최대 10분이 걸릴 수 있습니다.

3부: 연결 만들기 및 NAT 규칙 연결

이 섹션에서는 동일한 단계에서 연결을 만들고 NAT 규칙을 연결합니다. NAT 규칙을 동시에 연결하지 않고 연결 개체를 먼저 만드는 경우 VNet, Branch1 및 Branch2 간의 IP 주소 공간이 동일하기 때문에 작업이 실패합니다.

연결 및 NAT 규칙은 다이어그램 1에 표시된 샘플 토폴로지에서 지정됩니다.

VPN 게이트웨이로 이동합니다.

연결 페이지에서 +추가를 선택하여 연결 추가 페이지를 엽니다.

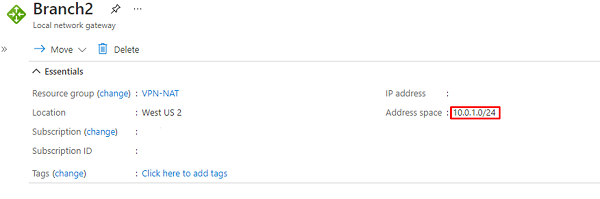

다음 스크린샷과 같이 연결 추가 페이지에서 VNet-Branch1 연결 값을 입력하고 관련 NAT 규칙을 지정합니다. 수신 NAT 규칙에 대해 Branch1을 선택합니다. 송신 NAT 규칙의 경우 VNet을 선택합니다. BGP를 사용하는 경우 BGP 사용을 선택할 수 있습니다.

확인을 클릭하여 연결을 만듭니다.

단계를 반복하여 VNet-Branch2 연결을 만듭니다. 수신 NAT 규칙에 대해 Branch2를 선택합니다. 송신 NAT 규칙의 경우 VNet을 선택합니다.

두 연결을 모두 구성한 후 구성은 다음 스크린샷과 유사하게 표시됩니다. 연결이 설정되면 상태가 연결됨으로 변경됩니다.

구성을 완료하면 NAT 규칙이 다음 스크린샷과 유사하게 표시되며 다이어그램 1에 표시된 토폴로지와 일치하는 토폴로지를 갖게 됩니다. 이제 테이블에는 각 NAT 규칙과 연결된 연결이 표시됩니다.

연결에 대해 BGP 경로 변환을 사용하도록 설정하려면 사용을 선택한 다음 저장을 클릭합니다.

NAT 제한 사항

Important

NAT 기능에 대한 몇 가지 제약 조건이 있습니다.

- NAT는 VpnGw2~5, VpnGw2AZ~5AZ와 같은 SKU에서 지원됩니다.

- NAT는 IPsec 크로스-프레미스 연결만 지원됩니다. VNet 간 연결 또는 P2S 연결은 지원되지 않습니다.

- 정책 기반 트래픽 선택기 사용이 사용되는 연결에서는 NAT 규칙이 지원되지 않습니다.

- 동적 NAT에 대해 지원되는 최대 외부 매핑 서브넷 크기는 /26입니다.

- 포트 매핑은 정적 NAT 형식으로만 구성할 수 있습니다. 동적 NAT 시나리오는 포트 매핑에 적용되지 않습니다.

- 포트 매핑은 현재 범위를 사용할 수 없습니다. 개별 포트를 입력해야 합니다.

- 포트 매핑은 TCP 및 UDP 프로토콜 모두에 사용할 수 있습니다.

다음 단계

연결이 완료되면 가상 네트워크에 가상 머신을 추가할 수 있습니다. 단계는 Virtual Machine 만들기 를 참조하세요.