빠른 시작: 네트워크 보안 경계 만들기 - Azure Portal

Azure Portal을 사용하여 Azure Key Vault에 대한 네트워크 보안 경계를 만들어 네트워크 보안 경계를 시작합니다. 네트워크 보안 경계를 사용하면 Azure PaaS(PaaS) 리소스가 명시적으로 신뢰할 수 있는 경계 내에서 통신할 수 있습니다. 다음으로, 네트워크 보안 경계 프로필에서 PaaS 리소스 연결을 만들고 업데이트합니다. 그런 다음 네트워크 보안 경계 액세스 규칙을 만들고 업데이트합니다. 완료되면 이 빠른 시작에서 만든 모든 리소스를 삭제합니다.

Important

네트워크 보안 경계는 공개 미리 보기로 제공되며 모든 Azure 퍼블릭 클라우드 지역에서 사용할 수 있습니다. 이 미리 보기 버전은 서비스 수준 계약 없이 제공되며 프로덕션 워크로드에는 사용하지 않는 것이 좋습니다. 특정 기능이 지원되지 않거나 기능이 제한될 수 있습니다. 자세한 내용은 Microsoft Azure Preview에 대한 추가 사용 약관을 참조하세요.

필수 조건

시작하기 전에 다음을 확인합니다.

- 활성 구독 및 Azure Portal에 대한 액세스 권한이 있는 Azure 계정. Azure 계정이 아직 없는 경우 무료로 계정을 만듭니다.

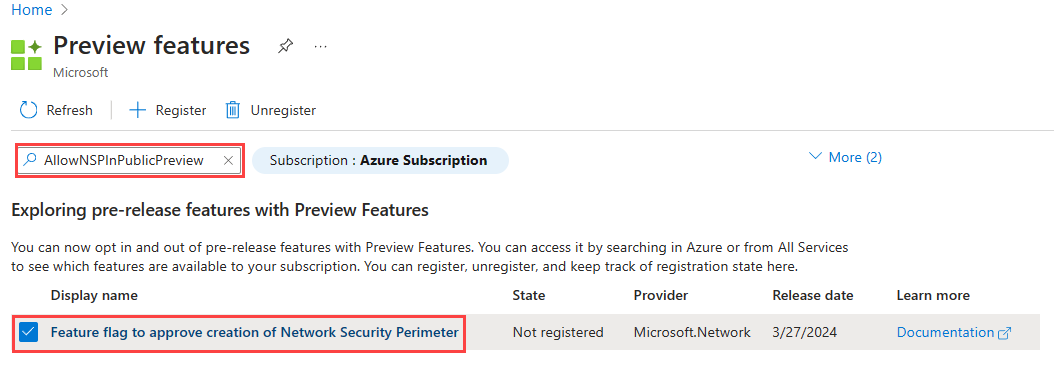

Azure 네트워크 보안 경계 공개 미리 보기 등록이 필요합니다. 등록하려면 구독에

AllowNSPInPublicPreview기능 플래그를 추가합니다.

기능 플래그를 추가하는 방법에 대한 자세한 내용은 Azure 구독에서 미리 보기 기능 설정을 참조하세요.

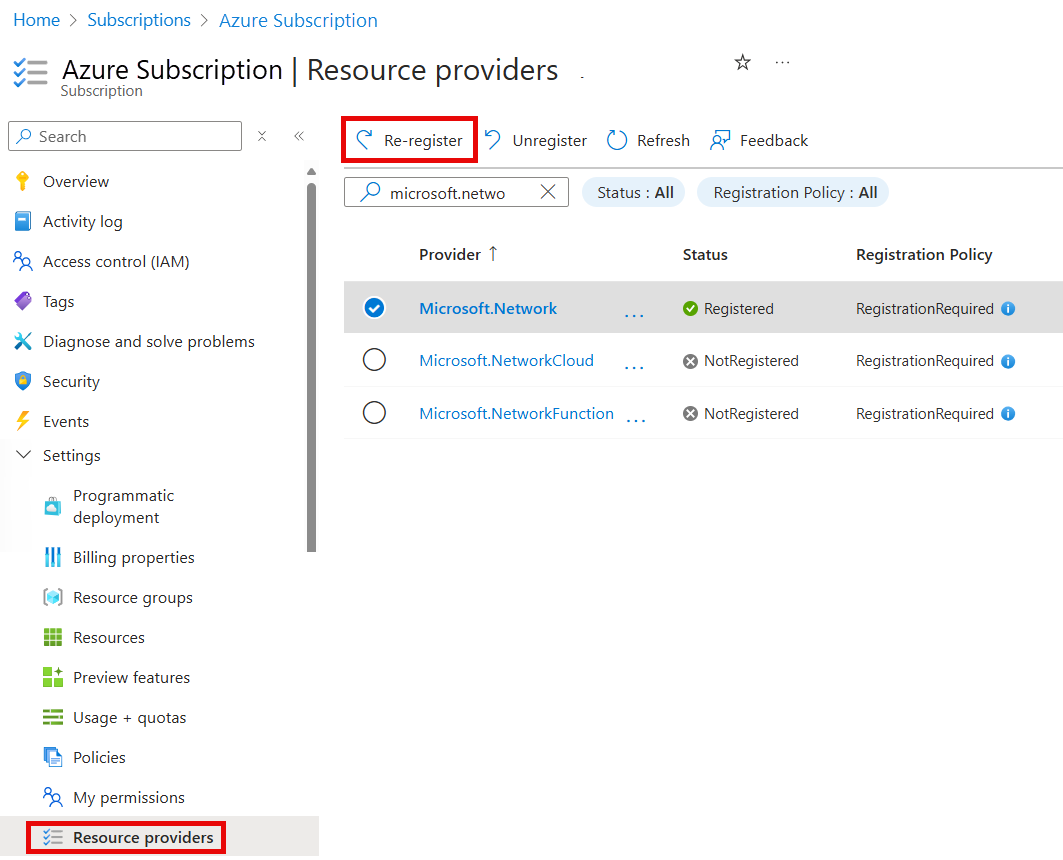

기능 플래그가 추가되면 구독에 리소스 공급자를

Microsoft.Network다시 등록해야 합니다.Azure Portal에서 리소스 공급자를

Microsoft.Network다시 등록하려면 구독을 선택한 다음 리소스 공급자를 선택합니다. 다시 등록을 검색Microsoft.Network하고 선택합니다.

리소스 공급자를

Microsoft.Network다시 등록하려면 다음 Azure PowerShell 명령을 사용합니다.

# Register the Microsoft.Network resource provider Register-AzResourceProvider -ProviderNamespace Microsoft.Network리소스 공급자를

Microsoft.Network다시 등록하려면 다음 Azure CLI 명령을 사용합니다.# Register the Microsoft.Network resource provider az provider register --namespace Microsoft.Network

리소스 공급자를 다시 등록하는 방법에 대한 자세한 내용은 Azure 리소스 공급자 및 유형을 참조 하세요.

Azure Portal에 로그인

Azure 계정을 사용하여 Azure Portal 에 로그인합니다.

리소스 그룹 및 키 자격 증명 모음 만들기

네트워크 보안 경계를 만들기 전에 모든 리소스와 네트워크 보안 경계로 보호되는 키 자격 증명 모음을 보유하는 리소스 그룹을 만듭니다.

참고 항목

Azure Key Vault에는 고유한 이름이 필요합니다. 이름이 이미 사용 중이라는 오류가 표시되면 다른 이름을 사용해 보세요. 이 예제에서는 이름(key-vault-YYYYDDMM)에 Year(YYYY), MONTH(MM) 및 Day(DD)를 추가하여 고유한 이름을 사용합니다.

포털 맨 위에 있는 검색 상자에 키 자격 증명 모음을 입력 합니다. 검색 결과에서 키 자격 증명 모음을 선택합니다.

표시되는 Key Vault 계정 창에서 + 만들기를 선택합니다.

키 자격 증명 모음 만들기 창에서 다음 정보를 입력합니다.

설정 값 구독 이 키 자격 증명 모음에 사용할 구독을 선택합니다. Resource group 새로 만들기를 선택한 다음, 이름으로 리소스 그룹을 입력합니다. 키 자격 증명 모음 이름 key-vault- <RandomNameInformation>를 입력합니다.지역 키 자격 증명 모음을 만들 지역을 선택합니다. 이 빠른 시작에서는 (미국) 미국 중서부가 사용됩니다. 나머지 기본 설정을 그대로 두고 검토 + 만들기를>선택합니다.

네트워크 보안 경계 만들기

키 자격 증명 모음을 만든 후에는 네트워크 보안 경계를 계속 만들 수 있습니다.

참고 항목

조직 및 정보 보호의 경우 네트워크 보안 경계 규칙 또는 기타 네트워크 보안 경계 구성에 개인 식별 가능 또는 중요한 데이터를 포함하지 않는 것이 좋습니다.

Azure Portal의 검색 상자에 네트워크 보안 경계를 입력 합니다. 검색 결과에서 네트워크 보안 경계를 선택합니다.

네트워크 보안 경계 창에서 + 만들기를 선택합니다.

네트워크 보안 경계 만들기 창에서 다음 정보를 입력합니다.

설정 값 구독 이 네트워크 보안 경계에 사용할 구독을 선택합니다. Resource group 리소스 그룹을 선택합니다. 속성 네트워크 보안 경계를 입력 합니다. 지역 네트워크 보안 경계를 만들 지역을 선택합니다. 이 빠른 시작에서는 (미국) 미국 중서부가 사용됩니다. 프로필 이름 profile-1을 입력합니다. 리소스 탭 또는 다음을 선택하여 다음 단계를 진행합니다.

리소스 탭에서 + 추가를 선택합니다.

리소스 선택 창에서 key-vault-YYYYDDMM을 선택하고 선택을 선택합니다.

인바운드 액세스 규칙을 선택하고 + 추가를 선택합니다.

인바운드 액세스 규칙 추가 창에서 다음 정보를 입력하고 추가를 선택합니다.

설정 값 규칙 이름 인바운드 규칙을 입력합니다. 소스 형식 IP 주소 범위를 선택합니다. 허용되는 원본 인바운드 트래픽을 허용하려는 공용 IP 주소 범위를 입력합니다. 아웃바운드 액세스 규칙을 선택하고 + 추가를 선택합니다.

아웃바운드 액세스 규칙 추가 창에서 다음 정보를 입력하고 추가를 선택합니다.

설정 값 규칙 이름 outbound-rule을 입력합니다. 대상 형식 FQDN을 선택합니다. 허용되는 대상 허용하려는 대상의 FQDN을 입력합니다. 예를 들어 www.contoso.com입니다. 검토 + 만들기를 선택한 다음, 만들기를 선택합니다.

리소스로 이동을 선택하여 새로 만든 네트워크 보안 경계를 확인합니다.

참고 항목

관리 ID를 지원하는 리소스에 할당되지 않은 경우 동일한 경계 내의 다른 리소스에 대한 아웃바운드 액세스가 거부됩니다. 이 리소스의 액세스를 허용하기 위한 구독 기반 인바운드 규칙은 적용되지 않습니다.

네트워크 보안 경계 삭제

네트워크 보안 경계가 더 이상 필요하지 않은 경우 네트워크 보안 경계와 연결된 리소스를 제거한 다음 다음 단계에 따라 경계를 제거합니다.

- 네트워크 보안 경계에서 설정에서 연결된 리소스를 선택합니다.

- 연결된 리소스 목록에서 key-vault-YYYYDDMM을 선택합니다.

- 작업 표시줄에서 **설정**을 선택한 다음 확인 창에서 제거를 선택합니다.

- 네트워크 보안 경계의 개요 페이지로 다시 이동합니다.

- 삭제를 선택하고 리소스 이름의 텍스트 상자에 네트워크 보안 경계를 입력하여 삭제를 확인합니다.

- 리소스 그룹으로 이동하고 삭제를 선택하여 리소스 그룹 및 리소스 그룹 내의 모든 리소스를 제거합니다.

참고 항목

네트워크 보안 경계에서 리소스 연결을 제거하면 액세스 제어가 기존 리소스 방화벽 구성으로 대체됩니다. 이로 인해 리소스 방화벽 구성에 따라 액세스가 허용/거부될 수 있습니다. PublicNetworkAccess가 SecuredByPerimeter로 설정되고 연결이 삭제된 경우 리소스는 잠긴 상태가 됩니다. 자세한 내용은 Azure에서 네트워크 보안 경계로의 전환을 참조하세요.