Azure Database for MySQL- 유연한 서버에 대한 Private Link

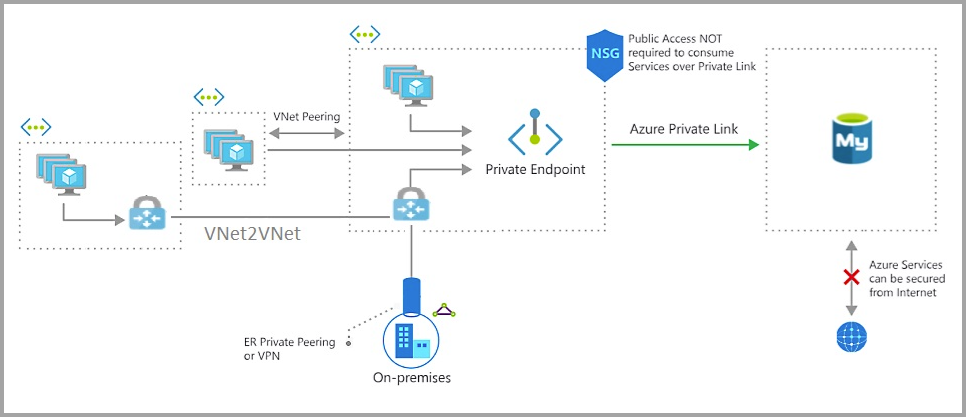

Private Link를 사용하면 프라이빗 엔드포인트를 통해 Azure의 다양한 PaaS 서비스(예: 유연한 서버 Azure Database for MySQL)에 연결할 수 있습니다. Azure Private Link는 기본적으로 개인 VNet(Virtual Network) 내에 Azure 서비스를 제공합니다. 개인 IP 주소를 사용하여 VNet 내의 다른 리소스와 마찬가지로 MySQL 유연한 서버에 액세스할 수 있습니다.

프라이빗 엔드포인트는 특정 VNet 및 서브넷 내의 개인 IP 주소입니다.

참고 항목

- 공용 액세스로 만든 Azure Database for MySQL 유연한 서버 인스턴스에만 Private Link를 사용하도록 설정할 수 있습니다. 포털을 사용하여 Azure Database for MySQL - 유연한 서버에 대한 Private Link 만들기 및 관리를 사용하여 프라이빗 엔드포인트를 사용하도록 설정하거나 Azure CLI를 사용하여 Azure Database for MySQL - 유연한 서버에 대한 Private Link를 만들고 관리하는 방법을 알아봅니다.

MySQL 유연한 서버에 대한 Private Link 이점

Azure Database for MySQL 유연한 서버에서 네트워킹 프라이빗 링크 기능을 사용할 때의 몇 가지 이점은 다음과 같습니다.

데이터 반출 방지

Azure Database for MySQL 유연한 서버의 데이터 반출은 데이터베이스 관리자와 같은 권한 있는 사용자가 한 시스템에서 데이터를 추출하여 조직 외부의 다른 위치 또는 시스템으로 이동할 수 있는 경우입니다. 예를 들어 사용자는 데이터를 타사 소유의 스토리지 계정으로 이동합니다.

프라이빗 링크를 사용하면 이제 NSG와 같은 네트워크 액세스 제어를 설정하여 프라이빗 엔드포인트에 대한 액세스를 제한할 수 있습니다. 개별 Azure PaaS 리소스를 특정 프라이빗 엔드포인트에 매핑하면 액세스는 지정된 PaaS 리소스로만 제한됩니다. 이렇게 하면 악의적인 사용자를 권한 있는 범위 이외의 다른 리소스에 액세스하지 못하도록 효과적으로 제한합니다.

프라이빗 피어링을 통한 온-프레미스 연결

고객이 온-프레미스 머신에서 퍼블릭 엔드포인트에 연결하는 경우 서버 수준 방화벽 규칙을 사용하여 IP 주소를 IP 기반 방화벽에 추가해야 합니다. 이 모델은 개발 또는 테스트 워크로드를 위해 개별 머신에 액세스할 수 있도록 하지만 프로덕션 환경에서는 관리하기가 어렵습니다.

프라이빗 링크를 사용하면 기본 Route(ER), 프라이빗 피어링 또는 VPN 터널링을 사용하여 프라이빗 엔드포인트에 대한 프레미스 간 액세스를 사용하도록 설정할 수 있습니다. 그런 다음 퍼블릭 엔드포인트를 통한 모든 액세스를 사용하지 않도록 설정할 수 있고, IP 기반 방화벽은 사용할 수 없습니다.

참고 항목

경우에 따라 Azure Database for MySQL 유연한 서버 인스턴스와 VNet 서브넷이 서로 다른 구독에 있습니다. 이러한 경우에는 다음과 같은 구성을 확인해야 합니다.

- 두 구독에 Microsoft.DBforMySQL/flexibleServers 리소스 공급자가 등록되어 있는지 확인합니다. 자세한 내용은 resource-manager-registration을 참조하세요.

Azure Database for MySQL 유연한 서버에 대한 Private Link의 사용 사례

클라이언트는 동일한 VNet에서 프라이빗 엔드포인트에 연결하거나, 동일한 지역 또는 여러 지역 간에 피어링된 VNet, 혹은 여러 지역의 VNet 간 연결을 통해 연결할 수 있습니다. 또한 클라이언트는 ExpressRoute, 프라이빗 피어링 또는 VPN 터널링을 사용하여 온-프레미스에서 연결할 수 있습니다. 다음은 일반적인 사용 사례를 보여 주는 간소화된 다이어그램입니다.

피어링된 VNet(가상 네트워크)의 Azure VM에서 연결

피어링된 VNet의 Azure VM에서 Azure Database for MySQL에 대한 연결을 설정하도록 VNet 피어링을 구성합니다.

VNet 간 환경의 Azure VM에서 연결

다른 지역 또는 구독의 Azure VM에서 Azure Database for MySQL 유연한 서버 인스턴스에 대한 연결을 설정하도록 VNet-VNet VPN Gateway 연결을 구성합니다.

VPN을 통해 온-프레미스 환경에서 연결

온-프레미스 환경에서 Azure Database for MySQL 유연한 서버 인스턴스로의 연결을 설정하려면 다음 옵션 중 하나를 선택하고 구현합니다.

방화벽 규칙과 결합된 Private Link

Private Link를 방화벽 규칙과 결합하면 다음과 같은 여러 시나리오와 결과가 발생할 수 있습니다.

Azure Database for MySQL 유연한 서버 인스턴스는 방화벽 규칙 또는 프라이빗 엔드포인트 없이 액세스할 수 없습니다. 승인된 모든 프라이빗 엔드포인트가 삭제되거나 거부되고 공용 액세스가 구성되지 않은 경우 서버에 액세스할 수 없게 됩니다.

프라이빗 엔드포인트는 공용 트래픽이 허용되지 않는 경우 Azure Database for MySQL 유연한 서버 인스턴스에 액세스하는 유일한 수단입니다.

프라이빗 엔드포인트에서 공용 액세스를 사용하도록 설정하면 적절한 방화벽 규칙에 따라 다양한 형태의 들어오는 트래픽이 인증됩니다.

공용 액세스 거부

액세스를 위해 프라이빗 엔드포인트에만 의존하려는 경우 Azure Database for MySQL 유연한 서버 인스턴스에서 공용 액세스를 사용하지 않도록 설정할 수 있습니다.

클라이언트는 이 설정을 사용하는 경우 방화벽 구성에 따라 서버에 연결할 수 있습니다. 이 설정을 사용하지 않도록 설정하면 프라이빗 엔드포인트를 통한 연결만 허용되며 사용자는 방화벽 규칙을 수정할 수 없습니다.

참고 항목

이 설정은 Azure Database for MySQL 유연한 서버 인스턴스에 대한 SSL 및 TLS 구성에 영향을 주지 않습니다.

Azure Portal에서 Azure Database for MySQL 유연한 서버 인스턴스에 대한 공용 네트워크 액세스 거부를 설정하는 방법을 알아보려면 Azure Portal을 사용하여 Azure Database for MySQL - 유연한 서버에서 공용 네트워크 액세스 거부를 참조하세요.

제한 사항

사용자가 Azure Database for MySQL 유연한 서버 인스턴스와 프라이빗 엔드포인트를 동시에 삭제하려고 하면 내부 서버 오류가 발생할 수 있습니다. 이 문제를 방지하려면 먼저 프라이빗 엔드포인트를 삭제한 다음 잠시 일시 중지한 후 Azure Database for MySQL 유연한 서버 인스턴스를 삭제하는 것이 좋습니다.