자습서: Azure Migrate 검색 및 평가를 사용하여 GCP(Google Cloud Platform) 인스턴스 검색

Azure로 마이그레이션하는 과정의 일환으로 평가 및 마이그레이션할 서버를 검색합니다.

이 자습서에서는 간단한 Azure Migrate 어플라이언스를 사용하여 Azure Migrate: 검색 및 평가 도구를 통해 GCP(Google Cloud Platform) 인스턴스를 검색하는 방법을 보여 줍니다. 어플라이언스를 GCP의 서버에 배포하여 컴퓨터 및 성능 메타데이터를 지속적으로 검색합니다.

이 자습서에서는 다음을 하는 방법을 알아볼 수 있습니다.

- Azure 계정을 설정합니다.

- 검색을 위해 GCP에서 서버를 준비합니다.

- 프로젝트를 만듭니다.

- Azure Migrate 어플라이언스를 설정합니다.

- 연속 검색을 시작합니다.

참고 항목

이 자습서에서는 시나리오를 시도하고 기본 옵션을 사용하기 위한 가장 빠른 경로를 보여 줍니다.

Azure 구독이 아직 없는 경우 시작하기 전에 체험 계정을 만듭니다.

필수 조건

이 자습서를 시작하기 전에 다음과 같은 사전 요구 사항이 충족되는지 확인합니다.

| 요구 사항 | 세부 정보 |

|---|---|

| 어플라이언스 | Azure Migrate 어플라이언스를 실행할 서버가 GCP에 필요합니다. 머신에는 다음이 있어야 합니다. - Windows Server 2019 또는 Windows Server 2022가 설치되어 있습니다. Windows Server 2019를 사용하는 머신에서 어플라이언스를 실행하는 것은 지원되지 않습니다. - 16GB RAM, 8개의 vCPU, 약 80GB의 디스크 스토리지 및 외부 가상 스위치. - 직접 또는 프록시를 통해 인터넷에 액세스할 수 있는 고정 또는 동적 IP 주소. |

| Windows 서버 인스턴스 | Windows 서버 검색을 위해 WinRM 포트 5985(HTTP)에서 인바운드 연결을 허용합니다. |

| Linux 서버 인스턴스 | Linux 서버 검색을 위해 포트 22(TCP)에서 인바운드 연결을 허용합니다. |

Azure 사용자 계정 준비

프로젝트를 만들고 Azure Migrate 어플라이언스를 등록하려면 다음 권한이 있는 계정이 필요합니다.

- Azure 구독에 대한 기여자 또는 소유자 권한

- Microsoft Entra 앱을 등록하기 위한 권한입니다.

Azure 체험 계정을 방금 만든 경우 자신이 구독에 대한 소유자입니다. 구독 소유자가 아닌 경우 다음과 같이 소유자와 협력하여 권한을 할당합니다.

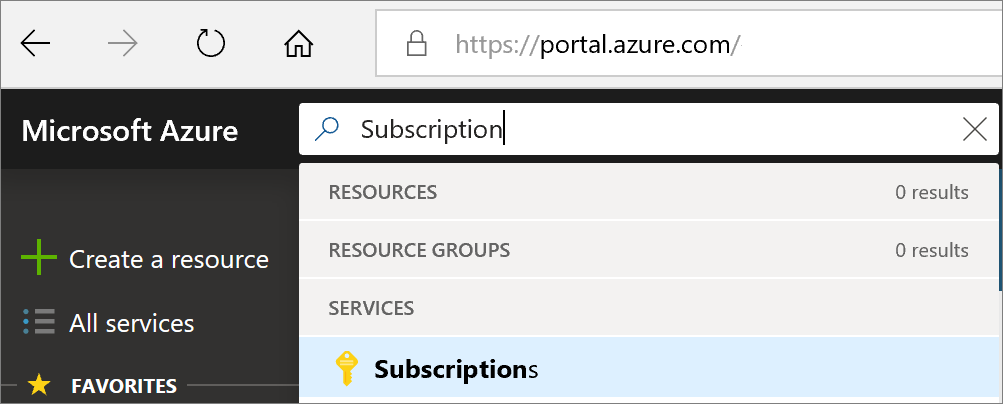

Azure Portal에서 "구독"을 검색하여 서비스에서 구독을 선택합니다.

구독 페이지에서 프로젝트를 만들 구독을 선택합니다.

액세스 제어(IAM) 를 선택합니다.

추가>역할 할당 추가를 선택하여 역할 할당 추가 페이지를 엽니다.

다음 역할을 할당합니다. 세부 단계에 대해서는 Azure Portal을 사용하여 Azure 역할 할당을 참조하세요.

설정 값 역할 기여자 또는 소유자 다음에 대한 액세스 할당 사용자 멤버 azmigrateuser

어플라이언스를 등록하려면 Azure 계정에 Microsoft Entra 앱을 등록할 수 있는 권한이 필요합니다.

포털에서 Microsoft Entra ID>사용자로 이동합니다.

테넌트 또는 권한 있는 역할 관리자에게 사용자가 Microsoft Entra 앱 등록을 허용하도록 애플리케이션 개발자 역할을 계정에 할당하도록 요청합니다. 자세히 알아보기.

GCP 인스턴스 준비

어플라이언스에서 GCP의 서버에 액세스하는 데 사용할 수 있는 계정을 설정합니다.

-

Windows 서버의 경우:

- 도메인에 조인되지 않은 서버에서 로컬 사용자 계정을 설정하고, 검색에 포함하려는 도메인에 조인되지 않은 서버에서 도메인 계정을 설정합니다. 다음 그룹에 사용자 계정을 추가합니다.

- 원격 관리 사용자

- 성능 모니터 사용자

- 성능 로그 사용자

- 도메인에 조인되지 않은 서버에서 로컬 사용자 계정을 설정하고, 검색에 포함하려는 도메인에 조인되지 않은 서버에서 도메인 계정을 설정합니다. 다음 그룹에 사용자 계정을 추가합니다.

-

Linux 서버의 경우:

- 검색하려는 Linux 서버의 루트 계정이 필요합니다. 루트 계정을 제공할 수 없는 경우 지원 매트릭스의 지침에서 대안을 찾아보세요.

- Azure Migrate는 GCP 인스턴스를 검색할 때 암호 인증을 사용합니다. GCP 인스턴스는 기본적으로 암호 인증을 지원하지 않습니다. 인스턴스를 검색하려면 먼저 암호 인증을 사용하도록 설정해야 합니다.

- 각 Linux 머신에 로그인합니다.

- sshd_config file: vi /etc/ssh/sshd_config 열기

- 파일에서 PasswordAuthentication 줄을 찾아 값을 예로 변경합니다.

- 파일을 저장하고 닫습니다. ssh 서비스를 다시 시작합니다.

- 루트 사용자를 사용하여 Linux 서버를 검색하는 경우 서버에서 루트 로그인이 허용되는지 확인합니다.

- 각 Linux 머신에 로그인

- sshd_config file: vi /etc/ssh/sshd_config 열기

- 파일에서 PermitRootLogin 줄을 찾아 값을 예로 변경합니다.

- 파일을 저장하고 닫습니다. ssh 서비스를 다시 시작합니다.

프로젝트 설정

새 프로젝트를 설정합니다.

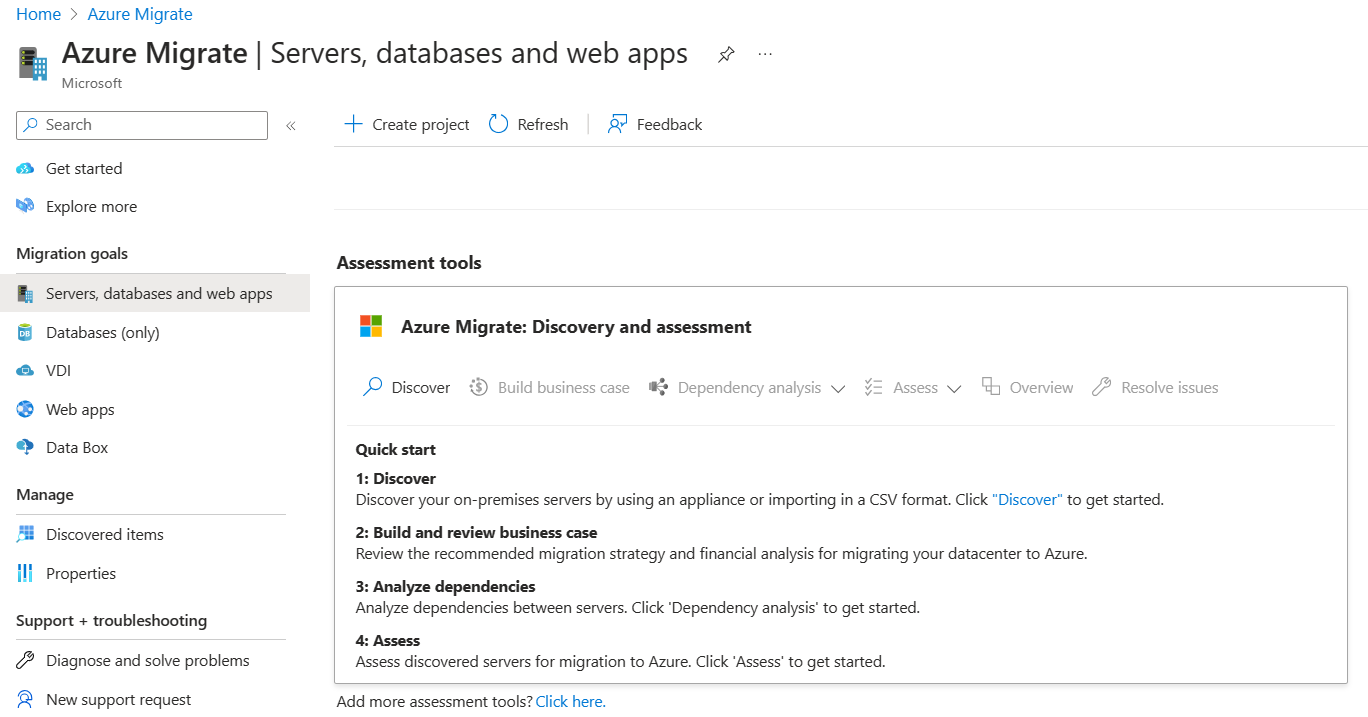

Azure Portal >모든 서비스에서 Azure Migrate를 검색합니다.

서비스 아래에서 Azure Migrate를 선택합니다.

시작에서 프로젝트 만들기를 선택합니다.

프로젝트 만들기에서 Azure 구독 및 리소스 그룹을 선택합니다. 리소스 그룹이 없는 경우 새로 만듭니다.

프로젝트 세부 정보에서 프로젝트 이름과 이 프로젝트를 만들려는 지역을 지정합니다. 퍼블릭 및 정부 클라우드에 대해 지원되는 지역을 검토합니다.

만들기를 실행합니다.

프로젝트가 배포될 때까지 몇 분 정도 기다립니다. Azure Migrate: 검색 및 평가 도구는 기본적으로 새 프로젝트에 추가됩니다.

참고 항목

프로젝트를 이미 만든 경우에는 동일한 프로젝트를 사용하여 추가 어플라이언스를 등록하여 더 많은 서버를 검색하고 평가할 수 있습니다. 자세히 알아보기.

어플라이언스 설정

Azure Migrate 어플라이언스는 Azure Migrate: 검색 및 평가에서 다음을 수행하는 데 사용하는 간단한 어플라이언스입니다.

- 온-프레미스 서버를 검색합니다.

- 검색된 서버에 대한 메타데이터 및 성능 데이터를 Azure Migrate: 검색 및 평가에 보냅니다.

Azure Migrate 어플라이언스에 대해 자세히 알아봅니다.

어플라이언스를 설정하려면 다음을 수행합니다.

- 포털에서 어플라이언스 이름을 제공하고, 프로젝트 키를 생성합니다.

- Azure Portal에서 Azure Migrate 설치 프로그램 스크립트가 포함된 압축 파일을 다운로드합니다.

- 압축 파일의 콘텐츠를 추출합니다. 관리자 권한으로 PowerShell 콘솔을 시작합니다.

- PowerShell 스크립트를 실행하여 어플라이언스 웹 애플리케이션을 시작합니다.

- 어플라이언스를 처음으로 구성하고, 프로젝트 키를 사용하여 어플라이언스를 프로젝트에 등록합니다.

1. 프로젝트 키 생성

- 서버, 데이터베이스 및 웹앱>에서 Azure Migrate: 검색 및 평가에서 검색을 선택합니다.

- 서버 검색>서버가 가상화되어 있습니까?에서 물리적 또는 기타(AWS, GCP, Xen 등)를 선택합니다.

- 1: 프로젝트 키 생성에서 GCP 가상 서버를 검색하도록 설정할 Azure Migrate 어플라이언스에 대한 이름을 입력합니다. 이름은 14자 이하의 영숫자여야 합니다.

- 키 만들기을 선택하여 필요한 Azure 리소스 만들기를 시작합니다. 리소스를 만드는 동안 서버 검색 페이지를 닫지 마세요.

- Azure 리소스가 성공적으로 만들어지면 프로젝트 키가 생성됩니다.

- 어플라이언스를 구성하는 동안 어플라이언스 등록을 완료하는 데 필요하므로 키를 복사합니다.

2. 설치 프로그램 스크립트 다운로드

2: Azure Migrate 어플라이언스 다운로드에서 다운로드를 선택합니다.

보안 확인

배포하기 전에 압축 파일이 안전한지 확인합니다.

- 파일을 다운로드한 컴퓨터에서 관리자 명령 창을 엽니다.

- 다음 명령을 실행하여 압축된 파일의 해시를 생성합니다.

C:\>CertUtil -HashFile <file_location> [Hashing Algorithm]- 퍼블릭 클라우드의 사용 예:

C:\>CertUtil -HashFile C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-Public.zip SHA256 - 정부 클라우드의 사용 예:

C:\>CertUtil -HashFile C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-USGov.zip SHA256

- 최신 어플라이언스 버전 및 해시 값을 확인합니다.

3. Azure Migrate 설치 프로그램 스크립트 실행

설치 프로그램 스크립트는 다음을 수행합니다.

- GCP 서버 검색 및 평가를 위한 에이전트와 웹 애플리케이션을 설치합니다.

- Windows 정품 인증 서비스, IIS 및 PowerShell ISE를 비롯한 Windows 역할을 설치합니다.

- IIS 재작성 모듈을 다운로드하여 설치합니다.

- Azure Migrate에 대한 영구적인 설정 세부 정보를 사용하여 레지스트리 키(HKLM)를 업데이트합니다.

- 지정된 경로에 다음 파일을 만듭니다.

- 구성 파일: %Programdata%\Microsoft Azure\Config

- 로그 파일: %Programdata%\Microsoft Azure\Logs

스크립트를 다음과 같이 실행합니다.

어플라이언스를 호스팅할 서버의 폴더에 압축 파일을 추출합니다. 기존 Azure Migrate 어플라이언스의 머신에서 스크립트를 실행하지 않아야 합니다.

위 서버에서 관리자(상승된) 권한을 사용하여 PowerShell을 시작합니다.

다운로드한 압축 파일에서 콘텐츠를 추출한 폴더로 PowerShell 디렉터리를 변경합니다.

다음 명령을 실행하여

AzureMigrateInstaller.ps1스크립트를 실행합니다.퍼블릭 클라우드의 경우:

PS C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-Public> .\AzureMigrateInstaller.ps1Azure Government의 경우:

PS C:\Users\Administrators\Desktop\AzureMigrateInstaller-Server-USGov>.\AzureMigrateInstaller.ps1

스크립트가 성공적으로 완료되면 어플라이언스 웹 애플리케이션이 시작됩니다.

문제가 발생하는 경우 문제 해결을 위해 C:\ProgramData\Microsoft Azure\Logs\AzureMigrateScenarioInstaller_Timestamp.log에서 스크립트 로그에 액세스할 수 있습니다.

Azure에 대한 어플라이언스 액세스 확인

어플라이언스에서 퍼블릭 및 정부 클라우드의 Azure URL에 연결할 수 있는지 확인합니다.

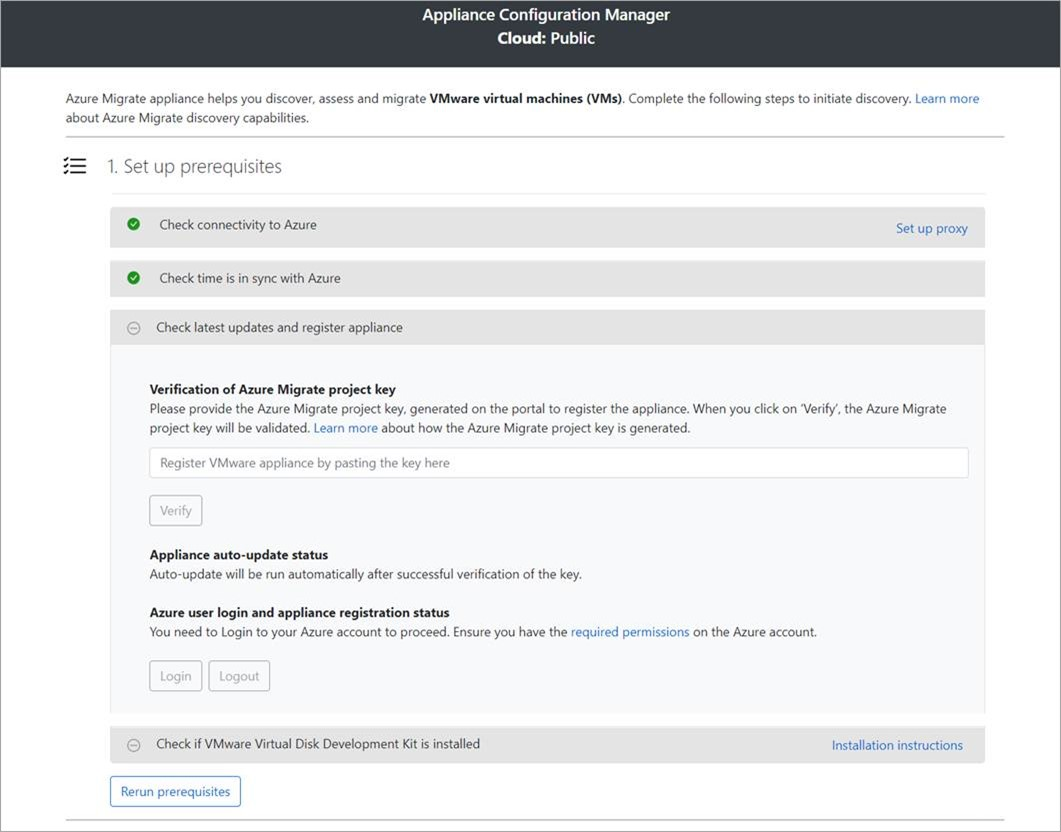

4. 어플라이언스 구성

어플라이언스를 처음으로 설정합니다.

어플라이언스에 연결할 수 있는 모든 컴퓨터에서 브라우저를 열고, 어플라이언스 웹앱의 URL(https://어플라이언스 이름 또는 IP 주소): 44368)을 엽니다.

또는 바탕 화면에서 앱 바로 가기를 선택하여 앱을 열 수 있습니다.

사용 조건에 동의하고 타사 정보를 읽어봅니다.

필수 구성 요소 설정 및 어플라이언스 등록

구성 관리자에서 필수 구성 요소 설정을 선택한 후 다음 단계를 완료합니다.

연결: 어플라이언스가 서버의 인터넷 연결을 확인합니다. 서버에서 프록시를 사용하는 경우:

프록시 설정을 선택하여 프록시 주소(

http://ProxyIPAddress또는http://ProxyFQDN형식으로, 여기서 FQDN은 정규화된 도메인 이름을 가리킴) 및 수신 대기 포트를 지정합니다.프록시에 인증이 필요한 경우 자격 증명을 입력합니다.

프록시 세부 정보를 추가하거나 프록시 또는 인증을 사용하지 않도록 설정한 경우 저장을 클릭하여 연결을 트리거하고 연결을 다시 확인합니다.

HTTP 프록시만 지원됩니다.

시간 동기화: 검색이 제대로 작동할 수 있도록 어플라이언스의 시간이 인터넷 시간과 동기화되어있는지 확인합니다.

업데이트 설치 및 어플라이언스 등록: 자동 업데이트를 실행하고 어플라이언스를 등록하려면 다음 단계를 따릅니다.

참고 항목

포털에서 다운로드한 최신 OVA/Installer 스크립트를 사용하여 어플라이언스를 설정한 경우에만 사용할 수 있는 Azure Migrate 어플라이언스의 새로운 사용자 환경입니다. 이미 등록된 어플라이언스는 이전 버전의 사용자 환경을 계속 볼 수 있으며 문제 없이 계속 작동합니다.

어플라이언스에서 자동 업데이트를 실행하려면 포털에서 복사한 프로젝트 키를 붙여넣습니다. 키가 없으면 Azure Migrate: 검색 및 평가>개요>기존 어플라이언스 관리로 이동합니다. 프로젝트 키를 생성할 때 지정한 어플라이언스 이름을 선택한 다음, 표시된 키를 복사합니다.

어플라이언스는 키를 확인하고 어플라이언스의 모든 서비스를 최신 버전으로 업데이트하는 자동 업데이트 서비스를 시작합니다. 자동 업데이트가 실행되면 어플라이언스 서비스 보기를 선택하여 어플라이언스 서버에서 실행 중인 서비스의 상태와 버전을 볼 수 있습니다.

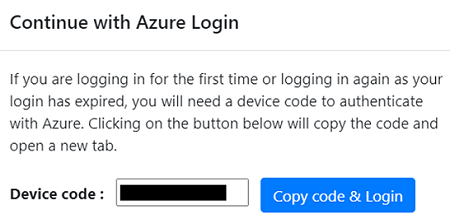

어플라이언스를 등록하려면 로그인을 선택해야 합니다. Azure 로그인 계속에서 코드 복사 및 로그인을 선택하여 디바이스 코드를 복사하고(Azure로 인증하려면 디바이스 코드가 있어야 함) 새 브라우저 탭에서 Azure 로그인 프롬프트를 엽니다. 메시지를 보려면 브라우저에서 팝업 차단을 사용하지 않도록 설정했는지 확인합니다.

브라우저의 새 탭에서 디바이스 코드를 붙여 넣고 Azure 사용자 이름과 암호를 사용하여 로그인합니다. PIN을 사용한 로그인은 지원되지 않습니다.

참고 항목

실수로 로그인하지 않고 로그인 탭을 닫은 경우에는 어플라이언스 구성 관리자의 브라우저 탭을 새로 고쳐 디바이스 코드와 코드 복사 및 로그인 단추를 표시합니다.

성공적으로 로그인한 후에는 어플라이언스 구성 관리자가 표시된 브라우저 탭으로 돌아갑니다. 로그인하는 데 사용한 Azure 사용자 계정에 키 생성 중에 만든 Azure 리소스에 필요한 권한이 있으면 어플라이언스 등록이 시작됩니다.

어플라이언스가 성공적으로 등록되었으면 세부 정보 보기를 클릭하여 등록 세부 정보를 확인할 수 있습니다.

어플라이언스를 구성하는 동안 언제든지 필수 구성 요소를 다시 실행하여 어플라이언스에서 모든 필수 구성 요소를 충족하는지 확인할 수 있습니다.

연속 검색 시작

이제 어플라이언스에서 검색할 GCP 서버에 연결하여 검색을 시작합니다.

1단계: Windows 및 Linux 물리적 또는 가상 서버 검색을 위해 자격 증명 제공, 자격 증명 추가를 선택합니다.

Windows 서버의 경우 원본 유형을 Windows 서버로 선택하고, 자격 증명에 대한 식별 이름을 지정하고, 사용자 이름 및 암호를 추가합니다. 저장을 선택합니다.

암호 기반 인증을 Linux 서버에 사용하는 경우 원본 형식을 Linux 서버(암호 기반)로 선택하고, 자격 증명에 대한 식별 이름을 지정하고, 사용자 식별 이름 및 암호를 추가합니다. 저장을 선택합니다.

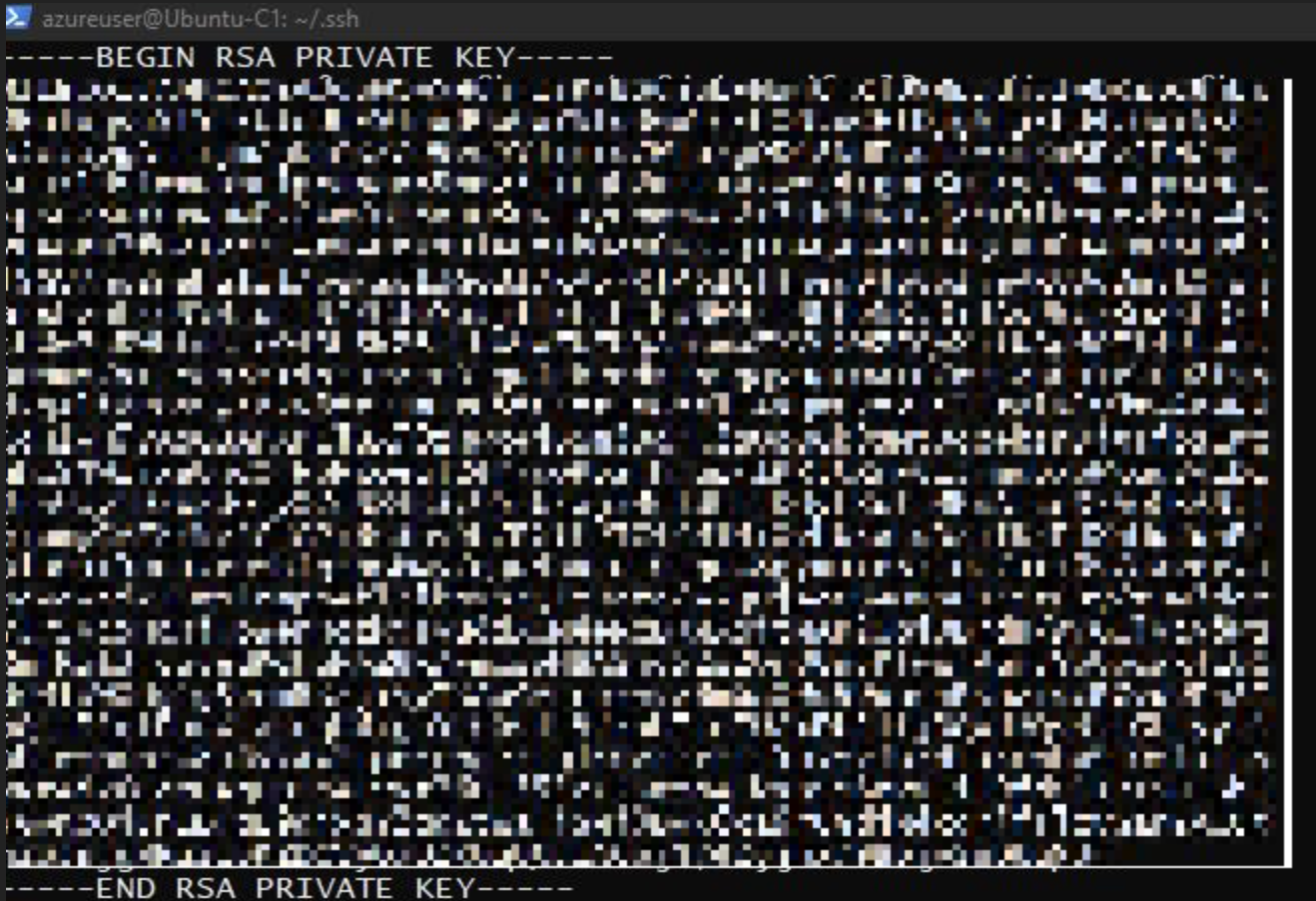

Linux 서버에 SSH 키 기반 인증을 사용하는 경우 원본 형식을 Linux Server(SSH 키 기반)로 선택하고, 자격 증명에 식별 이름을 지정하고, 사용자 식별 이름을 추가하고, SSH 프라이빗 키 파일을 찾아서 선택할 수 있습니다. 저장을 선택합니다.

- Azure Migrate는 RSA, DSA, ECDSA 및 ed25519 알고리즘을 사용하여 ssh-keygen 명령으로 생성된 SSH 프라이빗 키를 지원합니다.

- 현재 Azure Migrate는 암호 기반 SSH 키를 지원하지 않습니다. 암호 없이 SSH 키를 사용합니다.

- 현재 Azure Migrate는 PuTTY에서 생성된 SSH 프라이빗 키 파일을 지원하지 않습니다.

- Azure Migrate는 아래와 같이 SSH 프라이빗 키 파일의 OpenSSH 형식을 지원합니다.

한 번에 여러 자격 증명을 추가하려면 추가를 선택하여 저장하고 더 많은 자격 증명을 추가합니다.

참고 항목

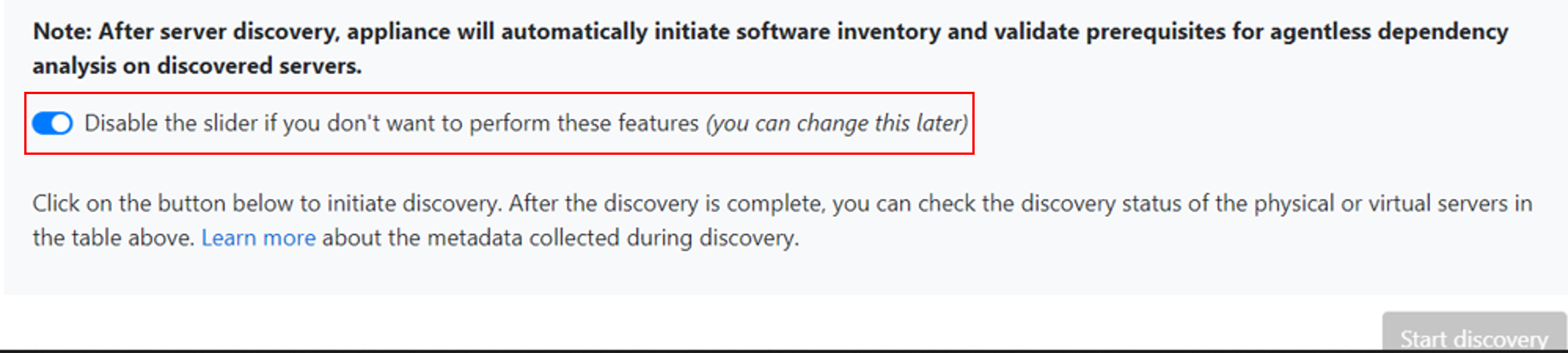

기본적으로 자격 증명은 설치된 애플리케이션, 역할 및 기능에 대한 데이터를 수집하고, 슬라이더가 이러한 기능을 수행하지 않도록 설정하지 않는 한 Windows 및 Linux 서버에서 종속성 데이터를 수집하는 데 사용됩니다(마지막 단계에서 설명한 대로).

2단계: 물리적 또는 가상 서버 세부 정보 제공, 검색 원본 추가를 선택하여 서버 IP 주소/FQDN과 서버에 연결하기 위한 사용자 인증 정보의 표시 식별 이름을 지정합니다.

단일 항목 또는 여러 항목을 한 번에 추가할 수 있습니다. 또한 CSV 가져오기를 통해 서버 세부 정보를 제공하는 옵션도 있습니다.

- 단일 항목 추가를 선택하는 경우 OS 형식을 선택하고, 자격 증명의 식별 이름을 지정하고, 서버 IP 주소/FQDN을 추가하고 저장을 선택합니다.

- 여러 항목 추가를 선택하는 경우 텍스트 상자에서 자격 증명에 대한 식별 이름과 함께 서버 IP 주소/FQDN을 지정하여 여러 레코드를 한 번에 추가할 수 있습니다. 추가된 레코드를 확인**하고 저장을 선택합니다.

- CSV가져오기를 선택하는 경우(기본적으로 선택됨) CSV 템플릿 파일을 다운로드하고 서버 IP 주소/FQDN 및 자격 증명 식별 이름으로 파일을 채울 수 있습니다. 그런 다음, 파일을 어플라이언스로 가져오고, 파일의 레코드를 확인하고, 저장을 선택합니다.

저장을 선택하면 어플라이언스는 추가된 서버에 대한 연결의 유효성을 검사하고 각 서버에 대해 테이블의 유효성 검사 상태를 표시합니다.

- 서버에 대한 유효성 검사가 실패하면 테이블의 상태 열에서 유효성 검사 실패를 선택하여 오류를 검토합니다. 문제를 해결하고, 유효성을 다시 검사합니다.

- 서버를 제거하려면 삭제를 선택합니다.

검색을 시작하기 전에 언제든지 서버에 대한 연결의 유효성을 다시 검사할 수 있습니다.

검색을 시작하기 전에 추가된 서버에서 소프트웨어 인벤토리 및 에이전트 없는 종속성 분석을 수행하지 않도록 슬라이더를 사용하지 않도록 선택할 수 있습니다. 이 옵션은 언제든지 변경할 수 있습니다.

SQL Server 인스턴스 및 데이터베이스의 검색을 수행하기 위해 추가 자격 증명(Windows 도메인/비 도메인, SQL 인증 자격 증명)을 추가할 수 있으며 어플라이언스는 자격 증명을 SQL 서버에 자동으로 매핑하려고 시도합니다. 도메인 자격 증명을 추가하면 어플라이언스는 도메인의 Active Directory에 대해 자격 증명을 인증하여 사용자 계정이 잠기는 것을 방지합니다. 도메인 자격 증명의 유효성의 유효성을 검사하려면 다음 단계를 따릅니다.

- 구성 관리자 자격 증명 테이블에서 도메인 자격 증명에 대한 유효성 검사 상태를 참조하세요. 도메인 자격 증명만 유효성 검사가 수행됩니다.

- 유효성 검사에 실패하면 실패 상태를 선택하여 유효성 검사 오류를 확인할 수 있습니다. 문제를 해결한 다음, 자격 증명 유효성 다시 검사를 선택하여 자격 증명의 유효성 검사를 다시 시도합니다.

검색 시작

검색 시작을 선택하여 유효성 검사에 성공한 서버의 검색을 시작합니다. 검색이 성공적으로 시작되었으면 테이블의 각 서버에 대한 검색 상태를 확인할 수 있습니다.

검색의 작동 원리

Azure Portal에 표시되는 서버 100개와 해당 메타데이터의 검색을 완료하는 데 약 2분이 걸립니다.

소프트웨어 인벤토리(설치된 애플리케이션의 검색)는 서버 검색이 완료되면 자동으로 시작됩니다.

소프트웨어 인벤토리는 서버에서 실행되는 SQL Server 인스턴스를 식별합니다. 어플라이언스는 수집한 정보를 사용하여 어플라이언스에서 제공된 SQL Server 인증 자격 증명 또는 Windows 인증 자격 증명을 통해 SQL Server 인스턴스에 연결하려고 시도합니다. 그런 다음, SQL Server 데이터베이스 및 해당 속성에 대한 데이터를 수집합니다. SQL 검색은 24시간마다 한 번씩 수행됩니다.

어플라이언스는 네트워크에 대한 가시성이 확보된 SQL Server에만 연결할 수 있지만, 소프트웨어 인벤토리 자체에는 네트워크에 대한 가시성이 필요하지 않을 수 있습니다.

설치된 애플리케이션을 검색하는 데 걸리는 시간은 검색된 서버 수에 따라 달라집니다. 서버가 500개인 경우 검색된 인벤토리가 포털의 Azure Migrate 프로젝트에 표시될 때까지 약 1시간 정도 걸립니다.

소프트웨어 인벤토리 중에 추가된 서버 자격 증명은 서버에 대해 반복되고, 에이전트 없는 종속성 분석을 위해 유효성이 검사됩니다. 서버 검색이 완료되면 포털에서 서버에 에이전트 없는 종속성 분석을 사용하도록 설정할 수 있습니다. 유효성 검사에 성공한 서버만 선택하여 에이전트 없는 종속성 분석을 사용하도록 설정할 수 있습니다.

SQL Server 인스턴스 및 데이터베이스 데이터는 검색을 시작한 후 24시간 이내에 포털에 표시되기 시작합니다.

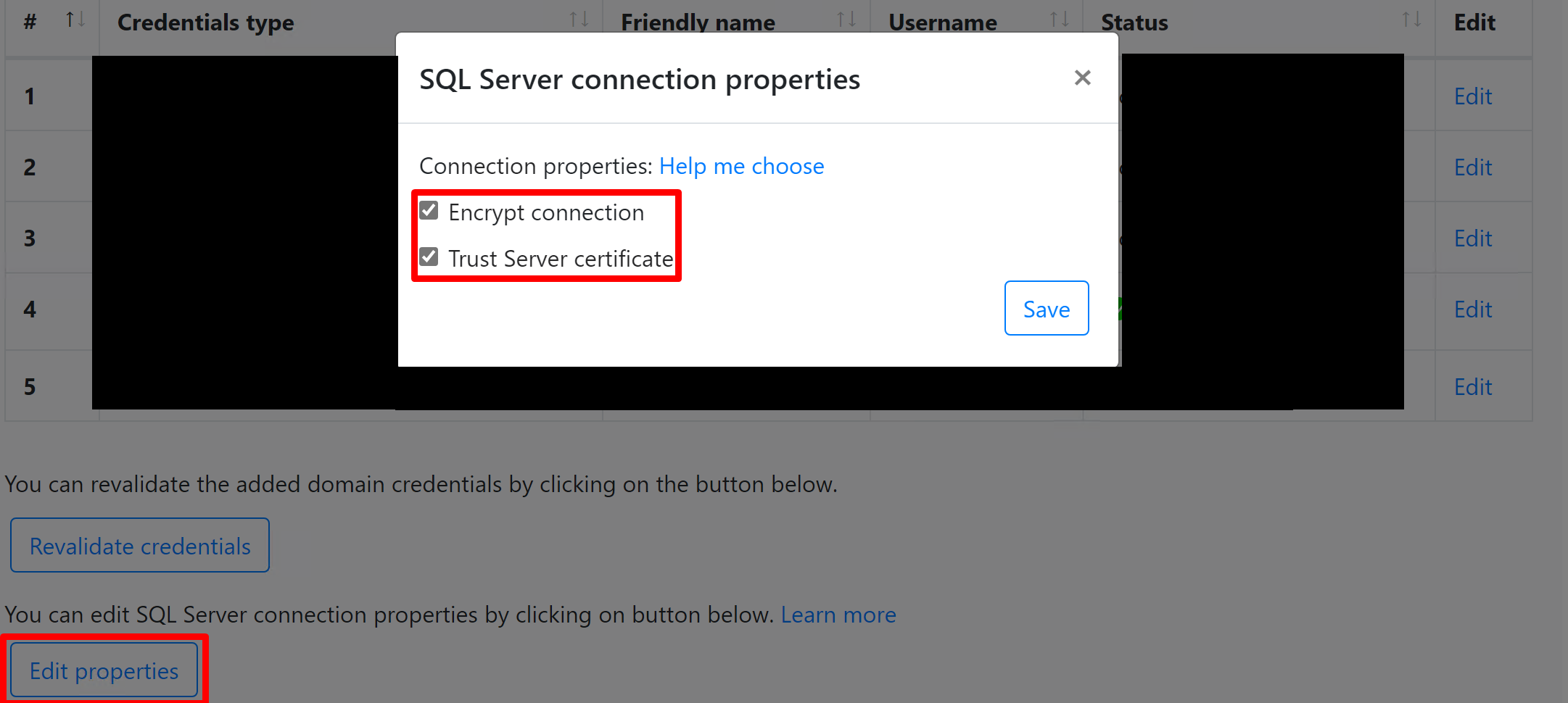

기본적으로 Azure Migrate는 SQL 인스턴스에 연결하는 가장 안전한 방법을 사용합니다. 즉, Azure Migrate는 TrustServerCertificate 속성을

true로 설정하여 Azure Migrate 어플라이언스와 원본 SQL Server 인스턴스 간의 통신을 암호화합니다. 또한 전송 계층은 SSL을 사용하여 채널을 암호화하고 인증서 체인을 건너뛰어 신뢰 유효성을 검사합니다. 따라서 어플라이언스 서버는 인증서의 루트 인증 기관을 신뢰하도록 설정되어야 합니다. 그러나 어플라이언스에서 SQL Server 연결 속성 편집을 선택하여 연결 설정을 편집할 수 있습니다. 무엇을 선택해야 하는지 이해하려면 자세히 알아봅니다.SQL Server 인스턴스 및 데이터베이스를 검색하려면 Windows 또는 SQL Server 계정이 sysadmin 서버 역할의 멤버이거나 각 SQL Server 인스턴스에 대해 이러한 권한을 가지고 있어야 합니다.

포털에서 서버 확인

검색이 완료되면 서버가 포털에 표시되는지 확인할 수 있습니다.

- Azure Migrate 대시보드를 엽니다.

- 서버, 데이터베이스 및 웹앱>Azure Migrate: 검색 및 평가 페이지에서 검색된 서버의 수를 표시하는 아이콘을 선택합니다.

다음 단계

- Azure VM으로 마이그레이션할 GCP 서버를 평가합니다.

- 검색 중에 어플라이언스에서 수집하는 데이터를 검토합니다.