반환 프록시 사용

클러스터의 노드는 Azure CycleCloud 서버와 통신하여 상태 보고하고 자동 크기 조정 및 분산 동기화에 대한 API 요청을 수행해야 합니다. 노드는 프라이빗 9443 포트에서 CYCLECloud에 HTTPS와 통신합니다.

네트워크 토폴로지 또는 방화벽이 Azure CycleCloud 서버와 클러스터 노드 간의 통신을 방지하는 경우 클러스터의 노드를 SSH 터널을 통해 전달된 Azure CycleCloud 서버의 수신 대기 포트를 사용하여 반환 프록시 로 지정할 수 있습니다. 그러면 클러스터 노드가 프록시의 포트 37140을 통해 CycleCloud 서버에 연결됩니다. 일반적인 배포에는 반환 프록시로 지정된 클러스터 헤드 노드가 있지만 모든 영구 노드는 동일한 역할을 할 수 있습니다.

CycleCloud 7에는 HTTPS 대신 클러스터의 노드에서 메시지를 가져오기 위한 AMQP 브로커가 포함되어 있습니다. AMQP 브로커는 포트 5672에서 로컬로 수신 대기합니다. 반환 프록시를 사용하는 경우 프록시 노드의 포트 37141이 5672로 전달됩니다.

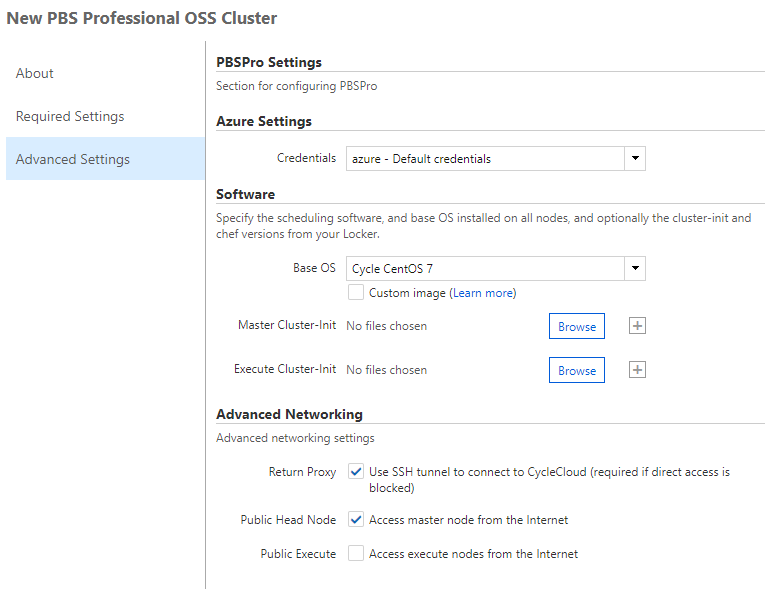

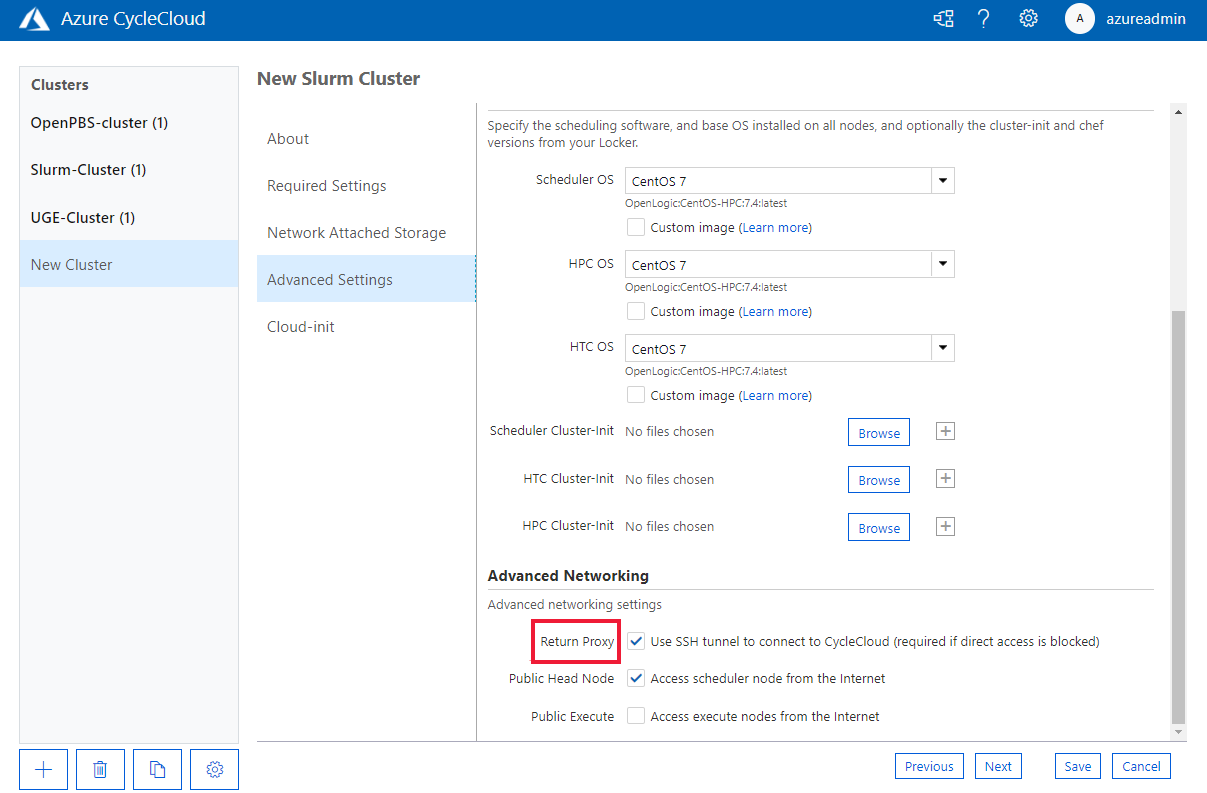

반환 프록시를 사용하거나 사용하지 않도록 설정하는 설정은 클러스터 만들기 대화 상자의 고급 설정 섹션에서 찾을 수 있습니다.

- Azure CycleCloud는 현재 Linux VM만 반환 프록시로 지원합니다.

- CycleCloud VM 및 반환 프록시 노드가 서로 다른 VM에 있는 경우 두 VNET을 피어링하지 않는 한 반환 프록시 노드에는 공용 IP 주소가 필요합니다.

사용자 지정 반환 프록시 노드

노드를 반환 프록시로 구분하려면 노드 정의에 다음 특성을 추가합니다.

[[node proxy]]

IsReturnProxy = true # access to CycleServer is proxied through this node

KeyPairLocation = ~/.ssh/custom-keypair.pem

-

IsReturnProxy는 노드가 프록시임을 지정합니다. 하나의 노드만 지정된 프록시이거나 클러스터가 시작되지 않습니다. -

KeyPairLocation는 SSH 터널을 시작하는 데 사용되는 SSH 프라이빗 키를 결정합니다. 이 SSH 연결은 기본적으로 사용자와 함께cyclecloud시작됩니다.

반환 프록시는 클러스터의 노드와 동일한 Azure VNET 내에서 실행되는 것으로 간주되며 기본적으로 프록시의 개인 네트워크 주소는 노드가 통신하는 데 사용됩니다. 그러나 프록시 노드의 공용 IP 주소를 노드 간 통신에 대신 사용하도록 지정할 수 있습니다. 이렇게 하려면 프록시 노드를 정의할 때 특성을 ReturnProxyAddress = public 포함합니다.

이 클러스터 템플릿의 노드는 proxy 노드에서 CycleCloud로의 통신만 프록시합니다. 더 큰 인터넷에 대한 통신을 프록시하지 않습니다.