Microsoft Purview에서 Power BI 테넌트 연결 및 관리(테넌트 간)

이 문서에서는 테넌트 간 시나리오에서 Power BI 테넌트 등록 방법과 Microsoft Purview에서 테넌트 인증 및 상호 작용하는 방법을 간략하게 설명합니다. 서비스에 익숙하지 않은 경우 Microsoft Purview에 대해 알아보기를 참조하세요.

참고

Microsoft Fabric 테넌트 검색은 Microsoft Fabric 설명서를 참조하세요.

지원되는 기능

| 메타데이터 추출 | 전체 검사 | 증분 검사 | 범위가 지정된 검사 | 분류 | 레이블 지정 | 액세스 정책 | 계보 | 데이터 공유 | 라이브 보기 |

|---|---|---|---|---|---|---|---|---|---|

| 예 | 예 | 예 | 예 | 아니요 | 아니요 | 아니요 | 예 | 아니요 | 아니요 |

* Microsoft Fabric 테넌트에서 Power BI 항목은 라이브 보기를 사용하여 사용할 수 있습니다.

Power BI 원본을 검사할 때 Microsoft Purview는 다음을 지원합니다.

다음을 포함한 기술 메타데이터 추출:

- 작업 영역

- 대시보드

- 보고서

- 테이블 및 열을 포함한 데이터 세트

- 데이터 흐름

- 데이터 마트

위의 Power BI 아티팩트 및 외부 데이터 원본 자산 간의 자산 관계에 대한 정적 계보를 가져옵니다. Power BI 계보에서 자세히 알아보세요.

Power BI 검사에 지원되는 시나리오

| 시나리오 | Microsoft Purview 공용 액세스 | Power BI 공용 액세스 | 런타임 옵션 | 인증 옵션 | 배포 체크리스트 |

|---|---|---|---|---|---|

| Azure 통합 런타임을 사용하여 공용 액세스 | 허용됨 | 허용됨 | Azure 런타임 | 위임된 인증/서비스 주체 | 배포 체크리스트 |

| 자체 호스팅 통합 런타임을 사용하여 공용 액세스 | 허용됨 | 허용됨 | 자체 호스팅 런타임 | 위임된 인증/서비스 주체 | 배포 체크리스트 |

| 프라이빗 액세스 | 승인 거부됨 | 허용됨 | 관리형 VNet IR(v2에만 해당) | 위임된 인증/서비스 주체 | 배포 검사 목록 검토 |

| 프라이빗 액세스 | 허용됨 | 승인 거부됨 | 자체 호스팅 런타임 | 위임된 인증/서비스 주체 | 배포 체크리스트 |

| 프라이빗 액세스 | 승인 거부됨 | 허용됨 | 자체 호스팅 런타임 | 위임된 인증/서비스 주체 | 배포 체크리스트 |

| 프라이빗 액세스 | 승인 거부됨 | 승인 거부됨 | 자체 호스팅 런타임 | 위임된 인증/서비스 주체 | 배포 체크리스트 |

알려진 제한

- Power BI 테넌트가 프라이빗 엔드포인트 뒤에서 보호되는 경우 표준 또는 kubernetes에서 지원하는 자체 호스팅 런타임 은 검사할 수 있는 유일한 옵션입니다.

- 테넌트 간 시나리오의 경우 위임된 인증 및 서비스 주체는 검사를 위해 지원되는 유일한 인증 옵션입니다.

- 검사 후에 Power BI 데이터 세트 스키마가 표시되지 않는 경우 Power BI 메타데이터 스캐너의 현재 제한 사항 중 하나이기 때문입니다.

- 빈 작업 영역을 건너뜁니다.

필수 구성 요소

시작하기 전에 다음이 있는지 확인합니다.

활성 구독이 있는 Azure 계정입니다. 무료로 계정을 만듭니다.

활성 Microsoft Purview 계정입니다.

Power BI 테넌트 등록

왼쪽의 옵션에서 데이터 맵을 선택합니다.

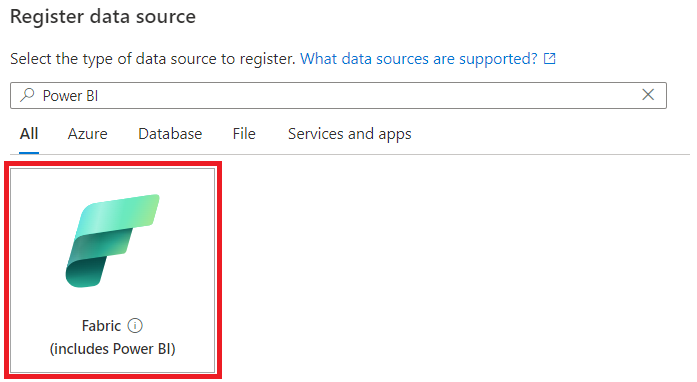

등록을 선택한 다음, 패브릭을 데이터 원본으로 선택합니다. 여기에는 Power BI 원본 및 자산이 포함됩니다.

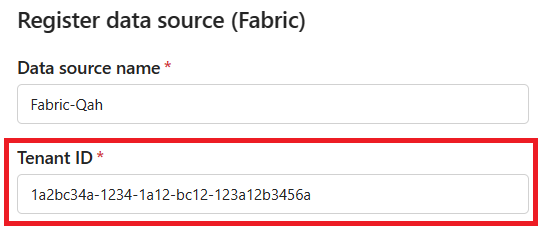

데이터 원본에 친숙한 이름을 지정합니다. 이름은 3~63자여야 하며 문자, 숫자, 밑줄 및 하이픈만 포함해야 합니다. 공백은 허용되지 않습니다.

테넌트 ID 필드를 편집하여 를 등록하고 검사하려는 테넌트 간 Power BI의 테넌트로 바꿉니다. 기본적으로 Microsoft Purview의 테넌트 ID가 채워집니다.

등록을 선택하세요.

Power BI 테넌트 인증

Power BI 테넌트가 있는 Microsoft Entra 테넌트에서 다음을 수행합니다.

Azure PortalMicrosoft Entra ID 검색합니다.

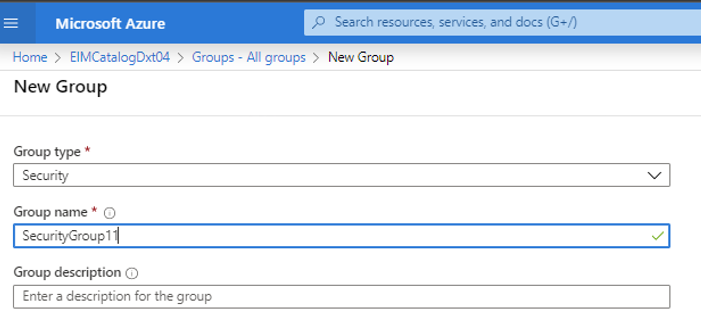

기본 그룹 만들기 및 Microsoft Entra ID 사용하여 멤버 추가에 따라 Microsoft Entra ID 새 보안 그룹을 만듭니다.

팁

사용하려는 보안 그룹이 이미 있는 경우 이 단계를 건너뛸 수 있습니다.

그룹 유형으로 보안을 선택합니다.

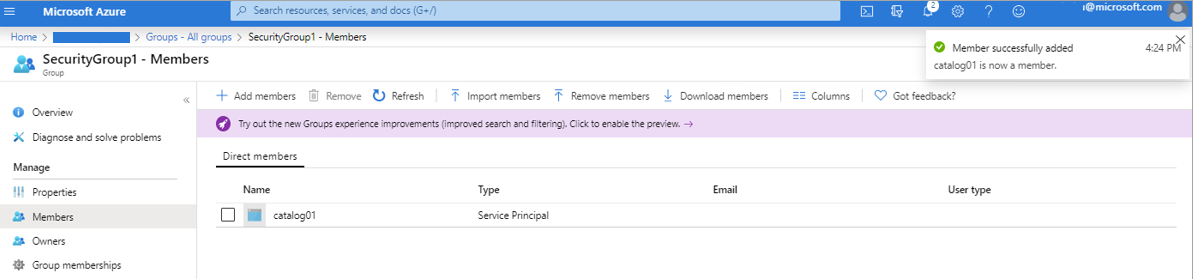

멤버를 선택한 다음, + 멤버 추가를 선택합니다.

Microsoft Purview 관리 ID 또는 서비스 주체를 검색하여 선택합니다.

추가되었음을 보여 주는 성공 알림이 표시됩니다.

Power BI 테넌트에서 보안 그룹 연결

Power BI 관리 포털에 로그인합니다.

테넌트 설정 페이지를 선택합니다.

중요

테넌트 설정 페이지를 보려면 Power BI 관리 있어야 합니다.

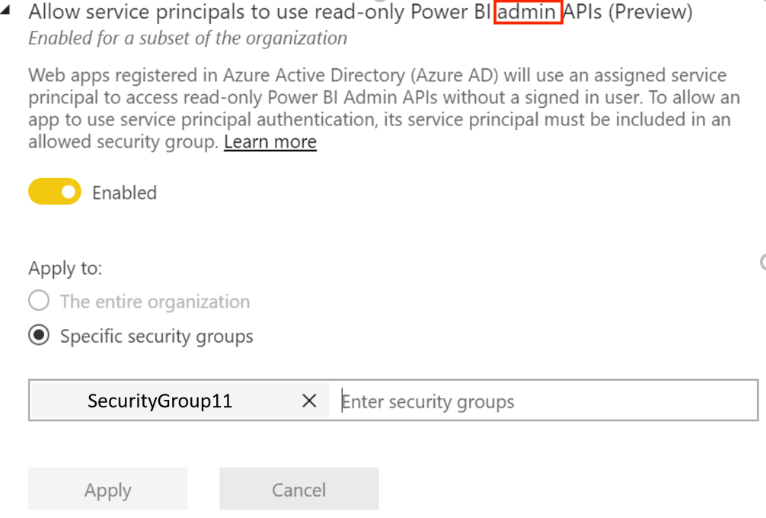

관리 API 설정>서비스 주체가 읽기 전용 Power BI 관리자 API(미리 보기)를 사용하도록 허용을 선택합니다.

특정 보안 그룹을 선택합니다.

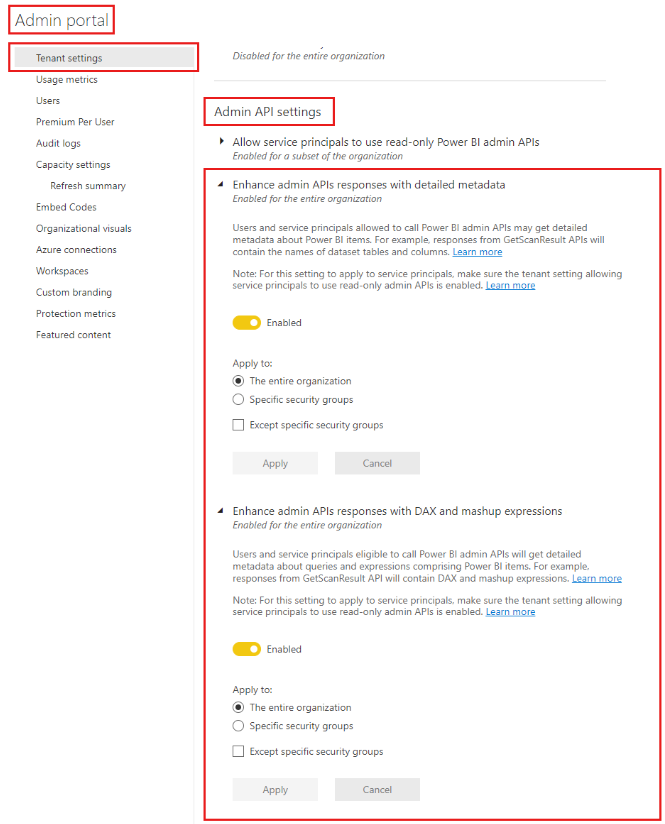

관리 API 설정>자세한 메타데이터를 사용하여 관리자 API 응답 향상및 DAX 및 매시업 식을> 사용하여 관리자 API 응답 향상을 선택합니다. 토글을 사용하도록 설정하면 Microsoft Purview 데이터 맵 검사의 일부로 Power BI 데이터 세트의 자세한 메타데이터를 자동으로 검색할 수 있습니다.

중요

power bi 테넌트에서 관리 API 설정을 업데이트한 후 검색 및 테스트 연결을 등록하기 전에 약 15분 정도 기다립니다.

주의

만든 보안 그룹(Microsoft Purview 관리 ID가 멤버로 있음)이 읽기 전용 Power BI 관리자 API를 사용하도록 허용하면 이 테넌트에 있는 모든 Power BI 아티팩트에 대한 메타데이터(예: dashboard 및 보고서 이름, 소유자, 설명 등)에 액세스할 수 있습니다. 메타데이터가 Microsoft Purview로 끌어오면 Power BI 권한이 아닌 Microsoft Purview의 권한에서 해당 메타데이터를 볼 수 있는 사용자를 결정합니다.

참고

개발자 설정에서 보안 그룹을 제거할 수 있지만 이전에 추출한 메타데이터는 Microsoft Purview 계정에서 제거되지 않습니다. 원하는 경우 별도로 삭제할 수 있습니다.

테넌트 간 Power BI 검사

위임된 인증 및 서비스 주체는 테넌트 간 검사를 위해 지원되는 유일한 옵션입니다. 다음 중 하나를 사용하여 스캔할 수 있습니다.

위임된 인증과 함께 Azure IR을 사용하여 테넌트 간 검사 만들기

Azure 런타임을 사용하여 새 검사를 만들고 실행하려면 다음 단계를 수행합니다.

Power BI 테넌트가 있는 Microsoft Entra 테넌트에서 사용자 계정을 만들고 사용자를 패브릭 관리자역할에 할당합니다. 사용자 이름을 기록하고 로그인하여 암호를 변경합니다.

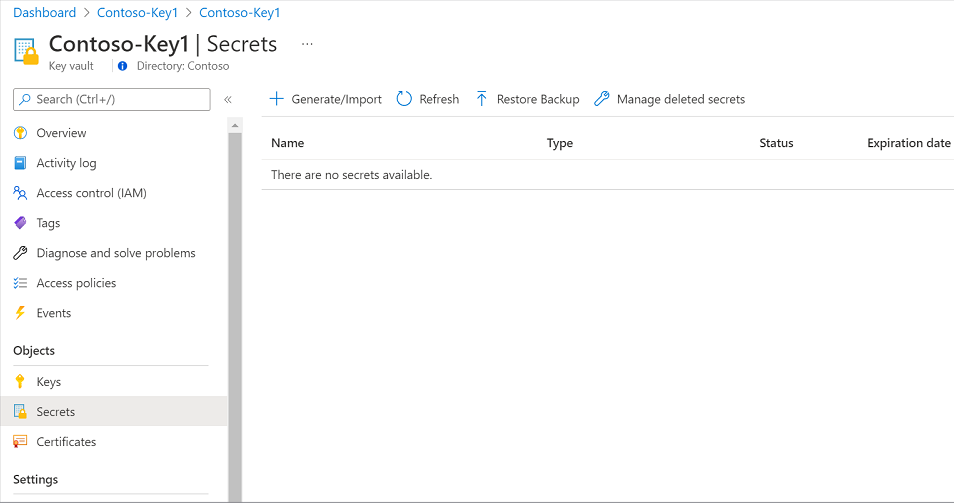

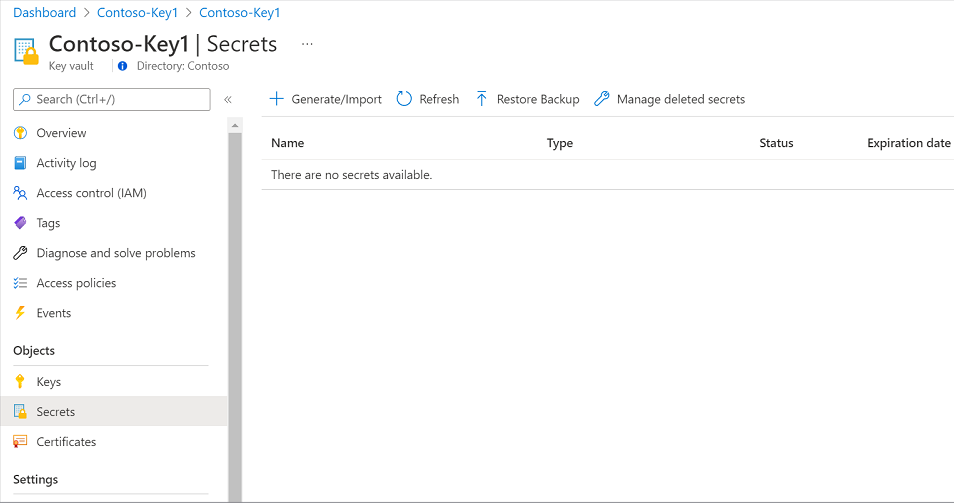

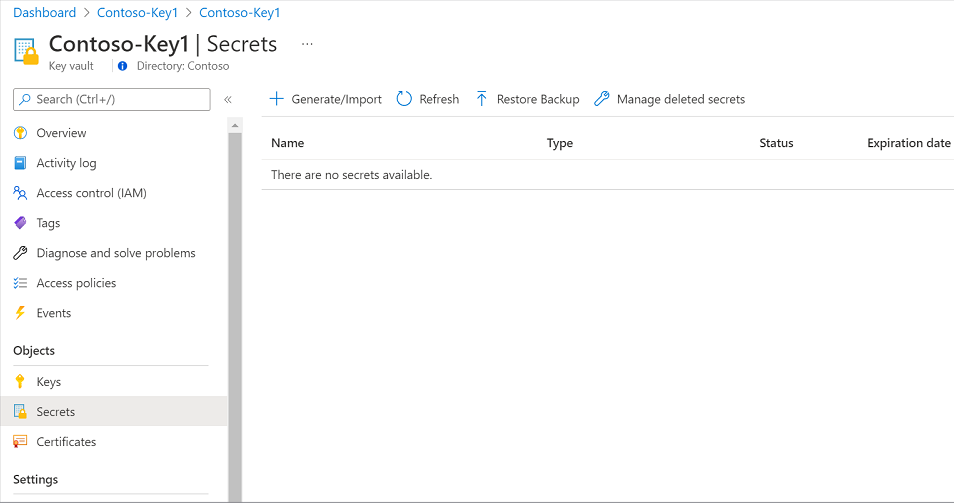

Microsoft Purview가 만들어진 테넌트에서 Azure Key Vault instance 이동합니다.

설정>비밀을 선택한 다음 + 생성/가져오기를 선택합니다.

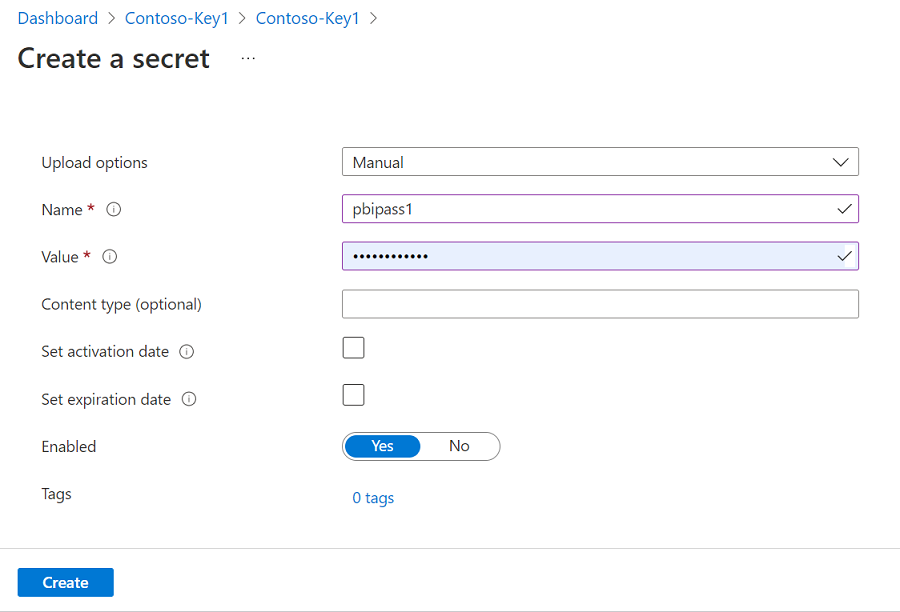

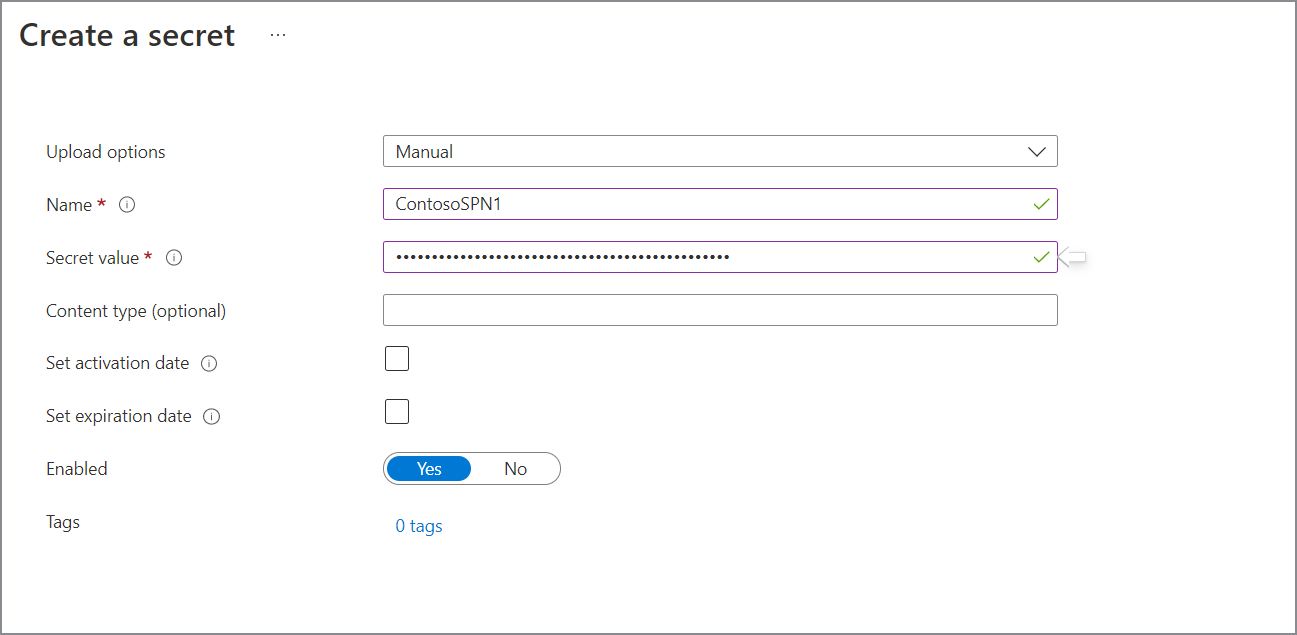

비밀의 이름을 입력합니다. 값에 Microsoft Entra 사용자에 대해 새로 만든 암호를 입력합니다. 만들기를 선택하여 완료합니다.

키 자격 증명 모음이 아직 Microsoft Purview에 연결되지 않은 경우 새 키 자격 증명 모음 연결을 만들어야 합니다.

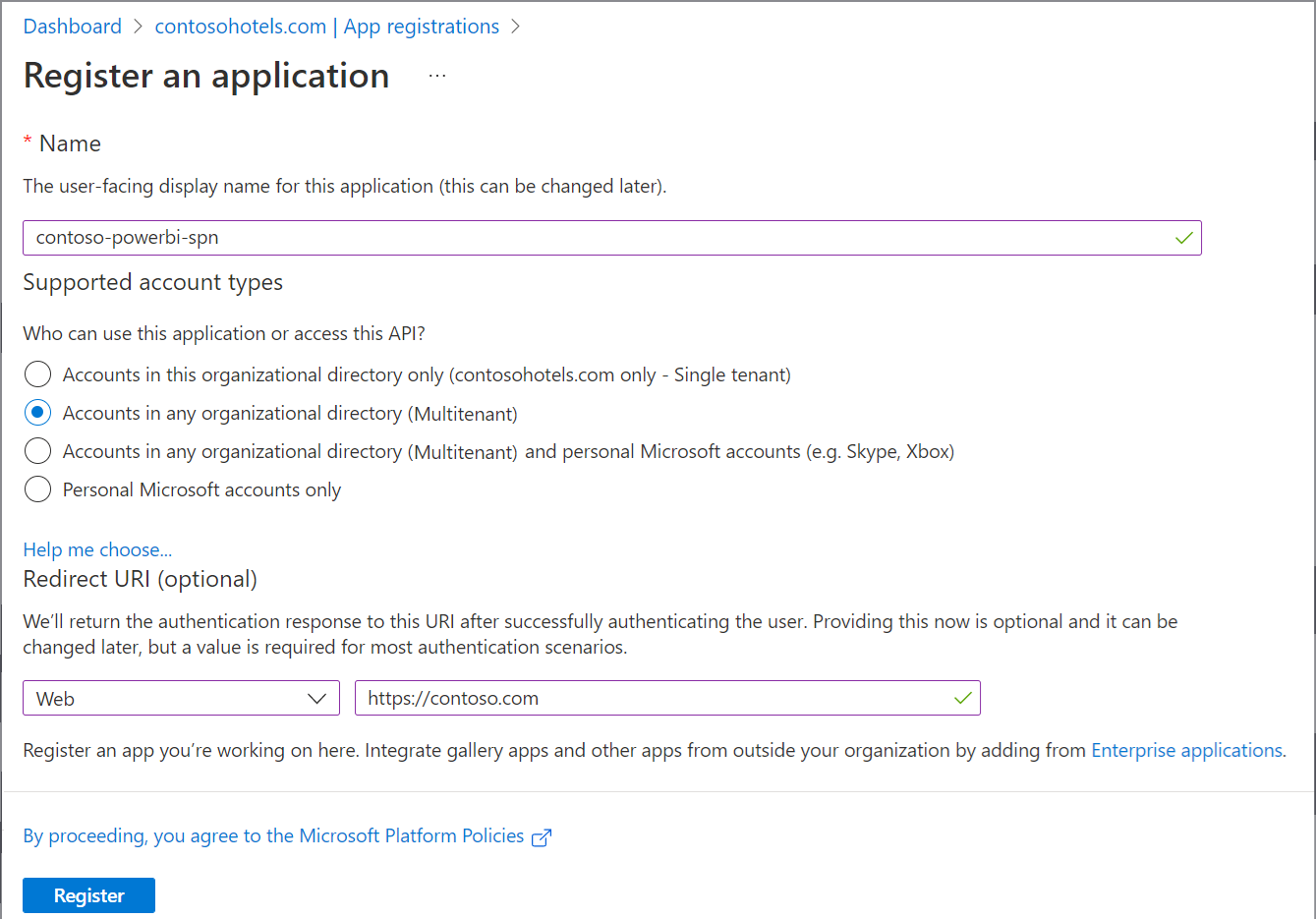

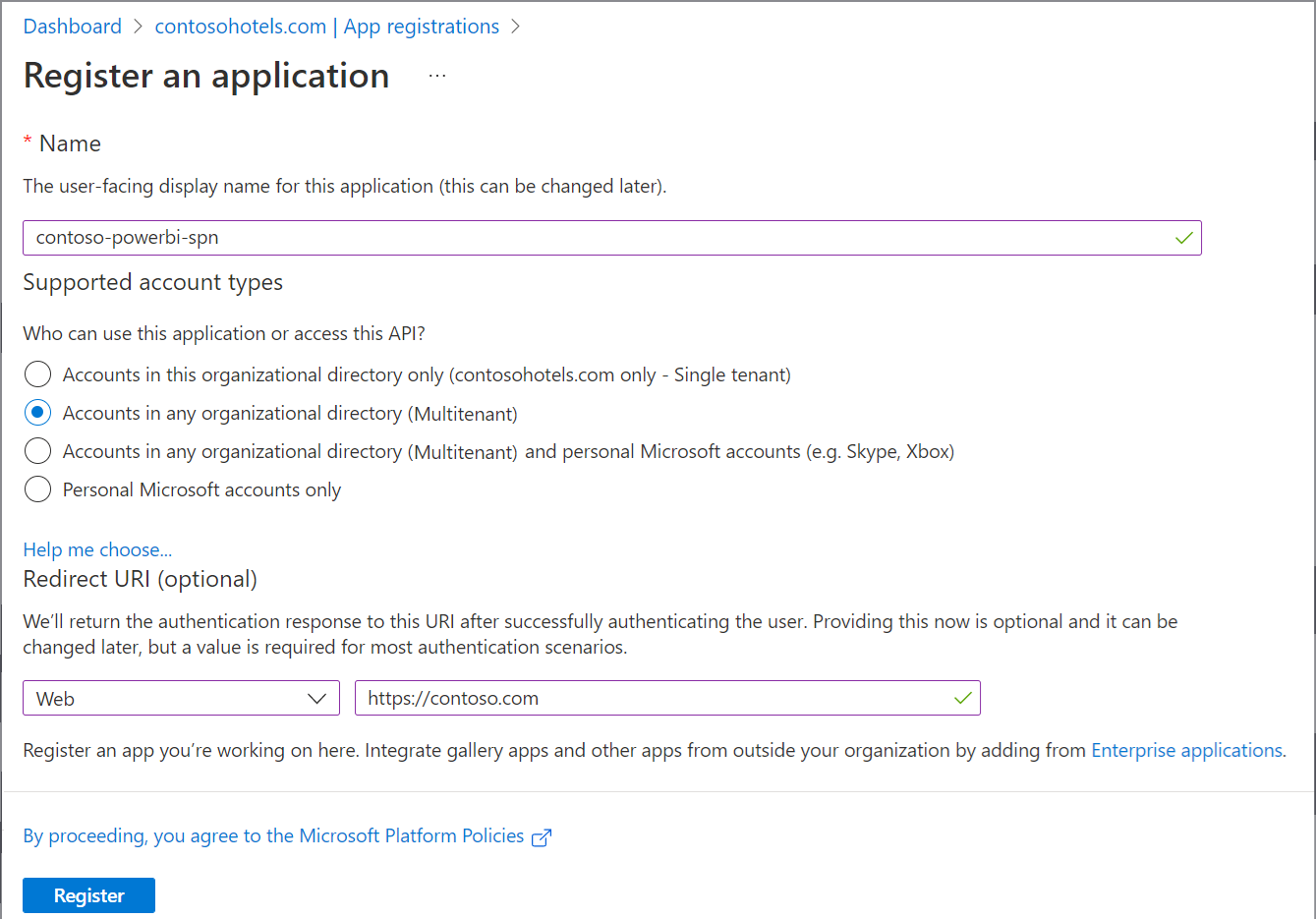

Power BI가 있는 Microsoft Entra 테넌트에서 앱 등록을 만듭니다. 리디렉션 URI에 웹 URL을 제공합니다.

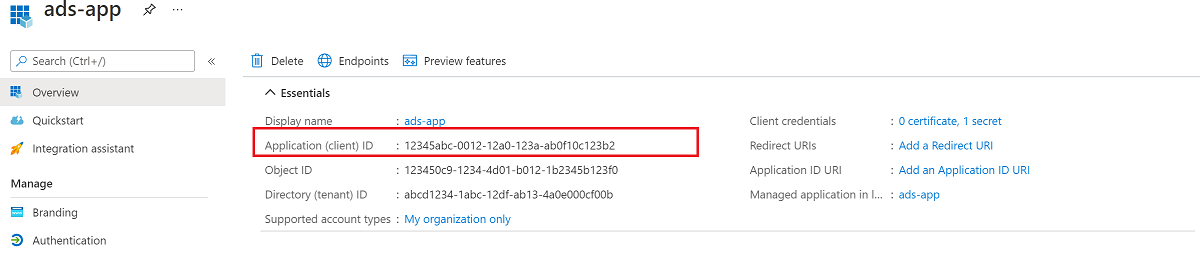

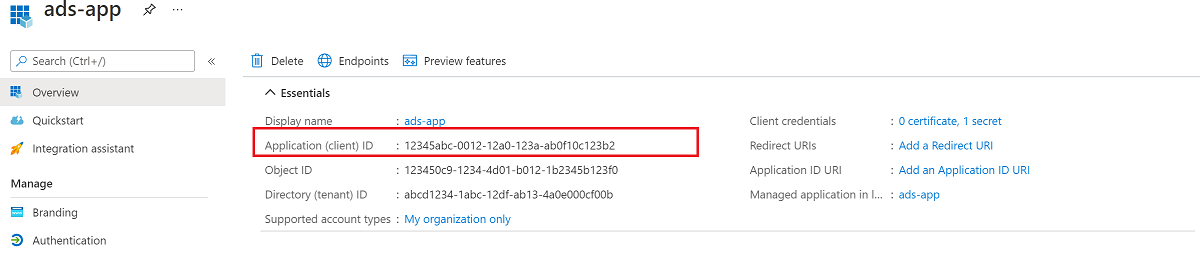

클라이언트 ID(앱 ID)를 기록해 둡니다.

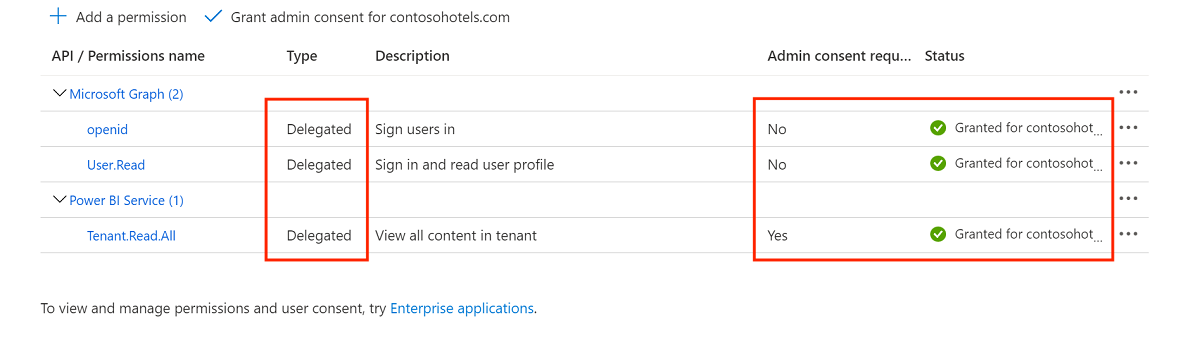

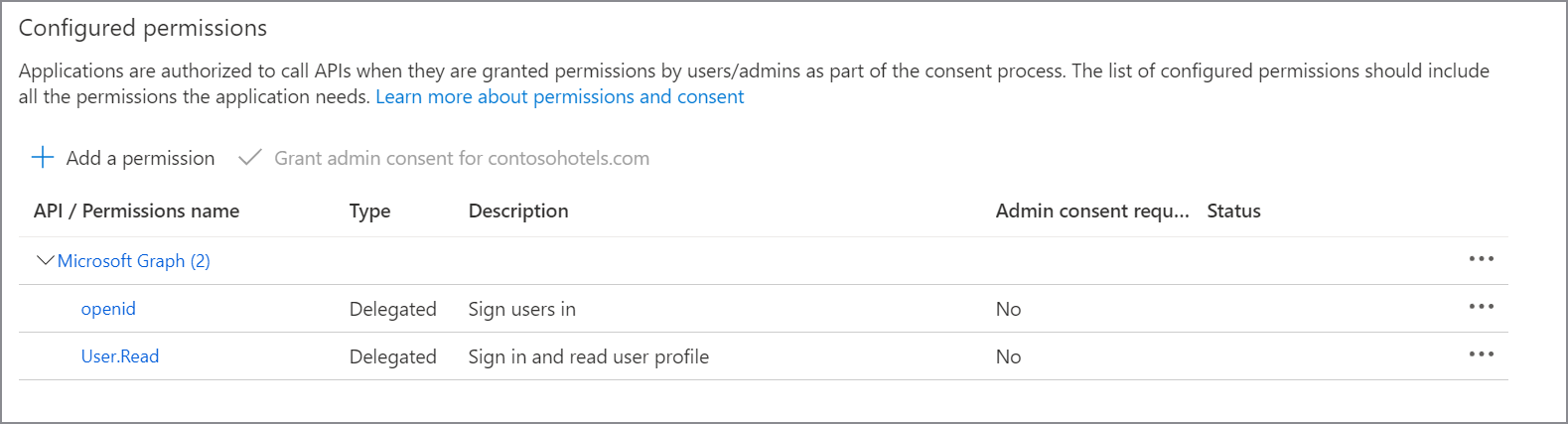

Microsoft Entra dashboard 새로 만든 애플리케이션을 선택한 다음, 앱 권한을 선택합니다. 애플리케이션에 다음과 같은 위임된 권한을 할당하고 테넌트에서 관리자 동의를 부여합니다.

- Power BI 서비스 Tenant.Read.All

- Microsoft Graph openid

- Microsoft Graph User.Read

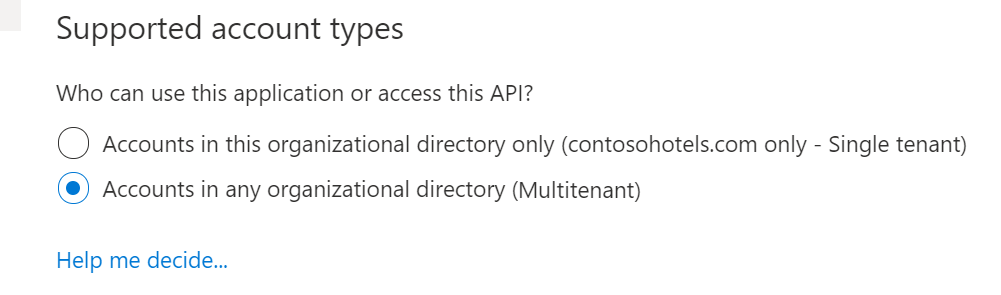

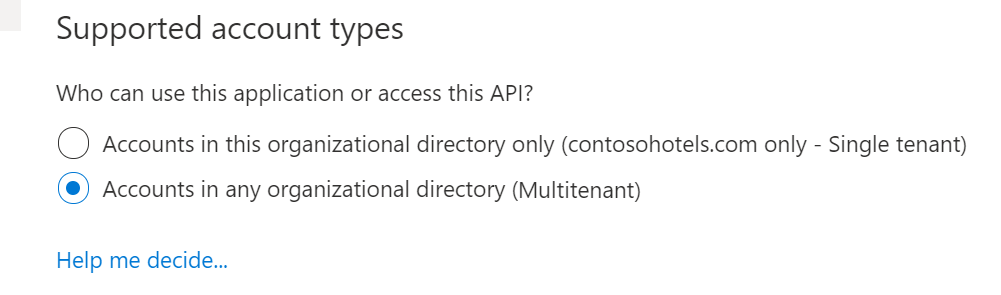

Microsoft Entra dashboard 새로 만든 애플리케이션을 선택한 다음 인증을 선택합니다. 지원되는 계정 유형에서 모든 조직 디렉터리의 계정(모든 Microsoft Entra 디렉터리 - 다중 테넌트)을 선택합니다.

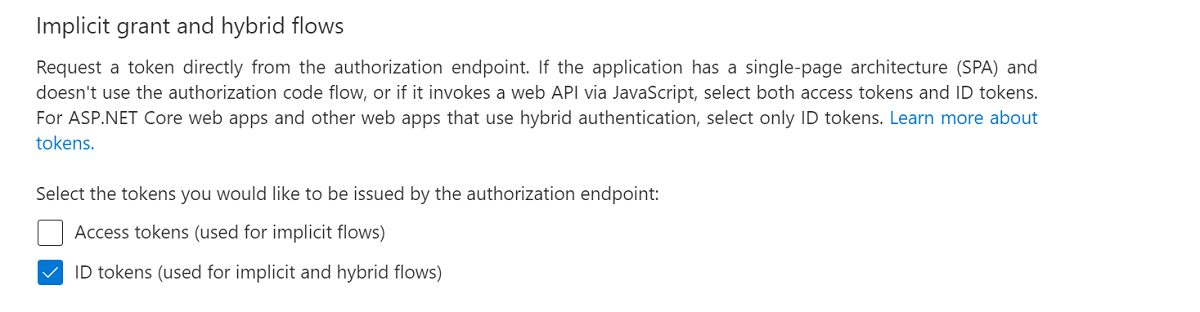

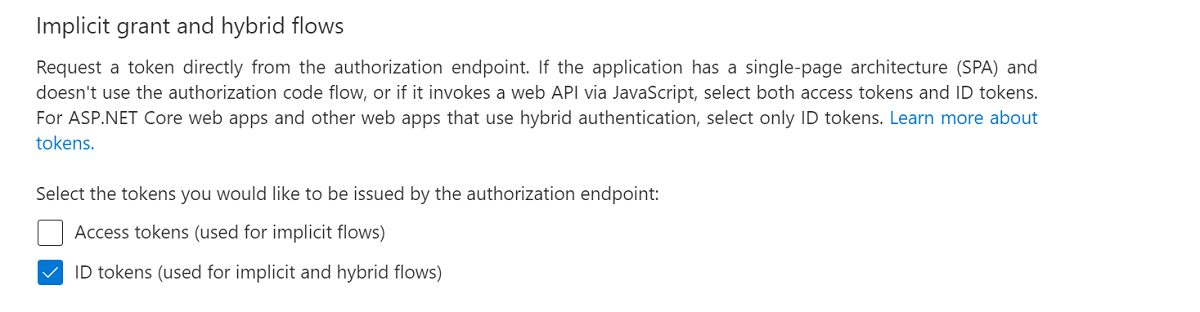

암시적 권한 부여 및 하이브리드 흐름에서 ID 토큰(암시적 및 하이브리드 흐름에 사용됨)을 선택합니다.

고급 설정에서 공용 클라이언트 흐름 허용을 사용하도록 설정합니다.

Microsoft Purview Studio의 왼쪽 메뉴에 있는 데이터 맵 으로 이동합니다. 원본으로 이동합니다.

테넌트 간에서 등록된 Power BI 원본을 선택합니다.

+ 새 검사를 선택합니다.

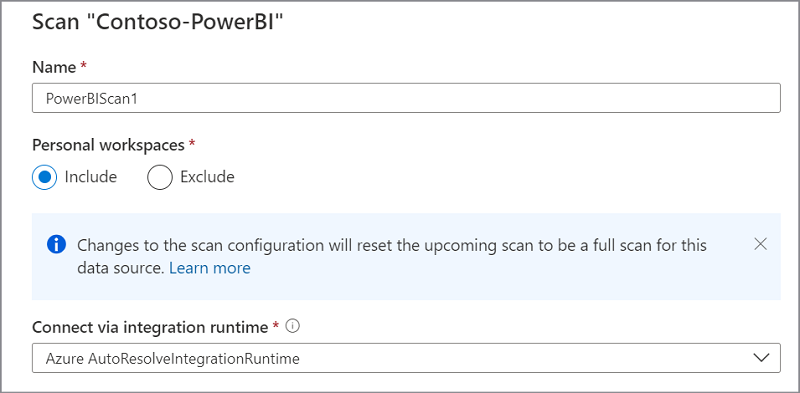

스캔 이름을 지정합니다. 그런 다음 개인 작업 영역을 포함하거나 제외하는 옵션을 선택합니다.

참고

개인 작업 영역을 포함하거나 제외하도록 검사 구성을 전환하면 Power BI 원본의 전체 검사를 트리거합니다.

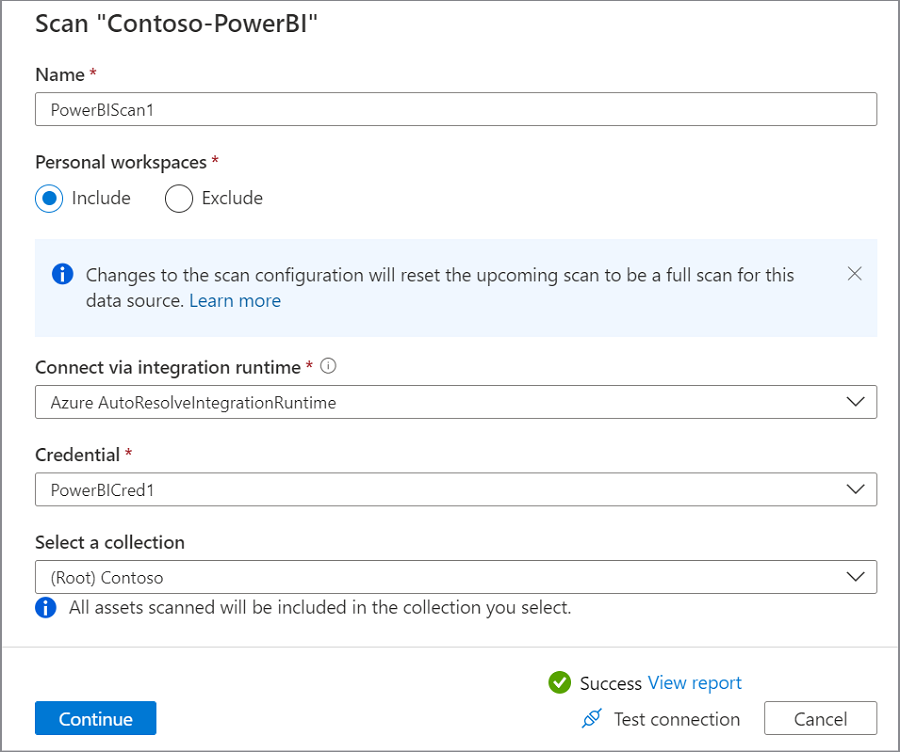

드롭다운 목록에서 Azure AutoResolveIntegrationRuntime 을 선택합니다.

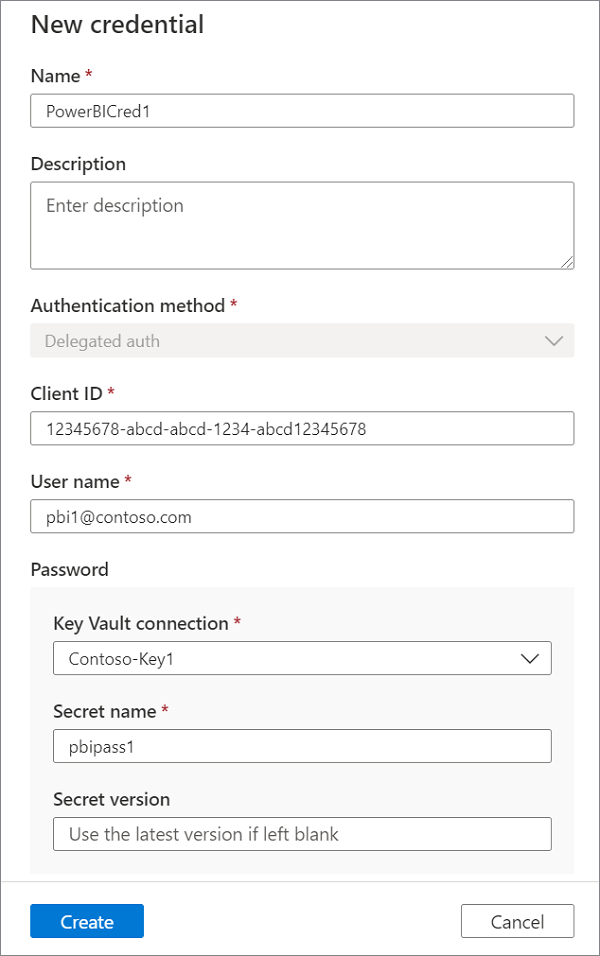

자격 증명에 대해위임된 인증을 선택한 다음+ 새로 만들기를 선택하여 새 자격 증명을 만듭니다.

새 자격 증명을 만들고 다음 필수 매개 변수를 제공합니다.

이름: 자격 증명의 고유한 이름을 제공합니다.

클라이언트 ID: 이전에 만든 서비스 주체 클라이언트 ID(앱 ID)를 사용합니다.

사용자 이름: 이전에 만든 패브릭 관리자의 사용자 이름을 제공합니다.

암호: 적절한 Key Vault 연결과 Power BI 계정 암호가 이전에 저장된 비밀 이름을 선택합니다.

다음 단계를 계속하기 전에 연결 테스트를 선택합니다.

테스트가 실패하면 보고서 보기를 선택하여 자세한 상태 확인하고 문제를 해결합니다.

- 액세스 - 실패한 상태 사용자 인증에 실패했음을 의미합니다. 사용자 이름과 암호가 올바른지 확인합니다. 자격 증명에 앱 등록의 올바른 클라이언트(앱) ID가 포함되어 있는지 검토합니다.

- 자산(+ 계보) - 실패한 상태 Microsoft Purview와 Power BI 간의 권한 부여가 실패했음을 의미합니다. 사용자가 패브릭 관리자 역할(이전 Power BI 관리자 역할)에 추가되고 적절한 Power BI 라이선스가 할당되었는지 확인합니다.

- 자세한 메타데이터(고급) - 실패한 상태 Power BI 관리 포털이 자세한 메타데이터를 사용하여 관리자 API 응답 향상 설정에 대해 사용하지 않도록 설정되어 있음을 의미합니다.

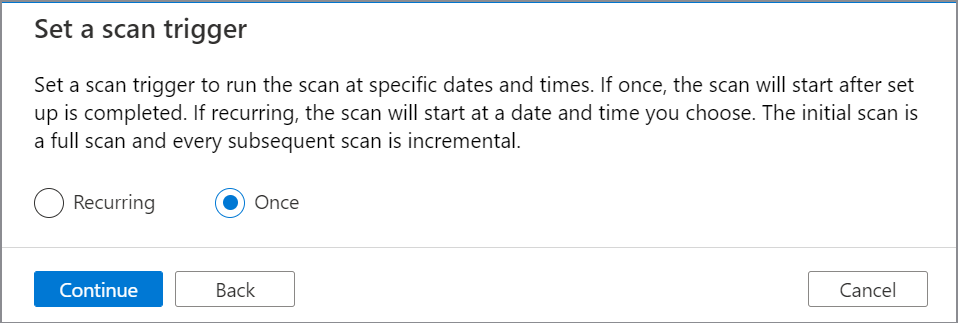

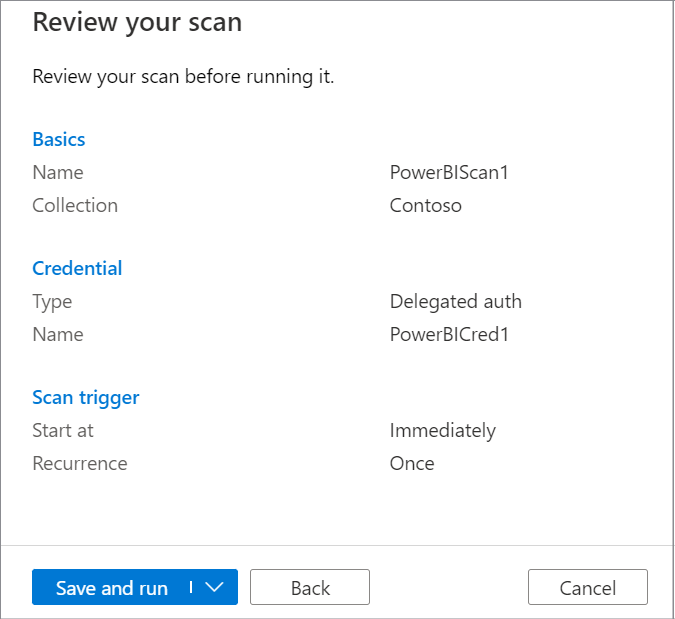

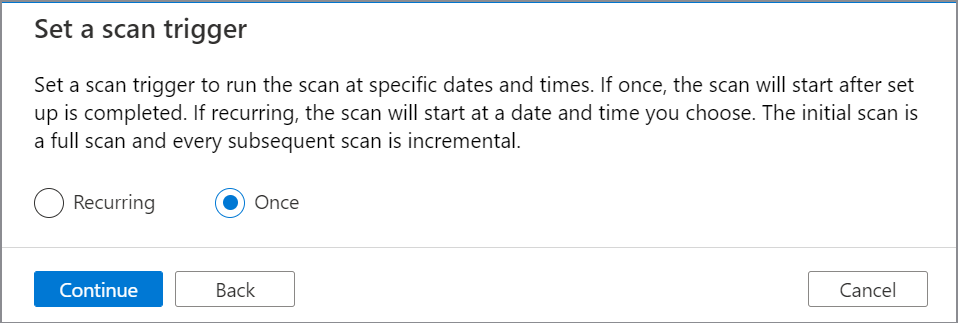

검사 트리거를 설정합니다. 옵션은 되풀이 또는 한 번입니다.

새 검사 검토에서 저장 및 실행을 선택하여 검사를 시작합니다.

서비스 주체와 함께 자체 호스팅 IR을 사용하여 테넌트 간 검색 만들기

자체 호스팅 통합 런타임을 사용하여 새 검사를 만들고 실행하려면 다음 단계를 수행합니다.

Power BI가 있는 Microsoft Entra 테넌트에서 앱 등록을 만듭니다. 리디렉션 URI에 웹 URL을 제공합니다.

클라이언트 ID(앱 ID)를 기록해 둡니다.

Microsoft Entra dashboard 새로 만든 애플리케이션을 선택한 다음, 앱 권한을 선택합니다. 애플리케이션에 다음과 같은 위임된 권한을 할당합니다.

- Microsoft Graph openid

- Microsoft Graph User.Read

Microsoft Entra dashboard 새로 만든 애플리케이션을 선택한 다음 인증을 선택합니다. 지원되는 계정 유형에서 모든 조직 디렉터리의 계정(모든 Microsoft Entra 디렉터리 - 다중 테넌트)을 선택합니다.

암시적 권한 부여 및 하이브리드 흐름에서 ID 토큰(암시적 및 하이브리드 흐름에 사용됨)을 선택합니다.

고급 설정에서 공용 클라이언트 흐름 허용을 사용하도록 설정합니다.

Microsoft Purview가 만들어진 테넌트에서 Azure Key Vault instance 이동합니다.

설정>비밀을 선택한 다음 + 생성/가져오기를 선택합니다.

비밀의 이름을 입력합니다. 값에 앱 등록을 위해 새로 만든 비밀을 입력합니다. 만들기를 선택하여 완료합니다.

인증서 & 비밀에서 새 비밀을 만들고 다음 단계를 위해 안전하게 저장합니다.

Azure Portal Azure Key Vault로 이동합니다.

설정>비밀을 선택하고 + 생성/가져오기를 선택합니다.

비밀의 이름을 입력하고 값에 앱 등록을 위해 새로 만든 비밀을 입력합니다. 만들기를 선택하여 완료합니다.

키 자격 증명 모음이 아직 Microsoft Purview에 연결되지 않은 경우 새 키 자격 증명 모음 연결을 만들어야 합니다.

Microsoft Purview Studio의 왼쪽 메뉴에 있는 데이터 맵 으로 이동합니다. 원본으로 이동합니다.

테넌트 간에서 등록된 Power BI 원본을 선택합니다.

+ 새 검사를 선택합니다.

스캔 이름을 지정합니다. 그런 다음 개인 작업 영역을 포함하거나 제외하는 옵션을 선택합니다.

참고

개인 작업 영역을 포함하거나 제외하도록 검사 구성을 전환하면 Power BI 원본의 전체 검사를 트리거합니다.

드롭다운 목록에서 자체 호스팅 통합 런타임을 선택합니다.

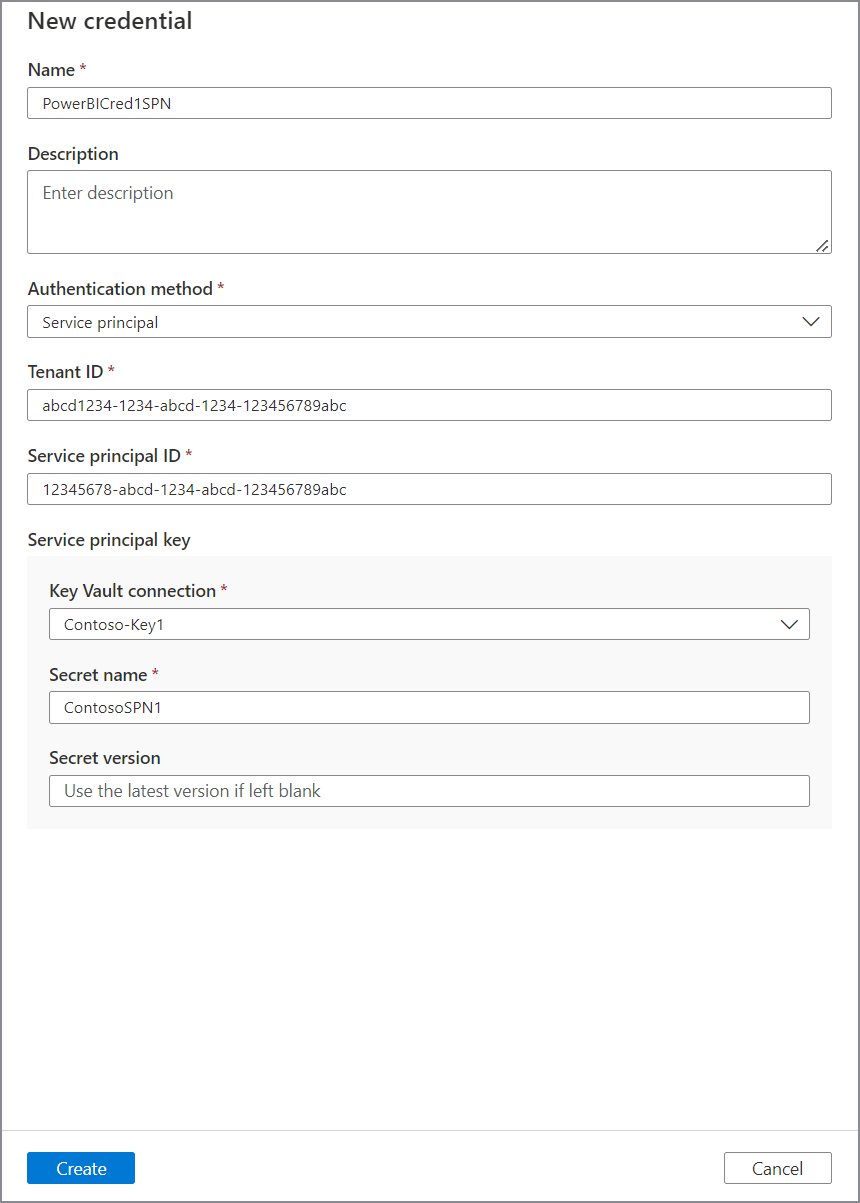

자격 증명에 대해 서비스 주체를 선택한 다음+ 새로 만들기를 선택하여 새 자격 증명을 만듭니다.

새 자격 증명을 만들고 다음 필수 매개 변수를 제공합니다.

- 이름: 자격 증명의 고유한 이름 제공

- 인증 방법: 서비스 주체

- 테넌트 ID: Power BI 테넌트 ID

- 클라이언트 ID: 이전에 만든 서비스 주체 클라이언트 ID(앱 ID) 사용

다음 단계를 계속하기 전에 연결 테스트를 선택합니다.

테스트가 실패하면 보고서 보기를 선택하여 자세한 상태 확인하고 문제를 해결합니다.

- 액세스 - 실패한 상태 사용자 인증에 실패했음을 의미합니다. 앱 ID 및 비밀이 올바른지 확인합니다. 자격 증명에 앱 등록의 올바른 클라이언트(앱) ID가 포함되어 있는지 검토합니다.

- 자산(+ 계보) - 실패한 상태 Microsoft Purview와 Power BI 간의 권한 부여가 실패했음을 의미합니다. 사용자가 패브릭 관리자 역할(이전 Power BI 관리자 역할)에 추가되고 적절한 Power BI 라이선스가 할당되었는지 확인합니다.

- 자세한 메타데이터(고급) - 실패한 상태 Power BI 관리 포털이 자세한 메타데이터를 사용하여 관리자 API 응답 향상 설정에 대해 사용하지 않도록 설정되어 있음을 의미합니다.

검사 트리거를 설정합니다. 옵션은 되풀이 또는 한 번입니다.

새 검사 검토에서 저장 및 실행을 선택하여 검사를 시작합니다.

배포 체크리스트

배포 검사 목록은 테넌트 간 Power BI 원본을 설정하는 데 필요한 모든 단계를 요약한 것입니다. 설치하는 동안 또는 문제 해결에 사용하여 연결하는 데 필요한 모든 단계를 수행했는지 확인할 수 있습니다.

공용 네트워크에서 위임된 인증을 사용하여 테넌트 간 Power BI 검사

등록하는 동안 Power BI 테넌트 ID가 올바르게 입력되었는지 확인합니다. 기본적으로 Microsoft Purview와 동일한 Microsoft Entra instance 있는 Power BI 테넌트 ID가 채워집니다.

메타데이터 검사를 사용하도록 설정하여 Power BI 메타데이터 모델이 최신 상태인지 확인합니다.

Azure Portal Microsoft Purview 계정 네트워크가 공용 액세스로 설정되어 있는지 확인합니다.

Power BI 테넌트 관리 포털에서 Power BI 테넌트가 공용 네트워크를 허용하도록 구성되어 있는지 확인합니다.

Azure Key Vault instance 확인하여 다음을 확인합니다.

- 암호 또는 비밀에는 오타가 없습니다.

- Microsoft Purview 관리 ID는 비밀에 대한 액세스 권한을 얻고나열 합니다.

자격 증명을 검토하여 다음의 유효성을 검사합니다.

- 클라이언트 ID는 앱 등록의 애플리케이션(클라이언트) ID 와 일치합니다.

-

위임된 인증의 경우 사용자 이름에는 과 같은

johndoe@contoso.com사용자 계정 이름이 포함됩니다.

Power BI Microsoft Entra 테넌트에서 다음 Power BI 관리자 사용자 설정의 유효성을 검사합니다.

- 사용자에게 패브릭 관리자 역할(이전 Power BI 관리자 역할)이 할당됩니다.

- 사용자에게 하나 이상의 Power BI 라이선스 가 할당됩니다.

- 사용자가 최근에 만들어진 경우 한 번 이상 사용자와 로그인하여 암호가 성공적으로 재설정되고 사용자가 세션을 성공적으로 시작할 수 있는지 확인합니다.

- 사용자에게 적용되는 다단계 인증 또는 조건부 액세스 정책이 없습니다.

Power BI Microsoft Entra 테넌트에서 다음 앱 등록 설정의 유효성을 검사합니다.

- 앱 등록은 Power BI 테넌트가 있는 Microsoft Entra 테넌트에서 존재합니다.

- 서비스 주체가 사용되는 경우 API 권한에서 다음 API에 대한 읽기와 함께 다음 위임된 권한이 할당됩니다.

- Microsoft Graph openid

- Microsoft Graph User.Read

- 위임된 인증을 사용하는 경우 API 권한에서 다음 API에 대한 읽기를 사용하여 테넌트에서 위임된 다음 권한 및 관리자 동의 부여가 설정됩니다.

- Power BI 서비스 Tenant.Read.All

- Microsoft Graph openid

- Microsoft Graph User.Read

- 인증에서 다음을 수행 합니다.

- 지원되는 계정 유형>모든 조직 디렉터리의 계정(모든 Microsoft Entra 디렉터리 - 다중 테넌트)이 선택됩니다.

- 암시적 허용 및 하이브리드 흐름>ID 토큰(암시적 및 하이브리드 흐름에 사용됨) 이 선택됩니다.

- 공용 클라이언트 흐름 허용이 사용하도록 설정됩니다.

Power BI 테넌트에서 Microsoft Entra 테넌트에서 서비스 주체가 새 보안 그룹의 구성원인지 확인합니다.

Power BI 테넌트 관리 포털에서 서비스 주체가 새 보안 그룹에 대해 읽기 전용 Power BI 관리자 API를 사용하도록 설정되어 있는지 확인합니다.

다음 단계

이제 원본을 등록했으므로 다음 가이드를 참조하여 Microsoft Purview 및 데이터에 대해 자세히 알아보세요.