SAP 검색 및 위협 방지 사용

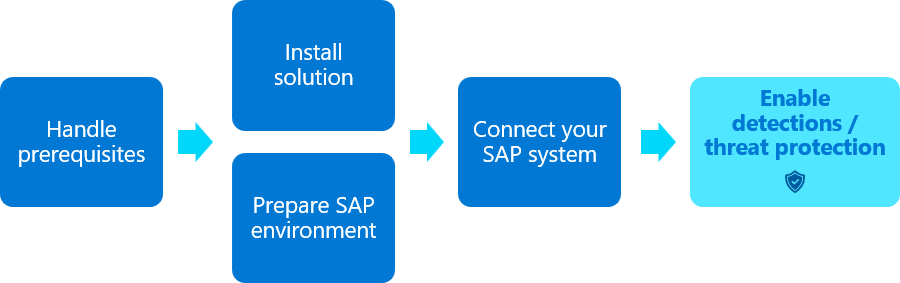

SAP용 Microsoft Sentinel 데이터 수집기 및 솔루션을 배포하면 SAP 시스템에서 의심스러운 활동을 모니터링하고 위협을 식별할 수 있는 기능을 제공하지만, 솔루션이 SAP 배포에 최적화되도록 하려면 추가 구성 단계가 필요합니다. 이 문서에서는 SAP 애플리케이션용 Microsoft Sentinel 솔루션으로 제공되는 보안 콘텐츠를 시작하기 위한 모범 사례를 제공하며 SAP 통합을 배포하는 마지막 단계입니다.

이 문서의 콘텐츠는 보안 팀과 관련이 있습니다.

Important

SAP 애플리케이션용 Microsoft Sentinel 솔루션의 일부 구성 요소는 현재 미리 보기로 제공됩니다. Azure Preview 추가 약관에는 베타, 미리 보기 또는 아직 일반 공급으로 릴리스되지 않은 Azure 기능에 적용되는 추가 법률 용어가 포함되어 있습니다.

필수 조건

이 문서에 설명된 설정을 구성하기 전에 Microsoft Sentinel SAP 솔루션이 설치되어 있고 데이터 커넥터가 구성되어 있어야 합니다.

자세한 내용은 콘텐츠 허브 에서 SAP 애플리케이션용 Microsoft Sentinel 솔루션 배포 및 SAP 애플리케이션용 Microsoft Sentinel 솔루션 배포를 참조하세요.

분석 규칙 사용 시작

기본적으로 SAP 애플리케이션용 Microsoft Sentinel 솔루션의 모든 분석 규칙은 경고 규칙 템플릿으로 제공됩니다. 템플릿을 사용하여 한 번에 몇 가지 규칙을 만들어 각 시나리오를 미세 조정하는 시간을 허용하는 단계적 접근 방식을 사용하는 것이 좋습니다.

테스트하기 더 간단한 것으로 간주되는 다음 분석 규칙부터 시작하는 것이 좋습니다.

- 중요한 권한 있는 사용자 변경

- 로그인한 중요한 권한 있는 사용자

- 중요한 권한 있는 사용자가 다른 사용자를 변경합니다.

- 중요한 사용자 암호 변경 및 로그인

- 클라이언트 구성 변경

- 테스트된 함수 모듈

자세한 내용은 Microsoft Sentinel의 기본 제공 분석 규칙 및 위협 검색을 참조하세요.

관심 목록 구성

다음 관심 목록에 고객별 정보를 제공하여 SAP 애플리케이션에 대한 Microsoft Sentinel 솔루션을 구성합니다.

| 관심 목록 이름 | 구성 세부 정보 |

|---|---|

| SAP - 시스템 |

SAP - 시스템 관심 목록은 모니터링되는 환경에 있는 SAP 시스템을 정의합니다. 모든 시스템에 대해 다음을 지정합니다. - SID - 프로덕션 시스템이든 개발/테스트 환경이든 관계없이 관심 목록에서 정의해도 청구에는 영향을 주지 않으며 분석 규칙에만 영향을 줍니다. 예를 들어 테스트하는 동안 테스트 시스템을 프로덕션 시스템으로 사용할 수 있습니다. - 의미 있는 설명 구성된 데이터는 일부 분석 규칙에서 사용되며, 관련 이벤트가 개발 또는 프로덕션 시스템에 표시되는 경우 다르게 반응할 수 있습니다. |

| SAP - 네트워크 |

SAP - 네트워크 관심 목록은 조직에서 사용하는 모든 네트워크를 간략하게 설명합니다. 주로 사용자 로그인이 네트워크의 알려진 세그먼트 내에서 발생했는지 또는 사용자의 로그인 원본이 예기치 않게 변경되는지 여부를 식별하는 데 사용됩니다. 네트워크 토폴로지 문서화에는 여러 가지 방법이 있습니다. 172.16.0.0/16과 같은 광범위한 주소를 정의하고 회사 네트워크로 이름을 지정할 수 있습니다. 이 이름은 해당 범위 외부에서 로그인을 추적하기에 충분합니다. 그러나 좀 더 세분화된 접근 방식을 사용하면 잠재적으로 비정형 활동에 대한 가시성을 높일 수 있습니다. 예를 들어 다음 세그먼트 및 지리적 위치를 정의할 수 있습니다. - 192.168.10.0/23: 서유럽 - 10.15.0.0/16: 오스트레일리아 이러한 경우 Microsoft Sentinel은 첫 번째 세그먼트의 192.168.10.15에서 로그인을 두 번째 세그먼트의 10.15.2.1과 구분할 수 있습니다. Microsoft Sentinel은 이러한 동작이 비정형으로 식별되면 경고합니다. |

|

SAP - 중요한 함수 모듈 SAP - 중요한 테이블 SAP - 중요한 ABAP 프로그램 SAP - 중요한 트랜잭션 |

중요한 콘텐츠 관심 목록은 사용자가 수행하거나 액세스할 수 있는 중요한 작업 또는 데이터를 식별합니다. 관심 목록에는 잘 알려진 몇 가지 작업, 테이블 및 권한 부여가 미리 구성되어 있지만 SAP BASIS 팀과 상의하여 SAP 환경에서 중요한 것으로 간주되는 작업, 트랜잭션, 권한 부여 및 테이블을 식별하고 필요에 따라 목록을 업데이트하는 것이 좋습니다. |

|

SAP - 중요한 프로필 SAP - 중요한 역할 SAP - 권한 있는 사용자 SAP - 중요 권한 부여 |

SAP 애플리케이션용 Microsoft Sentinel 솔루션은 SAP 시스템의 사용자 데이터 관심 목록에 수집된 사용자 데이터를 사용하여 중요한 것으로 간주해야 하는 사용자, 프로필 및 역할을 식별합니다. 샘플 데이터는 기본적으로 관심 목록에 포함되어 있지만 SAP BASIS 팀과 상의하여 조직의 중요한 사용자, 역할 및 프로필을 식별하고 필요에 따라 목록을 업데이트하는 것이 좋습니다. |

초기 솔루션 배포 후에는 관심 목록이 데이터로 채워질 때까지 다소 시간이 걸릴 수 있습니다. 편집을 위해 관심 목록을 열고 비어 있는 것을 발견하면 몇 분 정도 기다렸다가 다시 시도하세요.

자세한 내용은 사용 가능한 관심 목록을 참조 하세요.

통합 문서를 사용하여 SAP 보안 컨트롤 준수 확인

SAP 애플리케이션용 Microsoft Sentinel 솔루션에는 SAP 보안 컨트롤에 대한 규정 준수를 확인하는 데 도움이 되는 SAP - 보안 감사 컨트롤 통합 문서가 포함되어 있습니다. 통합 문서는 현재 위치에 있는 보안 컨트롤과 각 컨트롤의 준수 상태에 대한 포괄적인 보기를 제공합니다.

자세한 내용은 SAP - 보안 감사 컨트롤 통합 문서(미리 보기)를 사용하여 SAP 보안 컨트롤에 대한 준수 확인을 참조하세요.

다음 단계

함수, 플레이북, 통합 문서 등을 포함하여 Microsoft Sentinel을 사용하여 SAP에 대해 검색할 콘텐츠가 훨씬 더 많습니다. 이 문서에서는 몇 가지 유용한 시작점을 강조 표시하며 SAP 보안 모니터링을 최대한 활용하기 위해 다른 콘텐츠를 계속 구현해야 합니다.

자세한 내용은 다음을 참조하세요.

관련 콘텐츠

자세한 내용은 다음을 참조하세요.