Azure HDInsight on AKS의 엔터프라이즈 보안 개요

참고 항목

2025년 1월 31일에 Azure HDInsight on AKS가 사용 중지됩니다. 2025년 1월 31일 이전에 워크로드가 갑자기 종료되지 않도록 워크로드를 Microsoft Fabric 또는 동등한 Azure 제품으로 마이그레이션해야 합니다. 구독의 나머지 클러스터는 호스트에서 중지되고 제거됩니다.

사용 중지 날짜까지 기본 지원만 사용할 수 있습니다.

Important

이 기능은 현지 미리 보기로 제공됩니다. Microsoft Azure 미리 보기에 대한 보충 사용 약관에는 베타 또는 미리 보기로 제공되거나 아직 일반 공급으로 릴리스되지 않은 Azure 기능에 적용되는 더 많은 약관이 포함되어 있습니다. 이 특정 미리 보기에 대한 자세한 내용은 Azure HDInsight on AKS 미리 보기 정보를 참조하세요. 질문이나 기능 제안이 있는 경우 AskHDInsight에서 세부 정보와 함께 요청을 제출하고 Azure HDInsight 커뮤니티에서 더 많은 업데이트를 확인하세요.

Azure HDInsight on AKS는 기본적으로 보안을 제공하며 엔터프라이즈 보안 요구 사항을 해결하는 몇 가지 방법이 있습니다.

이 문서에서는 전반적인 보안 아키텍처, 그리고 보안 솔루션을 경계 보안, 인증, 권한 부여 및 암호화의 4가지 기존 보안 핵심 요소로 구분하여 보안 솔루션을 살펴봅니다.

보안 아키텍처

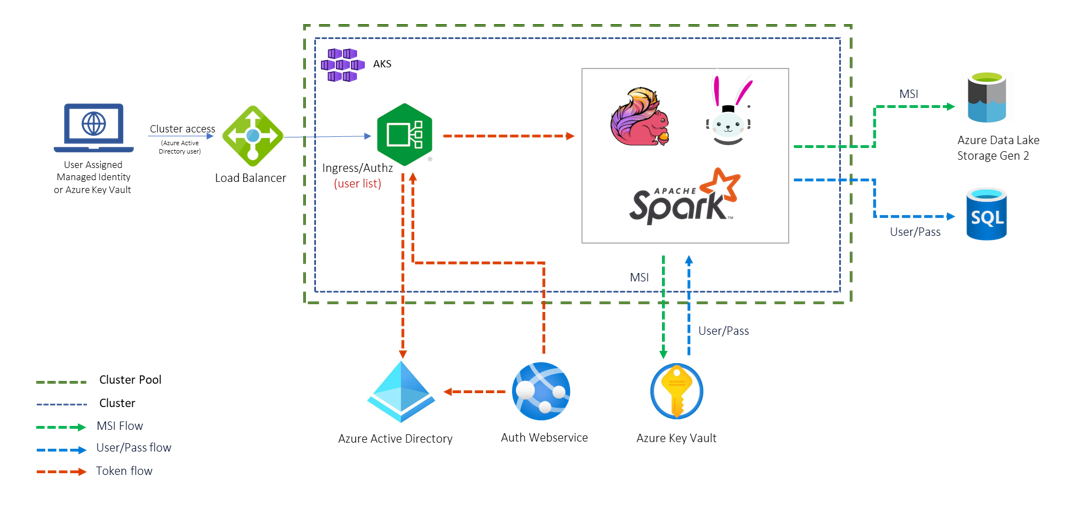

모든 소프트웨어에 대한 엔터프라이즈 준비는 발생할 수 있는 위협을 방지하고 해결하기 위해 엄격한 보안 검사가 필요합니다. HDInsight on AKS는 여러 계층에서 사용자를 보호하는 다중 계층 보안 모델을 제공합니다. 보안 아키텍처는 MSI를 사용하여 최신 권한 부여 방법을 사용합니다. 모든 스토리지 액세스는 MSI를 통해, 데이터베이스 액세스는 사용자 이름/암호를 통해 이루어집니다. 암호는 고객이 정의한 Azure Key Vault에 저장됩니다. 이 기능은 기본적으로 설정을 강력하고 안전하게 만듭니다.

아래 다이어그램에서는 HDInsight on AKS 보안에 대한 고급 기술 아키텍처를 보여줍니다.

엔터프라이즈 보안 핵심 요소

엔터프라이즈 보안을 확인하는 한 가지 방법은 보안 솔루션을 제어 유형에 따라 4개의 주요 그룹으로 나누는 것입니다. 이러한 그룹은 보안 핵심 요소라고도 하며, 경계 보안, 인증, 권한 부여 및 암호화 유형입니다.

경계 보안

HDInsight의 경계 보안은 가상 네트워크를 통해 달성됩니다. 엔터프라이즈 관리자는 클러스터를 VNET(가상 네트워크) 내에 만들고, NSG(네트워크 보안 그룹)를 사용하여 VNET에 대한 액세스를 제한할 수 있습니다.

인증

HDInsight on AKS는 클러스터 로그인에 대한 Microsoft Entra ID 기반 인증을 제공하고 MSI(관리 ID)를 사용하여 Azure Data Lake Storage Gen2의 파일에 대한 클러스터 액세스를 보호합니다. 관리 ID는 자동으로 관리되는 자격 증명 세트를 Azure 서비스에 제공하는 Microsoft Entra ID의 기능입니다. 이 설정을 통해 기업 직원은 해당 도메인 자격 증명을 사용하여 클러스터 노드에 로그인할 수 있습니다. Microsoft Entra ID의 관리 ID를 사용하면 앱이 Azure Key Vault, Storage, SQL Server 및 데이터베이스와 같이 Microsoft Entra로 보호된 다른 리소스에 쉽게 액세스할 수 있습니다. ID는 Azure 플랫폼에서 관리되며, 비밀을 프로비저닝하거나 회전하지 않아도 됩니다. 이 솔루션은 AKS 클러스터 및 기타 종속 리소스에서 HDInsight에 대한 액세스를 보호하기 위한 키입니다. 관리 ID는 연결 문자열의 자격 증명과 같은 비밀을 앱에서 제거하여 앱을 더욱 안전하게 만듭니다.

종속 리소스에 대한 액세스를 관리하는 클러스터 만들기 프로세스의 일부로 독립 실행형 Azure 리소스인 사용자가 할당한 관리 ID를 만듭니다.

Authorization

대부분의 기업이 따르는 모범 사례는 모든 직원이 모든 엔터프라이즈 리소스에 완전히 액세스할 수 있는 것은 아닙니다. 마찬가지로 관리자는 클러스터 리소스에 대한 역할 기반 액세스 제어 정책을 정의할 수 있습니다.

리소스 소유자는 RBAC(역할 기반 액세스 제어)를 구성할 수 있습니다. RBAC 정책을 구성하면 권한을 조직의 역할과 연결할 수 있습니다. 이 추상화 계층을 사용하면 사용자가 자신의 업무를 수행하는 데 필요한 권한만 더 쉽게 부여받을 수 있습니다. 클러스터 액세스 관리에서 관리하는 클러스터 관리(컨트롤 플레인) 및 클러스터 데이터 액세스(데이터 평면)에 대한 ARM 역할에서 관리하는 권한 부여입니다.

클러스터 관리 역할(컨트롤 플레인/ARM 역할)

| 작업 | HDInsight on AKS 클러스터 풀 관리자 | HDInsight on AKS 클러스터 관리자 |

|---|---|---|

| 클러스터 풀 만들기/삭제 | ✅ | |

| 클러스터 풀에 대한 권한 및 역할 할당 | ✅ | |

| 클러스터 만들기/삭제 | ✅ | ✅ |

| 클러스터 관리 | ✅ | |

| 구성 관리 | ✅ | |

| 스크립트 작업 | ✅ | |

| 라이브러리 관리 | ✅ | |

| 모니터링 | ✅ | |

| 크기 조정 작업 | ✅ |

위의 역할은 ARM 작업 관점에서 제공됩니다. 자세한 내용은 Azure Portal - Azure RBAC를 사용하여 Azure 리소스에 대한 사용자 액세스 권한 부여를 참조하세요.

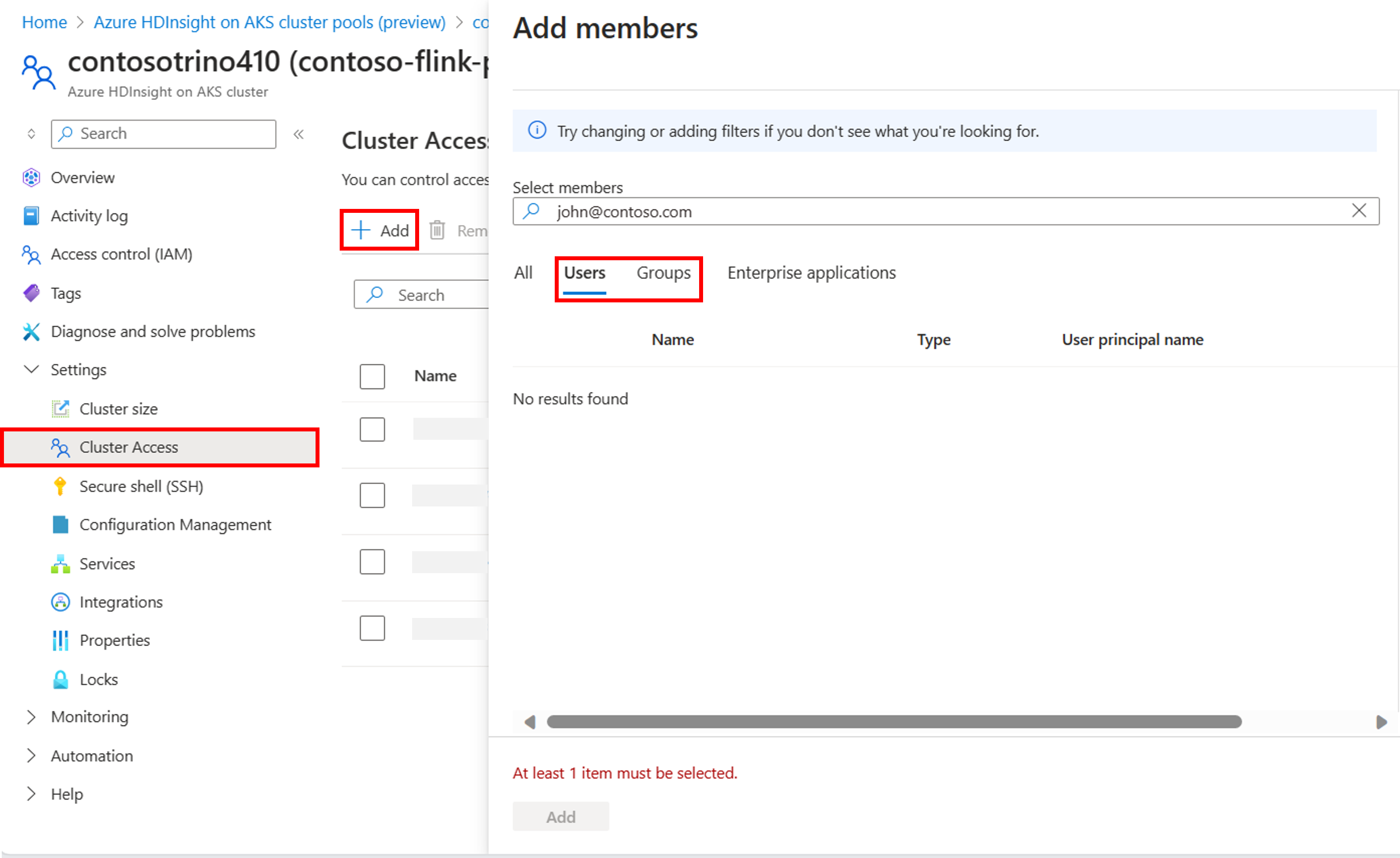

클러스터 액세스(데이터 평면)

사용자, 서비스 주체, 관리 ID가 포털을 통해 또는 ARM을 사용하여 클러스터에 액세스하도록 허용할 수 있습니다.

이 액세스를 통해 다음을 수행할 수 있음

- 클러스터를 보고 작업을 관리합니다.

- 모든 모니터링 및 관리 작업을 수행합니다.

- 자동 크기 조정 작업을 수행하고 노드 수를 업데이트합니다.

다음에 대한 액세스가 제공되지 않음

- 클러스터 삭제

Important

새로 추가된 사용자는 서비스 상태를 보기 위해 "Azure Kubernetes Service RBAC 판독기"의 추가 역할이 필요합니다.

감사

무단 또는 실수로 실행된 리소스 액세스를 추적하려면 감사 클러스터 리소스 액세스가 필요합니다. 클러스터 리소스를 무단 액세스로부터 보호하는 것만큼 중요합니다.

리소스 그룹 관리자는 활동 로그를 사용하여 AKS 클러스터 리소스 및 데이터의 HDInsight에 대한 모든 액세스를 보고할 수 있습니다. 관리자는 액세스 제어 정책 변경 내용을 확인하고 보고할 수 있습니다.

암호화

조직 보안 및 준수 요구 사항을 충족하는 데는 데이터 보호가 중요합니다. 권한 없는 직원의 데이터 액세스를 제한하고 데이터를 암호화해야 합니다. 클러스터 노드 및 컨테이너에서 사용하는 스토리지 및 디스크(OS 디스크 및 영구 데이터 디스크)가 암호화됩니다. Azure Storage의 데이터는 사용 가능한 가장 강력한 블록 암호 중 하나인 256비트 AES 암호화를 사용하여 투명하게 암호화 및 암호 해독되며 FIPS 140-2를 준수합니다. Azure Storage 암호화는 기본적으로 데이터를 안전하게 만드는 모든 스토리지 계정에 대해 사용하도록 설정되며, Azure Storage 암호화를 활용하기 위해 코드 또는 애플리케이션을 수정할 필요가 없습니다. 전송 중인 데이터의 암호화는 TLS 1.2로 처리됩니다.

규정 준수

Azure 규정 준수 제품은 공식 인증을 비롯한 다양한 유형의 보증을 기반으로 합니다. 또한 증명, 유효성 검사 및 권한 부여. 독립적인 타사 감사 회사가 작성한 평가. Microsoft에서 생성한 계약 수정, 자체 평가 및 고객 지침 문서입니다. HDInsight on AKS 규정 준수 정보는 Microsoft Trust Center 및 Microsoft Azure 규정 준수 개요를 참조하세요.

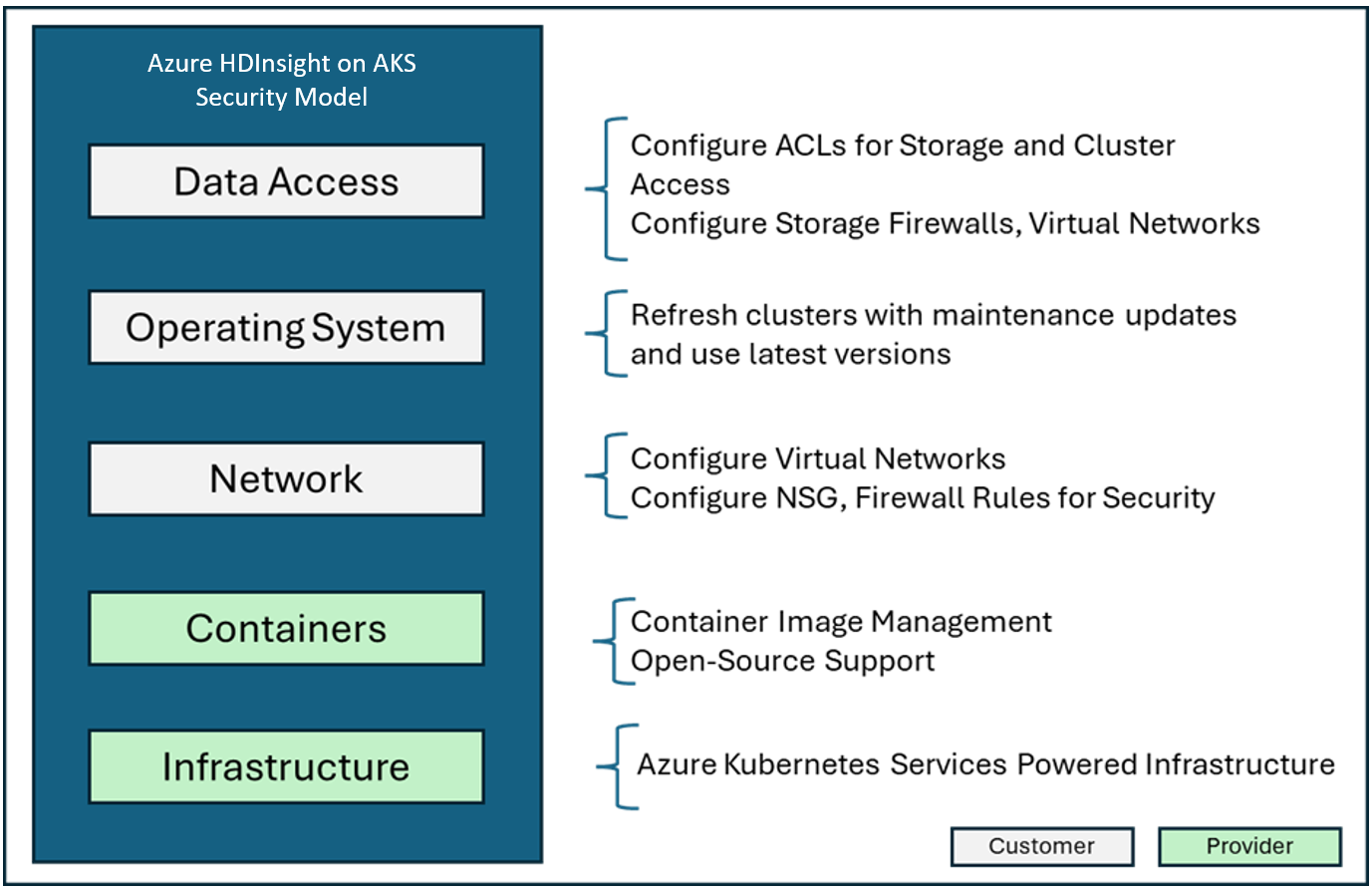

공동 책임 모델

다음 이미지에는 사용할 수 있는 주요 시스템 보안 영역과 보안 솔루션이 요약되어 있습니다. 또한 고객이 담당하는 보안 영역과 서비스 공급자인 HDInsight on AKS에서 담당하는 영역을 강조합니다.

다음 표에는 각 유형의 보안 솔루션용 리소스에 대한 링크가 나와 있습니다.

| 보안 영역 | 사용 가능한 솔루션 | 책임 당사자 |

|---|---|---|

| 데이터 액세스 보안 | Azure Data Lake Storage Gen2에 대한 ACL(액세스 제어 목록) 구성 | 고객 님 |

| 스토리지에서 보안 전송 필요 속성을 사용하도록 설정 | 고객 님 | |

| Azure Storage 방화벽 및 가상 네트워크 구성 | 고객 님 | |

| 운영 체제 보안 | 최신 HDInsight on AKS 버전을 사용하여 클러스터 만들기 | 고객 님 |

| 네트워크 보안 | 가상 네트워크 구성 | |

| 방화벽 규칙을 사용하는 트래픽 구성 | 고객 님 | |

| 아웃바운드 트래픽 필요 구성 | 고객 님 |