OT 모니터링을 위해 Defender for IoT 배포

이 문서에서는 OT 모니터링을 위해 Defender for IoT를 배포하는 데 필요한 개략적인 단계를 설명합니다. 자세한 내용은 관련 상호 참조를 포함하여 아래 섹션에서 각 배포 단계에 대해 자세히 알아봅니다.

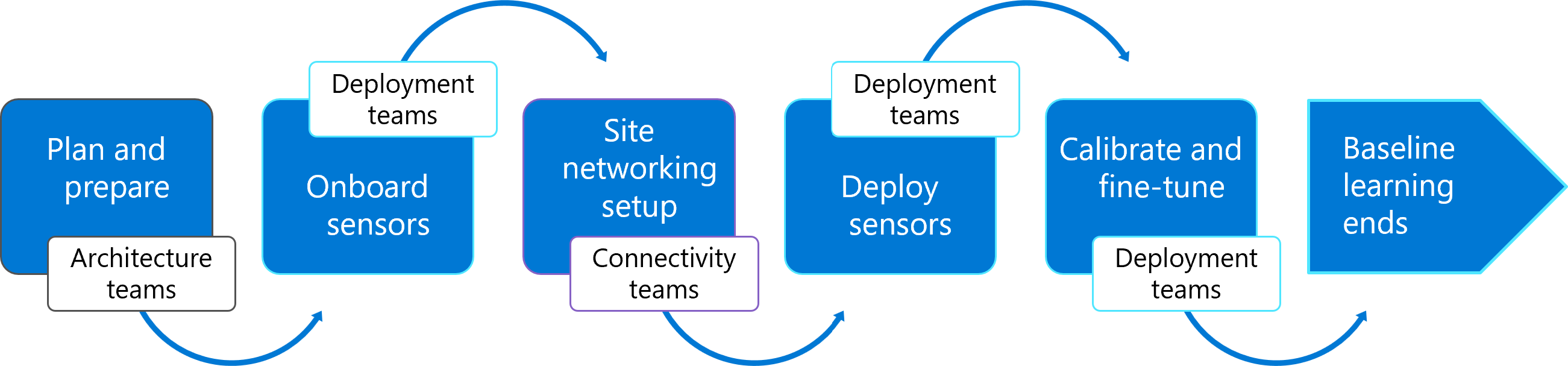

다음 이미지는 엔드투엔드 OT 모니터링 배포 경로의 단계를 각 단계를 담당하는 팀과 함께 보여 줍니다.

팀과 직함은 조직마다 다르지만 모든 Defender for IoT 배포에는 네트워크와 인프라의 다양한 영역을 담당하는 사람들 간의 커뮤니케이션이 필요합니다.

팁

프로세스의 각 단계에는 서로 다른 시간이 소요될 수 있습니다. 예를 들어, OT 센서 활성화 파일을 다운로드하는 데는 5분이 걸릴 수 있지만 트래픽 모니터링을 구성하는 데는 조직의 프로세스에 따라 며칠 또는 몇 주가 걸릴 수 있습니다.

다음 단계로 넘어가기 전에 완료될 때까지 기다리지 말고 각 단계의 프로세스를 시작하는 것이 좋습니다. 완료되었는지 확인하기 위해 아직 진행 중인 단계에 대해 계속해서 후속 조치를 취합니다.

필수 조건

OT 모니터링 배포 계획을 시작하기 전에 Azure 구독 및 OT 계획 온보딩 Defender for IoT가 있는지 확인합니다.

자세한 내용은 Microsoft Defender for IoT 평가판 시작을 참조하세요.

계획 및 준비

다음 이미지는 계획 및 준비 단계에 포함된 단계를 보여 줍니다. 계획 및 준비 단계는 아키텍처 팀에서 처리합니다.

OT 모니터링 시스템 계획

다음과 같은 모니터링 시스템에 대한 기본 세부 사항을 계획합니다.

사이트 및 영역: 전 세계 위치를 나타낼 수 있는 사이트 및 영역을 사용하여 모니터링하려는 네트워크를 분할하는 방법을 결정합니다.

센서 관리: 클라우드 연결 또는 에어 갭, 로컬로 관리되는 OT 센서 또는 두 가지의 하이브리드 시스템을 사용할지 결정합니다. 클라우드 연결 센서를 사용하는 경우 직접 연결 또는 프록시를 통한 연결 등 연결 방법을 선택합니다.

사용자 및 역할: 각 센서에 필요한 사용자 형식과 각 작업에 필요한 역할 목록입니다.

자세한 내용은 Defender for IoT를 사용하여 OT 모니터링 시스템 계획을 참조하세요.

OT 사이트 배포 준비

다음을 포함하여 시스템에 계획된 각 사이트에 대한 추가 세부 정보를 정의합니다.

네트워크 다이어그램. 모니터링하려는 모든 디바이스를 식별하고 잘 정의된 서브넷 목록을 만듭니다. 센서를 배포한 후 이 목록을 사용하여 모니터링하려는 모든 서브넷이 Defender for IoT에 포함되는지 확인합니다.

센서 목록: 모니터링하려는 트래픽, 서브넷 및 디바이스 목록을 사용하여 필요한 OT 센서 목록과 해당 센서가 네트워크에 배치될 위치를 만듭니다.

트래픽 미러링 방법: SPAN 포트 또는 TAP와 같은 각 OT 센서에 대한 트래픽 미러링 방법을 선택합니다.

어플라이언스: 계획한 각 OT 센서에 사용할 배포 워크스테이션과 하드웨어 또는 VM 어플라이언스를 준비합니다. 사전 구성된 어플라이언스를 사용하는 경우 주문해야 합니다.

자세한 내용은 OT 사이트 배포 준비를 참조하세요.

Azure에 센서 등록

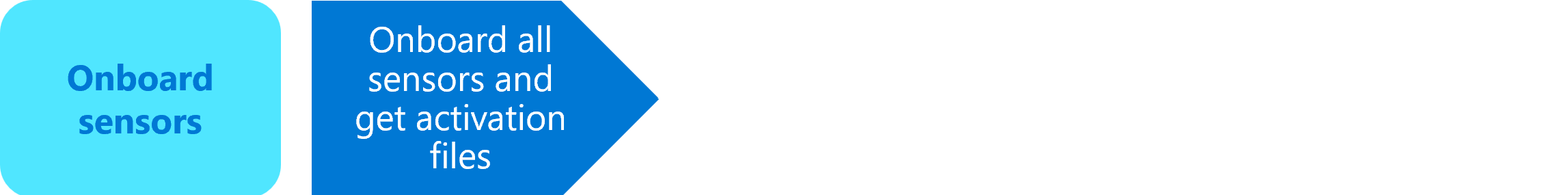

다음 이미지는 온보딩 센서 단계에 포함된 단계를 보여 줍니다. 센서는 배포 팀에 의해 Azure에 온보딩됩니다.

Azure Portal에 온보딩 OT 센서

계획한 만큼 많은 OT 센서를 Defender for IoT에 온보딩합니다. 각 OT 센서에 대해 제공된 활성화 파일을 다운로드하고 센서 컴퓨터에서 액세스할 수 있는 위치에 저장합니다.

자세한 내용은 Defender for IoT에 OT 센서 온보딩을 참조하세요.

사이트 네트워킹 설정

다음 이미지는 사이트 네트워킹 설정 구에 포함된 단계를 보여 줍니다. 사이트 네트워킹 단계는 연결 팀에서 처리합니다.

네트워크에서 트래픽 미러링 구성

이전에 만든 계획을 사용하여 OT 센서를 배포하고 트래픽을 Defender for IoT에 미러링할 네트워크 위치에서 트래픽 미러링을 구성합니다.

OT 센서에 가장 적합한 위치를 선택하고 네트워크에 배포하는 데 필요한 정보의 간략한 요약은 트래픽 미러링 설정 개요에서 사용할 수 있습니다.

자세한 내용은 다음을 참조하세요.

- 스위치 SPAN 포트로 미러링 구성

- RSPAN(원격 SPAN) 포트를 사용하여 트래픽 미러링 구성

- 능동 및 수동 집계(TAP) 구성

- 센서의 모니터링 인터페이스 업데이트(ERSPAN 구성)

- ESXi vSwitch로 트래픽 미러링 구성

- Hyper-V vSwitch로 트래픽 미러링 구성

클라우드 관리를 위한 프로비전

OT 센서 어플라이언스가 Azure 클라우드의 Defender for IoT에 액세스할 수 있도록 방화벽 규칙을 구성합니다. 프록시를 통해 연결하려는 경우 센서를 설치한 후에만 해당 설정을 구성해야 합니다.

센서 콘솔에서 직접 에어 갭을 처리하고 로컬로 관리하도록 계획된 OT 센서에 대해서는 이 단계를 건너뜁니다.

자세한 내용은 클라우드 관리를 위한 OT 센서 프로비전을 참조하세요.

OT 센서 배포

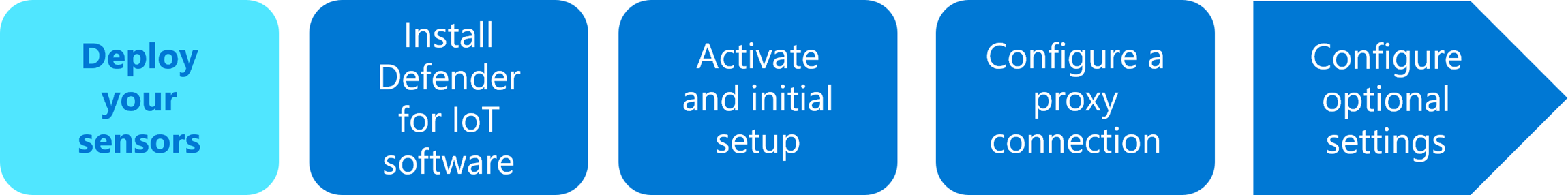

다음 이미지는 센서 배포 단계에 포함된 단계를 보여 줍니다. OT 센서는 배포 팀에서 배포하고 활성화합니다.

OT 센서 설치

자체 어플라이언스에 Defender for IoT 소프트웨어를 설치하는 경우 Azure Portal에서 설치 소프트웨어를 다운로드하여 OT 센서 어플라이언스에 설치합니다.

OT 센서 소프트웨어를 설치한 후 몇 가지 검사를 실행하여 설치 및 구성의 유효성을 검사합니다.

자세한 내용은 다음을 참조하세요.

사전 구성된 어플라이언스를 구매하는 경우 이 단계를 건너뜁니다.

OT 센서 및 초기 설정 활성화

초기 설정 마법사를 사용하여 네트워크 설정을 확인하고, 센서를 활성화하고, SSH/TLS 인증서를 적용합니다.

자세한 내용은 OT 센서 구성 및 활성화를 참조하세요.

프록시 연결 구성

프록시를 사용하여 센서를 클라우드에 연결하기로 결정한 경우 프록시를 설정하고 센서 설정을 구성합니다. 자세한 내용은 OT 센서에서 프록시 설정 구성을 참조하세요.

다음의 경우에는 이 단계를 건너뜁니다.

- 프록시 없이 Azure에 직접 연결하는 OT 센서의 경우

- 센서 콘솔에서 직접 로컬로 에어 갭 및 관리될 계획인 센서의 경우.

옵션 설정 구성

OT 센서에서 온-프레미스 사용자를 관리하고 SNMP를 통해 센서 상태 모니터링을 설정하기 위해 Active Directory 연결을 구성하는 것이 좋습니다.

배포 중에 이러한 설정을 구성하지 않으면 나중에 반환하고 구성할 수도 있습니다.

자세한 내용은 다음을 참조하세요.

OT 모니터링 보정 및 미세 조정

다음 이미지는 새로 배포된 센서를 사용하여 OT 모니터링을 보정하고 미세 조정하는 단계를 보여 줍니다. 보정 및 미세 조정 작업은 배포 팀에서 수행합니다.

센서의 OT 모니터링 제어

기본적으로 OT 센서는 모니터링하려는 정확한 네트워크를 검색하지 못하거나 표시하려는 방식으로 정확하게 식별하지 못할 수도 있습니다. 이전에 만든 목록을 사용하여 서브넷을 확인 및 수동으로 구성하고, 포트 및 VLAN 이름을 사용자 지정하고, 필요에 따라 DHCP 주소 범위를 구성합니다.

자세한 내용은 Microsoft Defender for IoT에서 모니터링하는 OT 트래픽 제어를 참조하세요.

검색된 디바이스 인벤토리 확인 및 업데이트

디바이스가 완전히 검색되면 디바이스 인벤토리를 검토하고 필요에 따라 디바이스 세부 정보를 수정합니다. 예를 들어, 병합할 수 있는 중복 디바이스 항목, 수정할 디바이스 유형 또는 기타 속성 등을 식별할 수 있습니다.

자세한 내용은 검색된 디바이스 인벤토리 확인 및 업데이트를 참조하세요.

네트워크 기준을 만들기 위한 OT 경고 알아보기

OT 센서에 의해 트리거된 경고에는 권한이 있는 트래픽으로 정기적으로 무시하거나 학습하려는 여러 경고가 포함될 수 있습니다.

초기 심사로 시스템의 모든 경고를 검토합니다. 이 단계에서는 앞으로 작업할 Defender for IoT에 대한 네트워크 트래픽 기준을 만듭니다.

자세한 내용은 OT 경고의 학습된 기준 만들기를 참조하세요.

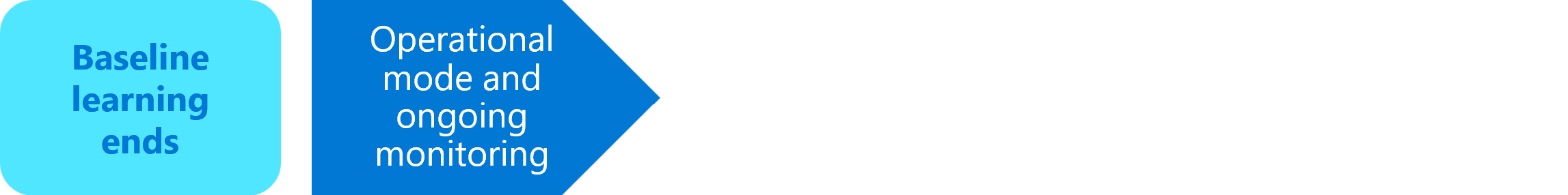

기본 학습이 종료됩니다.

새로운 트래픽이 검색되고 처리되지 않은 경고가 있는 동안 OT 센서는 학습 모드로 유지됩니다.

기본 학습이 끝나면 OT 모니터링 배포 프로세스가 완료되고 지속적인 모니터링을 위해 운영 모드로 계속 진행됩니다. 작동 모드에서는 기준 데이터와 다른 모든 작업이 경고를 트리거합니다.

Defender for IoT 데이터를 SIEM에 연결합니다.

Defender for IoT가 배포되면 Defender for IoT를 SIEM(보안 정보 및 이벤트 관리) 플랫폼 및 기존 SOC 워크플로 및 도구와 통합하여 보안 경고를 보내고 OT/IoT 인시던트를 관리합니다. Microsoft Sentinel과 통합하고 기본 제공되는 Microsoft Defender for IoT 솔루션을 활용하거나 다른 SIEM 시스템에 대한 전달 규칙을 만들어 Defender for IoT 경고를 조직의 SIEM과 통합합니다. Defender for IoT는 Microsoft Sentinel은 물론 Splunk, IBM QRadar, LogRhythm, Fortinet 등과 같은 다양한 SIEM 시스템과 기본적으로 통합됩니다.

OT 센서에 가장 적합한 위치를 선택하고 네트워크에 배포하는 데 필요한 정보의 간략한 요약은 트래픽 미러링 설정 개요에서 사용할 수 있습니다.

자세한 내용은 다음을 참조하세요.

- 엔터프라이즈 SOC의 OT 위협 모니터링

- 자습서: Microsoft Sentinel과 Microsoft Defender for IoT 연결

- Microsoft Sentinel에 온-프레미스 OT 네트워크 센서 연결

- Microsoft 및 파트너 서비스와 통합

- 타사 SIEM으로 Defender for IoT 클라우드 경고 스트리밍

Defender for IoT 경고를 SIEM과 통합한 후 OT/IoT 경고를 운영하고 기존 SOC 워크플로 및 도구와 완전히 통합하려면 다음 단계를 수행하는 것이 좋습니다.

특정 OT 요구 사항 및 환경을 기반으로 모니터링하려는 관련 IoT/OT 보안 위협 및 SOC 인시던트를 식별하고 정의합니다.

SIEM에서 검색 규칙 및 심각도 수준을 만듭니다. 관련 인시던트만 실행되므로 불필요한 노이즈가 줄어듭니다. 예를 들어, 권한이 없는 디바이스에서 수행되거나 근무 시간 외에 수행된 PLC 코드 변경을 이 특정 경고의 높은 충실도로 인해 심각도가 높은 인시던트로 정의할 수 있습니다.

Microsoft Sentinel의 Microsoft Defender for IoT 솔루션에는 Defender for IoT 데이터용으로 특별히 빌드된 기본적인 검색 규칙 집합이 포함되어 있으며 Sentinel에서 만들어진 인시던트를 세부 조정하는 데 도움이 됩니다.

완화를 위한 적절한 워크플로를 정의하고 각 사용 사례에 대한 자동 조사 플레이북을 만듭니다. Microsoft Sentinel의 Microsoft Defender for IoT 솔루션에는 Defender for IoT 경고에 대한 자동 응답을 위한 기본 플레이북이 포함되어 있습니다.

다음 단계

이제 OT 모니터링 시스템 배포 단계를 이해했으므로 시작할 준비가 되었습니다!