Send Group Membership as Claims ルール テンプレートまたは Transform an Incoming Claim ルール テンプレートのいずれかを使用して、認証方法要求を送信することができます。 証明書利用者は、認証方法要求を使用して、ユーザーが Active Directory フェデレーション サービス (AD FS) から要求を認証および取得するために使用するログオンのメカニズムを決定できます。 また、Windows Server 2012 R 2 の Active Directory フェデレーション サービス (AD FS) の認証メカニズム保証機能を入力として使用して、証明書利用者がスマートカードログオンに基づいてアクセスレベルを決定する必要がある状況の認証方法要求を生成することもできます。 例えば、開発者は、証明書利用者アプリケーションの連携ユーザーに異なるレベルのアクセス権を割り当てることができます。 アクセスレベルは、ユーザーがスマートカードではなく、ユーザー名とパスワードの資格情報を使ってログオンしているかどうかに基づいています。

組織の要件に応じて、次のいずれかの手順を実行してください。

Send Group Membership as Claimsルールテンプレートを使用してこのルールを作成します。このルールテンプレートで指定するグループを、発行する認証方式で最終的に決定する場合に、このルールテンプレートを使用できます。

入力方向の要求を変換する規則テンプレートを使用してこのルールを作成します。このルールテンプレートは、既存の認証方法を、標準の Active Directory フェデレーション サービス (AD FS) 認証方法要求を認識できない製品で動作できるように新しい認証方法に変更する場合に使用できます。

Windows Server 2016の証明書利用者信頼で、グループ メンバーシップを要求として送信するルールのテンプレートを作成するには

サーバー マネージャーで、 [ツール] をクリックし、次に [AD FS の管理] を選択します。

コンソール ツリーの [AD FS] で、[証明書利用者信頼]をクリックします。

選んだ信頼を右クリックし、[要求発行ポリシーの編集] をクリックします。

[要求発行ポリシーの編集] ダイアログ ボックスの [発行変換規則] で、[規則の追加] をクリックして規則ウィザードを開始します。

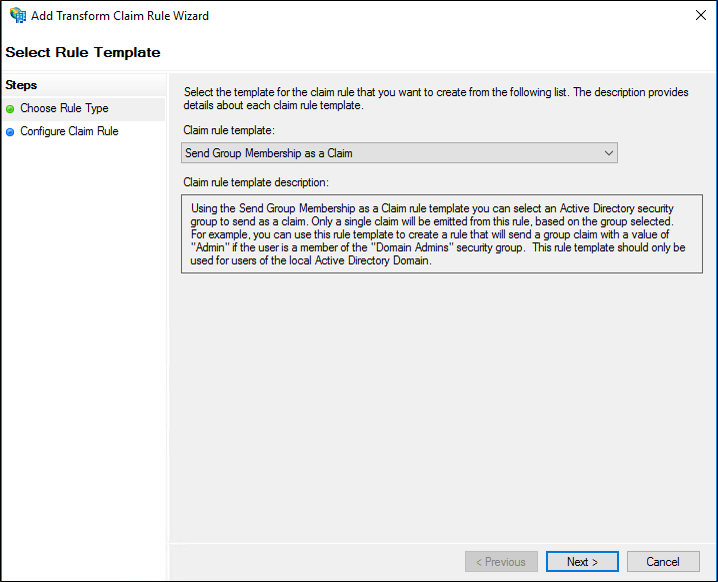

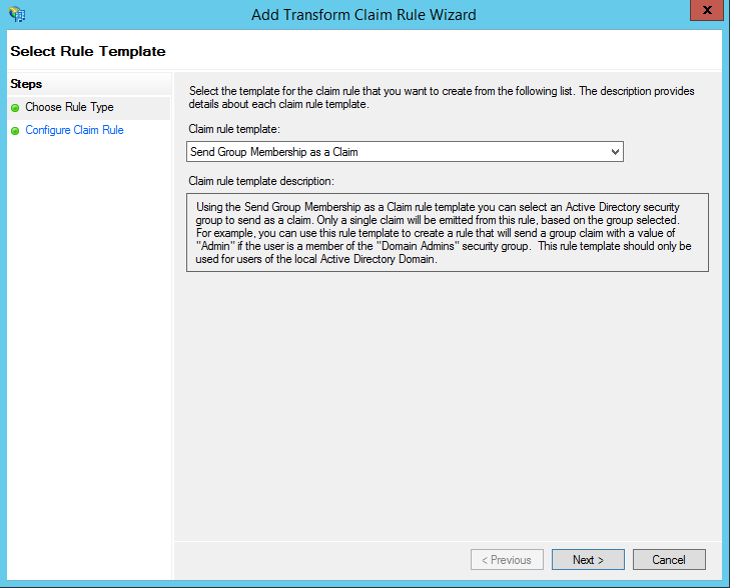

[規則テンプレートの選択] ページの [要求規則テンプレート] で、リストから [グループメ ンバーシップを要求として送信] を選択し、[次へ] をクリックします。

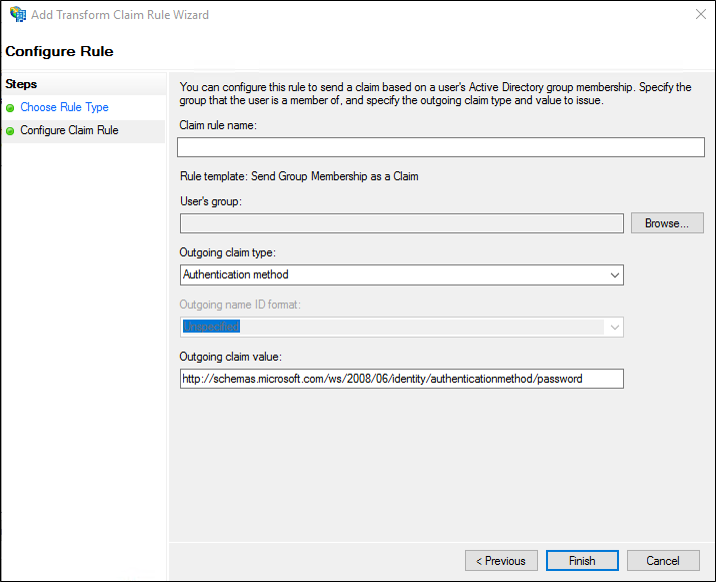

[規則の構成] ページで、要求ルール名を入力します。

[参照] をクリックし、この認証方法要求を受信するメンバーを含むグループを選択して、 [OK] をクリックします。

[出力方向の要求の種類] で、リストから [認証方法] を選択します。

[送信要求の値] に、次の表に示す既定のユニフォームリソース識別子 (URI) のいずれかの値を、使用する認証方法に応じて入力します。 [完了] をクリックし、[OK] をクリックしてルールを保存します。

| 実際の認証方法 | 対応する URI |

|---|---|

| ユーザー名とパスワードの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| [Windows 認証] | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows |

| トランスポート層セキュリティ (TLS) X .509証明書を使用する相互認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/tlsclient |

| TLS を使用しない X.509 ベースの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/x509 |

Windows Server 2016 でグループ メンバーシップを要求として送信する規則テンプレートとして使用して要求プロバイダーの信頼を作成するには

サーバー マネージャーで、 [ツール] をクリックし、次に [AD FS の管理] を選択します。

コンソール ツリーの [AD FS] で、[要求プロバイダー信頼] をクリックします。

選択した信頼を右クリックし、[要求規則の編集] をクリックします。

[要求規則の編集] ダイアログ ボックスで、[受け付け変換規則] の [規則の追加] をクリックして、規則ウィザードを開始します。

[規則テンプレートの選択] ページの [要求規則テンプレート] で、リストから [グループメ ンバーシップを要求として送信] を選択し、[次へ] をクリックします。

[規則の構成] ページで、要求ルール名を入力します。

[参照] をクリックし、この認証方法要求を受信するメンバーを含むグループを選択して、 [OK] をクリックします。

[出力方向の要求の種類] で、リストから [認証方法] を選択します。

[送信要求の値] に、次の表に示す既定のユニフォームリソース識別子 (URI) のいずれかの値を、使用する認証方法に応じて入力します。 [完了] をクリックし、[OK] をクリックしてルールを保存します。

| 実際の認証方法 | 対応する URI |

|---|---|

| ユーザー名とパスワードの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| [Windows 認証] | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows |

| トランスポート層セキュリティ (TLS) X .509証明書を使用する相互認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/tlsclient |

| TLS を使用しない X.509 ベースの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/x509 |

Windows Server 2016で受信した信頼関係の要求ルールテンプレートを変換してこのルールを作成するには

サーバー マネージャーで、 [ツール] をクリックし、次に [AD FS の管理] を選択します。

コンソール ツリーの [AD FS] で、[証明書利用者信頼]をクリックします。

選んだ信頼を右クリックし、[要求発行ポリシーの編集] をクリックします。

[要求発行ポリシーの編集] ダイアログ ボックスの [発行変換規則] で、[規則の追加] をクリックして規則ウィザードを開始します。

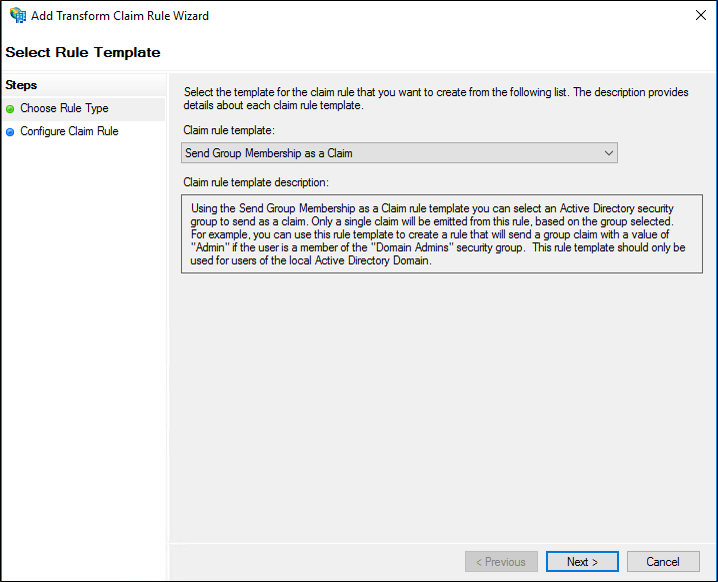

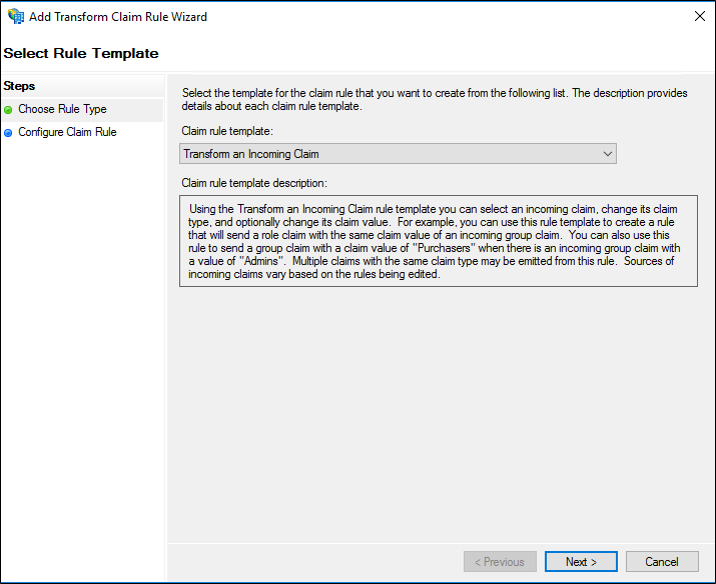

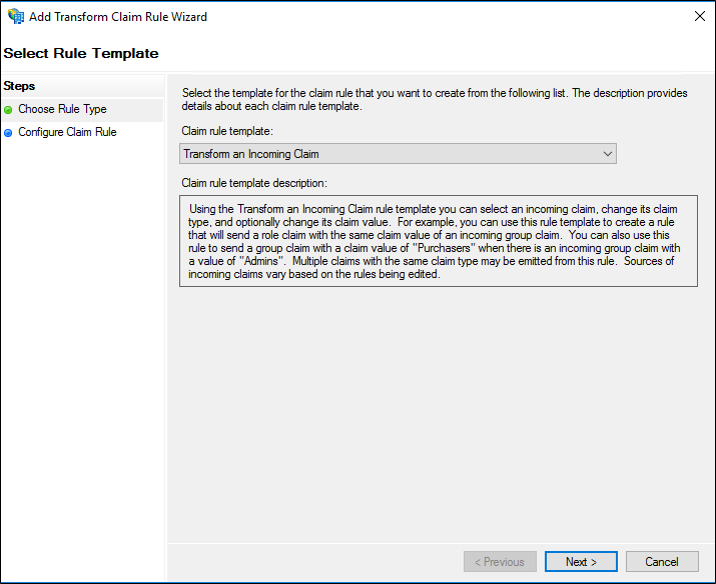

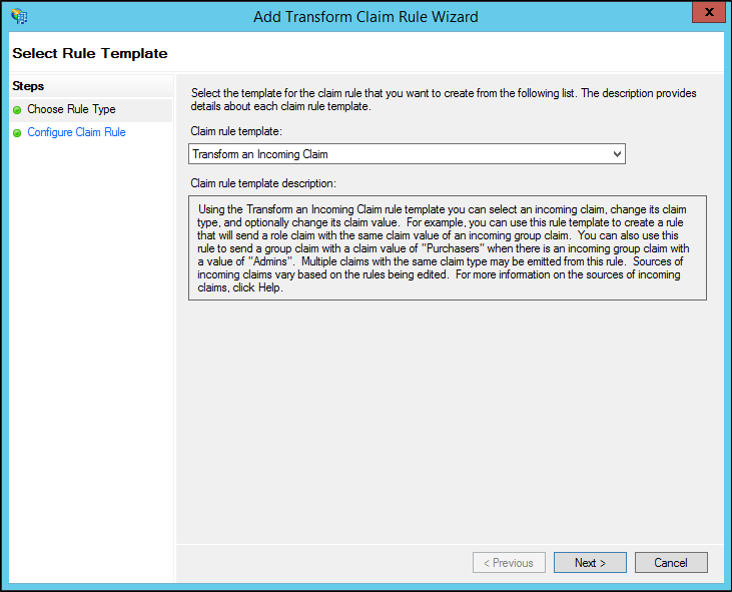

[規則テンプレートの選択] ページの [要求規則テンプレート] で、リストから [入力方向の要求を変換する] を選択し、 [次へ] をクリックします。

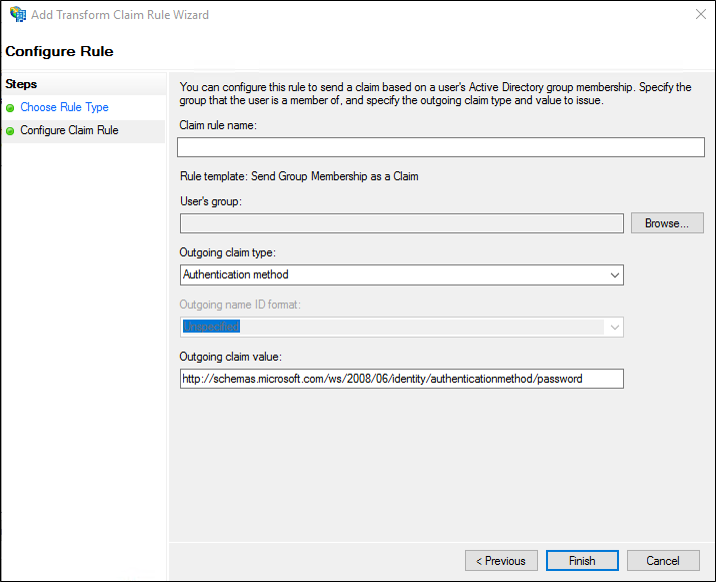

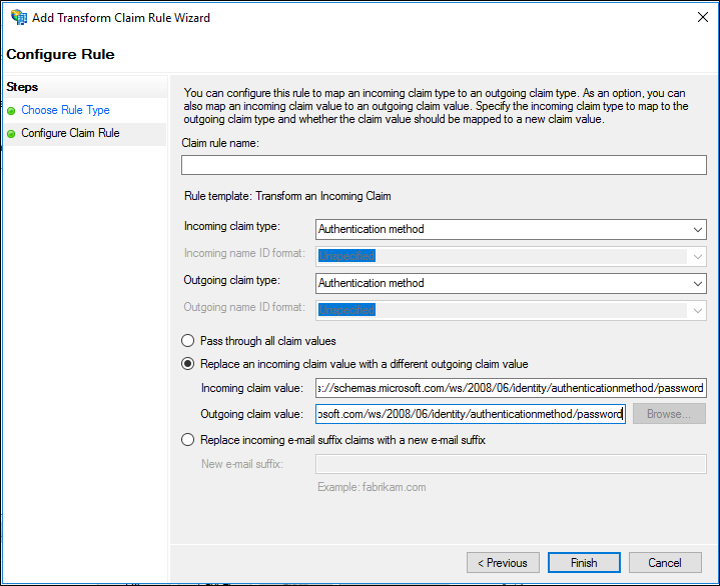

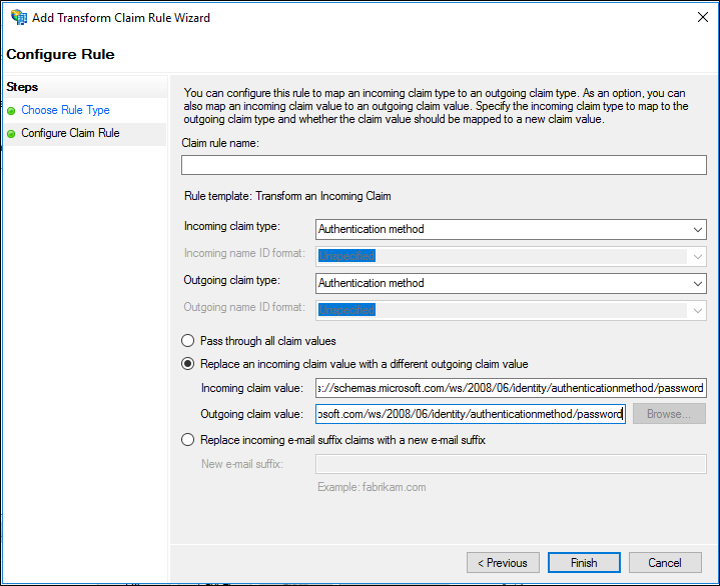

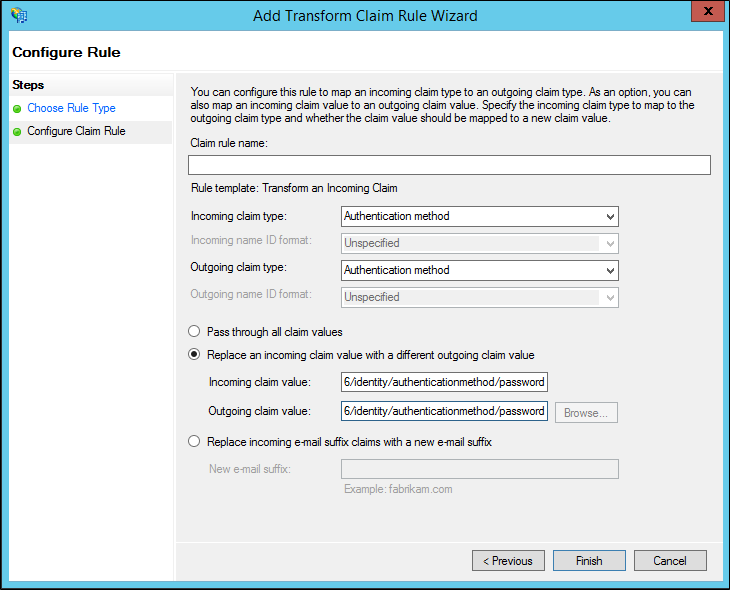

[規則の構成] ページで、要求ルール名を入力します。

[入力方向の要求の種類] で、リストから [認証方法] を選択します。

[出力方向の要求の種類] で、リストから [認証方法] を選択します。

[入力方向の要求の値を別の出力方向の要求の値に置き換える] を選択し、次の操作を行います。

[入力方向の要求の値] に、最初に使用された実際の認証方法 URI に基づく次の URI 値のいずれかを入力し、 [完了] をクリックし、 [OK] をクリックして規則を保存します。

[出力方向の要求の値] で、次の表にあるデフォルトの URI 値の 1 つを入力します。これは、新しい優先認証方法の選択によって異なります。 [完了] をクリックし、 [OK] をクリックして規則を保存します。

| 実際の認証方法 | 対応する URI |

|---|---|

| ユーザー名とパスワードの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| [Windows 認証] | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows |

| X.509 証明書を使用する TLS 相互認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/tlsclient |

| TLS を使用しない X.509 ベースの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/x509 |

Note

テーブル内の値に加えて、他の URI 値を使用できます。 前の表に示されている URI 値は、証明書利用者が既定で受け入れる URI を反映しています。

Windows Server 2016で要求プロバイダーの信頼に関する受信要求ルールテンプレートを変換してこの規則を作成するには

サーバー マネージャーで、 [ツール] をクリックし、次に [AD FS の管理] を選択します。

コンソール ツリーの [AD FS] で、[要求プロバイダー信頼] をクリックします。

選択した信頼を右クリックし、[要求規則の編集] をクリックします。

[要求規則の編集] ダイアログ ボックスで、[受け付け変換規則] の [規則の追加] をクリックして、規則ウィザードを開始します。

[規則テンプレートの選択] ページの [要求規則テンプレート] で、リストから [入力方向の要求を変換する] を選択し、 [次へ] をクリックします。

[規則の構成] ページで、要求ルール名を入力します。

[入力方向の要求の種類] で、リストから [認証方法] を選択します。

[出力方向の要求の種類] で、リストから [認証方法] を選択します。

[入力方向の要求の値を別の出力方向の要求の値に置き換える] を選択し、次の操作を行います。

[入力方向の要求の値] に、最初に使用された実際の認証方法 URI に基づく次の URI 値のいずれかを入力し、 [完了] をクリックし、 [OK] をクリックして規則を保存します。

[出力方向の要求の値] で、次の表にあるデフォルトの URI 値の 1 つを入力します。これは、新しい優先認証方法の選択によって異なります。 [完了] をクリックし、 [OK] をクリックして規則を保存します。

| 実際の認証方法 | 対応する URI |

|---|---|

| ユーザー名とパスワードの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| [Windows 認証] | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows |

| X.509 証明書を使用する TLS 相互認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/tlsclient |

| TLS を使用しない X.509 ベースの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/x509 |

Windows Server 2012 R 2で [グループメンバーシップを要求として送信] ルールテンプレートを使用してこの規則を作成するには

サーバー マネージャーで、 [ツール] をクリックし、次に [AD FS の管理] を選択します。

コンソールツリーの [Active Directory フェデレーション サービス (AD FS)\信頼関係] で、 [請求プロバイダーの信頼] または [証明書利用者信頼] をクリックし、この規則を作成する一覧内の特定の信頼をクリックします。

選択した信頼を右クリックし、[要求規則の編集] をクリックします。

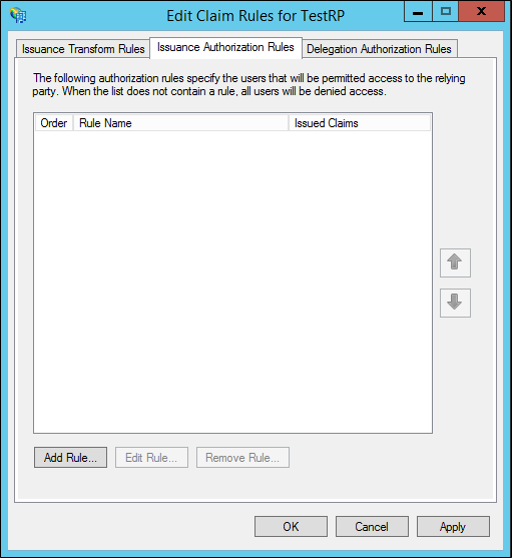

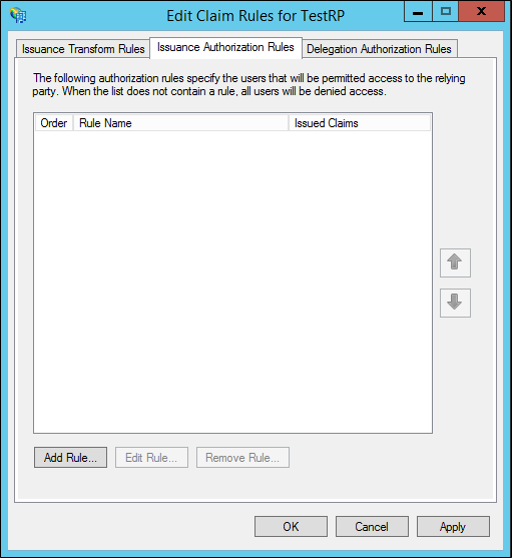

[要求規則の編集] ダイアログ ボックスで、編集している信頼およびこの規則を作成する規則セットに応じて、次のいずれかのタブを選択し、[規則の追加] をクリックして、その規則セットに関連付けられた規則ウィザードを開始します。

受け入れ変換規則

発行変換ルール

発行認証ルール

委任認証ルール

[ルールテンプレートの選択] ページの [要求規則テンプレート] で、リストから [グループメンバーシップを要求として送信] を選択し、 [次へ] をクリックします。

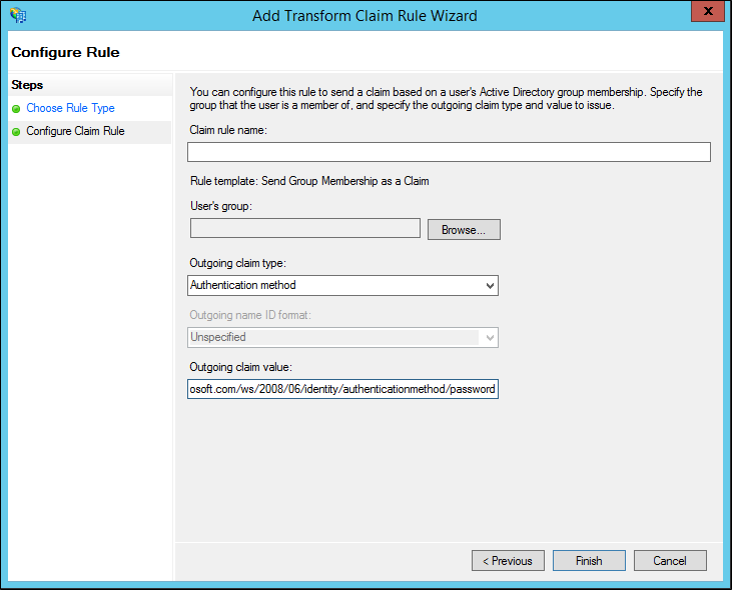

[規則の構成] ページで、要求ルール名を入力します。

[参照] をクリックし、この認証方法要求を受信するメンバーを含むグループを選択して、 [OK] をクリックします。

[出力方向の要求の種類] で、リストから [認証方法] を選択します。

[送信要求の値] に、次の表に示す既定のユニフォームリソース識別子 (URI) のいずれかの値を、使用する認証方法に応じて入力します。 [完了] をクリックし、[OK] をクリックしてルールを保存します。

| 実際の認証方法 | 対応する URI |

|---|---|

| ユーザー名とパスワードの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| [Windows 認証] | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows |

| トランスポート層セキュリティ (TLS) X .509証明書を使用する相互認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/tlsclient |

| TLS を使用しない X.509 ベースの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/x509 |

Note

テーブル内の値に加えて、他の URI 値を使用できます。 上の表に示されている URI 値は、証明書利用者が既定で受け入れる URI を反映しています。

Windows Server 2012 R 2で [受信要求の変換] ルール テンプレートを使用してこの規則を作成するには

サーバー マネージャーで、 [ツール] をクリックし、 [Active Directory フェデレーション サービス (AD FS) 管理] をクリックします。

コンソールツリーの [Active Directory フェデレーション サービス (AD FS)\信頼関係] で、 [請求プロバイダーの信頼] または [証明書利用者信頼] をクリックし、この規則を作成する一覧内の特定の信頼をクリックします。

選択した信頼を右クリックし、[要求規則の編集] をクリックします。

[要求規則の編集] ダイアログ ボックスで、編集している信頼およびこの規則を作成する規則セットに応じて次のいずれかのタブを選び、[規則の追加] をクリックして、その規則セットに関連付けられた規則ウィザードを開始します。

受け入れ変換規則

発行変換ルール

発行認証ルール

委任認証ルール

[規則テンプレートの選択] ページの [要求規則テンプレート] で、リストから [入力方向の要求を変換する] を選択し、 [次へ] をクリックします。

[規則の構成] ページで、要求ルール名を入力します。

[入力方向の要求の種類] で、リストから [認証方法] を選択します。

[出力方向の要求の種類] で、リストから [認証方法] を選択します。

[入力方向の要求の値を別の出力方向の要求の値に置き換える] を選択し、次の操作を行います。

[入力方向の要求の値] に、最初に使用された実際の認証方法 URI に基づく次の URI 値のいずれかを入力し、 [完了] をクリックし、 [OK] をクリックして規則を保存します。

[出力方向の要求の値] で、次の表にあるデフォルトの URI 値の 1 つを入力します。これは、新しい優先認証方法の選択によって異なります。 [完了] をクリックし、 [OK] をクリックして規則を保存します。

| 実際の認証方法 | 対応する URI |

|---|---|

| ユーザー名とパスワードの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| [Windows 認証] | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows |

| X.509 証明書を使用する TLS 相互認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/tlsclient |

| TLS を使用しない X.509 ベースの認証 | https://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/x509 |

Note

テーブル内の値に加えて、他の URI 値を使用できます。 前の表に示されている URI 値は、証明書利用者が既定で受け入れる URI を反映しています。