Intune での PKCS 証明書の展開のトラブルシューティング

この記事では、Microsoft Intune で公開キー暗号化標準 (PKCS) 証明書を展開するときのいくつかの一般的な問題に関するトラブルシューティング ガイダンスを提供します。 トラブルシューティングを行う前に、「 Configure で説明されているように、次のタスクを完了し、Intune で PKCS 証明書を使用してください。

- PKCS 証明書プロファイルを使用するための requirementsを確認します。

- エンタープライズ証明機関 (CA) からルート証明書をエクスポートします。

- 証明機関で証明書テンプレートを構成します。

- Intune Certificate Connector をインストールして構成します。

- 信頼された証明書プロファイルを作成して展開し、ルート証明書をデプロイします。

- PKCS 証明書プロファイルを作成してデプロイします。

PKCS 証明書プロファイルの問題の最も一般的な原因は、PKCS 証明書プロファイルの構成です。 プロファイルの構成を確認し、サーバー名または完全修飾ドメイン名 (FQDN) の入力ミスを探し、 Certificate Authority と Certificate Authority Name が正しいことを確認します。

- 証明機関: 証明機関コンピューターの内部 FQDN。 たとえば、server1.domain.local です。

- 証明機関名: 証明機関 MMC に表示される証明機関名。 [ 証明書機関 (ローカル) を確認する

CA の certutil コマンド ライン プログラム を使用して、証明機関と証明機関名の正しい名前を確認できます。

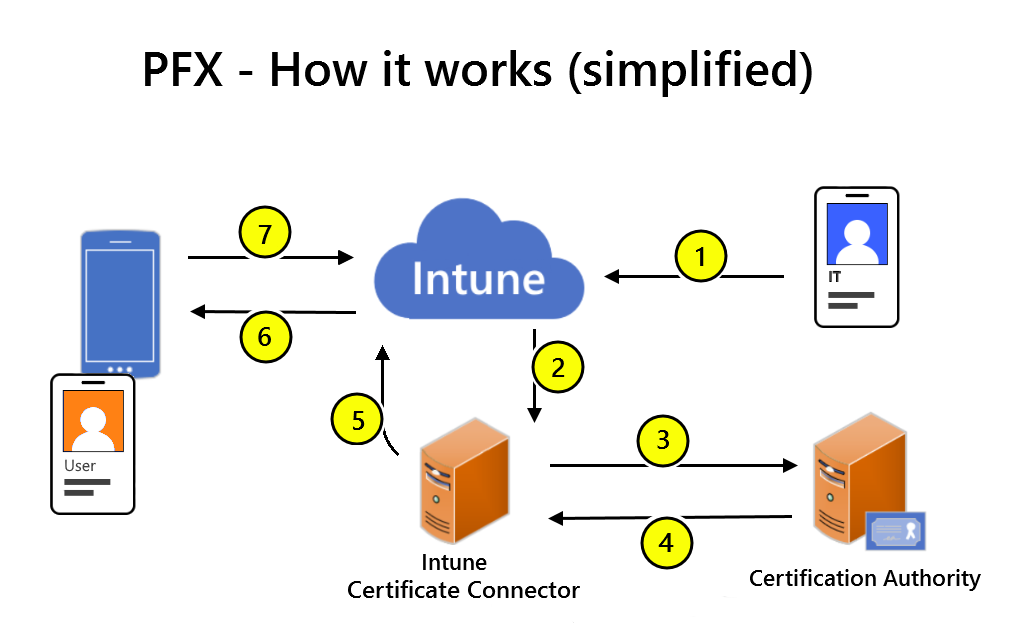

PKCS 通信の概要

次の図は、Intune での PKCS 証明書の展開プロセスの基本的な概要を示しています。

- 管理者は、Intune で PKCS 証明書プロファイルを作成します。

- Intune サービスは、オンプレミスの Intune Certificate Connector がユーザーの新しい証明書を作成することを要求します。

- Intune Certificate Connector は、PFX BLOB と要求を Microsoft 証明機関に送信します。

- 証明機関が問題を発生させ、PFX ユーザー証明書を Intune Certificate Connector に送り返します。

- Intune 証明書コネクタは、暗号化された PFX ユーザー証明書を Intune にアップロードします。

- Intune は PFX ユーザー証明書を復号化し、デバイス管理証明書を使用してデバイスの再暗号化を行います。 その後、Intune は PFX ユーザー証明書をデバイスに送信します。

- デバイスは、証明書の状態を Intune に報告します。

ログ ファイル

通信と証明書のプロビジョニング ワークフローの問題を特定するには、サーバー インフラストラクチャとデバイスの両方のログ ファイルを確認します。 PKCS 証明書プロファイルのトラブルシューティングについては、このセクションで参照されているログ ファイルを参照してください。

デバイス ログは、デバイス プラットフォームによって異なります。

オンプレミス インフラストラクチャのログ

証明書の展開に PKCS 証明書プロファイルの使用をサポートするオンプレミス インフラストラクチャには、Microsoft Intune Certificate Connector と証明機関が含まれます。

これらのロールのログ ファイルには、Windows イベント ビューアー、証明書コンソール、Intune Certificate Connector に固有のさまざまなログ ファイル、またはオンプレミス インフラストラクチャの一部であるその他の役割と操作が含まれます。

NDESConnector_date_time.svclog:

このログには、Microsoft Intune Certificate Connector から Intune クラウド サービスへの通信が表示されます。 Service トレース ビューアー ツールを使用して、このログ ファイルを表示できます。

関連するレジストリ キー: HKLM\SW\Microsoft\MicrosoftIntune\NDESConnector\ConnectionStatus

場所: %program_files%\Microsoft intune\ndesconnectorsvc\logs\logs で Intune 証明書コネクタをホストするサーバー上

Windows アプリケーション ログ:

場所: Intune 証明書コネクタをホストするサーバー上: eventvwr.msc を実行して Windows イベント ビューアーを開きます

Android デバイスのログ

Android を実行するデバイスの場合は、OMADM.log Android ポータル サイト アプリ のログ ファイルを使用します。 ログを収集して確認する前に、 Verbose Logging が有効になっていることを確認してから、問題を再現します。

デバイスから OMADM.logs を収集するには、USB ケーブルを使用した アップロードと電子メール ログに関するを参照してください。

サポートするためにアップロードログと電子メール ログをすることもできます。

iOS および iPadOS デバイスのログ

iOS/iPadOS を実行するデバイスの場合は、Mac コンピューターで実行されるデバッグ ログと Xcode を使用します。

iOS/iPadOS デバイスを Mac に接続し、 Applications>Utilities に移動してコンソール アプリを開きます。

[Actionで、[情報メッセージを含むを選択しデバッグ メッセージを含む。

![[情報メッセージを含める] オプションと [デバッグ メッセージを含める] オプションが選択されていることを示すスクリーンショット。](media/troubleshoot-pkcs-certificate-profiles/message-options.png)

問題を再現し、ログをテキスト ファイルに保存します。

- 編集>すべて選択を選択して現在の画面のすべてのメッセージを選択し、 Edit>Copy を選択して、メッセージをクリップボードにコピーします。

- TextEdit アプリケーションを開き、コピーしたログを新しいテキスト ファイルに貼り付けて、ファイルを保存します。

iOS および iPadOS デバイスのポータル サイト ログには、PKCS 証明書プロファイルに関する情報は含まれません。

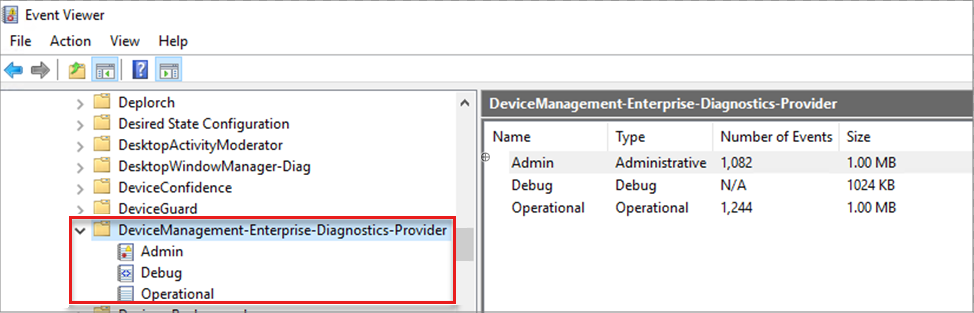

Windows デバイスのログ

Windows を実行するデバイスの場合は、Windows イベント ログを使用して、Intune で管理するデバイスの登録またはデバイス管理の問題を診断します。

デバイスで、イベント ビューアー>アプリケーションとサービス ログ>Microsoft>Windows>DeviceManagement-Enterprise-Diagnostics-Provider を開きます。

ウイルス対策の除外

次の場合は、Intune 証明書コネクタをホストするサーバーにウイルス対策の除外を追加することを検討してください。

- 証明書要求がサーバーまたは Intune Certificate Connector に到達したが、正常に処理されない

- 証明書の発行速度が遅い

除外する可能性がある場所の例を次に示します。

- %program_files%\Microsoft Intune\PfxRequest

- %program_files%\Microsoft Intune\CertificateRequestStatus

- %program_files%\Microsoft Intune\CertificateRevocationStatus

一般的なエラー

次のセクションでは、次の一般的なエラーにそれぞれ対処します。

- RPC サーバーは使用できません0x800706ba

- 登録ポリシー サーバーを0x80094015に配置できません

- 申請が保留中です

- パラメーターが正しくない0x80070057

- ポリシー モジュールによって拒否されました

- 証明書プロファイルが保留中としてスタックしている

- エラー -2146875374 CERTSRV_E_SUBJECT_EMAIL_REQUIRED

RPC サーバーは使用できません0x800706ba

PFX の展開中、信頼されたルート証明書はデバイスに表示されますが、PFX 証明書はデバイスに表示されません。 NDESConnector_date_time.svclog ログ ファイルには、RPC サーバーが使用できない 文字列が含まれています。次の例の最初の行に示すように、0x800706ba。

IssuePfx - COMException: System.Runtime.InteropServices.COMException (0x800706BA): CCertRequest::Submit: The RPC server is unavailable. 0x800706ba (WIN32: 1722 RPC_S_SERVER_UNAVAILABLE)

IssuePfx -Generic Exception: System.ArgumentException: CCertRequest::Submit: The parameter is incorrect. 0x80070057 (WIN32: 87 ERROR_INVALID_PARAMETER)

IssuePfx - COMException: System.Runtime.InteropServices.COMException (0x80094800): The requested certificate template is not supported by this CA. (Exception from HRESULT: 0x80094800)

原因 1 - Intune での CA の構成が正しくない

この問題は、PKCS 証明書プロファイルで間違ったサーバーが指定されている場合、または CA の名前または FQDN のスペル ミスが含まれている場合に発生する可能性があります。 CA は、プロファイルの次のプロパティで指定されます。

- 証明機関

- 証明機関名

解決方法:

次の設定を確認し、正しくない場合は修正します。

- 証明書機関プロパティには、CA サーバーの内部 FQDN が表示されます。

- 証明書機関名プロパティには、CA の名前が表示されます。

原因 2 - CA は、以前の CA 証明書によって署名された要求の証明書の更新をサポートしていません

PKCS 証明書プロファイルで CA FQDN と名前が正しい場合は、証明機関サーバー上にある Windows アプリケーション ログを確認します。 次の例のような Event ID 128 を探します。

Log Name: Application:

Source: Microsoft-Windows-CertificationAuthority

Event ID: 128

Level: Warning

Details:

An Authority Key Identifier was passed as part of the certificate request 2268. This feature has not been enabled. To enable specifying a CA key for certificate signing, run: "certutil -setreg ca\UseDefinedCACertInRequest 1" and then restart the service.

CA 証明書が更新されると、オンライン証明書ステータス プロトコル (OCSP) 応答署名証明書に署名する必要があります。 署名により、OCSP 応答署名証明書は、失効状態を確認して他の証明書を検証できます。 この署名は既定では有効になっていません。

解決方法:

証明書の署名を手動で強制します。

- CA サーバーで管理者特権のコマンド プロンプトを開き、次のコマンドを実行します: certutil -setreg ca\UseDefinedCACertInRequest 1

- Certificate Services サービスを再起動します。

証明書サービス サービスの再起動後、デバイスは証明書を受信できます。

登録ポリシー サーバーを0x80094015に配置できません

次の例に示すように 登録ポリシー サーバーを見つけて 0x80094015することはできません。

IssuePfx - COMException: System.Runtime.InteropServices.COMException (0x80094015): An enrollment policy server cannot be located. (Exception from HRESULT: 0x80094015)

原因 - 証明書登録ポリシー サーバー名

この問題は、Intune Certificate Connector をホストするコンピューターが証明書登録ポリシー サーバーを見つけることができない場合に発生します。

解決方法:

Intune Certificate Connector をホストするコンピューター上の証明書登録ポリシー サーバーの名前を手動で構成します。 名前を構成するには、 Add-CertificateEnrollmentPolicyServer PowerShell コマンドレットを使用します。

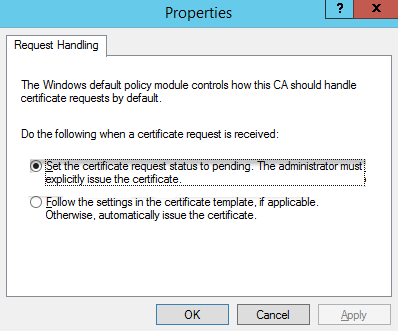

申請が保留中です

PKCS 証明書プロファイルをモバイル デバイスに展開すると、証明書は取得されず、NDESConnector_date_time.svclog ログには、次の例に示すように、 送信が保留中文字列が含まれます。

IssuePfx - The submission is pending: Taken Under Submission

IssuePfx -Generic Exception: System.InvalidOperationException: IssuePfx - The submission is pending

さらに、証明機関サーバーでは、PFX 要求を Pending Requests フォルダーに表示できます。

原因 - 要求処理の構成が正しくありません

この問題は、オプション 要求の状態を保留中に設定した場合に発生します。管理者は、証明機関 Properties>Policy モジュール>Properties ダイアログ ボックスで証明書を明示的に発行する必要があります。

解決方法:

ポリシー モジュールのプロパティを編集して設定します。 必要に応じて、証明書テンプレートの設定を確認します。それ以外の場合は、証明書を自動的に発行します。

パラメーターが正しくない0x80070057

Intune Certificate Connector が正常にインストールされ、構成されると、デバイスは PKCS 証明書を受信せず、NDESConnector_date_time.svclog ログに文字列 パラメーターが正しくありません。次の例に示すように、0x80070057。

CCertRequest::Submit: The parameter is incorrect. 0x80070057 (WIN32: 87 ERROR_INVALID_PARAMETER)

原因 - PKCS プロファイルの構成

この問題は、Intune の PKCS プロファイルが正しく構成されていない場合に発生します。 一般的な構成ミスを次に示します。

- プロファイルに CA の正しくない名前が含まれています。

- サブジェクト代替名 (SAN) は電子メール アドレス用に構成されていますが、対象ユーザーに有効な電子メール アドレスがまだありません。 この組み合わせにより、SAN の null 値が返されます。これは無効です。

解決方法:

PKCS プロファイルの次の構成を確認し、デバイスでポリシーが更新されるまで待ちます。

- CA の名前で構成されている

- 適切なユーザー グループに割り当てられます

- グループ内のユーザーが有効なメール アドレスを持っている

詳細については、「 Intune で PKCS 証明書を構成して使用するを参照してください。

ポリシー モジュールによって拒否されました

デバイスが信頼されたルート証明書を受信しても PFX 証明書を受信せず、NDESConnector_date_time.svclog ログに、次の例に示すように、 送信が失敗しました: ポリシー モジュールによって拒否という文字列が含まれている場合。

IssuePfx - The submission failed: Denied by Policy Module

IssuePfx -Generic Exception: System.InvalidOperationException: IssuePfx - The submission failed

at Microsoft.Management.Services.NdesConnector.MicrosoftCA.GetCertificate(PfxRequestDataStorage pfxRequestData, String containerName, String& certificate, String& password)

Issuing Pfx certificate for Device ID <Device ID> failed

原因 – 証明書テンプレートに対するコンピューター アカウントのアクセス許可

この問題は、Intune Certificate Connector をホストするサーバーのコンピューター アカウントに証明書テンプレートへのアクセス許可がない場合に発生します。

解決方法:

- 管理特権を持つアカウントで Enterprise CA にサインインします。

- Certification Authority コンソールを開き、Certificate テンプレートを右クリックし、[管理] を選択。

- 証明書テンプレートを見つけて、テンプレートの Properties ダイアログ ボックスを開きます。

- Security タブを選択し、Microsoft Intune Certificate Connector をインストールしたサーバーのコンピューター アカウントを追加します。 そのアカウントに Read と Enroll アクセス許可を付与します。

- [ Apply>OK を選択して証明書テンプレートを保存し、 Certificate Templates コンソールを閉じます。

- Certification Authority コンソールで、発行する証明書テンプレート>New>Certificate テンプレートを右クリック。

- 変更したテンプレートを選択し、 OK をクリックします。

詳細については、「CA での証明書テンプレートの構成を参照してください。

証明書プロファイルが保留中としてスタックしている

Microsoft Intune 管理センターでは、PKCS 証明書プロファイルは Pending の状態で展開に失敗します。 NDESConnector_date_time.svclog ログ ファイルに明らかなエラーはありません。 この問題の原因はログで明確に識別されないため、次の原因に従って作業します。

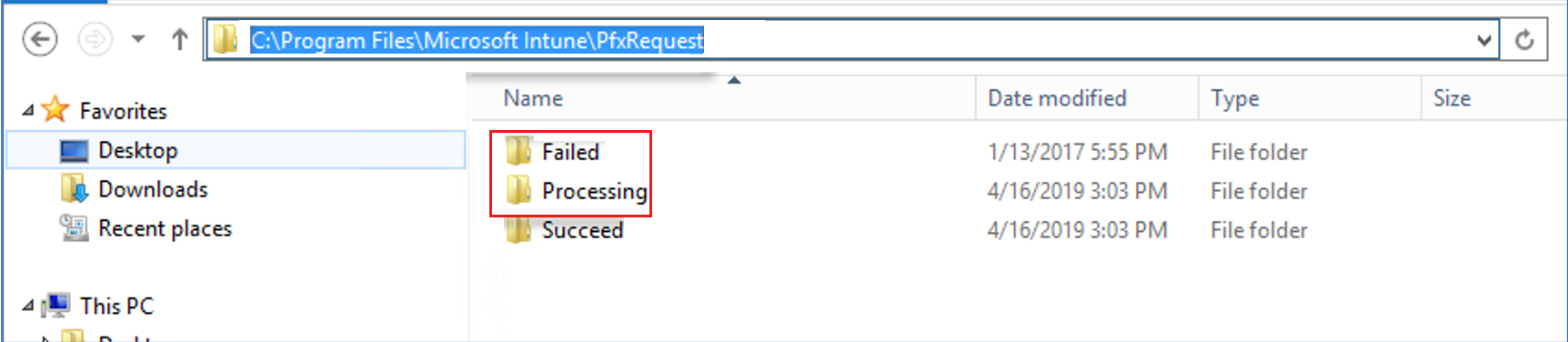

原因 1 - 未処理の要求ファイル

要求ファイルで、処理に失敗した理由を示すエラーを確認します。

Intune 証明書コネクタをホストするサーバーで、エクスプローラーを使用して %programfiles%\Microsoft Intune\PfxRequest に移動します。

お気に入りのテキスト エディターを使用して、 Failed および Processing フォルダー内のファイルを確認します。

これらのファイルで、エラーを示すエントリを探すか、問題を提案します。 Web ベースの検索を使用して、エラー メッセージを調べて、要求が処理に失敗した理由の手がかりを探し、それらの問題の解決策を探します。

原因 2 - PKCS 証明書プロファイルの構成が間違っています

Failed、Processing、または Succeed フォルダーに要求ファイルが見つからない場合は、誤った証明書が PKCS 証明書プロファイルに関連付けられていることが原因である可能性があります。 たとえば、下位 CA がプロファイルに関連付けられているか、間違ったルート証明書が使用されます。

解決方法:

- 信頼された証明書プロファイルを確認して、エンタープライズ CA からデバイスにルート証明書が展開されていることを確認します。

- PKCS 証明書プロファイルを確認して、正しい CA、証明書の種類、およびルート証明書をデバイスに展開する信頼された証明書プロファイルを参照していることを確認します。

詳細については、「 証明書を Microsoft Intune で認証に使用する」を参照してください。

エラー -2146875374 CERTSRV_E_SUBJECT_EMAIL_REQUIRED

PKCS 証明書のデプロイに失敗し、発行元 CA の証明書コンソールに、次の例に示すように、文字列 -2146875374 CERTSRV_E_SUBJECT_EMAIL_REQUIREDを含むメッセージが表示されます。

Active Directory Certificate Services denied request abc123 because The Email name is unavailable and cannot be added to the Subject or Subject Alternate name. 0x80094812 (-2146875374 CERTSRV_E_SUBJECT_EMAIL_REQUIRED). The request was for CN=" Common Name". Additional information: Denied by Policy Module".

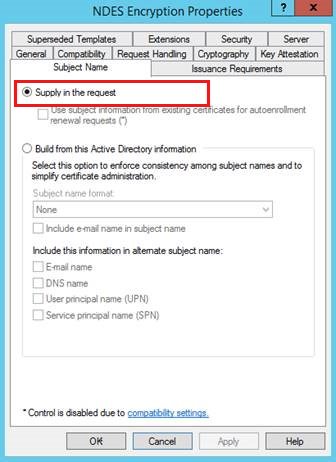

原因 - "要求での供給" が正しく構成されていません

この問題は、証明書テンプレート Properties ダイアログ ボックスの Subject Name タブで Supply in the request オプションが有効になっていない場合に発生します。

解決方法:

テンプレートを編集して構成の問題を解決します。

- 管理特権を持つアカウントで Enterprise CA にサインインします。

- Certification Authority コンソールを開き、Certificate Templates を右クリックし、Manage を選択します。

- 証明書テンプレートの [プロパティ] ダイアログ ボックスを開きます。

- [ Subject Name タブで、要求で Supply を選択。

- OK を選択して証明書テンプレートを保存し、Certificate Templates コンソールを閉じます。

- Certification Authority コンソールで、[発行する証明書テンプレート>新しいテンプレート>を右クリック。

- 変更したテンプレートを選択し、 OKを選択します。