概要

データ保護は、ゼロ トラスト フレームワークの中核です。 不適切に保護されたデータは、ユーザーと組織全体に損害を与える可能性があります。 組織は、データを把握し、データを保護し、データ損失を防ぐ位置にあることを確認するための適切な対策を講じる必要があります。 これら 3 つの側面はどんな順序でも対応できますが、効果的なデータ保護には、これらすべてを実現する必要があります。

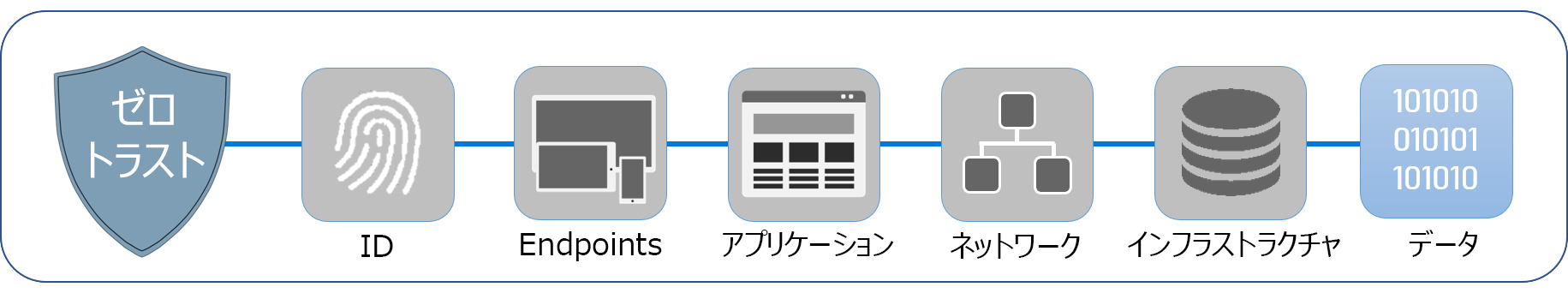

現在、ゼロ トラストの旅においてデータに取り組んでいます。 組織は、ゼロ トラスト戦略を使用して、データの種類や、使用中、移動中、または長期間ストレージ内にあるかに関わりなく、データが確実に保護されるようにすることができます。

ゼロ トラストでは、次の 3 つのセキュリティ原則に従う必要があることに注意してください。

- 明確に確認する

- 最小限の特権アクセスを使用する

- 侵害を想定する

組織とユーザーを保護するには、これらの原則をすべてのデータに適用する必要があります。 ここでは、ゼロ トラスト戦略を使用してデータを保護する方法について説明します。