ポイント対サイト接続やサイト間接続を含む、セキュリティで保護された VPN 接続

VPN ゲートウェイ接続に使用できる構成が異なっていることを知る必要があります。 ニーズに最も適した構成を決定する必要があります。 以下のセクションでは、次の VPN ゲートウェイ接続に関する設計情報とトポロジ図を表示できます。 図と説明を使用して、要件に合わせて接続トポロジを選択します。 図は主要なベースライン トポロジを示していますが、図をガイドラインとして使用して、より複雑な構成を構築できます。

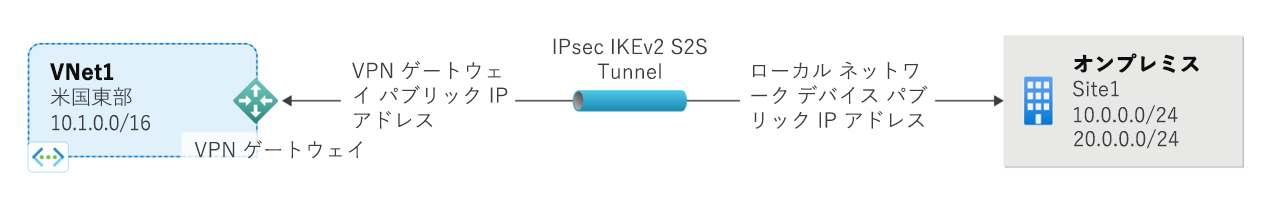

サイト間 VPN

サイト間 (S2S) VPN ゲートウェイ接続は、IPsec/IKE (IKEv1 または IKEv2) VPN トンネル経由の接続です。 S2S 接続は、クロスプレミス構成とハイブリッド構成に使用できます。 S2S 接続には、パブリック IP アドレスが割り当てられているオンプレミスにある VPN デバイスが必要です。

VPN Gateway は、1 つのパブリック IP を使用してアクティブ/スタンバイ モードで構成することも、2 つのパブリック IP を使用してアクティブ/アクティブ モードで構成することもできます。 アクティブ スタンバイ モードでは、1 つの IPsec トンネルがアクティブで、もう 1 つのトンネルがスタンバイ状態です。 この設定では、トラフィックはアクティブ トンネルを通過し、このトンネルで何らかの問題が発生した場合、トラフィックはスタンバイ トンネルに切り替わります。 両方の IPsec トンネルが同時にアクティブであり、データが両方のトンネルを同時に通過する場合は、アクティブ/アクティブ モードで VPN Gateway を設定することをお勧めします。 アクティブ/アクティブ モードの追加の利点は、お客様がより高いスループットを体験できる点です。

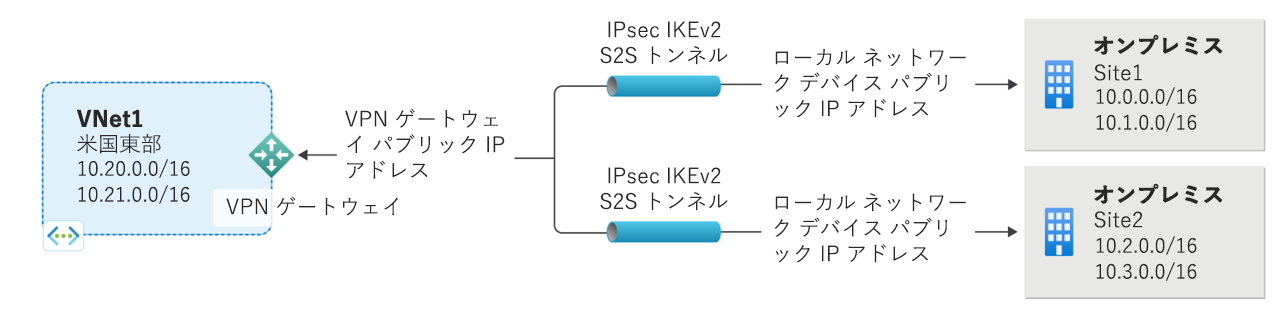

仮想ネットワーク ゲートウェイから複数の VPN 接続を作成できます。通常は、複数のオンプレミス サイトに接続します。 複数の接続を使用する場合は、RouteBased VPN の種類 (クラシック VNet を使用する場合は動的ゲートウェイと呼ばれます) を使用する必要があります。 各仮想ネットワークには 1 つの VPN ゲートウェイしか使用できないため、ゲートウェイ経由のすべての接続で使用可能な帯域幅が共有されます。 この種類の接続は、"マルチサイト" 接続と呼ばれることもあります。

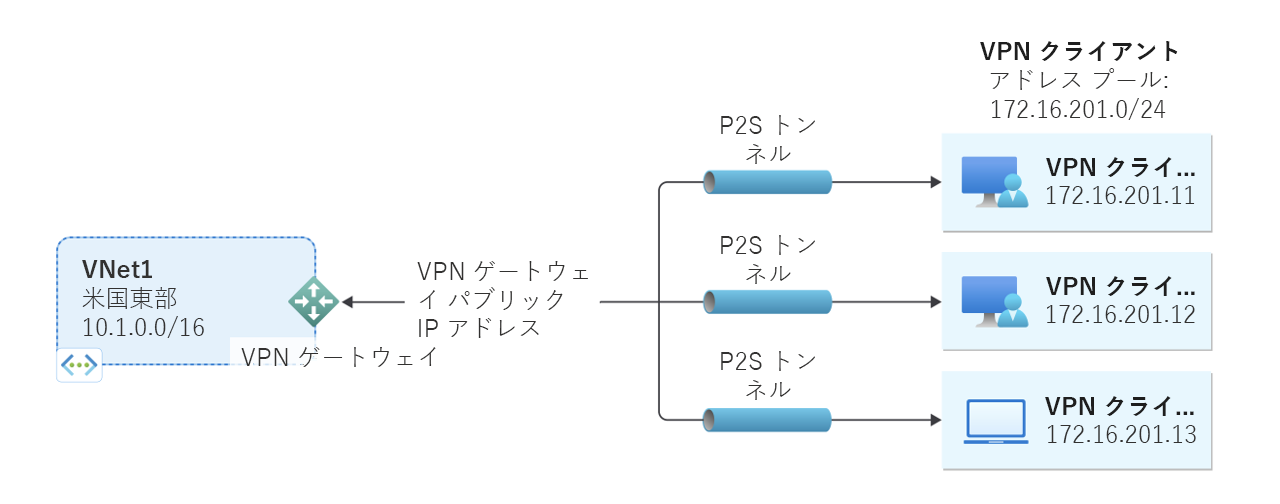

ポイント トゥー サイト 仮想プライベートネットワーク

ポイント対サイト (P2S) VPN ゲートウェイ接続を使用すると、個々のクライアント コンピューターから仮想ネットワークへのセキュリティで保護された接続を作成できます。 P2S 接続は、クライアント コンピューターから開始することによって確立されます。 このソリューションは、自宅や会議などのリモートの場所から Azure VNet に接続する在宅勤務者に役立ちます。 P2S VPN は、VNet に接続する必要があるクライアントが少数しかない場合に、S2S VPN の代わりに使用する便利なソリューションでもあります。

S2S 接続とは異なり、P2S 接続では、オンプレミスの公開 IP アドレスや VPN デバイスは必要ありません。 両方の接続のすべての構成要件に互換性がある限り、同じ VPN ゲートウェイ経由の S2S 接続で P2S 接続を使用できます。

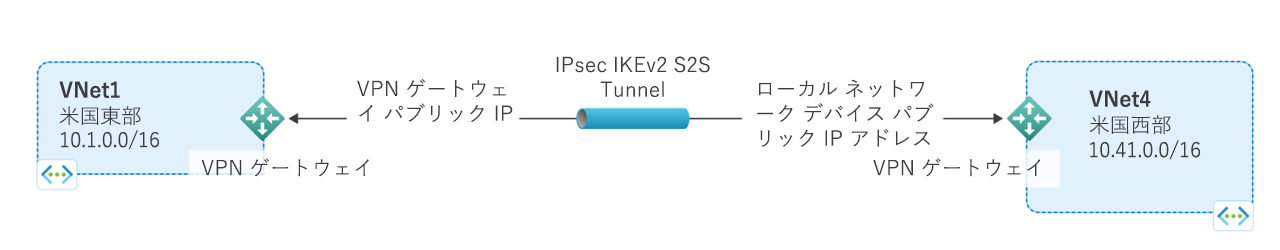

VNet 間接続 (インターネットプロトコルセキュリティ/インターネットキー交換 仮想プライベートネットワークトンネル)

仮想ネットワークを別の仮想ネットワーク (VNet 間) に接続することは、VNet をオンプレミスのサイトの場所に接続するのと似ています。 どちらの接続の種類でも、VPN ゲートウェイを使用して、IPsec/IKE を使用してセキュリティで保護されたトンネルを提供します。 VNet 間通信とマルチサイト接続構成を組み合わせることもできます。 これにより、クロスプレミス接続と仮想ネットワーク間接続を組み合わせたネットワーク トポロジを確立できます。

接続できる VNet は次のとおりです。

- 同じリージョンまたは異なるリージョン内

- 同じサブスクリプションまたは異なるサブスクリプション内

- 同じまたは異なるデプロイ モデル内

デプロイ モデル間の接続

Azure には現在、クラシックと Resource Manager の 2 つのデプロイ モデルがあります。 以前から Azure を使用している場合は、Azure VM とインスタンス ロールがクラシック VNet で実行されている可能性があります。 新しい VM とロール インスタンスは、Resource Manager で作成された VNet で実行されている可能性があります。 VNet 間に接続を作成して、ある VNet 内のリソースが別の VNet 内のリソースと直接通信できるようにすることができます。

VNet ピアリング

仮想ネットワークが特定の要件を満たしている限り、VNet ピアリングを使用して接続を作成できる場合があります。 VNet ピアリングでは、仮想ネットワーク ゲートウェイは使用されません。

サイト間接続と ExpressRoute の共存接続

ExpressRoute は、(パブリック インターネット経由ではなく) WAN から Azure を含む Microsoft サービスへの直接接続です。 サイト間 VPN トラフィックは、パブリック インターネット経由で暗号化されて移動されます。 同じ仮想ネットワークに対してサイト間 VPN と ExpressRoute 接続を構成できることには、いくつかの利点があります。

ExpressRoute のセキュリティで保護されたフェールオーバー パスとしてサイト間 VPN を構成することも、サイト間 VPN を使用して、ネットワークの一部ではないが ExpressRoute 経由で接続されているサイトに接続することもできます。 この構成では、同じ仮想ネットワークに対して 2 つの仮想ネットワーク ゲートウェイが必要であることに注意してください。1 つはゲートウェイの種類が "Vpn" で、もう 1 つはゲートウェイの種類が ExpressRoute です。