データの監視と視覚化

Microsoft Sentinel のログを使用すると、セキュリティ コネクタから収集されたさまざまなログにアクセスできます。 Microsoft Sentinel により、統合されたコネクタからこれらのログが収集され、Azure Log Analytics ワークスペースに格納されます。

Log Analytics ワークスペース

Log Analytics ワークスペースは、データと構成情報を格納するリポジトリです。 クエリを作成して重要な情報をフィルター処理し、それを使用して分析ルールを作成し、脅威を検出することができます。 たとえば、Microsoft Sentinel ログを使って、複数のソースからデータを検索し、大量のデータセットを集計し、複雑な操作を実行して潜在的なセキュリティ上の脅威と脆弱性を特定することができます。

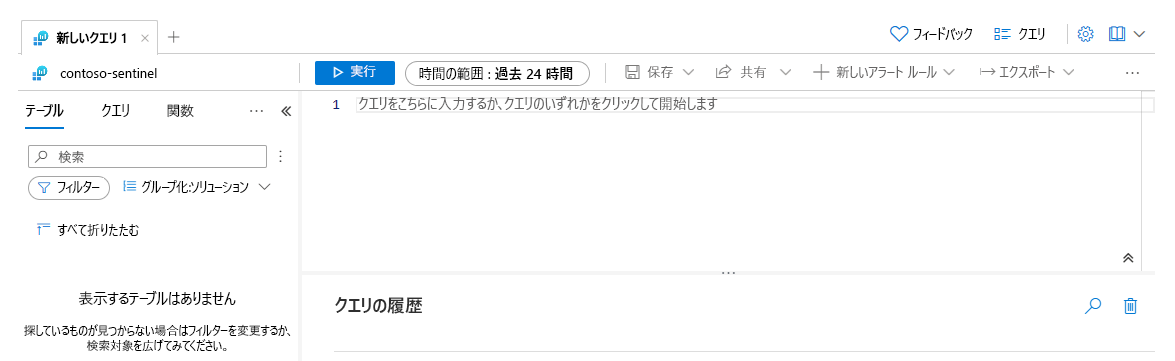

Microsoft Sentinel の [ログ] ページの説明

[Microsoft Sentinel ログ] ページで特定のログを検索できます。 このページを表示するには、Microsoft Sentinel のナビゲーション ウィンドウで [ログ] を選びます。

[ログ] ページには次の主要な部分があります。

- ページ ヘッダーには、[クエリ]、設定、ヘルプ セクションへのリンクがあります。

- テーブル ペインには、ログから収集されたデータがテーブルに表示されます。それぞれが複数の列で構成されます。

- クエリ ペインでは、独自のクエリ式を記述できます。

- クエリの結果ペインには、クエリの結果が表示されます。

クエリ

ページ ヘッダーにある [クエリ] リンクを選択すると、新しいウィンドウが開き、いくつかの定義済みのサンプル クエリから選択できます。 [クエリ] ドロップダウン メニューからは、これらのクエリを以下に基づいてフィルター処理できます。

- カテゴリ

- クエリの型

- リソースの種類

- 解決策

- トピック

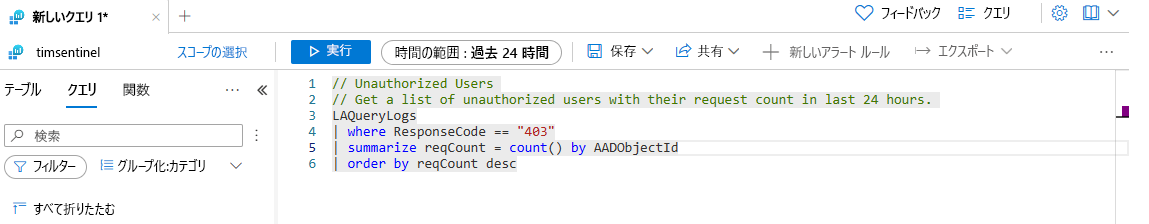

[実行] を選ぶと、定義済みのクエリを開始できます。 この操作で、クエリ ペインにリダイレクトされます。 クエリの構造と結果を観察できます。 承認されていないユーザーに関する Contoso の懸念に対処するために、定義済みのクエリ [Unauthorized Users] (承認されていないユーザー) を実行します。

クエリ エクスプローラー

以前に保存したクエリにアクセスするには、クエリ エクスプローラーを使います。 また、[ソリューション クエリ] にアクセスすることもできます。これは、データのフィルター処理に使用できる最も一般的なクエリを基本的にフィルター処理したものです。 [ソリューション クエリ] リストからは、クエリを実行したり、スター記号を選択して [お気に入り] セクションにクエリを整理したりすることができます。

テーブル ペイン

テーブル ペインには、さまざまなソリューションのログがテーブルにまとめて表示されます。 ソリューション グループを展開し、収集されたすべてのログを確認することができます。 また、テーブル ペインから 1 つのログを選択できます。 データをプレビューすることや、そのログを [お気に入り] セクションに追加することができます。

次のスクリーンショットは、Microsoft Sentinel ソリューションで収集されたログを示しています。

クエリ ペイン

[クエリ] ペインを使って、指定した式に基づいてデータを取得するクエリを作成します。 [クエリ] ペインには提案が表示され、クエリに必要な要素が自動的に入力されるので、正確なクエリを作成できます。

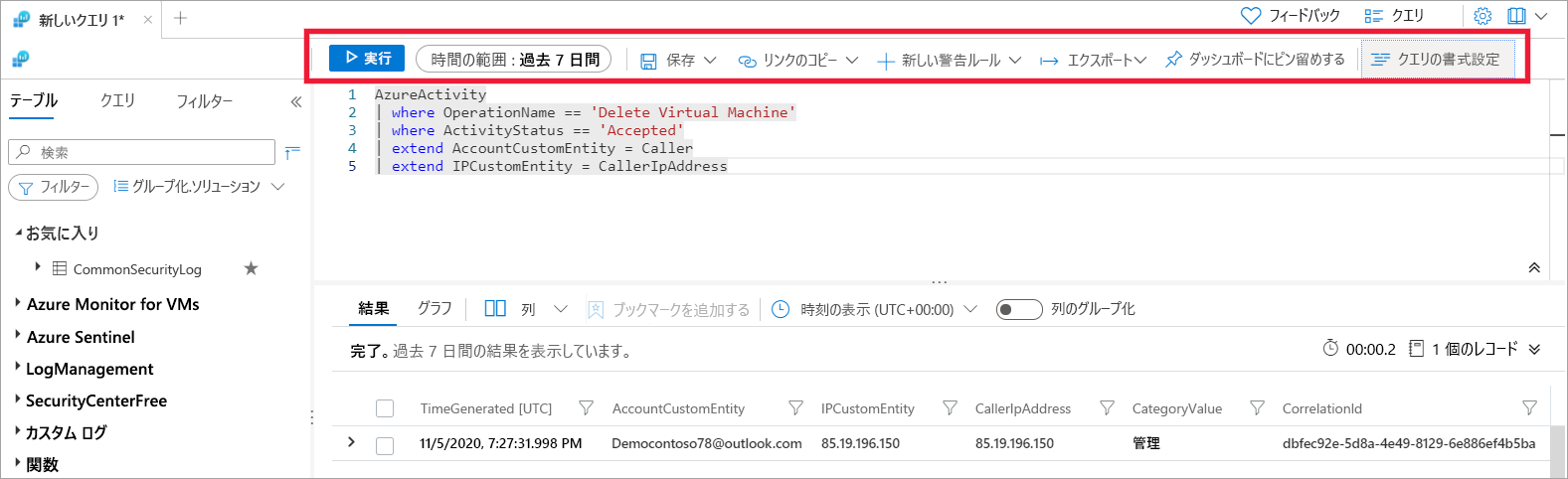

ログからデータを取得するクエリを記述するには、Kusto クエリ言語 (KQL) の機能を利用してください。 次の例は、クエリに KQL コードを使用し、削除された仮想マシンを特定する方法を示しています。

AzureActivity

| where OperationName == 'Delete Virtual Machine'

| where ActivityStatus == 'Accepted'

| extend AccountCustomEntity = Caller

| extend IPCustomEntity = CallerIpAddress

ヘッダー ツールバー

次のスクリーンショットに示すように、ヘッダー ツールバーには、クエリとのその他の操作が用意されています。

クエリ ペインのクエリを保存するには、[保存] を選択します。 この操作で新しいウィンドウが開き、保存されたクエリの名前とカテゴリを入力するように求められます。 保存されたクエリがクエリ エクスプローラーに表示されます。

[時間の範囲] フィールドに別の時間を指定して、クエリの結果を表示する時間の範囲を変更することができます。

クエリのリンクを作成し、他のチーム メンバーと共有するには、[クエリへのリンクのコピー] を選択します。 クエリ テキストをコピーすることもできます。

クエリ ペインのヘッダー ツールバーから、新しい Azure Monitor アラートまたは新しい Microsoft Sentinel アラートのいずれかを作成できます。 新しい Microsoft Sentinel アラートを作成するように選択した場合は、次の手順に従って分析ルールを作成します。

次のいずれかの形式でクエリをエクスポートします。

- [CSV へエクスポート]。 表示と非表示の両方のすべての列を、Microsoft Excel で開くことができる CSV ファイルにエクスポートします。

- [Export to CSV-Displayed Columns](CSV へエクスポート - 表示されている列)。 クエリの結果ウィンドウに表示されている列のみをエクスポートします。

- [Power BI へエクスポート (M クエリ)]。 Microsoft Power BI アプリケーションで開くことができる PowerBIQuery.txt ファイルを作成してダウンロードします。

クエリの結果をプライベートまたは共有のダッシュボードにピン留めすると、クエリの結果をすばやく確認できます。

ヘッダー ツールバーの [Format query](クエリの書式設定) を使用して、クエリを読みやすくすることができます。

Note

クエリをエクスポートまたはピン留めするには、クエリ式によってクエリの結果セクションにデータが生成されている必要があります。

Query results

[結果] では、クエリの結果を確認できます。 グラフを使用して結果を表示することや、クエリの結果をフィルター処理する他の列を表示および非表示にすることもできます。