Azure リソース用に Privileged Identity Management を構成する

Microsoft Entra PIM を使用して、Azure リソースの保護を改善することができます。 これは、次の場合に役立ちます。

- 既に PIM を使用して Microsoft Entra ロールを保護している組織。

- 運用リソースをセキュリティで保護しようとしている管理グループとサブスクリプションの所有者。

PIM を Azure リソース用に初めて設定するときは、PIM を使って保護するリソースを検出して選択する必要があります。 PIM を使って管理できるリソースの数に制限はありません。 ただし、最も重要な運用リソースから始めることをお勧めします。

リソースを探索する

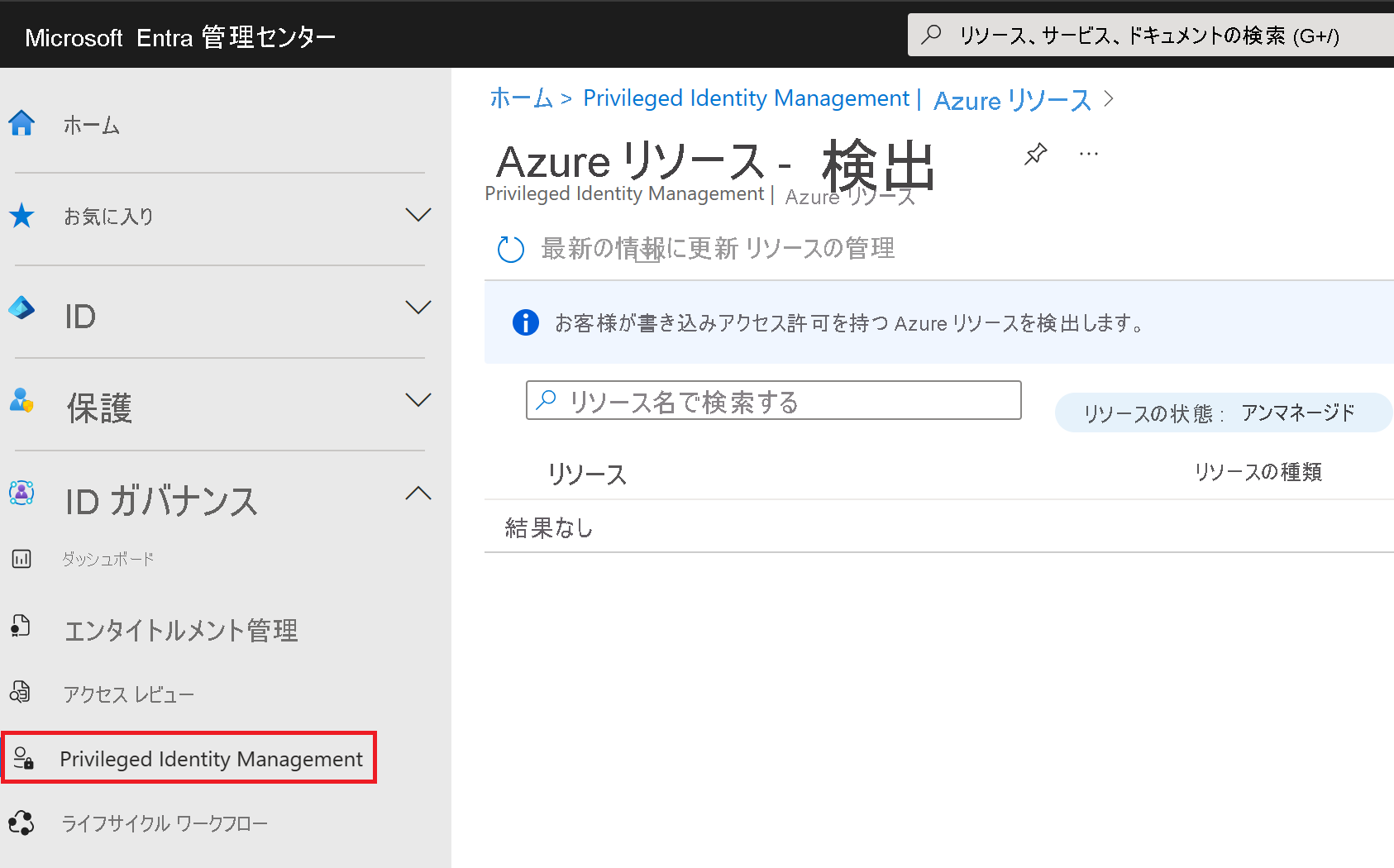

Microsoft Entra 管理センターにサインインします。

Microsoft Entra Privileged Identity Management を開きます。

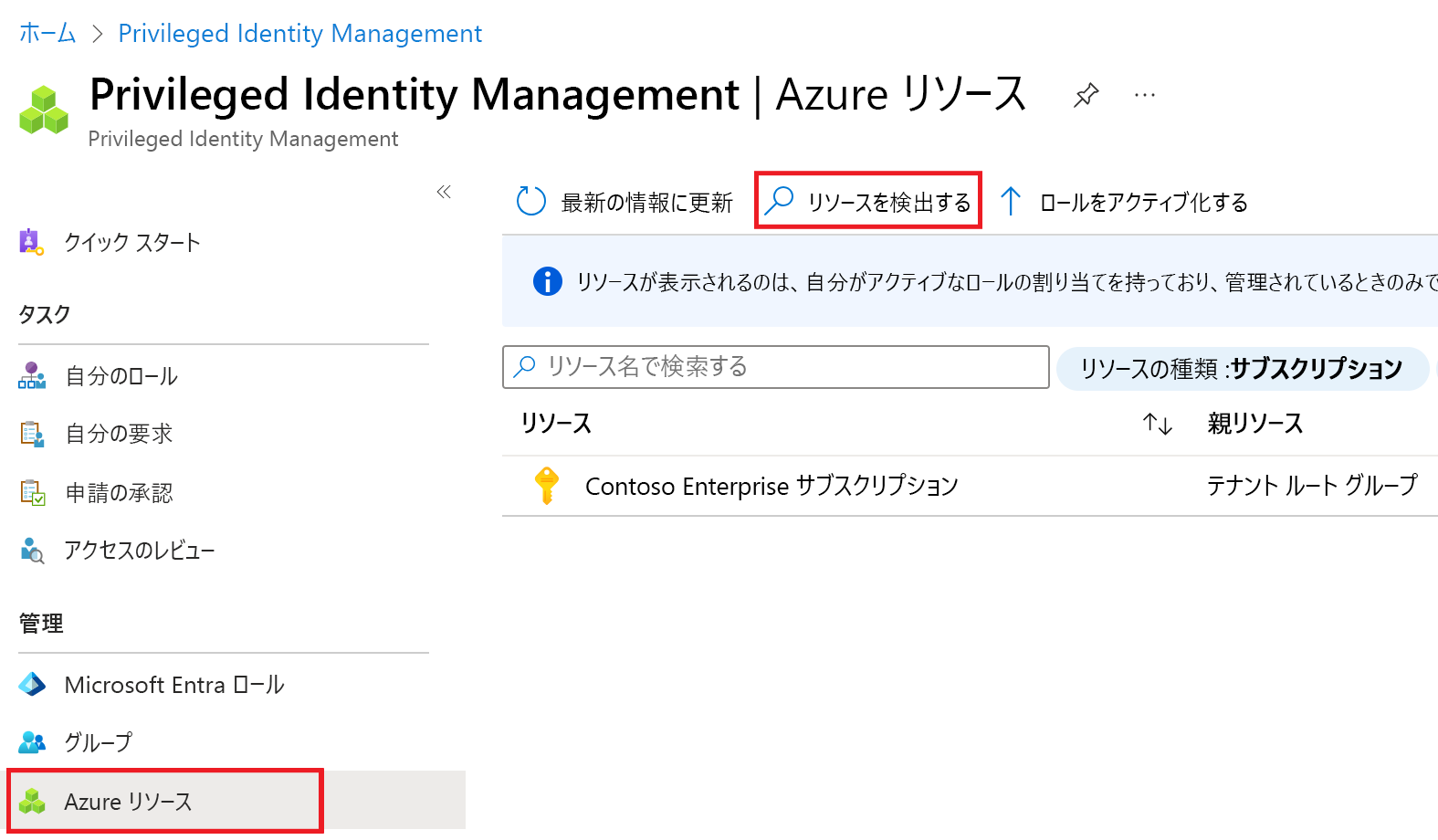

[Azure リソース] を選択します。Azure リソースに PIM を初めて使用する場合は、[リソース検出] ページが表示されます。

組織内の別の管理者が、既に PIM で Azure リソースを管理している場合は、現在管理されているリソースの一覧が表示されます。

[リソースを検出する] を選択して、検出エクスペリエンスを起動します。

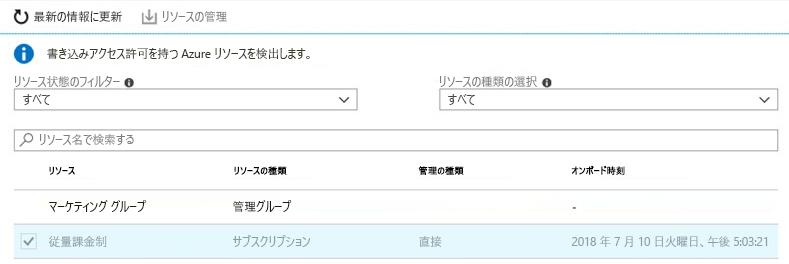

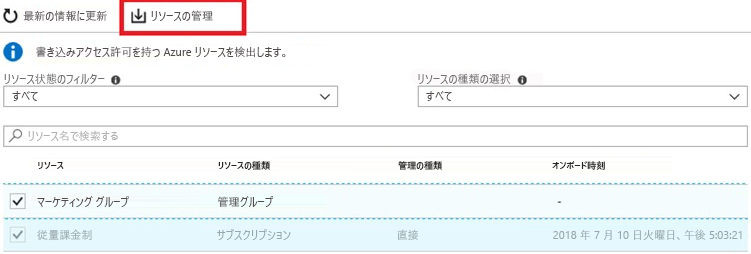

[検出] ページで、[リソース状態のフィルター] と [リソースの種類の選択] を使用して、書き込みアクセス許可がある管理グループまたはサブスクリプションをフィルター処理します。 おそらく、最も簡単なのは、[すべて] から始めることです。 管理グループまたはサブスクリプション リソースを検索し、選択して PIM で管理できます。 PIM で管理グループまたはサブスクリプションを管理するときは、子リソースも管理できます。

注意

PIM で管理されている管理グループに新しい子 Azure リソースを追加すると、PIM で子リソースを検索することにより、それを管理対象にすることができます。

管理するアンマネージド リソースを選択します。

[リソースの管理] を選択して、選択したリソースの管理を開始します。

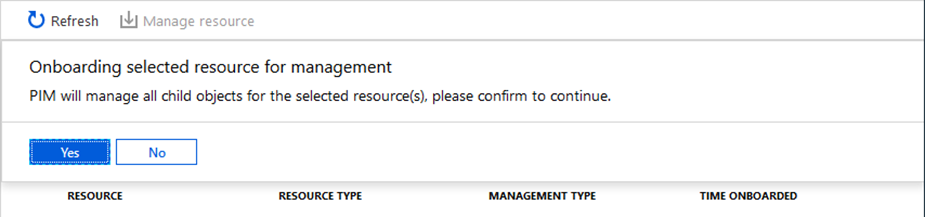

管理対象として選択したリソースのオンボードを確認するメッセージが表示されたら、[はい] を選択します