デプロイ スタックのシナリオ

ここまではデプロイ スタックとその機能について学習してきました。 リソース プロビジョニング プロセスでデプロイ スタックを実装し始める前に、その使用シナリオについて詳しく確認する必要があります。

このユニットでは、デプロイ スタックを使って、リソース グループとサブスクリプションの間でリソースをグループ化するシナリオを確認します。

シナリオ

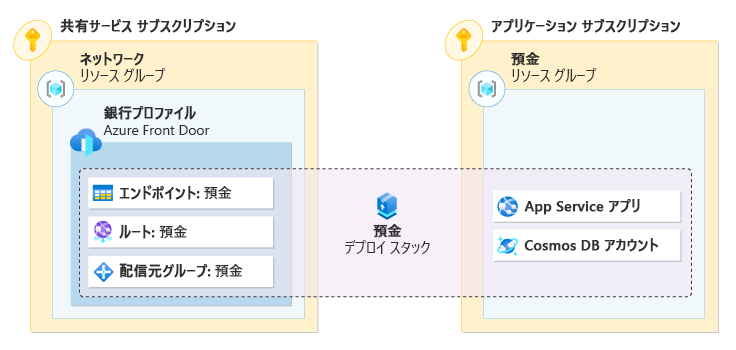

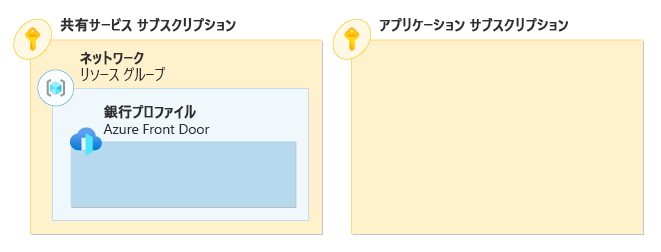

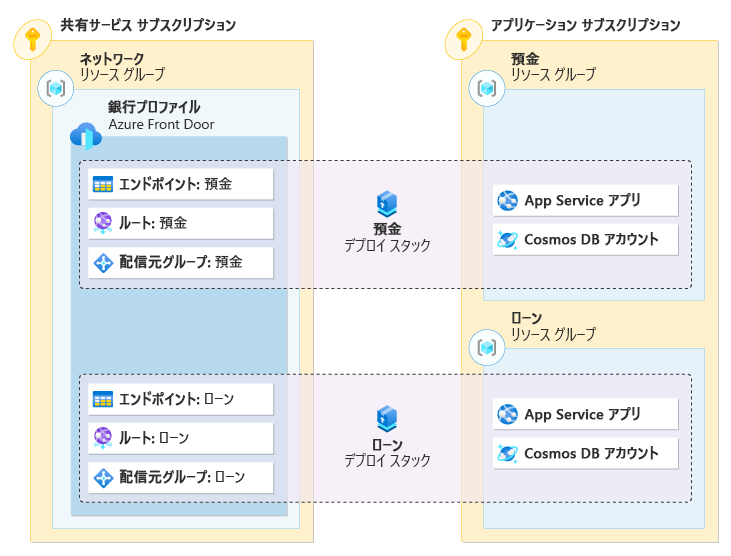

たとえば、コミュニティ バンクの Azure 環境に複数のサブスクリプションがあるとします。 共有サービス サブスクリプションを管理するのはプラットフォーム チーム、銀行のユーザー向けアプリケーションのサブスクリプションを管理するのは、アプリケーション チームです。

共有サービス サブスクリプションには、Azure Front Door プロファイルを含むリソース グループが含まれています。 Azure Front Door は、安全なアクセス、HTTP キャッシュ、および Web コンテンツへのトラフィック アクセラレーションを提供するクラウド コンテンツ配信ネットワーク (CDN) です。 プラットフォーム チームはプロファイルを管理しますが、アプリケーション チームは、このプロファイルを共有して Web アプリにパブリック アクセスできるようにします。

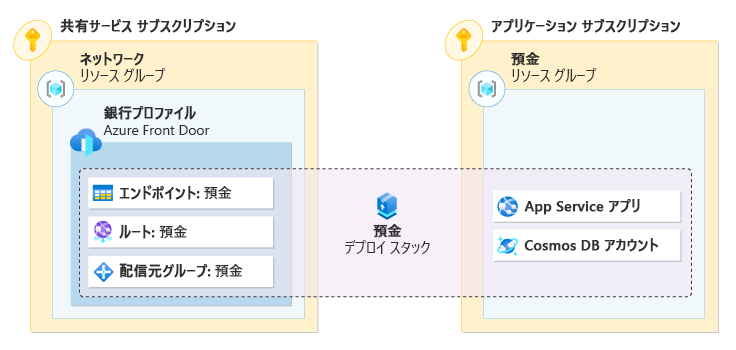

デポジット アプリケーション チームは、アプリケーションとその対応リソースをデプロイする準備が整っています。 アプリケーションは、App Service アプリ、Cosmos DB アカウント、および Azure Front Door エンドポイント、ルート、配信元グループで構成されます。 Front Door リソースは、Front Door プロファイルの子リソースです。

チームは最初に、デポジット アプリケーションのリソースに対して、アプリケーション サブスクリプションに新しいリソース グループを作成します。 次に、デポジット アプリケーション チームが、アプリケーションのリソースのデプロイをトリガーする、スコープが指定されたデプロイ スタックをサブスクリプション レベルで作成します。 これで、デプロイ スタックにより、アプリケーションのリソース (共有サービス サブスクリプションの Front Door プロファイルの子リソースを含む) が管理されるようになりました。

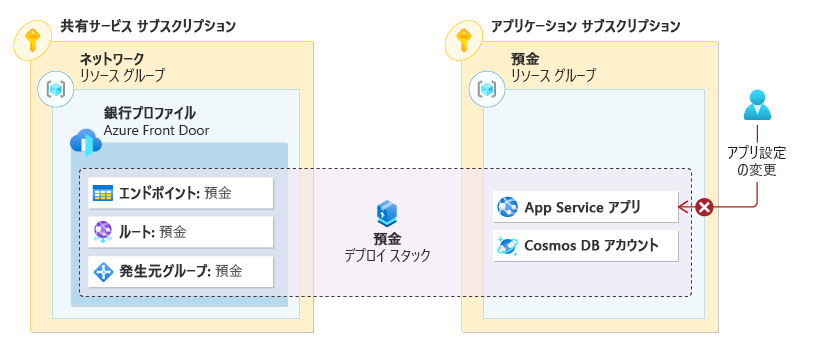

デプロイ スタックの作成または変更には、承認されていない変更がスタック内の管理対象リソースに行われるのを防ぐ拒否設定が使用されます。 たとえば、デポジット アプリケーション チームのメンバーの 1 人が、App Service のアプリ設定の 1 つに対して変更を試みるとします。 その変更は、スタックに適用された --denyWriteAndDelete 拒否設定によってブロックされます。

ローン アプリケーションは、デポジットアプリケーションと同様、App Service アプリ、Cosmos DB アカウント、および Azure Front Door エンドポイント、ルート、配信元グループで構成されます。 ローン アプリケーション チームは、サブスクリプション レベルでスコープが指定されたデプロイ スタックを作成します。 そのスタックによって、アプリケーション リソースのテスト バージョンのデプロイがトリガーされます。 これで、デプロイ スタックにより、アプリケーションのリソース (共有サービス サブスクリプションの Front Door プロファイルの子リソースを含む) が管理されるようになりました。

テストが完了したら、ローン アプリケーション チームは、テスト バージョンのアプリケーションのデプロイ スタックを削除します。 スタックが削除されると、スタックの actionOnUnmanage プロパティで定義されているリソースとリソース グループが削除されます。