Microsoft Sentinel のしくみ

Microsoft Sentinel は、エンドツーエンドのセキュリティ オペレーションを有効にするのに役立ちます。 ログの取り込みから始まって、セキュリティ アラートへの自動応答にまで及びます。

Microsoft Sentinel の主な機能とコンポーネントを以下に示します。

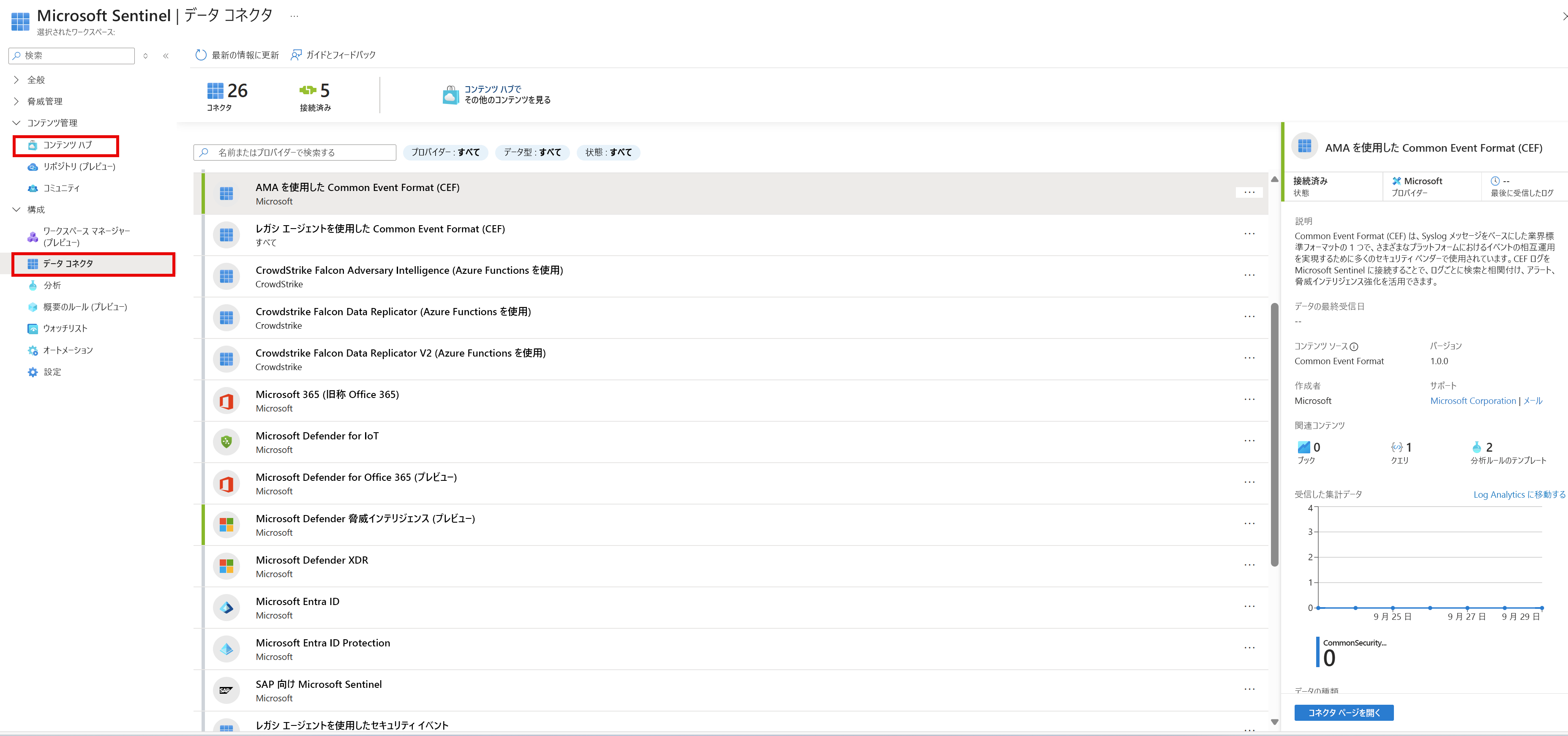

データ コネクタ

まず最初に、Microsoft Sentinel にデータを取り込みます。 データ コネクタを使用すると、これを行うことができます。 最初に "コンテンツ ハブ" ソリューションをインストールして、データ コネクタを接続します。 インストールしたら、ボタンを選択するだけで、Azure アクティビティ ログなどの一部のサービスを追加できます。 Syslog などのそれ以外については、追加の構成が必要です。 すべてのシナリオとソースに対応するデータ コネクタがあります。以下はその一部です。

- syslog

- Common Event Format (CEF)

- Trusted Automated eXchange of Indicator Information (TAXII) (脅威インテリジェンス用)

- Azure アクティビティ

- Microsoft Defender サービス

- アマゾン ウェブ サービス (AWS) と Google Cloud Platform (GCP)

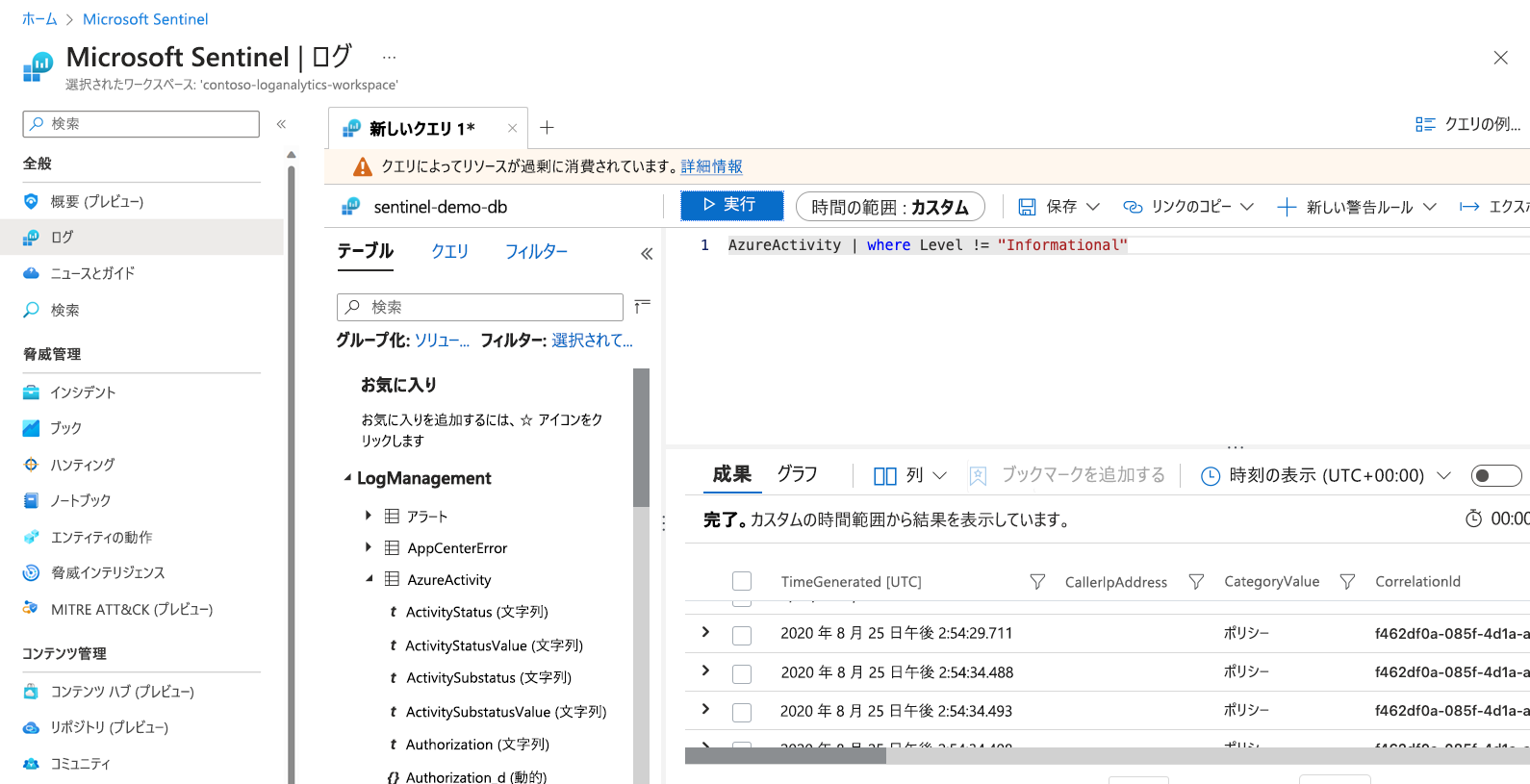

ログのリテンション期間

データが Microsoft Sentinel に取り込まれた後、そのデータは Log Analytics ワークスペースに保存されます。 Log Analytics を使用すると、Kusto クエリ言語 (KQL) を使用してデータのクエリを実行する機能などの利点があります。 KQL は、多くの機能を備えたクエリ言語であり、データを詳しく調べ、分析情報を得ることができます。

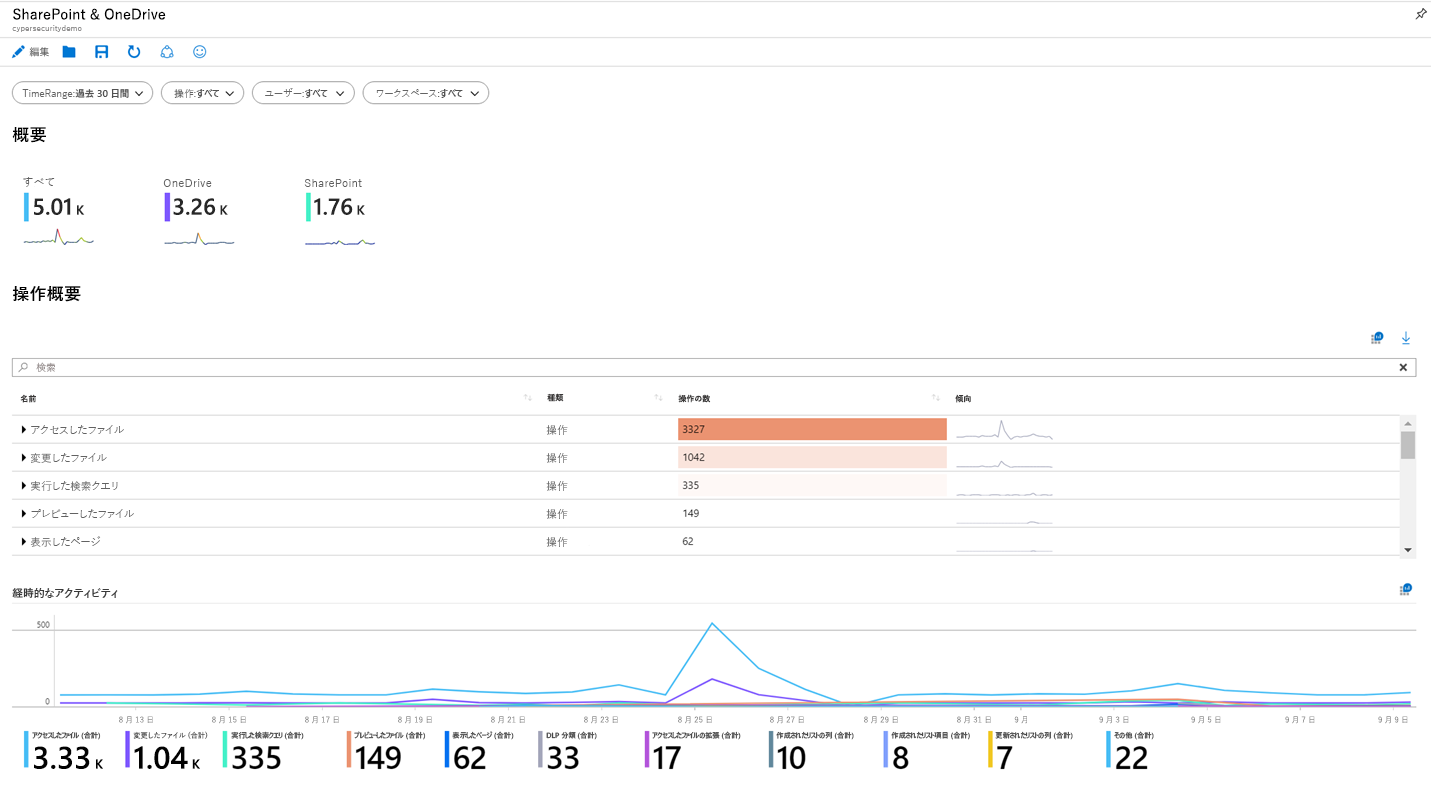

Workbooks

ブックを使用すると、Microsoft Sentinel 内のデータを視覚化できます。 ブックはダッシュボードと考えることができます。 ダッシュボード内の各コンポーネントは、基になるデータの KQL クエリを使用して作成されます。 Microsoft Sentinel 内で、組み込みのブックを使用したり、ニーズに合わせて編集したり、独自のブックを最初から作成したりすることができます。 この機能は Azure Monitor のブックを Sentinel に実装したものなので、Azure Monitor ブックの使用経験がある場合は、馴染みがあるはずです。

Analytics アラート

ここまでで、ログを取り込み、ある程度視覚化できました。 次に、何か疑わしいことが発生したときに通知を受けるために、データ全体に対するプロアクティブな分析を行います。 組み込みの分析アラートは、Sentinel ワークスペース内で有効にできます。 アラートにはさまざまな種類があり、その中には独自のニーズに合わせて編集できるものがあります。 その他のアラートは、機械学習モデルに基づいて構築されており、Microsoft 独自のものです。 カスタムのスケジュールされたアラートを最初から作成することもできます。

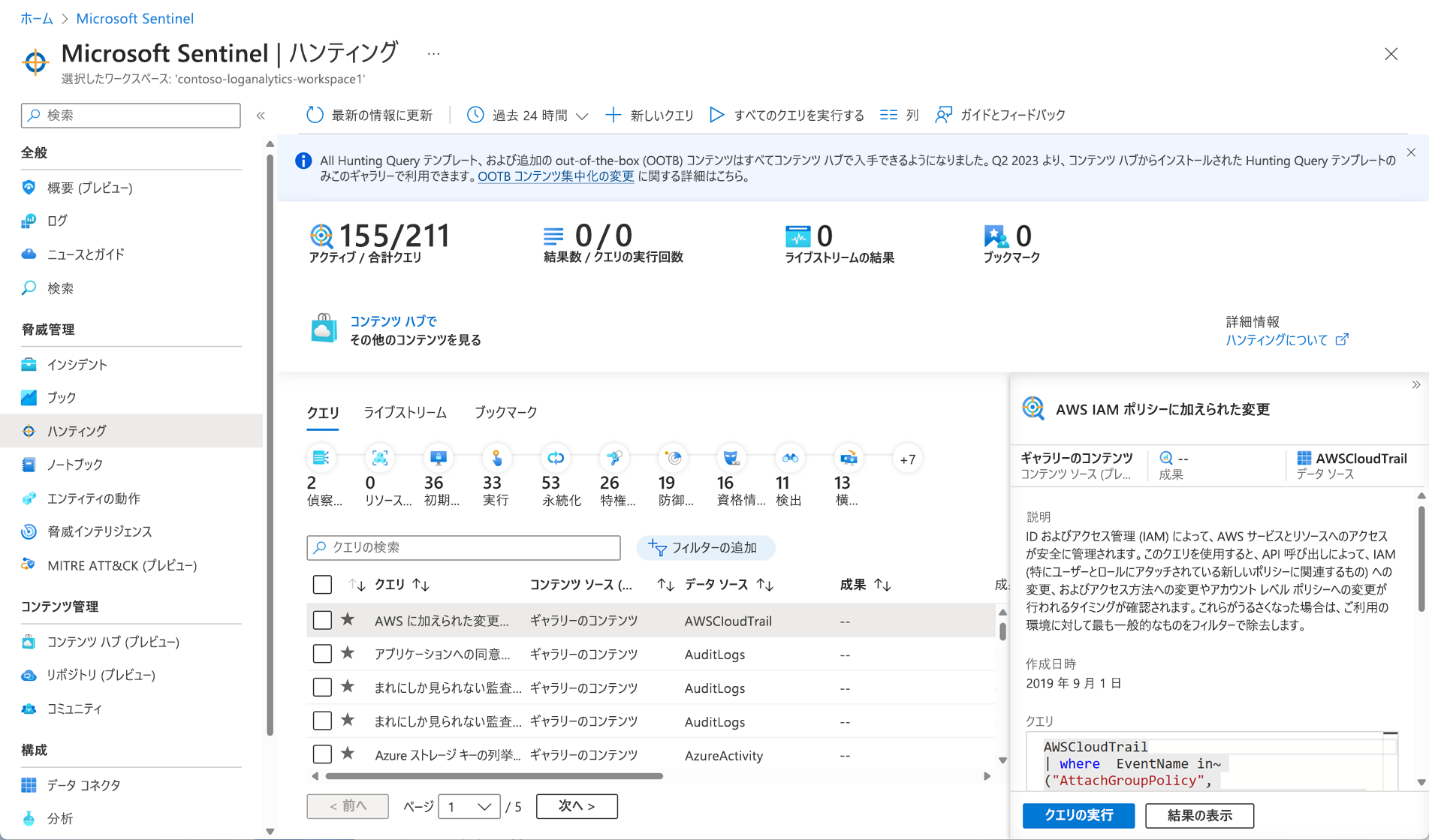

脅威の捜索

このモジュールでは、脅威の探索については詳しく説明しません。 ただし、SOC アナリストが疑わしいアクティビティを検索する必要がある場合、多くのコンテンツ ハブ ソリューションには、使用できる組み込みのハンティング クエリが用意されています。 アナリストは独自のクエリを作成することもできます。 また、Sentinel には Azure Notebooks も統合されています。 それにより、プログラミング言語の全機能を使用してデータを探索する高度な探索者のために、ブックの例が提供されています。

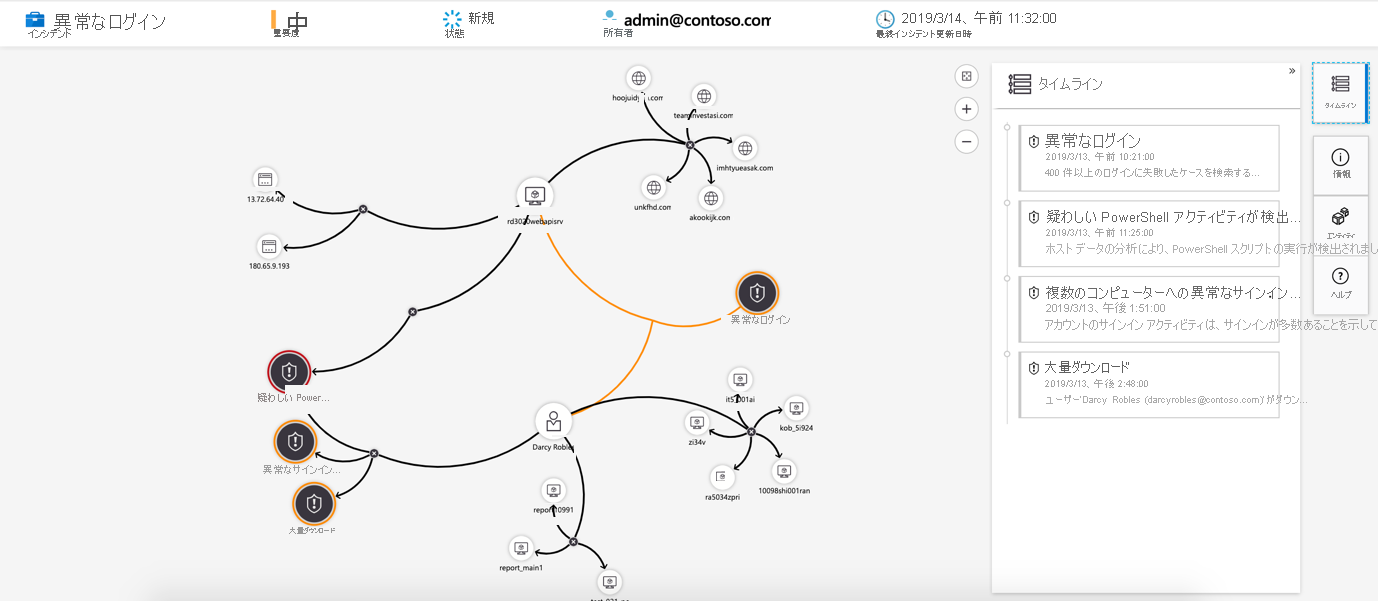

インシデントと調査

アラートがトリガーされると、インシデントが作成されます。 Microsoft Sentinel を使用すると、状態の変更や、調査のための個人へのインシデントの割り当てなど、標準的なインシデント管理タスクを実行できます。 Microsoft Sentinel には調査機能もあります。これを使用すると、タイムラインに沿ってログ データ全体にエンティティをマップすることで、インシデントを視覚的に調査できます。

Automation プレイブック

インシデントに自動的に対応できるため、セキュリティ操作の一部を自動化し、SOC の生産性を高めることができます。 Microsoft Sentinel を使用すると、自動化されたワークフロー、または、イベントに対応して、"プレイブック" を作成できます。 この機能は、インシデントの管理、強化、調査、または修復に使用できます。 これらの機能は、SOAR (Security Orchestration, Automation, and Response) と呼ばれることがよくあります。

それでは、Microsoft Sentinel が目標の達成にどのように役立つかを確認する、SOC アナリストとしての作業を始めます。 たとえば、次のことが可能です。

- クラウド環境とオンプレミス環境からデータを取り込みます。

- そのデータに対して分析を実行します。

- 発生したインシデントを管理および調査します。

- プレイブックを使用して自動的に応答します。

つまり、Microsoft Sentinel によってセキュリティ操作のエンドツーエンド ソリューションが提供されます。

![Microsoft Sentinel Automation を示すスクリーンショット。[作成] オプションが強調表示されています。](../../wwl-sci/intro-to-azure-sentinel/media/03-logic-apps.png)