Azure の条件付きアクセスについて説明する

条件付きアクセスは、ID シグナルに基づいてリソースへのアクセスを許可 (または拒否) するために Microsoft Entra ID が使用するツールです。 これらのシグナルには、ユーザーが誰であるか、ユーザーの所在地、ユーザーがアクセスを要求しているデバイスなどが含まれます。

条件付きアクセスを使用すると、IT 管理者は次のことを行うことができます。

- ユーザーがいつでも、どこでも生産性を上げられるようにする。

- 組織の資産を保護する。

また、条件付きアクセスにより、ユーザーに対してより細やかな多要素認証エクスペリエンスが提供されます。 たとえば、ユーザーが既知の場所にいる場合は、2 番目の認証要素が求められない可能性があります。 ただし、サインイン シグナルが異常な場合やユーザーが予期しない場所にいる場合は、2 番目の認証要素が求められることがあります。

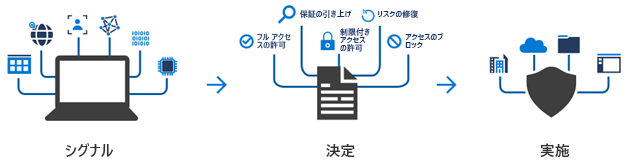

サインイン時には、条件付きアクセスによってユーザーからシグナルが収集され、それらのシグナルに基づいて判断されます。その後、アクセス要求を許可または拒否するか、多要素認証応答を求めることによって、その判断が適用されます。

次の図は、このフローを示しています。

ここで、シグナルはユーザーの場所、ユーザーのデバイス、またはユーザーがアクセスしようとしているアプリケーションである可能性があります。

これらのシグナルに基づくと、ユーザーが通常の場所からサインインしている場合、フル アクセスを許可するように判断されることがあります。 ユーザーが通常とは異なる場所からサインインする場合、または危険としてマークされている場所からサインインする場合は、アクセスが完全にブロックされるか、ユーザーが 2 番目の形式の認証を行った後に許可される可能性があります。

強制は判断を適用するアクションです。 たとえば、アクションにより、アクセスを許可したり、2 番目の形式の認証をユーザーが行うことを求めたりすることができます。

条件付きアクセスはいつ使用できますか?

条件付きアクセスは、次のことを行う必要がある場合に役に立ちます。

- 要求者の役割、場所、またはネットワークに応じて、アプリケーションにアクセスするために多要素認証 (MFA) を要求します。 たとえば、管理者には MFA を要求しますが、通常のユーザーや企業ネットワークの外部から接続しているユーザーには MFA を要求しないということが可能です。

- 承認されたクライアント アプリケーションからのみサービスにアクセスするように求める。 たとえば、メール サービスに接続できる電子メール アプリケーションを制限できます。

- マネージド デバイスからのみアプリケーションにアクセスするようにユーザーに求める。 マネージド デバイスは、セキュリティおよびコンプライアンスの基準を満たすデバイスです。

- 不明な場所または予期しない場所からのアクセスなど、信頼されていないソースからのアクセスをブロックする。