顧客キーを使用した顧客キー管理について確認する

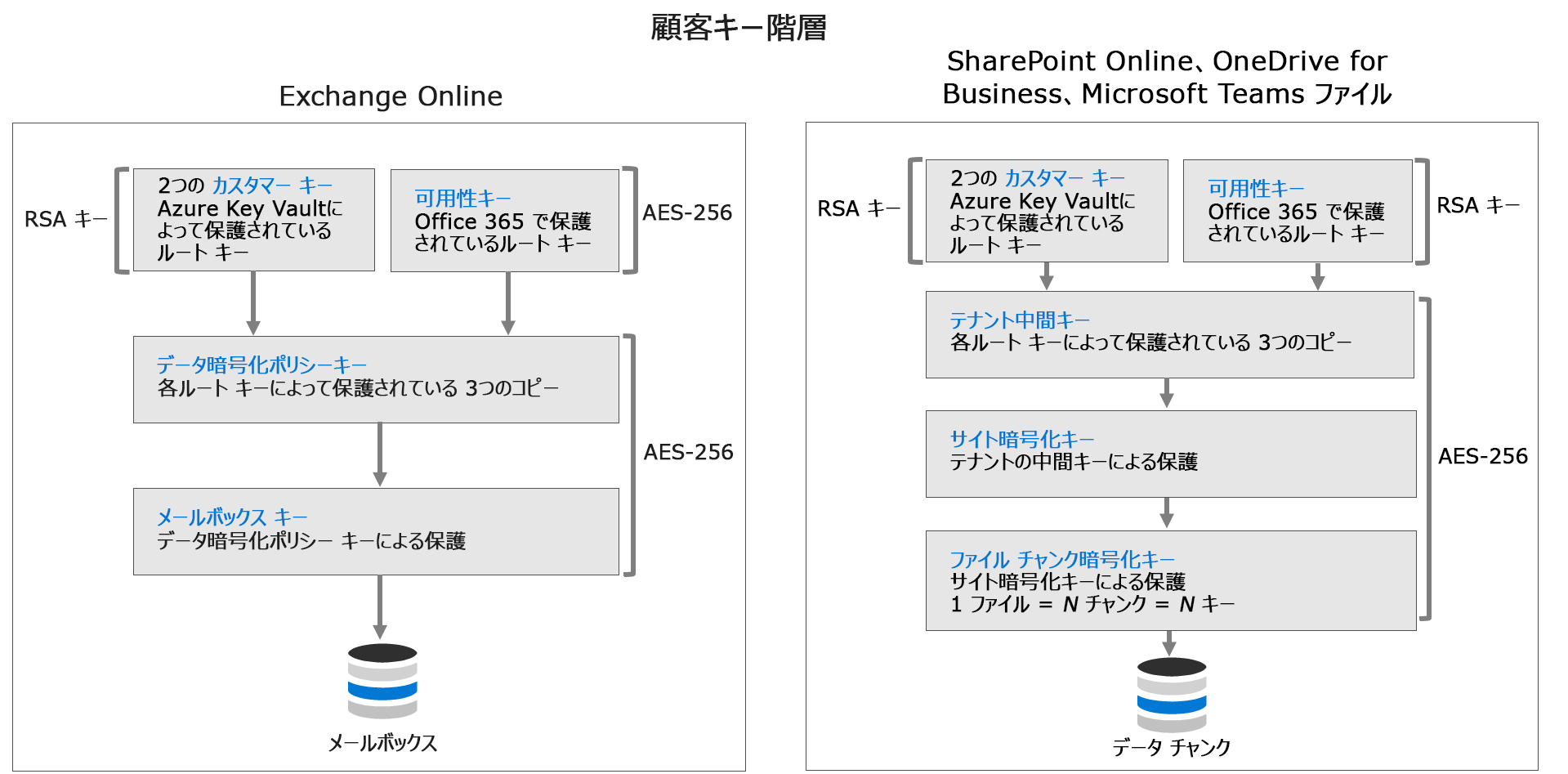

カスタマー キーを使用すると、顧客は独自のルート キーを使用してデータを暗号化できます。 カスタマー キーは Azure Key Vault にアップロードまたは Azure Key Vault 内で生成されます。これにより、Microsoft サービスが顧客データの暗号化を解除して処理する機能を制御できます。 このオプションは現在、Exchange Online、SharePoint Online、OneDrive for Business で利用することができます。

カスタマー キーを使用すると、データ暗号化に使用されるキーに関連する内部ポリシーまたは外部義務に準拠できます。 これらのコンプライアンス義務には、データ暗号化に使用されているルート キーの所有、定義された頻度でのキーのローテーション、HSM のキーの保管などがあります。 また、お客様は、サービスを終了するときにルート キーを取り消し、データ消去を要求するオプションも提供されます。これにより、 Microsoft 製品条項に記載されているように、データを暗号化して細断することで、サービス終了後にデータがクラウドに保持される時間が短縮されます。

Customer Key を使用する場合、顧客のルート キーは FIPS 140-2 互換アルゴリズムを使用し、HSM 境界を離れないでください。 その結果、お客様は、サービスを終了することを決定した場合には、制御を行使してキーを取り消すことができます。 キーを取り消し、データの消去を要求すると、暗号化されたデータをサービスに読み取ることができなくなります。

カスタマー キーを使用する利点は、以下のとおりです。

- 強力な暗号化保護の上に権利保護および管理機能を提供します。

- 暗号化に関するコンプライアンス要件を満たすお客様のニーズに対応するため、Microsoft 365 の機能を強化します。

ただし、カスタマー キーには、キーを安全に保存し、不要になったときに適切な破棄を確保するなど、独自のキーを管理する責任があることに注意することが重要です。

可用性キー

カスタマー キー機能を使用されるお客様には、可用性キーを使用した Microsoft 365 のデータ回復機能をご使用いただけます。 可用性キーの主な目的は、誤った管理、または悪意のあるアクションによる鍵の損失を含む、お客様が管理するルート キーの予期しない損失からの回復機能を提供することです。 お客様がご自身のルート キーの管理を失った場合、Microsoft サポートは、お客様の要求に応じて可用性キーを使用し、回復を開始できます。

可用性キーは、Microsoft が準備し、保護しているルート キーです。これは、お客様がカスタマー キー機能を使用して提供したルート キーと機能的に同等のものです。 可用性キーは、お客様がデータ暗号化ポリシーを作成すると自動的に生成され、準備されます。 設計上、Microsoft の誰も可用性キーにアクセスできない:Microsoft 365 サービス コードでのみアクセスできます。 Microsoft 365 は可用性キーを格納して保護します。また、お客様が Azure Key Vault で提供および管理するキーとは異なり、お客様は可用性キーに直接アクセスできません。 ただし、Microsoft では、可用性キーの無効化または破壊に関して、あらゆる権限をお客様に提供しています。 お客様がサービス終了を決定した場合は、データ消去プロセスの一環として可用性キーが消去されます。

データの回復だけでなく、可用性キーを使用して、Exchange Online でサービスの利用を維持することもできます。 サービスエラーはまれですが、一時的な Microsoft Entra ID またはネットワークの問題により、Exchange Online コンテンツの可用性が脅かされる可能性があります。 Exchange Online が顧客のルート キーに到達できない場合、顧客がルート キーへのアクセスをブロックすることを意図していることを示す応答を受け取らない場合、サービスは可用性キーにフォールバックして操作を完了します。 このルールは、Exchange Online にのみ適用されます。 SharePoint Online と Microsoft Teams は、顧客が Microsoft に回復プロセスを開始するよう明示的に指示しない限り、可用性キーを使用しません。

Microsoft は、お客様に直接接する Azure Key Vault のようにアクセス制御された内部のシークレット ストアの可用性キーを保護します。 アクセス制御により、シークレット ストアのコンテンツへの不正アクセスを防ぎます。 シークレット ストアの操作 (キーのローテーションや削除を含む) は、可用性キーへの直接アクセスを伴わない自動化されたコマンドを使用して行われます。 シークレット ストア管理は、特定のエンジニアのみが行い、ロックボックスを通して特権エスカレーションを要求します。 特権エスカレーションには、アクセスを許可する前に、管理者の承認および正当化が必要です。 ロックボックスは、有効期限が切れると自動的にアクセスが取り消されることでアクセスの時間制限を保証します。