SharePoint サイトと OneDrive の条件付きアクセス ポリシー

この記事の一部の機能では、Microsoft SharePoint Premium が必要です - SharePoint 高度な管理

この記事の一部の機能では、Microsoft SharePoint Premium が必要です - SharePoint 高度な管理

Microsoft Entra認証コンテキストを使用すると、ユーザーが SharePoint サイトにアクセスするときに、より厳しいアクセス条件を適用できます。

認証コンテキストを使用して、Microsoft Entra条件付きアクセス ポリシーを SharePoint サイトに接続できます。 ポリシーは、サイトに直接適用することも、秘密度ラベルを使用して適用することもできます。

この機能は、SharePoint のルート サイトに適用できません (たとえば、 https://contoso.sharepoint.com)。

要件

SharePoint サイトで認証コンテキストを使用するには、次のいずれかのライセンスが必要です。

- Microsoft SharePoint Premium - SharePoint 高度な管理

- Microsoft 365 E5/A5/G5

- Microsoft 365 E5/A5 コンプライアンス

- Microsoft 365 E5 Information Protection and Governance

- Office 365 E5/A5/G5

制限事項

一部のアプリは認証コンテキストで動作しません。 この機能を広く展開する前に、認証コンテキストが有効になっているサイトでアプリをテストすることをお勧めします。

次のアプリとシナリオは、認証コンテキストでは機能しません。

- 以前のバージョンの Office アプリ ( サポートされているバージョンの一覧を参照)

- Viva Engage

- 関連付けられている SharePoint サイトに認証コンテキストがある場合、OneNote アプリをチャネルに追加することはできません。

- Teams チャネル会議の記録のアップロードは、認証コンテキストを持つサイトで失敗します。

- サイトに認証コンテキストがある場合、Teams の SharePoint フォルダーの名前変更が失敗します。

- OneDrive に認証コンテキストがある場合、Teams ウェビナーのスケジュール設定が失敗します。

- OneDrive 同期 アプリは、認証コンテキストとサイトを同期しません。

- 認証コンテキストをエンタープライズ アプリケーション カタログ サイト コレクションに関連付けることはサポートされていません。

- "Power BI での SharePoint リストの視覚化" 機能は、現在認証コンテキストをサポートしていません。

- Windows、Mac、Android、iOS 上の Outlook では、認証コンテキストによって保護された SharePoint サイトとの通信はサポートされていません。

- 現在、複数ファイルのダウンロード機能は、条件付きアクセス ポリシーでセッション制御の認証コンテキストと "条件付きアクセス アプリ制御の使用" の両方が有効になっている場合は機能しません。

- 異なるリージョン間 (クロス geo) 間のファイルのコピーと移動機能は、現在、認証コンテキストがコピー先サイトに適用されている場合は機能しません。

- Excel Web クエリ (IQY) として Excel にエクスポートすることは、現在認証コンテキストをサポートしていません。

認証コンテキストの設定

ラベル付きサイトの認証コンテキストを設定するには、次の基本的な手順が必要です。

Microsoft Entra IDに認証コンテキストを追加します。

その認証コンテキストに適用され、使用する条件とアクセス制御を持つ条件付きアクセス ポリシーを作成します。

次のいずれかの操作を行います。

- 秘密度ラベルを設定して、ラベル付けされたサイトに認証コンテキストを適用します。

- 認証コンテキストをサイトに直接適用する

この記事では、機密性の高い SharePoint サイトにアクセスする前に、ゲストに 利用規約 への同意を求める例について説明します。 また、organizationに必要なその他の条件付きアクセス条件とアクセス制御を使用することもできます。

認証コンテキストを追加する

まず、Microsoft Entra IDに認証コンテキストを追加します。

認証コンテキストを追加するには:

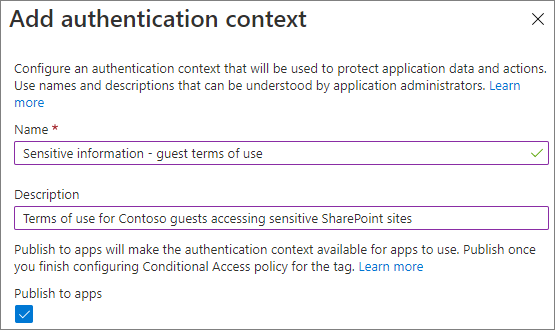

[Microsoft Entra条件付きアクセス] の [管理] で、[認証コンテキスト] を選択します。

[ 新しい認証コンテキスト] を選択します。

名前と説明を入力し、[アプリに発行] チェックボックスを選択します。

[保存] を選択します。

条件付きアクセス ポリシーを作成する

次に、その認証コンテキストに適用され、ゲストがアクセス条件として利用規約に同意する必要がある条件付きアクセス ポリシーを作成します。

条件付きアクセス ポリシーを作成するには:

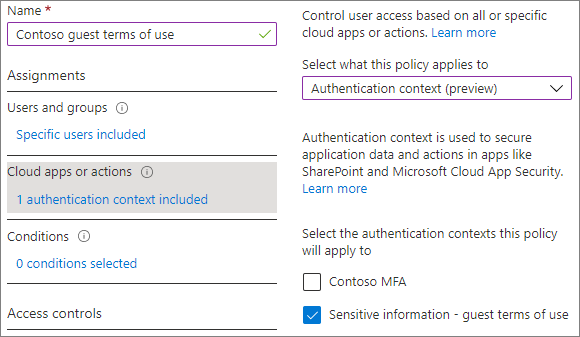

[条件付きアクセスのMicrosoft Entra] で、[新しいポリシー] を選択します。

ポリシーの名前を入力します。

[ユーザーとグループ] タブで、[ユーザーとグループの選択] オプションを選択し、[ゲストまたは外部ユーザー チェック] ボックスを選択します。

ドロップダウンから [B2B コラボレーション ゲスト ユーザー ] を選択します。

[クラウド アプリまたはアクション] タブの [このポリシーの適用対象の選択] で、[認証コンテキスト] を選択し、作成した認証コンテキストの [チェック] ボックスを選択します。

[許可] タブで、使用する使用条件の [チェック] ボックスを選択し、[選択] を選択します。

ポリシーを有効にするかどうかを選択し、[ 作成] を選択します。

認証コンテキストをサイトに直接適用する

SharePoint サイトに認証コンテキストを直接適用するには、 Set-SPOSite PowerShell コマンドレットを使用します。

注:

この機能には、Microsoft 365 E5または Microsoft SharePoint Premium - SharePoint 高度な管理 ライセンスが必要です。

次の例では、上記で作成した認証コンテキストを "research" というサイトに適用します。

Set-SPOSite -Identity https://contoso.sharepoint.com/sites/research -ConditionalAccessPolicy AuthenticationContext -AuthenticationContextName "Sensitive information - guest terms of use"

秘密度ラベルを設定して、ラベル付けされたサイトに認証コンテキストを適用する

秘密度ラベルを使用して認証コンテキストを適用する場合は、認証コンテキストを使用するように秘密度ラベルを更新 (または新しいラベルを作成) します。

注:

秘密度ラベルには、Microsoft 365 E5またはMicrosoft 365 E3と高度なコンプライアンス ライセンスが必要です。

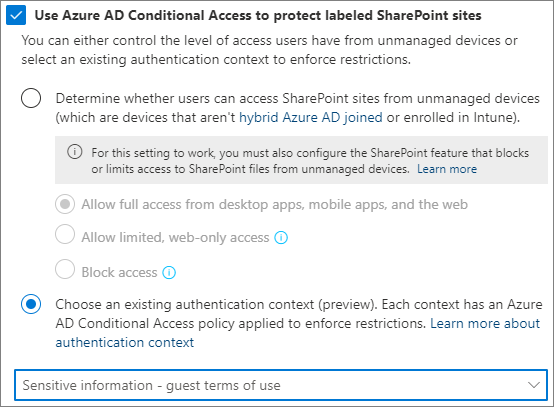

秘密度ラベルを更新するには

Microsoft Purview コンプライアンス ポータルの [情報保護] タブで、更新するラベルを選択し、[ラベルの編集] を選択します。

[グループとサイトの保護設定を定義する] ページが表示されるまで、[次へ] を選択します。

[外部共有と条件付きアクセスの設定チェック] ボックスが選択されていることを確認し、[次へ] を選択します。

[外部共有とデバイス アクセスの設定を定義する] ページで、[Microsoft Entra条件付きアクセスを使用してラベル付けされた SharePoint サイトを保護する] チェックボックスを選択します。

[ 既存の認証コンテキストの選択] オプションを選択します 。

ドロップダウン リストで、使用する認証コンテキストを選択します。

[設定と完了の確認] ページが表示されるまで [次へ] を選択し、[ラベルの保存] を選択します。

ラベルが更新されると、そのラベルを持つ SharePoint サイト (またはチームの [ ファイル ] タブ) にアクセスするゲストは、そのサイトにアクセスする前に使用条件に同意する必要があります。

バックグラウンド アプリのブロック

サイトで認証コンテキストが設定されている場合、管理者は、条件付きアクセス ポリシーでその認証コンテキストを使用して割り当てられたアプリについて、バックグラウンド アプリがそのサイトにアクセスできないようにすることができます。 選択したアプリケーション原則 (Microsoft 以外のアプリケーション) に特定の認証コンテキストを割り当てることができるよう、条件付きアクセス ポリシーを構成できます。 次のコマンドレットを使用して、この機能を明示的に有効にする必要があります。 アプリケーション の原則が構成された条件付きアクセス ポリシーが少なくとも 1 つ必要です。

Set-SPOTenant -BlockAppAccessWithAuthenticationContext $false/$true (default false)

サード パーティ製アプリの統合

認証コンテキストがアタッチされたサイトを使用するサード パーティ製アプリは、要求のチャレンジを処理できる必要があります。 サード パーティ製アプリがある場合は、アプリをテストすることをお勧めします。ここでガイダンスをお読 みください。

関連項目

秘密度ラベルを使用して、Microsoft Teams、Microsoft 365 グループ、SharePoint サイトのコンテンツを保護する