マネージド仮想ネットワークのデータ品質を設定する

仮想ネットワークまたはプライベート エンドポイントは、リソースのセキュリティと分離を強化する Azure などのクラウド コンピューティング プラットフォームの機能です。 これらのエンドポイントを使用すると、パブリック インターネットに公開することなく、特定の Azure サービスに接続できます。

仮想ネットワークで保護されたエンドポイントでは、トラフィックが Azure バックボーン ネットワーク内に留まるようにしながら、仮想ネットワーク内から Azure サービスへのアクセスが許可されます。 これは、サービスがパブリック インターネットに公開されるのを効果的に防ぎます。 プライベート エンドポイントは、仮想ネットワーク内のプライベート IP アドレスを Azure サービスに提供することで、仮想ネットワークで保護されたエンドポイントの概念をさらに拡張します。 これにより、プライベート IP アドレスを使用してサービスにアクセスし、仮想ネットワーク内でトラフィックを効果的に保持し、パブリック インターネットを完全にバイパスできます。 プライベート エンドポイントは、Azure Storage、Azure SQL Database、Azure App Service、Azure Key Vault など、さまざまな Azure サービスで使用できます。

セキュリティとネットワークの分離が重要な要件であるシナリオでは、仮想ネットワークで保護されたエンドポイントが不可欠です。 仮想ネットワークで保護されたエンドポイントを使用すると、組織は、制御されたネットワーク環境内の承認されたユーザーとアプリケーションのみがデータとリソースにアクセスできるようにし、パブリック インターネットからの潜在的なセキュリティ脅威への露出を最小限に抑えることができます。 この記事では、 データ プロファイル とデータ 品質スキャン用に保護されたデータ ソース接続を作成する手順について説明します。

ユーザーアクセス許可の要件

- コンピューティング プロビジョニング – ガバナンス ドメイン所有者

- マネージド プライベート エンドポイントの作成 - ガバナンス ドメイン所有者

- プライベート エンドポイントの承認 – Azure ストレージ ソースの所有者

注意

コンピューティングとマネージド プライベート エンドポイントの接続は、特定のリージョンとデータソースに対して同じ purview アカウントのすべてのガバナンス ドメイン間で共有されます。

データ品質管理仮想ネットワークを構成する

保護されたデータ ソースへの接続を作成することで、データ品質管理仮想ネットワークを構成します。

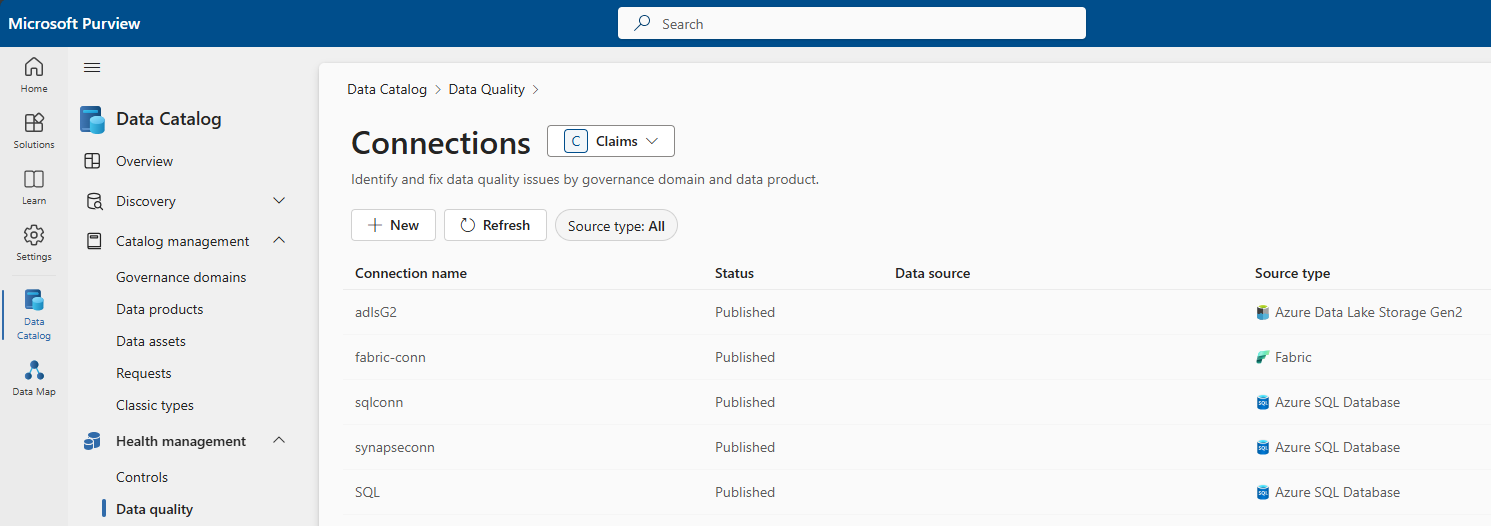

統合カタログで、[正常性管理] を選択し、[データ品質] を選択します。

一覧からガバナンス ドメインを選択します。

[管理] ドロップダウン リストで、[Connections] を選択して [接続] ページを開きます。

[ 新しい ] タブを選択して、ガバナンス ドメインのデータ製品とデータ資産の新しい接続を作成します。

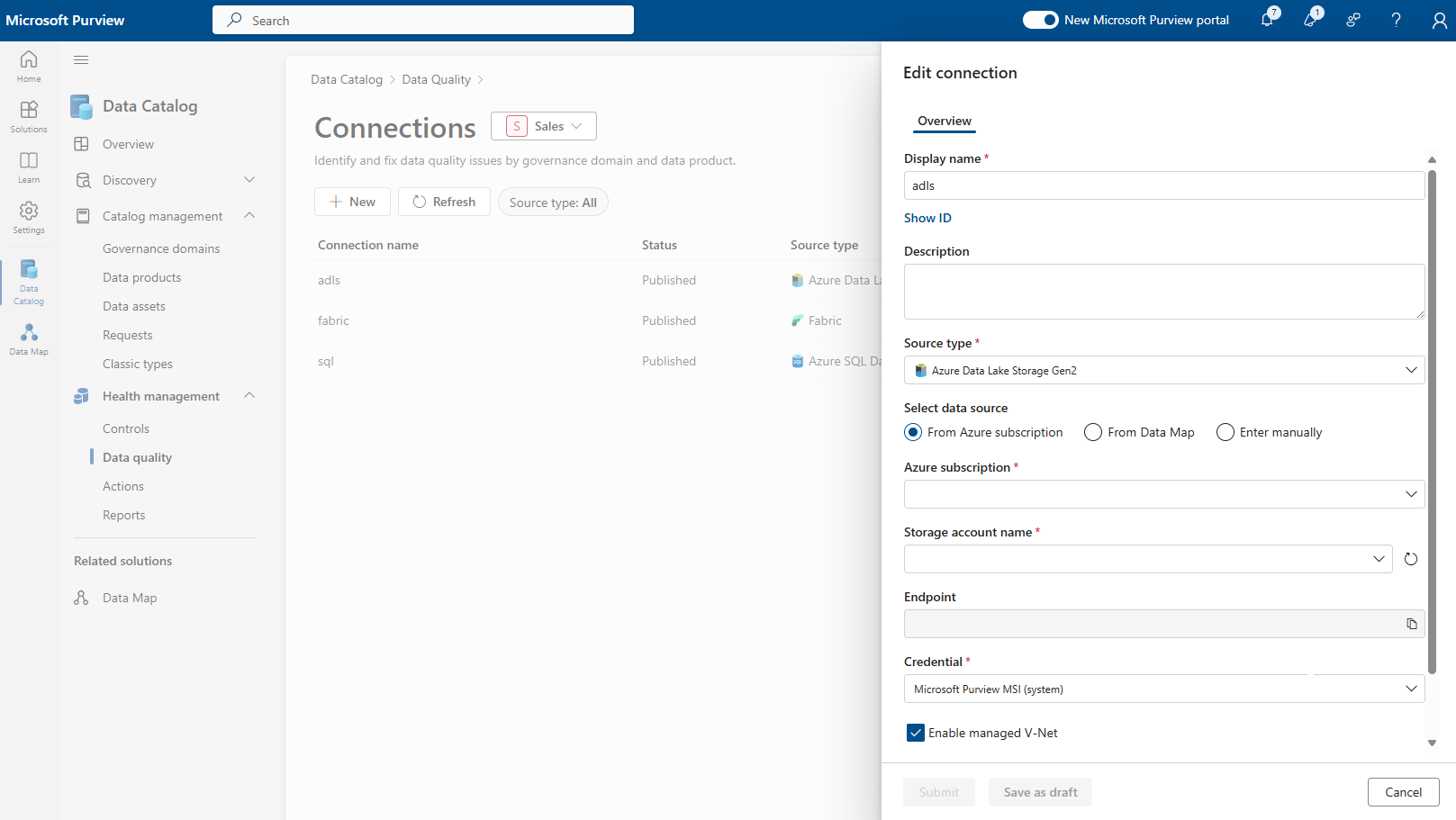

接続ページで、接続の表示名、説明を追加し、接続するデータ ソースの種類を選択します。

ソースに応じて、[ サブスクリプション ] や [ ストレージ アカウント 名] や [サーバー名 と データベース名] などの他のデータ ソースの詳細を追加します。

[ マネージド V-Net を有効にする] チェック ボックスをオンにします。

データ ソースが保存されているリージョンを選択します。

これらすべての詳細により、Microsoft Purview データ品質は、そのリージョンのアカウントに対してコンピューティング インフラストラクチャが既に作成されている場合にチェックされます。 そうでない場合は、新しい 仮想ネットワーク専用コンピューティングを作成するように求められます。

![[マネージド仮想ネットワークを有効にする] が選択されている接続の作成の概要ページのスクリーンショット。](media/data-quality-virtual-network-support/vnet-connection-setup-c.png)

ヒント

コンピューティングのプロビジョニングには約 10 分かかります。そのため、コンピューティング プロビジョニングを要求した後、下書きモードで接続作成要求を保存し、後で編集できます。

コンピューティングがプロビジョニングされると、資産へのプライベート エンドポイント接続が既に存在する場合、データ品質がチェックされます。 そうでない場合は、プライベート エンドポイント接続を作成するように求められます。

![プライベート エンドポイント プロンプトが表示された [接続の作成] ページのスクリーンショット。](media/data-quality-virtual-network-support/vnet-connection-setup-e.png)

プライベート エンドポイントが作成されたら、または既に存在するが承認されていない場合は、プライベート エンドポイント接続要求を承認するように要求されます。

![プライベート エンドポイントの承認プロンプトが表示された [接続の作成] ページのスクリーンショット。](media/data-quality-virtual-network-support/vnet-connection-setup-f.png)

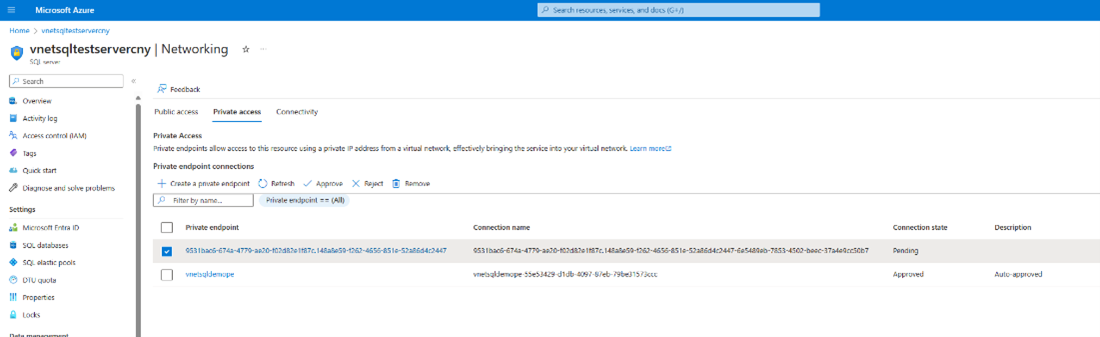

この要求は、ストレージ アカウントまたはSQL Serverの [ネットワーク] タブから承認できます。 [ プライベート アクセス ] タブを選択し、保留中の接続を選択して、[承認] を選択 します。

[ はい] を 選択して接続を承認します。

![承認プロンプトが表示された [SQL Server プライベート アクセス] タブの [ネットワーク] ページのスクリーンショット。](media/data-quality-virtual-network-support/vnet-connection-setup-h.png)

これで、要求が [承認済み] と表示されます。

![要求が承認されたことを示す [SQL Server プライベート アクセス] タブの [ネットワーク] ページのスクリーンショット。](media/data-quality-virtual-network-support/vnet-connection-setup-i.png)

ヒント

プライベート エンドポイント接続要求を生成した後、下書きとして接続を保存し、要求が承認されたら再開できます。

プライベート エンドポイント接続が作成され、承認されたら、接続を送信できます。

![[送信] ボタンが使用可能になった [接続の作成] ページのスクリーンショット。](media/data-quality-virtual-network-support/vnet-connection-setup-j.png)

注意

テスト接続は、現在、仮想ネットワークで保護された資産ではサポートされていません。

接続が完了したら、仮想ネットワークで保護されたデータ資産に対して、通常どおりにデータ品質ジョブを実行できます。

注:

vNet は現在、Azure Data Lake ストレージ、Azure SQL、Synapse サーバーレス、Synapse Datawarehouse でのみサポートされています。